Στο τέλος της περασμένης εβδομάδας, η Microsoft δημοσίευσε μια έκθεση με τίτλο Ανάλυση τεχνικών Storm-0558 για μη εξουσιοδοτημένη πρόσβαση στο email.

Σε αυτό το αρκετά δραματικό έγγραφο, η ομάδα ασφαλείας της εταιρείας αποκάλυψε το παρασκήνιο μιας προηγουμένως ανεξήγητης εισβολής κατά την οποία έγινε πρόσβαση σε δεδομένα, όπως κείμενο email, συνημμένα και άλλα:

από περίπου 25 οργανισμούς, συμπεριλαμβανομένων κρατικών υπηρεσιών και σχετικών λογαριασμών καταναλωτών στο δημόσιο cloud.

Τα κακά νέα, παρόλο που μόνο 25 οργανώσεις δέχθηκαν προφανώς επίθεση, είναι ότι αυτό το έγκλημα στον κυβερνοχώρο μπορεί ωστόσο να έχει επηρεάσει μεγάλο αριθμό ατόμων, δεδομένου ότι ορισμένοι κρατικοί φορείς των ΗΠΑ απασχολούν από δεκάδες έως εκατοντάδες χιλιάδες ανθρώπους.

Τα καλά νέα, τουλάχιστον για τη συντριπτική πλειονότητα από εμάς που δεν εκτεθήκαμε, είναι ότι τα κόλπα και οι παρακάμψεις που χρησιμοποιήθηκαν στην επίθεση ήταν αρκετά συγκεκριμένα ώστε οι κυνηγοί απειλών της Microsft μπόρεσαν να τα εντοπίσουν αξιόπιστα, οπότε το τελικό σύνολο των 25 οργανισμών φαίνεται πράγματι να είναι μια πλήρης λίστα επιτυχιών.

Με απλά λόγια, εάν δεν έχετε ακούσει ακόμη απευθείας από τη Microsoft ότι είστε μέρος αυτού του hack (η εταιρεία προφανώς δεν έχει δημοσιεύσει λίστα με τα θύματα), τότε μπορείτε επίσης να υποθέσετε ότι είστε ξεκάθαροι.

Ακόμα καλύτερα, εάν η σωστή λέξη εδώ είναι η καλύτερη, η επίθεση βασίστηκε σε δύο αστοχίες ασφαλείας στις λειτουργίες back-end της Microsoft, που σημαίνει ότι και τα δύο τρωτά σημεία θα μπορούσαν να επιδιορθωθούν "εσωτερικά", χωρίς να προωθηθεί κανένα λογισμικό από την πλευρά του πελάτη ή ενημερώσεις διαμόρφωσης.

Αυτό σημαίνει ότι δεν υπάρχουν κρίσιμες ενημερώσεις κώδικα που πρέπει να βγάλετε και να εγκαταστήσετε μόνοι σας.

Οι μέρες μηδέν που δεν ήταν

Οι Zero-days, όπως γνωρίζετε, είναι τρύπες ασφαλείας που οι Bad Guys βρήκαν πρώτοι και κατάλαβαν πώς να τις εκμεταλλευτούν, αφήνοντας έτσι διαθέσιμες ημέρες κατά τις οποίες ακόμη και οι πιο έντονες και καλύτερα ενημερωμένες ομάδες ασφαλείας θα μπορούσαν να είχαν επιδιορθώσει πριν από τις επιθέσεις.

Τεχνικά, επομένως, αυτές οι δύο τρύπες του Storm-0558 μπορούν να θεωρηθούν μηδενικές ημέρες, επειδή οι απατεώνες εκμεταλλεύονταν ενεργά τα σφάλματα προτού η Microsoft καταφέρει να αντιμετωπίσει τις σχετικές ευπάθειες.

Ωστόσο, δεδομένου ότι η Microsoft απέφυγε προσεκτικά τη λέξη "zero-day" στη δική της κάλυψη και δεδομένου ότι η διόρθωση των τρυπών δεν απαιτούσε από όλους μας να κατεβάσουμε ενημερώσεις κώδικα, θα δείτε ότι αναφερθήκαμε σε αυτές στον τίτλο παραπάνω ως ημι-μηδενικές ημέρες, και θα αφήσουμε την περιγραφή εκεί.

Ωστόσο, η φύση των δύο αλληλένδετων προβλημάτων ασφάλειας σε αυτήν την περίπτωση είναι μια ζωτική υπενθύμιση τριών πραγμάτων, συγκεκριμένα ότι:

- Η εφαρμοσμένη κρυπτογραφία είναι δύσκολη.

- Η κατάτμηση ασφαλείας είναι δύσκολη.

- Το κυνήγι απειλών είναι δύσκολο.

Τα πρώτα σημάδια κακής συμπεριφοράς έδειξαν απατεώνες να εισχωρούν κρυφά στα δεδομένα Exchange των θυμάτων μέσω του Outlook Web Access (OWA), χρησιμοποιώντας παράνομα αποκτηθέντα διακριτικά ελέγχου ταυτότητας.

Συνήθως, ένα διακριτικό ελέγχου ταυτότητας είναι ένα προσωρινό cookie ιστού, ειδικά για κάθε διαδικτυακή υπηρεσία που χρησιμοποιείτε, το οποίο η υπηρεσία αποστέλλει στο πρόγραμμα περιήγησής σας μόλις αποδείξετε την ταυτότητά σας σε ικανοποιητικό επίπεδο.

Για να εδραιώσετε την ταυτότητά σας ισχυρά στην αρχή μιας συνεδρίας, μπορεί να χρειαστεί να εισαγάγετε έναν κωδικό πρόσβασης και έναν κωδικό 2FA για μία φορά, να παρουσιάσετε μια κρυπτογραφική συσκευή "passkey" όπως ένα Yubikey ή να ξεκλειδώσετε και να εισαγάγετε μια έξυπνη κάρτα σε αναγνώστης.

Στη συνέχεια, το cookie ελέγχου ταυτότητας που εκδίδεται στο πρόγραμμα περιήγησής σας λειτουργεί ως βραχυπρόθεσμο πάσο, ώστε να μην χρειάζεται να εισάγετε τον κωδικό πρόσβασής σας ή να παρουσιάζετε τη συσκευή ασφαλείας σας ξανά και ξανά για κάθε αλληλεπίδραση που έχετε με τον ιστότοπο.

Μπορείτε να σκεφτείτε την αρχική διαδικασία σύνδεσης, όπως την παρουσίαση του διαβατηρίου σας σε ένα γραφείο check-in αεροπορικής εταιρείας και το διακριτικό ελέγχου ταυτότητας ως την κάρτα επιβίβασης που σας επιτρέπει να μπείτε στο αεροδρόμιο και στο αεροπλάνο για μια συγκεκριμένη πτήση.

Μερικές φορές μπορεί να σας ζητηθεί να επιβεβαιώσετε την ταυτότητά σας επιδεικνύοντας ξανά το διαβατήριό σας, όπως λίγο πριν επιβιβαστείτε στο αεροπλάνο, αλλά συχνά η επίδειξη της κάρτας επιβίβασης και μόνο θα είναι αρκετή για να επιβεβαιώσετε το «δικαίωμά σας να είστε εκεί» καθώς προχωράτε γύρω από τα τμήματα του αεροδρομίου.

Πιθανώς οι εξηγήσεις δεν είναι πάντα σωστές

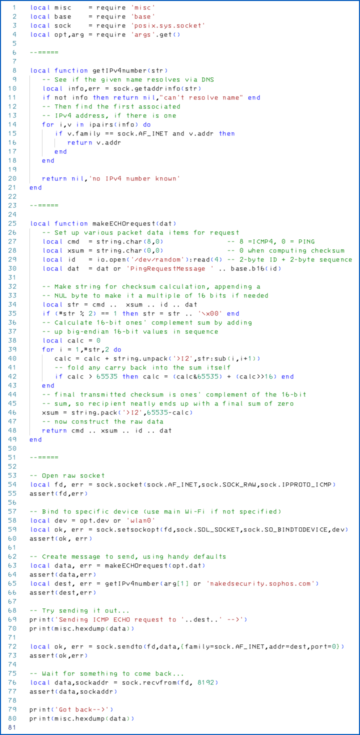

Όταν οι απατεώνες αρχίζουν να εμφανίζονται με το διακριτικό ελέγχου ταυτότητας κάποιου άλλου στις κεφαλίδες HTTP των αιτημάτων ιστού τους, μια από τις πιο πιθανές εξηγήσεις είναι ότι οι εγκληματίες έχουν ήδη εμφυτεύσει κακόβουλο λογισμικό στον υπολογιστή του θύματος.

Εάν αυτό το κακόβουλο λογισμικό έχει σχεδιαστεί για να κατασκοπεύει την κυκλοφορία δικτύου του θύματος, συνήθως βλέπει τα υποκείμενα δεδομένα αφού προετοιμαστεί για χρήση, αλλά προτού κρυπτογραφηθεί και αποσταλεί.

Αυτό σημαίνει ότι οι απατεώνες μπορούν να υποκλέψουν και να κλέψουν ζωτικής σημασίας δεδομένα ιδιωτικής περιήγησης, συμπεριλαμβανομένων των κουπονιών ελέγχου ταυτότητας.

Σε γενικές γραμμές, οι εισβολείς δεν μπορούν πλέον να μυρίσουν διακριτικά ελέγχου ταυτότητας καθώς ταξιδεύουν στο διαδίκτυο, όπως θα μπορούσαν συνήθως μέχρι το 2010 περίπου. Αυτό συμβαίνει επειδή κάθε αξιόπιστη διαδικτυακή υπηρεσία σήμερα απαιτεί ότι η κίνηση από και προς τους συνδεδεμένους χρήστες πρέπει να ταξιδεύει μέσω HTTPS , και μόνο μέσω HTTPS, συντομογραφία για ασφαλές HTTP.

Το HTTPS χρησιμοποιεί TLS, συντομογραφία ασφάλεια στρώματος μεταφοράς, που κάνει αυτό που υποδηλώνει το όνομά του. Όλα τα δεδομένα κρυπτογραφούνται έντονα καθώς φεύγουν από το πρόγραμμα περιήγησής σας, αλλά προτού εισέλθουν στο δίκτυο και δεν αποκρυπτογραφούνται μέχρι να φτάσουν στον προοριζόμενο διακομιστή στο άλλο άκρο. Η ίδια διαδικασία κρυπτογράφησης δεδομένων από άκρο σε άκρο συμβαίνει αντίστροφα για τα δεδομένα που στέλνει ο διακομιστής στις απαντήσεις του, ακόμα κι αν προσπαθήσετε να ανακτήσετε δεδομένα που δεν υπάρχουν και το μόνο που χρειάζεται να σας πει ο διακομιστής είναι επιπόλαια 404 Page not found.

Ευτυχώς, οι κυνηγοί απειλών της Microsoft συνειδητοποίησαν σύντομα ότι οι δόλιες αλληλεπιδράσεις ηλεκτρονικού ταχυδρομείου δεν οφείλονταν σε ένα πρόβλημα που προκλήθηκε στην πλευρά του πελάτη της σύνδεσης δικτύου, μια υπόθεση που θα έστελνε τους οργανισμούς-θύματα σε 25 ξεχωριστές καταδιώξεις αγριόχηνας που αναζητούσαν κακόβουλο λογισμικό που δεν υπήρχε δεν είναι εκεί.

Η επόμενη πιο πιθανή εξήγηση είναι αυτή που θεωρητικά είναι πιο εύκολο να διορθωθεί (επειδή μπορεί να διορθωθεί για όλους με μια κίνηση), αλλά στην πράξη είναι πιο ανησυχητική για τους πελάτες, δηλαδή ότι οι απατεώνες έχουν με κάποιο τρόπο σε κίνδυνο τη διαδικασία δημιουργίας ελέγχου ταυτότητας μάρκες στην πρώτη θέση.

Ένας τρόπος για να γίνει αυτό θα ήταν να χακάρετε τους διακομιστές που τα δημιουργούν και να εμφυτεύσετε μια κερκόπορτα για να δημιουργήσετε ένα έγκυρο διακριτικό χωρίς να ελέγξετε πρώτα την ταυτότητα του χρήστη.

Ένας άλλος τρόπος, που προφανώς ερεύνησε αρχικά η Microsoft, είναι ότι οι εισβολείς κατάφεραν να κλέψουν αρκετά δεδομένα από τους διακομιστές ελέγχου ταυτότητας για να δημιουργήσουν δόλια, αλλά έγκυρα διακριτικά ελέγχου ταυτότητας για τους εαυτούς τους.

Αυτό υπονοούσε ότι οι εισβολείς κατάφεραν να κλέψουν ένα από τα κλειδιά κρυπτογραφικής υπογραφής που χρησιμοποιεί ο διακομιστής ελέγχου ταυτότητας για να σφραγίσει μια «σφραγίδα εγκυρότητας» στα διακριτικά που εκδίδει, ώστε να είναι όσο το δυνατόν αδύνατο για οποιονδήποτε να δημιουργήσει ένα ψεύτικο διακριτικό που θα περνούσε συγκεντρωτικά.

Χρησιμοποιώντας ένα ασφαλές ιδιωτικό κλειδί για να προσθέσετε μια ψηφιακή υπογραφή σε κάθε διακριτικό πρόσβασης που εκδίδεται, ένας διακομιστής ελέγχου ταυτότητας διευκολύνει οποιονδήποτε άλλο διακομιστή στο οικοσύστημα να ελέγξει την εγκυρότητα των διακριτικών που λαμβάνουν. Με αυτόν τον τρόπο, ο διακομιστής ελέγχου ταυτότητας μπορεί ακόμη και να λειτουργεί αξιόπιστα σε διαφορετικά δίκτυα και υπηρεσίες χωρίς να χρειάζεται ποτέ να μοιράζεται (και να ενημερώνει τακτικά) μια λίστα πραγματικών, γνωστών-καλών διακριτικών με δυνατότητα διαρροής.

Ένα hack που δεν έπρεπε να λειτουργήσει

Η Microsoft αποφάσισε τελικά ότι τα αδίστακτα διακριτικά πρόσβασης στην επίθεση στο Storm-0558 ήταν νόμιμα υπογεγραμμένα, κάτι που φαινόταν να υποδηλώνει ότι κάποιος είχε όντως τσιμπήσει ένα κλειδί τραγουδιού της εταιρείας…

…αλλά δεν ήταν στην πραγματικότητα το σωστό είδος μάρκες.

Οι εταιρικοί λογαριασμοί υποτίθεται ότι επαληθεύονται στο cloud χρησιμοποιώντας διακριτικά Azure Active Directory (AD), αλλά αυτά τα ψεύτικα διακριτικά επίθεσης υπογράφηκαν με αυτό που είναι γνωστό ως κλειδί MSA, συντομογραφία για Λογαριασμός καταναλωτή της Microsoft.

Χαλαρά μιλώντας, οι απατεώνες έκοβαν ψεύτικα διακριτικά ελέγχου ταυτότητας που περνούσαν τους ελέγχους ασφαλείας της Microsoft, ωστόσο αυτά τα διακριτικά υπογράφτηκαν σαν να ήταν ένας χρήστης που συνδέθηκε σε έναν προσωπικό λογαριασμό Outlook.com αντί για έναν εταιρικό χρήστη που συνδέθηκε σε έναν εταιρικό λογαριασμό.

Με μια λέξη, "Τι?!!?!"

Προφανώς, οι απατεώνες δεν μπόρεσαν να κλέψουν ένα κλειδί υπογραφής εταιρικού επιπέδου, μόνο ένα σε επίπεδο καταναλωτή (αυτό δεν είναι απαξίωση των χρηστών σε επίπεδο καταναλωτή, απλώς μια σοφή κρυπτογραφική προφύλαξη για τη διαίρεση και τον διαχωρισμό των δύο μερών του οικοσύστημα).

Όμως, έχοντας καταφέρει αυτή την πρώτη ημι-μηδενική ημέρα, δηλαδή την απόκτηση ενός κρυπτογραφικού μυστικού της Microsoft χωρίς να γίνουν αντιληπτοί, οι απατεώνες προφανώς βρήκαν μια δεύτερη ημι-μηδενική ημέρα μέσω της οποίας μπορούσαν να περάσουν ένα διακριτικό πρόσβασης υπογεγραμμένο με ένα κλειδί λογαριασμού καταναλωτή που θα έπρεπε να είχε σηματοδοτήσει "αυτό το κλειδί δεν ανήκει εδώ" σαν να ήταν ένα διακριτικό με την υπογραφή Azure AD.

Με άλλα λόγια, παρόλο που οι απατεώνες είχαν κολλήσει με το λάθος κλειδί υπογραφής για την επίθεση που είχαν σχεδιάσει, εντούτοις βρήκαν έναν τρόπο να παρακάμψουν τα μέτρα ασφαλείας διαιρέστε και διαχωρίστε που υποτίθεται ότι θα εμποδίσουν το κλεμμένο κλειδί τους να λειτουργήσει.

Περισσότερα κακά και καλά νέα

Τα κακά νέα για τη Microsoft είναι ότι αυτή δεν είναι η μόνη φορά που η εταιρεία βρέθηκε να μην έχει υπογράψει κλειδί ασφαλείας τον περασμένο χρόνο.

Η τελευταία ενημέρωση κώδικα Τρίτη, πράγματι, είδε τη Microsoft να προσφέρει καθυστερημένα προστασία λιστών αποκλεισμού από μια δέσμη αδίστακτων, μολυσμένων με κακόβουλο λογισμικό προγραμμάτων οδήγησης πυρήνα των Windows που η ίδια η Redmond έχει υπογράψει υπό την αιγίδα του Προγράμματος προγραμματιστών υλικού των Windows.

Τα καλά νέα είναι ότι, επειδή οι απατεώνες χρησιμοποιούσαν διακριτικά πρόσβασης εταιρικού τύπου υπογεγραμμένα με κρυπτογραφικό κλειδί τύπου καταναλωτή, τα αδίστακτα διαπιστευτήριά τους ελέγχου ταυτότητας θα μπορούσαν να αναζητηθούν αξιόπιστα από απειλές μόλις η ομάδα ασφαλείας της Microsoft γνώριζε τι να αναζητήσει.

Σε γλώσσα πλούσια σε ορολογία, η Microsoft σημειώνει ότι:

Η χρήση λανθασμένου κλειδιού για την υπογραφή των αιτημάτων επέτρεψε στις ομάδες διερεύνησής μας να δουν όλα τα αιτήματα πρόσβασης των φορέων που ακολουθούσαν αυτό το μοτίβο τόσο στα εταιρικά όσο και στα καταναλωτικά μας συστήματα.

Η χρήση του εσφαλμένου κλειδιού για την υπογραφή αυτού του εύρους ισχυρισμών ήταν μια προφανής ένδειξη της δραστηριότητας του ηθοποιού, καθώς κανένα σύστημα της Microsoft δεν υπογράφει διακριτικά με αυτόν τον τρόπο.

Σε πιο απλά αγγλικά, το μειονέκτημα του γεγονότος ότι κανείς στη Microsoft δεν το γνώριζε εκ των προτέρων (που εμποδίζει έτσι την προληπτική επιδιόρθωση) οδήγησε, κατά ειρωνικό τρόπο, στο αρνητικό γεγονός ότι κανείς στη Microsoft δεν είχε προσπαθήσει ποτέ να γράψει κώδικα για να λειτουργήσει με αυτόν τον τρόπο. .

Και αυτό, με τη σειρά του, σήμαινε ότι η αδίστακτη συμπεριφορά σε αυτήν την επίθεση θα μπορούσε να χρησιμοποιηθεί ως αξιόπιστο, μοναδικό IoC ή δείκτης συμβιβασμού.

Αυτός, υποθέτουμε, είναι ο λόγος για τον οποίο η Microsoft αισθάνεται τώρα με σιγουριά να δηλώσει ότι έχει εντοπίσει κάθε περίπτωση όπου έγιναν αντικείμενο εκμετάλλευσης αυτών των τρυπών ημέρας διπλού ημι-μηδενισμού, και επομένως ότι η λίστα των 25 ατόμων που επηρεάζονται είναι εξαντλητική.

Τι να κάνω;

Εάν η Microsoft δεν έχει επικοινωνήσει μαζί σας σχετικά με αυτό, τότε πιστεύουμε ότι μπορείτε να είστε βέβαιοι ότι δεν επηρεαστήκατε.

Και επειδή τα διορθωτικά μέτρα ασφαλείας έχουν εφαρμοστεί μέσα στην υπηρεσία cloud της ίδιας της Microsoft (δηλαδή, η απόρριψη τυχόν κλεμμένων κλειδιών υπογραφής MSA και το κλείσιμο του κενού που επιτρέπει τη χρήση του "λανθασμένου είδους κλειδιού" για εταιρικό έλεγχο ταυτότητας), δεν χρειάζεται να ανακατευτείτε εγκαταστήστε μόνοι σας τυχόν patches.

Ωστόσο, εάν είστε προγραμματιστής, επαγγελματίας διασφάλισης ποιότητας, κόκκινη ομάδα/μπλε ομάδα ή ασχολείστε με άλλον τρόπο στην πληροφορική, υπενθυμίστε στον εαυτό σας τα τρία σημεία που αναφέραμε στην κορυφή αυτού του άρθρου:

- Η εφαρμοσμένη κρυπτογραφία είναι δύσκολη. Δεν χρειάζεται απλώς να επιλέξετε τους σωστούς αλγόριθμους και να τους εφαρμόσετε με ασφάλεια. Πρέπει επίσης να τα χρησιμοποιήσετε σωστά και να διαχειριστείτε τυχόν κρυπτογραφικά κλειδιά στα οποία βασίζεται το σύστημα με κατάλληλη μακροχρόνια φροντίδα.

- Η κατάτμηση ασφαλείας είναι δύσκολη. Ακόμη και όταν νομίζετε ότι έχετε χωρίσει ένα περίπλοκο μέρος του οικοσυστήματος σας σε δύο ή περισσότερα μέρη, όπως έκανε η Microsoft εδώ, πρέπει να βεβαιωθείτε ότι ο διαχωρισμός λειτουργεί πραγματικά όπως περιμένετε. Εξετάστε και δοκιμάστε μόνοι σας την ασφάλεια του διαχωρισμού, γιατί αν δεν το δοκιμάσετε, σίγουρα θα το κάνουν οι απατεώνες.

- Το κυνήγι απειλών είναι δύσκολο. Η πρώτη και πιο προφανής εξήγηση δεν είναι πάντα η σωστή ή μπορεί να μην είναι η μόνη. Μην σταματήσετε το κυνήγι όταν έχετε την πρώτη εύλογη εξήγηση. Συνεχίστε μέχρι να έχετε εντοπίσει όχι μόνο τα πραγματικά exploits που χρησιμοποιούνται στην τρέχουσα επίθεση, αλλά και να ανακαλύψετε όσες άλλες πιθανές σχετικές αιτίες μπορείτε, ώστε να μπορείτε να τις διορθώσετε προληπτικά.

Για να παραθέσω μια πολύ γνωστή φράση (και το γεγονός ότι είναι αλήθεια σημαίνει ότι δεν ανησυχούμε μήπως είναι κλισέ): Η κυβερνοασφάλεια είναι ένα ταξίδι, όχι ένας προορισμός.

Λίγος χρόνος ή τεχνογνωσία για τη φροντίδα του κυνηγιού απειλών για την ασφάλεια στον κυβερνοχώρο; Ανησυχείτε ότι η κυβερνοασφάλεια θα καταλήξει να σας αποσπά την προσοχή από όλα τα άλλα πράγματα που πρέπει να κάνετε;

Μάθετε περισσότερα σχετικά με Sophos Managed Detection and Response:

Κυνήγι, ανίχνευση και απόκριση απειλών 24/7 ▶

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Αυτοκίνητο / EVs, Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- BlockOffsets. Εκσυγχρονισμός της περιβαλλοντικής αντιστάθμισης ιδιοκτησίας. Πρόσβαση εδώ.

- πηγή: https://nakedsecurity.sophos.com/2023/07/18/microsoft-hit-by-storm-season-a-tale-of-two-semi-zero-days/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 15%

- 25

- 2FA

- 700

- a

- Ικανός

- Σχετικα

- σχετικά με αυτό

- πάνω από

- Απόλυτος

- πρόσβαση

- πρόσβαση

- Λογαριασμός

- Λογαριασμοί

- αποκτήθηκαν

- απόκτηση

- απέναντι

- ενεργός

- δραστηριότητα

- πράξεις

- πραγματικός

- πραγματικά

- Ad

- προσθέτω

- εκ των προτέρων

- Μετά το

- πάλι

- κατά

- υπηρεσίες

- αερογραμμή

- αεροδρόμιο

- αλγόριθμοι

- Όλα

- επιτρέπεται

- Επιτρέποντας

- alone

- ήδη

- Επίσης

- πάντοτε

- an

- και

- κάθε

- κάποιος

- οπουδήποτε

- εφαρμοσμένος

- περίπου

- ΕΙΝΑΙ

- γύρω

- άρθρο

- AS

- υποθέτω

- υπόθεση

- διαβεβαίωση

- At

- επίθεση

- Επιθέσεις

- επικυρωμένο

- Πιστοποίηση

- συγγραφέας

- αυτόματη

- διαθέσιμος

- αποφεύγεται

- Γαλανός

- πίσω

- Πίσω μέρος

- κερκόπορτα

- φόντο

- background-image

- Κακός

- BE

- επειδή

- ήταν

- πριν

- είναι

- Καλύτερα

- επιβίβαση

- φορείς

- σύνορο

- και οι δύο

- Κάτω μέρος

- πρόγραμμα περιήγησης

- Περιήγηση

- σφάλματα

- τσαμπί

- αλλά

- by

- CAN

- κάρτα

- ο οποίος

- προσεκτικά

- περίπτωση

- αίτια

- Κέντρο

- σίγουρα

- έλεγχος

- έλεγχος

- έλεγχοι

- Επιλέξτε

- καθαρός

- πελάτης

- κλείσιμο

- Backup

- κωδικός

- χρώμα

- COM

- συνήθως

- εταίρα

- Εταιρεία

- πλήρης

- συγκρότημα

- Συμβιβασμένος

- υπολογιστή

- βέβαιος

- διαμόρφωση

- σύνδεση

- θεωρούνται

- καταναλωτής

- Εταιρικές εκδηλώσεις

- θα μπορούσε να

- κάλυμμα

- κάλυψη

- δημιουργία

- δημιουργία

- Διαπιστεύσεις

- Εγκληματίες

- κρίσιμης

- κρυπτογραφικό

- κρυπτογράφηση

- Ρεύμα

- Πελάτες

- εγκλήματος στον κυβερνοχώρο

- Κυβερνασφάλεια

- ημερομηνία

- ημέρα

- Ημ.

- συμφωνία

- περιγραφή

- σχεδιασμένα

- γραφείο

- προορισμός

- Ανίχνευση

- αποφασισμένος

- Εργολάβος

- συσκευή

- DID

- διαφορετικές

- ψηφιακό

- κατευθείαν

- ανακάλυψαν

- Display

- do

- έγγραφο

- κάνει

- Όχι

- Μην

- κάτω

- κατεβάσετε

- μειονέκτημα

- δραματικά

- οδηγοί

- κατά την διάρκεια

- κάθε

- ευκολότερη

- εύκολος

- οικοσύστημα

- Άλλος

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- κρυπτογραφημένα

- τέλος

- από άκρη σε άκρη

- Αγγλικά

- αρκετά

- εισάγετε

- Εταιρεία

- με τίτλο

- εγκαθιδρύω

- Even

- ΠΑΝΤΑ

- Κάθε

- όλοι

- ανταλλαγή

- υπάρχουν

- αναμένω

- εξειδίκευση

- εξήγηση

- Εκμεταλλεύομαι

- Κακοποιημένα

- εκμεταλλεύεται

- εκτεθειμένος

- γεγονός

- απομίμηση

- σχηματικός

- τελικός

- Όνομα

- σταθερός

- καθορίζεται

- πτήση

- ακολουθείται

- Για

- Βρέθηκαν

- απατηλός

- από

- παράγουν

- παίρνω

- δεδομένου

- Go

- μετάβαση

- καλός

- Κυβέρνηση

- σιδηροπρίονο

- είχε

- συμβαίνει

- Σκληρά

- υλικού

- Έχω

- που έχει

- κεφαλίδες

- επικεφαλίδα

- ακούσει

- ύψος

- εδώ

- Επιτυχία

- Τρύπες

- φτερουγίζω

- Πως

- Πώς να

- http

- HTTPS

- Εκατοντάδες

- Κυνήγι

- προσδιορίζονται

- Ταυτότητα

- if

- εφαρμογή

- σιωπηρή

- in

- Συμπεριλαμβανομένου

- πράγματι

- Δείκτης

- άτομα

- αρχικός

- μέσα

- εγκαθιστώ

- παράδειγμα

- αντί

- προορίζονται

- αλληλεπίδραση

- αλληλεπιδράσεις

- διασυνδεδεμένα

- Internet

- σε

- έρευνα

- συμμετέχουν

- Ειρωνικώς

- Εκδόθηκε

- θέματα

- IT

- ΤΟΥ

- εαυτό

- ταξίδι

- jpg

- μόλις

- Διατήρηση

- Κλειδί

- πλήκτρα

- Ξέρω

- γνωστός

- Γλώσσα

- large

- Επίθετο

- στρώμα

- ελάχιστα

- Άδεια

- αφήνοντας

- Led

- αριστερά

- Αφήνει

- Μου αρέσει

- Πιθανός

- Λιστα

- ξύλευση

- Σύνδεση

- μακροπρόθεσμος

- ματιά

- κοιτάζοντας

- πολεμίστρα

- που

- Η πλειοψηφία

- κάνω

- ΚΑΝΕΙ

- malware

- διαχείριση

- διαχειρίζεται

- πολοί

- Περιθώριο

- max-width

- Ενδέχεται..

- νόημα

- μέσα

- σήμαινε

- μέτρα

- απλώς

- Microsoft

- ενδέχεται να

- νομισματοκοπείο

- περισσότερο

- πλέον

- πρέπει

- όνομα

- και συγκεκριμένα

- Φύση

- Ανάγκη

- χρειάζονται

- ανάγκες

- δίκτυο

- επισκεψιμότητα δικτύου

- δίκτυα

- δίκτυα και υπηρεσίες

- παρ 'όλα αυτά

- νέα

- Όχι.

- κανονικός

- Notes

- τώρα

- αριθμός

- Εμφανή

- of

- off

- προσφορά

- συχνά

- on

- μια φορά

- ONE

- διαδικτυακά (online)

- αποκλειστικά

- επάνω σε

- λειτουργίες

- or

- Οργανισμοί

- οργανώσεις

- αρχικά

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- θέα

- επί

- δική

- σελίδα

- μέρος

- εξαρτήματα

- passieren

- πέρασε

- διαβατήριο

- Κωδικός Πρόσβασης

- Το παρελθόν

- Patch

- Patches

- πρότυπο

- Παύλος

- People

- προσωπικός

- Μέρος

- προγραμματίζονται

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- εύλογος

- σας παρακαλούμε

- σημεία

- θέση

- Δημοσιεύσεις

- ενδεχομένως

- πρακτική

- έτοιμος

- παρόν

- πρόληψη

- προηγουμένως

- ιδιωτικός

- ιδιωτικού κλειδιού

- καθετήρας

- Πρόβλημα

- προβλήματα

- διαδικασια μας

- παράγει

- Πρόγραμμα

- Προγραμματιστής

- προστασία

- αποδείχθηκε

- δημόσιο

- Δημόσιο σύννεφο

- δημοσιεύθηκε

- Δραστήριος

- βάζω

- ποιότητα

- παραθέτω

- μάλλον

- Φτάνει

- Αναγνώστης

- πραγματικά

- λαμβάνω

- Red

- αναφέρεται

- τακτικά

- σχετίζεται με

- σχετικής

- αξιόπιστος

- αναφέρουν

- ευυπόληπτος

- αιτήματα

- απαιτούν

- απαιτείται

- Απαιτεί

- σεβασμός

- Αποκαλυφθε'ντα

- αντιστρέψει

- δεξιά

- βιασύνη

- s

- ίδιο

- πριόνι

- έκταση

- Εποχή

- Δεύτερος

- Μυστικό

- προστατευμένο περιβάλλον

- ασφαλώς

- ασφάλεια

- Μέτρα ασφαλείας

- δείτε

- φαίνομαι

- φαινόταν

- κατάτμηση

- στείλετε

- αποστέλλει

- αποστέλλονται

- ξεχωριστό

- Διακομιστές

- υπηρεσία

- Υπηρεσίες

- Συνεδρίαση

- Κοινοποίηση

- Κοντά

- βραχυπρόθεσμα

- θα πρέπει να

- έδειξε

- πλευρά

- υπογράψουν

- υπογραφεί

- υπογραφή

- Σημάδια

- ενιαίας

- ιστοσελίδα

- έξυπνος

- Κατασκοπεύω

- So

- λογισμικό

- στέρεο

- μερικοί

- Κάποιος

- σύντομα

- ομιλία

- συγκεκριμένες

- διαίρεση

- πρότυπο

- Εκκίνηση

- Κατάσταση

- κλαπεί

- στάση

- καταιγίδα

- δυνατά

- τέτοιος

- προτείνω

- Προτείνει

- κατάλληλος

- υποτιθεμένος

- βέβαιος

- SVG

- σύστημα

- συστήματα

- Πάρτε

- ιστορία

- ομάδες

- τεχνικές

- πει

- προσωρινή

- δεκάδες

- δοκιμή

- ότι

- Η

- τους

- Τους

- τους

- τότε

- θεωρία

- Εκεί.

- επομένως

- Αυτοί

- αυτοί

- πράγματα

- νομίζω

- αυτό

- εκείνοι

- αν και?

- χιλιάδες

- απειλή

- τρία

- ώρα

- προς την

- ένδειξη

- κουπόνια

- κορυφή

- Σύνολο

- τροχιά

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- μετάβαση

- διαφανής

- ταξίδι

- Προσπάθησα

- ενεργοποιήθηκε

- αληθής

- προσπαθώ

- ΣΤΡΟΦΗ

- δύο

- συνήθως

- τελικά

- υπό

- υποκείμενες

- μοναδικός

- ξεκλειδώσετε

- μέχρι

- Ενημέρωση

- ενημερώσεις

- επάνω σε

- Άνω μέρος

- URL

- us

- μας κυβέρνηση

- χρήση

- μεταχειρισμένος

- Χρήστες

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- Σταθερή

- μέσω

- Θύμα

- θύματα

- ζωτικής σημασίας

- Θέματα ευπάθειας

- στερούμενος

- ήταν

- Τρόπος..

- we

- ιστός

- εβδομάδα

- ΛΟΙΠΌΝ

- πολύ γνωστό

- ήταν

- Τι

- πότε

- Ποιό

- Ο ΟΠΟΊΟΣ

- WHY

- πλάτος

- Άγριος

- θα

- παράθυρα

- ΣΟΦΌΣ

- με

- χωρίς

- λέξη

- λόγια

- Εργασία

- εργαζόμενος

- ανήσυχος

- θα

- γράφω

- γράψτε κώδικα

- Λανθασμένος

- έτος

- ακόμη

- Εσείς

- Σας

- τον εαυτό σας

- zephyrnet

![S3 Ep96: Ζουμ 0-ημέρα, διαρροή AEPIC, Conti reward, ασφάλεια φροντίδας υγείας [Ήχος + Κείμενο] S3 Ep96: Ζουμ 0-ημέρα, διαρροή AEPIC, Conti reward, ασφάλεια φροντίδας υγείας [Ήχος + Κείμενο] PlatoBlockchain Data Intelligence. Κάθετη αναζήτηση. Ολα συμπεριλαμβάνονται.](https://platoblockchain.com/wp-content/uploads/2022/08/bn-1200-2-300x157.png)

![S3 Ep104: Πρέπει οι εισβολείς ransomware στα νοσοκομεία να μένουν ισόβια αποκλεισμένοι; [Ήχος + Κείμενο] S3 Ep104: Πρέπει οι εισβολείς ransomware στα νοσοκομεία να μένουν ισόβια αποκλεισμένοι; [Ήχος + Κείμενο] PlatoBlockchain Data Intelligence. Κάθετη αναζήτηση. Ολα συμπεριλαμβάνονται.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)