Η λειτουργία LockBit ransomware-as-a-service (RaaS) κυκλοφόρησε εκ νέου τον ιστότοπο διαρροής, μόλις μία εβδομάδα μετά μια συντονισμένη επιχείρηση απομάκρυνσης από την παγκόσμια επιβολή του νόμου.

Στις 19 Φεβρουαρίου, η «Επιχείρηση Cronos Taskforce» — η οποία περιλαμβάνει το FBI, την Europol και την Εθνική Υπηρεσία Εγκλήματος του Ηνωμένου Βασιλείου (NCA), μεταξύ άλλων υπηρεσιών — πραγματοποίησε μια τεράστια δράση. Σύμφωνα με την Εθνική Υπηρεσία Εγκλήματος της Βρετανίας (NCA), η ομάδα εργασίας κατέστρεψε την υποδομή σε τρεις χώρες, συμπεριλαμβανομένων δεκάδων διακομιστών. Κατάσχεσε κώδικα και άλλες πολύτιμες πληροφορίες, θησαυρούς δεδομένων που είχαν κλαπεί από τα θύματά της και περισσότερα από 1,000 συνδεδεμένα κλειδιά αποκρυπτογράφησης. Βανδάλισε τον ιστότοπο διαρροής της ομάδας και την πύλη της θυγατρικής της, πάγωσε περισσότερους από 200 λογαριασμούς κρυπτονομισμάτων, συνέλαβε έναν Πολωνό και έναν Ουκρανό υπήκοο και απήγγειλε κατηγορίες σε δύο Ρώσους υπηκόους.

Εκπρόσωπος της NCA το συνόψισε στις 26 Φεβρουαρίου, λέγοντας στο Reuters ότι η ομάδα «παραμένει εντελώς συμβιβασμένη».

Το άτομο πρόσθεσε, ωστόσο, ότι «το έργο μας για τη στόχευση και τη διακοπή τους συνεχίζεται».

Πράγματι, η επιχείρηση Cronos μπορεί να μην ήταν τόσο περιεκτική όσο φαινόταν αρχικά. Αν και οι αρχές επιβολής του νόμου μπόρεσαν να βλάψουν την κύρια υποδομή του LockBit, παραδέχτηκε ο αρχηγός του σε επιστολή του, τα εφεδρικά του συστήματα παρέμειναν ανέγγιχτα, επιτρέποντας στη λειτουργία να επανέλθει γρήγορα.

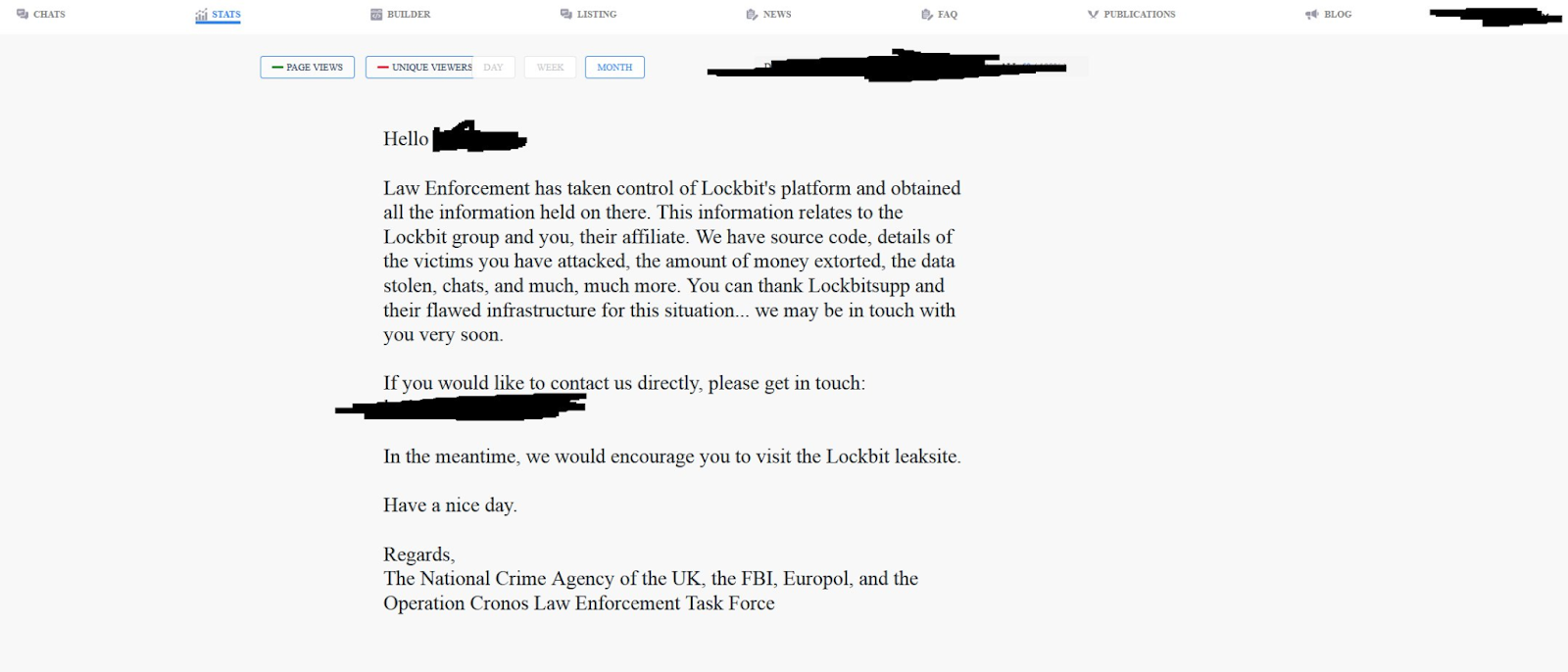

Το μήνυμα που έμεινε στην πύλη συνεργατών του LockBit. Πηγή: vx-underground μέσω X (πρώην Twitter)

«Στο τέλος της ημέρας, είναι ένα σημαντικό πλήγμα από τις αρχές επιβολής του νόμου εναντίον τους», λέει ο πρώην ειδικός πράκτορας του FBI Μάικλ ΜακΦέρσον, τώρα ανώτερος αντιπρόεδρος τεχνικών επιχειρήσεων στη ReliaQuest. «Δεν νομίζω ότι κανείς είναι αρκετά αφελής για να πει ότι είναι το καρφί στο φέρετρο για αυτήν την ομάδα, αλλά αυτό είναι ένα χτύπημα στο σώμα».

Η πλευρά της ιστορίας του LockBit

Καλό θα ήταν κάποιος να χαιρετήσει τον αρχηγό του LockBit με σκεπτικισμό. «Όπως πολλοί από αυτούς τους τύπους στον χώρο του ransomware, έχει πολύ εγωισμό, είναι λίγο ασταθής. Και είναι γνωστό ότι λέει μερικές πολύ υψηλές ιστορίες όταν ταιριάζει στον στόχο του», λέει ο Kurtis Minder, διαπραγματευτής ransomware και συνιδρυτής και διευθύνων σύμβουλος του GroupSense.

Στην επιστολή του, ωστόσο, το άτομο ή τα πρόσωπα που ο Minder αναφέρει ως «Alex» έχει έναν ιδιαίτερα ταπεινό τόνο.

«Λόγω της προσωπικής μου αμέλειας και ανευθυνότητας χαλάρωσα και δεν ενημέρωσα έγκαιρα την PHP», έγραψε ο αρχηγός του ransomware, αναφέροντας το κρίσιμο σφάλμα PHP με βαθμολογία 9.8 στα 10 με CVSS CVE-2023-3824 «με αποτέλεσμα να αποκτηθεί πρόσβαση στους δύο κύριους διακομιστές όπου εγκαταστάθηκε αυτή η έκδοση της PHP. Συνειδητοποιώ ότι μπορεί να μην ήταν αυτό το CVE, αλλά κάτι άλλο όπως το 0day για την PHP, αλλά δεν μπορώ να είμαι 100% σίγουρος.”

Το σημαντικότερο, πρόσθεσε, «Όλοι οι άλλοι διακομιστές με εφεδρικά ιστολόγια που δεν είχαν εγκατεστημένη την PHP δεν επηρεάζονται και θα συνεχίσουν να δίνουν δεδομένα που έχουν κλαπεί από τις εταιρείες που δέχθηκαν επίθεση». Πράγματι, χάρη σε αυτόν τον πλεονασμό, ο ιστότοπος διαρροής του LockBit λειτούργησε ξανά μετά από μια εβδομάδα, με δώδεκα θύματα: μια πλατφόρμα δανεισμού, ένα εθνικό δίκτυο οδοντιατρικών εργαστηρίων και, κυρίως, την κομητεία Fulton της Τζόρτζια, όπου βρίσκεται ο πρώην πρόεδρος Τραμπ. αυτή τη στιγμή εμπλέκεται σε δικαστικό αγώνα.

Πηγή: Bitdefender

Έχει αντίκτυπο η δράση επιβολής του νόμου;

Εδώ και χρόνια, οι αρχές επιβολής του νόμου των ΗΠΑ και της ΕΕ έχουν γίνει πρωτοσέλιδα με επιδρομές υψηλού προφίλ μεγάλων επιχειρήσεων ransomware: Κυψέλη, AlphV/BlackCat, Ντουλάπι Ράγκναρ, και ούτω καθεξής. Ότι παρά τις προσπάθειες αυτές Το ransomware συνεχίζει να αυξάνεται μπορεί να εμπνεύσει απάθεια σε ορισμένους.

Αλλά στον απόηχο τέτοιων επιδρομών, ο ΜακΦέρσον εξηγεί, «Είτε αυτές οι ομάδες δεν έχουν ανασυσταθεί, είτε ανακτήθηκαν με μικρότερο τρόπο. Όπως, η Hive δεν μπόρεσε να επιστρέψει ακόμα - υπήρχε ενδιαφέρον για αυτό, αλλά πραγματικά δεν υλοποιήθηκε.

Ακόμα κι αν οι αρχές επιβολής του νόμου δεν εξάλειψαν εντελώς το LockBit, εξακολουθεί να προκάλεσε μεγάλη ζημιά στους χάκερ. Για παράδειγμα, επισημαίνει ο Minder, «προφανώς είχαν πρόσβαση σε ορισμένες από τις πληροφορίες των θυγατρικών», γεγονός που παρέχει στις αρχές σημαντική μόχλευση.

«Εάν είμαι συνεργάτης ή είμαι άλλος προγραμματιστής ransomware, μπορεί να σκεφτώ δύο φορές να αλληλεπιδράσω με αυτούς τους ανθρώπους σε περίπτωση που έχουν έγινε πληροφοριοδότης του FBI. Άρα δημιουργεί κάποια δυσπιστία. Και μετά, από την άλλη πλευρά, νομίζω ότι κάνουν το ίδιο με το LockBit λέγοντας: "Γεια, ξέρουμε πραγματικά ποιοι είναι όλες οι θυγατρικές εταιρείες, έχουμε όλα τα στοιχεία επικοινωνίας τους." Έτσι τώρα το LockBit πρόκειται να είναι ύποπτο για τις δικές του θυγατρικές. Είναι λίγο χάος. Είναι ενδιαφέρον."

Ωστόσο, για να λύσουν πραγματικά μακροπρόθεσμα ransomware, οι κυβερνήσεις μπορεί να χρειαστεί να συμπληρώσουν τις εντυπωσιακές καταργήσεις με αποτελεσματικές πολιτικές και προγράμματα.

«Πρέπει να υπάρξει ένα ισορροπημένο πρόγραμμα, ίσως σε επίπεδο ομοσπονδιακής κυβέρνησης, που να βοηθά πραγματικά στην πρόληψη, ως απάντηση, στην επισκευή. Νομίζω ότι αν βλέπαμε πόσα κεφάλαια εγκαταλείπουν πραγματικά την αμερικανική οικονομία ως αποτέλεσμα αυτού του είδους δραστηριοτήτων, θα βλέπαμε ότι θα ήταν λογικό να επιδοτήσουμε ένα τέτοιο πρόγραμμα, που θα εμπόδιζε τους ανθρώπους να πληρώσουν λύτρα». αυτος λεει.

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.darkreading.com/threat-intelligence/lockbit-leak-site-reemerges-week-after-complete-compromise-

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 000

- 1

- 10

- 19

- 200

- 7

- 8

- 9

- a

- Ικανός

- Σχετικα

- πρόσβαση

- Λογαριασμοί

- απέναντι

- Ενέργειες

- δραστηριοτήτων

- πραγματικά

- προστιθέμενη

- παράδεκτος

- Υιοθετώ

- Θυγατρικών

- Μετά το

- επακόλουθο

- κατά

- υπηρεσίες

- πρακτορείο

- Πράκτορας

- alex

- Όλα

- μεταξύ των

- an

- και

- Άλλος

- απάθεια

- ΕΙΝΑΙ

- συνελήφθη

- AS

- συσχετισμένη

- At

- Αρχές

- πίσω

- εφεδρικός

- ισόρροπη

- Μάχη

- BE

- ήταν

- Κομμάτι

- ιστολόγια

- πλήγμα

- σώμα

- Αναπήδηση

- Βρετανία

- Έντομο

- αλλά

- by

- CAN

- κεφάλαιο

- που

- περίπτωση

- προκαλούνται

- Διευθύνων Σύμβουλος

- Χάος

- Συνιδρυτής

- κωδικός

- Ελάτε

- Εταιρείες

- πλήρης

- εντελώς

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- επικοινωνήστε μαζί μας

- ΣΥΝΕΧΕΙΑ

- συνεχίζεται

- συντονισμένη

- χώρες

- Κομητεία

- δημιουργία

- Έγκλημα

- κρίσιμης

- Cronos

- cryptocurrency

- Τη στιγμή

- CVE

- βλάβη

- ημερομηνία

- ημέρα

- Εργολάβος

- DID

- didn

- Αναστατώνω

- δυσπιστία

- κάνει

- πράξη

- Don

- κάτω

- δωδεκάδα

- δεκάδες

- δυο

- οικονομία

- Αποτελεσματικός

- προσπάθειες

- εγώ

- είτε

- αλλιώς

- ενεργοποίηση

- τέλος

- επιβολή

- αρκετά

- EU

- Europol

- παράδειγμα

- Εξηγεί

- FBI

- Χαρακτηρίζοντας

- Φεβρουάριος

- Ομοσπονδιακός

- Ομοσπονδιακή κυβέρνηση

- Όνομα

- Αναρρίπτω

- Για

- Πρώην

- πρώην Πρόεδρος

- προηγουμένως

- από

- κέρδισε

- Γεωργία

- Δώστε

- Παγκόσμιο

- μετάβαση

- πήρε

- Κυβέρνηση

- Κυβέρνηση

- εξαιρετική

- Group

- Ομάδα

- χάκερ

- βλάψει

- Έχω

- που έχει

- he

- Τίτλοι

- βοηθά

- υψηλό προφίλ

- του

- Κυψέλη

- Πως

- Ωστόσο

- HTTPS

- ταπεινός

- i

- if

- εικόνα

- Επίπτωση

- in

- περιλαμβάνει

- Συμπεριλαμβανομένου

- πράγματι

- πληροφορίες

- Υποδομή

- εμπνεύσει

- εγκατασταθεί

- Νοημοσύνη

- αλληλεπιδρώντας

- τόκος

- ενδιαφέρον

- συμμετέχουν

- IT

- ΤΟΥ

- μόλις

- μόνο ένα

- Διατήρηση

- πλήκτρα

- είδη

- Ξέρω

- γνωστός

- Labs

- Νόμος

- επιβολή του νόμου

- ηγέτης

- διαρροή

- αφήνοντας

- αριστερά

- Νομικά

- δανεισμός

- πλατφόρμα δανεισμού

- επιστολή

- Επίπεδο

- Μόχλευση

- Μου αρέσει

- Πιθανός

- λίγο

- Παρτίδα

- που

- Κυρίως

- μεγάλες

- κάνω

- μαζική

- υλοποιώ

- Ενδέχεται..

- μπορεί

- μήνυμα

- Μιχαήλ

- ενδέχεται να

- περισσότερο

- πλέον

- πολύ

- my

- εθνικός

- ΕΑΑ

- Ανάγκη

- δίκτυο

- nist

- ιδιαίτερα

- τώρα

- σκοπός

- of

- on

- ONE

- λειτουργία

- λειτουργίες

- or

- ΑΛΛΑ

- δικός μας

- έξω

- δική

- σελίδα

- Πληρωμή

- People

- person

- προσωπικός

- πρόσωπα

- PHP

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σημεία

- Πολιτικές

- Πολωνικά

- Πύλη

- πρόεδρος

- πρόεδρος ατού

- αρκετά

- Πρόληψη

- πρωταρχικός

- Πρόγραμμα

- Προγράμματα

- γρήγορα

- αρκετά

- ransomware

- RE

- συνειδητοποιήσουν

- πραγματικά

- αναφέρεται

- χαλαρή

- παρέμεινε

- λείψανα

- επισκευή

- απάντησης

- αποτέλεσμα

- Reuters

- τρέξιμο

- ρωσικός

- s

- ίδιο

- πριόνι

- λένε

- ρητό

- λέει

- δείτε

- φαινόταν

- κατασχεθεί

- αρχαιότερος

- αίσθηση

- Διακομιστές

- πλευρά

- σημαντικός

- ιστοσελίδα

- Σκεπτικισμός

- μικρότερος

- So

- SOLVE

- μερικοί

- κάτι

- Πηγή

- Χώρος

- ειδική

- Πείσμα

- εκπρόσωπος

- ΧΟΡΗΓΟΥΜΕΝΟΙ

- διάδοση

- Ακόμη

- κλαπεί

- Ιστορία

- Απεργίες

- τέτοιος

- συμπλήρωμα

- βέβαιος

- ύποπτος

- συστήματα

- παραμύθια

- στόχος

- ειδική ομάδα

- Τεχνικός

- πει

- λέει

- από

- Ευχαριστώ

- ότι

- Η

- το Ηνωμένο Βασίλειο

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- νομίζω

- αυτό

- αν και?

- τρία

- ώρα

- προς την

- TONE

- πήρε

- ΣΥΝΟΛΙΚΑ

- ατού

- Δυο φορές

- Τουίτερ

- δύο

- Uk

- Ουκρανικά

- ανεπηρέαστος

- ανέγγιχτος

- Ενημέρωση

- us

- Οικονομία των ΗΠΑ

- Πολύτιμος

- Ve

- εκδοχή

- μέσω

- μέγγενη

- Vice President

- θύματα

- ήταν

- Τρόπος..

- we

- Ιστοσελίδα : www.example.gr

- εβδομάδα

- πότε

- Ποιό

- Ο ΟΠΟΊΟΣ

- θα

- σκουπίζω

- με

- Εργασία

- θα

- Έγραψε

- X

- χρόνια

- ακόμη

- zephyrnet