Είναι ένας κόσμος που τρώει σκυλιά για απατεώνες κρυπτογράφησης.

Νέες αναφορές μόλις αποκάλυψε πώς ένα άτομο εντόπισε απατεώνες κρυπτογράφησης για να τους κλέψει τα παράνομα κεφάλαιά τους.

Οι απατεώνες κρυπτογράφησης συχνά χρησιμοποιούν τεχνικές κοινωνικής μηχανικής για να αλληλεπιδράσουν με τα θύματα και να τα πείσουν να αποχωριστούν τα χρήματα που κερδίζουν με κόπο. Οι απατεώνες το κάνουν αυτό είτε στέλνοντας χρήματα απευθείας σε απατεώνες είτε παρέχοντας τα απαραίτητα δικαιώματα για πρόσβαση σε πορτοφόλια.

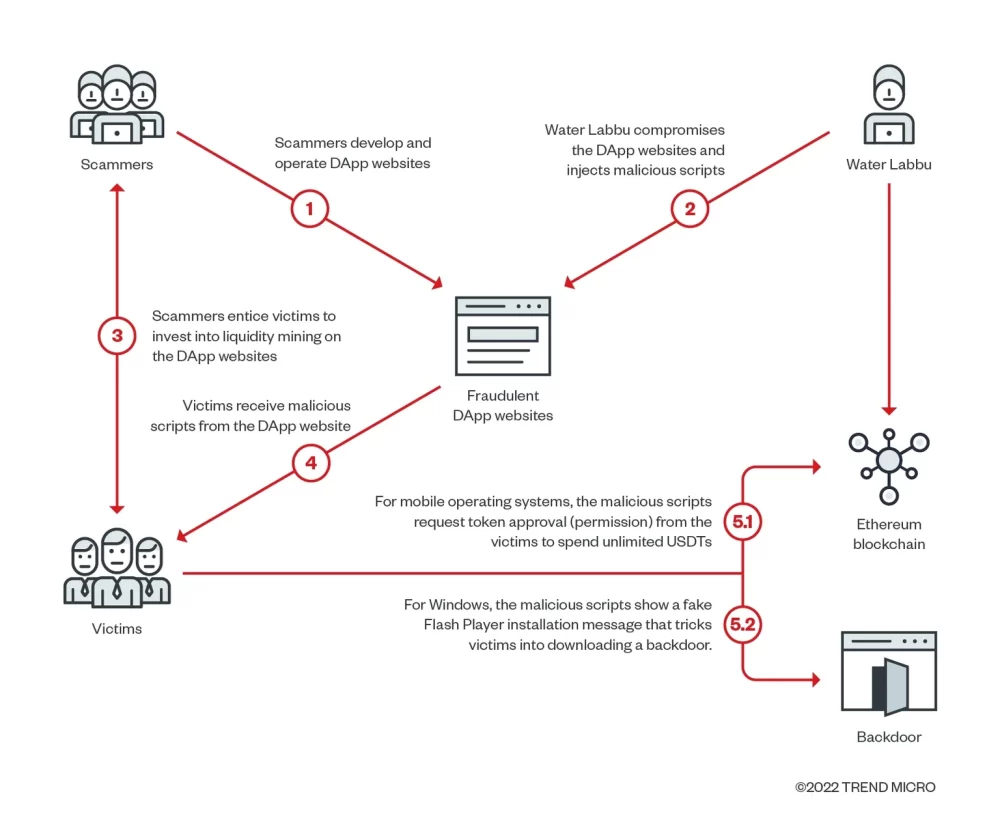

Το Water Labbu, το όνομα του ατόμου που λήστεψε τους απατεώνες, φέρεται να χρησιμοποίησε μια παρόμοια μέθοδο για να κλέψει κρυπτονομίσματα, αποκτώντας δικαιώματα πρόσβασης στα πορτοφόλια του θύματός τους. Ωστόσο, δεν χρησιμοποίησαν κανένα είδος κοινωνικής μηχανικής, αφήνοντας τη βρώμικη δουλειά στους αρχικούς απατεώνες.

Αντί να δημιουργήσει τους δικούς του ιστότοπους απάτης, το Water Labbu παραβίασε τους ιστότοπους άλλων απατεώνων που παρίσταναν νόμιμες αποκεντρωμένες εφαρμογές (dApps) και εισήγαγε κακόβουλο κώδικα JavaScript σε αυτά.

Παραμονεύει στις σκιές, το Water Labbu περίμενε υπομονετικά τα θύματα υψηλής αξίας να συνδέσουν τα πορτοφόλια τους σε μια απάτη dApp, προτού εισάγει ένα ωφέλιμο φορτίο JavaScript σε αυτόν τον ιστότοπο για να κλέψουν τα χρήματα.

Τίποτα δεν άλλαξε για τα θύματα του αρχικού απατεώνα - εξακολουθούσαν να ληστεύουν. Η μόνη διαφορά είναι ότι η Water Labbu άρχισε να αρπάζει κρυπτονομίσματα από τους απατεώνες, εκτρέποντας τα χρήματα στα δικά τους πορτοφόλια.

«Το αίτημα είναι μεταμφιεσμένο ώστε να μοιάζει σαν να έχει σταλεί από παραβιασμένο ιστότοπο και ζητά άδεια μεταφοράς ενός σχεδόν απεριόριστου ποσού USD Tether από το πορτοφόλι του στόχου», αναφέρει η Trend Micro's αναφέρουν.

Το Water Labbu απογειώνεται με περισσότερα από 300,000 $

Σε μια αναγνωρισμένη περίπτωση, το κακόβουλο σενάριο εξαντλήθηκε με επιτυχία USDT από δύο διευθύνσεις, ανταλλάσσοντάς τες στο Απενεργοποίηση ανταλλαγή — πρώτα στο USDC stablecoin και μετά σε Ethereum (ETH)—πριν στείλετε τα κεφάλαια ETH στο Tornado μετρητά αναμικτής.

Η έκθεση σημείωσε επίσης ότι το Water Labbu χρησιμοποίησε διαφορετικές μεθόδους για διαφορετικά λειτουργικά συστήματα. Για παράδειγμα, εάν το θύμα φόρτωσε το σενάριο από μια επιφάνεια εργασίας με Windows, επέστρεψε ένα άλλο σενάριο που εμφανίζει ένα ψεύτικο μήνυμα ενημέρωσης Flash που ζητά από το θύμα να πραγματοποιήσει λήψη ενός κακόβουλου εκτελέσιμου αρχείου.

Η Trend Micro είπε ότι η Water Labbu είχε παραβιάσει τουλάχιστον 45 ιστότοπους απάτης, οι περισσότεροι από αυτούς ακολουθούσαν το λεγόμενο «Δέσμευση ρευστότητας εξόρυξης χωρίς απώλειες» μοντέλο, τους κινδύνους των οποίων οι υπηρεσίες επιβολής του νόμου ειδοποιήθηκε περίπου νωρίτερα φέτος.

Σύμφωνα με αναλυτές ασφαλείας, το κέρδος της Water Labbu εκτιμάται ότι είναι τουλάχιστον 316,728 δολάρια με βάση τα αρχεία συναλλαγών από εννέα ταυτοποιημένα θύματα.

Μείνετε ενημερωμένοι για τα νέα κρυπτογράφησης, λάβετε καθημερινές ενημερώσεις στα εισερχόμενά σας.

- Bitcoin

- blockchain

- συμμόρφωση με το blockchain

- blockchain συνέδριο

- επιχείρηση

- coinbase

- Coingenius

- Ομοφωνία

- crypto συνέδριο

- εξόρυξη κρυπτογράφησης

- cryptocurrency

- Αποκεντρωμένη

- Αποκρυπτογράφηση

- Defi

- Ψηφιακά περιουσιακά στοιχεία

- ethereum

- μάθηση μηχανής

- μη εύφλεκτο διακριτικό

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Πλανοσάτσας

- Πλάτωνα δεδομένα

- platogaming

- Πολύγωνο

- απόδειξη συμμετοχής

- W3

- zephyrnet

Περισσότερα από Αποκρυπτογράφηση

Ένα άλλο Crypto Exchange Signals Υποστήριξη για το σκληρό πιρούνι Ethereum που καθοδηγείται από Miner

Ο επικεφαλής της Crypto Engineering του Twitter παραιτείται καθώς ο αριθμός του προσωπικού μειώνεται

JUP Πάνω από 70% καθώς η Solana κρατά σταθερή για το Jupiter Airdrop – Decrypt

MicroStrategy, ο Michael Saylor μήνυσε για φορολογική απάτη από τον Γενικό Εισαγγελέα της DC

Ex-OpenSea Exec υποστηρίζει ότι τα NFT δεν είναι τίτλοι για την απόρριψη των χρεώσεων συναλλαγών εσωτερικών πληροφοριών

Το Satoshi Lore μεγαλώνει καθώς εμφανίζονται περισσότερα μηνύματα ηλεκτρονικού ταχυδρομείου από τον εφευρέτη Bitcoin – Αποκρυπτογράφηση

Bitcoin Miners Κλείδωμα Προστασίας Προσωπικών Δεδομένων Αναβάθμιση Taproot

Η Elizabeth Warren στοχεύει σε «Shady» Crypto Audits σε επιστολή προς το Accounting Oversight Board

Οι μίξερ Bitcoin είναι πιο απασχολημένοι από ποτέ το 2022: Chainalysis

Ο κατηγορούμενος «Cryptoqueen» Henchman διατάχθηκε να εκδοθεί στις Ηνωμένες Πολιτείες

Το "WAGMI" είναι νεκρό: Pplpleasr, UnicornDAO, Πρόεδρος TIME Ζυγίζουν τα NFT