Μια ομάδα προγραμματιστών Bitcoin Core συζήτησε διάφορα διανύσματα επίθεσης για το Bitcoin καθώς και τρόπους για να σχεδιάσει το μέλλον και να παρακάμψει τους κακόβουλους παράγοντες.

Bitcoin 2022, που φιλοξενήθηκε στο Μαϊάμι της Φλόριντα, στις 6-9 Απριλίου, παρουσίασε ένα πάνελ με τίτλο "Πρόληψη επιθέσεων στο Bitcoin” με τρεις Bitcoin Core προγραμματιστές: Luke Dashjr, Μπράιαν Μπίσοπ και Jameson Lopp (αντικατάσταση του Peter Todd). Το πάνελ συντονίστηκε από Shinobi.

Οι συμμετέχοντες συζητούν τεχνικούς και κοινωνικούς φορείς επίθεσης, κυρίως στη διαδικασία ανάπτυξης του Bitcoin Core, που θα μπορούσαν να εμποδίσουν ή να εκτροχιάσουν εντελώς τη μοναδική αποστολή του Bitcoin ως αμετάβλητο χρήμα. Ο σκοπός για ανοιχτά διανύσματα επίθεσης καταιγισμού ιδεών είναι η διαμόρφωση κατάλληλων αμυντικών μέτρων και, όπως του Σουν Τζου Η «Τέχνη του Πολέμου» έχει τη στρατηγική:

«Μην πιστεύετε ότι ο εχθρός δεν έρχεται. Εμπιστευτείτε την ετοιμότητά σας να τον συναντήσετε. Μην πιστεύετε ότι ο εχθρός δεν θα επιτεθεί. Βασιστείτε μόνο στην ικανότητά σας να επιλέξετε ένα μέρος στο οποίο ο εχθρός δεν μπορεί να επιτεθεί».

Ακολουθεί μια περίληψη του εν λόγω πάνελ με μια γρήγορη επισκόπηση της διαδικασίας ανάπτυξης Bitcoin Core.

Σύντομη επισκόπηση του Bitcoin Core

Η Bitcoin Core Οι προγραμματιστές εργάζονται μέσω μιας διαδικασίας ανάπτυξης για να προσφέρουν ενημερώσεις κώδικα σφαλμάτων πρωτοκόλλου Bitcoin, βελτιστοποιήσεις λογισμικού και βελτιωμένες δυνατότητες. στη συνέχεια δημοσιεύουν αυτές τις ενημερώσεις μετά από συναίνεση της κοινότητας μέσω Προτάσεις βελτίωσης Bitcoin (BIPs). Η επιτυχής κατασκευή μιας επίθεσης κατά της διαδικασίας ανάπτυξης, είτε σε τεχνικό είτε σε κοινωνικό επίπεδο, θα παρεμπόδιζε δυνητικά τις (μερικές φορές κρίσιμες) ενημερώσεις πρωτοκόλλου και θα ενσταλάξει δυσπιστία μεταξύ των προγραμματιστών.

Για να διευκρινίσουμε, το Bitcoin Core είναι μια δωρεάν εφαρμογή λογισμικού ανοιχτού κώδικα ενός Bitcoin πλήρης κόμβος, που αναφέρεται ως πελάτης. Αν και παραπλανητικό ως προς το όνομα, το Bitcoin Core δεν έχει κεντρικό ή «πυρήνα» έλεγχο στο δίκτυο Bitcoin, αλλά λειτουργεί ως ένας μόνο πιθανός πελάτης που οι άνθρωποι είναι ελεύθεροι να χρησιμοποιούν κατά την κρίση τους. Επίσης, οι κανόνες συναίνεσης του πρωτοκόλλου Bitcoin απαιτούν από όλους τους πλήρεις κόμβους του Bitcoin και τους οικονομικούς συμμετέχοντες να επιβάλλουν ανεπιφύλακτα αυτούς τους κανόνες όταν εξετάζουν την εγκυρότητα ενός μπλοκ.

Επιπλέον, οι ενημερώσεις του Bitcoin Core δεν λαμβάνονται αυτόματα, αλλά μάλλον χειροκίνητα, καθώς οι αυτόματες ενημερώσεις λογισμικού παρέχουν ένα διάνυσμα επίθεσης για έναν κακόβουλο ηθοποιό που μπορεί να διακυβεύσει όλους τους κόμβους και τους εξορύκτες με μία μόνο διαδρομή.

Η ομάδα προγραμματιστών του Bitcoin Core δεν στηρίζει έναν μόνο ηγέτη ή εκπρόσωπο - αποστασιοποιώντας έτσι τον πελάτη και τη διαδικασία ανάπτυξης από την εκμετάλλευση προσωπικού χαρακτήρα λόγω ελαττωμάτων που έχουν εγγενώς όλοι οι γήινοι ηγέτες. Για παράδειγμα, οι ναρκισσιστές ηγέτες μπορούν να αποδυναμωθούν δημιουργώντας αναταραχή στη βάση των θαυμαστών τους ή οι ηγέτες με σύνεση μπορεί να συμπεριφέρονται παράλογα όταν προκαλούνται με προσβολές. Για να ανατραπεί ένα κίνημα που ξεκινάει, πρέπει να απορρίψει έξυπνα τον αρχηγό του ή να σπάσει τους οπαδούς του.

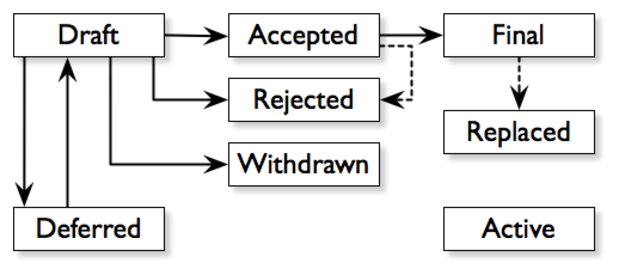

Ωστόσο, χωρίς έναν μόνο ηγέτη, πώς οι ανεξάρτητοι προγραμματιστές του Bitcoin Core έρχονται σε συμφωνία για περίπλοκες επιλογές σχεδιασμού ή διορθώσεις σφαλμάτων έκτακτης ανάγκης; Τα προαναφερθέντα BIP χρησιμοποιούνται στη διαδικασία ανάπτυξης Bitcoin Core για την εφαρμογή χαρακτηριστικών ή πληροφοριών στο πρωτόκολλο Bitcoin, αλλά τα BIP λειτουργούν επίσης για την τυποποίηση της επικοινωνίας νέων ιδεών, όπως απεικονίζεται διαγραμματικά παρακάτω και όπως περιγράφεται στο BEEP 1:

Πώς μπορούμε να ρίξουμε ένα κλειδί σε αυτή τη διαδικασία; Παρά την εισαγωγή κάποιας τυπικότητας μέσω του BIP 1 σε ένα κατά τα άλλα μη δομημένο δίκτυο, υπάρχει μια ευκαιρία για κακόβουλους ή απλώς παραπλανητικούς παράγοντες να ανατρέψουν τη διαδικασία ανάπτυξης τόσο με τεχνικά όσο και με κοινωνικά μέσα. Ωστόσο, η αναγνώριση αυτού του «κλειδιού» είναι συχνά δυνατή μόνο εκ των υστέρων – καθιστώντας ορισμένους φορείς επίθεσης ιδιαίτερα δύσκολο να εντοπιστούν και να αποφευχθούν. Εάν μπορείτε να αποφύγετε ένα κλειδί, μπορείτε να αποφύγετε έναν αποκλίνοντα προγραμματιστή που θέλει να προωθήσει την αυτοεξυπηρέτησή του εις βάρος του Bitcoin.

Στην πράξη, οι πραγματικές υλοποιήσεις BIP δεν είναι τόσο καθαρές όσο ένα διάγραμμα ροής εργασίας και η παραπάνω εξήγηση έχει συντομευθεί. Ωστόσο, μπορούμε να αρχίσουμε να θεωρητικοποιούμε κακές μεθόδους για να ανατρέψουμε την αποκεντρωμένη αναπτυξιακή διαδικασία.

Σημείωση: Ο όρος «ομοφωνία” είναι μια διφορούμενη λέξη που χρησιμοποιείται για να υπονοήσει πολλά διαφορετικά πράγματα πέρα από τους κανόνες του Bitcoin. Συνήθως χρησιμοποιείται για να υποδείξει «όλοι βασικά συμφωνούν» σε μια απόφαση, ενώ, στην πραγματικότητα, υπάρχουν πιο ακριβείς, διακριτές λέξεις που λειτουργούν για τον καλύτερο προσδιορισμό των διαφορετικών επιπέδων συμφωνίας σε μια απόφαση από τον όρο «συναίνεση». Για λόγους απλότητας, αυτό το άρθρο αναφέρεται στη σχεδόν ομόφωνη και γενική συμφωνία ως επίτευξη «συναίνεσης».

Προηγούμενες επιθέσεις στο Bitcoin

Το δίκτυο Bitcoin αναπτύχθηκε το 2009 με αρκετά κρίσιμα σφάλματα και παραλείψεις που θα μπορούσε να έχει οδηγήσει σε σοβαρούς φορείς τεχνικής επίθεσης, αλλά αυτές οι ευπάθειες που ήταν γνωστές στο κοινό είχαν αποκατασταθεί εδώ και πολύ καιρό. Σε γενικές γραμμές, αυτά τα σφάλματα και οι παραλείψεις είναι δύσκολο να βρεθούν καθώς δεν υπάρχει τίποτα στον κώδικα που να είναι ενοχλητικά ή οδυνηρά προφανές. Μια αποκλειστική κοινότητα ανάπτυξης ανοιχτού κώδικα που συνεισφέρει εθελοντικά στη βάση κώδικα δούλευε ασταμάτητα να βελτιώσει την ακεραιότητα του πρωτοκόλλου κατά την τελευταία δεκαετία και στη συνέχεια κάποια. Κατανοώντας τα τρωτά σημεία του παρελθόντος και τις λύσεις τους, μπορούμε να παραμείνουμε σε επαγρύπνηση για τον μετριασμό μελλοντικών ελαττωμάτων και να παρέχουμε τη βάση για τη δημιουργία σεναρίων χειρότερης περίπτωσης για την αναζήτηση πιθανών αμυντικών μηχανισμών.

Σίγουρα η πιο αξιοσημείωτη κοινωνική επίθεση στην κοινότητα του Bitcoin και στη διαδικασία ανάπτυξης σημειώθηκε το 2015 όταν δύο αξιοσέβαστοι και βετεράνοι προγραμματιστές Bitcoin εκείνη την εποχή, Γκάβιν Άντερεν και Μάικ Χερν, δημιούργησε και προώθησε έναν νέο, μη συμβατό πελάτη Bitcoin με ετικέτα Bitcoin X. Το Bitcoin XT πρότεινε την αύξηση των πιθανών συναλλαγών ανά μπλοκ, γνωστό ως το μπλοκ, ως μέσο ανταγωνισμού με συμβατικά συστήματα πληρωμών όπως η MasterCard ή η Visa. Με την υιοθέτηση αυτής της ασύμβατης έκδοσης του Bitcoin, οι χρήστες θα μπορούσαν αποτελεσματικά hardfork, ή να κάνετε έγκυρα, προηγουμένως μη έγκυρα μπλοκ και συναλλαγές που τελικά αναγκάζουν όλους να αναβαθμίσουν τους πελάτες τους με παρόμοιο τρόπο — διαφορετικά υπάρχει κίνδυνος σταθερότητα δικτύου και επανάληψη επιθέσεων.

Ο δημιουργός του Bitcoin, ο ανώνυμος Satoshi Nakamoto, είχε από καιρό απομακρυνθεί από το Bitcoin όταν ανακοινώθηκε αυτό το αμφιλεγόμενο έργο και η κοινότητα αφέθηκε να αποκρυπτογραφήσει το Satoshi σχόλια για καθοδήγηση σαν να ήταν ιερά γράμματα. Το Bitcoin XT δεν κατάφερε να επιτύχει συναίνεση αφελώς πρότεινε την αύξηση του μέγιστου μεγέθους μπλοκ και οι υποστηρικτές του προσπάθησαν να ανατρέψουν τη συναίνεση των χρηστών κλειστές πόρτες, συμπαιγνία προγραμματιστή-ανθρακωρύχων-εταιρειών. Χωρίς να μπω σε κάθε λεπτομέρεια του διαβόητου "πόλεμος μεγέθους μπλοκ” και ωοτοκίας ένα ολόκληρο το βιβλίο, μπορούμε ξεκάθαρα να παρατηρήσουμε από την εντατική δύο ετών διαφωνούν την κρίσιμη λειτουργία των πλήρων κόμβων (χρηστών) που συντονίζονται για την επιβολή νέων κανόνων χωρίς υποστήριξη από εξορύκτες μέσω softforks που ενεργοποιούνται από τον χρήστη (UASF).

Αν το Bitcoin είχε πέσει στην παγίδα του μεγάλου μπλοκ, η αποκέντρωση του δικτύου και η απολιτική φύση του Bitcoin θα είχαν υποφέρει ανάλογα. Για να κατανοήσουμε τις συνέπειες της αλλαγής μιας φαινομενικά απλής μεταβλητής, που είναι το όριο μεγέθους μπλοκ, απαιτεί όχι μόνο κατανόηση του τεχνικού αντίκτυπου στην ακεραιότητα της βάσης κώδικα, αλλά και κρυφό συνέπειες προσκαλώντας πρόσθετους φορείς επίθεσης ενάντια στο εκκολαπτόμενο οικοσύστημα δικτύου. Μπορεί κανείς να επεκτείνει αυτή τη γραμμή σκέψης προς τη σημερινή ασυνήθιστες προτάσεις της μετατόπισης του Bitcoin σε Απόδειξη συμμετοχής αντί του απόδειξη εργασίας. Παρόλο που η λύση στον πόλεμο μεγέθους μπλοκ επιλύθηκε τεχνικά μέσω ενός UASF, το κοινωνικό δράμα που ακολούθησε απαιτούσε μη τεχνικές λύσεις απλώς να παραμείνουμε σταθεροί και να μην υποχωρήσουμε σε μια επιζήμια εφαρμογή λογισμικού, ανεξάρτητα από την υποστήριξη εταιρικών ή διασημοτήτων.

Επιθέσεις με μέθοδο ενεργοποίησης BIP

Dashjr υποστηρίζει ότι μια επίθεση στη διαδικασία ανάπτυξης του Bitcoin Core συνέβη μόλις πέρυσι: το "Ταχεία δοκιμή"μέθοδος ενεργοποίησης του πολυαναμενόμενου"Τάρο" μαλακό πιρούνι αναβάθμιση (BEEP 343). Η λογική Speedy Trial λειτουργεί για να ενεργοποιήσει μια υλοποίηση BIP χωρίς τον κίνδυνο ανεπιθύμητης διάσπασης της αλυσίδας μέσω είτε γρήγορης επιτυχίας είτε γρήγορης αποτυχίας ενεργοποίησης εντός χρονικού πλαισίου τριών μηνών. Μόλις ολοκληρώθηκε η εργασία για την κατασκευή του Taproot, οι προγραμματιστές δεν μπόρεσαν να καταλήξουν σε γενική συμφωνία σχετικά με τη μέθοδο ενεργοποίησης και ουσιαστικά αγνόησαν το κρίσιμο βήμα της πρώτης λήψης αναμφισβήτητης συναίνεσης της κοινότητας.

Αν και το Taproot ενεργοποιήθηκε με επιτυχία και οι επακόλουθες δυνατότητες που παρέχονται ήταν αναμφισβήτητα ωφέλιμες για τους χρήστες, η ενεργοποίησή του μέθοδος θεωρήθηκε ως αμφιλεγόμενο και αποτελούσε πιθανούς φορείς επίθεσης, ενώ έθεσε κακή προτεραιότητα για μελλοντικές ενεργοποιήσεις BIP. Ο μηχανισμός ενεργοποίησης Speedy Trial θεωρήθηκε ως επίθεση στη διαδικασία ανάπτυξης Bitcoin Core επειδή ορισμένοι προγραμματιστές απομακρύνθηκαν από την αντιληπτή κοινοτική συναίνεση ενώ αρνήθηκαν να εξετάσουν το ενδεχόμενο BEEP 8 ως μέθοδος ενεργοποίησης, αλλιώς γνωστή ως «Ας δούμε τι θα γίνει” πρόταση, στην ανάπτυξη του Taproot.

Η μέθοδος Speedy Trial ήταν αντίθετη με το αποτέλεσμα του πολέμου μεγέθους μπλοκ, όπου η διαμάχη κατέληξε στο συμπέρασμα ότι οι χρήστες που συντονίζουν σχεδόν ομόφωνη συμφωνία πρέπει να ελέγχουν τους κανόνες συναίνεσης του δικτύου και όχι τους εξορύκτες. Με το Speedy Trial και χωρίς το BIP 8, η απόφαση να ενεργοποιηθεί (ή να μην ενεργοποιηθεί απλώς με το να μην σηματοδοτήσει όταν αναπτύσσεται) εξαρτιόταν εξ ολοκλήρου από τους ανθρακωρύχους ανεξάρτητα από της συναίνεσης των χρηστών. Η αναμφισβήτητα απερίσκεπτη μέθοδος ανάπτυξης Speedy Trial ήταν αντίθετη με την αντιληπτή κοινοτική συναίνεση και, για να μετριαστεί αυτό στο μέλλον, θα απαιτούσε δυνητικά συντονισμό ενός UASF με αρκετή βιώσιμη υιοθέτηση πέρα από μερικά ενδιαφερόμενα άτομα στη γωνία ενός δωματίου για να αντιμετωπιστεί η ενεργοποίηση ενός BIP.

Οι συμμετέχοντες στο «Πρόληψη επιθέσεων στο Bitcoin» εξέτασαν πώς να αξιολογήσουν αυτές τις ιστορικές επιθέσεις και να αποφύγουν παρόμοιες επιθέσεις στο μέλλον. Οι «επιτιθέμενοι» που πιέζουν για το Bitcoin XT ή το Speedy Trial μπορεί να μην είχαν κακόβουλη πρόθεση με τις προτάσεις τους, ωστόσο οι μέθοδοι τους έρχονταν σε σύγκρουση με ορισμένες αρχές τις οποίες ένα τμήμα της κοινότητας υπερασπίζεται ανυποχώρητα - δηλαδή, οι χρήστες έχουν το μόνο δικαίωμα να εγκρίνουν ή βέτο για αλλαγές στους κανόνες συναίνεσης. Εκ των υστέρων, οι εισβολείς απλώς δεν ακολούθησαν τις ίδιες αρχές του Bitcoin που ακολουθούσε η κοινότητα, γεγονός που είχε ως αποτέλεσμα αυτές οι επιθέσεις να γίνουν ένας υποκειμενικά ερμηνευτικός πόλεμος για το τι ήταν «καλύτερο» για το Bitcoin.

Τα προαναφερθέντα σενάρια Bitcoin XT και Speedy Trial μεταφέρουν τις μεθόδους με τις οποίες η διαδικασία ανάπτυξης του Bitcoin Core θα μπορούσε να γίνει αμφιλεγόμενη, τονίζοντας την ανάγκη να προσεγγίζονται όλες οι υλοποιήσεις BIP προσεκτικά και προσεκτικά. Στις επόμενες ενότητες, οι συμμετέχοντες στο πάνελ θεωρητικοποιούν πρόσθετα εύλογα διανύσματα επίθεσης.

Επιθέσεις επαλήθευσης λογισμικού Bitcoin

Τα ενδιαφέροντα του Bishop στη διαδικασία ανάπτυξης περιλαμβάνουν ντετερμινιστικές κατασκευές και υπογραφή κατασκευής που μπορούν να αξιοποιηθούν για την αποτροπή ορισμένων φορέων επίθεσης σε χρήστες Bitcoin, δηλαδή επιθέσεις που επιδιώκουν να ξεγελάσουν τον χρήστη ώστε να πιστέψει ότι έχει κατεβάσει έναν καλόπιστο πελάτη Bitcoin Core.

Όποιος είναι χρήστης ενός πελάτη Bitcoin πρέπει να το κατεβάσει από κάπου στο διαδίκτυο που είναι γεμάτο ανεπιθύμητα μηνύματα. Εάν η ιστοσελίδα που φιλοξενεί το αρχείο λήψης έχει παραβιαστεί ή υποκλαπεί κατά τη λήψη, τότε το ίδιο το αρχείο ενδέχεται να έχει τροποποιηθεί με κακόβουλο τρόπο. Πώς μπορεί αυτός ο χρήστης να αποδείξει ότι η έκδοση που κατέβασε είναι όντως ο προβλεπόμενος πελάτης Bitcoin;

Η κοινή μέθοδος παροχής μη αποκήρυξη μιας έκδοσης λογισμικού ή απόδειξη της ακεραιότητας και της προέλευσης των δεδομένων, είναι με ψηφιακές υπογραφές. Οι ψηφιακές υπογραφές, ο ηλεκτρονικός και μαθηματικά κεκλιμένος ξάδερφος της αδιάβροχης σφραγίδας κεριών, αποτελούν τυπικό στοιχείο των περισσότερων κρυπτογραφικών πρωτοκόλλων που χρησιμοποιούν ασύμμετρη (δημόσια και ιδιωτικά) κλειδιά για να ενεργοποιήσετε τον έλεγχο ταυτότητας μεταξύ δύο αγνώστων — αλλά περιμένετε! Αυτό δεν εγγυάται τη γνησιότητα της υπογραφής. Τελικά, ο έλεγχος ταυτότητας χωρίς εμπιστοσύνη στα κλειδιά που χρησιμοποιούνται για την επαλήθευση της υπογραφής είναι άσκοπος, καθώς ο παραλήπτης πρέπει να είναι σίγουρος ότι το κλειδί επαλήθευσης ανήκει πραγματικά στον αποστολέα.

Έπειτα υπάρχει άλλος διάνυσμα πονηρής επίθεσης εάν το ίδιο το λογισμικό επαλήθευσης έχει παραβιαστεί. Ένας έξυπνος εγκληματίας που ισχυρίζεται ότι είναι κάποιος που δεν είναι, αλλά πρέπει επίσης να αποδείξει τον ισχυρισμό του μέσω μιας ψηφιακής υπογραφής, θα μπορούσε να εγκαταστήσει το λογισμικό επαλήθευσης κλειδιού για να το κατεβάσει ο ανυποψίαστος χρήστης και, κατά συνέπεια, να του παρουσιαστεί ένα ψευδές αποτέλεσμα ελέγχου ταυτότητας. Το παραβιασμένο λογισμικό περιέχει ένα πολύ λεπτό σφάλμα που, με μια γρήγορη ματιά του κώδικα, θα μπορούσε να χειραγωγήσει τον χρήστη ώστε να αιτιολογήσει ότι το λογισμικό επαλήθευσης έδωσε ακριβές αποτέλεσμα.

Αν και οι ντετερμινιστικές εκδόσεις δεν επιλύουν τον έλεγχο ταυτότητας της κατοχής ψηφιακής υπογραφής, λειτουργούν για να μειώσουν την εμπιστοσύνη που απαιτείται σε μία μόνο πηγή ή αξίωση για το λογισμικό που έχει κατεβάσει ένας χρήστης. Οι ντετερμινιστικές κατασκευές λειτουργούν για την προστασία της υλοποίησης του λογισμικού από μερικούς αδίστακτους προγραμματιστές ή παραβιασμένους κλειδιά προγραμματιστή κατά τη διαδικασία ανάπτυξης. Αυτή η προστασία επιτυγχάνεται μέσω κρυπτογραφικές κατακερματισμούς του λογισμικού που οι προγραμματιστές υπογράφουν ψηφιακά καθώς το λογισμικό κατασκευάζεται σε κάθε βήμα της διαδικασίας κατασκευής — διασφαλίζοντας αποτελεσματικά ότι το τελικό λογισμικό δυαδικά αρχεία είναι τα ίδια με τα δυαδικά αρχεία που δημιούργησαν οι ειλικρινείς προγραμματιστές και επομένως δεν έχουν παραβιαστεί με καμία μορφή ή τρόπο.

Συνολικά, με ντετερμινιστικές κατασκευές και υπογραφή έκδοσης, μπορεί κανείς βασικά να ανιχνεύσει την εμπιστοσύνη στο λογισμικό από τα δυαδικά αρχεία στον πηγαίο κώδικα έως το το git δεσμεύει που έγιναν από διάφορους προγραμματιστές και προσδιορίστε ποιες αλλαγές εισήχθησαν από ποιον. Η νομιμότητα του λογισμικού μπορεί στη συνέχεια να διερευνηθεί περαιτέρω μέσω τεχνικών όπως Web of Trust όπου οι χρήστες μπορούν να διαιτητεύσουν εάν τα κλειδιά που επαληθεύονται είναι ή όχι αυθεντικά και ότι λειτουργούν τον προβλεπόμενο πελάτη Bitcoin. Επομένως, χωρίς να εκμεταλλευτεί τις ντετερμινιστικές κατασκευές και την υπογραφή δόμησης, ο χρήστης είναι επιρρεπής σε μια μυριάδα διανυσμάτων επίθεσης.

Ένα τέτοιο παράδειγμα: εάν ένας χρήστης κατεβάσει έναν πελάτη Bitcoin μέσω HTTP αντί για HTTPS με μια δημόσια σύνδεση Wi-Fi, ίσως σε ξένο καφέ ή ξενοδοχείο, ενώ δεν επαληθεύουν την υπογραφή της κατασκευής, τότε οι εισβολείς θα μπορούσαν κάλλιστα να υποκλέψουν τη σύνδεση λήψης του χρήστη και να αντικαταστήσουν το αρχείο λήψης με μια κακή έκδοση του Bitcoin που μπορεί να κλέψει νομίσματα, κατασκοπεύει χρήστες ή εκτελεί άλλες επιβλαβείς λειτουργίες.

Ο Bishop διαπιστώνει ότι ένα «διασκεδαστικό» μέρος της διαδικασίας δημιουργίας λογισμικού είναι η διατήρηση σταθερών μεταβλητών περιβάλλοντος ανάπτυξης που λειτουργούν για την εξάλειψη τυχόν πηγών μη ντετερμινισμού. Οι μη ντετερμινιστικές πηγές θα μπορούσαν να οδηγήσουν σε ανεπιθύμητες παραλλαγές της υπογραφής του build λόγω του φυσικά ανοιχτού περιβάλλοντος που βασίζονται στους προγραμματιστές. Μια μεταβλητότητα, όπως τα διαφορετικά λειτουργικά συστήματα μεταξύ μεμονωμένων προγραμματιστών, δημιουργεί έναν εντελώς διαφορετικό κατακερματισμό στο τέλος της διαδικασίας ανάπτυξης. Στην ιδανική περίπτωση, η κατάργηση όλων των πηγών μεταβλητότητας στο περιβάλλον κατασκευής θα βελτίωνε τις ντετερμινιστικές κατασκευές και στη συνέχεια θα βελτίωνε την εμπιστοσύνη στην ακεραιότητά τους.

Σκόπιμη Οστεοποίηση Ανάπτυξης Bitcoin

Ο Lopp, διοχετεύοντας τον εσωτερικό του Sun Tzu, επινοεί μια ιδιαίτερα ύπουλη μέθοδο για τη διαίρεση και τη χειραγώγηση του Bitcoin Core à la κακόβουλων προγραμματιστών που σπέρνουν τη δυσαρέσκεια σε όλη την κοινότητα και τα αποθετήρια του GitHub. Εάν ένας αξιοσέβαστος προγραμματιστής μεταφέρει ακραίο εκνευρισμό και θυμό για όλες τις βελτιώσεις, διορθώσεις ή αλλαγές πρωτοκόλλου, τότε η αυξανόμενη γενική συναίνεση θα είναι συναίνεση φόβου προς την επαφή με το πρωτόκολλο. Αυτό το «πάγωμα» της διαδικασίας ανάπτυξης είναι γνωστό ως οστεοποίηση και θα καθιστούσε πρακτικά αδύνατη τη συνεχή βελτίωση του πρωτοκόλλου.

Ίσως η επίτευξη οστεοποίησης να είναι τελικά επωφελής για το πρωτόκολλο, καθώς αυτό θα συνεπαγόταν την ευρεία καθιερωμένη κυριαρχία του Bitcoin, ωστόσο ο Lopp υποστηρίζει ακριβώς το αντίθετο, καθώς η οστεοποίηση είναι ένας εκμεταλλεύσιμος φορέας επίθεσης και όχι μια αποτελεσματική άμυνα. Ενώ η οστεοποίηση λειτουργεί για την άμυνα έναντι επιζήμιων αλλαγών στο πρωτόκολλο Bitcoin, όπως το Bitcoin XT, θα μπορούσε επίσης να αποτρέψει τις ωφέλιμες ή απαραίτητες ενημερώσεις που παρέχουν αυξημένο απόρρητο peer-to-peer και πιο ισχυρές βελτιώσεις στη βάση κώδικα.

Το διάνυσμα επίθεσης που περιγράφει ο Lopp θα ήταν εξαιρετικά δύσκολο να εκτιμηθεί επί τόπου εάν μια ενεργή αντιπαράθεση στη διαδικασία ανάπτυξης είναι μια επίθεση στο πρωτόκολλο ή μια θεμιτή εποικοδομητική διαφωνία. Αυτό μιλάει για το προηγούμενο σημείο όπου, εκ των υστέρων, η επίθεση είναι πολύ πιο ορατή εκ των υστέρων. Χωρίς να κατέχουμε πλήρη παντογνωσία για την αληθινή πρόθεση κάθε προγραμματιστή, η διαδικασία ανάπτυξης θα κολλούσε ανάμεσα σε έναν βράχο και ένα σκληρό μέρος.

Η άμυνα έναντι τεχνικών επιθέσεων, όπως τα προαναφερθέντα πρώιμα σφάλματα και παραλείψεις, είναι σχετικά απλή και λογική στη λύση τους. Ωστόσο, όταν εισάγουμε το ακανόνιστο, ανθρώπινο στοιχείο, αρχίζουμε να παίζουμε ένα επικίνδυνο παιχνίδι με πολύ λιγότερη προβλεψιμότητα. Οι κοινωνικά σχεδιασμένες επιθέσεις είναι συχνά συσκευασμένες με ασαφείς λύσεις και πιθανότατα θα πρέπει να αντιμετωπιστούν καθώς έρχονται. Μια στοχευμένη memetic ή mainstream αφηγηματική επίθεση μπορεί να είναι εντελώς δυσδιάκριτη και ο καθορισμός μιας άμυνας εναντίον τους είναι σε μεγάλο βαθμό μια γκρίζα περιοχή.

Ο πόλεμος είναι η φιλοσοφία της εξαπάτησης. Αναμφισβήτητα, ο πιο λογικός φορέας επίθεσης για επίδοξους αντιπάλους μπορεί να είναι να υποκινούν την κοινωνική δυσαρέσκεια και τον πόλεμο με μιμίδια. Ο Lopp εξηγεί ότι ο σκόπιμος εξαναγκασμός της οστεοποίησης είναι η τέλεια επίθεση γιατί πολλοί χρήστες θα το θεωρούσαν άμυνα.

Δικαστικές επιθέσεις σε προγραμματιστές Bitcoin Core

Η συνεχιζόμενη επικράτηση του Craig Wright, ένα άτομο που ισχυρίζεται ότι είναι ο ανώνυμος Satoshi Nakamoto και ο δικός του κρυπτογραφικές γελοιότητες συν δικαστικός εκφοβισμός των προγραμματιστών Bitcoin Core αντιπροσωπεύει μια άμεση επίθεση στη διαδικασία ανάπτυξης Bitcoin Core. Παρα τις αποδεικτικά στοιχεία ότι ο Craig Wright δεν είναι ο Satoshi Nakamoto, συνεχίζει να προκαλεί τον όλεθρο συγκεντρώνοντας εκατομμύρια δολάρια σε νομικές αμοιβές και ουσιαστικά υπερασπίζοντας την υπεράσπιση λόγω του αστρονομικού κόστους -οικονομικού και προσωπικού- που επιβάλλει ο Craig Wright σε εθελοντές προγραμματιστές και συνεισφέροντες μέσω Στρατηγικές αγωγές κατά της συμμετοχής του κοινού (Κοστούμια SLAPP). Θυμηθείτε τον έξυπνο εγκληματία που ισχυρίζεται ότι είναι κάποιος που δεν είναι, αλλά πρέπει επίσης να αποδείξει τον ισχυρισμό του μέσω μιας ψηφιακής υπογραφής. αυτό ακριβώς το σενάριο διαδραματίστηκε αλλά, λόγω της δυσνόητης φύσης της ασύμμετρης κρυπτογραφίας, ήταν αναποτελεσματική στο να πείσει το δικαστικό σύστημα.

Κατά συνέπεια, οι προγραμματιστές του Bitcoin Core θα πρέπει να υιοθετήσουν μεθόδους ανώνυμης συνεισφοράς διαφορετικά κινδυνεύουν να στοχοποιηθούν από μια δαπανηρή και επαχθή δικαστική διαδικασία. Αυτές οι μέθοδοι ανωνυμίας εξαρτώνται τελικά από τις πρακτικές απορρήτου του ατόμου, ίσως όπως η αποφυγή του Bitcoin 2022 και των συνεδρίων εξ ολοκλήρου για τη διατήρηση της ανωνυμίας. Ακόμη Η προσφυγή κατά ενός υποτιθέμενου ανώνυμου ατόμου θα μπορούσε να είναι ακόμα δυνατή εάν υπάρχει ένα όνομα IRL ή ένα στοιχείο προσωπικής ταυτοποίησης που συνδέεται με το ψευδώνυμο αυτού του προγραμματιστή. Ωστόσο, η ανάγκη για ιδιωτική συνεισφορά είναι από μόνη της ένα τωρινό και μελλοντικό βάρος για τους προγραμματιστές και τις οικογένειές τους.

Τελικά, εάν αυτές οι δικαστικές επιθέσεις στους συνεισφέροντες του Bitcoin Core επιμείνουν ή Τζάκ Ντόρσεϊ'S Ταμείο Νομικής Άμυνας Bitcoin τελειώσει, οι προγραμματιστές θα απομακρυνθούν από το χώρο και θα κλιμακωθεί περαιτέρω η οστεοποίηση του πρωτοκόλλου, καθώς η καύση χρημάτων σε ατέρμονες δικαστικές διαφορές δεν είναι πολύ ελκυστική. ένας «θάνατος από χίλιες περικοπές», όπως το συνόψισε εύγλωττα ο Σινόμπι.

Μελλοντικές επιθέσεις και επιπλοκές στην ανάπτυξη Bitcoin

Εάν το Bitcoin αναμένεται να επιβιώσει και να ευδοκιμήσει όχι μόνο αυτόν τον αιώνα, αλλά για πολλούς αιώνες και ούτω καθεξής, τότε πρέπει να ληφθούν προσεκτικά βήματα στη διαμόρφωση αμυντικών μηχανισμών έναντι αναμενόμενων και απροσδόκητων επιθέσεων στο Bitcoin Core καθώς και στο οικοσύστημα Bitcoin. Δεν μπορείτε να έχετε ένα όχημα πλούτου πολλών γενεών, εάν καταστεί άχρηστο πριν πεθάνετε.

Ενώ οι συμμετέχοντες είχαν διαφορετικές απόψεις σχετικά με το αν η επίθεση σε χρήστες Bitcoin ισοδυναμεί με επίθεση στο πρωτόκολλο Bitcoin, εξακολουθούν να υπάρχουν φορείς επίθεσης στους χρήστες, όπως οι προαναφερθείσες δόλιες ψηφιακές υπογραφές και το συνεχιζόμενο νομικό έπος του Craig Wright. Άλλοι φορείς περιλαμβάνουν κακές πρακτικές κατασκευής πορτοφολιού ή κακόβουλες επικρατούσες αφηγήσεις που κάνουν πλύση εγκεφάλου στους χρήστες που θα μπορούσαν να είναι σημαντικά επιζήμιες για ορισμένες αρχές του Bitcoin που θεωρούμε πρωταρχικής σημασίας.

Παρά τις εξελίξεις στη διαχείριση ιδιωτικού κλειδιού Bitcoin, γνωστή ως πορτοφόλια, παραμένει η πιθανότητα κακών ηθοποιών να κατασκευάζουν σκόπιμα πορτοφόλια που δεν ακολουθούν το πιο πρόσφατο ούτε το ιδανικό πρακτικές ασφάλειας στη διάθεσή τους. Για παράδειγμα, εξακολουθούν να υπάρχουν υλοποιήσεις πορτοφολιού που χρησιμοποιήστε μια ενιαία διεύθυνση για να στείλετε και να λάβετε bitcoin — εκθέτοντας έτσι τυχόν απόρρητο που μπορεί να έχουν οι χρήστες.

Επίσης, αν και όχι απαραίτητα σκόπιμα αλλά μάλλον αποτέλεσμα των περιορισμών του, κάθε είδους ελαφρύ πορτοφόλι (ένα που δεν λειτουργεί επίσης ως πλήρης κόμβος) απαιτεί σύνδεση με έναν πλήρη κόμβο για την επικοινωνία των συναλλαγών. Τα ελαφριά πορτοφόλια, ιδιαίτερα δημοφιλή για τους περιστασιακούς χρήστες, παρουσιάζουν τη δυαδικότητα μιας απλής, εύχρηστης διεπαφής, αλλά επίσης παρουσιάζουν κενά στην ασφάλεια που είναι έτοιμα για φορείς επιθέσεων. Οι χρήστες αυτών των πορτοφολιών είναι επιρρεπείς στην υποκλοπή των επικοινωνιών συναλλαγών τους από δυνητικά κακόβουλους παράγοντες. Μια απλή λύση - αλλά μη πρακτική για ορισμένους - σε αυτό το διάνυσμα θα ήταν να παραιτηθεί από τη χρήση ελαφρών πορτοφολιών υπέρ των πορτοφολιών με πλήρη κόμβο.

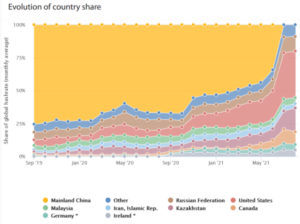

Η Shinobi οραματίζεται εναλλακτικούς φορείς επίθεσης που προκύπτουν από απλές εκστρατείες παραπληροφόρησης κατά του Bitcoin και στη συνέχεια γρήγορα στριμώχνονται σε κυβερνητικές πιέσεις για νομικές ενέργειες και αυστηρούς κανονισμούς. Μια τέτοια προφανής εκστρατεία παραπληροφόρησης είναι η αβάσιμη αντίληψη ότι η απόδειξη στοιχήματος είναι μια βιώσιμη εναλλακτική λύση στην απόδειξη εργασίας. Εάν όλες οι δικαιοδοσίες, κυρίως εκείνες με εύκολα φθηνή και άφθονη ενεργειακή υποδομή, έπεφταν σε ένα ντόμινο απόγνωσης κατάληψης εξουσίας για τον περιορισμό του stomp Bitcoin μέσω της οριστικής εξόρυξης της εξόρυξης bitcoin, ίσως επιβληθεί μέσω επιθεώρηση μοναδικών διαμορφώσεων ισχύος του δικτύου ενέργειας που μπορεί να αναγνωρίσει εξέδρες εξόρυξης bitcoin, και στη συνέχεια η μετεγκατάσταση όλης της υπάρχουσας ισχύος κατακερματισμού εκτός δικτύου θα αποδειχθεί αρκετά δύσκολη.

Η διαδικασία αντικατάστασης και προμήθειας των απαραίτητων κλιμάκων ενέργειας εκτός δικτύου —ιδιαίτερα μυστικά— δεν είναι εύκολη υπόθεση. Για παράδειγμα, τα ηλιακά πάνελ και οι ανεμογεννήτριες παραμένουν πολύ περιοριστικά για να λειτουργήσουν ως ισοδύναμο υποκατάστατο και να επωφεληθούν πλήρως από τη μετάβαση σε όλο το δίκτυο σε εξόρυξη bitcoin εκτός δικτύου λόγω της εγγενούς μεταβλητής και διακοπτόμενης παραγωγής ενέργειας του ηλιακού και του ανέμου. Ο Dashjr πρότεινε μια πιθανή λύση με απόκλιση από το τρέχον πρότυπο απόδειξης εργασίας μόνο εάν η κατάσταση ήταν αρκετά δύσκολη. Εάν το blockchain είχε σταματήσει από κάποια αδιανόητη πολιτική υπαγόρευση ή τον αλγόριθμο κατακερματισμού (SHA256) που χρησιμοποιούνται για την εξασφάλιση του Bitcoin καταστράφηκαν και, στη συνέχεια, η συγκέντρωση για την εξεύρεση λύσης μπορεί να είναι δυνατή και θα ήταν επωφελής για όλους τους συμμετέχοντες στο δίκτυο.

Αυτή η πρόταση τροποποίησης της απόδειξης εργασίας, όπως τη γνωρίζουμε, αποτελεί από μόνη της μια περίπτωση για τις απροσδόκητες επιθέσεις που θα μπορούσαν να συμβούν στο Bitcoin και τις αναπόφευκτα αμφιλεγόμενες αποφάσεις μέσω της διαδικασίας ανάπτυξης Bitcoin Core που θα ακολουθούσε, δεδομένου ενός τόσο τρομερού σεναρίου.

Συνεχίζοντας την πορεία των υποθετικών καταστάσεων που θα απαιτούσαν χρονικά ευαίσθητες υλοποιήσεις BIP, ίσως το χειρότερο σενάριο που θα μπορούσε να φανταστεί κανείς θα ήταν εάν το SHA256, RIPE®-160, ή ECDSA Οι μηχανισμοί ήταν αναμφίβολα σε κίνδυνο — αλλά ακόμα και τότε, το ερώτημα παραμένει ποιες θα ήταν βιώσιμες εναλλακτικές λύσεις; Ο Lopp αστειεύεται λέγοντας ότι ένας αλγόριθμος κβαντικής απόδειξης θα κάνει τους πάντες ευτυχισμένους, αλλά αυτή η αναιδή απάντηση πιθανότατα θα γίνει πραγματικότητα κάποια στιγμή στο μακρινό μέλλον, απαιτώντας δυσάρεστες συζητήσεις σχετικά με πρακτικούς αμυντικούς μηχανισμούς εναντίον κβαντικός υπολογισμός που εκμεταλλεύεται την ασύμμετρη κρυπτογραφία.

Το Bitcoin είναι ένα απολιτικό χρήμα και ειρηνική διαμαρτυρία ενάντια στο κατεστημένο και διεφθαρμένο νομισματικό καθεστώς. Λόγω της φύσης του αντιπάλου που αντιμετωπίζει το Bitcoin, δηλαδή του δολαρίου ΗΠΑ, είναι πιθανό να προκύψει ένα ακατάπαυστο μπαράζ τεχνικών και κοινωνικών επιθέσεων κατά του Bitcoin, αν δεν βρίσκεται ήδη σε εξέλιξη. Ο Bishop συσχετίζει την εξ ολοκλήρου εθελοντική κοινότητα του Bitcoin, η οποία υπερασπίζεται σταθερά το Bitcoin σε ετοιμότητα, με αυτήν ενός αυτο-αναπτυγμένου «ανοσοποιητικού συστήματος» που θα μπορούσε να είναι ο μεγαλύτερος αμυντικός και επιθετικός μηχανισμός του Bitcoin.

Κλείσιμο Σκέψεις

Συνοψίζοντας, Το Bitcoin δεν είναι σε καμία περίπτωση ανίκητο. Χωρίς να εξετάζουν ενεργά όλους τους πιθανούς φορείς επίθεσης και να αναζητούν αντίστοιχες λύσεις, οι πάντα αναμένοντες αντίπαλοι θα μπορούσαν να βρουν αδυναμίες στον κώδικα ή στην ίδια την κοινότητα. Είτε η επίθεση είναι από συμμαχικά μέρη, πλαστό λογισμικό Bitcoin, σκόπιμη οστεοποίηση, στοχευμένες επιθέσεις μέσω του δικαστικού συστήματος ή κάποιο άγνωστο μελλοντικό σενάριο καταστροφής, οι Bitcoiners πρέπει να συνεργαστούν και να ενωθούν για να σφραγίσουν τυχόν κενά που θα μπορούσαν να είναι η αρχή του τέλους για το Bitcoin.

Ο στόχος αυτού του πάνελ δεν είναι να ενσταλάξει στο κοινό την καταστροφή ούτε την κατήφεια, αλλά μάλλον να συνταγογραφήσει μια σωστή δόση πραγματικότητας με τις πολύ πιθανές επιθέσεις στην ανάπτυξη του Bitcoin και στο δίκτυο θα μπορούσε να συναντήσει την κίνηση προς τα εμπρός. Το να αγνοήσουμε αυτό θα ήταν απίστευτα επιζήμιο για τη συνολική ασφάλεια του Bitcoin, εάν αποφασίσουμε να ζήσουμε σε μακάρια άγνοια αυτών των φορέων επίθεσης. Εάν η ιστορία έχει κάτι να μας διδάξει, θα ήταν ότι όλα τα υπάρχοντα και προηγούμενα νομισματικά καθεστώτα - εκτός του Bitcoin - έχουν υποκύψει στο σφάλμα των ανθρώπινων θεσμών. Ας εργαστούμε για να μην έχει παρόμοια μοίρα το Bitcoin.

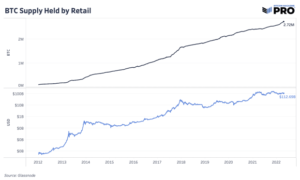

Οι άνθρωποι οδηγούνται ορθολογικά από νομισματικά κίνητρα που επέτρεψαν στην ανοιχτού κώδικα, ψευδοανώνυμη, νομισματική φύση του Bitcoin να αξιοποιήσει μια μεγάλη, εξειδικευμένη ομάδα χάκερ με την ευκαιρία για μια ανταμοιβή του σπάνιου νομίσματος που είναι το bitcoin. Η ανακάλυψη και η εκμετάλλευση ελαττωμάτων που θα μπορούσαν να θέσουν σε κίνδυνο το Bitcoin θα μείωνε παραδόξως τον νεοανακαλυφθέντα πλούτο του εισβολέα — επομένως, θεωρητικά, θα ενθαρρύνει νομισματικά τους χάκερ να υποστηρίζουν συνεχώς το δίκτυο Bitcoin και να αναφέρουν υπεύθυνα σφάλματα και εκμεταλλεύσεις.

Παρά τις συζητήσεις για τρόπους επίθεσης στη διαδικασία ανάπτυξης του Bitcoin Core και στο ευρύτερο οικοσύστημα με ελάχιστες άμεσα διαθέσιμες λύσεις για το πώς να εξακριβωθούν και να αποτραπούν ακριβώς αυτές οι επιθέσεις, ο Bishop ολοκλήρωσε το πάνελ με μια συγκλονιστική δήλωση που μιλούσε για το μεγαλύτερο κίνητρο όλων: τα χρήματα. Παρατήρησε, «το Bitcoin είναι το μεγαλύτερο πρόγραμμα bounty bug όλων των εποχών… καλή τύχη».

Αυτή είναι μια guest post από τον Okada. Οι απόψεις που εκφράζονται είναι εξ ολοκλήρου δικές τους και δεν αντικατοπτρίζουν απαραίτητα αυτές της BTC, Inc. ή Bitcoin Magazine.

- 2022

- αναλόγως

- ακριβής

- επιτευχθεί

- Πράξη

- Ενέργειες

- ενεργός

- Πρόσθετος

- διεύθυνση

- Υιοθεσία

- εξελίξεις

- Πλεονέκτημα

- Συμφωνία

- αλγόριθμος

- Όλα

- ήδη

- εναλλακτικές λύσεις

- Αν και

- Amazon

- ανακοίνωσε

- ανωνυμία

- πλησιάζω

- κατάλληλος

- εγκρίνω

- Απρίλιος

- ΠΕΡΙΟΧΗ

- γύρω

- Τέχνη

- άρθρο

- ακροατήριο

- Αυθεντικός

- Πιστοποίηση

- αυθεντικότητα

- Αυτόματο

- διαθέσιμος

- Βασικα

- βάση

- γίνονται

- να γίνει

- Αρχή

- είναι

- Πέρα

- Bitcoin

- bit core core

- Bitcoin εξόρυξη

- bitcoin

- BitMEX

- Αποκλεισμός

- blockchain

- Bryan

- BTC

- Έντομο

- σφάλματα

- χτίζω

- Κτίριο

- Χτίζει

- Εκστρατεία

- Καμπάνιες

- Διασημότητα

- κεντρική

- ορισμένες

- αλυσίδα

- πρόκληση

- επιλογές

- πελάτες

- κωδικός

- Καφές

- Κέρματα

- Ελάτε

- ερχομός

- Κοινός

- Επικοινωνία

- Διαβιβάσεις

- κοινότητα

- συγκρότημα

- χρήση υπολογιστή

- συνέδρια

- εμπιστοσύνη

- σύνδεση

- Ομοφωνία

- Περιέχει

- συνεχώς

- ΣΥΝΕΧΕΙΑ

- συνεχίζεται

- έλεγχος

- πυρήνας

- Εταιρικές εκδηλώσεις

- Δικαστικά έξοδα

- θα μπορούσε να

- Πλαστό

- Ζευγάρι

- Craig Wright

- δημιουργήθηκε

- δημιουργία

- δημιουργός

- εγκληματίας

- κρίσιμης

- κρίσιμος

- κρυπτογραφικό

- κρυπτογράφηση

- Νόμισμα

- Ρεύμα

- ημερομηνία

- δεκαετία

- Αποκέντρωση

- Αποκεντρωμένη

- αφιερωμένο

- Άμυνα

- αναπτυχθεί

- ανάπτυξη

- περιγράφεται

- Υπηρεσίες

- Παρά

- λεπτομέρεια

- καθορίζοντας

- Εργολάβος

- προγραμματιστές

- Ανάπτυξη

- DID

- διαφορετικές

- δύσκολος

- ψηφιακό

- ψηφιακά

- κατευθύνει

- καταστροφή

- ανακάλυψη

- διακριτικότητα

- συζητήσουν

- συζητήσεις

- έχει

- Δολάριο

- δολάρια

- κάτω

- λήψεις

- Δράμα

- οδηγείται

- Νωρίς

- εύκολο στη χρήση

- Οικονομικός

- οικοσύστημα

- Αποτελεσματικός

- την εξάλειψη

- ενεργοποιήσετε

- ενθάρρυνση

- ενέργεια

- μηχανικός

- εξασφαλίζοντας

- Περιβάλλον

- ειδικά

- κατ 'ουσίαν,

- εγκατεστημένος

- όλοι

- παράδειγμα

- υφιστάμενα

- αναμένεται

- εμπειρία

- εκμεταλλεύεται

- επεκτείνουν

- άκρο

- αντιμέτωπος

- οικογένειες

- Μόδα

- Προτεινόμενο

- Χαρακτηριστικά

- Τελη Εγγραφης

- οικονομικός

- ευρήματα

- Εταιρεία

- Όνομα

- ελαττώματα

- Φλόριντα

- ακολουθήστε

- Εξής

- ξένος

- πιρούνι

- μορφή

- Προς τα εμπρός

- Δωρεάν

- πλήρη

- Πλήρης κόμβος

- λειτουργία

- περαιτέρω

- μελλοντικός

- παιχνίδι

- General

- γενικά

- παραγωγής

- γενεά

- να πάρει

- GitHub

- Ματιά

- καλός

- Κυβέρνηση

- γκρί

- μεγαλύτερη

- Πλέγμα

- Group

- Μεγαλώνοντας

- Επισκέπτης

- Κείμενο

- χάκερ

- ευτυχισμένος

- σκληρό πιρούνι

- χασίσι

- ισχύς κατακερματισμού

- κατακερματισμός

- που έχει

- ιστορικών

- ιστορία

- φιλοξενία

- ξενοδοχείο

- Πως

- Πώς να

- HTTPS

- ανθρώπινος

- προσδιορίσει

- Επίπτωση

- εφαρμογή

- εκτέλεση

- αδύνατος

- βελτίωση

- Α.Ε.

- περιλαμβάνουν

- αυξημένη

- αύξηση

- απίστευτα

- ατομικές

- πληροφορίες

- Υποδομή

- ιδρυμάτων

- ακεραιότητα

- πρόθεση

- συμφέροντα

- περιβάλλον λειτουργίας

- Internet

- εισάγοντας

- IT

- εαυτό

- δικαιοδοσίες

- μόνο ένα

- Κλειδί

- πλήκτρα

- γνωστός

- large

- αργότερο

- Νόμος

- Αγωγές

- ηγέτης

- Νομικά

- Νόμιμη ενέργεια

- νομιμότητα

- Επίπεδο

- φως

- Πιθανός

- γραμμή

- Δίκη

- λίγο

- Μακριά

- που

- Mainstream

- διατηρήσουν

- Κατασκευή

- διαχείριση

- χειροκίνητα

- mastercard

- ύλη

- μέτρα

- medium

- μιμίδιο

- εκατομμύρια

- Ορυχεία

- Εξόρυξη

- Αποστολή

- Νομισματικός

- χρήματα

- περισσότερο

- πλέον

- κίνηση

- κίνηση

- και συγκεκριμένα

- Φύση

- αναγκαίως

- απαραίτητος

- δίκτυο

- κόμβων

- Εννοια

- προσφορά

- Επί τόπου

- συνεχή

- ανοίξτε

- ανοικτού κώδικα

- λειτουργίας

- λειτουργικά συστήματα

- Απόψεις

- Ευκαιρία

- τάξη

- ΑΛΛΑ

- αλλιώς

- φόρμες

- δική

- συμμετέχοντες

- ιδιαίτερα

- Patches

- πληρωμή

- Συστήματα πληρωμών

- People

- τέλειος

- ίσως

- προσωπικός

- με έργα φιλοσοφίας

- παιχνίδι

- Σημείο

- πολιτικός

- φτωχός

- Δημοφιλής

- κατοχή

- δυνατότητα

- δυνατός

- δυναμικού

- δύναμη

- πρακτική

- συνταγογραφήσει

- παρόν

- προηγούμενος

- μυστικότητα

- ιδιωτικός

- ιδιωτικού κλειδιού

- διαδικασια μας

- Πρόγραμμα

- σχέδιο

- απόδειξη

- Απόδειξη πληρωμής

- Απόδειξη-της-εργασίας

- πρόταση

- προτείνεται

- προστασία

- προστασία

- διαμαρτυρία

- πρωτόκολλο

- πρωτόκολλα

- παρέχουν

- δημόσιο

- δημοσιεύει

- σκοπός

- Quantum

- κβαντική υπολογιστική

- ερώτηση

- Γρήγορα

- γρήγορα

- Ετοιμότητα

- Πραγματικότητα

- λαμβάνω

- μείωση

- αντανακλούν

- αρνείται

- κανονισμοί

- υπόλοιπα

- αφαίρεση

- αναφέρουν

- αντιπροσωπεύει

- απαιτούν

- απαιτείται

- απάντησης

- Κίνδυνος

- κανόνες

- Είπε

- Satoshi

- Satoshi Nakamoto

- Αναζήτηση

- προστατευμένο περιβάλλον

- ασφάλεια

- αναζήτηση

- σοβαρός

- τον καθορισμό

- παρόμοιες

- Ομοίως

- Απλούς

- So

- Μ.Κ.Δ

- λογισμικό

- ηλιακός

- ηλιακούς συλλέκτες

- λύση

- Λύσεις

- SOLVE

- μερικοί

- Κάποιος

- πρωτογενής κώδικας

- Χώρος

- Μιλάει

- διαίρεση

- εκπρόσωπος

- Spot

- πρότυπο

- Δήλωση

- Στρατηγική

- Ακολούθως

- Επιτυχώς

- υποστήριξη

- σύστημα

- συστήματα

- λήψη

- Τεχνικός

- τεχνικές

- Η Πηγη

- επομένως

- Σκέψη

- Μέσω

- παντού

- Δεμένος

- ώρα

- χρονοδιάγραμμα

- μαζι

- προς

- συναλλαγή

- Συναλλαγές

- μετάβαση

- δίκη

- Εμπιστευθείτε

- συνήθως

- μας

- καταλαβαίνω

- κατανόηση

- μοναδικός

- ενημερώσεις

- us

- χρήση

- Χρήστες

- διάφορα

- όχημα

- Επαλήθευση

- επαληθεύει

- βετεράνος

- Visa

- ορατός

- εθελοντής

- Θέματα ευπάθειας

- Πορτοφόλι

- Πορτοφόλια

- πόλεμος

- WAX

- Πλούτος

- ιστός

- Τι

- αν

- ενώ

- Ο ΟΠΟΊΟΣ

- Wi-Fi

- διαδεδομένη

- Wikipedia

- άνεμος

- εντός

- χωρίς

- λόγια

- Εργασία

- εργάστηκαν

- λειτουργεί

- θα

- Κλειδί

- έτος

- YouTube