| Πράγματα που πρέπει να γνωρίζετε: |

| – Ο κβαντικός υπολογισμός, μια τεχνολογία αιχμής, έχει τεράστιες δυνατότητες να φέρει επανάσταση στον υπολογισμό με την απαράμιλλη υπολογιστική του ισχύ.

– Ο κβαντικός υπολογιστής, παρά το γεγονός ότι απέχει τουλάχιστον αρκετά χρόνια από μια σημαντική ανακάλυψη, θεωρείται σημαντική απειλή για την κρυπτογραφία λόγω των τεράστιων δυνατοτήτων επεξεργασίας δεδομένων. – Ο πιθανός αντίκτυπος του κβαντικού υπολογισμού στην κρυπτογραφία και στα ασφαλή συστήματα, όπως η απόδειξη εργασίας του Bitcoin, πρέπει να εξεταστεί προσεκτικά. Ως η πιο ασφαλής πύλη για κρυπτογράφηση στον κόσμο, τέτοιες θεμελιώδεις ερωτήσεις αξίζουν την πλήρη προσοχή του Ledger. |

Quantum Computing: The Next Big Tech Leap

Οι υπολογιστές που χρησιμοποιούμε καθημερινά επεξεργάζονται πληροφορίες με βάση «bits». Ένα bit μπορεί να κρατήσει μόνο μία από τις ακόλουθες τιμές: 0 ή 1 και μπορεί να συνδυαστεί για να δημιουργήσει ένα κομμάτι δυαδικού κώδικα. Σήμερα, ό,τι κάνουμε με έναν υπολογιστή, από την αποστολή email και την παρακολούθηση βίντεο έως την κοινή χρήση μουσικής, είναι δυνατά χάρη σε τέτοιες σειρές δυαδικών ψηφίων.

Η δυαδική φύση των παραδοσιακών υπολογιστών επιβάλλει περιορισμούς στην υπολογιστική τους ισχύ. Αυτοί οι υπολογιστές εκτελούν λειτουργίες μόνο ένα βήμα τη φορά και αγωνίζονται να προσομοιώσουν με ακρίβεια προβλήματα του πραγματικού κόσμου. Αντίθετα, ο φυσικός κόσμος λειτουργεί με βάση πλάτη και όχι δυαδικά ψηφία, καθιστώντας τον πολύ πιο περίπλοκο. Εδώ μπαίνουν στο παιχνίδι οι κβαντικοί υπολογιστές.

Το 1981, ο Richard Feynman είπε ότι «η φύση δεν είναι κλασική, και αν θέλετε να κάνετε μια προσομοίωση της φύσης, καλύτερα να την κάνετε κβαντομηχανική». Αντί να χειρίζεται bits, ο κβαντικός υπολογισμός χρησιμοποιεί "κβαντικά bit" ή qubits, επιτρέποντάς του να επεξεργάζεται δεδομένα με πολύ πιο αποτελεσματικό τρόπο. Τα Qubits μπορεί να είναι μηδέν, ένα και, το πιο σημαντικό, συνδυασμός μηδέν και ενός.

Η κβαντική πληροφορική βρίσκεται στο σταυροδρόμι της φυσικής και της επιστήμης των υπολογιστών. Για να βάλουμε τα πράγματα σε μια προοπτική, ένας κβαντικός υπολογιστής 500 qubit θα απαιτούσε περισσότερα κλασικά bit από… τον αριθμό των ατόμων σε ολόκληρο το σύμπαν.

Είναι το Quantum απειλή για την κρυπτογραφία;

Η κρυπτογραφία δημόσιου κλειδιού, που αναφέρεται επίσης ως ασύμμετρη κρυπτογραφία, αποτελεί τη βάση της ασφάλειας κρυπτονομισμάτων. Περιλαμβάνει έναν συνδυασμό δημόσιου κλειδιού (προσβάσιμο σε όλους) και ιδιωτικού κλειδιού. Οι δυνατότητες ταχείας υπολογισμού των qubits αυξάνουν τη δυνατότητα διακοπής της κρυπτογράφησης και διαταραχής της ασφάλειας της βιομηχανίας κρυπτονομισμάτων, εάν ο κβαντικός υπολογισμός συνεχίσει να προοδεύει.

Δύο αλγόριθμοι πρέπει να εξεταστούν προσεκτικά: ο Shor's και ο Grover's. Και οι δύο αλγόριθμοι είναι θεωρητικοί επειδή δεν υπάρχει κανένα μηχάνημα για την εφαρμογή τους, αλλά όπως θα δείτε, η πιθανή εφαρμογή αυτών των αλγορίθμων θα μπορούσε να είναι επιβλαβής για την κρυπτογραφία.

Από τη μία πλευρά, ο κβαντικός αλγόριθμος του Shor (1994), που πήρε το όνομά του από τον Peter Shor, επιτρέπει την παραγοντοποίηση μεγάλων ακεραίων ή την επίλυση του προβλήματος του διακριτού λογαρίθμου σε πολυωνυμικό χρόνο. Αυτός ο αλγόριθμος θα μπορούσε να σπάσει την κρυπτογράφηση δημόσιου κλειδιού με έναν αρκετά ισχυρό κβαντικό υπολογιστή. Ο αλγόριθμος του Shor θα έσπασε τη συντριπτική πλειοψηφία της ασύμμετρης κρυπτογραφίας που χρησιμοποιείται σήμερα, δεδομένου ότι βασίζεται στο RSA (που βασίζεται στο πρόβλημα παραγοντοποίησης ακεραίων) και στην κρυπτογραφία ελλειπτικής καμπύλης (ανάλογα με το πρόβλημα διακριτού λογαρίθμου σε μια ομάδα ελλειπτικών καμπυλών).

Από την άλλη πλευρά, ο αλγόριθμος του Grover (1996) είναι ένας αλγόριθμος κβαντικής αναζήτησης που επινοήθηκε από τον Lov Grover το 1996, ο οποίος μπορεί να χρησιμοποιηθεί για την επίλυση μη δομημένων προβλημάτων αναζήτησης. Ο αλγόριθμος Grover βάζει ένα σημαντικό βήμα στην ασφάλεια των συμμετρικών πρωτόγονων αλλά δεν είναι ανυπέρβλητος. Γενικά συνιστάται να διπλασιάσετε το μήκος του κλειδιού για να αντισταθμίσετε την πολυπλοκότητα της τετραγωνικής ρίζας αυτού του σπασίματος. Η χρήση του AES256 αντί του AES128 θεωρείται αρκετή, αλλά θα πρέπει να σημειωθεί ότι αυτός ο εμπειρικός κανόνας μπορεί μόνο μερικές φορές να ισχύει για όλους τους κρυπτογράφους[5]. Όσον αφορά τις συναρτήσεις κατακερματισμού, οι οποίες αποτελούν μέρος του τοπίου του συμμετρικού πρωτόγονου, πιστεύεται ότι δεν έχει καμία επίδραση στην αντίσταση σε σύγκρουση. Ωστόσο, οι ερευνητές βρήκαν περιπτώσεις του προβλήματος όπου αυτό είναι αναληθές[6] (αναζήτηση προεικόνας πολλαπλών στόχων, για παράδειγμα).

Στην ουσία, και οι δύο αλγόριθμοι θέτουν πιθανούς κινδύνους για την κρυπτογραφία. Ο αλγόριθμος του Shor απλοποιεί τη διαδικασία παραγοντοποίησης μεγάλων αριθμών, καθιστώντας ευκολότερη την αποκάλυψη ενός ιδιωτικού κλειδιού που συνδέεται με ένα δημόσιο κλειδί, και ο αλγόριθμος του Grover είναι ικανός να διακυβεύει τον κρυπτογραφικό κατακερματισμό πιο αποτελεσματικά από τους τρέχοντες υπολογιστές.

Πότε θα εμφανιστούν οι κβαντικοί υπολογιστές που σπάνε την κρυπτογράφηση;

Ας δούμε μερικά από τα πιο πρόσφατα πειράματα και ας δούμε πόσο γρήγορα προχωρά η έρευνα. Ο πρώτος πραγματικός κβαντικός υπολογιστής παραμένει μακριά, αλλά αυτό δεν εμποδίζει μια παγκόσμια φυλή να φτάσει στην «κβαντική υπεροχή». Για τον Ayal Itzkovitz, διαχειριστή σε ένα ταμείο VC που εστιάζει στα κβαντικά, «εάν πριν από τρία χρόνια δεν γνωρίζαμε αν ήταν εντελώς δυνατό να φτιάξουμε έναν τέτοιο υπολογιστή, τώρα γνωρίζουμε ήδη ότι θα υπάρχουν κβαντικοί υπολογιστές που θα μπορούν να κάντε κάτι διαφορετικό από τους κλασικούς υπολογιστές».

Ένα γεγονός για το οποίο πιθανότατα όλοι έχουν ακούσει ήταν το «πείραμα κβαντικής υπεροχής» της Google το 2019 χρησιμοποιώντας μια συσκευή με 54 qubits. Το 2021, το Πανεπιστήμιο Επιστημών και Τεχνολογίας της Κίνας έλυσε έναν πιο περίπλοκο υπολογισμό χρησιμοποιώντας 56 qubits, φτάνοντας τα 60 qubits αργότερα. Ο στόχος του ήταν να εκτελέσει έναν υπολογισμό που δεν περιλαμβάνει τον αλγόριθμο του Shor που θα έδειχνε εξίσου μια κβαντική επιτάχυνση σε σχέση με τον κλασικό υπολογισμό.

Εξ ορισμού, αυτά τα πειράματα δεν δείχνουν πρόοδο προς τη διάσπαση της κρυπτογραφίας επειδή σχεδιάστηκαν για να αποφευχθεί το μέγεθος και η πολυπλοκότητα της εκτέλεσης της παραγοντοποίησης κβαντικών ακεραίων. Ωστόσο, δείχνουν ότι η δημιουργία περισσότερων qubits σε έναν κβαντικό υπολογιστή δεν είναι πλέον δύσκολη, με διαφορετικές λύσεις υλικού διαθέσιμες, Τα qubit τσιπ «Sycamore» της Google είναι θεμελιωδώς διαφορετικά από τα φωτόνια του USTC. Το επόμενο ζωτικής σημασίας βήμα για να φτάσετε σε έναν υπολογιστή που σπάει την κρυπτογράφηση θεωρείται γενικά η δημιουργία υπολογισμών με ανοχή σφαλμάτων και qubit διόρθωσης σφαλμάτων.

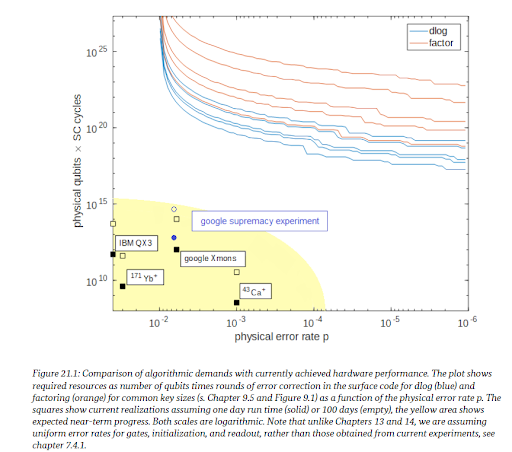

Κατάσταση ανάπτυξης κβαντικών υπολογιστών του BSI Το [1] δείχνει πόσο μακριά βρίσκονται οι τρέχοντες κβαντικοί υπολογιστές από το να σπάσουν έναν διακριτό λογάριθμο 160 bit (η χαμηλότερη μπλε γραμμή στην παρακάτω εικόνα). Η τετμημένη δείχνει πώς η μείωση του ποσοστού σφάλματος μέσω καθαρών βελτιώσεων υλικού ή υπολογιστών με ανεκτικότητα σε σφάλματα βοηθά στην επίτευξη τέτοιων υπολογιστικών επιπέδων χωρίς να κλιμακώνεται δραματικά ο αριθμός των διαθέσιμων qubits (άξονας y).

Η εφαρμογή του αλγορίθμου του Shor με κλιμακωτό τρόπο απαιτεί υπολογισμό με ανοχή σφαλμάτων σε μερικές χιλιάδες λογικά qubit: 2124 qubits τουλάχιστον για να σπάσει μια ελλειπτική καμπύλη 256 bit όπως η secp256k1 του bitcoin, από Βελτιωμένα κβαντικά κυκλώματα για διακριτούς λογάριθμους ελλειπτικής καμπύλης[7]. Ένα «λογικό» qubit σε ένα τέτοιο σύστημα αποτελείται από πολλά qubits που έχουν σχεδιαστεί για να λειτουργούν ως μια διορθωμένη με σφάλματα έκδοση ενός μεμονωμένου qubit.

Χίλια λογικά qubits μεταφράζονται χονδρικά σε πολλά εκατομμύρια qubits, καλύπτοντας το μέγεθος ενός γηπέδου ποδοσφαίρου. Μια πρακτική επίδειξη ενός τέτοιου υπολογισμού ανοχής σε σφάλματα έγινε πρόσφατα στο Έλεγχος ανεκτικό σε σφάλματα ενός qubit διορθωμένου σε σφάλματα[2], όπου ένα μόνο λογικό qubit του οποίου η πιθανότητα σφάλματος είναι μικρότερη από αυτή των qubit από τα οποία αποτελείται. Η βελτίωση αυτής της περιοχής αναμένεται να ακολουθήσει γρήγορα καθώς θα αποτελέσει το επίκεντρο.

Η πρόοδος προς αυτή την κατεύθυνση θα μεταφραστεί άμεσα σε συγκεκριμένη απειλή για την κρυπτογραφία δημόσιου κλειδιού. Τέλος, μια άλλη δυνατότητα για ταχεία πρόοδο μπορεί να προέλθει από καθαρά αλγοριθμικές βελτιώσεις ή ανακαλύψεις μόνο για υλικό. Κατάσταση ανάπτυξης κβαντικών υπολογιστών του BSI[1] εξηγεί: «Μπορεί να υπάρξουν ανατρεπτικές ανακαλύψεις που θα άλλαζαν δραματικά [την τρέχουσα κατάσταση της γνώσης], με τις κυριότερες να είναι κρυπτογραφικοί αλγόριθμοι που μπορούν να εκτελεστούν σε βραχυπρόθεσμες μηχανές χωρίς διορθώσεις σφαλμάτων ή δραματικές ανακαλύψεις στο ποσοστό σφάλματος κάποιων πλατφορμών». Με άλλα λόγια, δεν είναι μόνο πρόβλημα η δυνατότητα κατασκευής μεγάλων υπολογιστών με πολλά qubits (στην πραγματικότητα η κατασκευή περισσότερων qubits αξιόπιστα δεν είναι το κύριο επίκεντρο, είναι η ανοχή σε σφάλματα υπολογιστών), αλλά επίσης ένα αλγοριθμικό και πιθανώς μια έρευνα υλικού ένας.

Καθώς γράφαμε αυτό το άρθρο, η IBM δημοσίευσε τα αποτελέσματά της σε ένα τσιπ 127 qubit με ποσοστό σφάλματος 0.001 και σχεδιάζει να εκδώσει ένα τσιπ 433 qubit το επόμενο έτος και τσιπ 1121 qubit το 2023.

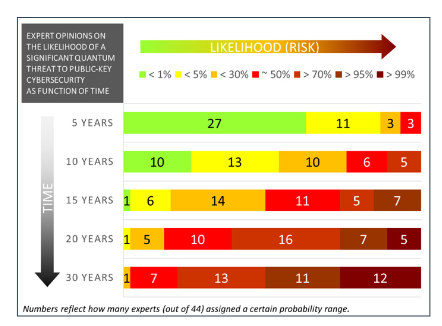

Συνολικά, παραμένει δύσκολο να προβλέψουμε πόσο γρήγορα ένας κβαντικός υπολογιστής θα έρθει στη ζωή. Ωστόσο, μπορούμε να βασιστούμε στη γνώμη των ειδικών για το θέμα: Πλαίσιο εκτίμησης πόρων για κβαντικές επιθέσεις κατά κρυπτογραφικών συναρτήσεων – πρόσφατες εξελίξεις[3] και Δημοσκόπηση ειδικών για τον κβαντικό κίνδυνο[4] δείχνουν ότι πολλοί ειδικοί συμφωνούν ότι σε 15 έως 20 χρόνια, θα πρέπει να έχουμε διαθέσιμο έναν κβαντικό υπολογιστή.

Αναφορά Πλαίσιο εκτίμησης πόρων για κβαντικές επιθέσεις κατά κρυπτογραφικών συναρτήσεων – πρόσφατες εξελίξεις [3] ως περίληψη:

«Τα σχήματα δημοσίου κλειδιού που έχουν αναπτυχθεί αυτήν τη στιγμή, όπως το RSA και το ECC, είναι εντελώς σπασμένα από τον αλγόριθμο του Shor. Αντίθετα, οι παράμετροι ασφαλείας των συμμετρικών μεθόδων και των συναρτήσεων κατακερματισμού μειώνονται, το πολύ, κατά δύο φορές από τις γνωστές επιθέσεις – από αναζητήσεις «ωμής βίας» χρησιμοποιώντας τον αλγόριθμο αναζήτησης του Grover. Όλοι αυτοί οι αλγόριθμοι απαιτούν μεγάλης κλίμακας, ανεκτικές σε σφάλματα κβαντικές μηχανές, οι οποίες δεν είναι ακόμη διαθέσιμες. Οι περισσότεροι από την κοινότητα των ειδικών συμφωνούν ότι πιθανότατα θα γίνουν πραγματικότητα μέσα σε 10 έως 20 χρόνια».

Τώρα που εξετάσαμε γιατί οι κβαντικοί αλγόριθμοι θα μπορούσαν να βλάψουν την κρυπτογραφία, ας αναλύσουμε τους σημαντικούς κινδύνους που συνεπάγονται για τα πεδία κρυπτογράφησης και Web3.

Quantum: Ποιοι κίνδυνοι για τα κρυπτονομίσματα;

Η υπόθεση του Bitcoin:

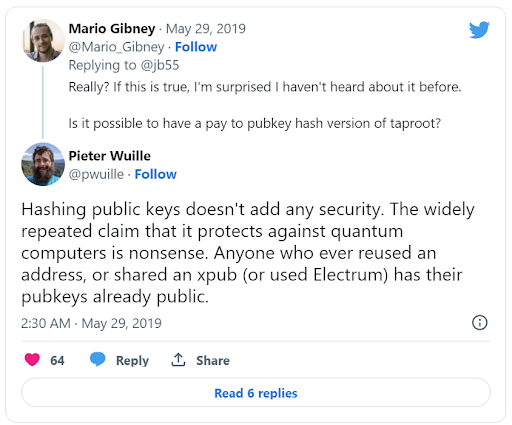

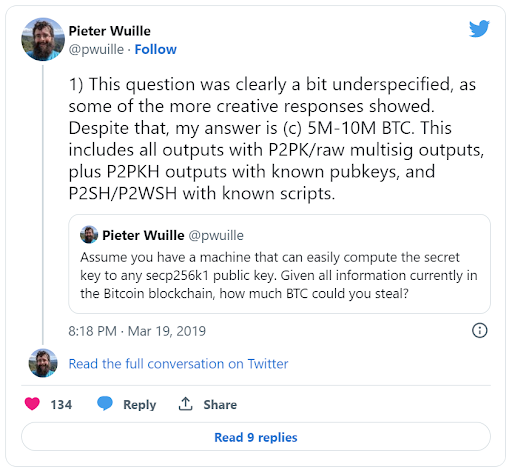

Ας ξεκινήσουμε με την ανάλυση του Pieter Wuille για το πρόβλημα για το Bitcoin, που μερικές φορές θεωρείται «κβαντικά ασφαλές» λόγω των διευθύνσεων hashes των δημόσιων κλειδιών και συνεπώς να μην τα εκθέτουμε.

Το να μην μπορείς να σπάσεις ένα ιδιωτικό κλειδί Bitcoin με βάση την υπόθεση ότι οι κατακερματισμοί το καθιστούν αδύνατο βασίζεται επίσης στο να μην αποκαλύψει ποτέ το δημόσιο κλειδί κάποιου, ανεξάρτητα από τα μέσα, κάτι που είναι ήδη λάθος για πολλούς λογαριασμούς.

Αναφερόμενος σε ένα άλλο νήμα, ο Pieter Wuille δίνει μια ιδέα για τον αντίκτυπο της κλοπής του ~37% των εκτεθειμένων κεφαλαίων (τότε). Το Bitcoin πιθανότατα θα εξαφανιστεί, και ακόμη και αν δεν εκτεθεί, όλοι οι άλλοι θα χάσουν επίσης.

Το κρίσιμο σημείο εδώ είναι η αναφορά ότι η πρόοδος προς την κατασκευή ενός κβαντικού υπολογιστή θα είναι οριακό: Δισεκατομμύρια δολάρια επενδύονται δημόσια σε αυτόν τον τομέα και οποιαδήποτε βελτίωση έχει απήχηση παγκοσμίως, όπως έδειξε το πείραμα κβαντικής υπεροχής της Google.

Αυτό σημαίνει ότι η κατάληξη με κεφάλαια σε κίνδυνο θα πάρει χρόνο και εναλλακτικές λύσεις μπορούν να τεθούν σωστά. Κάποιος μπορεί να φανταστεί τη δημιουργία μιας διχάλας της αλυσίδας χρησιμοποιώντας μετακβαντικούς κρυπτογραφικούς αλγόριθμους για την υπογραφή και επιτρέποντας στους ανθρώπους να μεταφέρουν τα χρήματά τους σε αυτή τη νέα αλυσίδα από την παλιά, κάποτε είδηση ενός εύλογα δυνατού κβαντικού υπολογιστή, φαίνεται επικείμενη.

Η υπόθεση Ethereum:

Η περίπτωση του Ethereum είναι ενδιαφέρουσα καθώς το ETH 2.0 περιλαμβάνει ένα εφεδρικό σχέδιο για μια καταστροφική αποτυχία στο EIP-2333.

Σε περίπτωση που σπάσουν οι υπογραφές BLS του ETH2, κάτι που θα συνέβαινε ταυτόχρονα με το ECDSA, καθώς και οι δύο είναι εξίσου ευάλωτοι απέναντι στον αλγόριθμο του Shor, θα εκτελεστεί ένα hard fork του blockchain πριν υποπτευθεί ότι ο αλγόριθμος έχει παραβιαστεί. Στη συνέχεια, οι χρήστες αποκαλύπτουν μια προεικόνα του κλειδιού τους που μόνο οι νόμιμοι κάτοχοι μπορούν να κατέχουν. Αυτό εξαιρεί τα κλειδιά που ανακτήθηκαν με σπάσιμο μιας υπογραφής BLS. Με αυτή την εικόνα, υπογράφουν μια συγκεκριμένη συναλλαγή που τους επιτρέπει να μετακινηθούν στο hard fork και να χρησιμοποιήσουν νέους μετα-κβαντικούς αλγόριθμους.

Αυτό δεν είναι ακόμα αλλαγή σε μια μετα-κβαντική αλυσίδα, αλλά παρέχει μια καταπακτή διαφυγής. Μερικές περισσότερες πληροφορίες εδώ.

Μετακβαντικές υπογραφές:

Μερικά πράγματα θα μπορούσαν να βελτιωθούν σχετικά με τη μετάβαση σε ένα σύστημα μετα-κβαντικής υπογραφής για χρήση σε κρυπτονομίσματα. Οι τρέχοντες φιναλίστ του NIST έχουν μάλλον μεγάλες απαιτήσεις μνήμης. Όταν το μέγεθος της υπογραφής δεν είναι αδικαιολόγητα μεγαλύτερο από αυτό ενός ECDSA, το μέγεθος του δημόσιου κλειδιού αυξάνει τα μεγέθη του μπλοκ και τις σχετικές χρεώσεις.

| Ονομα Υποψηφίου | Μέγεθος |

| ουράνιο τόξο | 58.3 kB |

| Διλίθιο | 3.5 kB |

| γεράκι | 1.5 kB |

| GeMSS | 352 kB |

| Πικνίκ | 12 kB |

| ΣΦΙΝΚΕΣ+ | 7 kB |

Ο αλγόριθμος Falcon σχεδιάστηκε για να ελαχιστοποιεί το μέγεθος του δημόσιου κλειδιού και της υπογραφής. Ωστόσο, τα 1563 byte του απέχουν ακόμη από τα 65 byte που φτάνει αυτή τη στιγμή το ECDSA.

Οι κρυπτογραφικές τεχνικές μπορούν να μειώσουν τα μεγέθη μπλοκ, όπως η συγκέντρωση πολλών υπογραφών μαζί. Αυτό το [σύστημα πολλαπλών υπογραφών](https://eprint.iacr.org/2020/520) για την υπογραφή GeMSS κάνει ακριβώς αυτό και μειώνει το κόστος αποθήκευσης ανά υπογραφή σε κάτι αποδεκτό, παρά την τεράστια εφάπαξ χρέωση μιας υπογραφής GeMSS .

Απειλές για κρυπτογραφικό υλικό:

Τα μεγέθη υπογραφής επηρεάζουν επίσης τα πορτοφόλια υλικού όπου η μνήμη είναι πολύ περιορισμένη: ένα Ledger Nano S έχει 320 KB διαθέσιμη μνήμη Flash και μόνο 10 Kilobyte RAM. Εάν ξαφνικά χρειαζόμασταν να χρησιμοποιήσουμε υπογραφές Rainbow, η δημιουργία του δημόσιου κλειδιού με εγγενή τρόπο δεν θα ήταν εφικτή.

Καθώς, ωστόσο, ολόκληρη η κρυπτογραφική κοινότητα επηρεάζεται από το πρόβλημα, συμπεριλαμβανομένου του κλάδου των τραπεζών, των τηλεπικοινωνιών και της ταυτότητας, που αποτελούν το μεγαλύτερο μέρος της αγοράς για ασφαλή τσιπ, αναμένουμε ότι το υλικό θα προσαρμοστεί γρήγορα στην ανάγκη για μετακβαντικό αλγόριθμο- φιλικό υλικό και αφαιρέστε αυτή τη μνήμη (ή μερικές φορές την απόδοση) όλα μαζί εγκαίρως.

Οι συνέπειες αυτών των διακοπών είναι η πτώση του τρέχοντος τραπεζικού συστήματος, των τηλεπικοινωνιών και των συστημάτων ταυτότητας όπως τα διαβατήρια. Τι να κάνουμε μπροστά σε ένα τόσο αποκαλυπτικό μέλλον; Μην φοβάστε, ή λίγο, όπως το έχουν καλύψει οι κρυπτογράφοι.

Υπάρχει θεραπεία, γιατρέ;

Ενώ οι σημερινοί υπολογιστές μας θα χρειάζονταν χιλιάδες χρόνια για να σπάσουν την κρυπτογράφηση δημόσιου κλειδιού, οι πλήρως ανεπτυγμένοι κβαντικοί υπολογιστές θα το έκαναν αυτό σε λεπτά ή ώρες. Τα πρότυπα «κβαντικής ασφάλειας» θα χρειαστούν αναπόφευκτα για την αντιμετώπιση αυτής της απειλής και τη διασφάλιση της ασφάλειας των μελλοντικών οικονομικών συναλλαγών και των διαδικτυακών μας επικοινωνιών.

Οι εργασίες βρίσκονται ήδη σε εξέλιξη σχετικά με αυτό που συνήθως ονομάζεται «Μετα-κβαντική κρυπτογραφία» αυτό θα ήταν πιθανώς να είναι "Συμβατό με τους σημερινούς υπολογιστές, αλλά θα είναι επίσης ικανό να αντέξει τους επιτιθέμενους από κβαντικούς υπολογιστές στο μέλλον." Η μετακβαντική κρυπτογραφία φέρνει τους αλγόριθμους και τα μαθηματικά πρότυπα στο επόμενο επίπεδο, ενώ επιτρέπει τη συμβατότητα με τους τρέχοντες υπολογιστές.

Η Διαγωνισμός NIST που δημιουργήθηκε ακριβώς για την περίσταση έχει ήδη φτάσει στον τρίτο γύρο και έχει δημιουργήσει μια λίστα με πιθανούς υποψηφίους για τυποποίηση. ο Συνέδριο μετά την κβαντική ασφάλεια κυκλοφόρησε ήδη από το 2006 για να μελετήσει κρυπτογραφικά πρωτόγονα που θα αντιστεκόταν σε γνωστές κβαντικές επιθέσεις.

Τα θεμέλια αυτής της έρευνας πηγάζουν από τις προειδοποιήσεις των ειδικών ότι τα κρυπτογραφημένα δεδομένα κινδυνεύουν ήδη να τεθούν σε κίνδυνο, καθώς οι πρώτοι πρακτικοί κβαντικοί υπολογιστές αναμένεται να εμφανιστούν μέσα στα επόμενα 15 χρόνια.

Αυτό το είδος επίθεσης είναι γνωστό ως «αποθήκευση δεδομένων τώρα, επίθεση αργότερα», όπου ένας μεγάλος οργανισμός αποθηκεύει κρυπτογραφημένες πληροφορίες από άλλα μέρη που θέλει να σπάσει και περιμένει έως ότου ένας αρκετά ισχυρός κβαντικός υπολογιστής του το επιτρέψει. Αυτή είναι η ίδια ανησυχία αυτού του άρθρου, για παράδειγμα, "Οι ΗΠΑ ανησυχούν ότι οι χάκερ κλέβουν δεδομένα σήμερα, ώστε οι κβαντικοί υπολογιστές να μπορούν να τα σπάσουν σε μια δεκαετία», αλλά δεν λέει τι μπορεί να κάνουν οι φορείς σε επίπεδο κράτους στο ίδιο πνεύμα. Έχουν πολύ περισσότερους πόρους και αποθηκευτικό χώρο διαθέσιμο.

Κλείσιμο Σκέψεις

Η ακριβής ταχύτητα με την οποία οι κρυπτογραφημένες επικοινωνίες θα γίνουν ευάλωτες στην κβαντική έρευνα παραμένει δύσκολο να προσδιοριστεί.

Ένα πράγμα είναι σίγουρο: αν και σημειώνεται σημαντική πρόοδος στον κβαντικό υπολογισμό, απέχουμε ακόμα πολύ από το να κατέχουμε τη δυνατότητα να σπάσουμε κρυπτογραφία με αυτές τις μηχανές. Η πιθανότητα μιας ξαφνικής ανακάλυψης που θα έχει ως αποτέλεσμα τη σχεδίαση ενός τέτοιου υπολογιστή είναι ελάχιστη, δίνοντάς μας χρόνο να προετοιμαστούμε για την άφιξή του. Εάν επρόκειτο να συμβεί εν μία νυκτί, οι συνέπειες θα ήταν καταστροφικές, επηρεάζοντας όχι μόνο τα κρυπτονομίσματα, αλλά ένα ευρύ φάσμα τομέων.

Ευτυχώς, λύσεις, συμπεριλαμβανομένης της μετακβαντικής κρυπτογραφίας, είναι διαθέσιμες για την αντιμετώπιση της απειλής, αλλά η βιομηχανία κρυπτογράφησης δεν έχει δει ακόμη την επείγουσα ανάγκη να επενδύσει σε αυτά τα μέτρα.

Η αγορά κρυπτονομισμάτων πρέπει να παρακολουθεί στενά τις κβαντικές εξελίξεις. Όσον αφορά το υλικό, δεν υπάρχει λόγος ανησυχίας, καθώς αναμένουμε την ανάπτυξη νέων ασφαλών στοιχείων για την κάλυψη της ζήτησης. Είναι σημαντικό να ενημερώνεστε για τις πιο πρόσφατες εξελίξεις στις πλευρικές και ανθεκτικές σε σφάλματα εκδόσεις αυτών των αλγορίθμων, προκειμένου να παρέχουμε μια αξιόπιστη υλοποίηση στους χρήστες μας.

αναφορές:

[1]: Κατάσταση ανάπτυξης κβαντικών υπολογιστών του BSI

[2]: Έλεγχος ανεκτικό σε σφάλματα ενός qubit διορθωμένου σε σφάλματα

[4]: Δημοσκόπηση ειδικών για τον κβαντικό κίνδυνο

[5]: Πέρα από τις τετραγωνικές επιταχύνσεις σε κβαντικές επιθέσεις σε συμμετρικά σχήματα

[7]: Βελτιωμένα κβαντικά κυκλώματα για διακριτούς λογάριθμους ελλειπτικής καμπύλης

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://www.ledger.com/blog/should-crypto-fear-quantum-computing

- 1

- 10

- 15 χρόνια

- 1994

- 1996

- 20 χρόνια

- 2019

- 2021

- 2023

- 7

- a

- Ικανός

- Σχετικα

- αποδεκτό

- προσιτός

- Λογαριασμοί

- με ακρίβεια

- φορείς

- πραγματικά

- προσαρμόσει

- διεύθυνση

- διευθύνσεις

- εκ των προτέρων

- εξελίξεις

- συγκινητικός

- Μετά το

- κατά

- συγκέντρωση

- αλγόριθμος

- αλγοριθμικός

- αλγόριθμοι

- Όλα

- Επιτρέποντας

- επιτρέπει

- ήδη

- εναλλακτική λύση

- Αν και

- ανάλυση

- αναλύσει

- και

- Άλλος

- προσδοκώ

- άφιξη

- άρθρο

- συσχετισμένη

- υπόθεση

- επίθεση

- Επιθέσεις

- προσοχή

- διαθέσιμος

- πίσω

- εφεδρικός

- Τράπεζες

- τραπεζικό σύστημα

- βασίζονται

- επειδή

- γίνονται

- πριν

- είναι

- Καλύτερα

- Μεγάλος

- μεγάλη τεχνολογία

- δισεκατομμύρια

- Κομμάτι

- Bitcoin

- Αποκλεισμός

- blockchain

- Μπλε

- Διακοπή

- Σπάζοντας

- φρένα

- επανάσταση

- επιτεύγματα

- Φέρνει

- Σπασμένος

- χτίζω

- Κτίριο

- που ονομάζεται

- υποψηφίους

- δυνατότητες

- ικανός

- προσεκτικά

- περίπτωση

- καταστροφικός

- Αιτία

- αλυσίδα

- αλλαγή

- τσιπ

- τσιπ

- κλασικό

- στενά

- κωδικός

- συνδυασμός

- Ελάτε

- συνήθως

- Διαβιβάσεις

- κοινότητα

- συμβατότητα

- εντελώς

- συγκρότημα

- περίπλοκο

- συγκείμενο

- Συμβιβασμένος

- συμβιβασμός

- υπολογισμός

- υπολογιστική δύναμη

- υπολογιστή

- Πληροφορική

- υπολογιστές

- χρήση υπολογιστή

- υπολογιστική ισχύ

- Ανησυχία

- συνδεδεμένος

- Συνέπειες

- θεωρούνται

- συνεχίζεται

- αντίθεση

- έλεγχος

- Κόστος

- θα μπορούσε να

- μετρητής

- καλύπτονται

- κάλυμμα

- ρωγμή

- δημιουργία

- δημιουργήθηκε

- Σταυροδρόμι

- κρίσιμος

- κρυπτο

- Κρυπτοφόβος

- Crypto Βιομηχανία

- cryptocurrencies

- cryptocurrency

- Βιομηχανία κρυπτονομισμάτων

- αγορά κρυπτογράφησης

- κρυπτογραφικό

- κρυπτογράφηση

- θεραπεία

- Ρεύμα

- Τωρινή κατάσταση

- Τη στιγμή

- καμπύλη

- αιχμής

- καθημερινά

- κινδύνους

- ημερομηνία

- επεξεργασία δεδομένων

- Ζήτηση

- αποδεικνύουν

- Σε συνάρτηση

- αναπτυχθεί

- Υπηρεσίες

- σχεδιασμένα

- Παρά

- Προσδιορίστε

- αναπτύχθηκε

- Ανάπτυξη

- εξελίξεις

- συσκευή

- διαφορετικές

- δύσκολος

- ψηφία

- κατεύθυνση

- κατευθείαν

- καταστρεπτικός

- Αποκάλυψη

- αποδιοργανωτικός

- Γιατρός

- Όχι

- πράξη

- δολάρια

- διπλασιαστεί

- ξεπεσμός

- δραματικά

- δραματικά

- ευκολότερη

- αποτελεσματικός

- αποτελεσματικά

- στοιχεία

- Ελλειπτικές

- δίνει τη δυνατότητα

- κρυπτογραφημένα

- κρυπτογράφηση

- αρκετά

- εξασφαλίζω

- Ολόκληρος

- εξίσου

- σφάλμα

- ουσία

- ETH

- Eth 2.0

- ethereum

- Even

- Συμβάν

- όλοι

- πάντα

- παράδειγμα

- αναμένω

- αναμένεται

- πείραμα

- εμπειρογνώμονας

- εμπειρογνώμονες

- Εξηγεί

- εκτεθειμένος

- Πρόσωπο

- Αποτυχία

- FAST

- φόβος

- εφικτός

- αμοιβή

- Τελη Εγγραφης

- λίγοι

- πεδίο

- Πεδία

- φιναλίστ

- οικονομικός

- Όνομα

- φλας

- Συγκέντρωση

- ακολουθήστε

- Εξής

- πιρούνι

- μορφές

- Βρέθηκαν

- Θεμέλιο

- Ιδρύματα

- Πλαίσιο

- από

- πλήρη

- πλήρως

- λειτουργίες

- κεφάλαιο

- θεμελιώδης

- θεμελιωδώς

- χρήματα

- μελλοντικός

- πύλη

- γενικά

- παραγωγής

- να πάρει

- δίνει

- Δίνοντας

- Παγκόσμιο

- γκολ

- μετάβαση

- Της Google

- Group

- Grover

- χάκερ

- συμβαίνω

- Σκληρά

- σκληρό πιρούνι

- υλικού

- Πορτοφόλια υλικού

- επιβλαβής

- χασίσι

- κατακερματισμός

- που έχει

- ακούσει

- βοηθά

- εδώ

- υψηλά

- κρατήστε

- κατέχει

- ΩΡΕΣ

- Πως

- Ωστόσο

- HTML

- HTTPS

- IBM

- ιδέα

- Ταυτότητα

- εικόνα

- τεράστια

- Επίπτωση

- εφαρμογή

- εκτέλεση

- επιπτώσεις

- σιωπηρή

- αδύνατος

- βελτιωθεί

- βελτίωση

- βελτιώσεις

- in

- Σε άλλες

- περιλαμβάνει

- Συμπεριλαμβανομένου

- Αυξήσεις

- βιομηχανία

- αναπόφευκτα

- πληροφορίες

- αντί

- ενδιαφέρον

- επενδύσει

- επενδύοντας

- έκδοση

- IT

- Κλειδί

- πλήκτρα

- Είδος

- Ξέρω

- γνώση

- γνωστός

- τοπίο

- large

- μεγάλης κλίμακας

- μεγαλύτερος

- αργότερο

- ξεκίνησε

- Καθολικό

- Ledger Nano

- Ledger Nano S

- Μήκος

- Επίπεδο

- επίπεδα

- ζωή

- Πιθανός

- περιορισμούς

- γραμμή

- Λιστα

- λίγο

- λογικός

- πλέον

- Χάνει

- Παρτίδα

- μηχανή

- μηχανήματα

- που

- Κυρίως

- μεγάλες

- Η πλειοψηφία

- κάνω

- Κατασκευή

- διαχείριση

- διαχειριστικό εταίρο

- χειραγώγηση

- πολοί

- αγορά

- υλικό

- μαθηματικός

- ύλη

- max-width

- μέσα

- μέτρα

- μηχανικός

- Γνωρίστε

- Μνήμη

- Προτέρημα

- μέθοδοι

- ενδέχεται να

- εκατομμύριο

- ελάχιστος

- ελάχιστο

- Λεπτ.

- Παρακολούθηση

- περισσότερο

- πιο αποτελεσματικό

- πλέον

- μετακινήσετε

- Μουσική

- Ονομάστηκε

- nano

- ντόπιος

- Φύση

- Ανάγκη

- Νέα

- νέα

- επόμενη

- nist

- Σημειώνεται

- αριθμός

- αριθμοί

- ευκαιρία

- Παλιά

- ONE

- διαδικτυακά (online)

- λειτουργεί

- λειτουργίες

- Γνώμη

- τάξη

- επιχειρήσεις

- ΑΛΛΑ

- διανυκτέρευση

- ιδιοκτήτες

- παράμετροι

- μέρος

- μέρη

- εταίρος

- People

- γινεται αντιληπτο

- Εκτελέστε

- επίδοση

- εκτέλεση

- προοπτική

- Πέτρος

- Πίτερ Σορ

- Φωτόνια

- φυσικός

- Φυσική

- κομμάτι

- σχέδιο

- φώναξε

- Πλατφόρμες

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- Σημείο

- ψηφοφορία

- δυνατότητα

- δυνατός

- δυναμικού

- δύναμη

- ισχυρός

- Πρακτικός

- προβλέψει

- Προετοιμάστε

- πρόληψη

- ιδιωτικός

- ιδιωτικού κλειδιού

- πιθανώς

- Πρόβλημα

- προβλήματα

- διαδικασια μας

- μεταποίηση

- Παράγεται

- Πρόοδος

- Απόδειξη-της-εργασίας

- παρέχουν

- παρέχει

- δημόσιο

- δημόσιο κλειδί

- δημόσια κλειδιά

- δημοσίως

- δημοσιεύθηκε

- καθαρώς

- βάζω

- Βάζει

- Quantum

- κβαντικούς αλγόριθμους

- Κβαντικός υπολογιστής

- κβαντικούς υπολογιστές

- κβαντική υπολογιστική

- κβαντική έρευνα

- Κβαντική υπεροχή

- Κουμπίτ

- qubits

- Ερωτήσεις

- γρήγορα

- Αγώνας

- αύξηση

- RAM

- σειρά

- γρήγορα

- Τιμή

- φθάσουν

- φθάσει

- Φτάνει

- φθάνοντας

- πραγματικός

- πραγματικό κόσμο

- Πραγματικότητα

- πρόσφατος

- πρόσφατα

- μείωση

- Μειωμένος

- μειώνει

- μείωση

- αναφέρεται

- σχετικά με

- αφορά

- αξιόπιστος

- λείψανα

- αφαιρέστε

- απαιτούν

- απαιτήσεις

- Απαιτεί

- έρευνα

- ερευνητές

- Αντίσταση

- αντηχεί

- πόρος

- Υποστηρικτικό υλικό

- με αποτέλεσμα

- Αποτελέσματα

- αποκαλύπτω

- Επανάσταση

- Richard

- Κίνδυνος

- κινδύνους

- περίπου

- γύρος

- RSA

- Άρθρο

- τρέξιμο

- Είπε

- ίδιο

- επεκτάσιμη

- απολέπιση

- σχέδιο

- συστήματα

- Επιστήμη

- Επιστήμη και Τεχνολογία

- Αναζήτηση

- αναζήτηση

- Τομείς

- προστατευμένο περιβάλλον

- ασφάλεια

- φαίνεται

- αποστολή

- τον καθορισμό

- διάφοροι

- μοιράζονται

- Σορ

- θα πρέπει να

- δείχνουν

- Δείχνει

- υπογράψουν

- Υπογραφές

- σημαντικός

- υπογραφή

- προσομοίωση

- αφού

- ενιαίας

- Μέγεθος

- μεγέθη

- So

- Ποδόσφαιρο

- Λύσεις

- SOLVE

- Επίλυση

- μερικοί

- κάτι

- συγκεκριμένες

- ταχύτητα

- πρότυπα

- στέκεται

- Εκκίνηση

- Κατάσταση

- Κατάσταση

- παραμονή

- Στέλεχος

- Βήμα

- Ακόμη

- κλαπεί

- χώρος στο δίσκο

- καταστήματα

- Πάλη

- Μελέτη

- ουσιώδης

- τέτοιος

- αιφνίδιος

- ΠΕΡΙΛΗΨΗ

- διακόπτης

- σύστημα

- συστήματα

- Πάρτε

- tech

- τεχνικές

- Τεχνολογία

- τηλεπικοινωνία

- τηλεπικοινωνιών

- Η

- τους

- θεωρητικός

- πράγμα

- πράγματα

- Τρίτος

- σκέψη

- χιλιάδες

- απειλή

- τρία

- Μέσω

- ώρα

- προς την

- σήμερα

- σημερινή

- μαζι

- προς

- προς

- παραδοσιακός

- συναλλαγή

- Συναλλαγές

- μεταφορά

- μεταφράζω

- αποκαλύπτω

- Σε εξέλιξη

- Σύμπαν

- απαράμιλλος

- επείγον

- us

- χρήση

- Χρήστες

- Αξίες

- Σταθερή

- VC

- εκδοχή

- Βίντεο

- ζωτικής σημασίας

- Ευάλωτες

- Πορτοφόλια

- παρακολουθείτε

- Web3

- Τι

- Τι είναι

- Ποιό

- ενώ

- ολόκληρο

- ευρύς

- Ευρύ φάσμα

- θα

- εντός

- χωρίς

- λόγια

- Εργασία

- κόσμος

- του κόσμου

- παγκόσμιος

- ανήσυχος

- θα

- γραφή

- Λανθασμένος

- έτος

- χρόνια

- Εσείς

- zephyrnet

- μηδέν