Το Linux μπορεί να μην ανταποκρίνεται στα Windows όταν πρόκειται για τον ακατέργαστο αριθμό επιθέσεων εναντίον συστημάτων που εκτελούν το λειτουργικό σύστημα, αλλά το ενδιαφέρον των απειλών για διακομιστές και τεχνολογίες που βασίζονται σε Linux έχει αυξηθεί σημαντικά πρόσφατα.

Αυτό είναι πιθανόν ως απάντηση στην αυξανόμενη επιχειρηματική χρήση υποδομών Linux - ειδικά στο cloud - για τη φιλοξενία κρίσιμων εφαρμογών και δεδομένων, σύμφωνα με μια αναφορά από την Trend Micro αυτή την εβδομάδα. Η εταιρεία εντόπισε αύξηση 75% στις επιθέσεις ransomware που στοχεύουν συστήματα Linux το πρώτο εξάμηνο του 2022 σε σύγκριση με την ίδια περίοδο πέρυσι.

Η έκθεση ανέφερε επίσης ότι ερευνητές από την εταιρεία εντόπισαν 1,961 περιπτώσεις προσπαθειών επίθεσης ransomware που βασίζονται σε Linux στους πελάτες της το πρώτο εξάμηνο του 2022 έναντι 1,121 το 1ο εξάμηνο του 2021.

Surging Linux, VMware ESXi Ransomware Attacks

Η αύξηση ήταν συνεπής με τις προηγούμενες παρατηρήσεις της Trend Micro σχετικά με τους παράγοντες απειλών διευρύνοντας τις προσπάθειές τους να στοχεύσουν πλατφόρμες Linux και διακομιστές ESXi, τους οποίους χρησιμοποιούν πολλοί οργανισμοί για τη διαχείριση εικονικών μηχανών και κοντέινερ.

Ο προμηθευτής ασφαλείας έχει περιγράψει την τάση ως την αιχμή του δόρατος από τους χειριστές των οικογενειών ransomware REvil και DarkSide και κερδίζει δυναμική με την κυκλοφορία μιας παραλλαγής ransomware LockBit για συστήματα Linux και VMware ESXi τον περασμένο Οκτώβριο.

Νωρίτερα αυτό το έτος, οι ερευνητές της Trend Micro παρατήρησαν μια άλλη παραλλαγή που ονομάζεται "Cheerscrypt" να εμφανίζεται στην άγρια φύση και στόχευε επίσης διακομιστές ESXi. Και αρκετοί άλλοι προμηθευτές ασφάλειας έχουν αναφέρει ότι παρατηρούν άλλα ransomware όπως το Luna και το Black Basta που μπορεί να κρυπτογραφήσει δεδομένα σε συστήματα Linux.

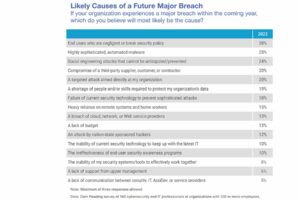

Το Ransomware είναι αυτή τη στιγμή το μεγαλύτερο, αλλά δεν είναι η μόνη, απειλή που στοχεύει συστήματα Linux. Μια αναφορά που κυκλοφόρησε η VMware νωρίτερα αυτό το έτος σημείωσε επίσης μια αύξηση στο cryptojacking και τη χρήση Trojans απομακρυσμένης πρόσβασης (RAT) που έχουν σχεδιαστεί για να επιτίθενται σε περιβάλλοντα Linux.

Η εταιρεία, για παράδειγμα, ανακάλυψε ότι οι φορείς απειλών χρησιμοποιούν κακόβουλο λογισμικό όπως το XMRig για να κλέψουν κύκλους CPU σε μηχανές Linux για να εξορύξουν το Monero και άλλα κρυπτονομίσματα.

«Το κακόβουλο λογισμικό κρυπτοεξόρυξης στο Linux σημείωσε αύξηση το πρώτο εξάμηνο, πιθανότατα από το γεγονός ότι η εξόρυξη κρυπτονομισμάτων με βάση το cloud αυξήθηκε από κακόβουλους παράγοντες που διαπράττουν αυτήν την απειλή», σημειώνει ο Jon Clay, αντιπρόεδρος της υπηρεσίας πληροφοριών απειλών της Trend Micro.

Η έκθεση της VMware παρατήρησε επίσης εκτεταμένη χρήση εργαλείων όπως το Cobalt Strike για τη στόχευση συστημάτων Linux και την εμφάνιση μιας εφαρμογής Linux του Cobalt Strike που ονομάζεται "Vermilion Strike".

Όπως το Trend Micro, το VMware επίσης σημείωσε αύξηση του όγκου και της πολυπλοκότητας επιθέσεων ransomware στην υποδομή Linux — ειδικά εικόνες φιλοξενίας για φόρτους εργασίας σε εικονικά περιβάλλοντα. Η εταιρεία περιέγραψε πολλές από τις επιθέσεις ransomware κατά των συστημάτων Linux ως στοχευμένες και όχι ευκαιριακές, και συνδυάζουν την εξαγωγή δεδομένων και άλλα σχήματα εκβιασμού.

Σημείο εισόδου σε περιβάλλοντα επιχειρήσεων υψηλής αξίας

Τα Windows συνεχίζουν να είναι — μακράν — το πιο στοχευμένο λειτουργικό σύστημα, απλώς και μόνο λόγω του μεγέθους της εγκατεστημένης βάσης του. Ο Clay λέει ότι από τις 63 δισεκατομμύρια απειλές που απέκλεισε η Trend Micro για πελάτες το πρώτο εξάμηνο του 2022, μόνο ένα πολύ μικρό ποσοστό βασιζόταν σε Linux. Αν και υπήρχαν εκατομμύρια ανιχνεύσεις απειλών Linux το 1ο εξάμηνο του 2022, υπήρξαν δισεκατομμύρια επιθέσεις σε συστήματα Windows την ίδια περίοδο, λέει.

Αλλά οι αυξανόμενες επιθέσεις στα συστήματα Linux είναι ανησυχητικές λόγω του τρόπου με τον οποίο το Linux αρχίζει να χρησιμοποιείται σε κρίσιμους τομείς της επιχειρηματικής υπολογιστικής υποδομής. Η VMware επεσήμανε στην έκθεσή της ότι το Linux είναι το πιο κοινό λειτουργικό σύστημα σε περιβάλλοντα multicloud και το 78% των πιο δημοφιλών ιστότοπων τροφοδοτούνται από Linux. Έτσι, επιτυχείς επιθέσεις σε αυτά τα συστήματα θα μπορούσαν να προκαλέσουν σημαντική βλάβη στις λειτουργίες του οργανισμού.

«Το κακόβουλο λογισμικό που στοχεύει συστήματα που βασίζονται σε Linux γίνεται γρήγορα ο δρόμος των εισβολέων σε περιβάλλοντα υψηλής αξίας, πολλαπλών cloud», προειδοποίησε η VMware.

Ακόμα κι έτσι, οι προστασίες ασφαλείας μπορεί να καθυστερούν, επισημαίνει ο Clay.

«Οι φορείς απειλών βλέπουν ευκαιρίες να επιτεθούν σε αυτό το λειτουργικό σύστημα, καθώς είναι πιο συνηθισμένο να το βλέπουμε να εκτελεί κρίσιμους τομείς μιας επιχειρηματικής λειτουργίας», λέει. «Επειδή ιστορικά δεν έχει δει πολλές απειλές να το στοχεύουν, οι έλεγχοι ασφαλείας μπορεί να λείπουν ή να μην έχουν ενεργοποιηθεί σωστά για την προστασία του».

Προστασία Περιβάλλοντος Linux

Οι διαχειριστές Linux πρέπει πρώτα από όλα να ακολουθούν τυπικές βέλτιστες πρακτικές ασφάλειας για να προστατεύουν τα συστήματά τους, λένε οι ερευνητές, όπως η διατήρηση των συστημάτων διορθωμένων, η ελαχιστοποίηση της πρόσβασης και η διεξαγωγή τακτικών σαρώσεων.

Ο Mike Parkin, ανώτερος τεχνικός μηχανικός της Vulcan Cyber, λέει ότι είναι σημαντικό να σημειωθούν οι μεγάλες διαφορές στον τρόπο με τον οποίο χρησιμοποιούνται συστήματα που βασίζονται σε Linux και Windows κατά την αξιολόγηση του κινδύνου και τη διαχείριση της ενημέρωσης κώδικα. Τα συστήματα Linux είναι συνήθως διακομιστές που βρίσκονται τόσο εντός των εγκαταστάσεων όσο και σε αναπτύξεις cloud. Ενώ υπάρχουν πολλοί διακομιστές Windows, υπάρχουν πολύ περισσότεροι επιτραπέζιοι υπολογιστές Windows, και συχνά στοχεύονται αυτοί οι διακομιστές, με τους διακομιστές στη συνέχεια να παραβιάζονται από αυτήν την αρχική τήρηση των Windows.

Επιπλέον, η ευαισθητοποίηση των χρηστών Linux σχετικά με την κοινωνική μηχανική θα πρέπει να είναι οργανωτική εστίαση.

«Οι διαχειριστές συστημάτων Linux είναι, ελπίζουμε, λιγότερο πιθανό να υποστούν τυπικές επιθέσεις phishing και κοινωνικής μηχανικής από τον γενικό πληθυσμό», λέει ο Parkin. "Αλλά ισχύουν οι τυπικές συμβουλές - οι χρήστες πρέπει να εκπαιδευτούν ώστε να είναι μέρος της λύσης και όχι μέρος της επιφάνειας επίθεσης."

Εν τω μεταξύ, ο Clay λέει ότι το πρώτο πράγμα που πρέπει να κάνουν οι οργανισμοί είναι να καταγράψουν όλα τα συστήματα που βασίζονται σε Linux που εκτελούν και στη συνέχεια να κοιτάξουν να εφαρμόσουν μια προσέγγιση ασφαλείας που βασίζεται σε Linux για προστασία από διαφορετικές απειλές.

«Ιδανικά, αυτό θα ήταν μέρος μιας πλατφόρμας κυβερνοασφάλειας όπου θα μπορούσαν να αναπτύξουν αυτόματα ελέγχους ασφαλείας καθώς τα συστήματα Linux έρχονται στο διαδίκτυο και μοντελοποιούν τα στοιχεία ελέγχου τους για συστήματα που βασίζονται σε Windows», λέει. «Βεβαιωθείτε ότι αυτό περιλαμβάνει τεχνολογίες όπως η μηχανική εκμάθηση, η εικονική ενημέρωση κώδικα, ο έλεγχος εφαρμογών, η παρακολούθηση ακεραιότητας και η επιθεώρηση αρχείων καταγραφής».

- blockchain

- πορτοφόλια κρυπτογράφησης

- κρυπτο -ανταλλαγή

- κυβερνασφάλεια

- εγκληματίες του κυβερνοχώρου

- Κυβερνασφάλεια

- Σκοτεινή ανάγνωση

- Υπουργείο Εσωτερικής Ασφάλειας

- ψηφιακά πορτοφόλια

- firewall

- Kaspersky

- malware

- Mcafee

- Nexbloc

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- VPN

- ιστοσελίδα της ασφάλειας