Την περασμένη εβδομάδα, η Progress Software Corporation, η οποία πουλά λογισμικό και υπηρεσίες για ανάπτυξη διεπαφής χρήστη, devop, διαχείριση αρχείων και άλλα, ειδοποίησε τους πελάτες της Μεταφορά MOVEit και σχετικές MOVEit Cloud προϊόντα σχετικά με α κρίσιμη ευπάθεια μεταγλωττισμένο CVE-2023-34362.

Όπως υποδηλώνει το όνομα, το MOVEit Transfer είναι ένα σύστημα που διευκολύνει την αποθήκευση και την κοινή χρήση αρχείων σε μια ομάδα, ένα τμήμα, μια εταιρεία ή ακόμα και μια αλυσίδα εφοδιασμού.

Σε του δικές του λέξεις, "Το MOVEit παρέχει ασφαλή συνεργασία και αυτοματοποιημένες μεταφορές αρχείων ευαίσθητων δεδομένων και προηγμένες δυνατότητες αυτοματισμού ροής εργασιών χωρίς την ανάγκη δέσμης ενεργειών."

Δυστυχώς, η διεπαφή του MOVEit που βασίζεται στον ιστό, η οποία διευκολύνει την κοινή χρήση και τη διαχείριση αρχείων χρησιμοποιώντας απλώς ένα πρόγραμμα περιήγησης ιστού (μια διαδικασία που γενικά θεωρείται λιγότερο επιρρεπής σε λανθασμένα ή "χαμένα" αρχεία από την κοινή χρήση τους μέσω email), αποδείχθηκε ότι έχει SQL ευπάθεια έγχυσης.

Επεξήγηση των ενέσεων SQL

Σφάλματα έγχυσης SQL που βασίζεται στον ιστό προκύπτουν όταν υποβάλλεται ένα αίτημα HTTP σε διακομιστή ιστού μετατρέπεται με μη ασφαλή τρόπο σε μια εντολή ερωτήματος που εκδίδεται στη συνέχεια από τον διακομιστή να κάνει μια αναζήτηση βάσης δεδομένων για να βρει ποια απάντηση HTTP θα δημιουργήσει.

Για παράδειγμα, μια αναζήτηση βάσης δεδομένων που ενεργοποιείται από μια ιστοσελίδα μπορεί να καταλήξει ως μια διεύθυνση URL που ζητήθηκε από το πρόγραμμα περιήγησής σας και μοιάζει με αυτό:

https://search.example.com/?type=file&name=duck

Το κείμενο της ερώτησης duck θα μπορούσε στη συνέχεια να εξαχθεί από την παράμετρο ονόματος στη διεύθυνση URL, να μετατραπεί σε σύνταξη ερωτήματος βάσης δεδομένων και να συρραφεί σε μια εντολή για υποβολή στον διακομιστή της βάσης δεδομένων.

Εάν τα δεδομένα υποστήριξης αποθηκεύονται σε μια βάση δεδομένων SQL, ο διακομιστής ιστού μπορεί να μετατρέψει αυτήν τη διεύθυνση URL σε μια εντολή SQL όπως αυτή που φαίνεται παρακάτω.

Η % χαρακτήρες που προστέθηκαν στο κείμενο duck σημαίνει ότι ο όρος αναζήτησης μπορεί να εμφανιστεί οπουδήποτε στο όνομα αρχείου που ανακτήθηκε και οι χαρακτήρες μεμονωμένων εισαγωγικών σε κάθε άκρο προστίθενται ως δείκτες για να υποδηλώσουν μια συμβολοσειρά κειμένου SQL:

ΕΠΙΛΟΓΗ ονόματος αρχείου ΑΠΟ τα αρχείαdb ΟΠΟΥ το όνομα LIKE '%duck%'

Τα δεδομένα που επιστρέφουν από το ερώτημα θα μπορούσαν στη συνέχεια να μορφοποιηθούν όμορφα, να μετατραπούν σε HTML και να σταλούν ως απάντηση HTTP στο πρόγραμμα περιήγησής σας, δίνοντάς σας ίσως μια λίστα με τα αντίστοιχα αρχεία με δυνατότητα κλικ για λήψη.

Φυσικά, ο διακομιστής ιστού πρέπει να είναι πολύ προσεκτικός με τα ονόματα αρχείων που υποβάλλονται ως όρος αναζήτησης, σε περίπτωση που ένας κακόβουλος χρήστης δημιουργούσε και ζητούσε μια διεύθυνση URL όπως αυτή:

https://search.example.com/?type=file&name=duck';DROP table filesdb;--

Εάν αυτός ο όρος αναζήτησης μετατράπηκε στα τυφλά σε μια συμβολοσειρά ερωτήματος, ίσως μπορείτε να εξαπατήσετε τον διακομιστή ιστού για να στείλει στον διακομιστή SQL μια εντολή όπως αυτή:

ΕΠΙΛΕΞΤΕ όνομα αρχείου ΑΠΟ αρχείαdb ΟΠΟΥ το όνομα LIKE '%duck';DOP TABLE filesdb;--%'

Επειδή ένα ερωτηματικό (;) λειτουργεί ως διαχωριστικό εντολών στην SQL, αυτή η εντολή μιας γραμμής είναι στην πραγματικότητα η ίδια με την αποστολή τριών διαδοχικών εντολών:

ΕΠΙΛΟΓΗ ονόματος αρχείου FROM filesdb WHERE όνομα LIKE '%duck' -- ταιριάζει με ονόματα που τελειώνουν duck DROP TABLE filesdb -- διαγράφει ολόκληρη τη βάση δεδομένων --%' -- σχόλιο, δεν κάνει τίποτα

Ύπουλα, γιατί κάθε μετά -- απορρίπτεται από την SQL ως σχόλιο προγραμματιστή, αυτές οι τρεις γραμμές είναι ίδιες με:

ΕΠΙΛΕΞΤΕ όνομα αρχείου ΑΠΟ αρχείαdb ΟΠΟΥ το όνομα LIKE '%duck' ΑΠΟΣΤΟΛΗ TABLE filesdb

Θα λάβετε πίσω μια λίστα με όλα τα ονόματα αρχείων στη βάση δεδομένων που τελειώνουν με τη συμβολοσειρά duck (ο ειδικός χαρακτήρας SQL % στην αρχή ενός όρου αναζήτησης σημαίνει "ταίριασμα οτιδήποτε μέχρι αυτό το σημείο")…

…αλλά θα είστε το τελευταίο άτομο που θα πάρει οτιδήποτε χρήσιμο από αυτό filesdb βάση δεδομένων, επειδή ο απατεώνας όρος αναζήτησης θα ακολουθήσει την αναζήτηση με την εντολή SQL για να διαγράψει ολόκληρη τη βάση δεδομένων.

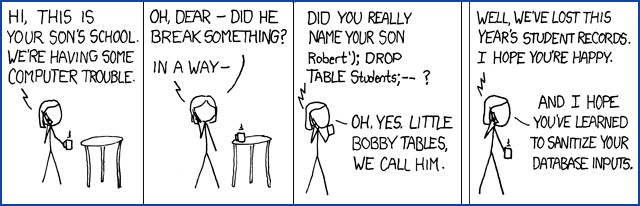

Τραπέζια Little Bobby

Αν έχετε ακούσει ποτέ syadmins ή κωδικοποιητές να κάνουν αστεία Τραπέζια Little Bobby, αυτό συμβαίνει επειδή αυτού του είδους η ένεση SQL απαθανατίστηκε σε ένα XKCD κινούμενα σχέδια πίσω στο 2007:

Όπως καταλήγει η γελοιογραφία στο τελευταίο πλαίσιο, πρέπει πραγματικά να απολυμάνετε τις εισόδους της βάσης δεδομένων σας, πράγμα που σημαίνει ότι πρέπει να προσέχετε πολύ να μην επιτρέπετε στο άτομο που υποβάλλει τον όρο αναζήτησης να ελέγχει πώς ερμηνεύεται η εντολή αναζήτησης από τους εμπλεκόμενους διακομιστές υποστήριξης.

Μπορείτε να δείτε γιατί αυτού του είδους το τέχνασμα είναι γνωστό ως επίθεση ένεσης: στα παραπάνω παραδείγματα, οι κακόβουλοι όροι αναζήτησης προκαλούν την ένεση μιας πρόσθετης εντολής SQL στον χειρισμό του αιτήματος.

Στην πραγματικότητα, και τα δύο αυτά παραδείγματα περιλαμβάνουν δύο ένεση fommand, ακολουθώντας τον κρυφά εισαγόμενο χαρακτήρα "close quote" για να ολοκληρώσετε νωρίς τη συμβολοσειρά αναζήτησης. Η πρώτη επιπλέον εντολή είναι η καταστροφική DROP TABLE εντολή. Το δεύτερο είναι μια «εντολή σχολίου» που κάνει την υπόλοιπη γραμμή να αγνοηθεί, καταναλώνοντας έτσι πονηρά το τέλος %' χαρακτήρες που δημιουργούνται από τη γεννήτρια εντολών του διακομιστή, οι οποίοι διαφορετικά θα προκαλούσαν συντακτικό σφάλμα και θα εμπόδιζαν την έγχυση DROP TABLE εντολή από την εργασία.

Καλά νέα και κακά νέα

Τα καλά νέα σε αυτή την περίπτωση είναι ότι η Progress επιδιορθώνει όλες τις υποστηριζόμενες εκδόσεις MOVEit, μαζί με την υπηρεσία που βασίζεται στο cloud, μόλις αντιλήφθηκε την ευπάθεια.

Επομένως, εάν χρησιμοποιείτε την έκδοση cloud, είστε πλέον αυτόματα ενημερωμένοι και εάν εκτελείτε το MOVEit στο δικό σας δίκτυο, ελπίζουμε να έχετε ενημερώσει ως τώρα.

Τα κακά νέα είναι ότι αυτή η ευπάθεια ήταν μια ημέρα μηδέν, που σημαίνει ότι η Progress το ανακάλυψε επειδή οι Bad Guys το είχαν ήδη εκμεταλλευτεί, παρά πριν καταλάβουν πώς να το κάνουν.

Με άλλα λόγια, από τη στιγμή που επιδιορθώσατε τους δικούς σας διακομιστές (ή την ώρα που η Progress διορθώσει την υπηρεσία cloud της), οι απατεώνες μπορεί να έχουν ήδη εισαγάγει αδίστακτες εντολές στις βάσεις δεδομένων υποστήριξης του MOVEit SQL, με μια σειρά από πιθανά αποτελέσματα:

- Διαγραφή υπαρχόντων δεδομένων. Όπως φαίνεται παραπάνω, το κλασικό παράδειγμα επίθεσης SQL injection είναι η καταστροφή δεδομένων μεγάλης κλίμακας.

- Διήθηση υφιστάμενων δεδομένων. Αντί να απορρίπτουν πίνακες SQL, οι εισβολείς θα μπορούσαν να εισάγουν δικά τους ερωτήματα, μαθαίνοντας έτσι όχι μόνο τη δομή των εσωτερικών βάσεων δεδομένων σας, αλλά και εξάγοντας και κλέβοντας τα πιο ζουμερά μέρη τους.

- Τροποποίηση υφιστάμενων δεδομένων. Οι πιο λεπτοί εισβολείς ενδέχεται να αποφασίσουν να καταστρέψουν ή να διακόψουν τα δεδομένα σας αντί να τα κλέψουν (ή επίσης).

- Εμφύτευση νέων αρχείων, συμπεριλαμβανομένου κακόβουλου λογισμικού. Οι εισβολείς θα μπορούσαν να εισάγουν εντολές SQL που με τη σειρά τους εκκινούν εντολές εξωτερικού συστήματος, επιτυγχάνοντας έτσι αυθαίρετη απομακρυσμένη εκτέλεση κώδικα μέσα στο δίκτυό σας.

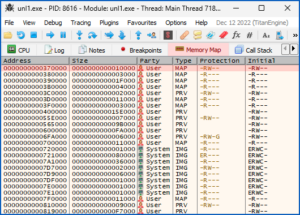

Μια ομάδα επιτιθέμενων, υποτιθεμένος από τη Microsoft για να είναι (ή να συνδεθεί με) τη διαβόητη συμμορία ransomware Clop, προφανώς έχει χρησιμοποιήσει αυτήν την ευπάθεια για να εμφυτεύσει αυτό που είναι γνωστό ως κοχύλια ιστού σε διακομιστές που επηρεάζονται.

Εάν δεν είστε εξοικειωμένοι με τα webshells, διαβάστε μας απλός-αγγλικός επεξηγητής που δημοσιεύσαμε την εποχή των ενοχλητικών επιθέσεων στο HAFNIUM τον Μάρτιο του 2021:

Κίνδυνος Webshell

Με απλά λόγια, τα webshells παρέχουν έναν τρόπο για τους εισβολείς που μπορούν να προσθέσουν νέα αρχεία στον διακομιστή ιστού σας να επανέλθουν αργότερα, να εισβάλουν στον ελεύθερο χρόνο τους και να προσφέρουν πρόσβαση μόνο εγγραφής στον πλήρη τηλεχειρισμό.

Τα κελύφη ιστού λειτουργούν επειδή πολλοί διακομιστές ιστού αντιμετωπίζουν ορισμένα αρχεία (συνήθως καθορίζονται από τον κατάλογο στον οποίο βρίσκονται ή από την επέκταση που έχουν) ως εκτελέσιμα σενάρια χρησιμοποιείται για τη δημιουργία της σελίδας για αποστολή, αντί ως το πραγματικό περιεχόμενο που θα χρησιμοποιηθεί στην απάντηση.

Για παράδειγμα, ο IIS (διακομιστής πληροφοριών Διαδικτύου) της Microsoft είναι συνήθως ρυθμισμένος έτσι ώστε, εάν ένα πρόγραμμα περιήγησης ιστού ζητήσει ένα αρχείο που ονομάζεται, ας πούμε, hello.html, τότε το ακατέργαστο, μη τροποποιημένο περιεχόμενο αυτού του αρχείου θα διαβαστεί και θα σταλεί πίσω στο πρόγραμμα περιήγησης.

Έτσι, εάν υπάρχει κάποιο κακόβουλο λογισμικό σε αυτό hello.html αρχείο, τότε θα επηρεάσει το άτομο που περιηγείται στον διακομιστή και όχι τον ίδιο τον διακομιστή.

Αλλά αν καλείται το αρχείο, ας πούμε, hello.aspx (όπου ASP είναι συντομογραφία για την αυτοπεριγραφική φράση Ενεργές σελίδες διακομιστή), τότε αυτό το αρχείο αντιμετωπίζεται ως πρόγραμμα σεναρίου για εκτέλεση του διακομιστή.

Η εκτέλεση αυτού του αρχείου ως πρόγραμμα, αντί να το διαβάζετε απλώς ως δεδομένα, θα δημιουργήσει την έξοδο που θα σταλεί ως απάντηση.

Με άλλα λόγια, εάν υπάρχει κάποιο κακόβουλο λογισμικό σε αυτό hello.aspx αρχείο, τότε θα επηρεάσει άμεσα τον ίδιο τον διακομιστή και όχι το άτομο που περιηγείται σε αυτόν.

Εν ολίγοις, η απόθεση ενός αρχείου webshell ως παρενέργεια μιας επίθεσης ένεσης εντολών σημαίνει ότι οι εισβολείς μπορούν να επιστρέψουν αργότερα και επισκεπτόμενοι τη διεύθυνση URL που αντιστοιχεί στο όνομα αρχείου αυτού του κελύφους…

…μπορούν να εκτελέσουν το κακόβουλο λογισμικό τους ακριβώς μέσα στο δίκτυό σας, χρησιμοποιώντας τίποτα πιο ύποπτο από ένα ανεπιτήδευτο αίτημα HTTP που υποβάλλεται από ένα καθημερινό πρόγραμμα περιήγησης ιστού.

Πράγματι, ορισμένα κελύφη ιστού αποτελούνται από μία μόνο γραμμή κακόβουλου σεναρίου, για παράδειγμα, μια μεμονωμένη εντολή που λέει "λάβετε κείμενο από μια συγκεκριμένη κεφαλίδα HTTP στο αίτημα και εκτελέστε το ως εντολή συστήματος".

Αυτό δίνει πρόσβαση γενικής χρήσης εντολών και ελέγχου σε οποιονδήποτε εισβολέα γνωρίζει τη σωστή διεύθυνση URL για επίσκεψη και τη σωστή κεφαλίδα HTTP που θα χρησιμοποιηθεί για την παράδοση της απατεώνων εντολής.

Τι να κάνω;

- Εάν είστε χρήστης του MOVEit, βεβαιωθείτε ότι όλες οι παρουσίες του λογισμικού στο δίκτυό σας έχουν επιδιορθωθεί.

- Εάν δεν μπορείτε να κάνετε patch αυτή τη στιγμή, απενεργοποιήστε τις διασυνδέσεις web (HTTP και HTTP) στους διακομιστές σας MOVEit μέχρι να μπορέσετε. Προφανώς αυτή η ευπάθεια εκτίθεται μόνο μέσω της διεπαφής ιστού του MOVEit, όχι μέσω άλλων διαδρομών πρόσβασης όπως το SFTP.

- Αναζήτηση στα αρχεία καταγραφής σας για αρχεία διακομιστή ιστού που προστέθηκαν πρόσφατα, νέους λογαριασμούς χρηστών και απροσδόκητα μεγάλες λήψεις δεδομένων. Το Progress έχει μια λίστα με μέρη για αναζήτηση, μαζί με ονόματα αρχείων και αναζήτηση.

- Αν είσαι προγραμματιστής, απολυμάνετε τις εισροές σας.

- Εάν είστε προγραμματιστής SQL, χρησιμοποιούσε παραμετροποιημένα ερωτήματα, αντί να δημιουργεί εντολές ερωτήματος που περιέχουν χαρακτήρες που ελέγχονται από το άτομο που στέλνει το αίτημα.

Σε πολλές, αν όχι στις περισσότερες, επιθέσεις που βασίζονται σε webshell που έχουν ερευνηθεί μέχρι στιγμής, Η πρόοδος προτείνει ότι πιθανότατα θα βρείτε ένα αδίστακτο αρχείο webshell με το όνομα human2.aspx, ίσως μαζί με τα πρόσφατα δημιουργημένα κακόβουλα αρχεία με α .cmdline επέκταση.

(Τα προϊόντα Sophos θα εντοπίσουν και θα αποκλείσουν γνωστά αρχεία webshell ως Troj/WebShel-GO, είτε λέγονται human2.aspx ή όχι.)

Θυμηθείτε, ωστόσο, ότι εάν άλλοι εισβολείς γνώριζαν για αυτήν τη μηδενική ημέρα πριν από την κυκλοφορία του ενημερωτικού κώδικα, μπορεί να είχαν εισαγάγει διαφορετικές, και ίσως πιο λεπτές, εντολές που δεν μπορούν τώρα να εντοπιστούν με σάρωση για κακόβουλο λογισμικό που είχε μείνει πίσω ή αναζητώντας για γνωστά ονόματα αρχείων που ενδέχεται να εμφανίζονται στα αρχεία καταγραφής.

Μην ξεχάσετε να ελέγξετε τα αρχεία καταγραφής πρόσβασης γενικά και αν δεν έχετε χρόνο να το κάνετε μόνοι σας, μην φοβάστε να ζητήσετε βοήθεια!

Μάθετε περισσότερα σχετικά με Sophos Managed Detection and Response:

Κυνήγι, ανίχνευση και απόκριση απειλών 24/7 ▶

Λίγος χρόνος ή τεχνογνωσία για την αντιμετώπιση των απειλών στον κυβερνοχώρο; Ανησυχείτε ότι η κυβερνοασφάλεια θα καταλήξει να σας αποσπά την προσοχή από όλα τα άλλα πράγματα που πρέπει να κάνετε;

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- PlatoAiStream. Web3 Data Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- Minting the Future με την Adryenn Ashley. Πρόσβαση εδώ.

- Αγορά και πώληση μετοχών σε εταιρείες PRE-IPO με το PREIPO®. Πρόσβαση εδώ.

- πηγή: https://nakedsecurity.sophos.com/2023/06/05/moveit-zero-day-exploit-used-by-data-breach-gangs-the-how-the-why-and-what-to-do/

- :έχει

- :είναι

- :δεν

- :που

- $UP

- 1

- 15%

- 2021

- a

- Ικανός

- Σχετικα

- σχετικά με αυτό

- πάνω από

- Απόλυτος

- πρόσβαση

- Λογαριασμοί

- την επίτευξη

- πράξεις

- πραγματικός

- πραγματικά

- προσθέτω

- προστιθέμενη

- Πρόσθετος

- προηγμένες

- επηρεάζουν

- φοβισμένος

- Μετά το

- Όλα

- επιτρέπουν

- κατά μήκος

- ήδη

- Επίσης

- an

- και

- κάθε

- οτιδήποτε

- οπουδήποτε

- εμφανίζομαι

- ΕΙΝΑΙ

- AS

- At

- επίθεση

- Επιθέσεις

- συγγραφέας

- αυτόματη

- Αυτοματοποιημένη

- αυτομάτως

- Αυτοματοποίηση

- επίγνωση

- πίσω

- Backend

- background-image

- Κακός

- BE

- έγινε

- επειδή

- ήταν

- πριν

- πίσω

- παρακάτω

- με κλειστά μάτια

- Αποκλεισμός

- άγγλος αστυφύλακας

- σύνορο

- και οι δύο

- Κάτω μέρος

- παραβίαση

- Διακοπή

- πρόγραμμα περιήγησης

- Περιήγηση

- σφάλματα

- αλλά

- by

- που ονομάζεται

- ήρθε

- CAN

- δυνατότητες

- ο οποίος

- προσεκτικός

- κινούμενα σχέδια

- περίπτωση

- Αιτία

- προκαλούνται

- αίτια

- Κέντρο

- ορισμένες

- αλυσίδα

- χαρακτήρας

- χαρακτήρες

- κλασικό

- Backup

- κωδικός

- συνεργασία

- χρώμα

- Ελάτε

- έρχεται

- σχόλιο

- εταίρα

- πλήρης

- συνδεδεμένος

- συνεχής

- θεωρούνται

- κατασκευάσει

- περιεχόμενο

- έλεγχος

- ελέγχεται

- μετατρέψετε

- μετατρέπονται

- ΕΤΑΙΡΕΙΑ

- Αντίστοιχος

- θα μπορούσε να

- Πορεία

- κάλυμμα

- δημιουργία

- δημιουργήθηκε

- Πελάτες

- Κυβερνασφάλεια

- ημερομηνία

- παραβιάσεων δεδομένων

- βάση δεδομένων

- βάσεις δεδομένων

- αποφασίζει

- παράδοση

- Τμήμα

- εντοπιστεί

- Ανίχνευση

- αποφασισμένος

- Ανάπτυξη

- διαφορετικές

- κατευθείαν

- Display

- Αναστατώνω

- do

- κάνει

- Μην

- κατεβάσετε

- λήψεις

- Πτώση

- Ρίψη

- μεταγλωττισμένο

- κάθε

- Νωρίς

- εύκολος

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- τέλος

- σφάλμα

- Even

- ΠΑΝΤΑ

- καθημερινά

- παράδειγμα

- παραδείγματα

- εκτελέσει

- εκτέλεση

- υφιστάμενα

- εξειδίκευση

- Εκμεταλλεύομαι

- εκτεθειμένος

- επέκταση

- εξωτερικός

- επιπλέον

- γεγονός

- οικείος

- μακριά

- σχηματικός

- Αρχεία

- Αρχεία

- Εύρεση

- Όνομα

- ακολουθήστε

- Εξής

- Για

- Βρέθηκαν

- ΠΛΑΙΣΙΟ

- από

- εμπρός

- εμπρόσθιο άκρο

- Συμμορία

- Συμμορίες

- General

- γενικού σκοπού

- γενικά

- παράγουν

- παράγεται

- παραγωγής

- γεννήτρια

- παίρνω

- δίνει

- Δίνοντας

- καλός

- εξαιρετική

- Group

- είχε

- Χειρισμός

- Έχω

- ακούσει

- ύψος

- ελπίζω

- φτερουγίζω

- Πως

- Πώς να

- Ωστόσο

- HTML

- http

- HTTPS

- Κυνήγι

- if

- Iis

- in

- Συμπεριλαμβανομένου

- κακόφημος

- πληροφορίες

- κάνω ένεση

- είσοδοι

- αντί

- περιβάλλον λειτουργίας

- διεπαφές

- εσωτερικός

- Internet

- σε

- εμπλέκω

- συμμετέχουν

- Εκδόθηκε

- IT

- ΤΟΥ

- εαυτό

- μόλις

- μόνο ένα

- γνωστός

- large

- μεγάλης κλίμακας

- Επίθετο

- αργότερα

- ξεκινήσει

- μάθηση

- αριστερά

- μείον

- Μου αρέσει

- γραμμή

- γραμμές

- Λιστα

- ΦΑΊΝΕΤΑΙ

- αναζήτηση

- που

- κάνω

- ΚΑΝΕΙ

- Κατασκευή

- malware

- διαχείριση

- διαχειρίζεται

- διαχείριση

- πολοί

- Μάρτιος

- Περιθώριο

- ταιριάζουν

- max-width

- Ενδέχεται..

- εννοώ

- νόημα

- μέσα

- Microsoft

- ενδέχεται να

- περισσότερο

- πλέον

- όνομα

- Ονομάστηκε

- ονόματα

- Ανάγκη

- ανάγκες

- δίκτυο

- Νέα

- πρόσφατα

- νέα

- κανονικός

- τίποτα

- τώρα

- of

- off

- on

- μια φορά

- ONE

- αποκλειστικά

- or

- τάξη

- ΑΛΛΑ

- αλλιώς

- δικός μας

- έξω

- αποτελέσματα

- παραγωγή

- δική

- σελίδα

- παράμετρος

- εξαρτήματα

- Patch

- Παύλος

- ίσως

- person

- Μέρη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- θέση

- δυνατός

- Δημοσιεύσεις

- πιθανώς

- διαδικασια μας

- Προϊόντα

- Πρόγραμμα

- Προγραμματιστής

- Πρόοδος

- παρέχουν

- παρέχει

- δημοσιεύθηκε

- βάζω

- ερωτήματα

- παραθέτω

- σειρά

- ransomware

- μάλλον

- Ακατέργαστος

- Διάβασε

- Ανάγνωση

- πραγματικά

- σχετίζεται με

- σχετικής

- μακρινός

- απάντηση

- ζητήσει

- αιτήματα

- απάντησης

- ΠΕΡΙΦΕΡΕΙΑ

- ανασκόπηση

- δεξιά

- τρέξιμο

- τρέξιμο

- ίδιο

- λένε

- λέει

- σάρωσης

- Εφαρμογές

- Αναζήτηση

- αναζήτηση

- Δεύτερος

- προστατευμένο περιβάλλον

- δείτε

- Πωλήσεις

- στείλετε

- αποστολή

- ευαίσθητος

- αποστέλλονται

- Διακομιστές

- υπηρεσία

- Υπηρεσίες

- Κοινοποίηση

- μοιράζονται

- Κοντά

- δείχνουν

- παρουσιάζεται

- απλά

- ενιαίας

- So

- μέχρι τώρα

- λογισμικό

- στέρεο

- μερικοί

- ειδική

- συγκεκριμένες

- Εκκίνηση

- Δήλωση

- κατάστημα

- αποθηκεύονται

- Σπάγγος

- δομή

- υποβάλουν

- υποβάλλονται

- τέτοιος

- Προτείνει

- προμήθεια

- αλυσίδας εφοδιασμού

- υποστηριζόνται!

- ύποπτος

- SVG

- σύνταξη

- σύστημα

- τραπέζι

- Πάρτε

- όρος

- όροι

- από

- ότι

- Η

- Η γραμμή

- τους

- Τους

- τότε

- Εκεί.

- Αυτοί

- αυτοί

- πράγματα

- αυτό

- απειλή

- τρία

- παντού

- ώρα

- προς την

- κορυφή

- Ακολουθίας

- μεταφορά

- μεταβιβάσεις

- μετάβαση

- διαφανής

- θεραπεία

- ενεργοποιήθηκε

- ΣΤΡΟΦΗ

- Γύρισε

- δύο

- μέχρι

- up-to-ημερομηνία

- URL

- χρήση

- μεταχειρισμένος

- Χρήστες

- Διεπαφής χρήστη

- χρησιμοποιώντας

- συνήθως

- εκδοχή

- μέσω

- Επίσκεψη

- ευπάθεια

- ήταν

- Τρόπος..

- we

- ιστός

- πρόγραμμα περιήγησης στο Web

- του web server

- Web-based

- εβδομάδα

- ΛΟΙΠΌΝ

- ήταν

- Τι

- πότε

- αν

- Ποιό

- Ο ΟΠΟΊΟΣ

- ολόκληρο

- WHY

- πλάτος

- θα

- με

- χωρίς

- λόγια

- Εργασία

- επεξεργάζομαι

- ροής εργασίας

- εργαζόμενος

- ανήσυχος

- θα

- Εσείς

- Σας

- τον εαυτό σας

- zephyrnet