Σύμφωνα με μια άρθρο από την Cybersecurity Ventures, η ζημιά που προκλήθηκε από το Ransomware (ένας τύπος κακόβουλου λογισμικού που μπορεί να εμποδίσει τους χρήστες να έχουν πρόσβαση στα δεδομένα τους εκτός εάν πληρώσουν λύτρα) αυξήθηκε κατά 57 φορές το 2021 σε σύγκριση με το 2015. Επιπλέον, προβλέπεται ότι θα κοστίσει στα θύματά του 265 δισεκατομμύρια δολάρια ( USD) ετησίως έως το 2031. Τη στιγμή της γραφής, ο οικονομικός φόρος από επιθέσεις Ransomware πέφτει ακριβώς πάνω από 50th θέση σε λίστα χωρών που κατατάσσονται με βάση τους ΑΕΠ.

Δεδομένης της απειλής από κακόβουλο λογισμικό, έχουν αναπτυχθεί διάφορες τεχνικές για τον εντοπισμό και τον περιορισμό επιθέσεων κακόβουλου λογισμικού. Οι δύο πιο κοινές τεχνικές που χρησιμοποιούνται σήμερα είναι η ανίχνευση με βάση την υπογραφή και τη συμπεριφορά.

Η ανίχνευση βάσει υπογραφών δημιουργεί ένα μοναδικό αναγνωριστικό για ένα γνωστό κακόβουλο αντικείμενο, έτσι ώστε το αντικείμενο να μπορεί να αναγνωριστεί στο μέλλον. Μπορεί να είναι ένα μοναδικό μοτίβο κώδικα που συνδέεται σε ένα αρχείο ή μπορεί να είναι ο κατακερματισμός ενός γνωστού κώδικα κακόβουλου λογισμικού. Εάν ανακαλυφθεί ένα γνωστό αναγνωριστικό μοτίβου (υπογραφή) κατά τη σάρωση νέων αντικειμένων, τότε το αντικείμενο επισημαίνεται ως κακόβουλο. Η ανίχνευση βάσει υπογραφών είναι γρήγορη και απαιτεί χαμηλή υπολογιστική ισχύ. Ωστόσο, παλεύει ενάντια σε πολυμορφικούς τύπους κακόβουλου λογισμικού, οι οποίοι αλλάζουν συνεχώς τη μορφή τους για να αποφύγουν τον εντοπισμό.

Η ανίχνευση με βάση τη συμπεριφορά κρίνει τα ύποπτα αντικείμενα με βάση τη συμπεριφορά τους. Τα τεχνουργήματα που μπορεί να ληφθούν υπόψη από προϊόντα κατά του κακόβουλου λογισμικού είναι αλληλεπιδράσεις διεργασιών, ερωτήματα DNS και συνδέσεις δικτύου από το αντικείμενο. Αυτή η τεχνική αποδίδει καλύτερα στον εντοπισμό πολυμορφικού κακόβουλου λογισμικού σε σύγκριση με αυτή που βασίζεται σε υπογραφές, αλλά έχει ορισμένα μειονεκτήματα. Για να εκτιμηθεί εάν ένα αντικείμενο είναι κακόβουλο, πρέπει να εκτελείται στον κεντρικό υπολογιστή και να δημιουργήσει αρκετά τεχνουργήματα ώστε το προϊόν κατά του κακόβουλου λογισμικού να το εντοπίσει. Αυτό το τυφλό σημείο μπορεί να αφήσει το κακόβουλο λογισμικό να μολύνει τον κεντρικό υπολογιστή και να εξαπλωθεί μέσω του δικτύου.

Οι υπάρχουσες τεχνικές απέχουν πολύ από το να είναι τέλειες. Ως αποτέλεσμα, η έρευνα συνεχίζεται με στόχο την ανάπτυξη νέων εναλλακτικών τεχνικών που θα βελτιώσουν τις δυνατότητές μας για την καταπολέμηση του κακόβουλου λογισμικού. Μια νέα τεχνική που έχει εμφανιστεί τα τελευταία χρόνια είναι η ανίχνευση κακόβουλου λογισμικού βάσει εικόνας. Αυτή η τεχνική προτείνει την εκπαίδευση ενός δικτύου βαθιάς μάθησης με γνωστά δυαδικά αρχεία κακόβουλου λογισμικού που μετατρέπονται σε εικόνες σε κλίμακα του γκρι. Σε αυτήν την ανάρτηση, παρουσιάζουμε τον τρόπο εκτέλεσης του εντοπισμού κακόβουλου λογισμικού βάσει εικόνας Αναγνώριση Amazon Προσαρμοσμένες ετικέτες.

Επισκόπηση λύσεων

Για να εκπαιδεύσουμε ένα μοντέλο πολλαπλών ταξινομήσεων και ένα μοντέλο ανίχνευσης κακόβουλου λογισμικού, προετοιμάζουμε πρώτα τα σύνολα δεδομένων εκπαίδευσης και δοκιμής που περιέχουν διαφορετικούς τύπους κακόβουλου λογισμικού, όπως flooder, adware, spyware κ.λπ., καθώς και καλοήθη αντικείμενα. Στη συνέχεια, μετατρέπουμε τα αντικείμενα φορητών εκτελέσιμων (PE) σε εικόνες σε κλίμακα του γκρι. Στη συνέχεια, εκπαιδεύουμε ένα μοντέλο χρησιμοποιώντας τις εικόνες με το Amazon Rekognition.

Το Amazon Rekognition είναι μια υπηρεσία που διευκολύνει την εκτέλεση διαφορετικών τύπων οπτικής ανάλυσης στις εφαρμογές σας. Το Rekognition Image σάς βοηθά να δημιουργήσετε ισχυρές εφαρμογές για αναζήτηση, επαλήθευση και οργάνωση εκατομμυρίων εικόνων.

Το Amazon Rekognition Custom Labels βασίζεται στις υπάρχουσες δυνατότητες του Rekognition, οι οποίες έχουν ήδη εκπαιδευτεί σε δεκάδες εκατομμύρια εικόνες σε πολλές κατηγορίες.

Το Amazon Rekognition Custom Labels είναι μια πλήρως διαχειριζόμενη υπηρεσία που επιτρέπει στους χρήστες να αναλύουν εκατομμύρια εικόνες και να τις χρησιμοποιούν για την επίλυση πολλών διαφορετικών προβλημάτων μηχανικής εκμάθησης (ML), όπως ταξινόμηση εικόνων, ανίχνευση προσώπου και εποπτεία περιεχομένου. Στα παρασκήνια, το Amazon Rekognition βασίζεται σε μια τεχνολογία βαθιάς μάθησης. Η υπηρεσία χρησιμοποιεί ένα νευρωνικό δίκτυο συνέλιξης (CNN), το οποίο είναι προεκπαιδευμένο σε ένα μεγάλο σύνολο δεδομένων με ετικέτα. Με την έκθεση σε τέτοια δεδομένα βασικής αλήθειας, ο αλγόριθμος μπορεί να μάθει να αναγνωρίζει μοτίβα σε εικόνες από πολλούς διαφορετικούς τομείς και μπορεί να χρησιμοποιηθεί σε πολλές περιπτώσεις χρήσης του κλάδου. Δεδομένου ότι το AWS αναλαμβάνει την κυριότητα της κατασκευής και της διατήρησης της αρχιτεκτονικής του μοντέλου και επιλέγει μια κατάλληλη μέθοδο εκπαίδευσης για την εκάστοτε εργασία, οι χρήστες δεν χρειάζεται να αφιερώνουν χρόνο στη διαχείριση της υποδομής που απαιτείται για τις εργασίες εκπαίδευσης.

Αρχιτεκτονική λύσεων

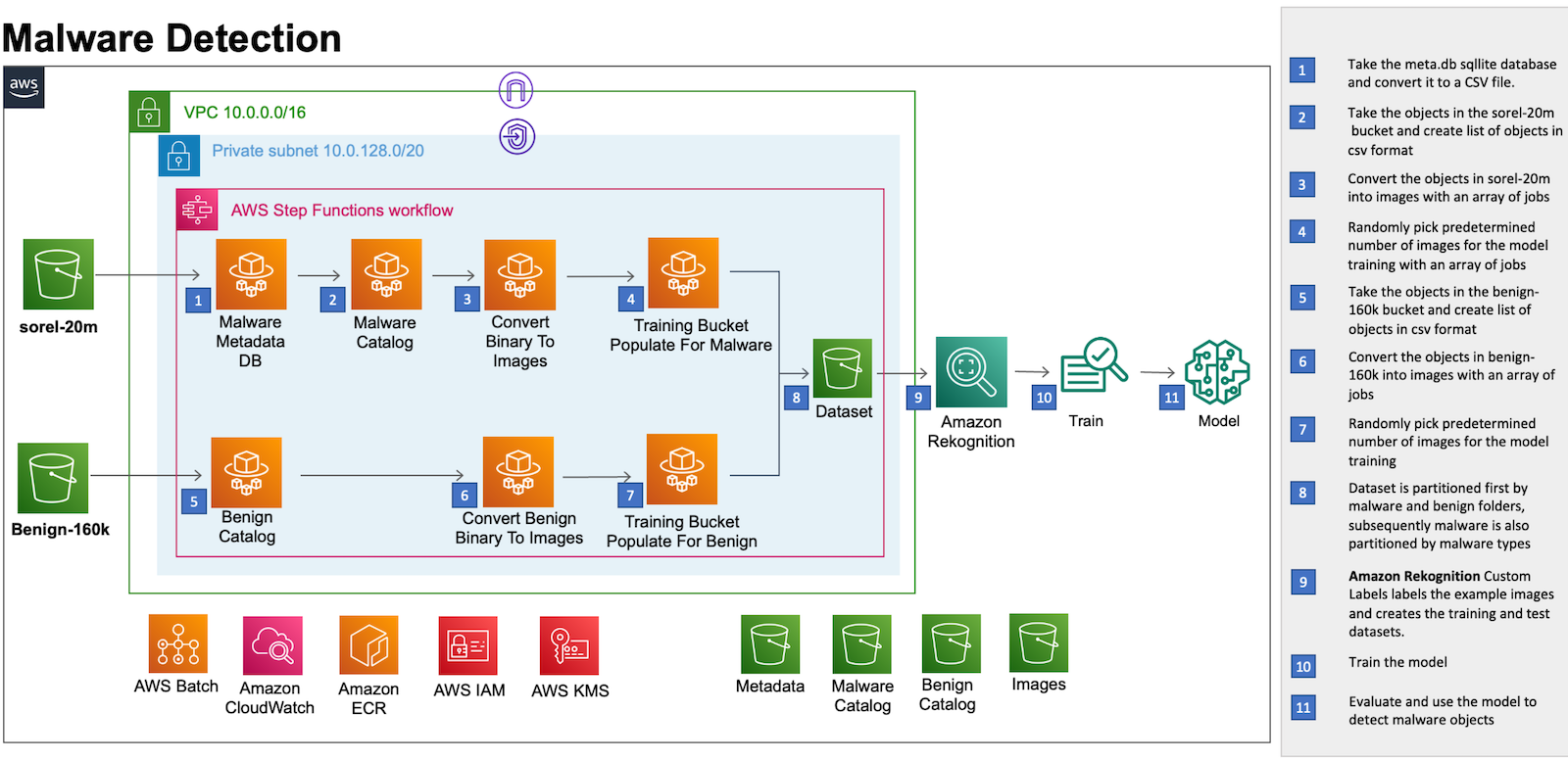

Το παρακάτω διάγραμμα αρχιτεκτονικής παρέχει μια επισκόπηση της λύσης.

Η λύση χτίζεται χρησιμοποιώντας Παρτίδα AWS, AWS Fargate, να Αναγνώριση Amazon. Το AWS Batch σάς επιτρέπει να εκτελείτε εκατοντάδες ομαδικές εργασίες υπολογιστών στο Fargate. Το Fargate είναι συμβατό και με τα δύο Υπηρεσία Ελαστικού Κοντέινερ Amazon (Amazon ECS) και Amazon Elastic Kubernetes Service (Amazon EKS). Οι προσαρμοσμένες ετικέτες Amazon Rekognition σάς επιτρέπουν να χρησιμοποιείτε το AutoML για την όραση υπολογιστή για να εκπαιδεύσετε προσαρμοσμένα μοντέλα για τον εντοπισμό κακόβουλου λογισμικού και την ταξινόμηση διαφόρων κατηγοριών κακόβουλου λογισμικού. Οι AWS Step Functions χρησιμοποιούνται για την ενορχήστρωση της προεπεξεργασίας δεδομένων.

Για αυτή τη λύση, δημιουργούμε τους πόρους προεπεξεργασίας μέσω AWS CloudFormation. Το πρότυπο στοίβας CloudFormation και ο πηγαίος κώδικας για τις λειτουργίες AWS Batch, Fargate και Step είναι διαθέσιμα σε Αποθήκη GitHub.

Σύνολο δεδομένων

Για να εκπαιδεύσουμε το μοντέλο σε αυτό το παράδειγμα, χρησιμοποιήσαμε τα ακόλουθα δημόσια σύνολα δεδομένων για να εξαγάγουμε τα κακόβουλα και καλοήθη Portable Executable (PE):

Σας ενθαρρύνουμε να διαβάσετε προσεκτικά την τεκμηρίωση των συνόλων δεδομένων (Sophos/Reversing Labs README, Σύνολο δεδομένων μηχανικής εκμάθησης κακόβουλου λογισμικού PE) για να χειριστείτε με ασφάλεια τα αντικείμενα κακόβουλου λογισμικού. Με βάση την προτίμησή σας, μπορείτε επίσης να χρησιμοποιήσετε άλλα σύνολα δεδομένων, εφόσον παρέχουν κακόβουλο λογισμικό και καλοήθη αντικείμενα σε δυαδική μορφή.

Στη συνέχεια, θα σας καθοδηγήσουμε στα ακόλουθα βήματα της λύσης:

- Προεπεξεργασία αντικειμένων και μετατροπή σε εικόνες

- Αναπτύξτε πόρους προεπεξεργασίας με το CloudFormation

- Επιλέξτε το μοντέλο

- Εκπαιδεύστε το μοντέλο

- Αξιολογήστε το μοντέλο

- Κόστος και απόδοση

Προεπεξεργασία αντικειμένων και μετατροπή σε εικόνες

Χρησιμοποιούμε τις συναρτήσεις βημάτων για να ενορχηστρώσουμε τη ροή εργασίας προεπεξεργασίας αντικειμένων που περιλαμβάνει τα ακόλουθα βήματα:

- Πάρτε το meta.db βάση δεδομένων sqllite από χελώνα-20μ S3 bucket και μετατρέψτε το σε αρχείο .csv. Αυτό μας βοηθά να φορτώσουμε το αρχείο .csv σε ένα κοντέινερ Fargate και να αναφερθούμε στα μεταδεδομένα κατά την επεξεργασία των αντικειμένων κακόβουλου λογισμικού.

- Πάρτε τα αντικείμενα από τον κάδο sorel-20m S3 και δημιουργήστε μια λίστα αντικειμένων σε μορφή csv. Εκτελώντας αυτό το βήμα, δημιουργούμε μια σειρά από αρχεία .csv τα οποία μπορούν να υποβληθούν σε παράλληλη επεξεργασία, μειώνοντας έτσι τον χρόνο που απαιτείται για την προεπεξεργασία.

- Μετατρέψτε τα αντικείμενα από τον κάδο sorel-20m S3 σε εικόνες με μια σειρά εργασιών. Οι εργασίες συστοιχίας AWS μοιράζονται κοινές παραμέτρους για τη μετατροπή των αντικειμένων κακόβουλου λογισμικού σε εικόνες. Εκτελούνται ως μια συλλογή εργασιών μετατροπής εικόνας που κατανέμονται σε πολλούς κεντρικούς υπολογιστές και εκτελούνται ταυτόχρονα.

- Επιλέξτε έναν προκαθορισμένο αριθμό εικόνων για το μοντέλο εκπαίδευσης με μια σειρά εργασιών που αντιστοιχούν στις κατηγορίες κακόβουλου λογισμικού.

- Παρόμοια με το Βήμα 2, παίρνουμε τα καλοήθη αντικείμενα από τον κάδο benign-160k S3 και δημιουργούμε μια λίστα αντικειμένων σε μορφή csv.

- Παρόμοια με το Βήμα 3, μετατρέπουμε τα αντικείμενα από τον κάδο benign-160k S3 σε εικόνες με μια σειρά εργασιών.

- Λόγω του προεπιλεγμένου ορίου του Amazon Rekognition για εκπαίδευση προσαρμοσμένων ετικετών (250K εικόνες), επιλέξτε έναν προκαθορισμένο αριθμό καλοήθων εικόνων για το μοντέλο εκπαίδευσης.

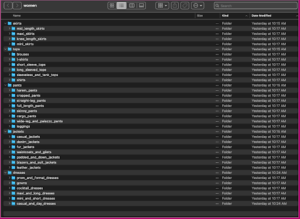

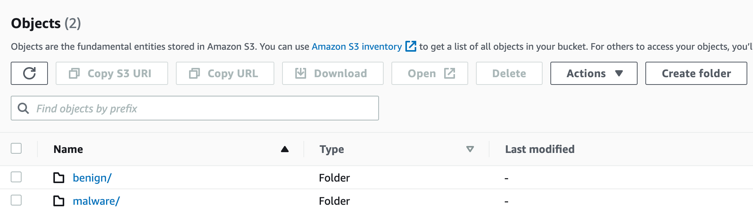

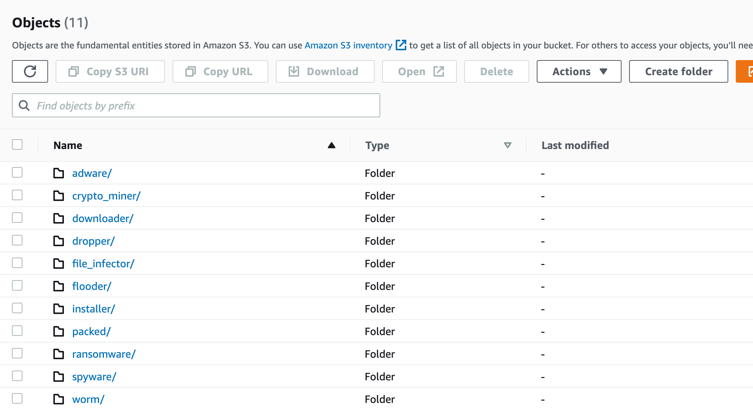

- Όπως φαίνεται στην ακόλουθη εικόνα, οι εικόνες αποθηκεύονται σε έναν κάδο S3 που χωρίζεται πρώτα από κακόβουλο λογισμικό και καλοήθεις φακέλους και, στη συνέχεια, το κακόβουλο λογισμικό κατατμείται κατά τύπους κακόβουλου λογισμικού.

Αναπτύξτε τους πόρους προεπεξεργασίας με το CloudFormation

Προϋποθέσεις

Για να συνεχίσετε, απαιτούνται οι ακόλουθες προϋποθέσεις:

Ανάπτυξη πόρων

Η στοίβα CloudFormation θα δημιουργήσει τους ακόλουθους πόρους:

παράμετροι

- STACK_NAME – Όνομα στοίβας CloudFormation

- AWS_REGION – Περιοχή AWS όπου θα αναπτυχθεί η λύση

- AWS_PROFILE – Ονομασμένο προφίλ που θα ισχύει για την εντολή AWS CLI

- ARTEFACT_S3_BUCKET – Κάδος S3 όπου θα αποθηκευτεί ο κωδικός υποδομής. (Ο κάδος πρέπει να δημιουργηθεί στην ίδια περιοχή όπου βρίσκεται η λύση).

- AWS_ACCOUNT – Αναγνωριστικό λογαριασμού AWS.

Χρησιμοποιήστε τις ακόλουθες εντολές για να αναπτύξετε τους πόρους

Βεβαιωθείτε ότι το docker agent λειτουργεί στο μηχάνημα. Οι αναπτύξεις γίνονται χρησιμοποιώντας σενάρια bash και σε αυτήν την περίπτωση χρησιμοποιούμε την ακόλουθη εντολή:

bash malware_detection_deployment_scripts/deploy.sh -s '' -b 'malware-

detection--artifacts' -p -r "" -a

Αυτό δημιουργεί και αναπτύσσει τα τοπικά τεχνουργήματα στα οποία αναφέρεται το πρότυπο CloudFormation (π.χ. cloudformation.yaml).

Εκπαιδεύστε το μοντέλο

Δεδομένου ότι το Amazon Rekognition φροντίζει για την εκπαίδευση μοντέλων για εσάς, δεν απαιτείται όραση υπολογιστή ή εξαιρετικά εξειδικευμένη γνώση ML. Ωστόσο, θα χρειαστεί να παρέχετε στο Amazon Rekognition έναν κουβά γεμάτο με εικόνες εισόδου με κατάλληλη ετικέτα.

Σε αυτήν την ανάρτηση, θα εκπαιδεύσουμε δύο ανεξάρτητα μοντέλα ταξινόμησης εικόνων μέσω της λειτουργίας προσαρμοσμένων ετικετών:

- Μοντέλο ανίχνευσης κακόβουλου λογισμικού (δυαδική ταξινόμηση) – προσδιορίστε εάν το δεδομένο αντικείμενο είναι κακόβουλο ή καλοήθη

- Μοντέλο ταξινόμησης κακόβουλου λογισμικού (ταξινόμηση πολλαπλών κλάσεων) - προσδιορίστε την οικογένεια κακόβουλου λογισμικού για ένα δεδομένο κακόβουλο αντικείμενο

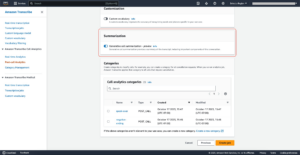

Πρότυπη πορεία εκπαίδευσης

Τα βήματα που αναφέρονται στην ακόλουθη περιγραφή ισχύουν και για τα δύο μοντέλα. Επομένως, θα χρειαστεί να ακολουθήσετε τα βήματα δύο φορές για να εκπαιδεύσετε και τα δύο μοντέλα.

- Συνδεθείτε στο Κονσόλα διαχείρισης AWS και ανοίξτε το Amazon Rekognition κονσόλα.

- Στο αριστερό παράθυρο, επιλέξτε Χρησιμοποιήστε προσαρμοσμένες ετικέτες. Εμφανίζεται η σελίδα προορισμού προσαρμοσμένων ετικετών αναγνώρισης Amazon.

- Από τη σελίδα προορισμού Προσαρμοσμένες ετικέτες αναγνώρισης Amazon, επιλέξτε Αγορά.

- Στο αριστερό παράθυρο, επιλέξτε Έργα.

- Επιλέξτε Δημιουργία έργου.

- In Όνομα έργου, πληκτρολογήστε ένα όνομα για το έργο σας.

- Επιλέξτε Δημιουργία έργου για να δημιουργήσετε το έργο σας.

- Στο Έργα σελίδα, επιλέξτε το έργο στο οποίο θέλετε να προσθέσετε ένα σύνολο δεδομένων. Εμφανίζεται η σελίδα λεπτομερειών για το έργο σας.

- Επιλέξτε Δημιουργία συνόλου δεδομένων. ο Δημιουργία συνόλου δεδομένων εμφανίζεται η σελίδα.

- In Έναρξη διαμόρφωσης, επιλέξτε Ξεκινήστε με ένα ενιαίο σύνολο δεδομένων για να επιτρέψει στο Amazon Rekognition να διαχωρίσει το σύνολο δεδομένων σε εκπαίδευση και δοκιμή. Λάβετε υπόψη ότι ενδέχεται να καταλήξετε με διαφορετικά δείγματα δοκιμής σε κάθε επανάληψη εκπαίδευσης μοντέλου, με αποτέλεσμα ελαφρώς διαφορετικά αποτελέσματα και μετρήσεις αξιολόγησης.

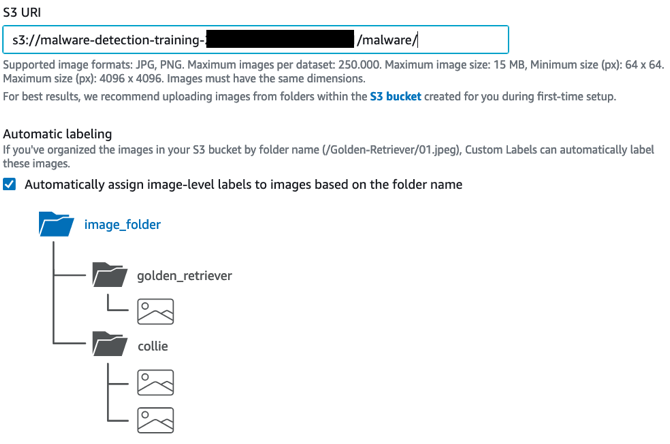

- Επιλέξτε Εισαγωγή εικόνων από τον κάδο Amazon S3.

- In S3 URI, εισαγάγετε τη θέση του κάδου S3 και τη διαδρομή φακέλου. Ο ίδιος κάδος S3 που παρέχεται από το βήμα προεπεξεργασίας χρησιμοποιείται για τη δημιουργία και των δύο συνόλων δεδομένων: Ανίχνευση κακόβουλου λογισμικού και ταξινόμηση κακόβουλου λογισμικού. Το σύνολο δεδομένων εντοπισμού κακόβουλου λογισμικού οδηγεί στη ρίζα (δηλ.

s3://malware-detection-training-{account-id}-{region}/) του κάδου S3, ενώ το σύνολο δεδομένων ταξινόμησης κακόβουλου λογισμικού οδηγεί στον φάκελο κακόβουλου λογισμικού (δηλ.s3://malware-detection-training-{account-id}-{region}/malware) του κάδου S3.

- Επιλέξτε Αυτόματη επισύναψη ετικετών σε εικόνες με βάση το φάκελο.

- Επιλέξτε Δημιουργία συνόλων δεδομένων. Ανοίγει η σελίδα συνόλων δεδομένων για το έργο σας.

- Στις Μοντέλο αμαξοστοιχίας σελίδα, επιλέξτε Μοντέλο αμαξοστοιχίας. Το όνομα πόρου Amazon (ARN) για το έργο σας θα πρέπει να βρίσκεται στο Επιλέξτε έργο πλαίσιο επεξεργασίας. Εάν όχι, εισαγάγετε το ARN για το έργο σας.

- Στο Θέλετε να εκπαιδεύσετε το μοντέλο σας; , επιλέξτε Μοντέλο αμαξοστοιχίας.

- Αφού ολοκληρωθεί η εκπαίδευση, επιλέξτε το όνομα του μοντέλου. Η εκπαίδευση ολοκληρώνεται όταν είναι η κατάσταση του μοντέλου TRAINING_COMPLETED.

- Στο Μοντέλα ενότητα, επιλέξτε το Χρησιμοποιήστε το μοντέλο καρτέλα για να ξεκινήσετε να χρησιμοποιείτε το μοντέλο.

Για περισσότερες λεπτομέρειες, ελέγξτε τις προσαρμοσμένες ετικέτες Amazon Rekognition Ξεκινώντας οδηγός.

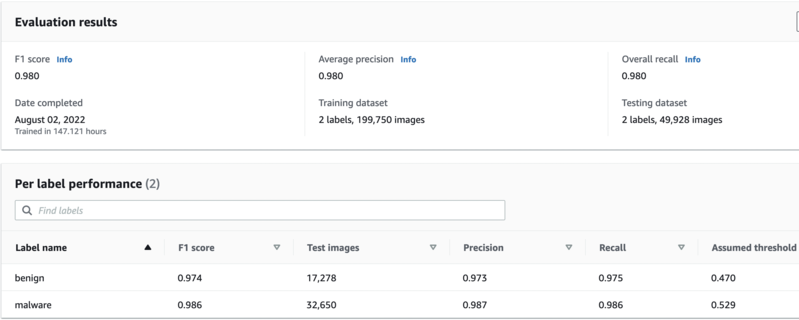

Αξιολογήστε το μοντέλο

Όταν ολοκληρωθούν τα μοντέλα εκπαίδευσης, μπορείτε να αποκτήσετε πρόσβαση στις μετρήσεις αξιολόγησης επιλέγοντας Ελέγξτε τις μετρήσεις στη σελίδα του μοντέλου. Το Amazon Rekognition σάς παρέχει τις ακόλουθες μετρήσεις: βαθμολογία F1, μέση ακρίβεια και συνολική ανάκληση, που χρησιμοποιούνται συνήθως για την αξιολόγηση της απόδοσης των μοντέλων ταξινόμησης. Οι τελευταίες είναι μετρήσεις κατά μέσο όρο για τον αριθμό των ετικετών.

Στο Απόδοση ανά ετικέτα ενότητα, μπορείτε να βρείτε τις τιμές αυτών των μετρήσεων ανά ετικέτα. Επιπλέον, για να λάβετε τις τιμές για True Positive, False Positive και False negative, επιλέξτε το Δείτε τα αποτελέσματα των δοκιμών.

Μετρήσεις μοντέλου εντοπισμού κακόβουλου λογισμικού

Στο ισορροπημένο σύνολο δεδομένων των 199,750 εικόνων με δύο ετικέτες (καλοήθης και κακόβουλο λογισμικό), λάβαμε τα ακόλουθα αποτελέσματα:

- Βαθμολογία F1 – 0.980

- Μέση ακρίβεια – 0.980

- Συνολική ανάκληση – 0.980

Μετρήσεις μοντέλου ταξινόμησης κακόβουλου λογισμικού

Στο ισορροπημένο σύνολο δεδομένων των 130,609 εικόνων με 11 ετικέτες (11 οικογένειες κακόβουλου λογισμικού), λάβαμε τα ακόλουθα αποτελέσματα:

- Βαθμολογία F1 – 0.921

- Μέση ακρίβεια – 0.938

- Συνολική ανάκληση – 0.906

Για να αξιολογήσετε εάν το μοντέλο έχει καλή απόδοση, συνιστούμε να συγκρίνετε την απόδοσή του με άλλα σημεία αναφοράς του κλάδου που έχουν εκπαιδευτεί στο ίδιο (ή τουλάχιστον παρόμοιο) σύνολο δεδομένων. Δυστυχώς, τη στιγμή της συγγραφής αυτής της ανάρτησης, δεν υπάρχουν συγκριτικά ερευνητικά σώματα που να λύνουν αυτό το πρόβλημα χρησιμοποιώντας την ίδια τεχνική και τα ίδια σύνολα δεδομένων. Ωστόσο, στην κοινότητα της επιστήμης δεδομένων, ένα μοντέλο με βαθμολογία F1 πάνω από 0.9 θεωρείται ότι έχει πολύ καλή απόδοση.

Κόστος και απόδοση

Λόγω της φύσης των πόρων χωρίς διακομιστή, το συνολικό κόστος επηρεάζεται από το χρονικό διάστημα που χρησιμοποιείται κάθε υπηρεσία. Από την άλλη πλευρά, η απόδοση επηρεάζεται από τον όγκο των δεδομένων που υποβάλλονται σε επεξεργασία και το μέγεθος του συνόλου δεδομένων εκπαίδευσης που τροφοδοτείται στο Amazon Rekognition. Για την άσκηση εκτίμησης κόστους και απόδοσης, εξετάζουμε το ακόλουθο σενάριο:

- 20 εκατομμύρια αντικείμενα καταλογίζονται και υποβάλλονται σε επεξεργασία από το σύνολο δεδομένων sorel.

- 160,000 αντικείμενα καταλογίζονται και υποβάλλονται σε επεξεργασία από το σύνολο δεδομένων PE Malware Machine Learning.

- Περίπου 240,000 αντικείμενα είναι γραμμένα στον κάδο εκπαίδευσης S3: 160,000 αντικείμενα κακόβουλου λογισμικού και 80,000 καλοήθη αντικείμενα.

Με βάση αυτό το σενάριο, το μέσο κόστος για την προεπεξεργασία και την ανάπτυξη των μοντέλων είναι 510.99 $ USD. Θα χρεώνεστε επιπλέον 4 $ USD/ώρα για κάθε ώρα που χρησιμοποιείτε το μοντέλο. Μπορείτε να βρείτε τη λεπτομερή ανάλυση κόστους στο εκτίμηση που δημιουργείται μέσω του Υπολογιστής τιμολόγησης AWS.

Από άποψη απόδοσης, αυτά είναι τα αποτελέσματα από τη μέτρησή μας:

- ~2 ώρες για να ολοκληρωθεί η ροή προεπεξεργασίας

- ~40 ώρες για να ολοκληρωθεί η εκπαίδευση του μοντέλου ανίχνευσης κακόβουλου λογισμικού

- ~40 ώρες για να ολοκληρωθεί η εκπαίδευση του μοντέλου ταξινόμησης κακόβουλου λογισμικού

Καθάρισε

Για να αποφύγετε μελλοντικές χρεώσεις, στάση και διαγράψετε τα μοντέλα αναγνώρισης Amazon και διαγράψτε τους πόρους προεπεξεργασίας μέσω του καταστρέφω.sh γραφή. Οι ακόλουθες παράμετροι απαιτούνται για την επιτυχή εκτέλεση του σεναρίου:

- STACK_NAME – Το όνομα στοίβας CloudFormation

- AWS_REGION – Η Περιφέρεια όπου αναπτύσσεται η λύση

- AWS_PROFILE – Το επώνυμο προφίλ που ισχύει για την εντολή AWS CLI

Χρησιμοποιήστε τις παρακάτω εντολές για να εκτελέσετε το ./malware_detection_deployment_scripts/destroy.sh γραφή:

bash malware_detection_deployment_scripts/destroy.sh -s -p

-r Συμπέρασμα

Σε αυτήν την ανάρτηση, δείξαμε πώς να πραγματοποιούμε εντοπισμό και ταξινόμηση κακόβουλου λογισμικού χρησιμοποιώντας το Amazon Rekognition. Οι λύσεις ακολουθούν ένα μοτίβο χωρίς διακομιστή, αξιοποιώντας διαχειριζόμενες υπηρεσίες για προεπεξεργασία δεδομένων, ενορχήστρωση και ανάπτυξη μοντέλου. Ελπίζουμε ότι αυτή η ανάρτηση θα σας βοηθήσει στις συνεχείς προσπάθειές σας για την καταπολέμηση του κακόβουλου λογισμικού.

Σε μελλοντική ανάρτηση θα δείξουμε μια πρακτική περίπτωση χρήσης ανίχνευσης κακόβουλου λογισμικού καταναλώνοντας τα μοντέλα που αναπτύσσονται σε αυτήν την ανάρτηση.

Σχετικά με τους συγγραφείς

Edvin Hallvaxhiu είναι Ανώτερος Αρχιτέκτονας Παγκόσμιας Ασφάλειας με AWS Professional Services και είναι παθιασμένος με την ασφάλεια στον κυβερνοχώρο και τον αυτοματισμό. Βοηθά τους πελάτες να δημιουργήσουν ασφαλείς και συμβατές λύσεις στο cloud. Εκτός δουλειάς, του αρέσουν τα ταξίδια και τα αθλήματα.

Edvin Hallvaxhiu είναι Ανώτερος Αρχιτέκτονας Παγκόσμιας Ασφάλειας με AWS Professional Services και είναι παθιασμένος με την ασφάλεια στον κυβερνοχώρο και τον αυτοματισμό. Βοηθά τους πελάτες να δημιουργήσουν ασφαλείς και συμβατές λύσεις στο cloud. Εκτός δουλειάς, του αρέσουν τα ταξίδια και τα αθλήματα.

Rahul Shaurya είναι Κύριος Αρχιτέκτονας Δεδομένων με AWS Professional Services. Βοηθά και συνεργάζεται στενά με πελάτες που δημιουργούν πλατφόρμες δεδομένων και αναλυτικές εφαρμογές στο AWS. Εκτός δουλειάς, ο Rahul λατρεύει τις μεγάλες βόλτες με τον σκύλο του Barney.

Rahul Shaurya είναι Κύριος Αρχιτέκτονας Δεδομένων με AWS Professional Services. Βοηθά και συνεργάζεται στενά με πελάτες που δημιουργούν πλατφόρμες δεδομένων και αναλυτικές εφαρμογές στο AWS. Εκτός δουλειάς, ο Rahul λατρεύει τις μεγάλες βόλτες με τον σκύλο του Barney.

Μπρούνο Ντεφτό είναι ένας παγκόσμιος αρχιτέκτονας ασφάλειας με AWS Professional Services. Επικεντρώνεται στο να βοηθά τους πελάτες να δημιουργούν ασφαλείς και αξιόπιστες αρχιτεκτονικές στο AWS. Εκτός δουλειάς, ενδιαφέρεται για τις τελευταίες τεχνολογικές ενημερώσεις και τα ταξίδια.

Μπρούνο Ντεφτό είναι ένας παγκόσμιος αρχιτέκτονας ασφάλειας με AWS Professional Services. Επικεντρώνεται στο να βοηθά τους πελάτες να δημιουργούν ασφαλείς και αξιόπιστες αρχιτεκτονικές στο AWS. Εκτός δουλειάς, ενδιαφέρεται για τις τελευταίες τεχνολογικές ενημερώσεις και τα ταξίδια.

Nadim Majed είναι αρχιτέκτονας δεδομένων στις επαγγελματικές υπηρεσίες AWS. Εργάζεται δίπλα-δίπλα με τους πελάτες που δημιουργούν τις πλατφόρμες δεδομένων τους στο AWS. Εκτός δουλειάς, ο Nadim παίζει πινγκ πονγκ και λατρεύει να παρακολουθεί ποδόσφαιρο/ποδόσφαιρο.

Nadim Majed είναι αρχιτέκτονας δεδομένων στις επαγγελματικές υπηρεσίες AWS. Εργάζεται δίπλα-δίπλα με τους πελάτες που δημιουργούν τις πλατφόρμες δεδομένων τους στο AWS. Εκτός δουλειάς, ο Nadim παίζει πινγκ πονγκ και λατρεύει να παρακολουθεί ποδόσφαιρο/ποδόσφαιρο.

- Για προχωρημένους (300)

- AI

- αι τέχνη

- ι γεννήτρια τέχνης

- ρομπότ ai

- Αναγνώριση Amazon

- τεχνητή νοημοσύνη

- πιστοποίηση τεχνητής νοημοσύνης

- τεχνητή νοημοσύνη στον τραπεζικό τομέα

- ρομπότ τεχνητής νοημοσύνης

- ρομπότ τεχνητής νοημοσύνης

- λογισμικό τεχνητής νοημοσύνης

- Μηχανική εκμάθηση AWS

- blockchain

- συνέδριο blockchain ai

- Coingenius

- συνομιλητική τεχνητή νοημοσύνη

- κρυπτοσυνεδριο αι

- Κυβερνασφάλεια

- του νταλ

- βαθιά μάθηση

- έχεις google

- Ενδιάμεσο (200)

- μάθηση μηχανής

- ταξινόμηση κακόβουλου λογισμικού

- ανίχνευση κακόβουλων προγραμμάτων

- Πλάτων

- πλάτων αι

- Πληροφορία δεδομένων Plato

- Παιχνίδι Πλάτωνας

- Πλάτωνα δεδομένα

- platogaming

- κλίμακα αι

- σύνταξη

- Τεχνικός τρόπος

- zephyrnet