Χρόνος διαβασματός: 4 πρακτικά

Χρόνος διαβασματός: 4 πρακτικά

Εάν ζητήσετε από έναν αναλυτή κακόβουλου λογισμικού να αναφέρει τα πιο επικίνδυνα και άθλια trojans, η Emotet θα είναι σίγουρα παρούσα στη λίστα. Σύμφωνα με την Εθνική Κυβερνασφάλεια και κέντρο ολοκλήρωσης επικοινωνιών, το trojan «Συνεχίζει να είναι ένα από τα πιο δαπανηρά και καταστροφικά κακόβουλα προγράμματα που επηρεάζουν τις κρατικές, τοπικές, φυλετικές και εδαφικές κυβερνήσεις, και τον ιδιωτικό και δημόσιο τομέα». Πονηρό και ύπουλο, εξαπλώνεται μαζικά σε όλο τον κόσμο. Νέα τεράστια επίθεση 4 ημερών του Emotet αναχαιτίστηκε από τις εγκαταστάσεις antimalware της Comodo.

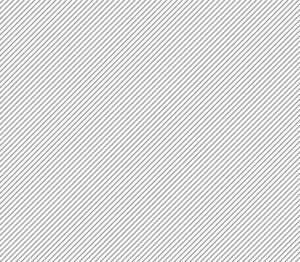

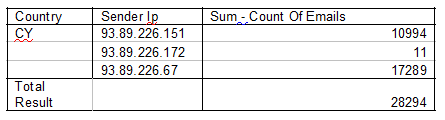

Η επίθεση ξεκίνησε με το email ηλεκτρονικού "ψαρέματος" που στάλθηκε σε 28,294 χρήστες.

Όπως μπορείτε να δείτε, το email μιμείται το μήνυμα αποστολής και παράδοσης DHL. Το διάσημο εμπορικό σήμα χρησιμεύει ως εργαλείο για να εμπνεύσει την εμπιστοσύνη στους χρήστες. Ο παράγοντας περιέργειας παίζει επίσης τον ρόλο του, οπότε οι πιθανότητες ενός θύματος να κάνει κλικ στον σύνδεσμο στο email χωρίς να πιστεύει ότι είναι πολύ υψηλές. Και τη στιγμή που ένα θύμα κάνει κλικ στο σύνδεσμο, η μαύρη μαγεία των επιτιθέμενων έρχεται να παίξει.

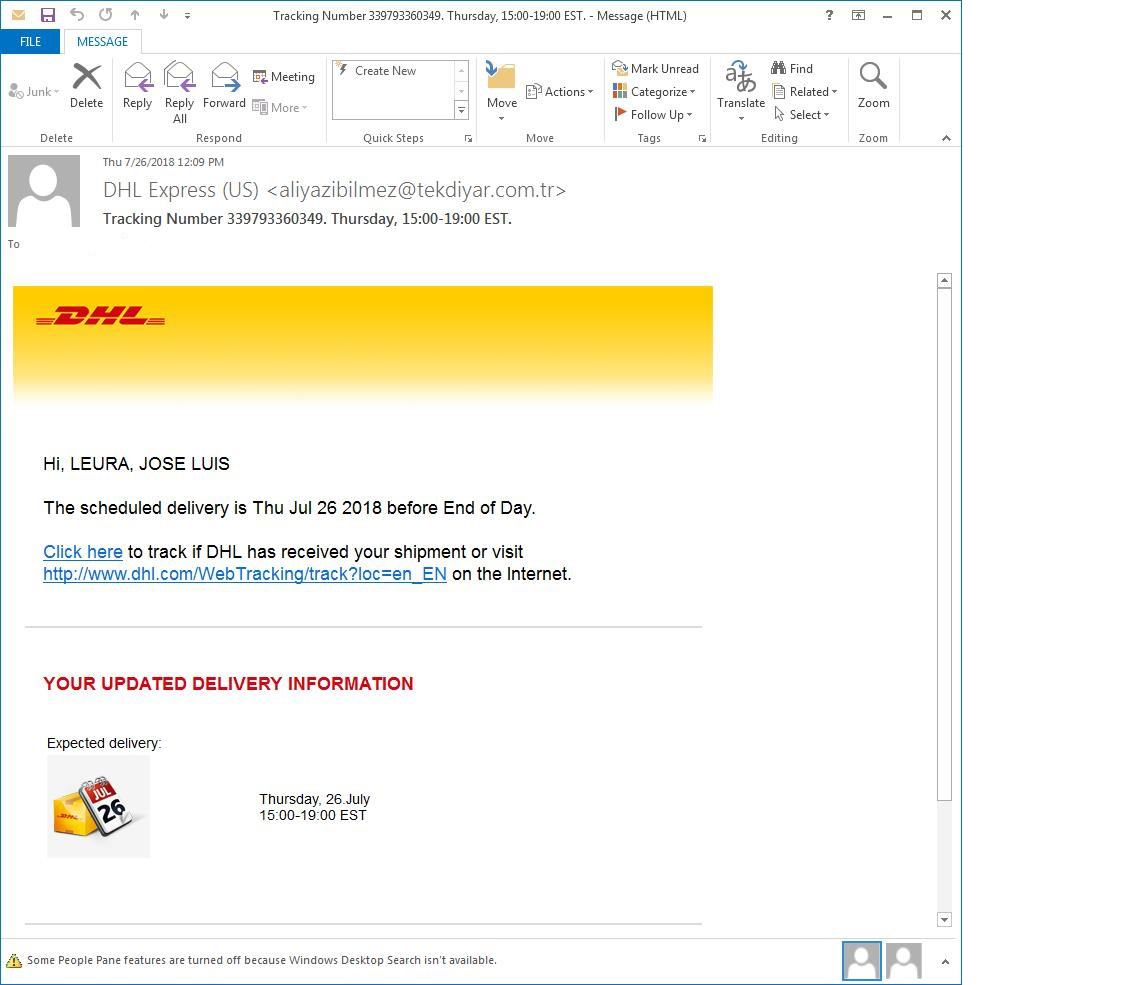

Κάνοντας κλικ στο σύνδεσμο εκτελείται λήψη ενός αρχείου Word. Φυσικά, το αρχείο Word δεν έχει καμία σχέση με παράδοση - εκτός από την παράδοση κακόβουλου λογισμικού. Περιέχει κακόβουλο κώδικα μακροεντολής. Όπως στις μέρες μας η Microsoft απενεργοποιεί την εκτέλεση μακροεντολών από προεπιλογή στα προϊόντα της, οι εισβολείς πρέπει να εξαπατήσουν τους χρήστες να εκτελέσουν μια παλαιότερη έκδοση. Γι 'αυτό όταν ένα θύμα προσπαθεί να ανοίξει το αρχείο, εμφανίζεται το ακόλουθο banner.

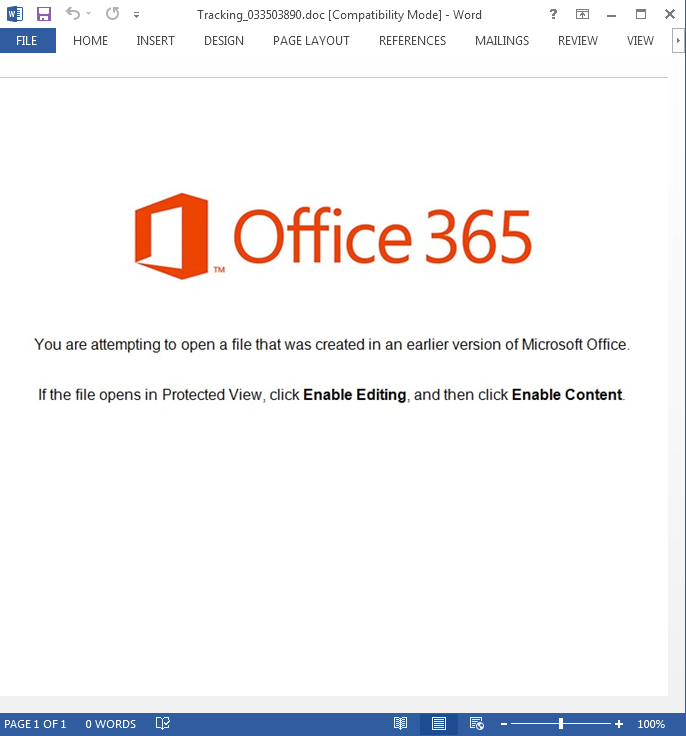

Εάν ένας χρήστης συμμορφωθεί με το αίτημα των εισβολέων, το σενάριο μακροεντολής έρχεται στην αποστολή του - αναδημιουργία ενός κρυφού κώδικα κελύφους για την εκτέλεση του cmd.exe

Μετά την αναδημιουργία του ασαφούς κώδικα, το cmd.exe ξεκινά το PowerShell και το PowerShell προσπαθεί να κατεβάσει και να εκτελέσει ένα δυαδικό από οποιαδήποτε διαθέσιμη διεύθυνση URL από τη λίστα:

-http: //deltaengineering.users31.interdns.co.uk/KepZJXT

http://d-va.cz/ZVjGOE9

http://dveri509.ru/y1

http://www.dupke.at/rFQA

http://clearblueconsultingltd.com/VkIiR

Τη στιγμή της γραφής, μόνο το τελευταίο περιείχε ένα δυαδικό, 984.exe.

Το δυαδικό, όπως μπορείτε να μαντέψετε, είναι ένα δείγμα του Trojan Emotet Banker.

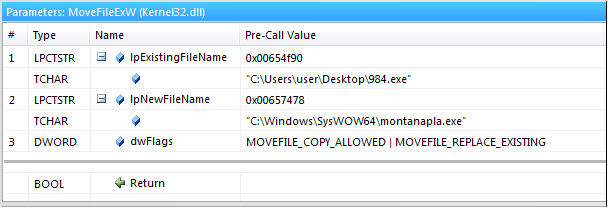

Μόλις εκτελεστεί, το δυαδικό μέρος τοποθετείται στο C: WindowsSysWOW64montanapla.exe.

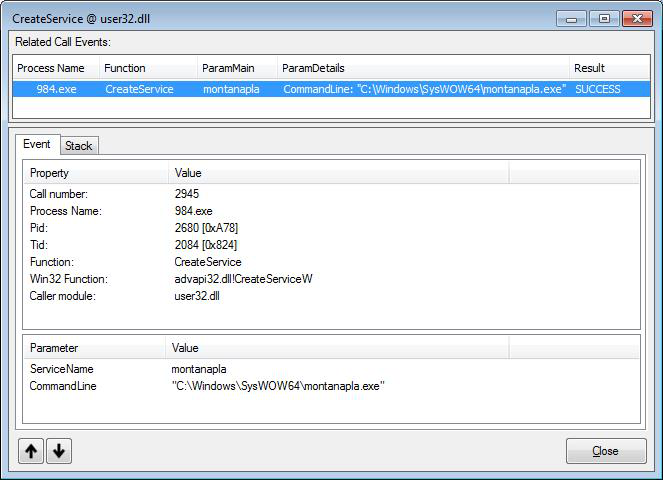

Μετά από αυτό, δημιουργεί μια υπηρεσία με το όνομα montanapla που διασφαλίζει ότι η κακόβουλη διαδικασία θα ξεκινήσει με κάθε εκκίνηση.

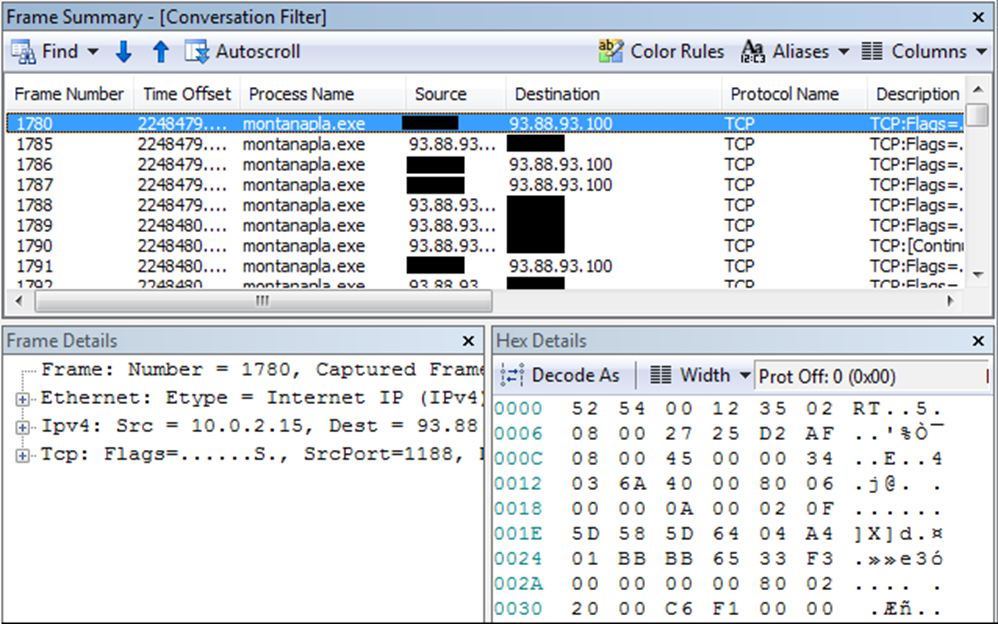

Επιπλέον, προσπαθεί να συνδεθεί με διακομιστές Command & Control (181.142.74.233, 204.184.25.164, 79.129.120.103, 93.88.93.100) για να ενημερώσει τους εισβολείς για το νέο θύμα. Στη συνέχεια, το κακόβουλο λογισμικό περιμένει τις εντολές των εισβολέων.

Τώρα έχει δημιουργηθεί η κρυφή απομακρυσμένη σύνδεση με το διακομιστή Command & Control Το Emotet περιμένει, έτοιμο να εκτελέσει οποιαδήποτε εντολή από τους εισβολείς. Συνήθως, αποκρύπτει προσωπικά δεδομένα για το μολυσμένο μηχάνημα. τραπεζικές πληροφορίες είναι προτεραιότητα. Αλλά δεν είναι μόνο αυτό. Το Emotet χρησιμοποιείται επίσης ως μέσο για την παράδοση πολλών άλλων τύποι κακόβουλου λογισμικού στα μολυσμένα μηχανήματα. Έτσι, η μόλυνση με το Emotet μπορεί να γίνει μόνο ο πρώτος σύνδεσμος στην αλυσίδα του ατελείωτου συμβιβασμού του υπολογιστή του θύματος με διάφορα κακόβουλα προγράμματα.

Ωστόσο, η Emotet δεν είναι ικανοποιημένη με τον συμβιβασμό μόνο ενός υπολογιστή. Προσπαθεί να μολύνει άλλους κεντρικούς υπολογιστές στο δίκτυο. Επιπλέον, το Emotet έχει ισχυρές ικανότητες να κρύβει και να παρακάμπτει εργαλεία antimalware. Όντας πολυμορφικό, αποφεύγει την ανίχνευση βάσει υπογραφής έως antiviruses. Επίσης, το Emotet μπορεί να ανιχνεύσει ένα περιβάλλον εικονικής μηχανής και να μεταμφιέζεται με τη δημιουργία ψευδών ενδείξεων. Όλα αυτά το καθιστούν σκληρό παξιμάδι για ένα λογισμικό ασφαλείας.

«Σε αυτήν την περίπτωση, αντιμετωπίσαμε μια πολύ επικίνδυνη επίθεση με εκτεταμένες συνέπειες», λέει ο Fatih Orhan, επικεφαλής των ερευνητικών εργαστηρίων Comodo Threat. Προφανώς, τέτοιες τεράστιες επιθέσεις στοχεύουν στη μόλυνση όσο το δυνατόν περισσότερων χρηστών, αλλά αυτό είναι μόνο μια κορυφή του παγόβουνου.

Η μόλυνση των θυμάτων με το Emotet ενεργοποιεί την καταστροφική διαδικασία. Πρώτον, μολύνει άλλους κεντρικούς υπολογιστές στο δίκτυο. Δεύτερον, κατεβάζει άλλους τύπους κακόβουλου λογισμικού, οπότε η διαδικασία μόλυνσης των παραβιασμένων υπολογιστών γίνεται ατελείωτη και αυξάνεται εκθετικά. Με τη διακοπή αυτής της μαζικής επίθεσης, η Comodo προστάτευσε δεκάδες χιλιάδες χρήστες από αυτό το πονηρό κακόβουλο λογισμικό και έκοψε τη δολοφονική αλυσίδα των επιτιθέμενων. Αυτή η υπόθεση αποτελεί μια ακόμη επιβεβαίωση ότι οι πελάτες μας προστατεύονται ακόμη και από τις πιο επικίνδυνες και ισχυρές επιθέσεις ».

Ζήστε με ασφάλεια με το Comodo!

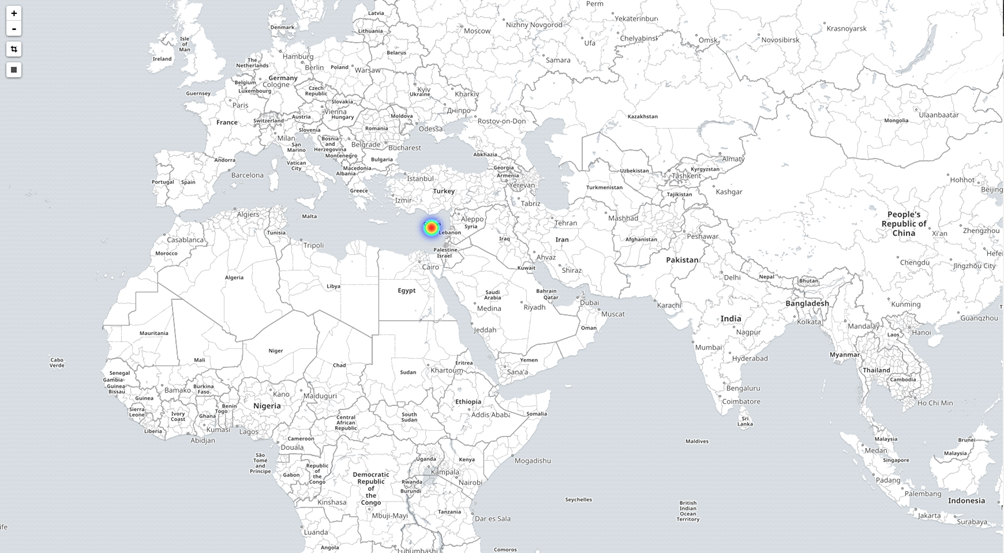

Ο χάρτης θερμότητας και τα IP που χρησιμοποιήθηκαν στην επίθεση

Η επίθεση πραγματοποιήθηκε από τρία IP που εδρεύουν στην Κύπρο και τον τομέα @ tekdiyar.com.tr. Ξεκίνησε στις 23 Ιουλίου 2018 στις 14:17:55 UTC και έληξε στις 27 Ιουλίου 2018 στις 01:06:00.

Οι επιτιθέμενοι έστειλαν 28.294 ηλεκτρονικά μηνύματα ηλεκτρονικού "ψαρέματος".

Σχετικοί πόροι:

Το καλύτερο λογισμικό προστασίας από ιούς

Αρχίστε την Δωρεάν σας δοκιμή ΔΩΡΕΑΝ ΑΚΡΙΒΩΣ ΑΚΡΙΒΕΙΑ ΣΑΣ ΑΣΦΑΛΕΙΑΣ

- SEO Powered Content & PR Distribution. Ενισχύστε σήμερα.

- Platoblockchain. Web3 Metaverse Intelligence. Ενισχύθηκε η γνώση. Πρόσβαση εδώ.

- πηγή: https://blog.comodo.com/comodo-news/new-immense-attack-emotet-trojan-targeted-thousands-users/

- 100

- 2018

- 2019

- 28

- a

- ικανότητες

- Ικανός

- Σχετικά

- Σύμφωνα με

- Επιπλέον

- συγκινητικός

- Όλα

- μεταξύ των

- αναλυτής

- και

- προστασίας από ιούς

- γύρω

- επίθεση

- Επιθέσεις

- διαθέσιμος

- τραπεζίτης

- Τράπεζες

- πανό

- γίνονται

- γίνεται

- ξεκίνησε

- είναι

- Μαύρη

- Blog

- μάρκα

- περίπτωση

- Κέντρο

- αλυσίδα

- πιθανότητα

- κωδικός

- COM

- Διαβιβάσεις

- Συμβιβασμένος

- συμβιβασμός

- υπολογιστή

- Connect

- σύνδεση

- Περιέχει

- έλεγχος

- Πορεία

- δημιουργεί

- περιέργεια

- Πελάτες

- Τομή

- στον κυβερνοχώρο

- κυβερνασφάλεια

- Επικίνδυνες

- ημερομηνία

- Προεπιλογή

- οπωσδηποτε

- παραδώσει

- διανομή

- Ανίχνευση

- καταστροφικές

- τομέα

- κατεβάσετε

- λήψεις

- ΗΛΕΚΤΡΟΝΙΚΗ ΔΙΕΥΘΥΝΣΗ

- Ατελείωτη

- εξασφαλίζει

- Περιβάλλον

- εγκατεστημένος

- Even

- Συμβάν

- Κάθε

- Εκτός

- εκτελέσει

- εκτέλεση

- εκθετικά

- αντιμετωπίζουν

- πασίγνωστη και

- εκτεταμένη

- Αρχεία

- Όνομα

- Εξής

- Δωρεάν

- από

- παραγωγής

- παίρνω

- Κυβέρνηση

- μεγαλώνει

- Σκληρά

- κεφάλι

- Κρύβω

- Ψηλά

- HTTPS

- τεράστια

- in

- δείκτες

- πληροφορίες

- εμπνεύσει

- στιγμή

- ολοκλήρωση

- IP

- IT

- εαυτό

- Ιούλιος

- Ιούλιος 23

- Labs

- Επίθετο

- ξεκινήσει

- ξεκινάει

- LINK

- Λίστα

- τοπικός

- Μακριά

- Παρτίδα

- μηχανή

- μηχανήματα

- Macro

- μακροεντολές

- μαγεία

- ΚΑΝΕΙ

- malware

- πολοί

- μαζική

- μαζικά

- max-width

- μέσα

- μήνυμα

- Microsoft

- Αποστολή

- στιγμή

- περισσότερο

- πλέον

- όνομα

- Ονομάστηκε

- εθνικός

- Ανάγκη

- δίκτυο

- Νέα

- ONE

- ανοίξτε

- ΑΛΛΑ

- PC

- υπολογιστές

- Phishing

- PHP

- Μέρη

- Πλάτων

- Πληροφορία δεδομένων Plato

- Πλάτωνα δεδομένα

- Δοκιμάστε να παίξετε

- δυνατός

- ισχυρός

- PowerShell

- παρόν

- προτεραιότητα

- ιδιωτικός

- διαδικασια μας

- Προϊόντα

- προστατεύονται

- δημόσιο

- έτοιμος

- μακρινός

- ζητήσει

- έρευνα

- Υποστηρικτικό υλικό

- Ρόλος

- τρέξιμο

- ικανοποιημένοι

- ικανοποιημένος με

- πίνακας βαθμολογίας

- Δεύτερος

- προστατευμένο περιβάλλον

- ασφάλεια

- Διακομιστές

- εξυπηρετεί

- υπηρεσία

- κέλυφος

- Ύπουλος

- So

- λογισμικό

- διάδοση

- ξεκίνησε

- εκκίνηση

- Κατάσταση

- στάθμευση

- ισχυρός

- τέτοιος

- στοχευμένες

- Η

- ο κόσμος

- Σκέψη

- χιλιάδες

- απειλή

- τρία

- ώρα

- τύπος

- προς την

- εργαλείο

- εργαλεία

- Trojan

- Εμπιστευθείτε

- τύποι

- URL

- Χρήστες

- Χρήστες

- συνήθως

- UTC

- διάφορα

- εκδοχή

- Θύμα

- θύματα

- Πραγματικός

- εικονική μηχανή

- Αναμονή

- θα

- χωρίς

- λέξη

- κόσμος

- γραφή

- Εσείς

- Σας

- zephyrnet