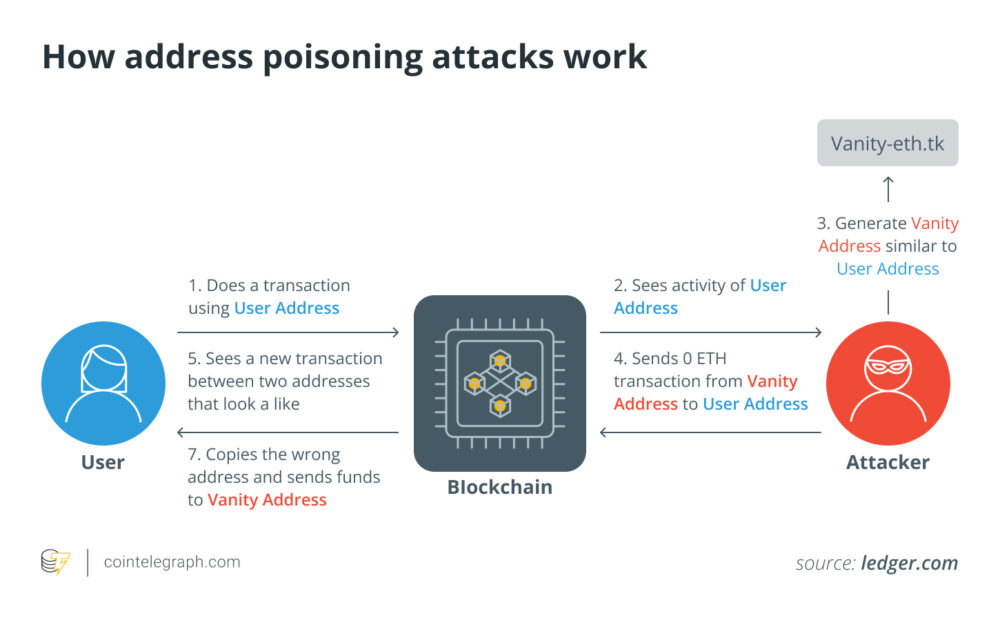

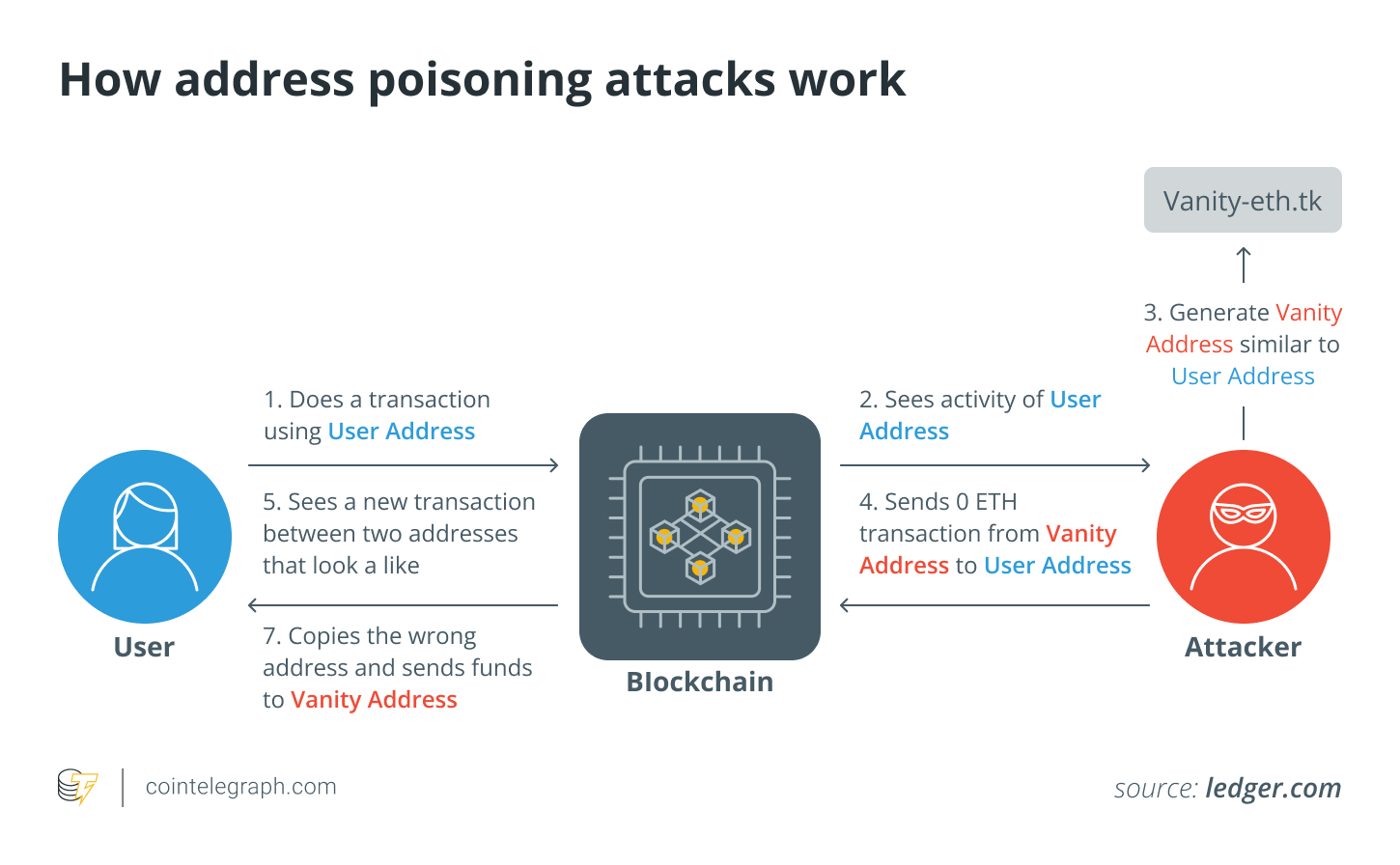

Los ataques de envenenamiento de direcciones son tácticas maliciosas utilizadas por atacantes que pueden redirigir el tráfico, interrumpir servicios u obtener acceso no autorizado a datos confidenciales insertando datos falsos o cambiando las tablas de enrutamiento. La integridad de los datos y la seguridad de la red se ven seriamente amenazadas por estos ataques, que se aprovechan de las fallas en los protocolos de la red.

Este artículo explicará qué son los ataques de envenenamiento de direcciones, sus tipos y consecuencias, y cómo protegerse contra dichos ataques.

Abordar los ataques de envenenamiento en criptomonedas, explicado

En el mundo de las criptomonedas, las acciones hostiles en las que los atacantes influyen o engañan a los consumidores manipulando las direcciones de las criptomonedas se denominan abordar los ataques de envenenamiento.

En una red blockchain, estas direcciones, que se componen de cadenas alfanuméricas distintas, sirven como origen o destino de las transacciones. Estos ataques utilizan una variedad de métodos para socavar la integridad y seguridad de las billeteras y transacciones criptográficas.

Los ataques de envenenamiento de direcciones en el espacio criptográfico se utilizan principalmente para adquirir ilegalmente activos digitales o perjudicar el buen funcionamiento de las redes blockchain. Estos ataques pueden abarcar:

Robo

Los atacantes pueden engañar a los usuarios para que transmitan sus fondos a direcciones maliciosas mediante estrategias como phishing, interceptación de transacciones o manipulación de direcciones.

Interrupción

El envenenamiento de direcciones se puede utilizar para interrumpir las operaciones normales de las redes blockchain al introducir congestión, retrasos o interrupciones en las transacciones y contratos inteligentes, reduciendo la efectividad de la red.

Decepción

Los atacantes frecuentemente intentan engañar a los usuarios de criptomonedas haciéndose pasar por figuras conocidas. Esto socava la confianza de la comunidad en la red y puede resultar en transacciones erróneas o confusión entre los usuarios.

Para proteger los activos digitales y la integridad general de la tecnología blockchain, los ataques de envenenamiento resaltan la importancia de procedimientos de seguridad estrictos y atención constante dentro del ecosistema de criptomonedas.

Relacionado: Cómo mitigar los riesgos de seguridad asociados con los criptopagos

Tipos de ataques de envenenamiento de direcciones

Los ataques de envenenamiento de direcciones en criptomonedas incluyen phishing, interceptación de transacciones, explotación de reutilización de direcciones, ataques Sybil, códigos QR falsos, suplantación de direcciones y vulnerabilidades de contratos inteligentes, cada uno de los cuales plantea riesgos únicos para los activos de los usuarios y la integridad de la red.

Ataques de phishing

En el ámbito de las criptomonedas, ataques de phishing son un tipo frecuente de envenenamiento de direcciones, que involucra a actores criminales que crean sitios web, correos electrónicos o comunicaciones falsos que se parecen mucho a empresas de buena reputación, como casas de cambio de criptomonedas o proveedores de billeteras.

Estas plataformas fraudulentas intentan engañar a los usuarios desprevenidos para que revelen su información de inicio de sesión, claves privadas o frases mnemotécnicas (frases de recuperación/semilla). Una vez obtenidos, los atacantes pueden realizar transacciones ilegales y obtener acceso no autorizado a los Bitcoin de las víctimas (BTC) activos, por ejemplo.

Por ejemplo, los piratas informáticos podrían crear un sitio web de intercambio falso que se parezca exactamente al real y pedir a los consumidores que inicien sesión. Una vez que lo hagan, los atacantes pueden obtener acceso a los fondos de los clientes en el intercambio real, lo que resultaría en pérdidas financieras sustanciales.

Interceptación de transacciones

Otro método de envenenamiento de direcciones es la interceptación de transacciones, en la que los atacantes interceptan transacciones válidas de criptomonedas y cambian la dirección de destino. Los fondos destinados al destinatario genuino se desvían cambiando la dirección del destinatario a una que esté bajo el control del atacante. Este tipo de ataque frecuentemente involucra malware que compromete el dispositivo o la red de un usuario, o ambos.

Abordar la explotación de la reutilización

Los atacantes monitorean la cadena de bloques en busca de casos de repetición de direcciones antes de utilizar dichos sucesos en su beneficio. Reutilizar direcciones puede ser riesgoso para la seguridad porque podría revelar el historial de transacciones y las vulnerabilidades de la dirección. Estas debilidades son utilizadas por actores maliciosos para acceder a las billeteras de los usuarios y robar fondos.

Por ejemplo, si un usuario obtiene fondos constantemente de la misma dirección de Ethereum, un atacante podría notar este patrón y aprovechar una falla en el software de billetera del usuario para acceder a sus fondos sin autorización.

Ataques de Sybil

Ejercer un control desproporcionado sobre el funcionamiento de una red de criptomonedas, Ataques de Sybil Implican la creación de varias identidades o nodos falsos. Con este control, los atacantes pueden modificar datos, engañar a los usuarios y tal vez poner en peligro la seguridad de la red.

Los atacantes pueden utilizar una gran cantidad de nodos fraudulentos en el contexto de prueba de estaca (PoS) Las redes blockchain afectarán significativamente el mecanismo de consenso, dándoles la capacidad de modificar transacciones y potencialmente gastar dos veces criptomonedas.

Códigos QR o direcciones de pago falsos

El envenenamiento de direcciones también puede ocurrir cuando se distribuyen direcciones de pago falsas o códigos QR. Los atacantes a menudo entregan estos códigos falsos en forma física a usuarios desprevenidos en un esfuerzo por engañarlos para que envíen criptomonedas a una ubicación que no planearon.

Por ejemplo, un pirata informático podría difundir códigos QR para carteras de criptomonedas que parezcan reales pero que en realidad incluyan cambios menores en la dirección codificada. Los usuarios que escanean estos códigos envían dinero sin querer a la dirección del atacante en lugar de a la del destinatario previsto, lo que provoca pérdidas financieras.

Falsificación de direcciones

Los atacantes que utilizan la suplantación de direcciones crean direcciones de criptomonedas que se parecen mucho a las reales. La idea es engañar a los usuarios para que transfieran dinero a la dirección del atacante en lugar de a la del destinatario previsto. El parecido visual entre la dirección falsa y la real se utiliza en este método de envenenamiento de direcciones.

Un atacante podría, por ejemplo, crear una dirección de Bitcoin que imite fielmente la dirección de donación de una organización benéfica acreditada. Los donantes desprevenidos pueden transferir dinero sin querer a la dirección del atacante mientras envían donaciones a la organización, desviando los fondos del uso previsto.

Vulnerabilidades de contratos inteligentes

Los atacantes se aprovechan de fallas o vulnerabilidades in aplicaciones descentralizadas (DApps) o contratos inteligentes en sistemas blockchain para llevar a cabo envenenamiento de direcciones. Los atacantes pueden redirigir el dinero o hacer que el contrato se comporte sin darse cuenta al alterar la forma en que se llevan a cabo las transacciones. Los usuarios pueden sufrir pérdidas de dinero como resultado, y finanzas descentralizadas (DeFi) los servicios pueden sufrir interrupciones.

Consecuencias de los ataques de envenenamiento de direcciones

Los ataques de envenenamiento de direcciones pueden tener efectos devastadores tanto en los usuarios individuales como en la estabilidad de las redes blockchain. Debido a que los atacantes pueden robar tenencias de criptomonedas o alterar transacciones para redirigir el dinero a sus propias billeteras, estos ataques frecuentemente causan grandes pérdidas financieras a sus víctimas.

Más allá de las pérdidas monetarias, estos ataques también pueden provocar una disminución de la confianza entre los usuarios de criptomonedas. La confianza de los usuarios en la seguridad y confiabilidad de las redes blockchain y los servicios relacionados puede verse dañada si caen en esquemas fraudulentos o les roban sus objetos de valor.

Además, algunos abordan ataques de envenenamiento, como los ataques de Sybil o el abuso de contrato inteligente fallos, pueden impedir que las redes blockchain funcionen con normalidad, provocando retrasos, congestión o consecuencias imprevistas que afecten a todo el ecosistema. Estos efectos resaltan la necesidad de fuertes controles de seguridad y concienciación de los usuarios en el ecosistema criptográfico para reducir los riesgos de ataques de envenenamiento de direcciones.

Relacionado: ¿Cómo poner palabras en una dirección de Bitcoin? Así es como funcionan las direcciones personalizadas

Cómo evitar ataques de envenenamiento de direcciones

Para proteger los activos digitales de los usuarios y mantener seguras las redes blockchain, es crucial evitar ataques de envenenamiento de direcciones en el mundo de las criptomonedas. Las siguientes formas pueden ayudar a evitar ser blanco de tales ataques:

Utilice direcciones nuevas

Al crear una nueva dirección de billetera criptográfica para cada transacción, se puede reducir la posibilidad de que los atacantes conecten una dirección con la identidad de una persona o con transacciones pasadas. Por ejemplo, los ataques de envenenamiento de direcciones se pueden reducir mediante el uso carteras jerárquicas deterministas (HD), que crean nuevas direcciones para cada transacción y reducen la previsibilidad de las direcciones.

El uso de una billetera HD aumenta la protección del usuario contra ataques de envenenamiento de direcciones porque la rotación automática de direcciones de la billetera hace que sea más difícil para los piratas informáticos redirigir los fondos.

Utilice carteras de hardware

En comparación con las carteras de software, carteras de hardware son una alternativa más segura. Minimizan la exposición al mantener las claves privadas fuera de línea.

Tenga cuidado al revelar direcciones públicas

Las personas deben tener cuidado al revelar sus direcciones criptográficas en la esfera pública, especialmente en sitios de redes sociales, y deben optar por utilizar seudónimos.

Elija carteras acreditadas

Es importante utilizar proveedores de billeteras conocidos por sus características de seguridad y actualizaciones periódicas de software para protegerse del envenenamiento de direcciones y otros ataques.

Actualizaciones regulares

Para mantenerse protegido contra ataques de envenenamiento de direcciones, es esencial actualizar el software de la billetera constantemente con las correcciones de seguridad más recientes.

Implementar listas blancas

Uso Lista blanca para limitar las transacciones. a fuentes acreditadas. Algunas billeteras o servicios permiten a los usuarios incluir en la lista blanca direcciones particulares que pueden enviar fondos a sus billeteras.

Considere las billeteras multifirma

Las billeteras que requieren múltiples claves privadas para aprobar una transacción se conocen como carteras multifirma (multifirma). Estas billeteras pueden brindar un grado adicional de protección al requerir múltiples firmas para aprobar una transacción.

Utilice herramientas de análisis de blockchain

Para detectar conductas potencialmente dañinas, las personas pueden rastrear y examinar las transacciones entrantes utilizando herramientas de análisis de blockchain. Envío aparentemente trivial, pequeñas cantidades de cripto (polvo) a numerosas direcciones es una práctica común conocida como quitar el polvo. Los analistas pueden detectar posibles esfuerzos de envenenamiento examinando estos patrones de comercio de polvo.

Salidas de transacciones no gastadas (UTXO) con pequeñas cantidades de criptomonedas son frecuentemente el resultado de transacciones de polvo. Los analistas pueden localizar direcciones posiblemente envenenadas localizando UTXO conectados a transacciones de polvo.

Reportar ataques sospechosos

Las personas deben responder de inmediato en caso de sospecha de un ataque de envenenamiento de direcciones poniéndose en contacto con la empresa que proporciona su billetera criptográfica a través de los canales de soporte oficiales y detallando lo sucedido.

Además, pueden informar el suceso a las autoridades reguladoras o policiales pertinentes para una mayor investigación y posibles acciones legales si el ataque implicó un daño financiero considerable o una intención malévola. Para reducir los posibles riesgos y salvaguardar los intereses tanto individuales como grupales en el ecosistema de las criptomonedas, la presentación de informes oportunos es esencial.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- ChartPrime. Eleve su juego comercial con ChartPrime. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :es

- :no

- :dónde

- $ UP

- a

- capacidad

- Poder

- abuso

- de la máquina

- adquirir

- la columna Acción

- acciones

- los actores

- real

- Adicionales

- dirección

- direcciones

- Ventaja

- afectar

- en contra

- permitir

- también

- alternativa

- entre

- cantidades

- an

- análisis

- Analistas

- y

- aplicaciones

- aprobar

- somos

- artículo

- AS

- contacta

- Activos

- asociado

- atacar

- ataques

- Autoridades

- autorización

- Automático

- evitar

- conciencia

- lejos

- BE

- porque

- antes

- "Ser"

- entre

- Bitcoin

- dirección de Bitcoin

- blockchain

- Análisis de Blockchain

- Red Blockchain

- Redes blockchain

- la tecnología blockchain

- ambas

- build

- Construir la

- pero

- by

- PUEDEN

- llevado a

- llevar

- Causa

- causas

- precaución

- oportunidad

- el cambio

- Cambios

- cambio

- canales

- CARIDAD

- de cerca

- los códigos de

- Cointelegraph

- Algunos

- Comunicaciónes

- vibrante e inclusiva

- Empresas

- compañía

- en comparación con

- comprometer

- Conducir

- confianza

- confusión

- congestión

- conectado

- Conectándote

- Consenso

- mecanismo de consenso

- Consecuencias

- considerable

- consecuentemente

- constante

- Clientes

- contexto

- contrato

- contratos

- control

- controles

- Para crear

- Creamos

- creación

- Abogados de

- crucial

- cripto

- Ecosistema criptográfico

- espacio criptográfico

- Billetera crypto

- criptomonedas

- criptomoneda

- ecosistema de criptomonedas

- Intercambios de criptomonedas

- carteras de criptomonedas

- criptográfico

- cliente

- Fondos de clientes

- DApps

- datos

- Rechazar

- disminuido

- DeFi

- Grado

- retrasos

- entregamos

- destino

- destinado

- detallando

- devastador

- dispositivo

- HIZO

- difícil

- digital

- Acciones digitales

- Revelar

- desproporcionado

- Interrumpir

- interrupciones

- distinto

- distribuidos

- do

- donación

- donaciones

- Dust

- cada una

- ecosistema

- efecto

- eficacia

- los efectos

- esfuerzo

- esfuerzos

- ya sea

- correo

- abarcar

- cumplimiento

- Todo

- especialmente

- esencial

- Etereum

- Evento

- exactamente

- examinar

- Examinar

- ejemplo

- Intercambio

- Cambios

- Haz ejercicio

- experience

- Explicar

- explotación

- Exposición

- falso

- Otoño

- false

- Caracteristicas

- Figuras

- financiar

- financiero

- falla

- defectos

- siguiendo

- formulario

- fraudulento

- frecuentemente

- fresco

- Desde

- funcionamiento

- fondos

- promover

- Obtén

- ganado

- General

- genuino

- obtener

- conseguir

- Diezmos y Ofrendas

- Grupo procesos

- pirata informático

- los piratas informáticos

- suceder

- Materiales

- daño

- perjudicial

- Tienen

- ayuda

- Destacar

- historia

- Inversiones

- Cómo

- Como Hacer

- HTTPS

- idea

- identidades

- Identidad

- if

- ilegalmente

- importante

- in

- por inadvertencia

- incluir

- Entrante

- Los aumentos

- INSTRUMENTO individual

- influir

- información

- ejemplo

- integridad

- Destinado a

- intención

- intereses

- dentro

- Presentamos

- investigación

- involucra

- IT

- Poner en peligro

- jpg

- Guardar

- acuerdo

- claves

- Tipo

- conocido

- large

- de derecho criminal

- aplicación de la ley

- líder

- Legal

- Accion legal

- como

- LIMITE LAS

- Ubicación

- log

- Inicie sesión

- Mira

- MIRADAS

- pérdidas

- hecho

- HACE

- el malware

- Manipulación

- Puede..

- Quizas

- mecanismo

- Medios

- Método

- métodos

- podría

- menor de edad

- Mitigar las

- modificar

- Monetario

- dinero

- Monitorear

- más,

- cuales son las que reflejan

- múltiples

- Multisig

- ¿ Necesita ayuda

- del sistema,

- Red de Seguridad

- telecomunicaciones

- Nuevo

- Más Nuevos

- nodos

- normal

- normalmente

- Aviso..

- número

- numeroso

- obtener

- aparición

- of

- oficial

- digital fuera de línea.

- a menudo

- on

- una vez

- ONE

- las

- funcionamiento

- Inteligente

- Operaciones

- or

- organización

- Otro

- salir

- Más de

- EL DESARROLLADOR

- particular

- pasado

- Patrón de Costura

- .

- pago

- Personas

- suplantación de identidad

- falso

- frases

- los libros físicos

- plan

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- PoS

- posible

- posiblemente

- posible

- la posibilidad

- frecuente

- evitar

- privada

- Llaves privadas

- procedimientos

- proteger

- protegido

- Protección

- protocolos

- proporcionar

- los proveedores

- proporciona un

- público

- poner

- códigos qr

- más bien

- real

- reino

- reorientar

- reducir

- Reducción

- la reducción de

- referido

- regular

- regulador

- relacionado

- reporte

- Informes

- acreditado

- exigir

- Responder

- resultado

- reutilizar

- género

- Derecho

- riesgos

- Arriesgado

- enrutamiento

- mismo

- escanear

- esquemas

- seguro

- EN LINEA

- los riesgos de seguridad

- aparentemente

- envío

- enviando

- sensible

- serios

- ayudar

- Servicios

- Varios

- tienes

- Firmas

- significado

- significativamente

- Sitios Web

- inteligente

- contrato inteligente

- Contratos Inteligentes

- sencillo.

- So

- Social

- redes sociales

- Software

- algo

- Fuente

- Fuentes

- Espacio

- Spot

- Estabilidad

- quedarse

- robada

- estrategias

- Estricto

- fuerte

- sustancial

- tal

- SOPORTE

- Todas las funciones a su disposición

- táctica

- ¡Prepárate!

- Target

- Tecnología

- que

- esa

- La

- La Fuente

- el mundo

- su

- Les

- Estas

- ellos

- cosa

- así

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- oportuno

- a

- contacto

- seguir

- comercio

- tráfico

- transaccional

- Transacciones

- transferir

- Transferencia

- Confía en

- try

- tipo

- tipos

- no autorizado

- bajo

- Socavar

- imprevisto

- único

- Actualizar

- Actualizaciones

- utilizan el

- usado

- Usuario

- usuarios

- usando

- VANIDAD

- variedad

- las víctimas

- Vulnerabilidades

- Billetera

- Carteras

- formas

- Página web

- sitios web

- bien conocido

- ¿

- cuando

- que

- mientras

- lista blanca

- QUIENES

- seguirá

- dentro de

- sin

- palabras

- mundo

- se

- zephyrnet