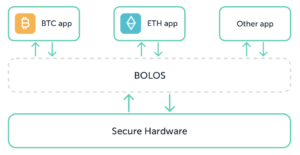

Como sabrá, sus dispositivos Ledger Nano (Ledger Nano S, Nano S Plus y Nano X) son plataformas abiertas que aprovechan la seguridad de Secure Elements. El sistema operativo (SO) Ledger carga aplicaciones que utilizan API criptográficas. El sistema operativo también ofrece mecanismos de aislamiento y derivación de claves.

Esta tecnología proporciona un alto nivel de seguridad incluso contra un atacante que tenga acceso físico a sus dispositivos, lo que convierte a sus dispositivos Ledger en las herramientas perfectas para administrar sus activos digitales de forma segura. Pero también son muy adecuados para proteger sus credenciales de inicio de sesión en muchos servicios en línea.

Es por eso que hemos desarrollado una nueva aplicación llamada Clave de seguridad, que implementa el estándar WebAuthn para autenticación de segundo factor (2FA), autenticación de múltiples factores (MFA) o incluso autenticación sin contraseña.

Debido a las limitaciones del sistema operativo, esta aplicación de clave de seguridad tiene algunas limitaciones:

- No está disponible en Nano S debido a la falta de soporte de AES-SIV en Nano S OS.

- Las credenciales detectables/residentes son compatibles, pero se almacenan en una parte de la memoria flash del dispositivo que se borrará al eliminar la aplicación. Es por eso que no están habilitados de forma predeterminada, pero puedes habilitarlos manualmente bajo tu propio riesgo en la configuración si es necesario. Esto puede suceder:

- Si el usuario elige desinstalarlo de Ledger Live

- Si el usuario elige actualizar la aplicación a una nueva versión disponible

- Si el usuario actualiza la versión del sistema operativo

¿Qué es WebAuthn?

La autenticación web o WebAuthn para abreviar es un estándar escrito por el W3C y la Alianza FIDO. Especifica un mecanismo de autenticación de usuarios basado en criptografía de claves públicas en lugar de contraseñas.

La motivación para crear tal estándar fue que nuestra actual existencia en línea se basa en contraseñas y que la mayoría de las violaciones de seguridad están relacionadas con contraseñas robadas o débiles.

Aprovechar el mecanismo de seguridad de criptografía de clave pública

Criptografía de clave pública, también conocida como criptografía asimétrica, es un mecanismo criptográfico basado en tener dos claves asociadas:

- Una clave privada que debe mantenerse en secreto

- Una clave pública que se puede compartir.

Estas claves comparten la siguiente propiedad:

- La clave pública se puede utilizar para verificar si un mensaje ha sido firmado por la clave privada.

Consideremos que un usuario, Bob, crea un par de claves y comparte la clave pública con Alice. Si Bob envía un mensaje a Alice, él puede firmar el mensaje usando su clave privada y Alice puede verificar usando la clave pública que el mensaje efectivamente ha sido firmado por Bob, quien es el único que sabe cuál es la clave privada.

En cuanto a la autenticación, esto significa que un usuario puede crear un par de claves y compartir la clave pública con un servicio en línea. Posteriormente, el usuario puede autenticarse demostrando al servicio en línea que conoce la clave privada. ¡Todo ello sin tener que enviar la clave privada al servicio online! Esto significa que la clave privada no puede ser robada en las bases de datos del servidor ni interceptada durante las comunicaciones entre el usuario y el servidor.

Resistente a ataques de phishing

El estándar WebAuthn también tiene la propiedad de ser resistente a los ataques de phishing clásicos.

Básicamente, una suplantación de identidad Un ataque es un ataque en el que un hacker te engaña para que reveles información confidencial, en nuestro caso, credenciales de inicio de sesión.

A diferencia de otros mecanismos MFA como OTP, el mecanismo WebAuthn es resistente a este tipo de ataques. De hecho, cada par de claves está vinculado a un origen o dominio web específico, lo que significa que un ataque que intente engañarlo para que utilice una credencial WebAuthn en un dominio diferente (por ejemplo, un sitio falso con URL best-service.com en lugar de la URL del sitio legítimo best.service.com) fallará ya que el dispositivo de autenticación no tendrá un par de claves correspondiente para ese dominio. Por tanto, el ataque fracasará y el oponente no obtendrá ninguna información útil.

Fuerte seguridad de hardware

WebAuthn recomienda utilizar elementos de seguridad de hardware para almacenar de forma segura las claves privadas. En cuanto a la aplicación Ledger Security Key, las claves privadas se almacenan dentro del dispositivo Secure Element (SE) que ha pasado una evaluación de seguridad Common Criteria (un estándar internacional para tarjetas bancarias y requisitos estatales) y ha obtenido un certificado EAL5+. Puede encontrar más información sobre las certificaciones de dispositivos Ledger esta página.

Inscripciones certificadas

La autenticación WebAuthn está certificada, esto significa que el servidor puede verificar que el dispositivo de autenticación es legítimo. Esto se puede habilitar en algunos servicios para autorizar solo una lista corta de dispositivos de autenticación o para detectar fuentes fraudulentas.

Cómo funciona WebAuthn

Primero especifiquemos cuáles son los diferentes actores:

- La Usuario, ese eres tú, intentando registrarte de forma segura en un servicio en línea.

- La Parte que confía, que se refiere a un servidor que proporciona acceso a una aplicación de software segura mediante WebAuthn. Por ejemplo Google, Facebook, Twitter.

- La User Agent, que se refiere a cualquier software, que actúa en nombre de un usuario, que “recupera, presenta y facilita la interacción del usuario final con el contenido web”. Por ejemplo, su navegador web favorito en su sistema operativo favorito.

- La Autenticador, que se refiere a un medio utilizado para confirmar la identidad de un usuario. En este caso, este es su dispositivo Ledger Nano que ejecuta la aplicación Security Key.

Hay dos operaciones principales de WebAuthn, que se pueden resumir como:

- Registro durante el cual:

- las autenticador recibe una solicitud, a través del User Agent, A partir de la Parte que confía, que contiene el origen o el dominio web de la parte que confía junto con un identificador de usuario y, opcionalmente, el nombre de usuario.

- las autenticador solicita el Usuario consentimiento, crea un par de claves único y luego responde a la parte que confía con la clave pública.

- Autenticación durante la cual:

- las autenticador recibe, a través del User Agent, una petición de la Parte que confía, que contiene el origen o el dominio web de la parte que confía junto con un desafío.

- las autenticador solicita el Usuario da su consentimiento y luego responde con un mensaje que contiene una firma creada con la clave privada asociada a la credencial registrada.

Puede encontrar una explicación más detallada del mecanismo detrás de WebAuthn. esta página.

La diferencia con la aplicación Ledger FIDO-U2F Nano

La aplicación Ledger FIDO-U2F implementa FIDO U2F, una versión anterior de FIDO2 que está incluida en el estándar WebAuthn. Esta versión anterior fue diseñada para usarse como un segundo factor para las contraseñas, mientras que WebAuthn está destinada a permitir la autenticación sin contraseña.

A nivel global permite una mejor experiencia de usuario:

- En los dispositivos de autenticación con pantalla, ahora se puede mostrar el origen de la parte de confianza (o dominio de servicio) en lugar de su hash.

- En las especificaciones FIDO2 se han introducido credenciales reconocibles (también denominadas claves residentes). Permiten escenarios sin contraseña en los que el usuario ni siquiera necesita introducir su nombre de usuario en el servicio. En cambio, después de haber realizado el Registro, la Parte que Confía puede solicitar una autenticación con solo su origen y sin lista de credenciales. Al recibir dicha solicitud, el autenticador busca las credenciales (residentes) almacenadas internamente asociadas con esta parte de confianza y las utiliza para autenticar al usuario.

Compatibilidad

El estándar WebAuthn y, por lo tanto, la aplicación Ledger Security Key es compatible con muchos sistemas operativos y navegadores web:

- En Windows 10 y posteriores, es compatible al menos con Edge, Chrome y Firefox.

- En MacOS 11.4 y posteriores, es compatible con Safari y Chrome, sin embargo, por ahora solo está disponible parcialmente en Firefox. Se recomienda Chrome debido a las inestabilidades conocidas con Safari.

- En Ubuntu 20.04 y posteriores, es compatible con Chrome, sin embargo, por ahora solo está disponible parcialmente en Firefox.

- En iOS 14 y iPadOS 15.5 y posteriores, es compatible con Safari, Chrome y Firefox

- En Android, no es compatible por el momento. Debería comenzar con los servicios de Google Play v23.35 (versión de septiembre de 2023).

Usando la aplicación Ledger Security Key

Servicios WebAuthn

WebAuthn ahora ha alcanzado una amplia adopción. Por lo tanto, la aplicación Ledger Security Key se puede utilizar en muchos servicios para la autenticación de múltiples factores y, a veces, para la autenticación sin contraseña.

A continuación se muestra un extracto de los servicios que implementa Webauthn:

- 1Password

- AWS

- Binance

- bitbucket

- Dropbox

- Gandi

- Gemini

- GitHub

- GitLab

- Microsoft

- Okta

- Salesforce

- Shopify

- Twitch

Ejemplo paso a paso

- Descargue Ledger Live y seleccione la aplicación Security Key en la sección "My Ledger" para instalarla en su dispositivo

- Establezca la configuración adecuada en el servicio deseado (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter,…)

- Utilice su clave de seguridad para iniciar sesión.

Gracias a combinar la seguridad de su servicio de terceros y nuestra aplicación Security Key, ahora ha habilitado una seguridad de última generación para sus cuentas.

Asegurar sus claves SSH

Los desarrolladores utilizan las claves SSH en algunas situaciones críticas, desde la autenticación en un servidor GIT hasta la conexión a servidores de producción críticos. Los dispositivos Ledger ya tenían una forma de proteger sus claves SSH utilizando la aplicación Ledger SSH Nano. Sin embargo, esto requirió el uso de una Nano Aplicación dedicada y un agente en su computadora. Este ya no es el caso. OpenSSH 8.2 introdujo una nueva característica que permite el uso "nativo" de dispositivos de autenticación FIDO para el almacenamiento de claves SSH.

Ejemplo de uso

Veamos cómo se puede utilizar para interactuar con un repositorio de GitHub:

1. Crea un par:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Registre la clave SSH en su cuenta de GitHub (ver la documentación de GitHub)

3. Úselo, por ejemplo, para clonar un repositorio:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Si tiene varias claves SSH, puede seguir esta respuesta de StackOverflow para seleccionar una clave específica en lugar de la predeterminada.

parámetros

Al crear un par de claves SSH usando ssh-keygen y tu clave de seguridad, puedes:

- Elija la curva de generación del par de claves especificando

-t ed25519-skor-t ecdsa-sk - Permitir el uso de clave privada SSH sin aceptación manual en la clave de seguridad especificando

-O no-touch-required. Sin embargo, algunos servicios pueden rechazar dicha autenticación, como es el caso de GitHub.

Hay un adicional resident opción, pero no agrega seguridad adicional y su uso es más complejo.

Xavier Chaprón

Ingeniero de firmware

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- Nuestra Empresa

- aceptación

- de la máquina

- Mi Cuenta

- Cuentas

- interino

- los actores

- add

- Adicionales

- Adopción

- Después

- de nuevo

- en contra

- Agente

- Alicia

- Todos

- Alliance

- permitir

- Permitir

- permite

- a lo largo de

- ya haya utilizado

- también

- an

- y

- android

- cualquier

- API

- applicación

- Aplicación

- aplicaciones

- adecuado

- somos

- AS

- Activos

- asociado

- At

- atacar

- ataques

- autenticar

- Autenticación

- autorizar

- Hoy Disponibles

- AWS

- Bancario

- basado

- BE

- esto

- favor

- detrás de

- mejores

- grano

- infracciones

- cada navegador

- Construir la

- construido

- pero

- by

- PUEDEN

- Tarjetas

- case

- certificado

- Reto

- Chrome

- combinar

- Algunos

- Comunicaciónes

- compatibilidad

- integraciones

- computadora

- informática

- Confirmar

- Conectándote

- consentimiento

- Considerar

- restricciones

- Correspondiente

- contando

- Para crear

- creado

- crea

- Creamos

- CREDENCIAL

- Referencias

- criterios

- crítico

- criptográfico

- criptografía

- Current

- curva

- bases de datos

- a dedicados

- Predeterminado

- Delta

- diseñado

- deseado

- detallado

- detectar

- desarrollado

- desarrolladores

- dispositivo

- Dispositivos

- un cambio

- una experiencia diferente

- digital

- Acciones digitales

- aquí

- sí

- No

- dominio

- hecho

- Dropbox

- dos

- durante

- e

- cada una

- Southern Implants

- elementos

- elementos

- facilita

- Participar

- evaluación

- Incluso

- ejemplo

- existencia

- experience

- explicación

- extraerlos

- facilita

- factor

- FALLO

- falso

- Favoritos

- Feature

- Alianza FIDO

- Encuentre

- huella dactilar

- Firefox

- Flash

- siguiendo

- fraudulento

- Desde

- la generación de

- generación de AHSS

- obtener

- Git

- GitHub

- Google Play

- pirata informático

- tenido

- suceder

- Materiales

- de seguridad de hardware

- hachís

- Tienen

- es

- he

- Alta

- su

- Cómo

- Sin embargo

- HTTPS

- Identificación

- identificador

- Identidad

- if

- imagen

- implementación

- implementos

- in

- incluido

- en efecto

- información

- instalar

- interactuar

- interacción

- internamente

- Internacional

- dentro

- Introducido

- iOS

- iPadOS

- solo

- IT

- SUS

- jpg

- solo

- mantenido

- Clave

- claves

- Saber

- Conocer

- conocido

- Falta

- luego

- menos

- Libro mayor

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legit

- legítima

- Nivel

- aprovechando

- como

- limitaciones

- Lista

- para vivir

- cargas

- log

- Inicie sesión

- por más tiempo

- MIRADAS

- macos

- gran

- Realizar

- gestionan

- manual

- a mano

- muchos

- Puede..

- significa

- significó

- mecanismo

- los mecanismos de

- mensaje

- MFA

- Microsoft

- podría

- más,

- MEJOR DE TU

- Motivación

- múltiples

- nombre

- Llamado

- nano

- ¿ Necesita ayuda

- Nuevo

- no

- ahora

- objetos

- obtenido

- of

- Ofertas

- on

- ONE

- en línea

- , solamente

- habiertos

- funcionamiento

- sistema operativo

- Operaciones

- Optión

- or

- natural

- OS

- Otro

- "nuestr

- EL DESARROLLADOR

- par

- parámetros

- parte

- fiesta

- pasado

- contraseñas

- perfecto

- realizado

- suplantación de identidad

- ataques de phishing

- los libros físicos

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- más

- presencia

- anterior

- privada

- clave privada

- Llaves privadas

- Producción

- perfecta

- protegido

- proporciona un

- proporcionando

- prueba

- público

- clave pública

- claves públicas

- alcanzado

- recibe

- recepción

- recomendado

- de CFP.

- se refiere

- con respecto a

- registrarte

- registrado

- Registro

- relacionado

- ,

- confiando

- renders

- repositorio

- solicita

- solicitudes

- Requisitos

- Requisitos

- resistente

- revelando

- Riesgo

- correr

- s

- Safari

- de manera segura

- mismo

- salvado

- escenarios

- Pantalla

- Segundo

- Sección

- seguro

- segura

- EN LINEA

- brechas de seguridad

- ver

- envío

- envía

- sensible

- Septiembre

- servidor

- Servidores

- de coches

- Servicios

- ajustes

- SHA256

- Compartir

- Acciones

- En Corto

- tienes

- firmar

- firma

- firmado

- página web

- circunstancias

- Software

- algo

- a veces

- Fuentes

- soluciones y

- Especificaciones

- estándar

- comienzo

- Estado

- el estado de la técnica

- paso

- robada

- STORAGE

- tienda

- almacenados

- FORTALECIMIENTO

- tal

- SOPORTE

- Soportado

- te

- Tecnología

- esa

- La

- Les

- sí mismos

- luego

- por lo tanto

- ellos

- Código

- así

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a

- Total

- contacto

- tratando de

- dos

- Ubuntu

- único

- Actualizar

- Actualizaciones

- a

- Uso

- utilizan el

- usado

- Usuario

- experiencia como usuario

- usuarios

- usos

- usando

- verificar

- versión

- muy

- fue

- Camino..

- we

- web

- navegador web

- WELL

- ¿

- mientras

- que

- QUIENES

- porque

- amplio

- Wikipedia

- seguirá

- ventanas

- dentro de

- sin

- escrito

- X

- Usted

- tú

- zephyrnet