Parte del código fuente propietario de Twitter había estado disponible públicamente en Github durante casi tres meses, según la información obtenida de un Solicitud de eliminación de DMCA presentada el 24 de marzo.

GitHub es la plataforma de alojamiento de código más grande del mundo. Propiedad de Microsoft, sirve a más de 100 millones de desarrolladores y contiene casi 400 repositorios en todo.

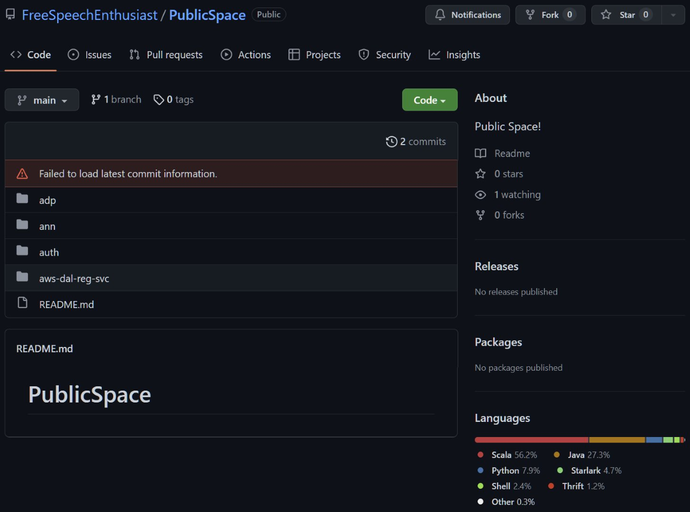

El 24 de marzo, GitHub cumplió con la solicitud de un empleado de Twitter de eliminar el "código fuente patentado para la plataforma y las herramientas internas de Twitter". El código había sido publicado en un repositorio llamado "PublicSpace", por un individuo con el nombre de usuario “Entusiasta de la libertad de expresión.” El nombre es una aparente referencia a Elon Musk. casus belli por apoderarse de Twitter en octubre (una filosofía que ha sido implementado de manera desigual en meses desde entonces).

El código filtrado estaba contenido en cuatro carpetas. Aunque inaccesibles a partir del 24 de marzo, algunos de los nombres de las carpetas, como "auth" y "aws-dal-reg-svc", parecen dar una pista de lo que contenían.

Según Ars Technica, FreeSpeechEnthusiast se unió a Github el 3 de enero y comprometió todo el código filtrado ese mismo día. Eso significa que, en total, el código estuvo totalmente accesible al público durante casi tres meses.

Cómo ocurren las fugas de código fuente empresarial

Las principales empresas de software se basan en millones de líneas de código y, de vez en cuando, por una u otra razón, parte de él puede filtrarse.

“Los malos actores, por supuesto, juegan un papel importante”, dice Dwayne McDaniel, defensor de desarrolladores de GitGuardian. “Lo vimos el año pasado en casos como Samsung y Uber que implica el grupo Lapsus$."

Sin embargo, los piratas informáticos no siempre son parte de la historia. En el caso de Twitter, la evidencia circunstancial apunta a un empleado insatisfecho. Y “una buena parte también proviene del código que termina donde no pertenece sin querer, como vimos con Toyota, donde un subcontratista hizo pública una copia de un código base privado”, agrega. "La complejidad de trabajar con git y CI/CD combinada con un número cada vez mayor de repositorios para manejar aplicaciones modernas significa que el código en repositorios privados puede volverse público por error".

El problema de las fugas de código fuente para las empresas

Para Twitter y empresas similares, las filtraciones de código fuente pueden ser un problema mucho mayor para la ciberseguridad que la infracción de derechos de autor. Una vez que un repositorio privado se vuelve público, pueden surgir todo tipo de daños.

“Es importante recordar que los repositorios de origen a menudo contienen más que solo el código”, señala Tim Mackey, estratega principal de seguridad del Centro de Investigación de Seguridad Cibernética de Synopsys. "Encontrará casos de prueba, datos de muestra potenciales junto con detalles sobre cómo se debe configurar el software".

También puede haber información personal confidencial e información de autenticación oculta en el código. Por ejemplo, “para algunas aplicaciones que nunca están destinadas a enviarse a los clientes, la configuración predeterminada contenida en el repositorio del código fuente podría ser simplemente la configuración en ejecución”, dice Mackey. Los piratas informáticos pueden utilizar los datos de autenticación y configuración robados para llevar a cabo mejores y más grandes ataques contra la víctima de una filtración.

Es por eso que "las empresas deberían adoptar una estrategia de gestión de secretos más segura, combinando el almacenamiento de secretos con la detección de secretos", dice McDaniel de GitGuardian. “Las organizaciones también deben auditar su situación actual de fuga de secretos para saber qué sistemas están en riesgo si ocurre una fuga de código y dónde enfocar la priorización”.

Pero en los casos en que la filtración proviene del interior, como el de Twitter, se justifica una mayor precaución. Requiere modelado de amenazas y análisis exhaustivos de la gestión del código fuente de una empresa, dice Mackey.

“Esto es importante porque si alguien puede desencadenar una fuga de código fuente, entonces también puede tener la capacidad de cambiar el código fuente”, dice. “Si no está utilizando la autenticación multifactor para el acceso, imponiendo acceso limitado solo a los usuarios aprobados, imponiendo derechos de acceso y control de acceso, es posible que no tenga una idea completa de cómo alguien podría explotar las suposiciones que hicieron sus equipos de desarrollo cuando aseguró su repositorio de código fuente.”

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://www.darkreading.com/attacks-breaches/twitter-source-code-leak-github-potential-cyber-nightmare

- :es

- $ UP

- 100

- 7

- a

- capacidad

- de la máquina

- accesible

- Conforme

- los actores

- Añade

- adoptar

- defensor

- en contra

- Todos

- hacerlo

- análisis

- y

- Otra

- aparente

- aplicaciones

- aprobado

- somos

- AS

- At

- ataques

- auditoría

- Auth

- Autenticación

- Hoy Disponibles

- Atrás

- Malo

- BE

- porque

- a las que has recomendado

- se convierte en

- mejores

- más grande

- construido

- by

- , que son

- PUEDEN

- capturar

- llevar

- case

- cases

- Reubicación

- el cambio

- código

- Base de código

- combinado

- combinar

- comprometido

- Empresas

- complejidad

- Configuración

- que no contengo

- contiene

- derechos de autor,

- infracción de derechos de autor

- Curso

- Current

- Clientes

- ciber

- La Ciberseguridad

- datos

- día

- acuerdo

- Predeterminado

- detalles

- Detección

- Developer

- Desarrollo

- Elon

- Elon Musk

- Nuestros

- hacer cumplir

- Empresa

- enteramente

- Incluso

- audiencia cada vez mayor

- Cada

- evidencia sólida

- ejemplo

- Explotar

- Encuentre

- Focus

- seguir

- Desde

- ser completados

- Git

- GitHub

- Donar

- candidato

- mayor

- los piratas informáticos

- Tienen

- Oculto

- honrado

- hosting

- Cómo

- HTTPS

- importante

- in

- inaccesible

- INSTRUMENTO individual

- información

- infracción

- interno

- IT

- Ene

- se unió a

- Saber

- mayor

- Apellido

- El año pasado

- fuga

- Fugas

- como

- Limitada

- acceso limitado

- líneas

- hecho

- gran

- Management

- Marzo

- max-ancho

- significa

- Microsoft

- podría

- millones

- millones

- Error

- Moderno

- monitoreo

- meses

- más,

- autenticación multifactor

- Almizcle

- nombre

- nombres

- hace casi

- Notas

- número

- octubre

- of

- on

- ONE

- para las fiestas.

- propiedad

- parte

- con

- filosofía

- imagen

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- puntos

- posible

- la posibilidad

- Director de la escuela

- priorización

- privada

- Problema

- propietario

- público

- en público

- publicado

- RE

- razón

- recordarlo

- remove

- repositorio

- solicita

- requiere

- la investigación

- derechos

- Riesgo

- Función

- correr

- s

- mismo

- dice

- Pantalla

- seguro

- asegurado

- EN LINEA

- sensible

- sirve

- transportado

- tienes

- desde

- situación

- So

- Software

- algo

- Alguien

- Fuente

- código fuente

- robada

- STORAGE

- Historia

- Estratega

- Estrategia

- Todas las funciones a su disposición

- toma

- equipos

- test

- esa

- La

- La Fuente

- el mundo

- su

- amenaza

- Tres

- Tim

- a

- toyota

- detonante

- utilizan el

- usuarios

- Víctima

- ¿

- que

- dentro de

- trabajando

- mundo

- año

- Usted

- tú

- zephyrnet