Los productos y las investigaciones de ESET han estado protegiendo la infraestructura de TI de Ucrania durante años. Desde el inicio de la guerra en febrero de 2022, hemos prevenido e investigado un número significativo de ataques lanzados por grupos alineados con Rusia. También hemos publicado algunos de los hallazgos más interesantes en WeLiveSecurity:

Aunque nuestro enfoque principal sigue siendo el análisis de amenazas que involucran malware, nos encontramos investigando una operación de información u operación psicológica (PSYOP) que intenta generar dudas en las mentes de los ucranianos y de los hablantes de ucraniano en el extranjero.

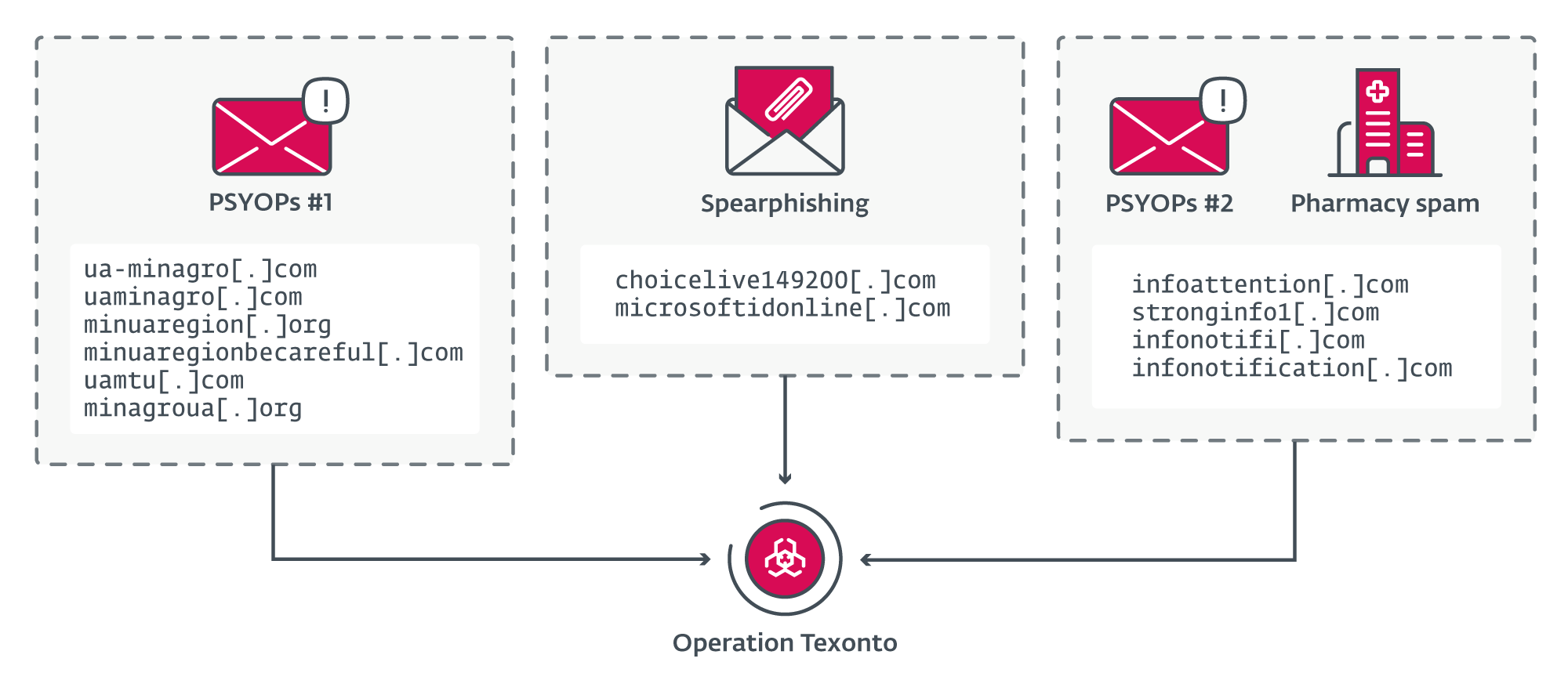

Operación Texonto

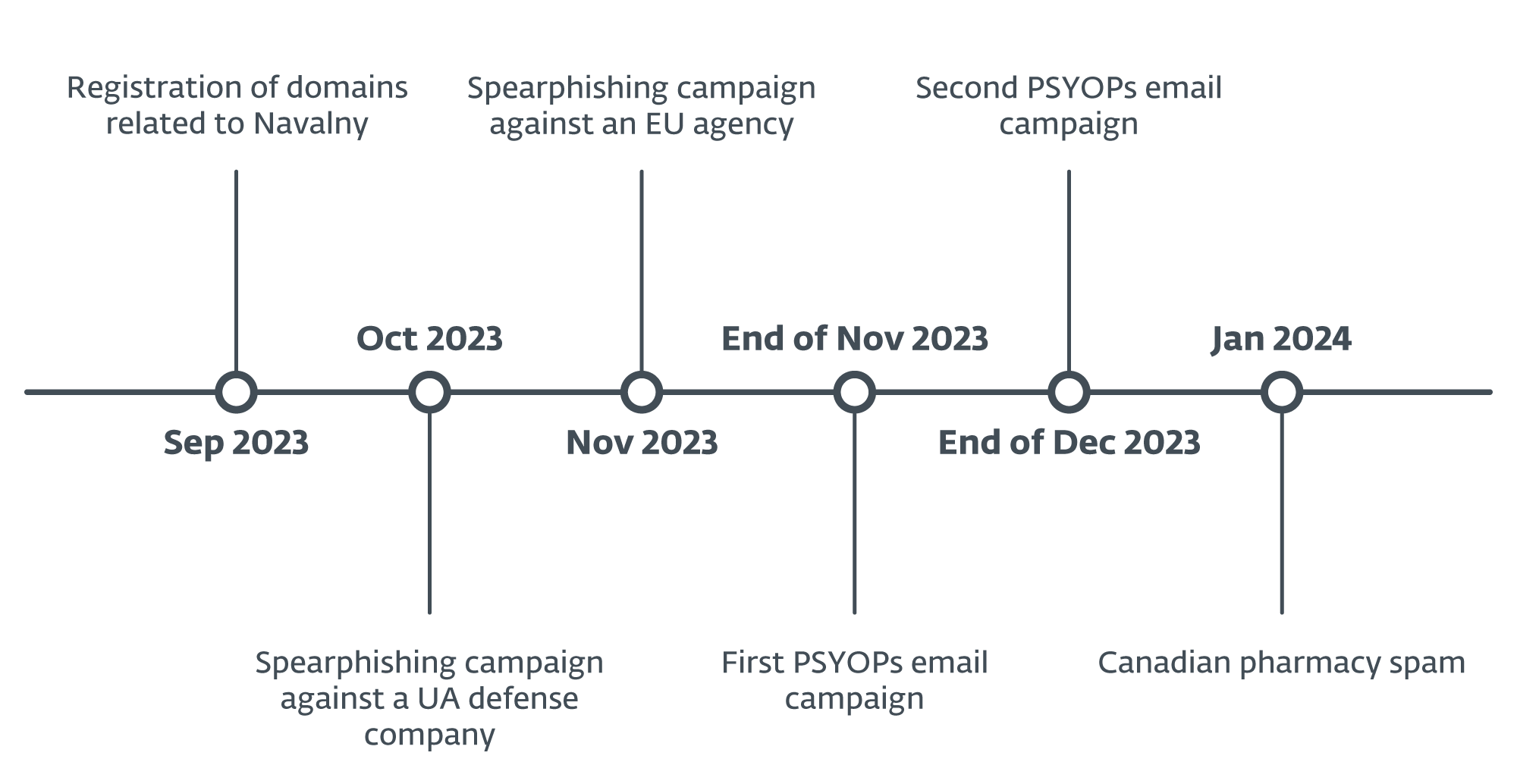

La Operación Texonto es una campaña de desinformación/OPSIC que utiliza correos no deseados como principal método de distribución. Sorprendentemente, no parece que los perpetradores utilizaran canales comunes como Telegram o sitios web falsos para transmitir sus mensajes. Hemos detectado dos oleadas diferentes, la primera en noviembre de 2023 y la segunda a finales de diciembre de 2023. El contenido de los correos electrónicos trataba sobre interrupciones de la calefacción, escasez de medicamentos y escasez de alimentos, que son temas típicos de la propaganda rusa.

Además de la campaña de desinformación, hemos detectado una campaña de phishing dirigida a una empresa de defensa ucraniana en octubre de 2023 y a una agencia de la UE en noviembre de 2023. El objetivo de ambas era robar credenciales de cuentas de Microsoft Office 365. Gracias a las similitudes en la infraestructura de red utilizada en estas PSYOP y operaciones de phishing, las estamos vinculando con gran confianza.

Curiosamente, algunos pivotes más también revelaron nombres de dominio que forman parte de la Operación Texonto y están relacionados con temas internos de Rusia, como Alexei Navalny, el conocido líder de la oposición rusa que estaba en prisión y murió en febrero 16th, 2024. Esto significa que la Operación Texonto probablemente incluya operaciones de phishing u información dirigidas a disidentes rusos y partidarios del difunto líder de la oposición. Esos dominios incluyen:

- votos-navalny[.]net

- navalny-votesmart[.]net

- votación navalny[.]net

Quizás aún más extraño es que un servidor de correo electrónico, operado por los atacantes y utilizado para enviar correos electrónicos de OPSIC, fue reutilizado dos semanas después para enviar el típico spam de farmacia canadiense. Esta categoría de negocios ilegales ha sido muy popular entre la comunidad de ciberdelincuentes rusa durante mucho tiempo, ya que blogpost de 2011 explica.

La Figura 1 resume los principales eventos de la Operación Texonto.

La extraña mezcla de espionaje, operaciones de información y productos farmacéuticos falsos sólo puede recordarnos Callisto, un conocido grupo de ciberespionaje alineado con Rusia que fue objeto de una acusación por el Departamento de Justicia de EE. UU. en diciembre de 2023. Callisto apunta a funcionarios gubernamentales, personas de grupos de expertos y organizaciones relacionadas con el ejército a través de sitios web de phishing diseñados para imitar a los proveedores de nube comunes. El grupo también ha llevado a cabo operaciones de desinformación como una fuga de documentos justo antes de las elecciones generales del Reino Unido de 2019. Finalmente, aprovechar su antigua infraestructura de red conduce a dominios farmacéuticos falsos como Musclepharm[.]arriba or ukrpharma[.]ovh.

Si bien existen varios puntos de similitud de alto nivel entre las operaciones de la Operación Texonto y Callisto, no hemos encontrado ninguna superposición técnica y actualmente no atribuimos la Operación Texonto a un actor de amenaza específico. Sin embargo, dados los TTP, la focalización y la difusión de mensajes, atribuimos la operación con gran confianza a un grupo alineado con Rusia.

Campaña de phishing: octubre-noviembre de 2023

Los empleados que trabajan en una importante empresa de defensa ucraniana recibieron un correo electrónico de phishing en octubre de 2023, supuestamente procedente de su departamento de TI. Los correos electrónicos fueron enviados desde it.[redacted_company_name]@gmail.com, una dirección de correo electrónico probablemente creada específicamente para esta campaña y el asunto del correo electrónico era Запрошено утверждение: Планова інвентаризація (traducción automática del ucraniano: Aprobación solicitada: Inventario planificado).

El contenido del correo electrónico es el siguiente:

У період з 02 жовтня по 13 жовтня співробітники відділу інформаційних технологій проводять планову інвентаризацію та вида лення поштових скриньок, що не використовуються. Si desea planificar sus visitas a su dirección de correo electrónico ([redacted_address]@[redacted_company_name].com) en su correo electrónico, haga clic en el enlace para ver el enlace. сію поштової скриньки за цим посиланням та увійдіть до системи, використовуючи свої облікові дані.

Жодних додаткових дій не потрібно, Ваша поштова скринька отримає статус “підтверджений” і не буде видалена під час планової інвентаризації ресурсів. Якщо ця поштова адреса не використовується Вами (або її використання не планується в майбутньому), то в цьому випадку В No soy popular en el mundo de la moda – el 13 de octubre de 2023 se realizó una compra automática.

Atentamente,

Відділ інформаційних техноLOGій.

Una traducción automática del correo electrónico es:

En el período del 2 al 13 de octubre, los empleados del departamento de tecnología de la información realizarán un inventario planificado y la eliminación de los buzones de correo no utilizados. Si planea utilizar su dirección de correo electrónico ([redacted_address]@[redacted_company_name].com) en el futuro, vaya a la versión web del buzón en este enlace e inicie sesión con sus credenciales.

No se requieren acciones adicionales, su buzón recibirá el estado "confirmado" y no será eliminado durante un inventario de recursos programado. Si usted no utiliza esta dirección de correo electrónico (o no planea usarla en el futuro), en este caso no necesita realizar ninguna acción: el buzón se eliminará automáticamente el 13 de octubre de 2023.

Saludos cordiales,

Departamento de tecnologías de la información.

El objetivo del correo electrónico es atraer a los destinatarios para que hagan clic en за цим посиланням (traducción automática: en este enlace), lo que conduce a https://login.microsoftidonline[.]com/common/oauth2/authorize?client_id=[redacted];redirect_uri=https%3a%2f%2foutlook.office365.com%2fowa%2f&resource=[redacted]&response_mode=form_post&response_type=code+id_token&scope=openid&msafed=1&msaredir=1&client-request-id=[redacted]&protectedtoken=true&claims=%7b%22id_token%22%3a%7b%22xms_cc%22%3a%7b%22values%22%3a%5b%22CP1%22%5d%7d%7d%7d&domain_hint=[redacted]&nonce=[redacted]&state=[redacted] (parcialmente redactado). Esta URL apunta al dominio malicioso. iniciar sesión.microsoftiden línea[.]com. Tenga en cuenta que este dominio está muy cerca del oficial, iniciar sesión.microsoftonline.com.

No hemos podido recuperar la página de phishing, pero lo más probable es que fuera una página de inicio de sesión falsa de Microsoft destinada a robar las credenciales de los objetivos.

Para otro dominio perteneciente a la Operación Texonto, elecciónlive149200[.]com, hubo dos envíos de VirusTotal (una y dos) para la URL https://choicelive149200[.]com/owa/auth/logon.aspx?replaceCurrent=1&url=https://hbd.eupolcopps.eu/owa/. Desafortunadamente, ya no se podía acceder al sitio en el momento del análisis, pero probablemente se trataba de una página de phishing de credenciales para Outlook en la web/correo web OWA de eupolcopps.eu, la Oficina de Coordinación de la UE para el Apoyo a la Policía Palestina. Tenga en cuenta que no hemos visto la muestra de correo electrónico, solo la URL enviada a VirusTotal.

Primera ola de PSYOP: noviembre de 2023

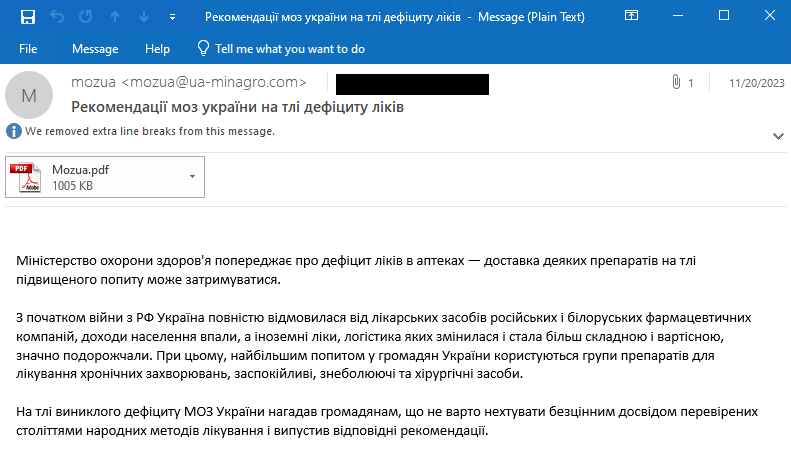

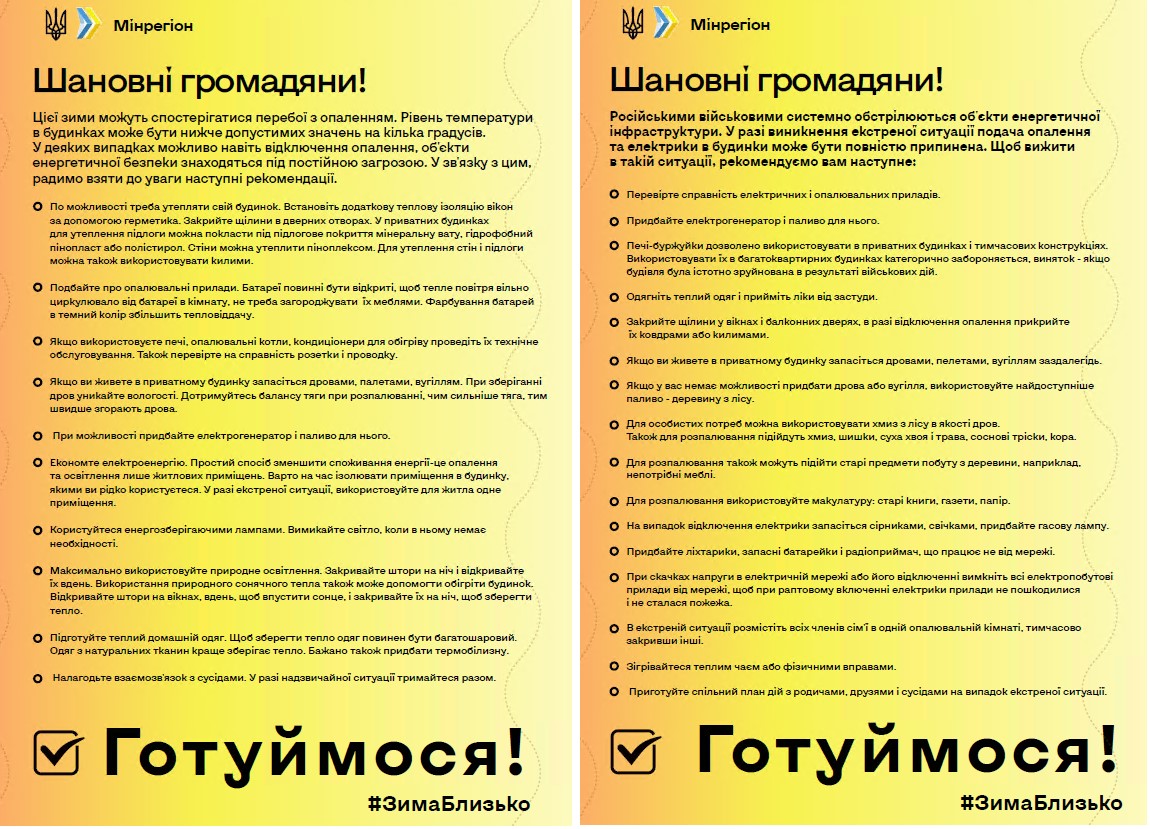

En noviembre 20th, detectamos la primera ola de correos electrónicos de desinformación con un archivo PDF adjunto enviados a al menos unos cientos de destinatarios en Ucrania. Personas que trabajan en el gobierno ucraniano, empresas de energía e incluso individuos recibieron los correos electrónicos. No sabemos cómo se construyó la lista de direcciones de correo electrónico.

A diferencia de la campaña de phishing descrita anteriormente, el objetivo de estos correos electrónicos era sembrar dudas en la mente de los ucranianos; por ejemplo, un correo electrónico dice: "Es posible que haya interrupciones en la calefacción este invierno". No parece que haya ningún vínculo malicioso o malware en esta ola específica, sólo desinformación.

La Figura 2 muestra un ejemplo de correo electrónico. Su asunto es Рекомендації моз україни на тлі дефіциту ліків (traducción automática del ucraniano: Recomendaciones del Ministerio de Salud de Ucrania en el momento de la escasez de medicamentos) y el correo electrónico fue enviado desde mozua@ua-minagro[.]com. Tenga en cuenta que esta dirección se puede ver en la sobre-de y vía de retorno campos.

ua-minagro[.]com es un dominio operado por los atacantes y se utilizó exclusivamente para enviar correos electrónicos desinformativos en esta campaña. El dominio se hace pasar por el Ministerio de Política Agraria y Alimentación de Ucrania, cuyo dominio legítimo es minagro.gov.ua.

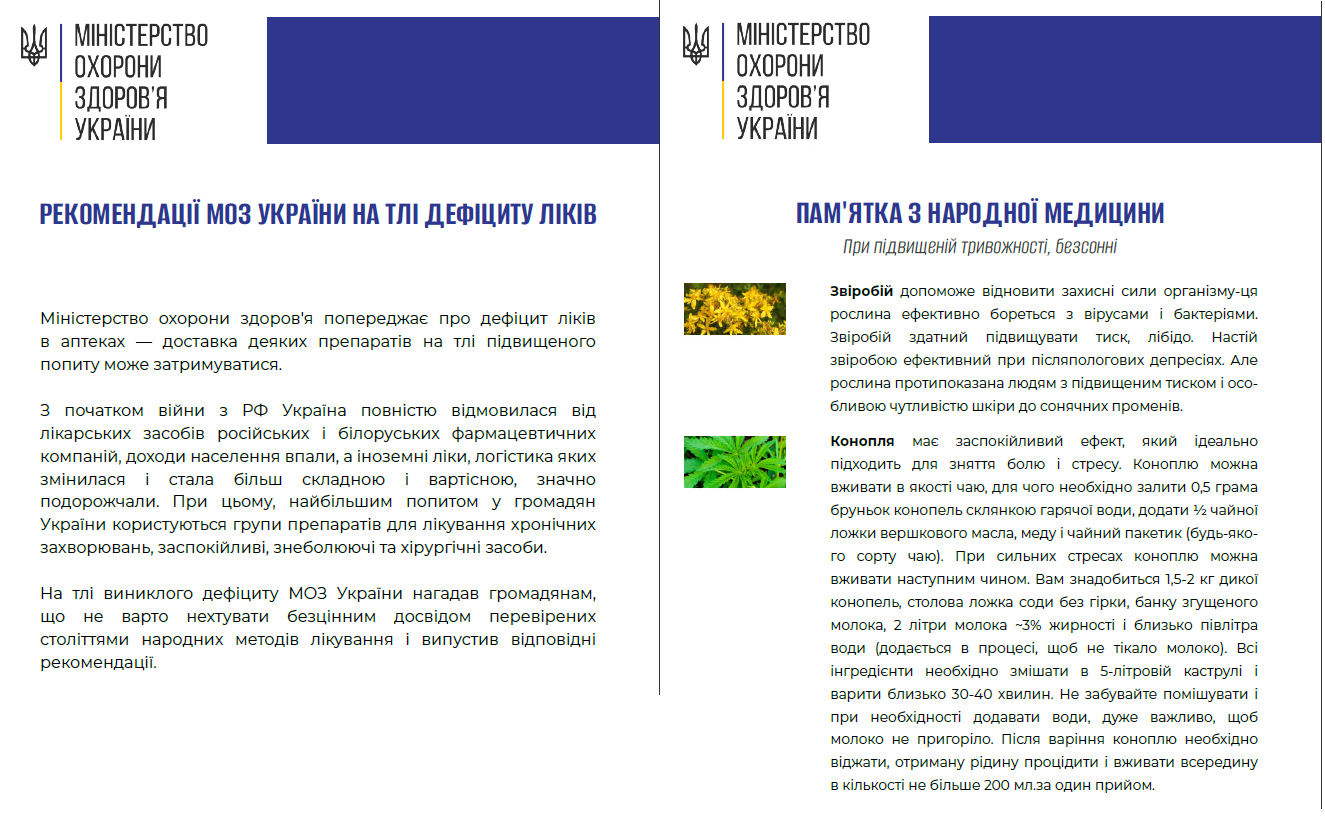

Adjunto al correo electrónico hay un documento PDF, como se muestra en la Figura 3. Si bien no es malicioso en sí mismo, también contiene mensajes de desinformación.

El documento hace un mal uso del logo del Ministerio de Salud de Ucrania y explica que debido a la guerra, hay escasez de medicamentos en Ucrania. También dice que el gobierno ucraniano se niega a importar drogas de Rusia y Bielorrusia. En la segunda página explican cómo sustituir algunos medicamentos por plantas.

Lo que es interesante notar es que el correo electrónico fue enviado desde un dominio que se hace pasar por el Ministerio de Política Agraria y Alimentación de Ucrania, mientras que el contenido trata sobre la escasez de medicamentos y el PDF hace un mal uso del logotipo del Ministerio de Salud de Ucrania. Posiblemente sea un error de los atacantes o, al menos, demuestra que no les importaron todos los detalles.

Además de nuestras localidaded en ua-minagro[.]com, se utilizaron cinco dominios adicionales para enviar correos electrónicos en esta ola:

- uaminagro[.]com

- minuaregión[.]org

- minuaregionbecareful[.]com

- uamtu[.]com

- minagroua[.]org

minuaregión[.]org y minuaregionbecareful[.]com se hacen pasar por el Ministerio de Reintegración de los Territorios Temporalmente Ocupados de Ucrania, cuyo sitio web legítimo es https://minre.gov.ua/en/.

uamtu[.]com se hace pasar por el Ministerio de Desarrollo de Comunidades, Territorios e Infraestructura de Ucrania, cuyo sitio web legítimo es https://mtu.gov.ua.

Hemos identificado tres plantillas de mensajes de correo electrónico diferentes, cada una con un cuerpo de correo y un archivo adjunto en PDF diferente. Se proporciona un resumen en la Tabla 1.

Tabla 1. Correos electrónicos de desinformación

|

cuerpo del correo electrónico |

Traducción automática del cuerpo del correo electrónico. |

|

Російськими військовими системно обстрілюються об'єкти енергетичної інфраструктури. У разі виникнення екстреної ситуації подача опалення та електрики в будинки може бути повністю припинена. Para ver esta situación, recomendamos lo siguiente: |

El ejército ruso bombardea sistemáticamente la infraestructura de las instalaciones energéticas. El suministro de calefacción en caso de emergencia y la electricidad a las viviendas pueden cortarse por completo. Para sobrevivir en tal situación, recomendamos lo siguiente: |

|

Estas son algunas de las fuentes de información que pueden estar encendidas. La temperatura elevada de las personas mayores puede no alcanzar niveles de temperatura elevados. Cuando los archivos adjuntos se pueden navegar por la red eléctrica, se activan las funciones energéticas y se activan las fuentes de energía. У зв'язку з цим, радимо взяти до уваги наступні рекомендації. |

Es posible que haya interrupciones en la calefacción este invierno. El nivel de temperatura en las casas puede estar varios grados por debajo de los valores permitidos. En algunos casos, incluso es posible apagar la calefacción; la seguridad energética de las instalaciones está constantemente amenazada. En este sentido, te aconsejamos que tengas en cuenta las siguientes recomendaciones. |

|

Міністерство охорони здоров'я попереджає про дефіцит ліків в аптеках — доставка деяких препаратів на тлі підвищеного попиту мож е затримуватися. З початком війни з РФ Україна повністю відмовилася від лікарських засобів російських і білоруських фармацевтичних компаній, доходи населення впали, а іноземні ліки, логістика яких змінилася і стала більш складною і вартісною, значно подорожчали. Por eso, utilizamos grupos de grupos de preparación para la limpieza crónica del hogar. ливі, знеболюючі та хірургічні засоби. На тлі виниклого дефіциту МОЗ України нагадав громадянам, що не варто нехтувати безцінним досвідом перевірених століттями народних методів лікування і випустив відповідні рекомендації. |

El Ministerio de Salud advierte sobre la escasez de medicamentos en las farmacias: la entrega de algunos medicamentos puede retrasarse debido al aumento de la demanda. Con el comienzo de la guerra con la Federación de Rusia, Ucrania abandonó por completo a las compañías farmacéuticas rusas y bielorrusas, los ingresos de la población cayeron y los medicamentos extranjeros, cuya logística cambió y se volvieron más complejos y caros, se volvieron significativamente más caros. Al mismo tiempo, la mayor demanda proviene de los ciudadanos. Ucrania utiliza grupos de medicamentos para el tratamiento de enfermedades crónicas, sedantes, analgésicos y medios quirúrgicos. En el contexto de la escasez, el Ministerio de Salud de Ucrania recordó a los ciudadanos que no deben descuidar la experiencia invaluable de los métodos populares de tratamiento probados durante siglos y publicó los recomendados adecuados. |

|

Агресія Росії призвела до значних втрат в аграрному секторі України. Землі забруднені мінами, пошкоджені снарядами, окопами і рухом військової техніки. У великій кількості пошкоджено та знищено сільськогосподарську техніку, знищено зерносховища. До стабілізації обстановки Міністерство аграрної політики та продовольства рекомендує вам урізноманітнити раціон стравами з доступних дико рослих трав. Вживання свіжих, соковитих листя трав у вигляді салатів є найбільш простим, корисним і доступним. Пам'ятайте, що збирати рослини слід далеко від міст і селищ, а також від жвавих трас. Пропонуємо вам кілька корисних і простих у приготуванні рецептів. |

La agresión de Rusia provocó pérdidas importantes en el sector agrícola de Ucrania. Las tierras están contaminadas por minas, dañadas por proyectiles, trincheras y el movimiento de equipo militar. Una gran cantidad de maquinaria agrícola resultó dañada y destruida, y los graneros fueron destruidos. Hasta que la situación se estabilice, el Ministerio de Política Agraria y Alimentación recomienda diversificar la dieta con platos elaborados con hierbas silvestres disponibles. Comer hojas de hierbas frescas y jugosas en forma de ensaladas es lo más sencillo, útil y asequible. Recuerda que debes recolectar plantas lejos de ciudades y pueblos, así como de carreteras muy transitadas. Te ofrecemos varias recetas útiles y fáciles de preparar. |

Los archivos adjuntos en PDF relacionados supuestamente provienen del Ministerio de Regiones de Ucrania (ver Figura 4) y del Ministerio de Agricultura (ver Figura 5).

En el último documento, supuestamente del Ministerio de Agricultura, sugieren comer "risotto de paloma" e incluso proporcionan una foto de una paloma viva y una paloma cocida... Esto demuestra que esos documentos fueron creados deliberadamente para irritar a los lectores.

En general, los mensajes se alinean con temas comunes de la propaganda rusa. Están tratando de hacer creer al pueblo ucraniano que no tendrán medicinas, alimentos ni calefacción debido a la guerra entre Rusia y Ucrania.

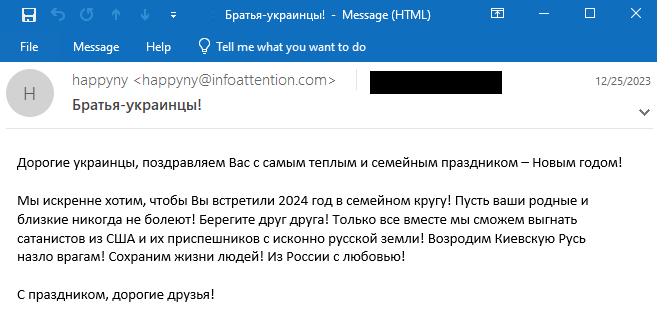

Segunda ola de PSYOP: diciembre de 2023

Aproximadamente un mes después de la primera ola, detectamos una segunda campaña de correo electrónico de OPSIC dirigida no sólo a ucranianos, sino también a personas de otros países europeos. Los objetivos son algo aleatorios y van desde el gobierno ucraniano hasta un fabricante de calzado italiano. Debido a que todos los correos electrónicos están escritos en ucraniano, es probable que los objetivos extranjeros sean hablantes de ucraniano. Según la telemetría de ESET, unos cientos de personas recibieron correos electrónicos en esta segunda ola.

Encontramos dos plantillas de correo electrónico diferentes en esta ola. El primero fue enviado el 25 de diciembre.th y se muestra en la Figura 6. En cuanto a la primera ola, los mensajes de correo electrónico se enviaron desde un servidor de correo electrónico operado por los atacantes, infoatención[.]com en este caso.

Una traducción automática del cuerpo del correo electrónico es la siguiente:

Queridos ucranianos, os felicitamos por las vacaciones más cálidas y familiares: ¡el Año Nuevo!

¡Sinceramente queremos que celebres el 2024 con tu familia! ¡Que tus familiares y amigos nunca se enfermen! ¡Cuidar el uno del otro! ¡Sólo juntos podremos expulsar a los satanistas de Estados Unidos y a sus secuaces del suelo ruso original! ¡Revivamos la Rus de Kiev a pesar de nuestros enemigos! ¡Salvemos la vida de las personas! ¡Desde Rusia con amor!

¡Felices vacaciones, queridos amigos!

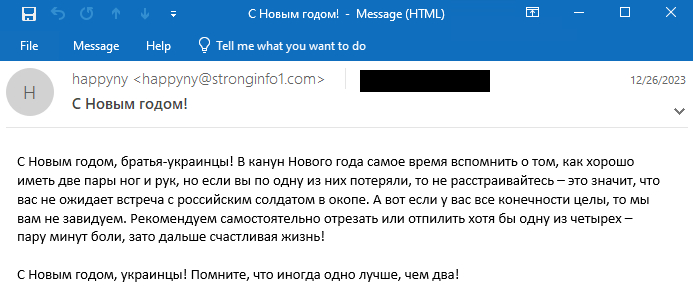

La segunda plantilla de correo electrónico, que se muestra en la Figura 7, se envió el 26 de diciembre.thde 2023 desde un servidor de correo electrónico diferente: stronginfo1[.]com. Durante esta ola, se utilizaron dos direcciones de correo electrónico adicionales:

- happyny@infonotifi[.]com

- happyny@infonotificación[.]com

Una traducción automática del cuerpo del correo electrónico es la siguiente:

¡Feliz año nuevo, hermanos ucranianos! En Nochevieja, es hora de recordar lo bueno que es tener dos pares de piernas y brazos, pero si has perdido uno de ellos, no te enojes, esto significa que no te encontrarás con un soldado ruso en una trinchera. Y aquí, si todas tus extremidades están intactas, entonces no te envidiamos. Recomendamos cortar o serrar al menos uno de los cuatro usted mismo: ¡un par de minutos de dolor, pero luego una vida feliz!

¡Feliz año nuevo, ucranianos! ¡Recuerda que a veces uno es mejor que dos!

Si bien la primera campaña de correo electrónico de OPSIC en noviembre de 2023 estuvo bastante bien preparada, con documentos PDF especialmente creados que fueron algo convincentes, esta segunda campaña es bastante más básica y más oscura en sus mensajes. La segunda plantilla de correo electrónico es particularmente inquietante: los atacantes sugieren que las personas amputen una pierna o un brazo para evitar el despliegue militar. En general, tiene todas las características de las PSYOP en tiempos de guerra.

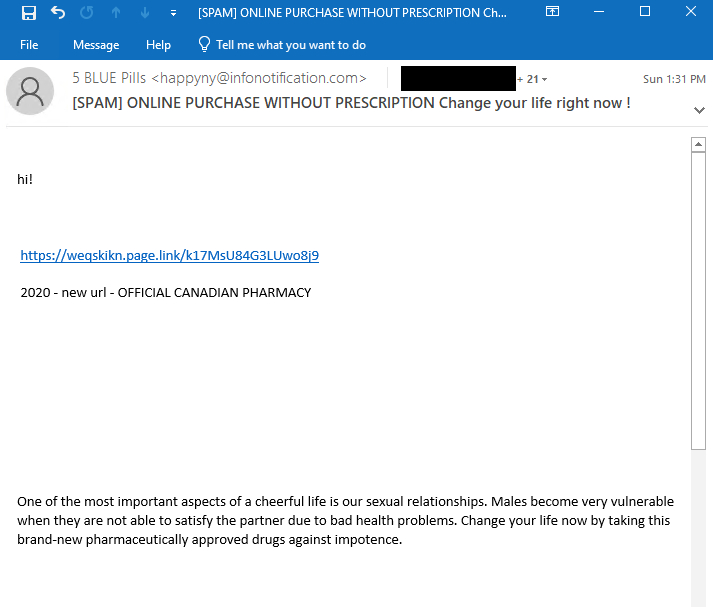

Spam de farmacias canadienses: enero de 2024

En un giro bastante sorprendente de los acontecimientos, uno de los dominios utilizados para enviar correos electrónicos de OPSIC en diciembre de 2023, infonotificación[.]com, comenzó a usarse para enviar spam a farmacias canadienses el 7 de enero.th, 2024.

En la Figura 8 se proporciona un ejemplo y el enlace redirige al sitio web falso de una farmacia canadiense. centrofarmaciaenlinea[.]com. La campaña de spam fue moderadamente grande (al menos cientos de mensajes) y personas en muchos países recibieron este tipo de correos electrónicos.

Los correos electrónicos fueron enviados desde happyny@infonotificación[.]com y esto se verificó en los encabezados del correo electrónico:

Return-Path: <happyny@infonotification[.]com>

Delivered-To: [redacted]

[redacted]

Received: from infonotification[.]com ([185.12.14[.]13]) by [redacted] with esmtps (TLS1.3:TLS_AES_256_GCM_SHA384:256) [redacted] Sun, 07 Jan 2024 12:39:10 +0000El spam falso de farmacias canadienses es un negocio históricamente operado por ciberdelincuentes rusos. Fue ampliamente cubierto en el pasado por blogueros como Brian Krebs, especialmente en su libro Spam Nation.

Enlaces entre estas campañas de spam

Si bien no sabemos por qué los operadores de las campañas PSYOP decidieron reutilizar uno de sus servidores para enviar spam farmacéutico falso, es probable que se dieran cuenta de que su infraestructura había sido detectada. Por lo tanto, es posible que hayan decidido intentar monetizar la infraestructura ya quemada, ya sea para su propio beneficio o para financiar futuras operaciones de espionaje u OPSIC. La Figura 9 resume los vínculos entre los diferentes dominios y campañas.

Conclusión

Desde el comienzo de la guerra en Ucrania, grupos alineados con Rusia, como Sandworm, han estado ocupados perturbando la infraestructura de TI de Ucrania utilizando limpiadores. En los últimos meses, hemos observado un aumento en las operaciones de ciberespionaje, especialmente por parte del infame grupo Gamaredon.

La Operación Texonto muestra otro uso de las tecnologías para intentar influir en la guerra. Encontramos algunas páginas de inicio de sesión falsas típicas de Microsoft, pero lo más importante es que hubo dos oleadas de OPSIC a través de correos electrónicos probablemente para tratar de influir y desmoralizar a los ciudadanos ucranianos con mensajes de desinformación sobre temas relacionados con la guerra.

Puede encontrar una lista completa de indicadores de compromiso (IoC) y muestras en nuestro repositorio de GitHub.

Para cualquier consulta sobre nuestra investigación publicada en WeLiveSecurity, contáctenos en amenazaintel@eset.com.

ESET Research ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IoC

archivos

|

SHA-1 |

Nombre del archivo |

Nombre de detección de ESET |

Descripción |

|

3C201B2E40357996B383 |

Minagroua111.pdf |

PDF/Fraude.CDY |

PDF utilizado en una operación de información contra Ucrania. |

|

15BF71A771256846D44E |

Mozua.pdf |

PDF/Fraude.CDU |

PDF utilizado en una operación de información contra Ucrania. |

|

960341B2C296C425821E |

Minregion.pdf |

PDF/Fraude.CDT |

PDF utilizado en una operación de información contra Ucrania. |

|

BB14153040608A4F559F |

Minregion.pdf |

PDF/Fraude.CDX |

PDF utilizado en una operación de información contra Ucrania. |

Nuestra red

|

IP |

Dominio |

Proveedor de alojamiento |

Visto por primera vez |

Detalles |

|

N/A |

votos-navalny[.]net |

N/A |

2023-09-09 |

Dominio relacionado con Alexei Navalny. |

|

N/A |

navalny-votesmart[.]net |

N/A |

2023-09-09 |

Dominio relacionado con Alexei Navalny. |

|

N/A |

votación navalny[.]net |

N/A |

2023-09-09 |

Dominio relacionado con Alexei Navalny. |

|

45.9.148[.]165 |

infoatención[.]com |

Niza TI Services Group Inc. |

2023-12-25 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

45.9.148[.]207 |

minuaregionbecareful[.]com |

Niza TI Services Group Inc. |

2023-11-23 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

45.9.150[.]58 |

stronginfo1[.]com |

Niza TI Services Group Inc. |

2023-12-25 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

45.129.199[.]200 |

minuaregión[.]org |

Hostinger |

2023-11-21 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

45.129.199[.]222 |

uamtu[.]com |

Hostinger |

2023-11-20 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

46.249.58[.]177 |

infonotifi[.]com |

serverius-mnt |

2023-12-28 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

89.116.52[.]79 |

uaminagro[.]com |

IPXO LIMITADO |

2023-11-17 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

154.49.137[.]16 |

elecciónlive149200[.]com |

Hostinger |

2023-10-26 |

Servidor de phishing. |

|

185.12.14[.]13 |

infonotificación[.]com |

servio |

2023-12-28 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

|

193.43.134[.]113 |

iniciar sesión.microsoftidonline[.]com |

Hostinger |

2023-10-03 |

Servidor de phishing de Office 365. |

|

195.54.160[.]59 |

minagroua[.]org |

AzulVPS |

2023-11-21 |

Servidor utilizado para enviar correos electrónicos en Operación Texonto. |

Las direcciones de correo

- minregion@uaminagro[.]com

- minregion@minuaregion[.]org

- minregion@minuaregionten cuidado[.]com

- minregion@uamtu[.]com

- mozua@ua-minagro[.]com

- mozua@minagroua[.]org

- minagroua@vps-3075.lethost[.]red

- happyny@infoatención[.]com

- happyny@stronginfo1[.]com

- happyny@infonotifi[.]com

- happyny@infonotificación[.]com

Técnicas MITRE ATT & CK

Esta tabla fue construida usando Versión 14 del marco MITRE ATT & CK.

|

Táctica |

ID |

Nombre |

Descripción |

|

Desarrollo de recursos |

Adquirir infraestructura: dominios |

Los operadores compraron nombres de dominio en Namecheap. |

|

|

Adquirir Infraestructura: Servidor |

Los operadores alquilaron servidores en Nice IT, Hostinger, Serverius y BlueVPS. |

||

|

Acceso inicial |

Phishing |

Los operadores enviaron correos electrónicos con contenido desinformativo. |

|

|

Suplantación de identidad: enlace de pesca submarina |

Los operadores enviaron correos electrónicos con un enlace a una página de inicio de sesión falsa de Microsoft. |

||

|

Evasión de defensa |

Disfraces |

Los operadores utilizaban nombres de dominio similares a los nombres de dominio oficiales del gobierno ucraniano. |

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/eset-research/operation-texonto-information-operation-targeting-ukrainian-speakers-context-war/

- :posee

- :es

- :no

- 07

- 1

- 10

- 11

- 116

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 20

- 2011

- 2019

- 2022

- 2023

- 2024

- 22

- 321

- 39

- 40

- 43

- 49

- 54

- 7

- 8

- 9

- a

- Poder

- Nuestra Empresa

- extranjero

- Conforme

- Mi Cuenta

- Cuentas

- la columna Acción

- acciones

- adición

- Adicionales

- dirección

- direcciones

- asesorar

- asequible

- Después

- en contra

- Bandas

- agricultura

- adelante

- alinear

- alineado

- Todos

- pretendidamente

- ya haya utilizado

- también

- cantidad

- amp

- an

- análisis

- el análisis de

- y

- e infraestructura

- Otra

- cualquier

- adecuado

- aprobación

- APT

- somos

- ARM

- armas

- AS

- At

- ataques

- automáticamente

- Hoy Disponibles

- evitar

- fondo

- básica

- BE

- se convirtió en

- porque

- esto

- Comienzo

- "Ser"

- Bielorrusia

- CREEMOS

- pertenencia

- a continuación

- mejores

- entre

- cuerpo

- primer libro

- ambas

- compró

- construido

- quemada

- ocupado

- pero

- by

- Campaña

- Campañas

- PUEDEN

- canadiense

- servicios sociales

- case

- cases

- Categoría

- celebrar

- siglos

- cambiado

- canales

- características

- Cities

- Ciudadanos

- Cerrar

- Soluciones

- recoger

- COM

- viniendo

- Algunos

- Comunidades

- vibrante e inclusiva

- Empresas

- compañía

- completamente

- integraciones

- exhaustivo

- compromiso

- Conducir

- confianza

- Confirmado

- constante

- contacte

- contiene

- contenido

- contenido

- contexto

- cerdo

- coordinando

- países

- Parejas

- cubierto

- creado

- Referencias

- En la actualidad

- Corte

- corte

- ciberdelincuencia

- ciberdelincuentes

- más oscuro

- datos

- Estimado

- Diciembre

- decidido

- Defensa

- Retrasado

- entrega

- Demanda

- Departamento

- despliegue

- descrito

- diseñado

- destruido

- detalles

- detectado

- Detección

- Desarrollo

- HIZO

- Dieta

- una experiencia diferente

- enfermedad

- desinformación

- do

- documento

- documentos

- No

- DoJ

- dominio

- NOMBRES DE DOMINIO

- dominios

- don

- No

- duda

- dudas

- el lado de la transmisión

- droga

- Drogas

- dos

- durante

- cada una

- comer

- ya sea

- Elección

- electricidad

- correo

- Emergencia Dental

- personas

- final

- energía

- equipo

- especialmente

- espionaje

- EU

- Europea

- Países europeos

- Eva

- Incluso

- Eventos

- ejemplo

- exclusivamente

- costoso

- experience

- Explicar

- Explica

- se dedica ampliamente

- instalaciones

- falso

- familia

- muchos

- Febrero

- Federación

- pocos

- Terrenos

- Figura

- Finalmente

- Los resultados

- Nombre

- Digital XNUMXk

- Focus

- siguiendo

- Comida

- extranjero

- formulario

- encontrado

- Digital XNUMXk

- fresco

- amigos

- Desde

- fondo

- futuras

- General

- obtener

- GitHub

- dado

- Go

- objetivo

- candidato

- Gobierno

- Oficiales del gobierno

- mayores

- Grupo procesos

- Grupo

- Ahorrar

- Tienen

- cabeceras

- Salud

- por lo tanto

- esta página

- Alta

- de alto nivel

- su

- históricamente

- Vacaciones

- Casas

- casas

- Cómo

- Como Hacer

- Sin embargo

- HTTPS

- cien

- Cientos

- no haber aun identificado una solucion para el problema

- if

- ilegal

- imagen

- importar

- en tono rimbombante

- in

- En otra

- incluir

- incluye

- aumentado

- indicadores

- individuos

- infame

- influir

- información

- tecnología de la información

- EN LA MINA

- Consultas

- ejemplo

- Intelligence

- Destinado a

- interesante

- interno

- dentro

- inestimable

- inventario

- investigar

- que implica

- IT

- italiano

- SUS

- la cárcel

- Ene

- Enero

- solo

- Justice

- Saber

- Tierras

- large

- Apellidos

- Tarde

- luego

- lanzado

- líder

- Prospectos

- menos

- LED

- legítima

- piernas

- dejar

- Nivel

- que otros

- LINK

- enlace

- enlaces

- Lista

- alga viva

- log

- Inicie sesión

- Logística

- logo

- Largo

- largo tiempo

- por más tiempo

- pérdidas

- perdido

- máquina

- maquinaria

- hecho

- Inicio

- gran

- para lograr

- malicioso

- el malware

- Fabricante

- muchos

- Puede..

- significa

- Conoce a

- mensaje

- la vida

- mensajería

- Método

- métodos

- Microsoft

- Militares

- mente

- mente

- minas

- ministerio

- Min

- Error

- moderadamente

- monetizar

- Mes

- meses

- más,

- MEJOR DE TU

- movimiento

- Namecheap

- nombres

- UR DONATIONS

- ¿ Necesita ayuda

- del sistema,

- nunca

- Nuevo

- Año Nuevo

- agradable

- no

- nota

- Noviembre

- número

- octubre

- of

- off

- LANZAMIENTO

- Ofertas

- Oficina

- oficial

- los funcionarios

- Viejo

- on

- ONE

- las

- , solamente

- operado

- Inteligente

- Operaciones

- operadores

- oposición

- or

- solicite

- para las fiestas.

- reconocida por

- Otro

- "nuestr

- nosotros mismos

- salir

- Outlook

- total

- superposición

- EL DESARROLLADOR

- página

- paginas

- Dolor

- pares

- parte

- particularmente

- pasado

- (PDF)

- Personas

- para

- período

- Farma

- Farmacéutica

- farmacias

- suplantación de identidad

- campaña de phishing

- Pivotes

- plan

- planificado

- Plantas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Por favor

- puntos

- Policía

- política

- Popular

- población

- posible

- posiblemente

- impedido

- previamente

- privada

- probablemente

- Productos

- Profit

- propaganda

- protector

- proporcionar

- previsto

- los proveedores

- psicológico

- publicado

- exactamente

- aumento

- azar

- que van

- más bien

- lectores

- realizado

- recepción

- recibido

- reciente

- destinatarios

- recomiendan

- recomendaciones

- recomendado

- de CFP.

- rechacé

- se deniega

- Considerar

- Saludos

- regiones

- relacionado

- liberado

- permanece

- recordarlo

- eliminación

- Remoto

- reemplazar

- Informes

- Requisitos

- la investigación

- Recurso

- reutilizar

- Reuters

- Revelado

- Revive

- carreteras

- Ejecutar

- Rusia

- Guerra Rusia-Ucrania

- ruso

- Federación Rusa

- s

- mismo

- muestra

- Guardar

- dice

- programada

- Segundo

- sector

- EN LINEA

- ver

- parecer

- visto

- envío

- enviando

- expedido

- servidor

- Servidores

- de coches

- Servicios

- Varios

- escasez

- la escasez de

- tienes

- mostrado

- Shows

- importante

- significativamente

- similares

- similitudes

- sencillos

- desde

- sinceramente

- página web

- situación

- algo

- a veces

- algo

- sembrar

- correo no deseado (spam)

- altavoces

- especialmente

- soluciones y

- específicamente

- Despecho

- propagación

- comienzo

- fundó

- Estado

- extrañas

- extranjero

- sujeto

- Envíos

- Subido

- tal

- sugieren

- RESUMEN

- Dom

- suministro

- SOPORTE

- partidarios

- quirúrgico

- sorprendente

- asombrosamente

- sobrevivir

- mesa

- ¡Prepárate!

- Tanques

- afectados

- orientación

- tiene como objetivo

- Técnico

- Tecnologías

- Tecnología

- Telegram

- plantilla

- plantillas

- territorios

- probado

- que

- Muchas Gracias

- esa

- La

- El futuro de las

- la información

- su

- Les

- temas

- luego

- Ahí.

- Estas

- ellos

- pensar

- así

- aquellos

- ¿aunque?

- amenaza

- amenazas

- Tres

- equipo

- calendario

- a

- juntos

- Temas

- ciudades

- Traducción

- del mismo día

- try

- tratando de

- GIRO

- torcedura

- dos

- principiante

- Uk

- Ucrania

- Ucrania

- ucranianos

- bajo

- Desafortunadamente

- hasta

- no usado

- Enlance

- us

- Departamento de Justicia de EE. UU.

- Estados Unidos de America

- utilizan el

- usado

- eficiente

- usos

- usando

- Valores

- verificadas

- versión

- muy

- vía

- Visite

- quieres

- guerra

- Guerra en Ucrania

- Advierte

- fue

- Trenzado

- olas

- we

- web

- Página web

- sitios web

- Semanas

- WELL

- bien conocido

- tuvieron

- que

- mientras

- QUIENES

- cuyo

- porque

- anchura

- Wild

- seguirá

- Invierno

- dentro de

- Won

- trabajando

- escrito

- año

- años

- aún

- Usted

- tú

- a ti mismo

- zephyrnet