La revolución global de Internet ha dado paso a una innegable ola de digitalización que ahora se está extendiendo al concepto mismo de propiedad con el auge de las tecnologías blockchain. A medida que navegamos por esta transición de una era de Internet a la siguiente, de la Web2 a la Web3, la fricción para los usuarios parece intensificarse. Las interacciones blockchain siguen siendo complejas y primitivas; carecen de seguridad y facilidad de uso, especialmente en lo que respecta a la gestión de cuentas y los inicios de sesión, lo que disuade a muchos de ingresar al campo de las criptomonedas.

Account Abstraction, una tecnología habilitada por blockchain que permite a las personas usar contratos inteligentes como sus cuentas y establecer sus propias reglas flexibles para la administración de billeteras, es una promesa importante para aliviar esta fricción e inculcar reglas de usuario mejoradas y medidas de seguridad en el espacio criptográfico.

En este artículo, profundizo en el concepto de abstracción de cuentas y exploro cómo podría sustentar el futuro de las tecnologías blockchain.

Cuenta de propiedad externa (EOA): el principio inicial de blockchains

Para comprender completamente las tecnologías de "abstracción de cuentas", es necesario aprovechar el paradigma inicial de la implementación de blockchains, arraigado en lo que comúnmente llamamos "Cuenta de propiedad externa" (EOA).

Una EOA trabaja con usuarios que generan pares de claves criptográficas: una clave pública para crear direcciones y una clave privada que permite a sus propietarios controlar una cuenta. Dentro del marco de la EOA, el firmante y la cuenta son la misma entidad. Una vez que se genera el par de claves, los usuarios prueban la propiedad de la dirección calculando una firma digital para ejecutar transacciones. El consenso descentralizado valida estas transacciones verificando que la firma sea correcta y realmente haya sido calculada utilizando la clave privada que corresponde a la dirección dada.

EOA es el núcleo del diseño original de Bitcoin y Ethereum. A pesar de ser bastante elemental, Este mecanismo es increíblemente eficiente para que una red seudónima de usuarios transfiera valor en un entorno sin permiso.. Sin embargo, su diseño es limitante cuando se trata de implementar características mejoradas como gobernanza, mecanismos de recuperación o, en general, ejecución de código.

Algunos de los principales protocolos blockchain ya cuentan con tales casos de uso.

El caso de Bitcoin:

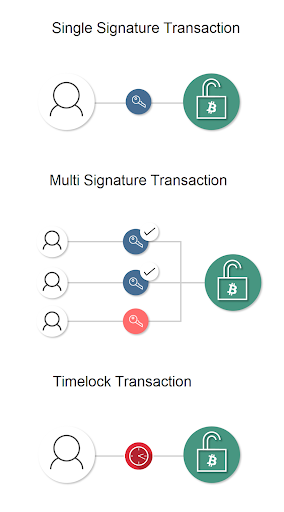

Bitcoin tiene un lenguaje de programación limitado (intencionalmente) que permite que su protocolo aplique reglas en la cadena al interactuar con las cuentas. Por ejemplo, el lenguaje de programación de Bitcoin permite a los usuarios crear billeteras multifirma que imponen reglas de gasto sobre el UTXO (salida de transacciones no gastadas) del usuario.

Además, también se pueden implementar bloqueos de tiempo. Por ejemplo, en Bitcoin, es posible crear una billetera multifirma que implemente las siguientes reglas, como se muestra en la siguiente ilustración:

- Se registran 3 firmantes en una billetera determinada.

- Se necesitan 2 firmas de 3 para mover fondos.

- Ningún fondo puede moverse antes de un bloque determinado.

Si bien el conjunto de reglas y el lenguaje de programación de Bitcoin pueden ser algo limitados, aun así permiten el diseño del Red de rayos.

El caso de Ethereum:

En Ethereum, el principio de diseño es diferente ya que la visión original era crear una máquina informática descentralizada y sin confianza. A diferencia de Bitcoin, la semántica del lenguaje es Turing completa, lo que permite calcular cualquier cosa fácilmente, incluida la ejecución de programas arbitrarios (contratos inteligentes) que se ejecutan en cadena y brindan computación confiable. Estos contratos inteligentes también permiten diseños mejorados e innovaciones increíbles, incluidos los creadores de mercado automatizados (AMM). Sin embargo, el lenguaje de Ethereum conduce a problemas de indecidibilidad, pero esa es otra historia.

Uno de los principales límites del diseño de Ethereum es el hecho de que todas las ejecuciones de contratos inteligentes deben originarse a partir de un EOA. Por ejemplo, es imposible crear un contrato inteligente independiente que se ejecute solo en cada bloque. Hacerlo requeriría una EOA que active transacciones y pague por la ejecución de gas en cada bloque.

Implementación de contratos inteligentes en cadena: algunas ideas interesantes

El aprovechamiento del sofisticado diseño de contratos inteligentes para la gobernanza en cadena ya se ha implementado de diversas maneras.

Gnosis Safe: multifirma en cadena con un nivel de gobernanza mínimo:

Las plataformas criptográficas como Gnosis Safe hicieron un gran trabajo al proporcionar una multifirma en cadena que permite a los usuarios establecer un nivel mínimo de reglas de gobernanza sobre una cuenta.

Con Gnosis Safe, varias partes controlan conjuntamente una billetera Ethereum y establecen reglas y condiciones personalizadas para las transacciones, como exigir un número mínimo de firmas o aprobaciones antes de la ejecución de una transacción. Los diferentes firmantes pueden personalizar la configuración de seguridad según sus preferencias. Por ejemplo, pueden establecer límites de gasto diario, habilitar la integración de billeteras de hardware para mayor seguridad o requerir múltiples niveles de autenticación para transacciones específicas. Estas cuentas inteligentes están controladas por varias EOA que emiten firmas válidas en la cadena y luego activan la transacción simbólica contenida en el contrato inteligente.

Esquemas de firma umbral (TSS): gobernanza fuera de la cadena con tarifas mínimas:

Una investigación reciente sobre criptografía trabajó en la creación de esquemas de firma de umbral (también conocidos como esquemas de firma de umbral (TSS) o computación multipartita (MPC)) para implementar la parte de autorización múltiple de la gobernanza, fuera de la cadena.

Esta idea tiene ventajas interesantes. En particular, es directamente compatible con el modelo EOA y minimiza las tarifas.

Algoritmo de firma digital de curva elíptica (ECDSA): seguro, con fuertes inconvenientes:

Las cadenas de bloques Ethereum y Bitcoin utilizan un esquema de firma del algoritmo de firma digital de curva elíptica (ECDSA) para las transacciones.

Sin embargo, contrariamente a la firma de Schnorr, ECDSA no es demostrablemente seguro bajo dificultad DLP y modelo aleatorio de Oracle. Además, ECDSA no se creó para admitir de forma nativa esquemas de firma umbral, lo que genera diseños torpes. Más específicamente, la agregación de firmas de otros esquemas de firmas es demostrablemente segura, mientras que la de ECDSA no lo es. Las ecuaciones de los esquemas de firma umbral sobre ECDSA son engañosas y generan problemas de implementación regulares. Por último, pero no menos importante, actualmente no existe ningún esquema TSS ejecutándose en enclaves seguros, lo que lleva a peligrosas compensaciones en materia de seguridad.

Abstracción de cuentas: ¿las verdaderas necesidades criptográficas revolucionarias?

La gran novedad que introduce el concepto de 'Abstracción de Cuenta' es el uso de contratos inteligentes en cadena para implementar la billetera y las reglas de gobernanza a su alrededor. Estas ideas ya se han implementado en múltiples cuentas de contratos inteligentes, incluida Argent, o con una gobernanza mínima con multifirma en cadena como Gnosis.

Se han logrado muchos avances en esta área en los últimos meses y años y se han intentado algunas pruebas de estandarización. El estándar reciente que tuvo mucha tracción se conoce como ERC-4337. Este estándar proporciona un marco integral para implementar diferentes tipos de operaciones con una gobernanza determinada y flexible.

Más específicamente, ERC-4337 resuelve las especificidades técnicas de la implementación de la abstracción de cuentas en un contexto de cadena de bloques EOA, que incluye:

- Intención de operación.

- Validación de operación.

- Ejecución y pago de tarifas (recuerde, en Ethereum, todas las operaciones se activan mediante una EOA que paga tarifas. Por lo tanto, ERC4337 proporciona un marco de incentivos para que los paquetes descentralizados activen la ejecución de las operaciones que los usuarios pretenden ejecutar).

- El nonce, un mecanismo antirrepetición que fue simplemente incremental para los EOA y que aquí puede ser más sofisticado.

Cuando se trata de gobernanza, es posible crear diferentes firmantes y quórums para completar operaciones específicas. Esquemáticamente, el usuario interactuará con su contrato inteligente, el contrato inteligente luego verifica si se cumplen las reglas de gobernanza y finalmente ejecuta las operaciones.

Verificar la gobernanza puede ser igual de complejo. Uno de los beneficios de tener esta lógica ejecutándose en cadena con un lenguaje completo de Turing es que es posible crear reglas de gobernanza arbitrarias e implementar la verificación de firmas para cualquier algoritmo. Como se mencionó anteriormente, el esquema ECDSA tiene muchas limitaciones: en primer lugar, no es adecuado para la agregación de firmas (MPC/TSS) y, en segundo lugar, no es compatible con las implementaciones actuales en los enclaves seguros de los dispositivos móviles.

Una experiencia de usuario mejorada y seguridad flexible:

Gracias a Account Abstraction, es posible realizar varias llamadas atómicas a diferentes contratos en la misma transacción con una cuenta inteligente, lo que genera grandes mejoras al navegar por las DApps típicas (por ejemplo, ya no es necesario enviar 2 transacciones distintas para un ERC -20 aprobación de token y luego un depósito), así como para la seguridad del usuario (por ejemplo, la resolución de ENS puede realizarse directamente mediante la cuenta de contrato inteligente).

El camino hacia métodos innovadores de Recuperación Social:

Al permitir operaciones complejas a nivel de cuenta, Account Abstraction puede realizar varios casos de uso avanzados, como la recuperación social. En este escenario, los usuarios pueden designar un grupo de guardianes de confianza que puedan otorgarles acceso a su cuenta en caso de que pierdan el acceso. EIP 5883 y el más reciente EIP 7093 describen métodos interesantes para implementar tales mecanismos sociales.

Una vez más, los usuarios pueden especificar tanto un umbral como un conjunto de reglas que iniciarán el proceso de recuperación de la cuenta en caso de pérdida de acceso, lo que podría mejorar radicalmente la experiencia del usuario en criptografía.

Agregación de firmas BLS/Schnorr:

Como se mencionó anteriormente, otra debilidad de ECDSA es el torpe diseño de la firma Threshold. A diferencia de ECDSA, BLS y Schnorr han sido diseñados para soportar el esquema de firma Umbral, y estos estándares son esencialmente aditivos. En resumen, es posible calcular una firma válida agregando varias firmas parciales con sólidas garantías de seguridad.

La implementación de firmantes BLS o Schnorr podría permitir cierta gobernanza de tokens y al mismo tiempo minimizar las tarifas de verificación mediante el contrato inteligente (una verificación en lugar de una verificación por firma). Este mecanismo de agregación se describe e implementa opcionalmente como parte del estándar EIP 4337.

¿Qué sigue para la adopción de la abstracción de cuentas?

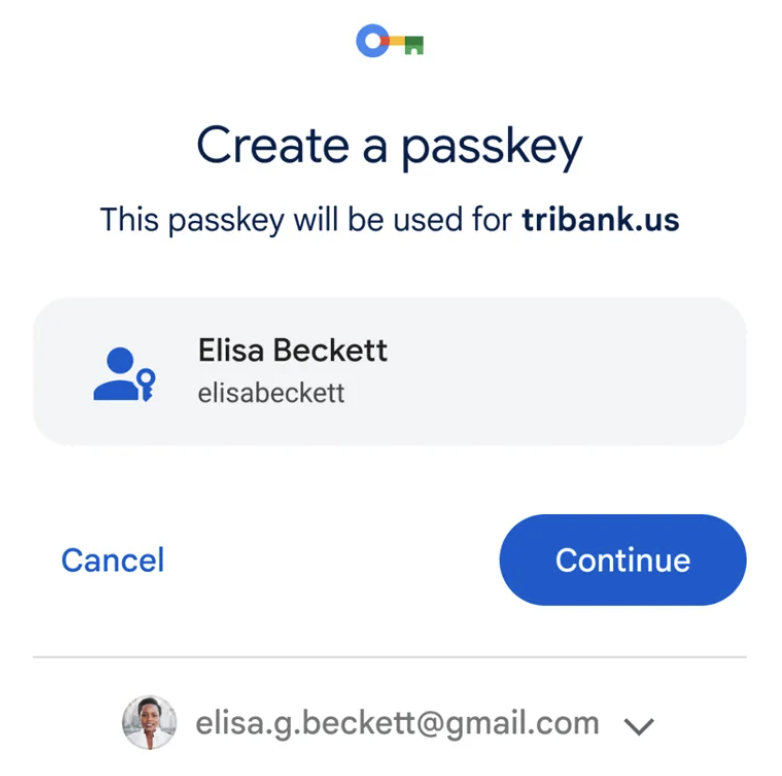

El caso de las claves de acceso:

La abstracción de cuentas compite directamente con las carteras de software en el contexto de la EOA. El modelo de seguridad de las carteras de software es muy débil, ya que cualquier malware puede agotar los fondos de los usuarios debido a su inherente conectividad a Internet y, en general, a su superficie de ataque más amplia. Las carteras de software realmente no pueden funcionar mejor, ya que los diseños (teléfonos inteligentes) basados en SoC (System On Chip) son muy heterogéneos y no todos contienen un enclave seguro.

Cuando contienen un enclave seguro, los desarrolladores no pueden cargar su propio código para implementar firmas de Ethereum/Bitcoin. En este contexto, simplemente NO es posible aprovechar las únicas funciones de seguridad contenidas en los teléfonos de alta gama.

Al incorporar la lógica de abstracción de cuenta, los desarrolladores pueden acceder a una implementación de firmas digitales de enclave seguro. Esto incluye WebAuthn, que está disponible a nivel del sistema operativo a través del estándar de claves de acceso.

También es posible establecer una regla en cadena en la que las firmas se originen a partir de las claves de acceso de los usuarios. Estas claves de acceso utilizan una curva elíptica diferente a la utilizada en la cadena de bloques Ethereum, pero como la verificación de la firma se puede implementar en el propio contrato inteligente, este mecanismo se vuelve realizable.

En cuanto a UX, los usuarios pueden beneficiarse de una amplia integración dentro de los ecosistemas de Apple, Google y Microsoft. También brinda un mejor nivel de seguridad que una billetera de software completa. Además, el contrato inteligente puede imponer varios tipos de mecanismos de gobernanza y seguridad en la cadena. Por ejemplo, cada ejecución de transacción puede protegerse mediante un firewall Web3 que se implementa fuera de la cadena y autoriza al contrato inteligente a ejecutar una transacción específica. Tal mecanismo permite que los guardias de seguridad sean flexibles según el perfil de riesgo del usuario.

En el frente de la seguridad, dicha configuración (Abstracción de cuenta con autenticador de claves de acceso) proporciona mejores garantías que las billeteras móviles actuales. Los teléfonos inteligentes modernos pueden utilizar Trustzone para implementar claves de acceso. No obstante, el panorama actual de la implementación de claves de acceso no es satisfactorio por las siguientes razones:

- Es probable que las claves de acceso estén implementadas en software completo Modo para Android e iOS. No aprovechan el elemento seguro integrado (¿todavía?).

- Los teléfonos inteligentes no implementan una interfaz de usuario confiable y el marco de claves de acceso no proporciona la información necesaria a los usuarios cuando firman, lo que significa que usted podría dar su consentimiento para transacciones que no comprende.

Abstracción de cuentas y la importancia de las carteras de hardware como raíces de confianza

El concepto de abstracción de cuentas permite la gobernanza detallada de diversos activos dentro de un contrato inteligente. Cuando se utiliza una billetera para micropagos, estas reglas de gobernanza permiten la ejecución fácil de transacciones de bajo valor. Por el contrario, para las transacciones de mayor valor, un mayor nivel de seguridad sigue siendo primordial, lo que hace que las billeteras de hardware sean, con diferencia, la opción indiscutible.

Por ejemplo, la abstracción de cuenta permitirá:

- Dinero de bolsillo, que se puede gastar usando claves de acceso en cualquier teléfono inteligente.

- Transacciones de mayor valor, todo ello requiere una firma segura de billetera de hardware y un firewall Web3.

- Salvamento de vidas y gestión de identidad, Requiere firma de billetera de hardware + clave de acceso + bloqueo de tiempo + firewall Web3.

A medida que continúen desarrollándose, estas reglas de gobernanza deberán implementarse con billeteras de hardware que sirvan como raíz fundamental de la confianza, ya que estos dispositivos permiten una seguridad y propiedad sin concesiones. De hecho, aunque Account Abstraction cambia el modelo de seguridad, la billetera en general aún necesita sólidas garantías de seguridad. El diseño de las reglas de gobernanza tiene una importancia capital desde una perspectiva de seguridad, especialmente en la salvaguardia de las claves responsables de su modificación. Además, los diferentes firmantes capaces de interactuar con la capa de Abstracción de Cuenta seguirán necesitando ciertos tipos de secretos (claves privadas) para autenticarse. Proteger estos secretos y proporcionar al usuario toda la información necesaria para dar su consentimiento a cualquier interacción blockchain sigue siendo crucial, incluso en un marco de abstracción de cuentas.

Pensamientos de cierre:

Como se exploró anteriormente, el paradigma de la EOA sigue siendo algo rudimentario. Por el contrario, es probable que la capacidad de Account Abstraction para hacer cumplir reglas complejas en la cadena se convierta en un cambio radical para los usuarios de criptomonedas. Curiosamente, el reciente progreso en torno a EIP 4337 nos acerca a este cambio significativo.

Por supuesto, quedan varios desafíos por delante.

Uno de estos desafíos es que la propia cadena de bloques ejecuta el modelo de gobernanza flexible de Account Abstraction, lo que significa que la ejecución tiene altos costos en comparación con las transacciones EOA regulares. En la capa 1 de Ethereum, la cadena no es muy escalable y, en consecuencia, la ejecución es bastante costosa. Sin embargo, en las Capas 2 escalables, la Abstracción de Cuentas podría convertirse en la opción predeterminada donde los usuarios definen reglas de gobernanza complejas impuestas por el consenso de la Capa 2 y ancladas en la Capa 1 de Ethereum.

Otro desafío es la necesidad fundamental de crear una forma estándar de interactuar con los marcos de abstracción de cuentas, hasta ahora centrados en cadenas EVM. Estas carteras genéricas ofrecen una amplia gama de posibilidades, incluida una alta flexibilidad. Sin embargo, sin estandarización, también podrían seguir siendo propietarios, lo que, a su vez, podría desafiar la adopción masiva.

De hecho, es probable que seamos testigos de un futuro en el que el paradigma de abstracción de cuentas podría convertirse en una característica fundamental de las cadenas EVM, mientras que la interacción EOA podría desempeñar un papel fundamental en otras redes blockchain, incluido Bitcoin, aunque un panorama de protocolos tan fragmentado no sea deseable. para los usuarios. También podemos anticipar que estos cambios, impulsados por la abstracción de cuentas, eventualmente se integrarán a nivel de blockchain. Una cosa es segura: la abstracción de cuentas pertenece al futuro de blockchain.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- ChartPrime. Eleve su juego comercial con ChartPrime. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://www.ledger.com/blog/how-account-abstraction-could-impact-the-crypto-landscape

- :posee

- :es

- :no

- :dónde

- 17

- 7

- a

- Poder

- arriba

- abstracción

- de la máquina

- Conforme

- Mi Cuenta

- abstracción de cuenta

- administración de cuentas

- Cuentas

- la adición de

- Adicionales

- Adicionalmente

- dirección

- direcciones

- Adopción

- avanzado

- ventajas

- agregación

- adelante

- algoritmo

- Todos

- aliviar

- permitir

- Permitir

- permite

- ya haya utilizado

- también

- AMM

- an

- anclado

- y

- android

- Otra

- anticiparse a

- cualquier

- cualquier cosa

- Apple

- aprobación

- aprobaciones

- arquitectura

- somos

- Reservada

- Argén

- en torno a

- artículo

- AS

- Activos

- At

- atacar

- atentado

- autenticar

- Autenticación

- Confirmación de Viaje

- Hoy Disponibles

- basado

- BE

- a las que has recomendado

- se convierte en

- esto

- antes

- "Ser"

- pertenece

- a continuación

- es el beneficio

- beneficios

- mejores

- Bitcoin

- bitcoin y ethereum

- Bloquear

- blockchain

- Redes blockchain

- tecnologías blockchain

- cadenas de bloqueo

- ambas

- Trae

- general

- pero

- by

- llamar al

- Calls

- PUEDEN

- Capacidad

- case

- cases

- a ciertos

- cadena

- cadenas

- Reto

- retos

- Cambios

- chip

- manera?

- más cerca

- código

- proviene

- comúnmente

- en comparación con

- compatible

- competencia

- completar

- integraciones

- exhaustivo

- cálculo

- Calcular

- informática

- concepto

- condiciones

- Conectividad

- Consenso

- consentimiento

- En consecuencia

- que no contengo

- contenida

- contexto

- continue

- contrato

- contratos

- contrario

- contraste

- control

- controlado

- a la inversa

- Core

- correcta

- corresponde

- costoso

- Precio

- podría

- Curso

- Para crear

- creado

- Creamos

- crucial

- cripto

- paisaje criptográfico

- espacio criptográfico

- usuarios criptográficos

- criptográfico

- criptografía

- Current

- En la actualidad

- curva

- personalizado

- personalizan

- todos los días

- peligroso

- DApps

- Descentralizado

- Predeterminado

- definir

- ahondar

- depositar

- descrito

- Diseño

- diseñado

- diseños

- A pesar de las

- desarrollar

- desarrolladores

- Dispositivos

- HIZO

- una experiencia diferente

- Dificultad

- digital

- digitalización

- de reservas

- directamente

- distinto

- diverso

- do

- No

- "Hacer"

- No

- drenar

- inconvenientes

- impulsados

- dos

- cada una

- facilidad

- facilidad de uso

- pasan fácilmente

- ecosistemas

- eficiente

- EIP

- elementos

- Elíptica

- integrado

- empodera

- habilitar

- permite

- permitiendo

- enclave

- final

- hacer cumplir

- mejorado

- ENS

- que entran a los

- entidad

- eoa

- ecuaciones

- Era

- ERC-20

- ERC-4337

- especialmente

- esencialmente

- establecer

- Etereum

- Etereum blockchain

- Monedero etéreo

- Ethereum

- Incluso

- Evento

- finalmente

- EVM

- ejemplo

- ejecutar

- Ejecuta

- ejecución

- experience

- explorar

- explorado

- hecho

- muchos

- Feature

- Caracteristicas

- Costes

- pocos

- campo

- Finalmente

- cortafuegos

- Nombre

- Flexibilidad

- flexible

- centrado

- siguiendo

- Formularios

- fragmentado

- Marco conceptual

- marcos

- fricción

- Desde

- frontal o trasero

- ser completados

- completamente

- fondo

- fundamental

- fondos

- Además

- futuras

- cambio de juego

- GAS

- en general

- generado

- la generación de

- dado

- da

- Buscar

- Gnosis

- Seguro para gnosis

- gobierno

- modelo de gobernancia

- conceder

- maravillosa

- Grupo procesos

- garantías

- Guardianes

- tenido

- Materiales

- Monedero de hardware

- Carteras de hardware

- Tienen

- es

- aumentado

- Retenida

- esta página

- Alta

- su

- mantiene

- Cómo

- Sin embargo

- HTML

- HTTPS

- i

- idea

- ideas

- Identidad

- de gestión de identidades

- Impacto

- implementar

- implementación

- implementaciones

- implementado

- implementación

- implementos

- importancia

- imposible

- mejorar

- mejorado

- mejoras

- in

- En otra

- Compensación

- incluye

- Incluye

- incorporando

- la increíble calidad de

- increíblemente

- en efecto

- información

- inherente

- inicial

- iniciar

- innovaciones

- originales

- ejemplo

- COMPLETAMENTE

- integración

- la intención de

- intención

- interactuar

- interactuando

- interacción

- interacciones

- interesante

- Interfaz

- Internet

- dentro

- iOS

- cuestiones

- emisor

- IT

- SUS

- sí mismo

- Trabajos

- solo

- Clave

- claves

- conocido

- Falta

- paisaje

- idioma

- Apellido

- .

- líder

- Prospectos

- menos

- Libro mayor

- Nivel

- Apalancamiento

- Mentir

- que otros

- limitaciones

- Limitada

- limitar

- límites

- carga

- lógica

- por más tiempo

- perder

- de

- Lote

- hecho

- Inicio

- gran

- Makers

- Realizar

- el malware

- Management

- muchos

- Mercado

- creadores de mercado

- Misa

- Adopción masiva

- max-ancho

- Puede..

- significa

- medidas

- mecanismo

- los mecanismos de

- mencionado

- las etiquetas

- métodos

- micropagos

- Microsoft

- mínimo

- minimiza

- minimizando

- mínimo

- Móvil

- Moda

- modelo

- Moderno

- dinero

- meses

- más,

- movimiento

- MPC

- multipartidario

- múltiples

- Multisig

- debe

- Navegar

- navegando

- necesario

- ¿ Necesita ayuda

- del sistema,

- telecomunicaciones

- Next

- no

- novedad

- ahora

- número

- of

- LANZAMIENTO

- on

- En cadena

- una vez

- ONE

- , solamente

- Operaciones

- or

- oráculo

- reconocida por

- OS

- Otro

- salir

- contorno

- salida

- Más de

- total

- EL DESARROLLADOR

- propiedad

- los propietarios de

- propiedad

- par

- pares

- paradigma

- supremo

- parte

- particular

- partes

- llave maestra

- pasado

- camino

- pago

- país

- Personas

- para

- Realizar

- realizado

- sin permiso

- la perspectiva

- móviles

- esencial

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Mucho

- POSIBILIDADES

- posible

- preferencias

- previamente

- primitivo

- principio

- privada

- clave privada

- Llaves privadas

- problemas

- Mi Perfil

- Programación

- Programas

- Progreso

- PROMETEMOS

- propietario

- protector

- protocolo

- protocolos

- demostrablemente

- Demostrar.

- proporcionar

- proporciona un

- proporcionando

- público

- clave pública

- propósito

- radical

- radicalmente

- azar

- distancia

- real

- darse cuenta de

- realmente

- razones

- reciente

- recuperación

- con respecto a

- registrado

- regular

- permanecer

- permanece

- recordarlo

- exigir

- la investigación

- Resolución

- responsable

- Revolution

- Subir

- Riesgo

- Función

- raíz

- raíces

- Regla

- reglas

- Ejecutar

- correr

- ambiente seguro

- salvaguardar

- mismo

- ahorro

- escalable

- guión

- esquema

- esquemas

- Schnorr

- secretos

- seguro

- asegurado

- EN LINEA

- Medidas de Seguridad

- parece

- Confiscar

- envío

- servicio

- set

- ajustes

- Configure

- Varios

- Turno

- tienes

- mostrado

- firmar

- Firmas

- importante

- simplemente

- desde

- inteligente

- contrato inteligente

- Contratos Inteligentes

- teléfono inteligente

- teléfonos inteligentes

- So

- hasta aquí

- Social

- Software

- Resuelve

- algo

- algo

- sofisticado

- Espacio

- soluciones y

- específicamente

- Gastos

- gastado

- esparcimiento

- independiente

- estándar

- estandarización

- estándares de salud

- Sin embargo

- Historia

- fuerte

- tal

- SOPORTE

- Soportado

- Apoyar

- Superficie

- te

- Técnico

- Tecnologías

- Tecnología

- que

- esa

- La

- El futuro de las

- su

- Les

- sí mismos

- luego

- Estas

- ellos

- cosa

- así

- ¿aunque?

- umbral

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a

- ficha

- demasiado

- tracción

- transaccional

- ejecución de transacciones

- Transacciones

- transferir

- transición

- ensayos

- detonante

- desencadenados

- desencadenando

- Confía en

- de confianza

- confiable

- Turing

- GIRO

- tipos

- principiante

- innegable

- bajo

- apuntalar

- entender

- us

- utilizan el

- usado

- Usuario

- experiencia como usuario

- Interfaz de usuario

- usuarios

- usando

- Utilizando

- ux

- validación

- propuesta de

- diversos

- Verificación

- verificando

- muy

- visión

- Billetera

- Carteras

- fue

- Trenzado

- Camino..

- formas

- we

- debilidad

- Web2

- Web3

- WELL

- ¿

- cuando

- sean

- que

- mientras

- QUIENES

- amplio

- Amplia gama

- más ancho

- seguirá

- dentro de

- sin

- Testigo

- trabajado

- funciona

- se

- años

- aún

- Usted

- zephyrnet