Tiempo de lectura: 4 minutos

1. ¿Es seguro web3?

303 incidentes de seguridad relacionados con blockchain en 2022, lo que resultó en pérdidas de hasta $ 3.777 mil millones. Hemos sido testigos de un aumento en la cantidad de amenazas de seguridad web3 durante los últimos tres años consecutivos, 2020 vio 123 incidentes de seguridad, 2021 terminó con 236 y, como era de esperar, 2022 fue incluso más alto a 303. Estas estadísticas muestran la importancia de la seguridad en Web3.

De nada servirá crear un ecosistema web3 si no podemos mantener nuestros protocolos a salvo de los atacantes. El funcionamiento y el éxito de web3 dependen de qué tan bien podamos reducir el riesgo de ser pirateado. Los riesgos de seguridad de web3 son reales, $3.777 mil millones es una cifra enorme, y estos incidentes crean una sensación de miedo y muestran el riesgo que enfrenta web3 en la actualidad.

2. Ciberseguridad Web3

Poco después del amanecer de la cadena de bloques de Ethereum y el surgimiento de protocolos basados en blockchain, la seguridad siempre ha sido un aspecto clave. La seguridad es ahora el principal requisito porque ningún usuario confía en los protocolos sin ella. La comunidad Web3 recorre un largo camino para garantizar la seguridad de los usuarios y los auditores juegan el papel más importante en este viaje.

2.1 Papel de las empresas de seguridad Web3

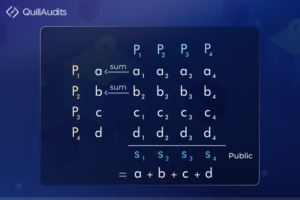

Varias empresas de seguridad se encargan de crear un entorno más seguro y brindan soluciones a varios protocolos basados en web3. En QuillAudits, somos la empresa líder en seguridad Web3 con la misión de hacer que la experiencia del usuario sea segura y protegida.

Somos quienes asumimos la responsabilidad de auditar contratos inteligentes para protocolos para ayudar a mantener seguros a los usuarios. Y este blog es uno de esos muchos intentos de mantenerlo seguro al compartir algunos consejos de seguridad para mantener su protocolo seguro para los usuarios.

3. Consejos de expertos para garantizar la seguridad

En esta sección del blog, revisaremos uno por uno algunos consejos que lo ayudarán a usted y a su protocolo a largo plazo y ayudarán a generar confianza y mejores relaciones con los usuarios. Vamos.

3.1 Elija siempre el enfoque de seguridad por diseño

La seguridad es un aspecto que debe cuidarse incluso antes de comenzar a escribir código. Verá, las metodologías que sigue y las dependencias que tiene en su protocolo juegan un papel muy importante en la creación de un protocolo seguro y protegido.

Necesitamos tener un diseño seguro y protegido para proteger los protocolos de los atacantes. Esto, en términos generales, significa tener criterios de seguridad para diseños, productos e infraestructuras. Por ejemplo, los desarrolladores deben trabajar para minimizar las áreas de superficie de ataque, proteger los marcos predeterminados y de confianza cero, y garantizar privilegios mínimos e independientes.

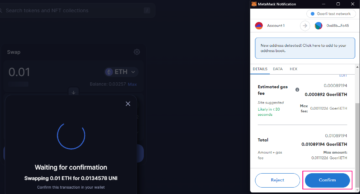

3.2 Autenticación de dos factores

Este ha sido un mecanismo de seguridad muy exitoso en el espacio web2. Esto reduce el riesgo de ser víctima de ataques de phishing, que es una amenaza en web3. Ha habido muchos incidentes relacionados con el phishing, como los ataques de "phishing de hielo".

La autenticación de dos factores es una excelente manera de lidiar con los ataques de phishing porque el proceso implica validar el dispositivo utilizado para fines de autenticación en lugar de solo contraseñas.

3.3 Gestión de claves controlada por el usuario mejorada

Uno de los pilares fundamentales de la tecnología blockchain es la criptografía. Pero los nuevos usuarios o incluso muchos intermediarios luchan por mantener seguras las claves privadas. Para mejorar las cosas, puede optar por un mecanismo de billetera de custodia. Si no, puedes intentar educar al espacio del usuario al respecto para que algunos elementos disruptivos no entorpezcan su experiencia.

3.4 Cuidado con los ataques sociales

Hay amenazas no solo dentro de la cadena, sino que también debemos ser cautelosos con la dinámica fuera de la cadena. Varios ataques se han ajustado a los criterios de ataques sociales en el protocolo. Estos ataques pueden sabotear los protocolos por completo al tomar el control de las decisiones de la comunidad.

Los miembros del protocolo deben ser conscientes de estas amenazas y siempre implementar las contramedidas pertinentes. Estos tipos de ataques son difíciles de identificar y de falsificar. Por lo tanto, siempre es recomendable acudir a auditorías de firmas reconocidas como QuillAudit. Puede encontrar más información sobre los ataques sociales en https://blog.quillhash.com/2023/02/10/maximizing-dao-security-an-experts-guide-to-auditing-the-social-layer/.

3.5 Métodos de notificación de vulnerabilidades

Debe haber un método definitivo bien establecido para informar vulnerabilidades a las autoridades del protocolo, asegurando que los detalles de los problemas, especialmente para vulnerabilidades críticas, no se publiquen.

Una recompensa por errores es uno de esos programas ejecutados por varias dApps. Implica una buena recompensa para el pirata informático a cambio de posibles vulnerabilidades antes de que puedan ser explotadas y dañen el protocolo.

3.6 Auditores — Web3 Warriors

La seguridad es importante si desea construir cualquier cosa en web3. Esta suele ser la única diferencia entre un protocolo exitoso y uno fallido. Los usuarios nunca quieren invertir su tiempo y dinero en protocolos que no son seguros.

Todas las metodologías mencionadas anteriormente tienen como objetivo brindarle los mejores consejos, pero la incorporación exitosa de muchos de estos consejos requiere una experiencia extrema, que a menudo supera a los desarrolladores. Por lo tanto, hoy en día, casi todos los protocolos se someten a auditorías externas para protegerse y generar confianza en el espacio web3. Los auditores ayudan a que su protocolo esté libre de ataques en cadena y lo guían para evitar ser atacado socialmente y protegerse de algunos ataques menos comunes.

4. Conclusión

Es importante recordar que Web3 sigue creciendo y llevará algún tiempo reemplazar a Web2. Estamos en un proceso continuo de aprendizaje e implementación de nuevos cambios para ayudar a que esa transición suceda. Estos cambios exigen una integración continua del método de seguridad, y los nuevos cambios traen caminos inexplorados, que incluso podrían provocar daños inesperados.

Estos daños inesperados pueden manejarse con la ayuda de auditores expertos en su trabajo. Tal experiencia la tiene QuillAudits, que ayuda a sus clientes a mantenerse seguros de todas las formas posibles. ¡Visite nuestro sitio web y asegure su proyecto Web3!

16 Vistas

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.quillhash.com/2023/02/27/expert-tips-for-staying-ahead-of-web3-security-threats/

- $3

- 1

- 2020

- 2021

- 2022

- a

- Nuestra Empresa

- sobre TI

- arriba

- Después

- adelante

- hacerlo

- y

- áreas

- aspecto

- atacar

- ataques

- Los intentos

- auditoría

- los auditores

- auditorías

- Autenticación

- Autoridades

- porque

- cada vez

- antes

- "Ser"

- MEJOR

- mejores

- entre

- Tener cuidado

- mil millones

- blockchain

- la tecnología blockchain

- Relacionado con la cadena de bloques

- Blog

- generosidad

- llevar

- general

- Error

- recompensa de errores

- build

- generar confianza

- llamar al

- servicios sociales

- cautelosos

- Cambios

- comprobar

- clientes

- código

- Algunos

- vibrante e inclusiva

- Empresas

- completamente

- consecutivo

- continuo

- contratos

- control

- podría

- Falsificación

- Para crear

- Creamos

- criterios

- crítico

- criptografía

- custodia

- ciber

- DApps

- acuerdo

- decisiones

- por defecto

- definitivo

- Diseño

- diseños

- detalles

- desarrolladores

- dispositivo

- un cambio

- disruptivo

- dinámica

- ecosistema

- educar

- elementos

- garantizar

- asegurando que

- Entorno

- especialmente

- Etereum

- Etereum blockchain

- Incluso

- Cada

- ejemplo

- excelente,

- Intercambio

- experience

- experto

- Experiencia

- expertos

- Explotado

- externo

- extremo

- caras

- Fallidos

- miedo

- Encuentre

- Firme

- empresas

- cómodo

- seguir

- la fundación de

- marcos

- Gratis

- Desde

- funcionamiento

- obtener

- Go

- Va

- candidato

- Creciendo

- guía

- hackeado

- pirata informático

- suceder

- Difícil

- es

- Retenida

- ayuda

- ayuda

- más alto

- impedir

- Cómo

- HTTPS

- enorme

- Identifique

- implementar

- implementación

- importancia

- importante

- mejorado

- in

- infraestructura

- integración

- intermediarios

- Invertir

- cuestiones

- IT

- Guardar

- Clave

- claves

- Lead

- líder

- aprendizaje

- Largo

- pérdidas

- Lote

- para lograr

- muchos

- significa

- mecanismo

- Miembros

- mencionado

- Método

- metodologías

- mínimo

- minimizar

- Misión

- dinero

- más,

- MEJOR DE TU

- movimiento

- ¿ Necesita ayuda

- Nuevo

- número

- En cadena

- ONE

- contraseñas

- pasado

- suplantación de identidad

- ataques de phishing

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- punto

- posible

- posible

- evitar

- privada

- Llaves privadas

- privilegios

- Productos

- programa cultural, social y deportivo.

- proyecto

- proteger

- protocolo

- protocolos

- proporcionar

- fines

- hachís

- real

- reconocido

- reducir

- reduce

- relacionado

- Relaciones

- recordarlo

- reemplazar

- Informes

- requisito

- requiere

- responsabilidad

- resultante

- Gana dinero

- Subir

- Riesgo

- riesgos

- carretera

- Función

- Ejecutar

- ambiente seguro

- Safer

- Safety

- Sección

- seguro

- EN LINEA

- los riesgos de seguridad

- Las amenazas de seguridad

- sentido

- separado

- Varios

- compartir

- tienes

- mostrar

- inteligente

- Contratos Inteligentes

- So

- Social

- socialmente

- Soluciones

- algo

- Espacio

- espiga

- comienzo

- statistics

- quedarse

- Sin embargo

- Luchar

- comercial

- exitosos

- tal

- Superficie

- ¡Prepárate!

- toma

- Tecnología

- términos

- La

- su

- sí mismos

- cosas

- amenaza

- amenazas

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- recomendaciones

- a

- hoy

- parte superior

- transición

- viajes

- Confía en

- Fideicomisos

- tipos

- Inesperado

- Usuario

- experiencia como usuario

- usuarios

- diversos

- Víctima

- Vulnerabilidades

- vulnerabilidad

- Billetera

- Web2

- Web3

- comunidad web3

- Ecosistema Web3

- proyecto web3

- espacio web3

- Página web

- que

- QUIENES

- seguirá

- sin

- presenciando

- Actividades:

- la escritura

- años

- Usted

- tú

- a ti mismo

- zephyrnet