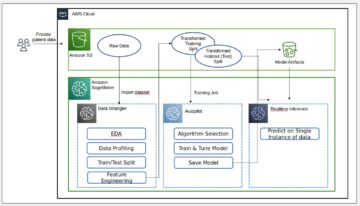

Crear una solución lista para producción en AWS implica una serie de compensaciones entre recursos, tiempo, expectativas del cliente y resultados comerciales. El Marco bien diseñado de AWS le ayuda a comprender los beneficios y riesgos de las decisiones que toma mientras crea cargas de trabajo en AWS. Al utilizar el marco, aprenderá recomendaciones operativas y arquitectónicas actuales para diseñar y operar cargas de trabajo confiables, seguras, eficientes, rentables y sostenibles en AWS.

Un proyecto de procesamiento inteligente de documentos (IDP) generalmente combina el reconocimiento óptico de caracteres (OCR) y el procesamiento del lenguaje natural (NLP) para leer y comprender un documento y extraer entidades o frases específicas. Este Lente personalizada de buena arquitectura IDP le proporciona la orientación para abordar los desafíos comunes que vemos en el campo. Al responder una serie de preguntas en esta lente personalizada, identificará los riesgos potenciales y podrá resolverlos siguiendo el plan de mejora.

Esta publicación se centra en el pilar de seguridad de la solución IDP. A partir de la introducción del pilar de seguridad y los principios de diseño, examinamos el diseño y la implementación de la solución con cuatro áreas de enfoque: control de acceso, protección de datos, gestión de claves y secretos, y configuración de cargas de trabajo. Al leer esta publicación, aprenderá sobre el pilar de seguridad en el marco de buena arquitectura y su aplicación a las soluciones IDP.

Criterios de diseño

El pilar de seguridad abarca la capacidad de una solución IDP para proteger documentos de entrada, sistemas de procesamiento de documentos y activos de salida, aprovechando las tecnologías de AWS para mejorar la seguridad mientras se procesan documentos de manera inteligente.

Todos los servicios de IA de AWS (por ejemplo, Amazon Textil, Amazon Comprehendo Amazon Comprende Médico) utilizados en las soluciones IDP son servicios de IA totalmente administrados donde AWS protege su infraestructura física, puntos finales API, sistema operativo y código de aplicación, y maneja la resiliencia del servicio y la conmutación por error dentro de una región determinada. Como cliente de AWS, puede concentrarse en utilizar estos servicios para realizar sus tareas de IDP, en lugar de proteger estos elementos. Hay una serie de principios de diseño que pueden ayudarle a fortalecer la seguridad de su carga de trabajo IDP:

- Implementar una base de identidad sólida – Implemente el principio de privilegio mínimo y aplique la separación de funciones con la autorización adecuada para cada interacción con sus recursos de AWS en aplicaciones IDP. Centralice la gestión de identidades y trate de eliminar la dependencia de credenciales estáticas a largo plazo.

- Mantener la trazabilidad – Los servicios de IA utilizados en IDP están integrados con Seguimiento de la nube de AWS, que le permite monitorear, alertar y auditar acciones y cambios en su entorno IDP con baja latencia. Su integración con Reloj en la nube de Amazon le permite integrar la recopilación de registros y métricas con su sistema IDP para investigar y tomar medidas automáticamente.

- Automatizar las recomendaciones de seguridad actuales – Los mecanismos de seguridad automatizados basados en software mejoran su capacidad para escalar de forma segura de forma más rápida y rentable. Cree arquitecturas IDP seguras, incluida la implementación de controles que se definen y administran como código en plantillas con versión controlada mediante el uso Formación en la nube de AWS.

- Proteja los datos en tránsito y en reposo – El cifrado en tránsito se admite de forma predeterminada para todos los servicios de IA necesarios para IDP. Preste atención a la protección de los datos en reposo y los datos producidos en las salidas de los desplazados internos. Clasifique sus datos en niveles de sensibilidad y utilice mecanismos, como cifrado, tokenización y control de acceso, cuando corresponda.

- Otorgar permisos con privilegios mínimos a las personas – IDP reduce en gran medida la necesidad de acceso directo y procesamiento manual de documentos. Involucrar únicamente a las personas necesarias para realizar tareas de validación o aumento de casos reduce el riesgo de mal manejo de documentos y errores humanos al tratar con datos confidenciales.

- Prepárese para eventos de seguridad – Prepárese para un incidente implementando políticas y procesos de gestión e investigación de incidentes que se alineen con los requisitos de su organización. Ejecute simulaciones de respuesta a incidentes y utilice herramientas con automatización para aumentar la velocidad de detección, investigación y recuperación.

Áreas de enfoque

Antes de diseñar una carga de trabajo IDP, debe implementar prácticas para cumplir con sus requisitos de seguridad. Esta publicación se centra en el pilar de Seguridad con cuatro áreas de enfoque:

- Control de acceso – En una aplicación IDP, el control de acceso es la parte clave para garantizar la seguridad de la información. No solo se trata de garantizar que solo los usuarios autorizados puedan acceder a la aplicación, sino también de garantizar que otros servicios solo puedan acceder al entorno e interactuar entre sí de una manera adecuadamente segura.

- Protección de datos – Dado que el cifrado de datos en tránsito es compatible de forma predeterminada con todos los servicios de IA necesarios para IDP, la protección de datos en una aplicación IDP se centra más en cifrar datos en reposo y gestionar información confidencial, como la información de identificación personal (PII).

- Gestión de claves y secretos. – El enfoque de cifrado que utiliza para proteger su flujo de trabajo de IDP puede incluir diferentes claves para cifrar datos y autorizar a los usuarios en múltiples servicios y sistemas relacionados. La aplicación de un sistema integral de gestión de claves y secretos proporciona mecanismos duraderos y seguros para proteger aún más sus aplicaciones y datos de IDP.

- Configuración de carga de trabajo – La configuración de la carga de trabajo implica múltiples principios de diseño, incluido el uso de servicios de monitoreo y auditoría para mantener la trazabilidad de las transacciones y los datos en su carga de trabajo de IDP, la configuración de procedimientos de respuesta a incidentes y la separación de diferentes cargas de trabajo de IDP entre sí.

Control de acceso

En el área de enfoque del control de acceso, considere las siguientes recomendaciones actuales:

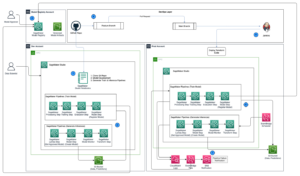

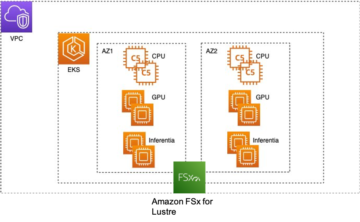

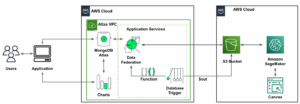

- Utilice puntos de enlace de VPC para establecer una conexión privada con servicios relacionados con IDP – Puede utilizar Amazon Textract, Amazon Comprehend y Servicio de almacenamiento simple de Amazon (Amazon S3) a través de una red enrutable mundial o mantenga el tráfico de su red dentro de la red de AWS mediante el uso de puntos finales de VPC. Para seguir las recomendaciones de seguridad actuales, debe mantener su tráfico IDP dentro de sus VPC y establecer una conexión privada entre su VPC y Amazon Textract o Amazon Comprehend mediante la creación de puntos finales de interfaz de VPC. También puede acceder a Amazon S3 desde su VPC mediante puntos de enlace de la VPC de puerta de enlace.

- Configurar un proveedor de identidad centralizado – Para autenticar usuarios y sistemas en su aplicación IDP, configurar un proveedor de identidad centralizado facilita la administración del acceso a múltiples aplicaciones y servicios IDP. Esto reduce la necesidad de múltiples conjuntos de credenciales y brinda la oportunidad de integrarse con los procesos de recursos humanos (RRHH) existentes.

- Utilice roles de IAM para controlar el acceso y aplicar el acceso con privilegios mínimos – Para administrar el acceso de los usuarios a los servicios IDP, debe crear roles de IAM para el acceso de los usuarios a los servicios en la aplicación IDP y adjuntar las políticas y etiquetas adecuadas para lograr el acceso con privilegios mínimos. Luego, se deben asignar roles a los grupos apropiados según lo administrado en su proveedor de identidad. También puede utilizar roles de IAM para asignar permisos de uso de servicios, empleando así credenciales efímeras de AWS Security Token Service (STS) para llamar a las API de servicios. En circunstancias en las que es necesario llamar a los servicios de AWS para fines de IDP desde sistemas que no se ejecutan en AWS, utilice Funciones de AWS IAM en cualquier lugar para obtener credenciales de seguridad temporales en IAM para cargas de trabajo que se ejecutan fuera de AWS.

- Proteja Amazon Textract y Amazon Comprehend en su cuenta contra la suplantación de identidad entre servicios – Una aplicación IDP suele emplear varios servicios de AWS, de modo que un servicio puede llamar a otro. Por lo tanto, es necesario evitar el servicio cruzado”diputado confundido”escenarios. Recomendamos utilizar el

aws:SourceArnyaws:SourceAccountclaves de contexto de condición global en las políticas de recursos para limitar los permisos que Amazon Textract o Amazon Comprehend otorgan a otro servicio del recurso.

Protección de datos

A continuación se presentan algunas recomendaciones actuales a considerar para la protección de datos:

- Siga las recomendaciones actuales para proteger los datos confidenciales en los almacenes de datos – El IDP suele implicar varios almacenes de datos. Es necesario proteger los datos confidenciales en estos almacenes de datos. Las recomendaciones de seguridad actuales en esta área implican definir controles de IAM, múltiples formas de implementar controles de detección en las bases de datos, fortalecer la seguridad de la infraestructura que rodea sus datos mediante el control del flujo de la red y la protección de los datos mediante cifrado y tokenización.

- Cifrar datos en reposo en Amazon Textract – Amazon Textract utiliza Transport Layer Security (TLS) y puntos finales de VPC para cifrar los datos en tránsito. El método de cifrado de datos en reposo para uso de Amazon Textract es el cifrado del lado del servidor. Puede elegir entre las siguientes opciones:

- Cifrado del lado del servidor con Amazon S3 (SSE-S3) – Cuando utiliza claves administradas de Amazon S3, cada objeto se cifra con una clave única. Como protección adicional, este método cifra la clave con una clave principal que rota periódicamente.

- Cifrado del lado del servidor con AWS KMS (SSE-KMS) – Hay permisos separados para el uso de un Servicio de administración de claves de AWS (AWS KMS) que brinda protección contra el acceso no autorizado a sus objetos en Amazon S3. SSE-KMS también le proporciona un seguimiento de auditoría en CloudTrail que muestra cuándo se utilizó su clave KMS y quién. Además, puede crear y administrar claves KMS que sean exclusivas para usted, su servicio y su región.

- Cifre la salida de la API asíncrona de Amazon Textract en un depósito S3 personalizado – Cuando inicia un trabajo asincrónico de Amazon Textract llamando

StartDocumentTextDetectionorStartDocumentAnalysis, se llama un parámetro opcional en la acción APIOutputConfig. Este parámetro le permite especificar el depósito de S3 para almacenar la salida. Otro parámetro de entrada opcionalKMSKeyIdle permite especificar la clave administrada por el cliente (CMK) de KMS que se utilizará para cifrar la salida. - Utilice el cifrado de AWS KMS en Amazon Comprehend – Amazon Comprehend trabaja con AWS KMS para proporcionar cifrado mejorado para sus datos. La integración con AWS KMS le permite cifrar los datos en el volumen de almacenamiento para

Start*yCreate*trabajos y cifra los resultados de salida deStart*trabajos utilizando su propia clave KMS.- Para uso a través del Consola de administración de AWS, Amazon Comprehend cifra los modelos personalizados con su propia clave KMS.

- Para uso a través del Interfaz de línea de comandos de AWS (AWS CLI), Amazon Comprehend puede cifrar modelos personalizados utilizando su propia clave KMS o una CMK proporcionada, y recomendamos esta última.

- Proteger la PII en la salida IDP – Para documentos que incluyen PII, cualquier PII en la salida IDP también debe protegerse. Puede proteger la PII de salida en su almacén de datos o redactar la PII en su salida de IDP.

- Si necesita almacenar la PII en su IDP posterior, considere definir controles de IAM, implementar controles de protección y detección en las bases de datos, fortalecer la seguridad de la infraestructura que rodea sus datos a través del control de flujo de red e implementar la protección de datos mediante cifrado y tokenización.

- Si no necesita almacenar la PII en su IDP descendente, considere redactar la PII en la salida de su IDP. Puedes diseñar un Paso de redacción de PII con Amazon Comprehend en su flujo de trabajo de IDP.

Gestión de claves y secretos.

Considere las siguientes recomendaciones actuales para administrar claves y secretos:

- Utilice AWS KMS para implementar una administración segura de claves criptográficas – Debe definir un enfoque de cifrado que incluya el almacenamiento, la rotación y el control de acceso de las claves, lo que ayuda a brindar protección a su contenido. AWS KMS le ayuda a administrar claves de cifrado y se integra con muchos servicios de AWS. Proporciona almacenamiento duradero, seguro y redundante para sus claves KMS.

- Utilice AWS Secrets Manager para implementar la gestión de secretos – Un flujo de trabajo de IDP puede tener secretos, como credenciales de bases de datos, en múltiples servicios o etapas. Necesita una herramienta para almacenar, administrar, recuperar y potencialmente rotar estos secretos. Director de secretos de AWS le ayuda a administrar, recuperar y rotar credenciales de bases de datos, credenciales de aplicaciones y otros secretos a lo largo de sus ciclos de vida. Almacenar las credenciales en Secrets Manager ayuda a mitigar el riesgo de una posible filtración de credenciales por parte de cualquier persona que pueda inspeccionar el código de su aplicación.

Configuración de carga de trabajo

Para configurar la carga de trabajo, siga estas recomendaciones actuales:

- Separe varias cargas de trabajo de IDP utilizando diferentes cuentas de AWS – Recomendamos establecer barreras de seguridad comunes y aislamiento entre entornos (como producción, desarrollo y prueba) y cargas de trabajo a través de una estrategia de múltiples cuentas. AWS proporciona herramientas para administre sus cargas de trabajo a escala a través de una estrategia de múltiples cuentas para establecer este límite de aislamiento. Cuando tiene varias cuentas de AWS bajo administración central, sus cuentas deben organizarse en una jerarquía definida por agrupaciones de unidades organizativas (OU). Luego se pueden organizar y aplicar controles de seguridad a las unidades organizativas y a las cuentas de los miembros, estableciendo controles preventivos consistentes en las cuentas de los miembros de la organización.

- Registre llamadas a la API de Amazon Textract y Amazon Comprehend con CloudTrail – Amazon Textract y Amazon Comprehend están integrados con CloudTrail. Las llamadas capturadas incluyen llamadas desde la consola del servicio y llamadas desde su propio código a los puntos finales de API de los servicios.

- Establecer procedimientos de respuesta a incidentes. – Incluso con controles integrales, preventivos y de detección, su organización aún debe contar con procesos para responder y mitigar el impacto potencial de los incidentes de seguridad. Implementar las herramientas y los controles antes de un incidente de seguridad y luego practicar de manera rutinaria la respuesta a incidentes mediante simulaciones le ayudará a verificar que su entorno pueda respaldar una investigación y recuperación oportunas.

Conclusión

En esta publicación, compartimos principios de diseño y recomendaciones actuales para Security Pillar en la creación de soluciones IDP bien diseñadas.

Para conocer los próximos pasos, puede leer más sobre el Marco bien diseñado de AWS y consulte nuestro Guía para el procesamiento inteligente de documentos en AWS para diseñar y construir su aplicación IDP. Comuníquese también con su equipo de cuentas para obtener una revisión de buena arquitectura de su carga de trabajo de IDP. Si necesita orientación experta adicional, comuníquese con el equipo de su cuenta de AWS para contratar a un arquitecto de soluciones especializado en IDP.

AWS está comprometido con la lente de buena arquitectura de IDP como herramienta viva. A medida que evolucionen las soluciones de IDP y los servicios de IA de AWS relacionados, actualizaremos la lente de buena arquitectura de IDP en consecuencia.

Acerca de los autores

Jerez Ding es arquitecto senior de soluciones especializado en inteligencia artificial (IA) y aprendizaje automático (ML) en Amazon Web Services (AWS). Tiene una amplia experiencia en aprendizaje automático con un doctorado en informática. Trabaja principalmente con clientes del sector público en diversos desafíos comerciales relacionados con AI/ML, ayudándolos a acelerar su viaje de aprendizaje automático en la nube de AWS. Cuando no ayuda a los clientes, disfruta de las actividades al aire libre.

Jerez Ding es arquitecto senior de soluciones especializado en inteligencia artificial (IA) y aprendizaje automático (ML) en Amazon Web Services (AWS). Tiene una amplia experiencia en aprendizaje automático con un doctorado en informática. Trabaja principalmente con clientes del sector público en diversos desafíos comerciales relacionados con AI/ML, ayudándolos a acelerar su viaje de aprendizaje automático en la nube de AWS. Cuando no ayuda a los clientes, disfruta de las actividades al aire libre.

Brijesh Pati es arquitecto de soluciones empresariales en AWS. Su principal objetivo es ayudar a los clientes empresariales a adoptar tecnologías de nube para sus cargas de trabajo. Tiene experiencia en desarrollo de aplicaciones y arquitectura empresarial y ha trabajado con clientes de diversas industrias, como deportes, finanzas, energía y servicios profesionales. Sus intereses incluyen arquitecturas sin servidor y AI/ML.

Brijesh Pati es arquitecto de soluciones empresariales en AWS. Su principal objetivo es ayudar a los clientes empresariales a adoptar tecnologías de nube para sus cargas de trabajo. Tiene experiencia en desarrollo de aplicaciones y arquitectura empresarial y ha trabajado con clientes de diversas industrias, como deportes, finanzas, energía y servicios profesionales. Sus intereses incluyen arquitecturas sin servidor y AI/ML.

rui cardoso es arquitecto de soluciones asociado en Amazon Web Services (AWS). Se centra en AI/ML e IoT. Trabaja con socios de AWS y los apoya en el desarrollo de soluciones en AWS. Cuando no está trabajando, le gusta andar en bicicleta, hacer senderismo y aprender cosas nuevas.

rui cardoso es arquitecto de soluciones asociado en Amazon Web Services (AWS). Se centra en AI/ML e IoT. Trabaja con socios de AWS y los apoya en el desarrollo de soluciones en AWS. Cuando no está trabajando, le gusta andar en bicicleta, hacer senderismo y aprender cosas nuevas.

mia chang es un arquitecto de soluciones especializado en aprendizaje automático para Amazon Web Services. Trabaja con clientes en EMEA y comparte las mejores prácticas para ejecutar cargas de trabajo de IA/ML en la nube con su experiencia en matemáticas aplicadas, informática e IA/ML. Se centra en cargas de trabajo específicas de PNL y comparte su experiencia como conferenciante y autora de libros. En su tiempo libre, le gusta hacer senderismo, jugar juegos de mesa y preparar café.

mia chang es un arquitecto de soluciones especializado en aprendizaje automático para Amazon Web Services. Trabaja con clientes en EMEA y comparte las mejores prácticas para ejecutar cargas de trabajo de IA/ML en la nube con su experiencia en matemáticas aplicadas, informática e IA/ML. Se centra en cargas de trabajo específicas de PNL y comparte su experiencia como conferenciante y autora de libros. En su tiempo libre, le gusta hacer senderismo, jugar juegos de mesa y preparar café.

Suyin Wang es un arquitecto de soluciones especializado en IA/ML en AWS. Tiene formación interdisciplinaria en aprendizaje automático, servicios de información financiera y economía, junto con años de experiencia en la creación de aplicaciones de ciencia de datos y aprendizaje automático que resolvieron problemas empresariales del mundo real. Le gusta ayudar a los clientes a identificar las preguntas comerciales adecuadas y crear las soluciones de IA/ML adecuadas. En su tiempo libre le encanta cantar y cocinar.

Suyin Wang es un arquitecto de soluciones especializado en IA/ML en AWS. Tiene formación interdisciplinaria en aprendizaje automático, servicios de información financiera y economía, junto con años de experiencia en la creación de aplicaciones de ciencia de datos y aprendizaje automático que resolvieron problemas empresariales del mundo real. Le gusta ayudar a los clientes a identificar las preguntas comerciales adecuadas y crear las soluciones de IA/ML adecuadas. En su tiempo libre le encanta cantar y cocinar.

Tim Condello es arquitecto senior de soluciones especializado en inteligencia artificial (IA) y aprendizaje automático (ML) en Amazon Web Services (AWS). Su enfoque es el procesamiento del lenguaje natural y la visión por computadora. A Tim le gusta tomar las ideas de los clientes y convertirlas en soluciones escalables.

Tim Condello es arquitecto senior de soluciones especializado en inteligencia artificial (IA) y aprendizaje automático (ML) en Amazon Web Services (AWS). Su enfoque es el procesamiento del lenguaje natural y la visión por computadora. A Tim le gusta tomar las ideas de los clientes y convertirlas en soluciones escalables.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :posee

- :es

- :no

- :dónde

- $ UP

- 100

- 120

- 150

- 7

- a

- capacidad

- Poder

- Nuestra Empresa

- acelerar

- de la máquina

- lograr

- en consecuencia

- Mi Cuenta

- Cuentas

- Lograr

- a través de

- la columna Acción

- acciones

- actividades

- Adicionales

- Adicionalmente

- adoptar

- Ventaja

- en contra

- adelante

- AI

- Servicios de IA

- AI / ML

- objetivo

- Alertar

- alinear

- Todos

- permite

- a lo largo de

- también

- Amazon

- Amazon Comprehend

- Amazon Textil

- Amazon Web Services

- Servicios Web de Amazon (AWS)

- an

- y

- Otra

- cualquier

- nadie

- abejas

- API

- Aplicación

- Desarrollo de aplicaciones

- aplicaciones

- aplicada

- La aplicación de

- enfoque

- adecuado

- arquitectónico

- arquitectura

- somos

- Reservada

- áreas

- artificial

- inteligencia artificial

- Inteligencia Artificial (AI)

- AS

- Activos

- asigna

- At

- adjuntar

- auditoría

- auditoría

- autor

- autorización

- autorizar

- autorizado

- Confirmación de Viaje

- automáticamente

- Automatización

- AWS

- Cliente de AWS

- fondo

- BE

- porque

- beneficios

- MEJOR

- y las mejores prácticas

- entre

- tablero

- Juegos de Mesa

- primer libro

- límite

- build

- Construir la

- pero

- by

- llamar al

- , que son

- llamar

- Calls

- PUEDEN

- capturado

- case

- central

- centralizado

- retos

- Cambios

- personaje

- reconocimiento de caracteres

- Elige

- circunstancias

- clasificar

- Soluciones

- código

- CAFÉ

- --

- combina

- comprometido

- Algunos

- comprender

- exhaustivo

- computadora

- Ciencias de la Computación

- Visión por computador

- condición

- Congreso

- Configuración

- conexión

- Considerar

- consistente

- Consola

- contacte

- contenido

- contexto

- control

- controles

- rentable

- Para crear

- Creamos

- CREDENCIAL

- Referencias

- criptográfico

- Current

- personalizado

- cliente

- Clientes

- datos

- protección de datos

- Ciencia de los datos

- Base de datos

- bases de datos

- tratar

- decisiones

- Predeterminado

- definir

- se define

- definir

- Grado

- Diseño

- principios de diseño

- diseño

- Detección

- el desarrollo

- Desarrollo

- una experiencia diferente

- de reservas

- Acceso directo

- do

- documento

- documentos

- No

- cada una

- más fácil

- Ciencias económicas

- Educación

- eficiente

- ya sea

- elementos

- eliminarlos

- EMEA

- empleando

- emplea

- permite

- engloba

- cifrado

- cifrado

- energía

- hacer cumplir

- y conseguir de esta manera

- mejorado

- garantizar

- asegurando que

- Empresa

- entidades

- Entorno

- ambientes

- error

- establecer

- el establecimiento

- Incluso

- evoluciona

- examinar

- ejemplo

- exfiltración

- existente

- expectativa

- experience

- experto

- en los detalles

- Amplia experiencia

- extraerlos

- campo

- financiar

- financiero

- información financiera

- de tus señales

- Focus

- se centra

- enfoque

- seguir

- siguiendo

- Digital XNUMXk

- Marco conceptual

- Gratis

- Desde

- completamente

- promover

- Juegos

- puerta

- dado

- da

- Buscar

- Grupo

- guía

- Manijas

- Tienen

- es

- he

- ayuda

- ayudando

- ayuda

- aquí

- jerarquía

- su

- hr

- HTML

- http

- HTTPS

- humana

- Recursos Humanos

- ideas

- Identifique

- Identidad

- de gestión de identidades

- if

- Impacto

- implementar

- implementación

- implementación

- mejorar

- es la mejora continua

- in

- incidente

- respuesta al incidente

- incluir

- incluye

- Incluye

- aumente

- industrias

- información

- seguridad de la información

- EN LA MINA

- Las opciones de entrada

- integrar

- COMPLETAMENTE

- Integra

- integración

- Intelligence

- De Operación

- Procesamiento inteligente de documentos

- interactuar

- interacción

- intereses

- Interfaz

- dentro

- Introducción

- investigar

- investigación

- involucrar

- que implica

- IOT

- solo

- IT

- SUS

- sí mismo

- Trabajos

- Empleo

- jpg

- Guardar

- Clave

- claves

- idioma

- principalmente

- Estado latente

- .

- APRENDE:

- aprendizaje

- menos

- ciclos de vida

- LIMITE LAS

- línea

- alga viva

- log

- compromiso a largo plazo

- Mira

- ama

- Baja

- máquina

- máquina de aprendizaje

- principalmente

- mantener

- para lograr

- HACE

- gestionan

- gestionado

- Management

- gerente

- administrar

- manera

- manual

- muchos

- matemáticas

- Puede..

- los mecanismos de

- Conoce a

- miembro

- Método

- métrico

- mal manejo

- Mitigar las

- ML

- modelos

- Monitorear

- monitoreo

- más,

- múltiples

- Natural

- Procesamiento natural del lenguaje

- necesario

- ¿ Necesita ayuda

- del sistema,

- tráfico de red

- Nuevo

- Next

- nlp

- número

- objeto

- objetos

- obtener

- OCR

- of

- on

- ONE

- , solamente

- funcionamiento

- operativos.

- Oportunidad

- reconocimiento óptico de caracteres

- Opciones

- or

- organización

- organizativo

- Organizado

- OS

- Otro

- "nuestr

- salir

- Resultado

- salida

- salidas

- afuera

- EL DESARROLLADOR

- parámetro

- parte

- Socio

- socios

- Pagar

- Personas

- permisos

- Personalmente

- Doctor en Filosofía

- frases

- los libros físicos

- Pillar

- Colocar

- plan

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Por favor

- políticas

- política

- posible

- Publicación

- posible

- la posibilidad

- prácticas

- Preparar

- evitar

- primario

- principio

- principios

- privada

- privilegio

- problemas

- procedimientos

- en costes

- tratamiento

- producido

- Producción

- Profesional

- proyecto

- proteger

- protegido

- Protección

- Cobertura

- proporcionar

- previsto

- proveedor

- proporciona un

- público

- fines

- poner

- Poniendo

- Preguntas

- rápidamente

- más bien

- en comunicarse

- Leer

- Reading

- mundo real

- reconocimiento

- recomiendan

- recomendaciones

- recuperación

- reduce

- remitir

- región

- regularmente

- relacionado

- confianza

- dependencia

- exigir

- Requisitos

- Requisitos

- resiliencia y se la estamos enseñando a nuestro hijos e hijas.

- Resolvemos

- Recurso

- Recursos

- Responder

- respuesta

- RESTO

- Resultados

- una estrategia SEO para aparecer en las búsquedas de Google.

- Derecho

- Riesgo

- riesgos

- También soy miembro del cuerpo docente de World Extreme Medicine (WEM) y embajadora europea de igualdad para The Transformational Travel Council (TTC). En mi tiempo libre, soy una incansable aventurera, escaladora, patrona de día, buceadora y defensora de la igualdad de género en el deporte y la aventura. En XNUMX, fundé Almas Libres, una ONG nacida para involucrar, educar y empoderar a mujeres y niñas a través del deporte urbano, la cultura y la tecnología.

- rutinariamente

- Ejecutar

- correr

- escalable

- Escala

- escenarios

- Ciencia:

- Secreto

- secretos

- sector

- seguro

- asegurado

- segura

- Asegura

- asegurar

- EN LINEA

- token de seguridad

- ver

- mayor

- sensible

- Sensibilidad

- separado

- separación

- Serie

- Sin servidor

- de coches

- Servicios

- Sets

- pólipo

- compartido

- Acciones

- ella

- tienes

- Shows

- sencillos

- a medida

- Soluciones

- algo

- Speaker

- especialista

- soluciones y

- velocidad

- Deportes

- etapas

- comienzo

- Comience a

- estático

- paso

- pasos

- Sin embargo

- STORAGE

- tienda

- tiendas

- almacenamiento

- Estrategia

- FORTALECIMIENTO

- fortalecimiento

- fuerte

- tal

- SOPORTE

- Soportado

- Rodeando

- sostenible,

- te

- Todas las funciones a su disposición

- entrada

- ¡Prepárate!

- toma

- tareas

- equipo

- Tecnologías

- plantillas

- temporal

- test

- que

- esa

- La

- su

- Les

- luego

- Ahí.

- de este modo

- por lo tanto

- Estas

- cosas

- así

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- Tim

- equipo

- oportuno

- a

- ficha

- Tokenization

- del IRS

- Trazabilidad

- tráfico

- camino

- Transacciones

- tránsito

- transporte

- Turning

- no autorizado

- bajo

- entender

- único

- unidades que

- Actualizar

- Uso

- utilizan el

- usado

- Usuario

- usuarios

- usos

- usando

- generalmente

- validación

- diversos

- verificar

- vía

- visión

- volumen

- fue

- formas

- we

- web

- servicios web

- cuando

- que

- mientras

- QUIENES

- seguirá

- dentro de

- trabajado

- flujo de trabajo

- trabajando

- funciona

- años

- Usted

- tú

- zephyrnet