En breve

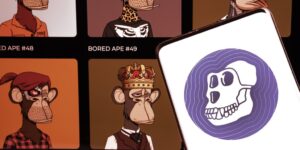

- Check Point Research ha descubierto una estafa de phishing criptográfico que ha robado al menos medio millón de dólares.

- Los sitios web Metamask y Pancake han sido imitados en la estafa.

Check Point Research (CPR) tiene descubierto CRISPR una "campaña masiva de phishing en motores de búsqueda" que ha resultado en el robo de criptomonedas por valor de al menos medio millón de dólares a los usuarios.

“Durante el pasado fin de semana, Check Point Research encontró cientos de incidentes en los que los inversores criptográficos perdieron su dinero al intentar descargar e instalar conocidos carteras de cifrado o cambiar sus monedas en plataformas de intercambio de criptomonedas como PancakeSwap o Uniswap”, Dijo CPR.

"Acabo de instalar la billetera fantasma y de alguna manera terminé descargando la estafa", dijo un usuario de Reddit, y agregó: "Soy algo nuevo en las billeteras".

La estafa, descubrió CPR, también ha estado afectando MetaMask y los usuarios fantasma, dos billeteras criptográficas populares, con estafadores que imitan sitios web legítimos casi a la perfección.

"Durante el fin de semana pasado, los investigadores de CPR detectaron varios sitios web de phishing que se parecían al sitio web original, porque los estafadores copiaron su diseño", agregó CPR.

Phantom y MetaMask

Para el dominio fantasma, los usuarios se encontraban con dominios de phishing como "phanton.app" o "phantonn.app", a diferencia del legítimo "phantom.app".

Lo mismo ocurrió con las tácticas MetaMask de los estafadores, que vieron aparecer dominios como “MètaMask” a través de las campañas publicitarias de Google. En el caso de MetaMask, los estafadores también intentaban robar las claves privadas de los usuarios para acceder a sus billeteras.

“Lo que hace que esta campaña de phishing sea única es el hecho de que los estafadores no envían enlaces de phishing por correo electrónico como las estafas de phishing tradicionales”, dijo CPR. "En cambio, están usando campañas publicitarias de Google para hacer que sus sitios web de phishing aparezcan antes que el sitio original cuando alguien busca la palabra clave", agregó el grupo.

Pero, ¿qué pueden hacer los usuarios para protegerse? CPR ha proporcionado pasos de precaución para los usuarios de criptografía.

Estos incluyen mirar el primer sitio web en su búsqueda y asegurarse de que no sea un anuncio. Los usuarios, sugiere CPR, tampoco deben dar nunca su frase de contraseña.

Por último, pero no menos importante, CPR dice, "siempre verifique dos veces las URL".

- de la máquina

- Ad

- applicación

- Campaña

- Campañas

- el cambio

- cripto

- carteras de cifrado

- monedas

- Diseño

- descubierto CRISPR

- dólares

- dominios

- Nombre

- Grupo procesos

- HTTPS

- Cientos

- Inversionistas

- IT

- claves

- LINK

- miró

- MetaMask

- millones

- dinero

- fantasma

- suplantación de identidad

- ataque de phishing

- campaña de phishing

- Plataformas

- Popular

- privada

- Llaves privadas

- proteger

- reporte

- la investigación

- Estafa

- Los estafadores

- estafas

- Buscar

- motor de búsqueda

- robada

- táctica

- usuarios

- Billetera

- Carteras

- Página web

- sitios web

- fin de semana

- valor