Gracias a tommy msk y Talal Haj Bakry of @mysk_co por el ímpetu y la información detrás de este artículo. El dúo se describe a sí mismo como "dos desarrolladores de iOS e investigadores de seguridad ocasionales en dos continentes". En otras palabras, aunque la seguridad cibernética no es su negocio principal, están haciendo lo que desearíamos que hicieran todos los programadores: no dar por sentadas las características de seguridad de las aplicaciones o del sistema operativo, sino mantener sus propios ojos en cómo funcionan esas características en la vida real. para evitar tropezar con los errores y suposiciones de otras personas.

La imagen destacada de arriba se basa en uno de sus tweets, que puede ver en su totalidad a continuación.

Twitter recientemente anunció que ya no cree que la autenticación de dos factores (2FA) basada en SMS sea lo suficientemente segura.

Irónicamente, como explicamos la semana pasada, los mismos usuarios para los que pensaría que este cambio sería más importante son los usuarios de Twitter de "nivel superior", aquellos que pagan por una insignia azul de Twitter para tener más alcance y permitirles enviar tweets más largos…

…pero a esos usuarios de pago por jugar se les permitirá seguir usando mensajes de texto (SMS) para recibir sus códigos 2FA.

El resto de nosotros necesitamos cambiar a un tipo diferente de sistema 2FA dentro de las próximas tres semanas (antes del viernes 2023-03-17).

Eso significa usar una aplicación que genera una secuencia secreta "sembrada" de códigos de un solo uso, o usar un token de hardware, como Yubikey, que hace la parte criptográfica de probar su identidad.

¿Llaves de hardware o códigos basados en aplicaciones?

Las llaves de seguridad de hardware cuestan alrededor de $ 100 cada una (seguimos el precio aproximado de Yubikey para un dispositivo con protección biométrica basada en su huella digital), o $ 50 si está dispuesto a optar por el tipo menos seguro que se puede activar con el toque del dedo de cualquiera.

Por lo tanto, estamos dispuestos a asumir que cualquiera que ya haya invertido en un token de seguridad de hardware lo habrá hecho a propósito y no habrá comprado uno para dejarlo sin hacer nada en casa.

Por lo tanto, esos usuarios ya se habrán alejado de la 2FA basada en SMS o en aplicaciones.

Pero todos los demás, suponemos, caen en uno de los tres campos:

- Aquellos que no usan 2FA en absoluto, porque lo consideran una molestia adicional innecesaria al iniciar sesión.

- Aquellos que activaron 2FA basado en SMS, porque es simple, fácil de usar y funciona con cualquier teléfono móvil.

- Aquellos que optaron por 2FA basado en aplicaciones, porque se mostraron reacios a dar su número de teléfono, o ya habían decidido pasar de la 2FA de mensajes de texto.

Si está en el segundo campo, esperamos que no solo renuncie a 2FA y deje que caduque en su cuenta de Twitter, sino que cambie a una aplicación para generar esos códigos de seis dígitos.

Y si estás en el primer campo, esperamos que la publicidad y el debate en torno al cambio de Twitter (¿realmente se hizo por razones de seguridad o simplemente para ahorrar dinero al enviar tantos SMS?) sea el impulso que necesitas para adopte 2FA usted mismo.

¿Cómo hacer 2FA basado en aplicaciones?

Si está utilizando un iPhone, el administrador de contraseñas integrado en iOS puede generar códigos 2FA para usted, para tantos sitios web como desee, por lo que no necesita instalar ningún software adicional.

En Android, Google ofrece su propia aplicación de autenticación, como era de esperar llamada google Authenticator, que puedes obtener desde Google Play.

La aplicación complementaria de Google hace el trabajo de generar las secuencias de código de inicio de sesión únicas necesarias, al igual que la de Apple Ajustes > contraseñas utilidad en iOS.

Pero vamos a suponer que al menos algunas personas, y posiblemente muchas, se habrán preguntado perfectamente razonablemente, "¿Qué otras aplicaciones de autenticación existen, para no tener que poner todos mis huevos de seguridad cibernética en la cesta de Apple (o Google)?"

Muchas empresas de renombre (incluida Sophos, por cierto, tanto para iOS y Android) proporcionan utilidades de autenticación gratuitas y confiables que harán exactamente lo que necesita, sin adornos, tarifas ni anuncios, si es comprensible que desee usar una aplicación 2FA que no proviene del mismo proveedor que su sistema operativo.

De hecho, puede encontrar una amplia y tentadora gama de autenticadores simplemente buscando Aplicación de autenticación en Google Play o App Store.

Mucho donde elegir

El problema es que hay un número improbable, quizás incluso imponderable, de tales aplicaciones, todas aparentemente respaldadas por su calidad por su aceptación en los "jardines amurallados" oficiales de Apple y Google.

De hecho, amigos de Naked Security @mysk_co acaba de enviarnos un correo electrónico para decirnos que ellos mismos habían ido a buscar aplicaciones de autenticación y que estaban entre sorprendidos y conmocionados por lo que encontraron.

Tommy Mysk, cofundador de @mysk_co, lo expresó simple y llanamente en un correo electrónico:

Analizamos varias aplicaciones de autenticación después de que Twitter detuviera el método SMS para 2FA. Vimos muchas aplicaciones de estafa con casi el mismo aspecto. Todos engañan a los usuarios para que obtengan una suscripción anual por $40 al año. Capturamos cuatro que tienen binarios casi idénticos. También detectamos una aplicación que envía cada código QR escaneado a la cuenta de análisis de Google del desarrollador.

Como Tommy te invita a preguntarte, en una serie de tweets que ha publicado, ¿cómo se supone que incluso un usuario bien informado sabe que su principal resultado de búsqueda es "Aplicación de autenticación” puede ser, de hecho, el que hay que evitar a toda costa?

Las aplicaciones impostoras en esta categoría, al parecer, generalmente intentan que usted les pague entre $ 20 y $ 40 cada año, aproximadamente lo que costaría comprar un token 2FA de hardware de buena reputación que duraría años y casi con certeza sería más seguro. :

Muchas de estas aplicaciones de autenticación sospechosas utilizan esta técnica para engañar a los usuarios. Después de finalizar el asistente de bienvenida después del primer lanzamiento, obtiene la vista de compra en la aplicación. Y el botón x para descartar la vista aparece después de unos segundos (esquina superior derecha)#Tienda de aplicaciones pic.twitter.com/sgxEo5ZwF0

- Mysk 🇨🇦🇩🇪 (@mysk_co) Febrero 20, 2023

Cuando tratamos de buscar en la App Store, por ejemplo, nuestro resultado principal fue una aplicación con una descripción que rayaba en lo analfabeto (esperamos que este nivel de falta de profesionalismo desanime al menos a algunas personas de inmediato), creada por un empresa utilizando el nombre de una conocida marca china de teléfonos móviles.

Dada la aparente mala calidad de la aplicación (aunque, sin embargo, llegó a la App Store, no lo olvide), lo primero que pensamos fue que estábamos viendo una infracción total del nombre de la empresa.

Nos sorprendió que los presuntos impostores hubieran podido adquirir un certificado de firma de código de Apple con un nombre que no creíamos que tuvieran derecho a usar.

Tuvimos que leer el nombre de la empresa dos veces antes de darnos cuenta de que una letra había sido cambiada por un carácter parecido, y estábamos lidiando con el viejo "typosquatting", o lo que un abogado podría llamar pasando – elegir deliberadamente un nombre que no coincida literalmente pero que sea visualmente lo suficientemente similar como para confundirlo de un vistazo.

Cuando buscamos en Google Play, el resultado principal fue una aplicación sobre la que @mysk_co ya había tuiteado, advirtiendo que no solo exige dinero que no necesita gastar, sino que también roba el semillas or comenzando secretos de las cuentas que configuró para 2FA.

Recuerda la cadena secreta 6QYW4P6KWALGCUWM en el código QR, y los números TOTP 660680 que podéis ver en las imágenes de abajo, porque los volvemos a encontrar más adelante:

Por qué las semillas son secretos

Para explicar.

La mayoría de los códigos 2FA basados en aplicaciones se basan en un protocolo criptográfico conocido como TOTP, abreviatura de contraseña de un solo uso basada en el tiempo, especificado en RFC 6238.

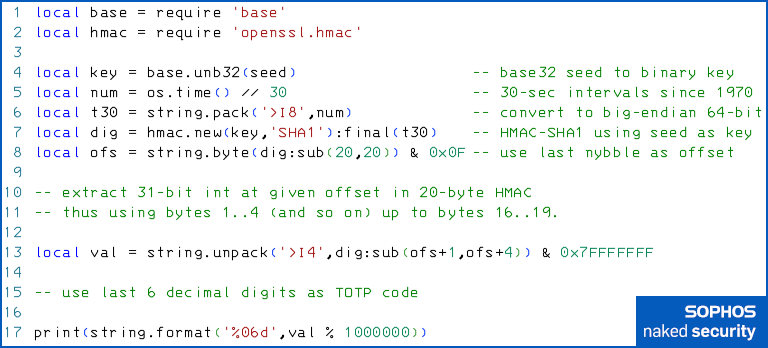

El algoritmo es sorprendentemente simple, como puede ver en el código Lua de muestra a continuación:

El proceso funciona así:

R. Convierta la semilla, o "secreto inicial", que se le proporcionó originalmente como una cadena codificada en base32 (como texto o mediante un código QR), en una cadena de bytes [línea 4].

B. Divida el “tiempo de época de Unix” actual en segundos por 30, ignorando la parte fraccionaria. El tiempo Unix es el número de segundos desde 1970-01-01T00:00:00Z [5].

C. Guarde este número, que es efectivamente un contador de medio minuto que comenzó en 1970, en un búfer de memoria como un entero sin signo big-endian de 64 bits (8 bytes) [6].

D. Hash ese búfer de 8 bytes usando una iteración de HMAC-SHA1 con la semilla inicial decodificada en base32 como clave [7].

E. Extraiga el último byte del resumen HMAC-SHA160 de 1 bits (byte 20 de 20) y luego tome los cuatro bits inferiores (el resto cuando se divide por 16) para obtener un número X entre 0 y 15 inclusive [8] .

F. Extraiga los bytes X+1,X+2,X+3,X+4 del hash, es decir, 32 bits extraídos desde los primeros cuatro bytes (1..4) hasta los últimos cuatro bytes ( 16..19) [13].

G. Convertir a un entero sin signo big-endian de 32 bits y poner a cero el bit más significativo, para que funcione limpiamente, ya sea que luego se trate como con o sin signo [13].

H. Tome los últimos 6 dígitos decimales de ese número entero (calcule el resto cuando se divide por un millón) e imprímalo con ceros a la izquierda para obtener el código TOTP [17].

En otras palabras, la semilla inicial para cualquier cuenta, o el secreto como puede verlo etiquetado en el tweet de @mysk_co arriba, es literalmente la clave para producir cada código TOTP que necesitará para esa cuenta.

Los códigos son para usar, las semillas son para asegurar

Hay tres razones por las que solo escribe esos códigos de seis dígitos extrañamente calculados cuando inicia sesión, y nunca usa (o incluso necesita ver) la semilla nuevamente directamente:

- No puede retroceder desde ninguno de los códigos hasta la clave utilizada para generarlos. Por lo tanto, interceptar códigos TOTP, incluso en grandes cantidades, no lo ayuda a realizar ingeniería inversa para obtener códigos de inicio de sesión pasados o futuros.

- No puede avanzar desde el código actual al siguiente en secuencia. Cada código se calcula de forma independiente, en función de la semilla, por lo que interceptar un código hoy no le ayudará a iniciar sesión en el futuro. Por lo tanto, los códigos actúan como contraseñas de un solo uso.

- Nunca necesita escribir la semilla en una página web o formulario de contraseña. En un teléfono móvil moderno, por lo tanto, se puede guardar exactamente una vez en el chip de almacenamiento seguro (a veces llamado un enclave) en el dispositivo, donde un atacante que roba su teléfono cuando está bloqueado o apagado no puede extraerlo.

En pocas palabras, un código generado es seguro para un solo uso, porque la semilla no se puede descifrar del código.

Pero la semilla debe mantenerse en secreto para siempre, porque cualquier código, desde principios de 1970 hasta mucho después de la probable muerte térmica del universo (263 segundos en el futuro, o alrededor de 0.3 billones de años), se pueden generar casi instantáneamente a partir de la semilla.

Por supuesto, el servicio en el que está iniciando sesión necesita una copia de su semilla para verificar que ha proporcionado un código que coincide con el momento en que intenta iniciar sesión.

Entonces necesitas confiar en los servidores del otro extremo tener especial cuidado para mantener sus semillas seguras, incluso (o quizás especialmente) si el servicio se vulnera.

También necesitas confiar en la aplicación que está utilizando en su extremo para nunca revelar tus semillas.

Eso significa no mostrar esas semillas a nadie (una aplicación codificada correctamente ni siquiera le mostrará la semilla después de que la haya ingresado o escaneado, porque simplemente no necesita volver a verla), no soltar semillas a cualquier otra aplicación, no escribirlos para registrar archivos, agregarlos a las copias de seguridad o incluirlos en la salida de depuración...

…y muy, muy definitivamente nunca transmitir ninguna de sus semillas a través de la red.

De hecho, una aplicación que carga sus semillas en un servidor en cualquier parte del mundo es tan incompetente que debe dejar de usarla de inmediato o tan poco confiable que debe tratarla como malware ciberdelincuente.

¿Qué hacer?

Si tomó una aplicación de autenticación recientemente, especialmente si lo hizo con prisa como resultado del reciente anuncio de Twitter, revisa tu elección a la luz de lo que ahora sabes.

Si se vio obligado a pagar una suscripción por él; si la aplicación está llena de anuncios; si la aplicación viene con un marketing increíble y reseñas entusiastas pero proviene de una empresa de la que nunca ha oído hablar; o si simplemente está teniendo dudas, y algo no se siente bien al respecto...

…considere cambiar a una aplicación principal que su equipo de TI ya haya aprobado, o que alguien técnico, a quien conozca y en quien confíe, pueda responder.

Como se mencionó anteriormente, Apple tiene un generador de código 2FA incorporado en Ajustes > contraseñas, y Google tiene su propia google Authenticator aplicación en Play Store.

Su proveedor de seguridad favorito probablemente tenga una aplicación generadora de códigos gratuita, sin publicidad y sin entusiasmo que usted también puede usar. (Sophos tiene un autenticador independiente para iOS y un componente de autenticación en la aplicación gratuita Sophos Intercept X for Mobile en ambos iOS y Android.)

Si decide cambiar la aplicación de autenticación porque no está seguro de cuál tiene, asegúrese de restablecer todas las semillas 2FA para todas las cuentas que le has confiado.

(De hecho, si la aplicación anterior tiene una opción para exportar sus semillas para que pueda leerlas en una nueva aplicación, ahora sabe no solo que no debe usar esa función, sino también que su decisión de cambiar de aplicación fue una buena ¡uno!)

CUANTIFICAR EL RIESGO PARA USTED MISMO

El riesgo de dejar tu cuenta protegida por una semilla 2FA que crees que alguien más ya conoce (o puede descubrir) es obvio.

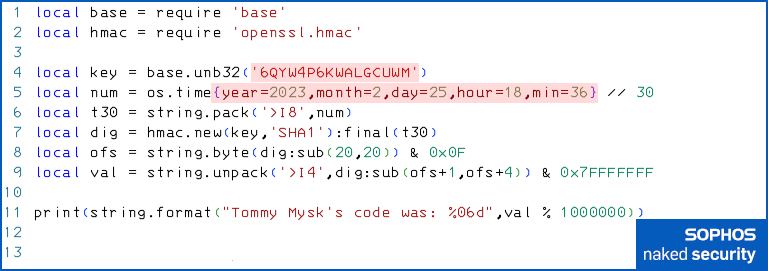

Puede comprobarlo usted mismo usando el algoritmo TOTP que presentamos anteriormente e ingresando [A] la cadena "secreta" de Tommy Mysk's Tweet arriba y [B] la hora en que tomó la captura de pantalla, que fue a las 7:36 p. m., hora de Europa Central, el 2023 de febrero de 02, una hora antes que UTC (Hora zulú, denotado Z en la marca de tiempo a continuación).

La semilla robada es: 6QYW4P6KWALGCUWM La hora zulú era: 2023-02-25T18:36:00Z Que es: 1,677,350,160 segundos en la época de Unix

Como era de esperar, y como puede coincidir con las imágenes en el tweet anterior, el código produce el siguiente resultado:

$ luax totp-mysk.lua El código de Tommy Mysk era: 660680

Como diría el famoso meme de los videojuegos: Todos sus códigos TOTP nos pertenecen.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://nakedsecurity.sophos.com/2023/02/27/beware-rogue-2fa-apps-in-app-store-and-google-play-dont-get-hacked/

- 1

- 2FA

- 7

- a

- Poder

- Nuestra Empresa

- arriba

- Absoluto

- aceptación

- Mi Cuenta

- Cuentas

- adquirir

- Actúe

- Añadir

- Adicionales

- adoptar

- Anuncios

- Después

- adelante

- algoritmo

- Todos

- ya haya utilizado

- Aunque

- Analytics

- y

- android

- Anuncio

- nadie

- dondequiera

- applicación

- tienda de aplicaciones

- aparente

- Apple

- Aplicación

- aprobado

- aplicaciones

- en torno a

- artículo

- Autenticación

- autor

- auto

- background-image

- copias de seguridad

- basado

- canasta

- porque

- antes

- detrás de

- a continuación

- entre

- Tener cuidado

- biométrico

- Poco

- Azul

- insignia azul

- frontera

- Fondo

- compró

- marca

- buffer

- construido

- incorporado

- .

- comprar

- calcular

- llamar al

- , que son

- Acampar

- Puede conseguir

- servicios sociales

- Categoría

- capturado

- Reubicación

- central

- ciertamente

- certificado

- el cambio

- personaje

- chino

- chip

- Co-founder

- código

- Color

- cómo

- Empresas

- compañía

- componente

- Considerar

- convertir

- Core

- Esquina

- Cost

- Precio

- Para contrarrestar

- Curso

- Protectora

- creado

- criptográfico

- Current

- CIBERCRIMINAL

- La Ciberseguridad

- tratar

- Muerte

- debate

- decidido

- Koops

- que probar definitivamente

- demandas

- describir

- descripción

- desarrolladores

- dispositivo

- HIZO

- una experiencia diferente

- Digest

- dígitos

- directamente

- Descartar

- Pantalla

- mostrar

- dividido

- No

- "Hacer"

- No

- cada una

- Más temprano

- de manera eficaz

- Óvulos

- ya sea

- suficientes

- entrado

- encomendado

- época

- especialmente

- Europea

- Incluso

- NUNCA

- Cada

- todos

- exactamente

- ejemplo

- esperar

- Explicar

- explicado

- exportar

- en los detalles

- extra

- extraerlos

- Ojos

- Caídas

- famoso

- Feature

- destacado

- Caracteristicas

- alimentación

- Costes

- pocos

- Figura

- archivos

- Encuentre

- dedo

- huella dactilar

- acabado

- Nombre

- siguiendo

- hacia

- formulario

- encontrado

- fraccionario

- Gratuito

- Viernes

- amigos

- Desde

- ser completados

- futuras

- en general

- generar

- generado

- genera

- la generación de

- generador

- obtener

- Donar

- Mirada

- Go

- va

- candidato

- Google Analytics

- Google Play

- De Google

- concedido

- mano

- Materiales

- de seguridad de hardware

- hachís

- es

- oído

- altura

- ayuda

- Golpear

- Inicio

- con la esperanza

- flotar

- Cómo

- HTTPS

- idéntico

- Identidad

- imagen

- imágenes

- inmediatamente

- importante

- Improbable

- in

- En otra

- Incluye

- INTEGRAL

- independientemente

- información

- infracción

- instalar

- será invertido

- invita

- iOS

- iPhone

- IT

- iteración

- sí mismo

- Trabajos

- Guardar

- acuerdo

- Clave

- claves

- Saber

- conocido

- large

- Apellido

- lanzamiento

- abogado

- líder

- Abandonar

- dejarlo

- carta

- Nivel

- Vida

- luz

- que otros

- línea

- cerrado

- Largo

- por más tiempo

- mirando

- hecho

- Corriente principal

- el malware

- gerente

- muchos

- Margen

- Marketing

- Match

- max-ancho

- significa

- Conoce a

- meme

- Salud Cerebral

- mencionado

- la vida

- Método

- podría

- millones

- errores

- Móvil

- Aplicación movil

- teléfono móvil

- Moderno

- dinero

- más,

- MEJOR DE TU

- movimiento

- Seguridad desnuda

- nombre

- Cerca

- ¿ Necesita ayuda

- sin embargo

- Nuevo

- nueva aplicación

- Next

- normal

- número

- números

- obvio

- ocasional

- Ofertas

- oficial

- Viejo

- ONE

- funcionamiento

- sistema operativo

- Optión

- solicite

- originalmente

- Otro

- EL DESARROLLADOR

- parte

- Contraseña

- administrador de contraseñas

- contraseñas

- pasado

- Paul

- Pagar

- pago

- Personas

- de las personas

- quizás

- teléfono

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- pobre

- posición

- publicado

- Artículos

- presentó

- precio

- Imprimir

- probablemente

- Problema

- Programador

- protegido

- Protección

- protocolo

- Demostrar.

- proporcionar

- previsto

- publicidad

- comprar

- propósito

- poner

- Código QR

- calidad

- distancia

- en comunicarse

- Leer

- real

- vida real

- razones

- recepción

- reciente

- recientemente

- acreditado

- investigadores

- RESTO

- resultado

- género

- Reseñas

- Riesgo

- ambiente seguro

- mismo

- Guardar

- Estafa

- aplicaciones de estafa

- Buscar

- búsqueda

- Segundo

- segundos

- Secreto

- seguro

- EN LINEA

- token de seguridad

- dispersores

- semillas

- parece

- enviando

- Secuencia

- Serie

- Servidores

- de coches

- set

- Varios

- sorprendido

- En Corto

- tienes

- Mostrar

- firmado

- importante

- firma

- similares

- sencillos

- simplemente

- desde

- Sentado

- SMS

- So

- Software

- sólido

- algo

- Alguien

- algo

- en alguna parte

- especificado

- pasar

- comienzo

- fundó

- Comience a

- robos

- robada

- Detener

- detenido

- STORAGE

- tienda

- suscripción

- tal

- suministrada

- Supuesto

- sorprendido

- suspicaz

- SVG

- Switch

- conmutada

- te

- ¡Prepárate!

- toma

- equipo

- Técnico

- La

- su

- sí mismos

- por lo tanto

- pensamiento

- Tres

- equipo

- fecha y hora

- a

- hoy

- ficha

- demasiado

- parte superior

- TOTP

- contacto

- transición

- transparente

- sorpresa

- Trillones

- verdadero

- Confía en

- digno de confianza

- Convertido

- Tweet

- Los Tweets

- Twice

- Comprensiblemente

- Universo

- UNIX

- Enlance

- us

- utilizan el

- Usuario

- usuarios

- UTC

- utilidades

- utilidad

- vendedor

- verificar

- vía

- Ver

- advertencia

- web

- sitios web

- semana

- Semanas

- bienvenido

- bien conocido

- ¿

- sean

- que

- QUIENES

- anchura

- seguirá

- dispuestas

- dentro de

- sin

- palabras

- Actividades:

- funciona

- se

- la escritura

- X

- año

- años

- Usted

- tú

- a ti mismo

- zephyrnet

- cero

![T3 Ep90: Chrome 0-day otra vez, True Cybercrime y una omisión de 2FA [Podcast + Transcripción] T3 Ep90: Chrome 0-day otra vez, verdadero cibercrimen y una omisión 2FA [Podcast + Transcripción] PlatoBlockchain Data Intelligence. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)

![T3 Ep97: ¿Tu iPhone fue dañado? ¿Cómo sabrías? [Audio + Texto] T3 Ep97: ¿Te robaron el iPhone? ¿Cómo sabrías? [Audio + Texto] PlatoBlockchain Inteligencia de Datos. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/08/iph-1200-300x156.png)

![T3 Ep107: ¿Ocho meses para echar a los ladrones y crees que eso es BUENO? [Audio + Texto] T3 Ep107: Ocho meses para echar a los delincuentes ¿y crees que es BUENO? [Audio + Texto] PlatoBlockchain Inteligencia de Datos. Búsqueda vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)