Por Nick Percoco, director de seguridad de Kraken

La ciberseguridad no puede ser una ocurrencia tardía para una plataforma criptográfica. En Kraken, consideramos que proteger la información personal y los criptoactivos de nuestros clientes es nuestra máxima prioridad, por lo que colocamos seguridad por encima de todo. Después de octubre Mes de la concienciación sobre ciberseguridad, nos gustaría brindarle más información sobre nuestro enfoque continuo para proteger sus datos personales y sus criptoactivos.

Kraken se fundó con una mentalidad que priorizaba la seguridad en 2011. Nuestros cofundadores fueron testigos el exploit de Mt. Gox de primera mano, ya que los clientes perdieron el acceso a los fondos que habían confiado a esa plataforma. Fue un desastre para miles de clientes y para el propio intercambio.

Seguimos esforzándonos por ser una plataforma comercial segura donde los clientes puedan acceder al ecosistema de criptoactivos e invertir con confianza. Para nosotros, la seguridad es una forma de vida.

La seguridad es parte de nuestro ADN

La seguridad es el núcleo de la operación global de Kraken. A lo largo de nuestros 12 años de historia, hemos invertido constantemente en nuestra infraestructura de ciberseguridad, hemos contratado a algunos de los talentos más brillantes de la comunidad de seguridad de la información y hemos dedicado innumerables horas a capacitarnos. todos de nuestros equipos son "productivamente paranoicos".

Pero la seguridad no se trata solo de mantener seguras las criptomonedas que tenemos en nombre de nuestros clientes. La información de identificación personal que mantenemos sobre nuestros clientes es igualmente valiosa para los actores maliciosos.

Nuestro objetivo es utilizar los últimos estándares para cifrar toda la información confidencial de la cuenta tanto a nivel del sistema como de los datos. Esto significa que su información de identificación siempre está oculta detrás de una poderosa capa de seguridad. Después de cifrar su información, seguimos un conjunto sólido de procedimientos y controles de seguridad que nos valieron ISO 27001 y SOC 2 Certificaciones.

Por qué la seguridad es un proceso bidireccional

También reconocemos que nuestro enfoque de seguridad primero es más efectivo cuando los clientes comprenden la importancia de permanecer alerta mientras navegan por el mundo cada vez más digital en el que vivimos.

Debido a que los ciberdelincuentes evolucionan constantemente sus prácticas para extraer información personal de sus víctimas, hemos invertido importantes recursos para mejorar el conocimiento de las buenas prácticas de seguridad para todos.

Por ejemplo, nos asociamos con el popular estafador estadounidense kitboga para crear conciencia de forma creativa sobre las estafas más comunes relacionadas con las criptomonedas. También fuimos reconocidos por el Premios OSC 50 por nuestros continuos esfuerzos para reducir la prevalencia de los ataques de phishing por correo electrónico.

El papel de la autenticación de dos factores (2FA) en nuestro enfoque de seguridad primero

Si bien Kraken se esfuerza continuamente por proteger los activos y los datos personales de nuestros clientes, reconocemos la importancia de que los clientes implementen 2FA para ayudarnos en nuestros esfuerzos por mantener el más alto nivel de seguridad operativa.

2FA actúa como una segunda capa de defensa crucial que protege aún más su vida en línea. Comparamos 2FA con tener un cerrojo en la puerta de entrada de su casa. Sí, una cerradura puede ser suficiente para mantener alejados a los intrusos, pero tener una cerradura secundaria que requiera una llave diferente es una mejora poderosa que protege aún más su hogar.

Debido a que esta capa secundaria de protección es tan vital, creemos que todos deberían habilitar 2FA en todas las cuentas y aplicaciones que puedan, especialmente en su correo electrónico personal.

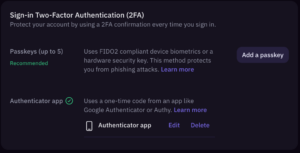

Nuestros clientes tienen una variedad de opciones para habilitar 2FA en sus cuentas Kraken. Por ejemplo, existen varias aplicaciones de autenticación comunes que generan códigos de acceso de un solo uso que se pueden usar para autenticar una acción, como verificar el proceso de inicio de sesión de su cuenta. También pueden usar estos códigos de acceso para validar la creación de nuevas direcciones de billetera o el inicio de una transacción desde su cuenta Kraken.

Alentamos activamente a nuestros clientes a ir un paso más allá al habilitar múltiples formas de 2FA al usar nuestra plataforma. Esto se conoce como autenticación multifactor (MFA), ya que cada capa adicional crea una protección adicional para los activos y la información personal.

Aún más seguro: MFA y más allá

Para aquellos que desean un nivel de protección aún mayor, también habilitamos 2FA a través de dispositivos de hardware físicos compatibles con los estándares FIDO2 y WebAuthN. De manera similar al uso de aplicaciones de autenticación, los dispositivos de seguridad de hardware generan claves únicas que autentican un dispositivo o servicio.

Sin embargo, estos dispositivos de hardware no están sujetos a riesgos de ataques de phishing, como puede estarlo un código urgente. Estos dispositivos utilizan chips de seguridad especiales para generar claves de forma segura que son exclusivas del servicio web auténtico o la aplicación móvil para la que están diseñados. Esto los hace resistentes a los ataques de phishing comunes.

Finalmente, si bien implementar una estrategia 2FA es importante, su efectividad puede verse reducida por una débil gestión de contraseñas. Mucha gente todavía usa contraseñas muy comunes como password1, springxnumx, QWERTY or hunter2 para salvaguardar sus cuentas. La buena noticia es que es fácil crear contraseñas seguras; Aprenda cómo en unos tres minutos con este breve vídeo:

[Contenido incrustado]

Ocho de cada 10 personas afirman reutilizar sus contraseñas en diferentes sitios web. Si bien esto puede ser conveniente para que un usuario lo recuerde, crea un único punto de falla para una víctima en caso de que un ciberdelincuente comprometa una cuenta con esta contraseña común. Luego, el atacante intentará obtener acceso a todos los demás sitios y aplicaciones populares y probablemente lo logrará.

La seguridad de las plataformas criptográficas, incluida la nuestra, y la higiene de la ciberseguridad personal serán vitales para que los criptoactivos pasen a ser adoptados de forma generalizada. Si está interesado en obtener más información sobre nuestro enfoque de seguridad, haga clic en esta página para más información.

Estos materiales son solo para fines de información general y no son un consejo de inversión ni una recomendación o solicitud para comprar, vender, apostar o mantener ningún criptoactivo o para participar en una estrategia comercial específica. Kraken no realizará esfuerzos para aumentar el valor de ningún criptoactivo que compre. Los productos y mercados criptográficos no están regulados y es posible que usted no esté protegido por esquemas gubernamentales de compensación y/o protección regulatoria. La naturaleza impredecible de los mercados de criptoactivos puede provocar la pérdida de fondos. Se pueden pagar impuestos sobre cualquier devolución y/o sobre cualquier aumento en el valor de sus criptoactivos y debe buscar asesoramiento independiente sobre su posición fiscal. Pueden aplicarse restricciones geográficas.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://blog.kraken.com/product/security/security-above-everything-why-every-month-is-cybersecurity-awareness-month-at-kraken

- :es

- :no

- :dónde

- 10

- 13

- 2011

- 27001

- 2FA

- 50

- a

- Nuestra Empresa

- arriba

- de la máquina

- Mi Cuenta

- Cuentas

- a través de

- la columna Acción

- activamente

- los actores

- hechos

- Adicionales

- direcciones

- Adopción

- consejos

- Después

- objetivo

- Todos

- también

- hacerlo

- American

- an

- y

- cualquier

- applicación

- aplicaciones

- Aplicá

- enfoque

- aplicaciones

- somos

- AS

- Activos

- At

- ataques

- intento

- Auténticos

- autenticar

- Autenticación

- conciencia

- BE

- favor

- detrás de

- "Ser"

- CREEMOS

- ambas

- más brillante

- pero

- comprar

- by

- PUEDEN

- no puede

- certificaciones

- jefe

- Papas fritas

- reclamo

- clic

- clientes

- cofundadores

- código

- Algunos

- vibrante e inclusiva

- comparar

- para Trabajadores

- compromiso

- confianza

- Considerar

- consecuentemente

- constantemente

- contenido

- continue

- continuamente

- controles

- Conveniente

- Core

- Para crear

- creado

- crea

- Abogados de

- crucial

- cripto

- plataforma criptográfica

- criptoactivo

- criptoactivos

- Clientes

- ciber

- ciberdelincuentes

- La Ciberseguridad

- datos

- Cerrojo

- Defensa

- diseñado

- detalles

- dispositivo

- Dispositivos

- una experiencia diferente

- digital

- mundo digital

- desastre

- "Hacer"

- Puerta

- cada una

- ganado

- de forma sencilla

- ecosistema

- Eficaz

- eficacia

- esfuerzos

- integrado

- habilitar

- permitiendo

- fomentar

- y conseguir de esta manera

- entrado

- encomendado

- especialmente

- Incluso

- Cada

- todos

- todo

- evolución

- ejemplo

- Intercambio

- extra

- extraerlos

- factor

- Fracaso

- seguir

- siguiendo

- Formularios

- Fundado

- Desde

- frontal o trasero

- fondos

- promover

- Obtén

- General

- generar

- geográfico

- Buscar

- Go

- candidato

- Buena seguridad

- Gobierno

- Gox

- tenido

- Materiales

- dispositivos de hardware

- de seguridad de hardware

- Tienen

- es

- ayuda

- Oculto

- más alto

- más alto

- historia

- mantener

- Inicio

- HORAS

- Cómo

- HTML

- HTTPS

- identificar

- if

- implementación

- importancia

- importante

- mejorar

- in

- Incluye

- aumente

- cada vez más

- independientes

- información

- EN LA MINA

- interesado

- dentro

- Invertir

- será invertido

- inversión extranjera

- IT

- SUS

- sí mismo

- jpg

- solo

- Guardar

- acuerdo

- Clave

- claves

- especialistas

- conocido

- Kraken

- más reciente

- .

- Lead

- APRENDE:

- aprendizaje

- Nivel

- Vida

- como

- que otros

- para vivir

- de

- perdido

- Corriente principal

- adopción general

- mantener

- HACE

- muchos

- muchas personas

- Industrias

- materiales

- Puede..

- significa

- MFA

- podría

- Mentalidad

- Min

- Móvil

- Aplicación movil

- Mes

- más,

- MEJOR DE TU

- movimiento

- MT

- Monte Gox

- múltiples

- Naturaleza

- Navegar

- Nuevo

- noticias

- mella

- of

- on

- ONE

- en marcha

- en línea

- , solamente

- Inteligente

- operativos.

- Opciones

- or

- Otro

- "nuestr

- soportar

- salir

- Más de

- parte

- Consorcio

- Contraseña

- contraseñas

- Personas

- con

- datos personales

- suplantación de identidad

- ataques de phishing

- los libros físicos

- Colocar

- plataforma

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- jugador

- punto

- Popular

- posición

- poderoso

- prácticas

- lista de prioridades

- procedimientos

- Productos

- proteger

- protegido

- Protección

- fines

- Búsqueda

- aumento

- distancia

- reconocer

- reconocido

- Recomendación

- reducir

- Reducción

- regulador

- restante

- recordarlo

- requiere

- resistente

- Recursos

- restricciones

- volvemos

- reutilizar

- riesgos

- robusto

- Función

- ambiente seguro

- salvaguardar

- salvaguardias

- estafas

- esquemas

- Segundo

- secundario

- seguro

- segura

- asegurar

- EN LINEA

- EL EQUIPO

- venta

- sensible

- de coches

- set

- Varios

- tienes

- importante

- similares

- soltero

- Sitios Web

- So

- solicitación

- algo

- especial

- soluciones y

- gastado

- stake

- estándares de salud

- paso

- Sin embargo

- Estrategia

- esforzarse

- esforzarse

- sujeto

- exitosos

- tal

- suficiente

- Apoyar

- te

- Talent

- deuda

- Taxation

- equipos

- les digas

- esa

- La

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- así

- aquellos

- miles

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- tiempo sensible

- a

- Plataforma de

- Trading Platform

- estrategia de negociación

- Formación

- transaccional

- dos

- entender

- emprender

- único

- imprevisible

- actualizar

- us

- utilizan el

- usado

- Usuario

- usando

- VALIDAR

- Valioso

- propuesta de

- verificando

- muy

- Víctima

- las víctimas

- Video

- vital

- Billetera

- quieres

- fue

- Camino..

- we

- web

- sitios web

- tuvieron

- cuando

- que

- mientras

- QUIENES

- porque

- seguirá

- fue testigo de

- mundo

- si

- Usted

- tú

- Youtube

- zephyrnet