¿Debo robar el dinero?

Hay una vulnerabilidad en el código... De un protocolo DeFi con $3B en TVL. Solo estaba mirando el código fuente abierto por diversión. Pero ahora, es serio. Hay una recompensa por errores, una recompensa que paga $ 10K a cualquiera que encuentre una debilidad importante. Pero explotar esta vulnerabilidad me permitiría desviar $ 2 millones en fondos de los usuarios. Parece bastante crítico. $ 10K? ¿Más de $2 millones? Es robar o ser robado, ¿verdad?

Esa es la tentación con la que deben luchar los piratas informáticos cuando encuentran vulnerabilidades en el código criptográfico. Si bien existen programas de recompensas por errores que reconocen y compensan a los piratas informáticos que reportan errores en el código del proyecto, por lo general no ofrecen recompensas que parezcan apropiadas por el daño potencial si se aprovechan los errores. Además, los piratas informáticos, incluso los de sombrero blanco, pueden ser tratados como una molestia o una amenaza, y algunos se descartan por completo.

Objetivo atractivo

Immunefi es una plataforma de nueve meses que saltó justo al medio de este dilema. Conecta protocolos criptográficos con piratas informáticos y tiene como objetivo profesionalizar una tierra baldía sin ley en ciberseguridad: DeFi. La razón es obvia: hay mucho dinero en riesgo en este momento. Hazañas sensacionales como la de esta semana $ 600 millones hack de Poly Network, y la decisión del perpetrador de devolver gran parte del botín, están en los titulares todo el tiempo.

“El espacio DeFi es literalmente el objetivo más atractivo para los piratas informáticos que jamás haya existido”, dice Robert Forster, cofundador y CTO de Armadura.Fi, una correduría descentralizada que brinda cobertura de protección para los activos de DeFi. Publica recompensas de $ 1 millón en Immunefi.

Así es, Armor está dispuesto a pagar 1 millón de dólares por encontrar un error crítico y, de hecho, ya lo han hecho, pagando 1.5 millones de dólares a un hacker. en febrero por un error crítico que puso en riesgo sus reservas.

“Nuestro pago promedio es de decenas de miles de dólares”, dice Mitchell Amador, cofundador y director ejecutivo de Immunefi. "Es solo órdenes de magnitud más grande que cualquier otra plataforma de recompensas por errores".

“El espacio DeFi es literalmente el objetivo más atractivo para los piratas informáticos que jamás haya existido”.

Robert Forster

Immunefi ha aumentado el precio mínimo de las recompensas por errores en todas las DeFi. echando un vistazo a la lista de recompensas disponibles en la plataforma de Immunefi, podemos ver que xDai ofrece recompensas de hasta $ 2 millones (eso es con seis ceros pagados por un solo informe de error de alta calidad); Cream Finance ofrece recompensas de hasta 1.5 millones de dólares; SushiSwap tiene una lista de recompensas que recompensa a los piratas informáticos hasta $ 1.25 millones; y PancakeSwap y Sovryn se unen a Armor para publicar recompensas en Immunefi por $1 millón.

Estos pagos son básicamente desconocidos en el mundo de las recompensas por errores. Hasta ahora.

El choque entre codificadores informáticos

El choque entre los piratas informáticos y los desarrolladores de protocolos se ha mostrado vívidamente.

PeckShield, una empresa de seguridad de blockchain, informó recientemente una posible vulnerabilidad en un protocolo solo para recibir este desprecio en respuesta: “Hemos sido auditados por Techrate, el proyecto tiene más de 2 meses. Estamos bien, busca trabajo en otro lado 😉”

Durante la reciente Explotación de Poly Network, el pirata informático o los piratas informáticos dijeron que podrían haber robado mucho más de lo que robaron y que no estaban interesados tanto en el dinero como en dar una lección. Y el hacker que Thorchain explotado También envió una nota al protocolo explicando que podrían haber tomado más, pero querían minimizar los daños. La línea clave: "La recompensa del VAR del 10% habría evitado esto".

VAR significa valor en riesgo y es una estimación del valor en dólares en riesgo de pérdida durante un cierto período de tiempo.

Lo que es particularmente interesante de que el hacker deseche el 10 % es que es la cantidad que Immunefi alienta a sus clientes a ofrecer a los piratas informáticos que encuentren errores críticos: el 10 % del valor total bloqueado (TVL) en el protocolo. Immunefi llama a esto una recompensa por errores en aumento, y es lo que los distingue en el espacio de recompensas por errores.

Si ha estado prestando atención a DeFi, sabe que el 10% de TVL en muchas de estas plataformas es una gran cantidad de dinero.

Solo un par de días después del ataque de Thorchain, el segundo en una semana, el protocolo ofreció una recompensa por errores de $ 500,000 en Immunefi. Si bien esto no es el 10%, Thorchain tiene un poco más de $ 100M TVL - más como el 5%, sigue siendo una gran recompensa.

No más dinero miserable

Immunefi fue creada a mediados de diciembre por tres cofundadores: Amador, Travin Keith y Duncan Townsend. Amador y Keith se conocieron durante el tiempo que trabajaban en NXT Foundation, que promueve y gestiona la comunidad NXT, una cadena de bloques de contrato inteligente lanzada en 2013. Amador ya había estado trabajando en la seguridad de DeFi (o la falta de ella) con otro hombre, quien recomendó a Townsend como “la mejor persona de seguridad.”

El equipo recaudó dinero y puso en marcha la empresa, pero no comparte más detalles sobre la financiación en este momento.

Al revisar uno de los competidores de Immunefi y la plataforma de recompensas por errores más popular en el mundo del software, Hackerone, parece que Github usó la plataforma para pagar $ 50,000 por un error crítico hace unas semanas. De lo contrario, las recompensas pagadas y divulgadas allí generalmente no se acercan al rango de $ 10K.

Pero estas pequeñas recompensas simplemente no son suficientes en criptografía.

“Es la combinación de la cantidad de dinero en DeFi y la facilidad de cobrar ese dinero y seguir siendo anónimo después y todo el código es de código abierto”, dice Forster de Armor. “Es casi una locura lo perfecta que es la industria para los piratas informáticos”.

Amador se hace eco de eso, diciendo: "Los números son tan gigantescos y la posibilidad de que te atrapen es tan pequeña, si tienes un poco menos que un principio extremo, existe una gran tentación de caminar".

Los sombreros negros se convierten en sombreros blancos

Además del dinero, Immunefi agiliza el compromiso entre pirata informático y cliente al manejar toda la comunicación, coordinación y negociación, si es necesario. No requieren KYC, lo que permite a los piratas informáticos permanecer en el anonimato si así lo desean, y si han usado un sombrero negro antes, eso podría ser atractivo. Además, Immunefi acepta pagos en criptomonedas, lo que agrega flexibilidad tanto para los clientes como para los piratas informáticos.

“Actuamos como un puerto seguro para que los sombreros negros vengan a nosotros y se conviertan en sombreros blancos”, dijo Keith de Immunefi a The Defiant.

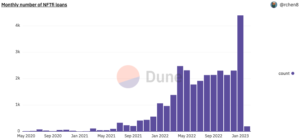

Lo que han significado estos grandes pagos para Immunefi es un enorme crecimiento. Desde que Immunefi se lanzó con tres clientes, la compañía ha incorporado 113 más.

Compare esto con la plataforma de recompensas por errores, Yes We Hack, que se lanzó hace unos años y tiene 100 clientes. Immunefi tiene menos clientes que Hackerone, pero definitivamente más en criptografía.

“Immunefi está sentando precedentes sobresalientes”, dice Kevin McSheehan, también conocido como pad, un hacker de sombrero negro que se volvió blanco que está familiarizado con Immunefi y que aún tiene que participar en las recompensas de la plataforma. “Están repartiendo recompensas sin precedentes y tienen el nicho [de las criptomonedas] cubierto. Atrás quedaron los días de escudriñar Hackerone para encontrar programas esquivos de blockchain”.

Tu código es vulnerable

Pero tomó un poco de persuasión. Los cofundadores de Immunefi son criptonativos, lo que ayudó. Hicieron una enorme cantidad de alcance en la industria cuando la compañía se lanzó por primera vez.

Mira, ningún desarrollador quiere recibir un mensaje que diga: "Oye, tu código es vulnerable". Ser el portador de malas noticias, no siempre ha recibido palmaditas en la espalda y desfiles de los hackers de sombrero blanco. Y los programas de recompensas por errores siguen siendo tan ad hoc que muchos protocolos no asignan a nadie para administrar específicamente los informes. Los encargados de verificar las presentaciones tienen otros trabajos dentro de los proyectos y, por supuesto, algunas de las presentaciones por las que pasan son una mierda, lo que aumenta la molestia.

Entonces, el argumento de Immunefi fue: "Oye, sabemos que ejecutar programas de recompensas por errores es difícil, déjanos hacerlo por ti". Y ha funcionado.

Aunque los hacks son rampantes en DeFi, Immunefi ha bloqueado una buena cantidad. Se han pagado más de $ 3 millones en recompensas utilizando la plataforma, lo que ha evitado más de $ 1 mil millones en daños, dice la compañía. Actualmente hay $31 millones en recompensas disponibles en la plataforma. Según Amador, se encuentran errores críticos en aproximadamente una cuarta parte de los clientes de Immunefi.

Cazarrecompensas a tiempo completo

Como pionera en las recompensas diseñadas para criptomonedas y DeFi, Immunefi quiere hacer de la caza de errores una carrera viable en lugar de solo un pasatiempo que los piratas informáticos persiguen para divertirse en su tiempo libre.

“El dinero está ahí para que hagan de este un trabajo de tiempo completo”, dijo Amador a The Defiant.

Efectivamente, el hacker que recibió el pago de 1.5 millones de dólares de Armor, Alexander Schlindwein, dijo: "Nunca antes había visto recompensas tan altas por vulnerabilidades críticas". Y estos no eran solo los grandes protocolos probados en batalla: estas recompensas las ofrecían jugadores más pequeños.

Schlindwein es el CTO de Ideamarket, por lo que tiene un trabajo de tiempo completo, pero seguramente ganar un millón a la luz de la luna es bastante poderoso.

“Actuamos como un puerto seguro para que los sombreros negros vengan a nosotros y se conviertan en sombreros blancos”.

Travin Keith, Inmunefi

Si el gran dinero atrae a más piratas informáticos al mundo de las recompensas a tiempo completo, eso fortalecería las defensas del protocolo, protegería mejor los activos de los clientes y abordaría una debilidad crítica en toda la propuesta de DeFi.

“Existe una presión tan grande para innovar y competir en DeFi que, desafortunadamente, muchos protocolos asumen el riesgo de una vulnerabilidad en el código en lugar de dedicar más tiempo a probar y probar, asegurándose de que todo sea completamente seguro”, dice Keith de Immunefi.

Los programas de recompensas por errores como el de Immunefi ofrecen una alternativa viable para retrasar el lanzamiento de un producto. Aumentar los pagos ofrece un valor justo como alternativa al robo. De esta manera, las recompensas por errores pueden actuar como una última línea de defensa en la pila de seguridad del contrato inteligente.

"Estoy seguro de que las plataformas nativas de recompensas por errores de criptomonedas/DeFi, como ImmuneFi, desempeñan un papel integral en la mejora de la situación actual de ataques y exploits constantes", dijo Schlindwein.

- 000

- 100

- Ad

- Con el objetivo

- Todos

- Permitir

- Activos

- MEJOR

- Negro

- blockchain

- Blockchain security

- impulsar

- corretaje

- Error

- loco

- Propósito

- capturado

- ceo

- comprobación

- Co-founder

- cofundadores

- código

- Coindesk

- Comunicación

- vibrante e inclusiva

- compañía

- competidores

- contrato

- Parejas

- cripto

- CTO

- Current

- La Ciberseguridad

- Descentralizado

- Defensa

- DeFi

- entregar

- Developer

- desarrolladores

- HIZO

- Dólar

- dólares

- Temprano en la

- feria

- financiar

- encuentra

- Nombre

- Flexibilidad

- diversión

- universidad

- fondos

- GitHub

- candidato

- Crecimiento

- corte

- pirata informático

- los piratas informáticos

- hacks

- Manejo

- Titulares

- Alta

- Cómo

- HTTPS

- enorme

- energético

- IT

- Trabajos

- Empleo

- únete

- Clave

- KYC

- lanzamiento

- línea

- Lista

- gran

- Realizar

- hombre

- millones

- dinero

- Más popular

- del sistema,

- noticias

- números

- nxt

- LANZAMIENTO

- que ofrece

- Ofertas

- Bueno

- habiertos

- de código abierto

- código de fuente abierta

- en pedidos de venta.

- Otro

- Pagar

- plataforma

- Plataformas

- Popular

- Artículos

- presión

- precio

- Producto

- Programas

- proyecto

- proyecta

- proteger

- Protección

- calidad

- distancia

- reporte

- Informes

- Recompensas

- Riesgo

- ROBERT

- correr

- ambiente seguro

- la ampliación

- EN LINEA

- set

- pólipo

- SEIS

- chica

- inteligente

- contrato inteligente

- So

- Software

- Espacio

- pasar

- robada

- Target

- Pruebas

- robo

- equipo

- parte superior

- us

- propuesta de

- riesgo

- Vulnerabilidades

- vulnerabilidad

- Vulnerable

- semana

- QUIENES

- dentro de

- Actividades:

- mundo

- años

- Youtube