En 2015, un alto ejecutivo de Mattel recibió un correo electrónico del nuevo director ejecutivo de la empresa. La nota solicitaba el procesamiento de un pago atrasado a un fabricante familiar. Al actuar sobre el correo electrónico, el ejecutivo puso en marcha un error de $3 millones.

Los ataques cibernéticos de este tipo se conocen como correos electrónicos de "caza de ballenas", que en lugar del método de "copiar y pegar" de mensajes de phishing familiares para cualquier persona con una dirección de correo electrónico, utilizan una imitación muy específica y ultrarrealista para dirigirse a ejecutivos de alto nivel.

Los correos electrónicos de caza de ballenas pueden incluir varios elementos nefastos, como enlaces a malware o solicitudes de transferencia de fondos o datos confidenciales. Independientemente del enfoque particular del atacante, el éxito de los intentos de caza de ballenas depende de las brechas en la alfabetización digital del objetivo.

Las preocupaciones sobre la seguridad cibernética son especialmente importantes en la agenda de la industria de servicios financieros, ya que tanto el Banco de Inglaterra como el Banco Central Europeo exigieron recientemente a los principales prestamistas que proporcionen planes detallados sobre cómo responderían a una brecha cibernética en medio de un llamado más amplio para tomar medidas enérgicas. sobre ciberseguridad en el sector. Como parte de su enfoque para abordar el problema, las organizaciones de servicios financieros deben asegurarse de que el personal de todos los niveles esté capacitado para identificar y responder a una brecha de seguridad cibernética.

En aumento

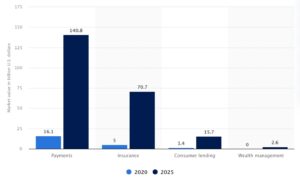

45% de los expertos en seguridad y TI recientemente encuestados por PwC predijo un aumento en los ataques de ransomware, y la IA está permitiendo que los piratas informáticos utilicen la caza de ballenas para cometer estafas con una precisión nunca antes vista. Más de 60 ataques cibernéticos 'significativos' a nivel nacional tuvieron lugar en el Reino Unido en 2022,

según el Centro Nacional de Ciberseguridad

Incluso cuando existen programas de seguridad cibernética, los empleados individuales suelen ser la grieta en la armadura de una empresa. Los firewalls, los filtros de phishing y el software antivirus son importantes, pero la presencia de una buena educación y habilidades en seguridad cibernética en toda la fuerza laboral es una línea de defensa crucial contra una violación de datos grave que causa la pérdida de millones de dólares.

Si bien las herramientas utilizadas para facilitar ataques como la caza de ballenas pueden ser sofisticadas, existen algunos procesos simples pero altamente efectivos en los que se puede capacitar a las personas para proteger una empresa de la caza de ballenas y otros tipos de ataques cibernéticos.

Habilidades de ciberseguridad para todos

La alfabetización digital es un requisito previo para cualquier rol que implique trabajar con tecnología, que cubre la gran mayoría de los puestos en servicios financieros. La conciencia de ciberseguridad es una parte crucial de esto. Las empresas son en gran medida conscientes de la necesidad de sistemas de ciberseguridad de alto nivel, pero con frecuencia pasan por alto el papel de las capacidades digitales de las personas para mantener un ecosistema digital seguro.

Por lo tanto, la ciberseguridad no debe verse como una función independiente bajo la responsabilidad exclusiva del departamento de tecnología, sino como un conjunto de habilidades que debe estar presente en toda la organización. El personal debe recibir capacitación periódica en seguridad cibernética para mantener a los empleados actualizados con el protocolo y garantizar que toda la empresa sea consciente de las amenazas potenciales y las mejores prácticas.

Por ejemplo, saber cómo identificar direcciones de correo electrónico fraudulentas, ser diligente en no abrir archivos adjuntos no solicitados y conocer los canales adecuados para denunciar ataques sospechosos son habilidades básicas pero de alto impacto en las que todos los empleados deben estar capacitados. También es importante que todos los empleados están capacitados en los pasos inmediatos que deben tomar si sus dispositivos han sido infectados con malware o un correo electrónico falso ha tenido éxito para garantizar que el impacto del ataque se mitigue lo mejor posible.

Diligencia en todos los ámbitos

La fortaleza de los balleneros radica en su capacidad para imitar de cerca a un empleado mediante el uso de una dirección de correo electrónico a una letra de la dirección auténtica, un lenguaje en línea con la voz típica del remitente auténtico y detalles de acuerdos o eventos genuinos que son familiares para el objetivo. Ya sea que la comunicación sea redactada a través de IA o por una persona, la caza de ballenas se basa en datos de origen para imitar.

La información personal, como cumpleaños y pasatiempos extraídos de los perfiles de las redes sociales, puede agregar detalles convincentes a las comunicaciones falsificadas, e incluso se sabe que los piratas informáticos utilizan los datos de programación de los documentos descartados para evitar contactar a una víctima cuando se encuentran en una reunión con la persona suplantada.

La capacitación continua en seguridad cibernética debe ser la base para establecer una cultura de conciencia de seguridad operativa. Desarrollar una idea de qué información puede representar un riesgo y saber cómo protegerla adecuadamente garantizará que las personas puedan identificar y detener actividades aparentemente inocuas que alimentan a los piratas informáticos. Los miembros del equipo deben recibir capacitación sobre cómo garantizar que su presencia personal en línea no permita a los piratas informáticos mediante la capacitación en configuraciones de privacidad, la configuración de firewalls, software antivirus y el uso de cifrado.

Dos es un número mágico.

Si bien la implementación de la conciencia de seguridad cibernética en toda la fuerza laboral puede proporcionar un poderoso escudo contra muchos ataques, también es esencial un segundo filtro para la verificación de cualquier acción confidencial, como la transferencia de fondos o datos.

Los ataques balleneros dependen en gran medida de la autoridad de la persona a la que se dirigen. Incluso para los ejecutivos de alto nivel, debe existir un protocolo para evitar que cualquier individuo verifique una acción sin una aclaración secundaria.

La verificación en dos pasos puede ser un proceso automatizado integrado en el software de la empresa o procesos manuales. Ya sea que el segundo paso de la verificación provenga de una persona separada o de la misma persona, pero en una plataforma diferente, la empresa debe asegurarse de que el personal esté completamente capacitado en la práctica adecuada para la verificación en dos pasos, y la capacitación regular en seguridad cibernética hace que esta práctica sea habitual.

Las habilidades en ciberseguridad no son un lujo

Incluso los sistemas de ciberseguridad automatizados más robustos pueden volverse redundantes por piratas informáticos capaces de movilizar a las personas de una organización contra ellos. Los esfuerzos continuos y la educación actualizada sobre prácticas seguras son fundamentales para prevenir la caza de ballenas y otros tipos de ataques cibernéticos.

Las empresas deben realizar evaluaciones regulares de su infraestructura de seguridad cibernética, políticas y habilidades de su fuerza laboral para garantizar que todos trabajen de manera efectiva para defenderse contra la gama completa de posibles ataques. Esto requiere que las personas estén capacitadas para llevar a cabo correctamente estas evaluaciones y mantener las mejores prácticas, o las empresas pueden buscar invertir en soporte externo de seguridad cibernética.

La inversión en habilidades de seguridad cibernética no es un lujo, sino una necesidad, y aquellos que no configuran y mantienen adecuadamente los sistemas y protocolos para defenderse contra los piratas informáticos quedan expuestos al fraude o las filtraciones de datos. Dado que los reguladores y los organismos gubernamentales prestan especial atención a la vulnerabilidad del sector de servicios financieros a los ataques cibernéticos, es un problema que no puede permitirse esperar.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoAiStream. Inteligencia de datos Web3. Conocimiento amplificado. Accede Aquí.

- Acuñando el futuro con Adryenn Ashley. Accede Aquí.

- Fuente: https://www.finextra.com/blogposting/24165/fending-off-the-fraudsters-how-organisations-can-protect-themselves-from-cyberattacks?utm_medium=rssfinextra&utm_source=finextrablogs

- :posee

- :es

- :no

- $3

- $ UP

- 2015

- 2022

- a

- capacidad

- Poder

- Conforme

- a través de

- la columna Acción

- actividad

- add

- dirección

- direcciones

- en contra

- agenda

- AI

- Todos

- también

- En medio de

- an

- y

- antivirus

- cualquier

- nadie

- son fijados

- enfoque

- somos

- AS

- evaluaciones

- At

- atacar

- ataques

- Los intentos

- Auténticos

- autoridad

- Confirmación de Viaje

- evitar

- conciencia

- lejos

- Banca

- Banco de Inglaterra

- básica

- BE

- esto

- antes

- "Ser"

- MEJOR

- y las mejores prácticas

- tablero

- cuerpos

- ambas

- incumplimiento

- infracciones

- negocios

- pero

- by

- llamar al

- PUEDEN

- no puede

- capacidades

- llevar

- causando

- central

- Banco Central

- ceo

- canales

- Cerrar

- de cerca

- proviene

- hacer

- Comunicación

- Comunicaciónes

- compañía

- De la empresa

- Conducir

- consciente

- Cubiertas

- grieta

- crucial

- Cultura

- ciber

- Ataques ciberneticos

- seguridad cibernética

- Ataques ciberneticos

- La Ciberseguridad

- datos

- Violacíon de datos

- Incumplimiento de datos

- Fecha

- Ofertas

- defensa

- Departamento

- depende

- detallado

- detalles

- el desarrollo

- Dispositivos

- una experiencia diferente

- digital

- ecosistema digital

- documentos

- sí

- dólares

- DE INSCRIPCIÓN

- redactado

- ecosistema

- Educación

- Eficaz

- de manera eficaz

- esfuerzos

- elementos

- correo

- integrado

- Nuestros

- personas

- habilitar

- permitiendo

- cifrado

- England

- garantizar

- especialmente

- esencial

- Europea

- Banco central europeo

- Incluso

- Eventos

- ejemplo

- ejecutivos

- ejecutivos.

- expertos

- externo

- facilitar

- FALLO

- falso

- falsificado

- familiar

- filtrar

- filtros

- financiero

- servicios financieros

- Finextra

- cortafuegos

- empresas

- Fundación

- fraude

- estafadores

- fraudulento

- frecuentemente

- Desde

- Combustible

- ser completados

- completamente

- función

- fondos

- genuino

- candidato

- Gobierno

- los piratas informáticos

- hacks

- Tienen

- fuertemente

- Alta

- de alto nivel

- altamente

- Cómo

- Como Hacer

- HTTPS

- Identifique

- identificar

- if

- inmediata

- Impacto

- implementación

- importante

- in

- incluir

- aumente

- INSTRUMENTO individual

- individuos

- energético

- información

- EN LA MINA

- dentro

- Invertir

- IT

- jpg

- Guardar

- Tipo

- Conocer

- conocido

- idioma

- principalmente

- Abandonar

- prestamistas

- carta

- Nivel

- se encuentra

- línea

- enlaces

- alfabetismo

- Mira

- de

- Marketing de Lujo

- magic

- mantener

- Mantener los

- gran

- Mayoría

- HACE

- el malware

- manual

- Fabricante

- muchos

- Mattel

- Puede..

- Medios

- reunión

- Miembros

- la vida

- Método

- millones

- millones

- Error

- MEJOR DE TU

- movimiento

- debe

- Nacional

- nacionalmente

- ¿ Necesita ayuda

- nunca

- of

- off

- a menudo

- on

- ONE

- en marcha

- en línea

- habiertos

- apertura

- operativos.

- or

- solicite

- organización

- Organización

- Otro

- salir

- Más de

- parte

- particular

- particularmente

- pago

- pago

- Personas

- persona

- con

- suplantación de identidad

- Colocar

- jubilación

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- políticas

- abiertas

- posible

- posible

- poderoso

- prácticas

- Precisión

- previsto

- presencia

- presente

- evitar

- la prevención

- política de privacidad

- en costes

- tratamiento

- Perfiles

- programas

- apropiado

- correctamente

- proteger

- protocolo

- protocolos

- proporcionar

- proporciona un

- PWC

- distancia

- ransomware

- Ataques de ransomware

- más bien

- recibido

- recientemente

- Independientemente

- regular

- regularmente

- Reguladores

- reporte

- solicitudes

- requiere

- Responder

- responder

- responsabilidad

- Riesgo

- robusto

- Función

- mismo

- estafas

- programa

- Segundo

- secundario

- sector

- seguro

- EN LINEA

- Conciencia de seguridad

- visto

- mayor

- sentido

- sensible

- separado

- grave

- Servicios

- set

- pólipo

- ajustes

- Proteccion

- tienes

- sencillos

- experto

- habilidades

- Conjunto de habilidades

- Cielo

- Social

- redes sociales

- Software

- algo

- sofisticado

- Fuente

- soluciones y

- Staff

- independiente

- paso

- pasos

- Detener

- fuerza

- comercial

- exitosos

- tal

- SOPORTE

- Todas las funciones a su disposición

- ¡Prepárate!

- Target

- afectados

- equipo

- Miembros del equipo

- tecnología

- que

- esa

- El

- el Reino Unido

- su

- Les

- sí mismos

- Ahí.

- por lo tanto

- Estas

- ellos

- así

- aquellos

- amenazas

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- a

- se

- entrenado

- Formación

- transferir

- tipos

- principiante

- Uk

- bajo

- No solicitado

- hasta a la fecha

- utilizan el

- usado

- usando

- diversos

- Vasto

- Verificación

- verificando

- vía

- Víctima

- Voz

- vulnerabilidad

- esperar

- WELL

- ¿

- cuando

- sean

- que

- más ancho

- seguirá

- sin

- Empleados

- trabajando

- se

- aún

- zephyrnet