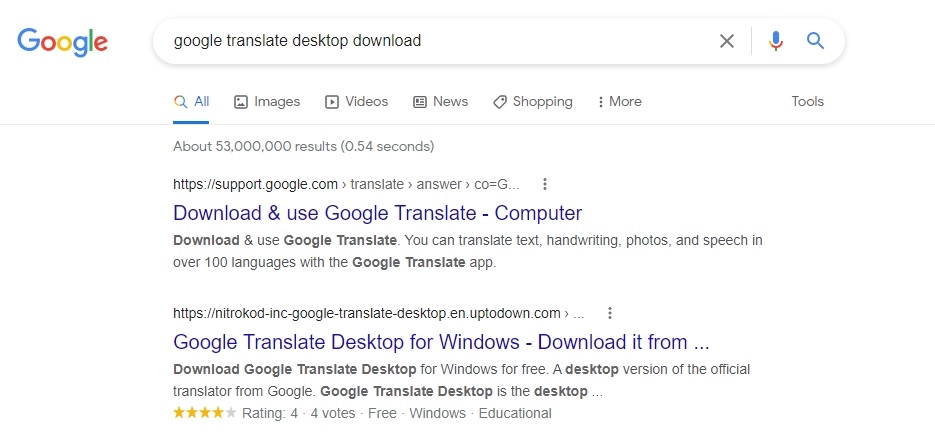

- Nitrokod aparece actualmente en la parte superior de los resultados de búsqueda de Google para aplicaciones populares, incluido Traductor

- El malware extrae monero de manera maliciosa utilizando los recursos informáticos de los usuarios, haciéndose eco de CoinHive, una vez prolífico.

Una insidiosa campaña de malware dirigida a los usuarios que buscan aplicaciones de Google ha infectado miles de computadoras en todo el mundo para extraer criptomonedas centradas en la privacidad (XMR).

Probablemente nunca hayas oído hablar de Nitrokod. La firma de inteligencia cibernética con sede en Israel Check Point Research (CPR) se topó con el malware el mes pasado.

En un informe el domingo, la firma dijo que Nitrokod inicialmente se enmascara como un software gratuito, después de haber encontrado un éxito notable en la parte superior de los resultados de búsqueda de Google para "descarga de escritorio de Google Translate".

También conocido como cryptojacking, el malware de minería se ha utilizado para infiltrarse en las máquinas de usuarios desprevenidos desde al menos 2017, cuando saltó a la fama junto con la popularidad de las criptomonedas.

CPR detectó previamente el conocido malware de cryptojacking CoinHive, que también minaba XMR, en noviembre de ese año. Se decía que CoinHive estaba robando 65% de los recursos de CPU totales de un usuario final sin su conocimiento. Académica calculado el malware generaba $ 250,000 por mes en su punto máximo, y la mayor parte se destinaba a menos de una docena de personas.

En cuanto a Nitrokod, CPR cree que fue implementado por una entidad de habla turca en algún momento de 2019. Opera en siete etapas a medida que avanza en su camino para evitar la detección de los típicos programas antivirus y las defensas del sistema.

“El malware se elimina fácilmente del software que se encuentra en los principales resultados de búsqueda de Google para aplicaciones legítimas”, escribió la firma en su informe.

Se descubrió que Softpedia y Uptodown eran dos fuentes principales de aplicaciones falsas. Blockworks se ha comunicado con Google para obtener más información sobre cómo filtra este tipo de amenazas.

Después de descargar la aplicación, un instalador ejecuta un cuentagotas retrasado y se actualiza continuamente en cada reinicio. En el quinto día, el cuentagotas retrasado extrae un archivo cifrado.

Luego, el archivo inicia las etapas finales de Nitrokod, que se dedican a programar tareas, borrar registros y agregar excepciones a los firewalls antivirus una vez que hayan transcurrido 15 días.

Finalmente, el malware de criptominería “powermanager.exe” se coloca subrepticiamente en la máquina infectada y comienza a generar criptografía utilizando el minero de CPU de fuente abierta basado en Monero XMRig (el mismo que usa CoinHive).

“Después de la instalación inicial del software, los atacantes retrasaron el proceso de infección durante semanas y eliminaron los rastros de la instalación original”, escribió la empresa en su informe. “Esto permitió que la campaña operara con éxito bajo el radar durante años”.

Los detalles sobre cómo limpiar las máquinas infectadas con Nitrokod se pueden encontrar en el fin del informe de amenazas de CPR.

Reciba las mejores noticias e información sobre criptografía del día en su bandeja de entrada todas las noches. Suscríbase al boletín gratuito de Blockworks ahora.

- Bitcoin

- blockchain

- cumplimiento de blockchain

- conferencia de la cadena de bloque

- Bloques

- coinbase

- Coingenius

- Consenso

- conferencia criptográfica

- minería criptográfica

- criptomoneda

- Criptomoneda Minería

- Cryptojacking

- Descentralizado

- DeFi

- Acciones digitales

- Categoría Educación

- Etereum

- Búsqueda de Google

- traductor google

- máquina de aprendizaje

- malware de minería

- monero

- token no fungible

- Platón

- platón ai

- Inteligencia de datos de Platón

- platoblockchain

- PlatónDatos

- juego de platos

- Polígono

- prueba de participación

- W3

- XMR

- zephyrnet