Los investigadores de ESET brindan un análisis de un ataque llevado a cabo por un actor de amenazas alineado con China no revelado previamente al que llamamos Blackwood, y que creemos ha estado operando desde al menos 2018. Los atacantes entregan un implante sofisticado, al que llamamos NSPX30, a través del adversario. -in-the-middle (AitM) ataca solicitudes de actualización de software legítimo.

Puntos clave en esta entrada de blog:

- Descubrimos que el implante NSPX30 se implementaba mediante mecanismos de actualización de software legítimo como Tencent QQ, WPS Office y Sogou Pinyin.

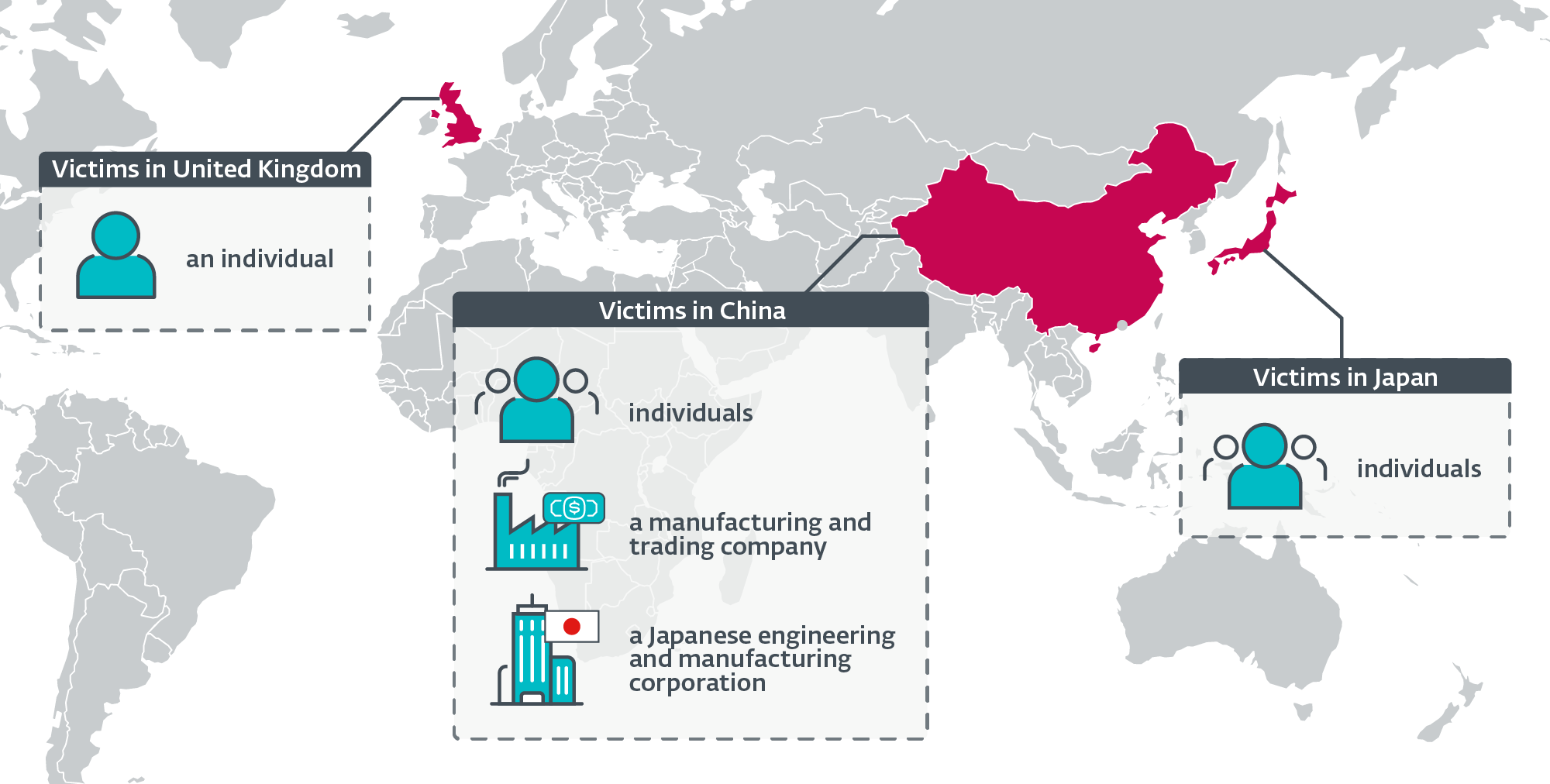

- Hemos detectado el implante en ataques dirigidos contra empresas chinas y japonesas, así como contra particulares ubicados en China, Japón y Reino Unido.

- Nuestra investigación rastreó la evolución de NSPX30 hasta una pequeña puerta trasera de 2005 que llamamos Proyecto Wood, diseñada para recopilar datos de sus víctimas.

- NSPX30 es un implante de varias etapas que incluye varios componentes, como un gotero, un instalador, cargadores, un orquestador y una puerta trasera. Los dos últimos tienen sus propios conjuntos de complementos.

- El implante se diseñó en torno a la capacidad de los atacantes para interceptar paquetes, lo que permitió a los operadores NSPX30 ocultar su infraestructura.

- NSPX30 también es capaz de incluirse en varias soluciones antimalware chinas.

- Atribuimos esta actividad a un nuevo grupo APT al que hemos denominado Blackwood.

Perfil de Blackwood

Blackwood es un grupo APT alineado con China activo desde al menos 2018 y que participa en operaciones de ciberespionaje contra personas y empresas chinas y japonesas. Blackwood tiene capacidades para realizar ataques de adversario en el medio para entregar el implante que llamamos NSPX30 a través de actualizaciones de software legítimo y para ocultar la ubicación de sus servidores de comando y control interceptando el tráfico generado por el implante.

Descripción general de la campaña

En 2020, se detectó una oleada de actividad maliciosa en un sistema específico ubicado en China. La máquina se había convertido en lo que comúnmente llamamos un "imán de amenazas", ya que detectamos intentos de los atacantes de utilizar kits de herramientas de malware asociados con diferentes grupos de APT: Panda evasivo, luoyuy un tercer actor de amenazas al que rastreamos como LittleBear.

En ese sistema también detectamos archivos sospechosos que no pertenecían a los kits de herramientas de esos tres grupos. Esto nos llevó a iniciar una investigación sobre un implante al que llamamos NSPX30; pudimos rastrear su evolución desde 2005.

Según la telemetría de ESET, el implante se detectó en una pequeña cantidad de sistemas. Las víctimas incluyen:

- individuos no identificados ubicados en China y Japón,

- un individuo no identificado de habla china conectado a la red de una universidad pública de investigación de alto perfil en el Reino Unido,

- una gran empresa de fabricación y comercialización en China, y

- la oficina en China de una corporación japonesa en el vertical de ingeniería y fabricación.

También hemos observado que los atacantes intentan volver a comprometer los sistemas si se pierde el acceso.

La Figura 1 es una distribución geográfica de los objetivos de Blackwood, según la telemetría de ESET.

Evolución del NSPX30

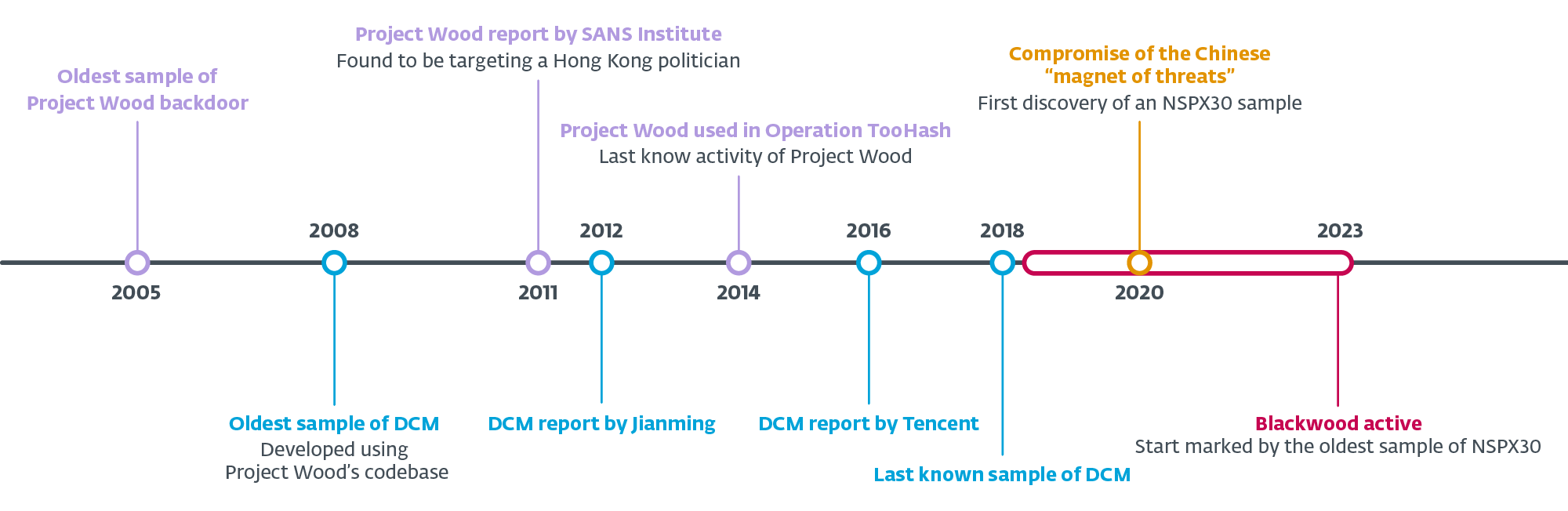

Durante nuestra investigación sobre el implante NSPX30, mapeamos su evolución hasta un ancestro temprano: una puerta trasera simple que hemos llamado Proyecto Wood. La muestra más antigua del Proyecto Wood que pudimos encontrar se compiló en 2005 y parece haber sido utilizada como código base para crear varios implantes. Uno de esos implantes, a partir del cual evolucionó NSPX30, fue denominado DCM por sus autores en 2008.

La Figura 2 ilustra una cronología de estos desarrollos, basada en nuestro análisis de muestras de nuestra colección y la telemetría de ESET, así como en la documentación pública. Sin embargo, los eventos y datos documentados aquí siguen siendo una imagen incompleta de casi dos décadas de desarrollo y actividad maliciosa por parte de un número desconocido de actores de amenazas.

En las siguientes secciones describimos algunos de nuestros hallazgos sobre Project Wood, DCM y NSPX30.

Proyecto Madera

El punto de partida en la evolución de estos implantes es un pequeño backdoor recopilado el 9 de eneroth, 2005, según las marcas de tiempo presentes en el encabezado PE de sus dos componentes: el cargador y la puerta trasera. Este último tiene capacidades para recopilar información del sistema y de la red, así como para registrar pulsaciones de teclas y tomar capturas de pantalla.

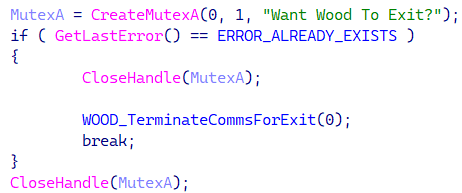

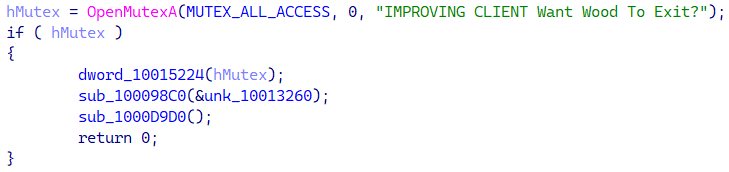

Llamamos a la puerta trasera Proyecto Wood, basándonos en un nombre mutex recurrente, como se muestra en la Figura 3.

Las marcas de tiempo de compilación son indicadores poco confiables, ya que los atacantes pueden alterarlas; por lo tanto, en este caso específico, consideramos puntos de datos adicionales. Primero, las marcas de tiempo del encabezado PE del cargador y las muestras de puerta trasera; consulte la Tabla 1. Solo hay una diferencia de 17 segundos en el tiempo de compilación de ambos componentes.

Tabla 1. Marcas de tiempo de compilación de PE en componentes de la muestra de 2005

|

SHA-1 |

Nombre del archivo |

Marca de tiempo de compilación de PE |

Descripción |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Proyecto Puerta trasera de madera. La marca de tiempo de la tabla de exportación coincide con la marca de tiempo de la compilación PE. |

|

834EAB42383E171DD6A4 |

N/A |

2005-01-09 08:21:39 |

El cargador de Project Wood contiene la puerta trasera integrada como recurso. |

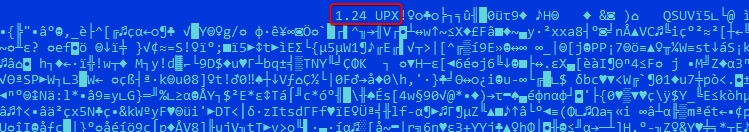

El segundo punto de datos proviene de la muestra del gotero que se comprimió usando UPX. Esta herramienta inserta su versión (Figura 4) en el archivo comprimido resultante; en este caso, UPX versión 1.24, que fue lanzado en 2003, anterior a la fecha de compilación de la muestra.

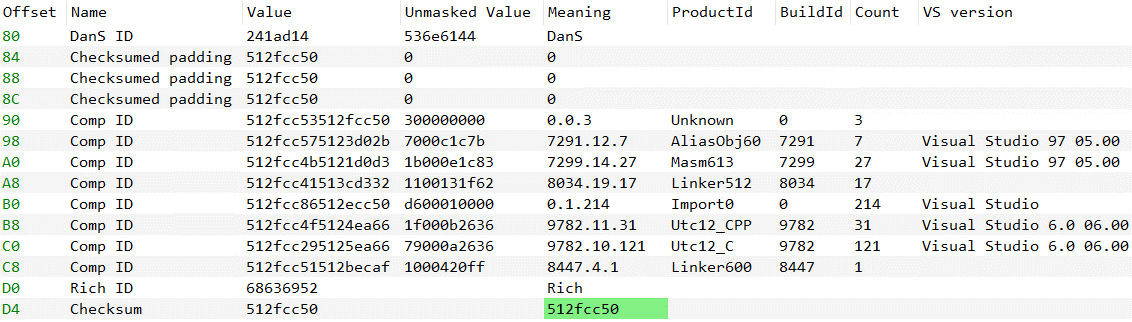

El tercer punto de datos son los metadatos válidos de PE Rich Headers (Figura 5) que indican que la muestra se compiló con Visual Studio 6.0. lanzado en 1998, antes de la fecha de compilación de la muestra.

Evaluamos que es poco probable que los atacantes hayan manipulado las marcas de tiempo, los metadatos de Rich Headers y la versión UPX.

Documentación pública

De acuerdo a una papel técnico publicado por el Instituto SANS en septiembre de 2011, se utilizó una puerta trasera anónima y sin atribuir (Proyecto Wood) para atacar a una figura política de Hong Kong a través de correos electrónicos de phishing.

En octubre de 2014, G DATA publicó un reporte de una campaña que denominó Operación TooHash, que desde entonces se ha atribuido al Gelsemio Grupo APTO. El rootkit G DATA llamado DirectsX carga una variante de la puerta trasera Project Wood (consulte la Figura 6) con algunas características vistas en DCM y posteriormente en NSPX30, como incluirse en la lista de permitidos en productos de ciberseguridad (que se detalla más adelante en la Tabla 4).

DCM también conocido como Espectro Oscuro

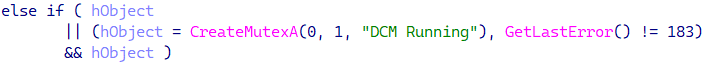

El primer Proyecto Wood sirvió como base de código para varios proyectos; uno de ellos es un implante denominado DCM (ver Figura 7) por sus autores.

El informe de Tencent de 2016 describe una variante de DCM más desarrollada que se basa en las capacidades AitM de los atacantes para comprometer a sus víctimas entregando el instalador de DCM como una actualización de software y exfiltrar datos a través de solicitudes DNS a servidores legítimos. La última vez que observamos el uso de DCM en un ataque fue en 2018.

Documentación pública

DCM fue documentado por primera vez por la empresa china Jiangmin en 2012, aunque en ese momento se dejó sin nombre, y más tarde fue nombrado Dark Spectre por Tencent en 2016.

NSPX30

La muestra más antigua de NSPX30 que hemos encontrado fue compilada el 6 de junioth, 2018. NSPX30 tiene una configuración de componentes diferente a la de DCM porque su operación se ha dividido en dos etapas, confiando completamente en la capacidad AitM del atacante. El código de DCM se dividió en componentes más pequeños.

Le asignamos al implante el nombre de las rutas PDB encontradas en ejemplos de complementos:

- Z: Espacio de trabajo mm32NSPX30Complementospluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

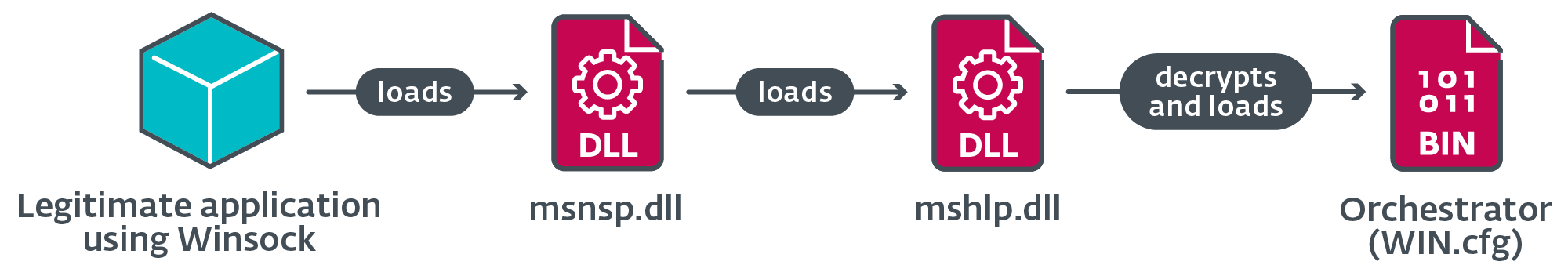

Creemos que NSP se refiere a su técnica de persistencia: el cargador persistente DLL, que en el disco se llama msnsp.dll, se nombra internamente mynsp.dll (según los datos de la tabla de exportación), probablemente porque está instalado como Winsock nAMEspaz pproveedor (NSP).

Finalmente, hasta donde sabemos, NSPX30 no ha sido documentado públicamente antes de esta publicación.

El análisis técnico

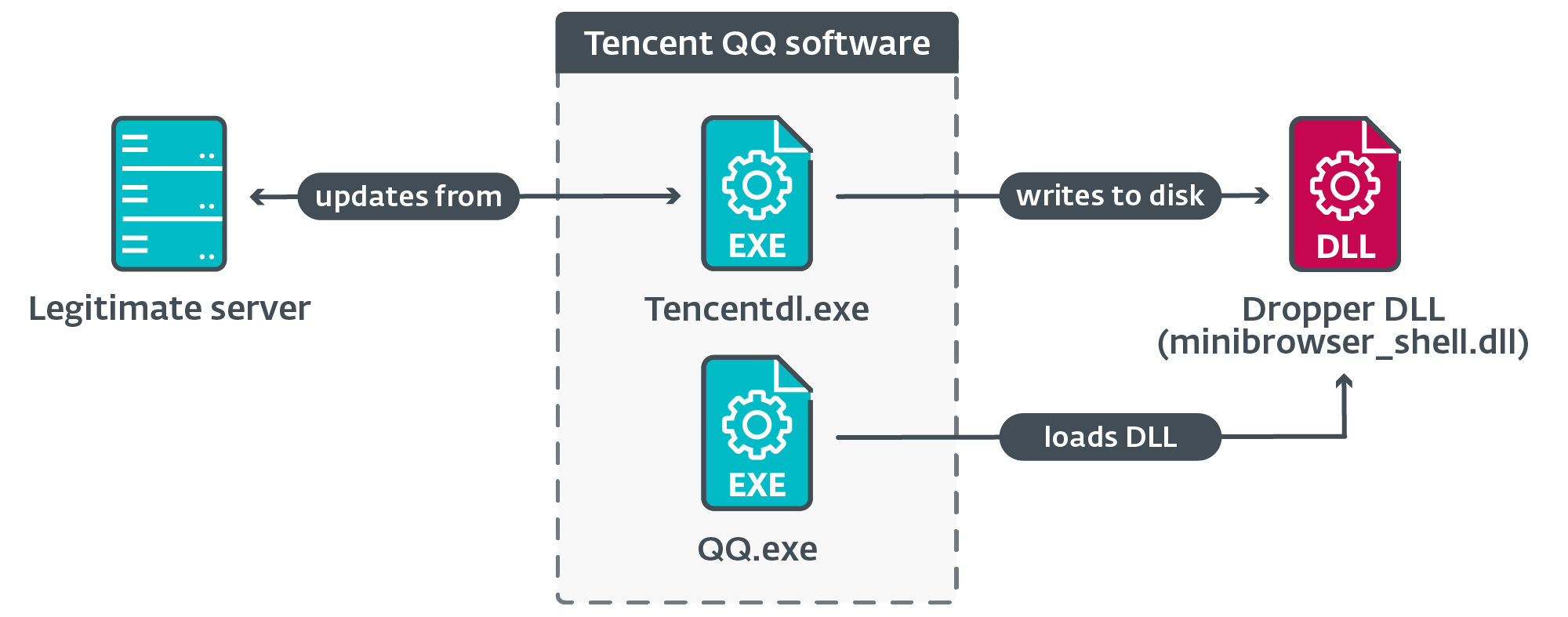

Utilizando la telemetría de ESET, determinamos que las máquinas se ven comprometidas cuando software legítimo intenta descargar actualizaciones de servidores legítimos utilizando el protocolo HTTP (no cifrado). Las actualizaciones de software secuestradas incluyen aquellas de software chino popular como Tencent QQ, Sogou Pinyin y WPS Office.

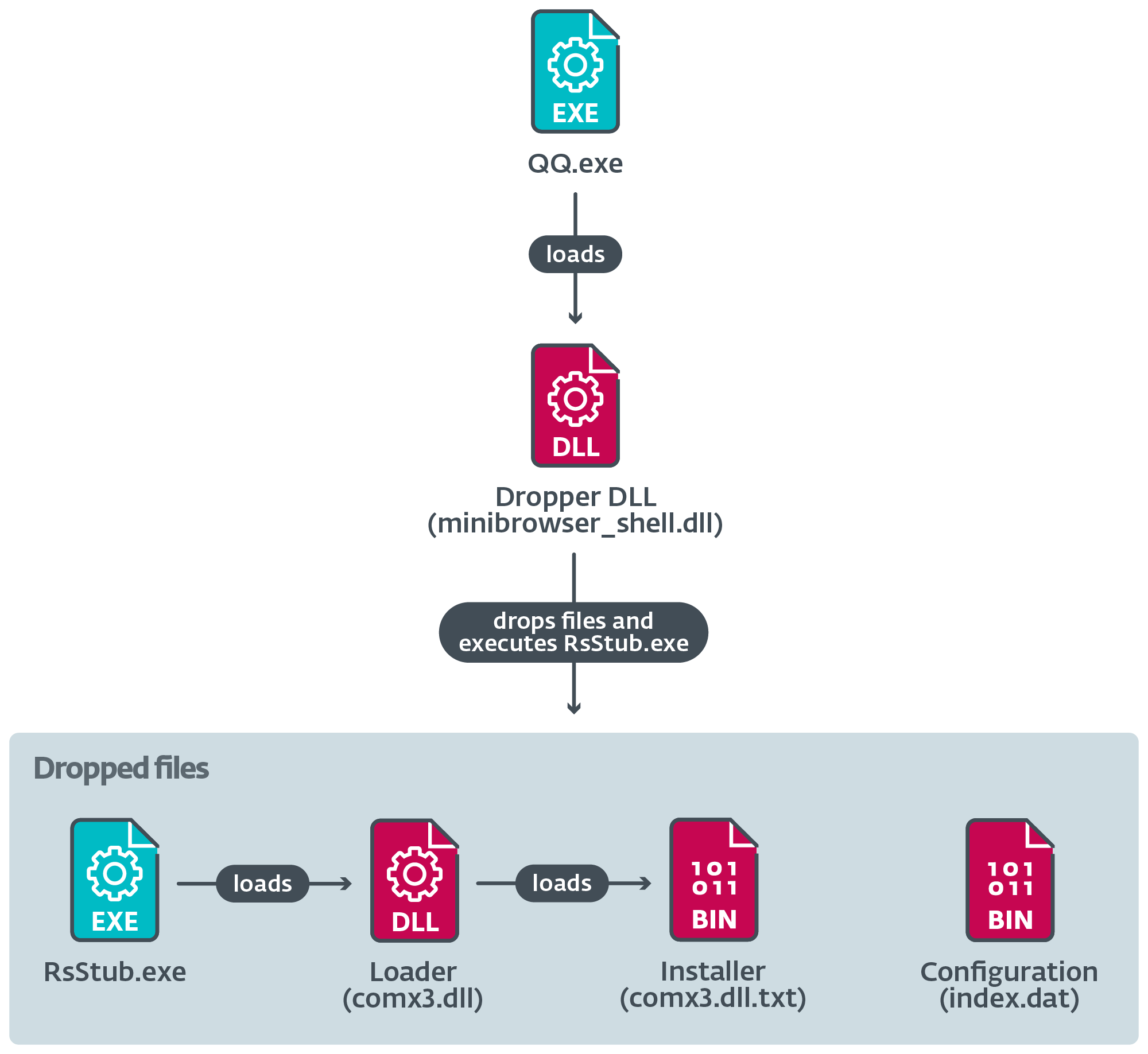

En la Figura 8 se muestra una ilustración de la cadena de ejecución como se ve en la telemetría de ESET.

En la Tabla 2, proporcionamos un ejemplo de una URL y la dirección IP a la que se resolvió el dominio en el sistema del usuario en el momento en que se produjo la descarga.

Tabla 2. URL observada, dirección IP del servidor y nombre de proceso de un componente de descarga legítimo

|

Enlance |

Visto por primera vez |

Dirección IP |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Según la telemetría de ESET y la información de DNS pasivo, las direcciones IP que se observaron en otros casos, están asociadas a dominios de empresas de software legítimas; hemos registrado hasta millones de conexiones en algunos de ellos y hemos visto que se descargan componentes de software legítimos desde esas direcciones IP.

Hipótesis del implante de red

Aún desconocemos cómo exactamente los atacantes pueden entregar NSPX30 como actualizaciones maliciosas, ya que aún tenemos que descubrir la herramienta que permite a los atacantes comprometer sus objetivos inicialmente.

Según nuestra propia experiencia con actores de amenazas alineados con China que exhiben estas capacidades (Panda evasivo y Los magos), así como investigaciones recientes sobre implantes de enrutador atribuidos a tecnología negra y Dragón Camaro (también llamado Panda Mustang), especulamos que los atacantes están implementando un implante de red en las redes de las víctimas, posiblemente en dispositivos de red vulnerables como enrutadores o puertas de enlace.

El hecho de que no hayamos encontrado indicios de redirección de tráfico a través de DNS podría indicar que cuando el hipotético implante de red intercepta el tráfico HTTP no cifrado relacionado con las actualizaciones, responde con el cuentagotas del implante NSPX30 en forma de una DLL, un archivo ejecutable o un archivo ZIP. que contiene la DLL.

Anteriormente, mencionamos que el implante NSPX30 utiliza la capacidad de interceptación de paquetes de los atacantes para anonimizar su infraestructura C&C. En las siguientes subsecciones describiremos cómo lo hacen.

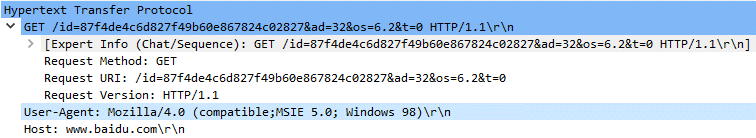

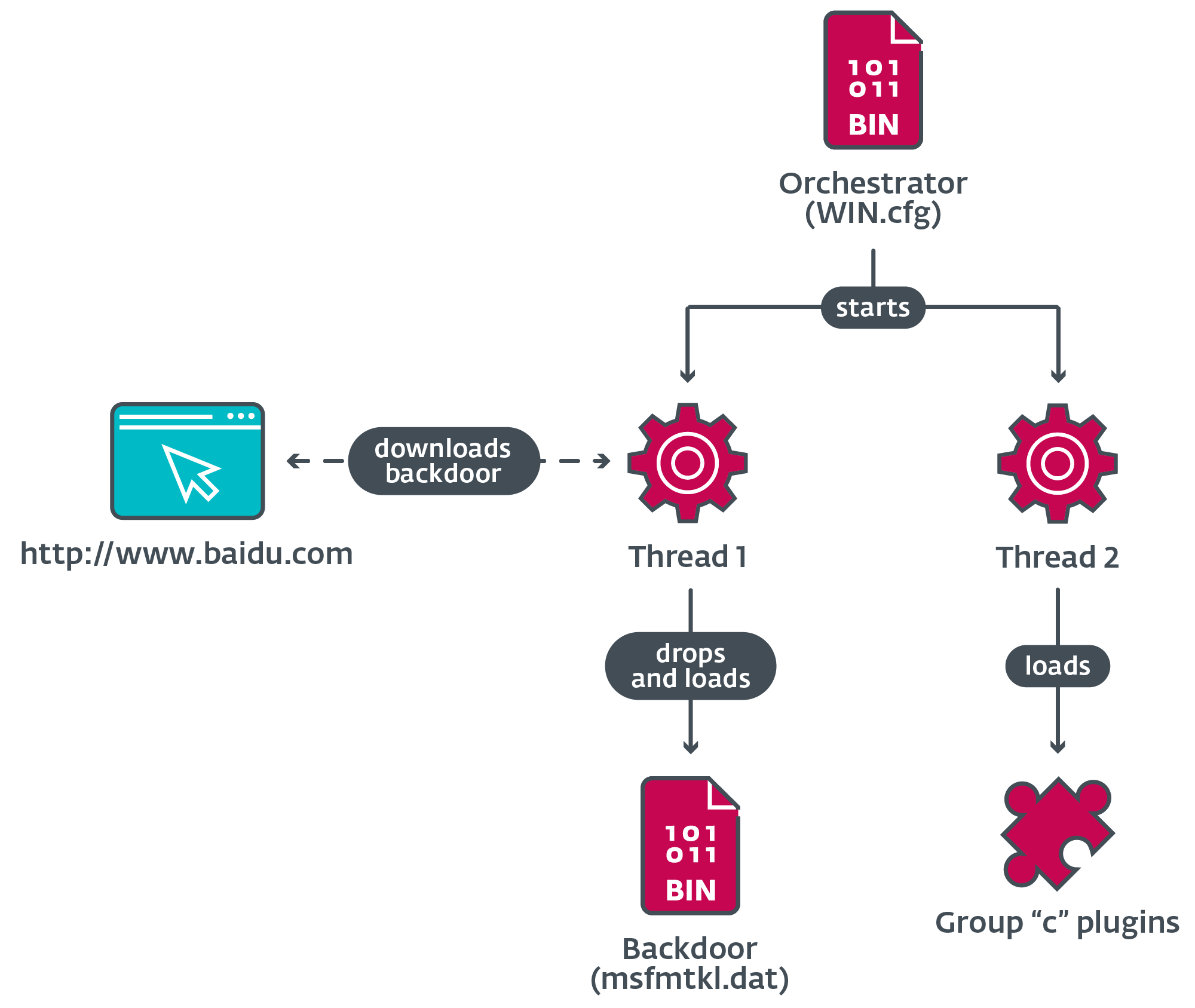

interceptación HTTP

Para descargar la puerta trasera, el orquestador realiza una solicitud HTTP (Figura 9) al sitio web de Baidu (un motor de búsqueda y proveedor de software chino legítimo) con una peculiar User-Agent haciéndose pasar por Internet Explorer en Windows 98. La respuesta del servidor se guarda en un archivo del cual se extrae el componente de puerta trasera y se carga en la memoria.

El Solicitud-URI es personalizado e incluye información del orquestador y del sistema comprometido. En solicitudes no interceptadas, enviar dicha solicitud al servidor legítimo devuelve un código de error 404. La puerta trasera utiliza un procedimiento similar para descargar complementos, utilizando un método ligeramente diferente. Solicitud-URI.

El implante de red simplemente necesitaría buscar solicitudes HTTP GET para www.baidu.com con ese viejo en particular User-Agent y analizar el Solicitud-URI para determinar qué carga útil se debe enviar.

interceptación UDP

Durante su inicialización, la puerta trasera crea un socket de escucha UDP pasivo y permite que el sistema operativo asigne el puerto. Puede haber complicaciones para los atacantes que utilizan puertas traseras pasivas: por ejemplo, si los cortafuegos o enrutadores que utilizan NAT impiden la comunicación entrante desde fuera de la red. Además, el controlador del implante necesita saber la dirección IP exacta y el puerto de la máquina comprometida para contactar con la puerta trasera.

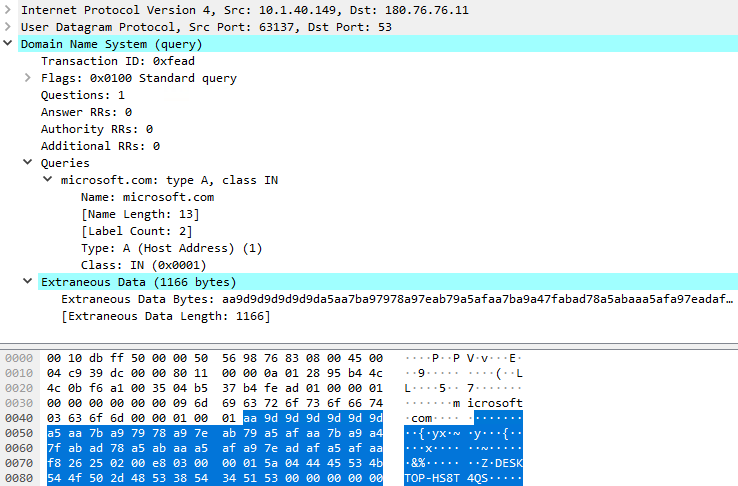

Creemos que los atacantes resolvieron este último problema utilizando el mismo puerto en el que la puerta trasera escucha los comandos para filtrar también los datos recopilados, de modo que el implante de red sepa exactamente dónde reenviar los paquetes. El procedimiento de exfiltración de datos, de forma predeterminada, comienza después de que se ha creado el socket y consiste en consultas DNS para el microsoft.com dominio; los datos recopilados se adjuntan al paquete DNS. La Figura 10 muestra una captura de la primera consulta DNS enviada por la puerta trasera.

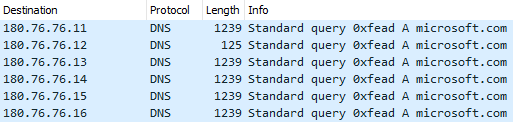

La primera consulta DNS se envía a 180.76.76 [.] 11: 53 (un servidor que, al momento de escribir este artículo, no expone ningún servicio DNS) y para cada una de las siguientes consultas, la dirección IP de destino se cambia a la dirección siguiente, como se muestra en la Figura 11.

El 180.76.76.0/24 La red es propiedad de Baidu y, curiosamente, algunos de los servidores en estas direcciones IP exponen servicios DNS, como 180.76.76.76, que es de Baidu servicio DNS público.

Creemos que cuando se interceptan los paquetes de consulta DNS, el implante de red los reenvía al servidor de los atacantes. El implante puede filtrar fácilmente los paquetes combinando varios valores para crear una huella digital, por ejemplo:

- Dirección IP de destino

- Puerto UDP (observamos 53, 4499y 8000),

- ID de transacción de la consulta DNS que coincide 0xFEAD,

- nombre de dominio, y,

- Consulta de DNS con datos extraños añadidos.

Reflexiones finales

Utilizar la capacidad AitM de los atacantes para interceptar paquetes es una forma inteligente de ocultar la ubicación de su infraestructura C&C. Hemos observado víctimas ubicadas fuera de China –es decir, en Japón y el Reino Unido– contra quienes el orquestador pudo desplegar la puerta trasera. Luego, los atacantes enviaron comandos a la puerta trasera para descargar complementos; Por ejemplo, la víctima del Reino Unido recibió dos complementos diseñados para recopilar información y chats de Tencent QQ. Por lo tanto, sabemos que el sistema AitM estaba implementado y funcionando, y debemos suponer que el mecanismo de exfiltración también lo estaba.

Algunos de los servidores – por ejemplo, en el 180.76.76.0/24 red – parece ser cualquier transmisión, lo que significa que puede haber varios servidores geolocalizados en todo el mundo para responder a solicitudes entrantes (legítimas). Esto sugiere que la interceptación de la red probablemente se realice más cerca de los objetivos y no más cerca de la red de Baidu. La interceptación de un ISP chino también es poco probable porque Baidu tiene parte de su infraestructura de red fuera de China, por lo que las víctimas fuera de China no pueden recurrir a ningún ISP chino para llegar a los servicios de Baidu.

NSPX30

En las siguientes secciones describiremos las principales etapas de ejecución del malware.

1

La Figura 12 ilustra la cadena de ejecución cuando el componente legítimo carga una DLL dropper maliciosa que crea varios archivos en el disco.

El cuentagotas ejecuta RsStub.exe, un componente de software legítimo del producto antimalware chino Rising Antivirus, del que se abusa para descargar el malware comx3.dll.

La Figura 13 ilustra los principales pasos dados durante la ejecución de este componente.

Cuándo RsStub.exe llamadas Proceso de salida, se ejecuta la función del cargador del código shell en lugar del código de función API legítimo.

El cargador descifra la DLL del instalador del archivo. comx3.dll.txt; Luego, el código shell carga la DLL del instalador en la memoria y llama a su punto de entrada.

DLL del instalador

El instalador utiliza técnicas de omisión de UAC extraídas de implementaciones de código abierto para crear un nuevo proceso elevado. Cuál utilice depende de varias condiciones, como se ve en la Tabla 3.

Tabla 3. Condición principal y respectivas subcondiciones que se deben cumplir para aplicar una técnica de bypass UAC

Las condiciones verifican la presencia de dos procesos: creemos que avp.exe es un componente del software antimalware de Kaspersky, y rstray.exe un componente de Rising Antivirus.

El instalador intenta deshabilitar el envío de muestras por parte de Windows Defender y agrega una regla de exclusión para la DLL del cargador. msnsp.dll. Lo hace ejecutando dos comandos de PowerShell a través de cmd.exe:

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -formato de entrada ninguno -formato de salida ninguno -No interactivo -Comando Agregar-MpPreference -ExclusionPath “C:Archivos de programa (x86)Archivos comunesmicrosoft shareTextConvmsnsp.dll”

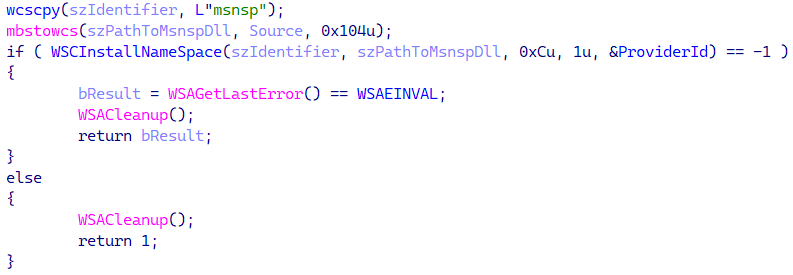

Luego, el instalador coloca la DLL del cargador persistente en C: Archivos de programa (x86) Archivos comunes Microsoft SharedTextConvmsnsp.dll y establece persistencia para ello utilizando la API WSCInstallNameSpace para instalar la DLL como Proveedor de espacio de nombres Winsock llamado msnsp, como se muestra en la Figura 14.

Como resultado, la DLL se cargará automáticamente cada vez que un proceso utilice Winsock.

Finalmente, el instalador elimina la DLL del cargador. mshlp.dll y la DLL cifrada del orquestador GANAR.cfg a C:ProgramDataWindows.

2

Esta etapa comienza con la ejecución de msnsp.dll. La Figura 15 ilustra la cadena de carga en la Etapa 2.

Orquestador

La Figura 16 ilustra las principales tareas realizadas por el orquestador, que incluyen la obtención de la puerta trasera y la carga de complementos.

Cuando se carga, el orquestador crea dos subprocesos para realizar sus tareas.

Hilo orquestador 1

El orquestador elimina el archivo dropper original del disco e intenta cargar la puerta trasera desde msfmtkl.dat. Si el archivo no existe o no se abre, el orquestador utiliza las API de Internet de Windows para abrir una conexión al sitio web legítimo de la empresa china Baidu, como se explicó anteriormente.

La respuesta del servidor se guarda en un archivo temporal sujeto a un procedimiento de validación; Si se cumplen todas las condiciones, la carga útil cifrada que está dentro del archivo se escribe en un archivo nuevo y se le cambia el nombre como msfmtkl.dat.

Una vez creado el nuevo archivo con la carga útil cifrada, el orquestador lee su contenido y descifra la carga útil utilizando RC4. El PE resultante se carga en la memoria y se ejecuta su punto de entrada.

Hilo orquestador 2

Dependiendo del nombre del proceso actual, el orquestador realiza varias acciones, incluida la carga de complementos y la adición de exclusiones a la lista de permitidos de las DLL del cargador en las bases de datos locales de tres productos de software antimalware de origen chino.

La Tabla 4 describe las acciones tomadas cuando el nombre del proceso coincide con el de un paquete de software de seguridad en el que el orquestador puede incluir sus cargadores en la lista de permitidos.

Tabla 4. Acciones del orquestador al ejecutar un proceso con el nombre de un software de seguridad específico

|

Nombre del proceso |

Software dirigido |

la columna Acción |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Intenta cargar la DLL legítima TAVinterface.dll para utilizar la función exportada CrearTaveInstance para obtener una interfaz. Al llamar a una segunda función desde la interfaz, pasa una ruta de archivo como parámetro. |

|

|

360safe.exe 360bandeja.exe |

Intenta cargar la DLL legítima deepscancloudcom2.dll para utilizar las funciones exportadas XDObrir, XDAddRecordsExy XDCerrar, agrega una nueva entrada en el archivo de base de datos SQL velocidadmem2.hg. |

|

|

360sd.exe |

Intenta abrir el archivo. sl2.db para agregar una estructura binaria codificada en base64 que contiene la ruta a la DLL del cargador. |

|

|

kxescore.exe kxetray.exe |

Intenta cargar la DLL legítima seguridadkxescankhistory.dll para utilizar la función exportada Objeto KSDllGetClass para obtener una interfaz. Cuando llama a una de las funciones desde vtable, pasa una ruta de archivo como parámetro. |

La Tabla 5 describe las acciones tomadas cuando el nombre del proceso coincide con el del software de mensajería instantánea seleccionado. En estos casos, el orquestador carga complementos desde el disco.

Tabla 5. Acciones del orquestador al ejecutar un proceso con el nombre de un software de mensajería instantánea específico

|

Nombre del proceso |

Software dirigido |

la columna Acción |

|

qq.exe |

Intenta crear un mutex llamado OBTENER BLOQUEO DE MENSAJE QQ. Si el mutex aún no existe, carga los complementos. c001.dat, c002.daty c003.dat del disco |

|

|

wechat.exe |

Carga el complemento c006.dat. |

|

|

telegrama.exe |

Carga el complemento c007.dat. |

|

|

skype.exe |

Carga el complemento c003.dat. |

|

|

cc.exe |

Desconocido; posiblemente chat en la nube. |

|

|

raidcall.exe |

||

|

yy.exe |

Desconocido; posiblemente una solicitud de Red social YY. |

|

|

aliim.exe |

Carga el complemento c005.dat. |

Después de completar las acciones correspondientes, el hilo regresa.

Grupo de complementos “c”

De nuestro análisis del código del orquestador, entendemos que podrían existir al menos seis complementos del grupo “c”, de los cuales solo conocemos tres en este momento.

La Tabla 6 describe la funcionalidad básica de los complementos identificados.

Tabla 6. Descripción de los complementos del grupo “c”

|

Nombre del complemento |

Descripción |

|

c001.dat |

Roba información de las bases de datos de QQ, incluidas credenciales, registros de chat, listas de contactos y más. |

|

c002.dat |

Engancha varias funciones de Tencent QQ KernelUtil.dll y Common.dll en la memoria de la QQ.exe proceso, permitiendo la interceptación de mensajes directos y grupales, y consultas SQL a bases de datos. |

|

c003.dat |

Conecta varias API: – CoCreateInstance – onda en abierto – olaencerrar – ondaInAddBuffer – waveOutAbierto – ondaFueraEscribir – olaFueraCerrar Esto permite que el complemento intercepte conversaciones de audio en varios procesos. |

Backdoor

Ya hemos compartido varios detalles sobre el propósito básico de la puerta trasera: comunicarse con su controlador y extraer los datos recopilados. La comunicación con el controlador se basa principalmente en escribir datos de configuración del complemento en un archivo no cifrado llamado licenciado ene invocar la funcionalidad de los complementos cargados. La Tabla 7 describe los comandos más relevantes manejados por la puerta trasera.

Tabla 7. Descripción de algunos de los comandos manejados por el backdoor

|

ID de comando |

Descripción |

|

0x04 |

Crea o cierra un shell inverso y maneja la entrada y salida. |

|

0x17 |

Mueve un archivo con rutas proporcionadas por el controlador. |

|

0x1C |

Desinstala el implante. |

|

0x1E |

Recopila información de archivos de un directorio específico o recopila información de la unidad. |

|

0x28 |

Termina un proceso con un PID dado por el controlador. |

Grupos de complementos “a” y “b”

El componente de puerta trasera contiene sus propios archivos DLL integrados (consulte la Tabla 8) que se escriben en el disco y le dan a la puerta trasera sus capacidades básicas de espionaje y recopilación de información.

Tabla 8. Descripciones de los grupos de complementos “a” y “b” integrados en la puerta trasera

|

Nombre del complemento |

Descripción |

|

a010.dat |

Recopila información del software instalado del registro. |

|

b010.dat |

Toma capturas de pantalla. |

|

b011.dat |

Registrador de teclas básico. |

Conclusión

Hemos analizado los ataques y capacidades de un actor de amenazas al que hemos denominado Blackwood, que ha llevado a cabo operaciones de ciberespionaje contra particulares y empresas de China, Japón y Reino Unido. Mapeamos la evolución de NSPX30, el implante personalizado implementado por Blackwood, desde 2005 hasta una pequeña puerta trasera que llamamos Proyecto Wood.

Curiosamente, el implante del Proyecto Wood de 2005 parece ser obra de desarrolladores con experiencia en el desarrollo de malware, dadas las técnicas implementadas, lo que nos lleva a creer que aún tenemos que descubrir más sobre la historia de la puerta trasera primordial.

Para cualquier consulta sobre nuestra investigación publicada en WeLiveSecurity, contáctenos en amenazaintel@eset.com.

ESET Research ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IOCs

archivos

|

SHA-1 |

Nombre del archivo |

Nombre de detección de ESET |

Descripción |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agente.AFYI |

Gotero inicial NSPX30. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agente.AFYH |

Cargador para el instalador. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agente.AFYH |

Cargador persistente. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agente.AFYH |

Cargador para el orquestador. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Instalador descifrado. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

GANAR.cfg |

Win32/Agente.AFYI |

Orquestador descifrado. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agente.VKT |

Puerta trasera descifrada. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agente.AFYI |

Complemento de ladrón de datos y credenciales. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agente.AFYI |

Complemento de interceptación de mensajes Tencent QQ. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agente.AFYI |

Complemento de captura de audio. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agente.VKT |

Complemento recopilador de información. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agente.VKT |

Complemento de registro de teclas. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agente.VKT |

Complemento de captura de pantalla. |

Nuestra red

|

IP |

Dominio |

Proveedor de alojamiento |

Visto por primera vez |

Detalles |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Ciencia y Tecnología Co., Ltd. |

2017-08-04 |

Sitio web legítimo contactado por el orquestador y componentes de puerta trasera para descargar cargas útiles. AitM intercepta la solicitud HTTP GET. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

Parte de la URL desde donde se descargó el dropper mediante software legítimo. |

Técnicas MITRE ATT & CK

Esta tabla fue construida usando versión 14 del marco MITRE ATT&CK.

|

Táctica |

ID |

Nombre |

Descripción |

|

Desarrollo de recursos |

Desarrollar capacidades: malware |

Blackwood utilizó un implante personalizado llamado NSPX30. |

|

|

Acceso inicial |

Compromiso de la cadena de suministro |

El componente cuentagotas de NSPX30 se entrega cuando se interceptan solicitudes legítimas de actualización de software a través de AitM. |

|

|

Ejecución |

Intérprete de comandos y secuencias de comandos: PowerShell |

El componente de instalación de NSPX30 usa PowerShell para deshabilitar el envío de muestras de Windows Defender y agrega una exclusión para un componente del cargador. |

|

|

Intérprete de comandos y secuencias de comandos: Shell de comandos de Windows |

El instalador de NSPX30 puede utilizar cmd.exe al intentar eludir UAC. La puerta trasera del NSPX30 puede crear un caparazón inverso. |

||

|

Intérprete de comandos y secuencias de comandos: Visual Basic |

El instalador de NSPX30 puede usar VBScript al intentar omitir UAC. |

||

|

API nativa |

Instalador de NSPX30 y uso de puerta trasera CrearProcesoA/W API para ejecutar componentes. |

||

|

Persistencia |

Flujo de ejecución de secuestro |

El cargador de NSPX30 se carga automáticamente en un proceso cuando se inicia Winsock. |

|

|

Escalada de privilegios |

Ejecución activada por evento |

El instalador de NSPX30 modifica el registro para cambiar el valor de una clave de botón multimedia (APPCOMMAND_LAUNCH_APP2) para apuntar a su cargador ejecutable. |

|

|

Abuso del mecanismo de control de elevación: eludir el control de cuentas de usuario |

El instalador de NSPX30 utiliza tres técnicas para intentar omitir UAC. |

||

|

Evasión de defensa |

Desofuscar / decodificar archivos o información |

Los archivos de instalación, orquestador, puerta trasera y configuración de NSPX30 se descifran con RC4 o combinaciones de instrucciones bit a bit y aritméticas. |

|

|

Debilitar defensas: deshabilitar o modificar herramientas |

El instalador de NSPX30 deshabilita el envío de muestras de Windows Defender y agrega una exclusión para un componente del cargador. El orquestador de NSPX30 puede alterar las bases de datos del software de seguridad para incluir en la lista de permitidos los componentes de su cargador. El software específico incluye: Tencent PC Manager, 360 Safeguard, 360 Antivirus y Kingsoft AntiVirus. |

||

|

Eliminación del indicador: eliminación de archivos |

NSPX30 puede eliminar sus archivos. |

||

|

Eliminación del indicador: clara persistencia |

NSPX30 puede eliminar su persistencia. |

||

|

Ejecución de comandos indirectos |

El instalador de NSPX30 ejecuta PowerShell a través del Command Shell de Windows. |

||

|

Enmascaramiento: coincide con el nombre o la ubicación legítimos |

Los componentes de NSPX30 se almacenan en la carpeta legítima. %DATOS DE PROGRAMA%Intel. |

||

|

Modificar registro |

El instalador de NSPX30 puede modificar el registro al intentar omitir UAC. |

||

|

Archivos o información ofuscados |

Los componentes de NSPX30 se almacenan cifrados en el disco. |

||

|

Archivos o información ofuscados: cargas útiles integradas |

El cuentagotas del NSPX30 contiene componentes integrados. El cargador de NSPX30 contiene shellcode incrustado. |

||

|

Ejecución de proxy binario del sistema: Rundll32 |

El instalador de NSPX30 se puede cargar a través de rundll32.exe. |

||

|

Acceso a credenciales |

Adversario-en-el-medio |

El implante NSPX30 se entrega a las víctimas mediante ataques AitM. |

|

|

Credenciales de almacenes de contraseñas |

Complemento NSPX30 c001.dat puede robar credenciales de las bases de datos de Tencent QQ. |

||

|

Descubrimiento de moléculas |

Descubrimiento de archivos y directorios |

La puerta trasera y los complementos de NSPX30 pueden enumerar archivos. |

|

|

Registro de consultas |

NSPX30 a010.dat El complemento recopila diversa información del software instalado del registro. |

||

|

Descubrimiento de software |

NSPX30 a010.dat El complemento recopila información del registro. |

||

|

Descubrimiento de información del sistema |

La puerta trasera del NSPX30 recopila información del sistema. |

||

|

Descubrimiento de la configuración de la red del sistema |

La puerta trasera del NSPX30 recopila diversa información del adaptador de red. |

||

|

Detección de conexiones de red del sistema |

La puerta trasera de NSPX30 recopila información del adaptador de red. |

||

|

Descubrimiento de propietario/usuario del sistema |

La puerta trasera del NSPX30 recopila información del sistema y del usuario. |

||

|

Colecciones |

Captura de entrada: registro de teclas |

Complemento NSPX30 b011.dat es un registrador de teclas básico. |

|

|

Archivar datos recopilados: Archivar a través de la biblioteca |

Los complementos NSPX30 comprimen la información recopilada mediante zlib. |

||

|

Captura de audio |

Complemento NSPX30 c003.dat Graba flujos de audio de entrada y salida. |

||

|

Colección automatizada |

El orquestador y la puerta trasera de NSPX30 inician automáticamente complementos para recopilar información. |

||

|

Datos escalonados: estadificación de datos locales |

Los complementos de NSPX30 almacenan datos en archivos locales antes de la filtración. |

||

|

Captura de pantalla |

Complemento NSPX30 b010.dat toma capturas de pantalla. |

||

|

Comando y control |

Protocolo de capa de aplicación: protocolos web |

El orquestador y los componentes de puerta trasera de NSPX30 descargan cargas útiles mediante HTTP. |

|

|

Protocolo de capa de aplicación: DNS |

La puerta trasera del NSPX30 filtra la información recopilada mediante DNS. |

||

|

Codificación de datos: codificación estándar |

Los datos recopilados para la exfiltración se comprimen con zlib. |

||

|

Ofuscación de datos |

La puerta trasera de NSPX30 cifra sus comunicaciones C&C. |

||

|

Protocolo de capa de no aplicación |

La puerta trasera de NSPX30 utiliza UDP para sus comunicaciones C&C. |

||

|

apoderado |

Las comunicaciones del NSPX30 con su servidor C&C son enviadas por un componente no identificado. |

||

|

exfiltración |

Exfiltración automatizada |

Cuando está disponible, la puerta trasera del NSPX30 filtra automáticamente cualquier información recopilada. |

|

|

Límites de tamaño de transferencia de datos |

La puerta trasera de NSPX30 filtra los datos recopilados a través de consultas DNS con un tamaño de paquete fijo. |

||

|

Exfiltración sobre protocolo alternativo: Exfiltración sobre protocolo no cifrado que no es C2 |

La puerta trasera del NSPX30 filtra la información recopilada mediante DNS. |

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :posee

- :es

- :no

- :dónde

- $ UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Poder

- Nuestra Empresa

- de la máquina

- Conforme

- Mi Cuenta

- acciones

- lector activo

- actividad

- los actores

- adición

- Adicionales

- Adicionalmente

- dirección

- direcciones

- Añade

- Después

- en contra

- Agente

- aka

- Todos

- lista de permitidos

- casi

- ya haya utilizado

- también

- alternativa

- Aunque

- an

- análisis

- analizar

- analizo

- y

- antivirus

- cualquier

- abejas

- API

- aparece

- accesorios

- Aplicación

- Aplicá

- APT

- Archive

- somos

- en torno a

- AS

- evaluar

- asociado

- asumir

- At

- atacar

- ataques

- intento

- intentando

- Los intentos

- audio

- Autorzy

- automáticamente

- Hoy Disponibles

- Atrás

- puerta trasera

- Puertas traseras

- Baidu

- basado

- básica

- BE

- porque

- a las que has recomendado

- esto

- antes

- "Ser"

- CREEMOS

- MEJOR

- Bitwise

- ambas

- construido

- .

- by

- evitar

- , que son

- llamar

- Calls

- Campaña

- PUEDEN

- capacidades

- capacidad

- capaz

- capturar

- llevado a

- case

- cases

- cadena

- el cambio

- cambiado

- chat

- China

- chino

- limpiar

- más cerca

- Cierra

- CO

- código

- Base de código

- recoger

- --

- coleccionista

- COM

- combinaciones

- combinar

- proviene

- comúnmente

- Comunicarse

- Comunicación

- Comunicaciónes

- Empresas

- compañía

- compilado

- completando

- componente

- componentes

- compromiso

- Comprometida

- condición

- condiciones

- Conducir

- Configuración

- conectado

- conexión

- Conexiones

- considerado

- consiste

- contacte

- contiene

- contenido

- control

- controlador

- conversaciones

- CORPORACIÓN

- Correspondiente

- podría

- Para crear

- creado

- crea

- Referencias

- Current

- personalizado

- La Ciberseguridad

- Oscuro

- datos

- puntos de datos

- Base de datos

- bases de datos

- Fecha

- DCM

- MCD

- décadas

- Predeterminado

- entregamos

- liberado

- entregar

- depende

- desplegar

- desplegado

- Desplegando

- describir

- describe

- descripción

- diseñado

- destino

- detallado

- detalles

- detectado

- Detección

- Determinar

- determina

- desarrollado

- desarrolladores

- Desarrollo

- desarrollos

- HIZO

- un cambio

- una experiencia diferente

- de reservas

- descrubrir

- descubierto CRISPR

- dividido

- dns

- do

- documentación

- sí

- dominio

- dominios

- descargar

- Gotas

- durante

- cada una

- Temprano en la

- pasan fácilmente

- elevado

- correo

- integrado

- permite

- permitiendo

- codificación

- cifrado

- interactuando

- Motor

- Ingeniería

- entrada

- error

- Eventos

- evolución

- evolucionado

- evolución

- exactamente

- ejemplo

- ejecutar

- ejecutado

- Ejecuta

- ejecución

- ejecución

- exfiltración

- exhibir

- existe

- experience

- explicado

- explorador

- exportar

- hecho

- falla

- Caracteristicas

- Figura

- Archive

- archivos

- filtrar

- Encuentre

- Los resultados

- huella dactilar

- cortafuegos

- Nombre

- fijas

- siguiendo

- formulario

- adelante

- encontrado

- Desde

- completamente

- función

- a la fatiga

- funciones

- pasarelas

- generado

- geográfico

- obtener

- GitHub

- Donar

- dado

- Go

- Grupo procesos

- Grupo

- tenido

- Manijas

- Tienen

- cabeceras

- esta página

- Esconder

- de alto perfil

- historia

- Hong

- 香港

- Cómo

- Sin embargo

- HTML

- http

- HTTPS

- ID

- no haber aun identificado una solucion para el problema

- if

- ilustra

- imagen

- implementaciones

- implementado

- in

- incluir

- incluye

- Incluye

- Entrante

- Los aumentos

- indicar

- indicaciones

- indicadores

- INSTRUMENTO individual

- individuos

- información

- EN LA MINA

- inicial

- posiblemente

- iniciado

- Las opciones de entrada

- Consultas

- Insertos

- dentro

- instalar

- instalado

- ejemplo

- Innovadora

- Instrucciones

- Intelligence

- Interfaz

- internamente

- Internet

- dentro

- investigación

- IP

- Dirección IP

- Direcciones IP

- proveedor de servicios Internet

- emisor

- IT

- SUS

- sí mismo

- Enero

- Japón

- Japonés

- junio

- Clave

- Reino

- Saber

- especialistas

- conocido

- Kong

- large

- Apellido

- luego

- lanzamiento

- .

- líder

- menos

- LED

- izquierda

- legítima

- Permíteme

- que otros

- Lista

- Escucha Activa

- escucha

- Listas

- carga

- cargador

- carga

- cargas

- local

- situados

- Ubicación

- bloquear

- Mira

- perdido

- Ltd

- máquina

- Máquinas

- Inicio

- gran

- malicioso

- el malware

- gerente

- manipulado

- Fabricación

- Match

- cerillas

- pareo

- Puede..

- sentido

- mecanismo

- los mecanismos de

- Medios

- Salud Cerebral

- mencionado

- mensaje

- la vida

- las etiquetas

- metadatos

- Microsoft

- podría

- millones

- modificar

- más,

- MEJOR DE TU

- cuales son las que reflejan

- múltiples

- debe

- nombre

- Llamado

- ¿ Necesita ayuda

- del sistema,

- telecomunicaciones

- Nuevo

- no

- Ninguna

- Aviso..

- número

- obtener

- obtención

- se produjo

- octubre

- of

- Ofertas

- Oficina

- Viejo

- más antiguo

- on

- ONE

- , solamente

- habiertos

- de código abierto

- funcionamiento

- sistema operativo

- Inteligente

- Operaciones

- operadores

- or

- solicite

- natural

- reconocida por

- Otro

- nuestros

- salir

- salida

- afuera

- Más de

- EL DESARROLLADOR

- propiedad

- EDUCACIÓN FÍSICA

- paquetes

- página

- parámetro

- parte

- particular

- pasa

- pasivo

- Contraseña

- camino

- caminos

- PC

- peculiar

- Realizar

- realizado

- realiza

- persistencia

- imagen

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Por favor

- plugin

- plugins

- punto

- puntos

- político

- Popular

- posiblemente

- PowerShell

- presencia

- presente

- evitar

- previamente

- Anterior

- privada

- probablemente

- Problema

- procedimientos

- en costes

- Producto

- Productos

- Programa

- proyecto

- proyecta

- protocolo

- proporcionar

- previsto

- proveedor

- apoderado

- público

- Publicación

- en público

- publicado

- propósito

- consultas

- más bien

- en comunicarse

- recibido

- reciente

- grabar

- archivos

- periódico

- remitir

- se refiere

- con respecto a

- registrado

- registro

- relacionado

- confiando

- permanece

- eliminación

- remove

- responder

- reporte

- Informes

- solicita

- solicitudes

- la investigación

- investigadores

- resuelto

- Recurso

- aquellos

- respuesta

- resultado

- resultante

- devoluciones

- marcha atrás

- Rico

- creciente

- enrutador

- Regla

- mismo

- salvado

- Ciencia:

- Ciencia y Tecnología

- capturas de pantalla

- Buscar

- motor de búsqueda

- Segundo

- segundos

- (secciones)

- EN LINEA

- ver

- parecer

- parece

- visto

- seleccionado

- expedido

- Septiembre

- servido

- servidor

- Servidores

- de coches

- Servicios

- Sets

- Varios

- compartido

- Cáscara

- mostrado

- Shows

- similares

- sencillos

- simplemente

- desde

- SEIS

- Tamaño

- ligeramente diferente

- chica

- menores

- So

- Social

- Software

- componentes de software

- Soluciones

- algo

- sofisticado

- soluciones y

- especificado

- espectro

- dividido

- espionaje

- Etapa

- etapas

- estándar

- comienzo

- fundó

- Comience a

- pasos

- Sin embargo

- tienda

- almacenados

- corrientes

- Cordón

- estructura

- estudio

- sujeto

- enviarlo a consideración

- tal

- Sugiere

- suite

- oleada

- suspicaz

- te

- Todas las funciones a su disposición

- mesa

- ¡Prepárate!

- toma

- toma

- Target

- afectados

- tiene como objetivo

- tareas

- la técnica

- técnicas

- Tecnología

- temporal

- Tencent

- que

- esa

- El

- el Reino Unido

- el Reino Unido

- el mundo

- su

- Les

- tema

- luego

- Ahí.

- por lo tanto

- Estas

- ellos

- Código

- así

- aquellos

- amenaza

- actores de amenaza

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- calendario

- fecha y hora

- a

- del IRS

- Trace

- seguir

- Plataforma de

- tráfico

- transferir

- desencadenados

- dos

- Uk

- entender

- United

- Reino Unido

- universidad

- desconocido

- poco probable

- SIN NOMBRE

- Actualizar

- Actualizaciones

- Enlance

- us

- utilizan el

- usado

- Usuario

- usos

- usando

- IMPORTANTE

- validación

- propuesta de

- Valores

- Variante

- diversos

- verificar

- versión

- vertical

- vía

- Víctima

- las víctimas

- Visite

- visual

- Vulnerable

- fue

- Camino..

- we

- web

- Página web

- WELL

- tuvieron

- ¿

- cuando

- cuando

- que

- anchura

- Wikipedia

- seguirá

- ventanas

- madera

- Actividades:

- trabajando

- mundo

- se

- la escritura

- escrito

- aún

- zephyrnet

- Zip