El 10 de agosto, Poly Network sufrió un hackeo de $ 611 millones, el mayor hackeo relacionado con las criptomonedas hasta la fecha. Este ataque fue especialmente interesante en comparación con la mayoría de los hacks de DeFi, que suelen utilizar una forma de préstamos flash y arbitraje para explotar contratos inteligentes ¿Qué son los contratos inteligentes? Un contrato inteligente es un profesional de la informática ... Más y cantidades menores de fondos. En este caso, el pirata informático encontró un exploit que le permitió omitir las claves privadas y hacer que el contrato inteligente simplemente enviara los fondos directamente a las billeteras bajo su control. CipherTrace ha confirmado que casi todos los fondos hasta ahora se han devuelto a Poly Network. Poly Network también ha confirmado el regreso en su cuenta de Twitter.

¿Qué son los contratos inteligentes? Un contrato inteligente es un profesional de la informática ... Más y cantidades menores de fondos. En este caso, el pirata informático encontró un exploit que le permitió omitir las claves privadas y hacer que el contrato inteligente simplemente enviara los fondos directamente a las billeteras bajo su control. CipherTrace ha confirmado que casi todos los fondos hasta ahora se han devuelto a Poly Network. Poly Network también ha confirmado el regreso en su cuenta de Twitter.

Donde el truco típico de DeFi es contra instrumentos DeFi específicos, lo que resulta en pérdidas mucho menores, en este caso el ataque fue contra la infraestructura de Poly Network, centrándose en la plataforma DeFi en sí y apuntando al control de los contratos inteligentes del intercambio descentralizado (DEX). Como resultado, el hacker controló completamente el contrato principal de cadena cruzada, lo que le permitió desbloquear tokens que se suponía que estaban bloqueados dentro del contrato, enviar los tokens a direcciones bajo su control y luego repetir el ataque a través de cadenas.

Cómo se pirateó Poly Network

Poly Network actúa como un puente de interoperabilidad entre cadenas para facilitar la transferencia de tokens entre dos cadenas de bloques relativamente independientes. Como tal, uno de sus principales contratos inteligentes de Poly Network es el puente en sí. Para que los puentes entre cadenas actúen de forma eficaz (por ejemplo, para que los usuarios puedan utilizar la red para transferir tokens a través de las cadenas), necesitan mantener grandes sumas de liquidez. Siempre que un usuario quiera "tender un puente" entre cadenas, Poly Network necesita quemar / acuñar de manera eficiente los activos equivalentes en las respectivas cadenas.

El contrato que emite estas transferencias de tokens entre cadenas utiliza "custodios" para verificar y ejecutar las transacciones. Una vez que el guardián firma en el cadena de origen las Administrador de cadenas cruzadas contrato en el cadena de destino comprobará la validez de la firma del Guardián y ejecutará el equivalente en la cadena de destino para completar el "puente".

Dado que el contrato inteligente ejecuta las transacciones y no el propio usuario, el pirata informático pudo explotar el Administrador de cadenas cruzadas contrato inteligente y cambie los "guardianes" por un guardián malicioso bajo su control. Como resultado, el principal contrato de cadena cruzada en Poly Network quedó completamente controlado por el pirata informático, lo que le permitió desbloquear tokens que se suponía que debían permanecer bloqueados dentro del contrato puente y mover los tokens a direcciones bajo su control. El pirata informático luego replicó el ataque a través de cadenas.

¿Quiénes son las verdaderas víctimas del hack de Poly Network?

Como resultado de las acciones del pirata informático, los fondos de los usuarios que estaban "bloqueados" en estos contratos sufrieron la verdadera pérdida. Si bien no se tomaron tokens de individuos específicos, al eliminar una cantidad tan grande bloqueada en el protocolo, Poly Network ya no tendría la liquidez para respaldar un éxodo a gran escala si todos los usuarios desearan retirar sus fondos de los contratos. Sin embargo, debido a la naturaleza descentralizada de DeFi, la falta de procesos KYC y alcance transfronterizo significa que identificar quiénes son las víctimas reales y dónde se encuentran es casi imposible.

En general, es un exploit sofisticado para un contrato inteligente mal diseñado, con el "riesgo" y el "comportamiento" que afectan a los usuarios de Poly Network. Los inversores son las verdaderas víctimas, no los propios Poly Network. Podría decirse que Poly Network comparte la responsabilidad con el pirata informático al no garantizar la calidad de su contrato inteligente, lo que expone a los inversores a un riesgo significativo.

Actualmente no hay indicios de que el código de Poly Network haya recibido alguna vez una auditoría. Buscando a través de GitHub del protocolo repos no indicó que se hubieran realizado o informado auditorías.

El hacker de Poly Network devuelve más de la mitad de los fondos robados

Para sorpresa de quienes monitoreaban el robo de Poly Network, el 11 de agosto el atacante comenzó a devolver algunos de los fondos robados. Esto dejó a muchos en Internet preguntándose: ¿por qué?

En todo el intercambio que el pirata informático ha realizado en un esfuerzo por ocultar su rastro, parece que en un momento el pirata informático había reutilizado una billetera que ya tenía transacciones anteriores con algunos intercambios prominentes que podrían tener información de identificación de "conozca a su cliente" (KYC) en él.

Hay afirmaciones de que el pirata informático podría ser un sombrero blanco, dada la devolución de fondos. Sin embargo, es extremadamente improbable que un sombrero blanco hubiera tomado los mismos pasos para intentar ocultar el rastro de fondos si siempre hubiera tenido la intención de devolver el dinero.

En el momento de este blog, CipherTrace ha confirmado que casi todos los fondos se han devuelto a Poly Network a las direcciones que habían desarrollado específicamente para que el pirata informático devolviera los fondos. Estas direcciones son:

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Fondos congelados el 10 de agosto (día del hackeo)

USDT congelado

Fondos devueltos el 11 de agosto

Contrato de poli: $ 85 millones USDC

Contrato BSC: $ 256.2 millones en 3 tokens principales (principalmente BTCB, Binance vinculado a ETH, BUSD) y $ 2.637 millones en BNB

Contrato Ethereum: $ 3.4 millones en SHIB, renBTC y Fei

Fondos devueltos el 12 de agosto

Contrato de Ethereum: $ 96.42 millones de DAI

Las repercusiones de un hack de DeFi tan grande

Los legisladores acelerarán la implementación de las regulaciones de DeFi, especialmente a medida que aumenta el número de hacks de DeFi, como se resume en este último hack de Poly Network. En última instancia, es probable que los reguladores clasifiquen los intercambios descentralizados (DEX) como proveedores de servicios de activos virtuales (VASP) de acuerdo con las recomendaciones del GAFI. Es probable que FinCEN clasifique a los DEX como Negocios de Servicios Monetarios (MSB), lo que significa que los DEX y otras aplicaciones DeFi deberán cumplir con las obligaciones contra el lavado de dinero (AML) y KYC. También esperaría que la CFTC regule las comunidades de DeFi y la SEC para regular las regulaciones de valores de DeFi.

Además, los estándares de calidad de los contratos inteligentes se volverán más rigurosos y surgirán estándares de auditoría. Además, el “mercado de seguros” de DeFi evolucionará y madurará para poder evaluar adecuadamente y bajo los riesgos técnicos de DeFi correctos.

Los hacks de DeFi se acercan a los 2 millones de dólares al año, ¿qué sigue?

Este truco ejemplifica la importancia de la seguridad de los contratos inteligentes y los estándares de auditoría para asegurar la calidad y reducir las vulnerabilidades en el código.

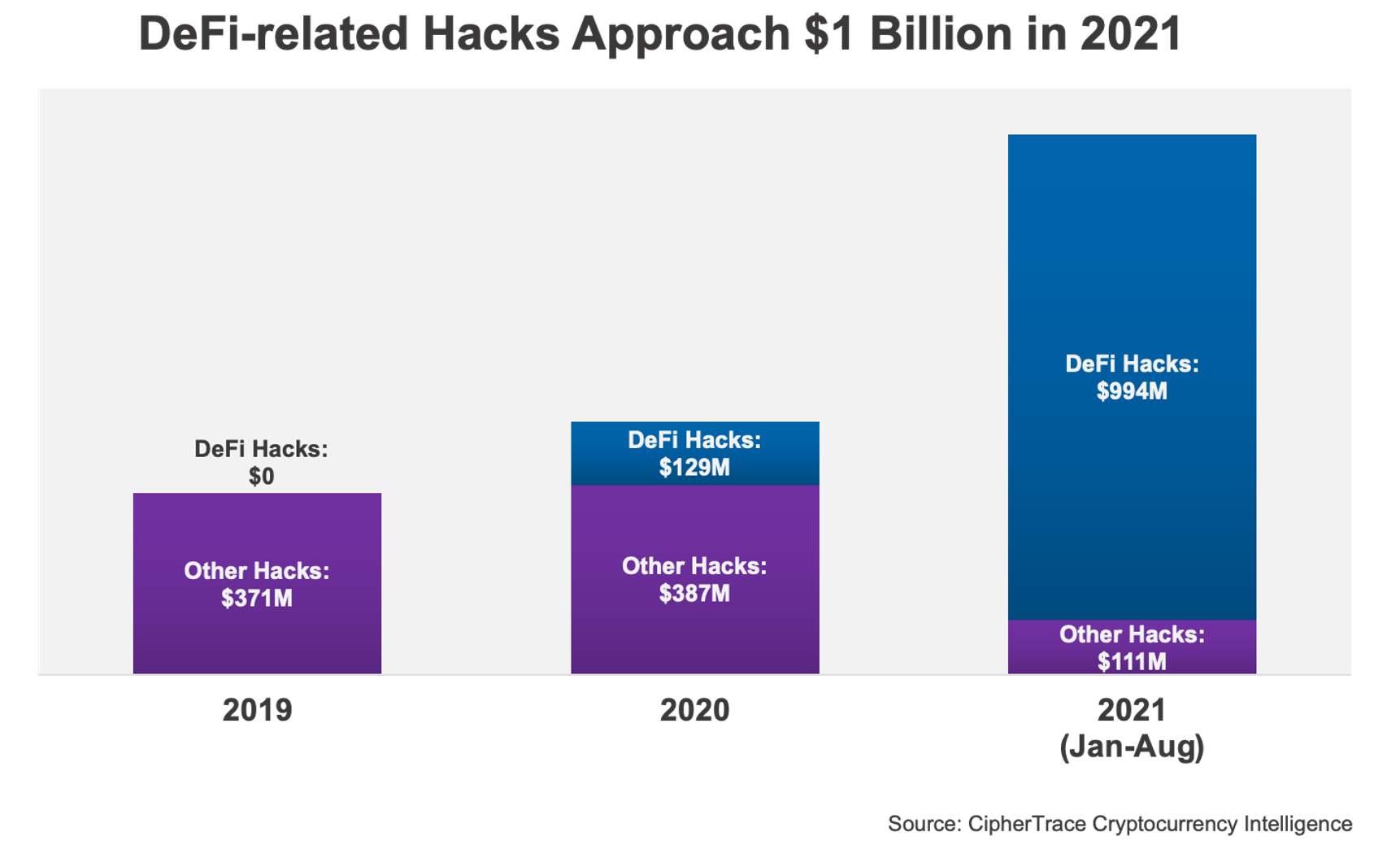

Según nuestra última Informe sobre delitos de criptomonedas y prevención de blanqueo de capitales, a fines de agosto, el volumen de pirateo de DeFi obtenido por delincuentes en 2021 ascendía a 361 millones de dólares. Hoy en día, este número casi se ha triplicado, ya que los hacks de DeFi ahora representan $ 994 millones, lo que representa el 90% de todo el volumen de hackeo de 2021, que supera un poco más de $ 1.1 mil millones.

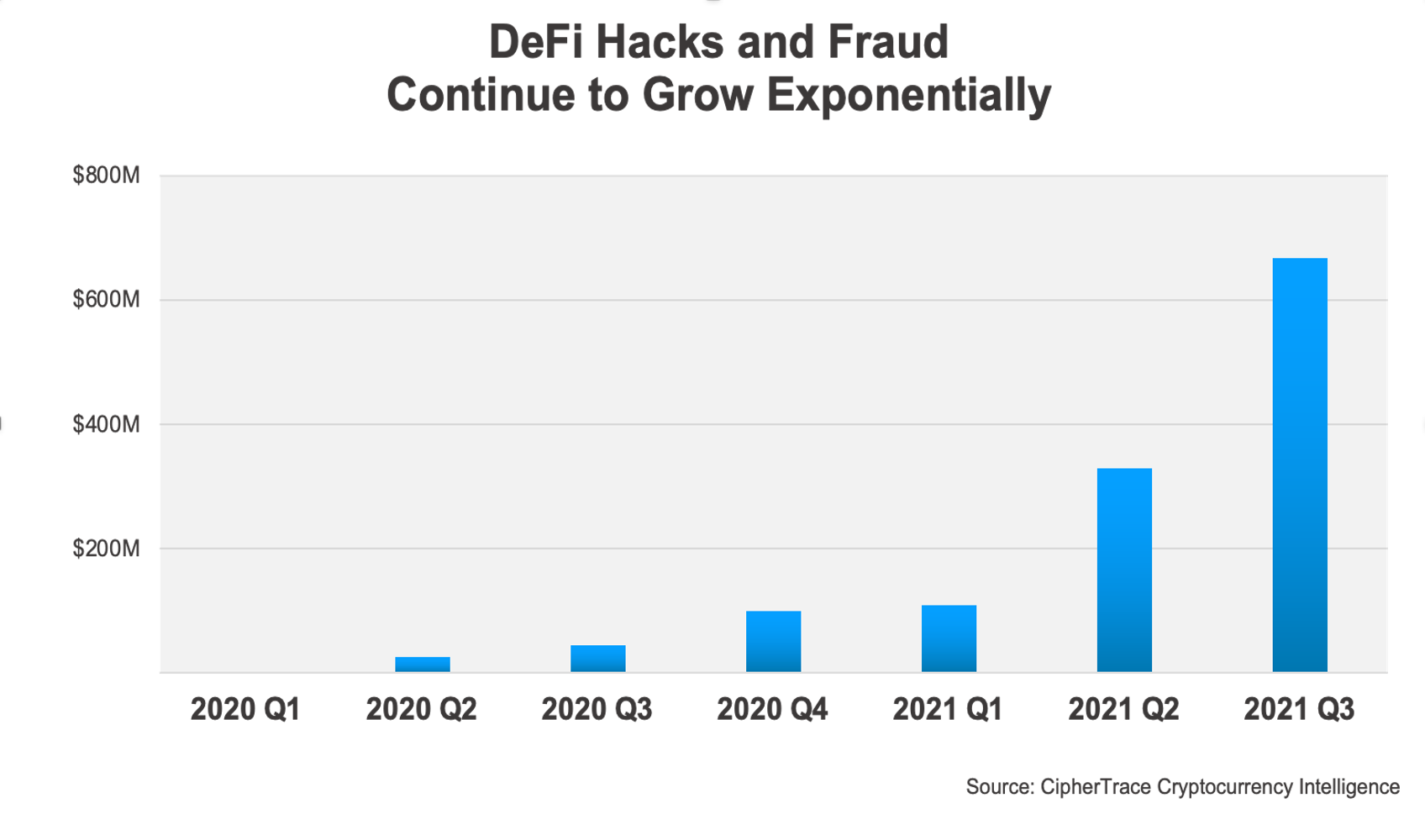

A medida que los ataques y el fraude de DeFi continúan creciendo exponencialmente trimestre tras trimestre, el futuro de los delitos de DeFi parece sombrío si la tendencia continúa. Si los delitos de DeFi continúan haciéndose más sofisticados, como lo anticipó el hack de Poly Network, es probable que los contratos inteligentes sean cada vez más objetivo de ataques a mayor escala.

A medida que los ataques y el fraude de DeFi continúan creciendo exponencialmente trimestre tras trimestre, el futuro de los delitos de DeFi parece sombrío si la tendencia continúa. Si los delitos de DeFi continúan haciéndose más sofisticados, como lo anticipó el hack de Poly Network, es probable que los contratos inteligentes sean cada vez más objetivo de ataques a mayor escala.

Apéndice

El 11 de agosto, el pirata informático realizó una sesión de preguntas y respuestas "en cadena". Lo siguiente se puede ver decodificando los datos de entrada en algunas de sus transacciones.

Preguntas y respuestas, PARTE UNO:

P: ¿POR QUÉ HACKING?

A: POR DIVERSIÓN 🙂

P: ¿POR QUÉ POLY NETWORK?

R: EL HACKING DE CADENA CRUZADA ES CALIENTE

P: ¿POR QUÉ TRANSFERIR FICHAS?

R: PARA MANTENERLO SEGURO.

AL LOCALIZAR EL ERROR, TUVE UNA SENSACIÓN MIXTA. PREGÚNTESE QUÉ HACER TENÍA QUE ENFRENTARTE TANTA FORTUNA. ¿PEDIR CORRECTAMENTE AL EQUIPO DEL PROYECTO PARA QUE PUEDAN ARREGLARLO? ¡CUALQUIERA PODRÍA SER EL TRAIDOR DADO UN MIL MILLONES! ¡NO PUEDO CONFIAR EN NADIE! LA ÚNICA SOLUCIÓN QUE PUEDO OFRECER ES GUARDARLO EN UNA CUENTA _ DE CONFIANZA_ MIENTRAS ME MANTENGO _ANÓNIMO_ Y _ SEGURO_.

AHORA TODO EL MUNDO HUELE UN SENTIDO DE CONSPIRACIÓN. ¿PERSONA ENTERADA? NO YO, PERO ¿QUIÉN SABE? ¡TOMO LA RESPONSABILIDAD DE EXPONER LA VULNERABILIDAD ANTES DE QUE CUALQUIER INSIDERS LA ESCONDIEN Y LA EXPLOTEN!

P: ¿POR QUÉ TAN SOFISTICADO?

R: LA RED POLY ES UN SISTEMA DECENTE. ES UNO DE LOS ATAQUES MÁS DESAFIANTES QUE PUEDE DISFRUTAR UN HACKER. Y TENÍA QUE SER RÁPIDO PARA VENCER A CUALQUIER INSIDERS O HACKERS, LO TOMÉ COMO UN DESAFÍO ADICIONAL 🙂

P: ¿ESTÁ EXPUESTO?

R: NO. NUNCA. ENTIENDO EL RIESGO DE EXPONERME INCLUSO SI NO HAGO EL MAL. ASÍ QUE UTILIZÉ EL CORREO ELECTRÓNICO TEMPORAL, IP O _TAMBIÉN LLAMADO_ HUELLA DIGITAL, QUE ERA INTRACABLE. PREFIERO QUEDARME EN LA OSCURIDAD Y SALVAR EL MUNDO.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Preguntas y respuestas, SEGUNDA PARTE:

P: ¿QUÉ PASÓ REALMENTE HACE 30 HORAS?

UNA LARGA HISTORIA.

Lo crea o no, me obligaron a jugar el juego.

LA RED POLY ES UN SISTEMA SOFISTICADO, NO LOGRÉ CONSTRUIR UN ENTORNO DE PRUEBAS LOCAL. NO PODÍ PRODUCIR UN POC AL COMIENZO. SIN EMBARGO, EL MOMENTO DE AHA LLEGÓ JUSTO ANTES DE QUE ME RENDIERA. DESPUÉS DE DEPURAR TODA LA NOCHE, CREÉ UN MENSAJE ÚNICO A LA RED DE ONTOLOGÍA.

ESTABA PLANEANDO LANZAR UN BLITZKRIEG GENIAL PARA TOMAR EL CONTROL DE LAS CUATRO REDES: ETH, BSC, POLYGON & HECO. ¡SIN EMBARGO, LA RED HECO SALA MAL! EL RELAYER NO SE COMPORTA COMO LOS DEMÁS, UN KEEPER ACABA DE RELEVAR MI EXPLOTACIÓN DIRECTAMENTE Y LA LLAVE SE ACTUALIZÓ A ALGUNOS PARÁMETROS INCORRECTOS. ARRUINÓ MI PLAN.

¡DEBERÍA HABER PARADO EN ESE MOMENTO, PERO DECIDÍ QUE EL ESPECTÁCULO CONTINÚA! ¿QUÉ PASA SI REPARAN EL ERROR EN SECRETO SIN NINGUNA NOTIFICACIÓN?

SIN EMBARGO, NO QUERÍA CAUSAR _REAL_ PÁNICO DEL MUNDO CRYPTO. Así que decidí ignorar las monedas de mierda, para que la gente no tuviera que preocuparse de que fueran a cero. TOMÉ FICHAS IMPORTANTES (EXCEPTO SHIB) Y NO VENDÍ NINGUNO DE ELLOS.

P: ENTONCES, ¿POR QUÉ VENDER / CAMBIAR LAS ESTABLAS?

R: EL EQUIPO POLY ME ENOJÓ POR SU REPASA INICIAL.

¡INSTITARON A OTROS A CULPARME Y ODIARME ANTES DE QUE TENÍA LA OPORTUNIDAD DE RESPONDER! POR SUPUESTO, SABÍA QUE HAY MONEDAS FALSAS DEFI, PERO NO ME LAS TOMÉ EN SERIO YA QUE NO TENÍA PLAN DE LAVARLAS.

MIENTRAS MIENTRAS, DEPOSITAR LAS ESTABLAS PODRÍA GANAR ALGÚN INTERÉS PARA CUBRIR LOS COSTOS POTENCIALES PARA QUE TENGA MÁS TIEMPO PARA NEGOCIAR CON EL EQUIPO POLY.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Preguntas y respuestas, PARTE TRES:

P: ¿POR QUÉ DAR UNA PROPINA 13.37?

R: SENTÍ EL CALOR DE LA COMUNIDAD ETHEREUM.

ESTABA OCUPADO INVESTIGANDO PROBLEMAS DE HECO Y DEPURANDO MIS GUIONES. Pensé que eran problemas de red por los que no podía depositar (estaba detrás de un representante sofisticado). Entonces compartí mi buena voluntad con el chico.

P: ¿POR QUÉ PEDIR TORNADO Y DAO?

R: HABIENDO PRESENTE TANTOS HACKINGS, SABÍA QUE DEPOSITARTE EN TORNADO ES UNA DECISIÓN SABIA PERO DESESPERADA. FUE EN CONTRA DE MI INTENCIÓN ORIGINAL. SER EL HACKER DE LA MULTITUD ERA SOLO MI MALA BROMA DESPUÉS DE CONOCER TANTOS MENDIGOS 🙂

P: ¿POR QUÉ REGRESAR?

R: ¡ESE ES SIEMPRE EL PLAN! ¡_NO_ ESTOY MUY INTERESADO EN EL DINERO! SÉ QUE DUELE CUANDO LAS PERSONAS SON ATACADAS, PERO ¿NO DEBEN APRENDER ALGO DE ESOS HACKS? ANUNCIÉ LA DECISIÓN DE DEVOLUCIÓN ANTES DE LA MEDIANOCHE PARA QUE LAS PERSONAS QUE TENÍAN FE EN MÍ DEBERÍAN TENER UN BUEN DESCANSO 😉

P: ¿POR QUÉ REGRESAR LENTAMENTE?

R: NECESITO TIEMPO PARA HABLAR CON EL EQUIPO POLY. LO SENTIMOS, ES LA ÚNICA MANERA QUE SÉ DE DEMOSTRAR MI DIGNIDAD MIENTRAS OCULTO MI IDENTIDAD. Y NECESITO DESCANSO.

P: ¿EL EQUIPO POLY?

R: YA EMPEZÉ A HABLAR CON ELLOS BREVEMENTE, LOS TRONCOS ESTÁN EN EL ETHEREUM. PUEDO O NO PUBLICARLOS. LOS DOLORES QUE HAN SUFRIDO SON TEMPORALES PERO MEMORABLES.

ME GUSTARÍA DARLES CONSEJOS SOBRE CÓMO ASEGURAR SUS REDES, PARA QUE PUEDAN SER ELEGIBLES PARA GESTIONAR EL PROYECTO MIL MILLONES EN EL FUTURO. LA RED POLY ES UN SISTEMA BIEN DISEÑADO Y MANEJARÁ MÁS ACTIVOS. TIENEN MUCHOS SEGUIDORES NUEVOS EN TWITTER, ¿Cierto?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Valor obtenido de Poly Network Hack

| Transportadores | Hachís de TX | activo | cantidad | $ Valor |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renBTC | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | WETH | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poly | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poly | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Direcciones de Poly Network Hacker

Poly Network identificó públicamente tres direcciones presuntamente controladas por el atacante:

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Fuente: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Mi Cuenta

- Todos

- pretendidamente

- Permitir

- AML

- anunció

- anti lavado de dinero

- aplicaciones

- arbitraje

- activo

- Activos

- auditoría

- AGOSTO

- mil millones

- binance

- Blog

- PUENTE

- Error

- build

- BUSD

- negocios

- Causar

- CFTC

- CipherTrace

- reclamaciones

- código

- Monedas

- Comunidades

- vibrante e inclusiva

- Conspiración

- continue

- contrato

- contratos

- Delito

- Crímenes

- Los criminales

- transfronterizo

- cripto

- DAO

- datos

- día

- Descentralizado

- DeFi

- Dex

- HIZO

- Entorno

- ETH

- Etereum

- Cambios

- Exodus (Éxodo)

- Explotar

- tener problemas con

- falso

- FinCen

- huella dactilar

- Fijar

- Flash

- formulario

- fraude

- diversión

- fondos

- futuras

- juego

- GitHub

- candidato

- Crecer

- corte

- pirata informático

- los piratas informáticos

- la piratería

- hacks

- Cómo

- Como Hacer

- HTTPS

- Identidad

- información

- EN LA MINA

- Amenaza

- intereses

- Internet

- Interoperabilidad

- Inversionistas

- IP

- cuestiones

- IT

- acuerdo

- Clave

- claves

- KYC

- large

- más reciente

- lanzamiento

- APRENDE:

- Liquidez

- Préstamos

- local

- Largo

- gran

- Mayoría

- Realizar

- millones

- mezclado

- dinero

- monitoreo

- movimiento

- del sistema,

- red

- telecomunicaciones

- .

- Ontología

- solicite

- Otro

- Pánico

- Patch

- Personas

- planificar

- plataforma

- PoC

- privada

- Llaves privadas

- Pro

- proyecto

- apoderado

- publicar

- Q&A

- calidad

- reducir

- reglamentos

- Reguladores

- RESTO

- devoluciones

- Riesgo

- ambiente seguro

- ahorro

- Escala

- SEG

- Valores

- EN LINEA

- venta

- sentido

- compartido

- Acciones

- Letreros y Pancartas

- inteligente

- contrato inteligente

- Contratos Inteligentes

- So

- estándares de salud

- fundó

- quedarse

- robada

- SOPORTE

- sorpresa

- te

- hablar

- Técnico

- temporal

- Pruebas

- robo

- equipo

- recomendaciones

- ficha

- Tokens

- Transacciones

- Confía en

- usuarios

- vasos

- Virtual

- proveedores de servicios de activos virtuales

- volumen

- Vulnerabilidades

- vulnerabilidad

- Billetera

- Carteras

- QUIENES

- dentro de

- mundo

- cero