Validator Security: El primer paso para aprovechar PoS

La descentralización es el corazón de las cadenas de bloques PoS. La descentralización de la seguridad, el consenso, el almacenamiento del libro mayor y la validación de transacciones es lo que garantiza la seguridad de la red y la cadena de bloques.

Una cadena de bloques es tan segura como su mecanismo de creación de bloques.

La prueba de participación es un mecanismo en el que los poseedores de fichas en la cadena apuestan sus tenencias para obtener la capacidad de tomar decisiones en la cadena de bloques. Validación es el nombre de este proceso de toma de decisiones en la cadena de bloques. Un validador esencialmente verifica las transacciones y, en algunos casos, también vota sobre las decisiones de gobierno de blockchain. Por lo tanto, una cadena de bloques PoS se basa en sus validadores para la validación y creación de nuevos bloques, así como la seguridad operativa para mantener la cadena de bloques.

Un validador es un nodo que ha apostado suficientes participaciones para ganar los derechos de validación, los activos pueden ser propiedad exclusiva del nodo o prestados por otros nodos que no validan directamente. Un validador comprometido es un riesgo para sus propios activos, los activos delegados y también para la red. Por lo tanto, garantizar la seguridad del validador es de suma importancia.

Selección apropiada de cadena de bloques

Stake de hecho es lucrativo. Es un requisito previo para comprender qué se alinea con las fortalezas del validador para aprovechar lo mejor de la oportunidad. La evaluación de una cadena de bloques adecuada implica un análisis multifacético.

Oportunidades de contribución

Aprovecha tus fortalezas

Busque cadenas de bloques que respalden sus puntos fuertes. Un validador bueno en infraestructura u op-sec debería buscar blockchain donde se busca. Para alguien bueno con los contratos inteligentes, una cadena de bloques que proporcione participación programable debería ser la opción. Para los expertos en teoría de juegos y economía, se adaptarán las cadenas de bloques correspondientes. El validador debe construir (de forma aislada) herramientas para reforzar sus fortalezas y aprovecharlas al máximo.

Explore las opciones de obtención de recompensas

El staking es la fuente principal de ingresos en una cadena de bloques PoS. Permite que el validador pueda verificar transacciones y obtener incentivos por hacerlo. Sin embargo, la mayoría de las cadenas de bloques también tienen otros modos para ganar incentivos. Al seleccionar una cadena de bloques, considere los paradigmas de incentivación, puede incluir votar por las decisiones de gobierno de la cadena, exponer un validador comprometido o de doble firma, revelar las vulnerabilidades de la red o mejorar el contrato inteligente.

La lista puede variar según la cadena de bloques y su proceso de verificación.

Como validador, asegúrese de comprenderlos y aprovecharlos para aumentar los incentivos.

Dinámica de red

Requerimientos financieros

Nada es gratis, y la oportunidad de validación de la cadena de bloques PoS no es una excepción. Para configurar un validador, tenga en cuenta los costos de hardware, mano de obra y la moneda de la cadena de bloques.

Un validador necesita memoria para descargar los libros de contabilidad, por lo tanto, soluciones de almacenamiento en la nube para administrar el centro de datos y soluciones de software para administrar y ejecutar el validador.

El siguiente en la fila es la mano de obra, estos son los validadores y los miembros del equipo que manejan cualquier incidente sin precedentes y permanecen en alerta las 24 horas del día, los 7 días de la semana, los 365 días del año. este es generalmente un equipo rotativo.

Finalmente, está el hardware, sin el cual nada se puede lograr. un validador necesita verificar los costos de hardware local y los costos incurridos al separar la capa de acceso a la red y las capas de administración de claves (discutidas a continuación) del validador también.

Además de los costos anteriores, es imprescindible contar con un equipo de expertos o proveedores de servicios para manejar los problemas regulatorios y legales a medida que surjan. También se ocupan de los costos de desembolso de impuestos y comisiones.

Lo que es más importante, el validador necesita activos para apostar y cualquier activo en una cadena de bloques puede ser propiedad de un colaborador a largo plazo de las etapas del contrato inteligente o del documento técnico o mediante el uso de dinero fiduciario para comprar la criptomoneda/token para apostar.

La comprensión de los costos es esencial para evaluar la rentabilidad de participar en el mecanismo de consenso de una cadena de bloques.

Mecanismos de corte

Cada red de blockchain establece algunos mecanismos para protegerse de cualquier comportamiento malicioso. Las cadenas de bloques de PoS utilizan la reducción, que consiste en confiscar los activos en juego o incluso prohibir la participación por consenso, por cualquier comportamiento que tenga el potencial de obstaculizar la seguridad de la cadena de bloques.

Clasificado principalmente en dos categorías: reducción del tiempo de actividad y reducción por ambigüedad. A continuación se muestran algunos de los criterios de corte más comunes:

- Un validador que produce dos bloques de la misma altura.

- Un validador envía un voto de consenso inválido, es decir, verifica criptográficamente una transacción que puede ser ilegítima o estar en contra de los intereses de la cadena de bloques.

- Un validador no está activo en la red durante la época requerida.

- Se descubre un caso de doble gasto por parte del validador

- Otros validadores en la red presentan evidencia de una doble firma o seguridad inadecuada del validador. Este es como ofrecer una recompensa por la seguridad del validador.

- Un evento desafortunado en el que el validador sea víctima de ataques masivos por parte de piratas informáticos, que pueden emitir votos contradictorios o simplemente iniciar la eliminación de los derechos del validador.

Hay cadenas de bloques que funcionan con "creencias de confianza pura" y no emplean cortes para mantener la integridad del validador, aunque puede haber otras sanciones o prohibiciones de la cadena de bloques por comportamiento no deseado.

Arquitectura del validador

El nodo de validación necesita descargar la cadena de bloques y permanecer activo en la red durante períodos prolongados. Una evaluación de requisitos de alto nivel revela que un validador necesitaría copias de seguridad para cortes de energía, almacenamiento y redes, y soluciones de conectividad sin interrupciones, ya que mantenerse conectado a la red es fundamental en el mundo de la cadena de bloques. El consejo general para no usar una máquina de desarrollo básica y más bien usar herramientas basadas en la nube para ejecutar el validador es bastante obvio debido al hecho de que una persona nunca puede estar segura de que su máquina no se vea comprometida.

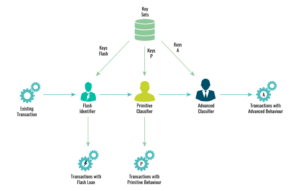

A continuación se muestra una ilustración de un prototipo de una arquitectura de validación basada en la evolución de los proveedores de servicios de validación a lo largo de los años. Representa la estratificación del validador en función de las unidades funcionales que deben tener máquinas independientes y capacidades de acceso.

La idea aquí es aislar el validador de la red para evitar cualquier amenaza a nivel de red y proteger al validador de ataques de denegación de servicio o cortes masivos. La segunda capa es la capa de gestión de claves o mecanismo de generación remota de firmas, separando la gestión de claves del validador participante e introduciendo otra capa para aplicar controles de seguridad antes de firmar cualquier transacción. El blog analiza más a fondo las comprobaciones de gestión de claves.

SLO y SLA

Los objetivos de nivel de servicio y los acuerdos de nivel de servicio deben complementarse entre sí para una función de validación fluida.

Acuerdos de Nivel de Servicio:

Estos son los requisitos que un validador se compromete a cumplir una vez, elegido para verificar transacciones. Además de verificar transacciones, un validador puede incluso proponer bloques y votar por los bloques propuestos por otros validadores.

Objetivos de nivel de servicio:

Un validador debe tener claros los objetivos de participar en el proceso de mantenimiento de la red y asegurarse de que tiene suficientes recursos, participaciones disponibles y configuración. Un validador con el único objetivo de ganar más para apostar seguirá un modo de operación diferente al de alguien que pretende permanecer en la red para garantizar la seguridad. Mientras que un validador único solo se ocuparía de sus objetivos de activos personales, un proveedor de servicios debe asegurarse de que también se atiendan los objetivos del delegador.

Más allá de reconocer los SLO y los SLA y el hecho de que el validador tiene la capacidad de administrar ambos, es importante asegurarse de que formen una unión funcional a favor de permitir que el validador permanezca activo y gane recompensas en la red. Como ejemplo, si un validador no puede permanecer en línea en períodos de tiempo fijos predefinidos, una cadena de bloques con una barra por no estar activa en la red será un suicidio.

Seguridad de triple filo

La única regla de seguridad es disuadir las infracciones haciendo que los costos/esfuerzos de ataque sean demasiado grandes en comparación con los beneficios recibidos. La seguridad del validador basada en este principio tiene tres aspectos que se comentan a continuación:

Seguridad clave:

Las claves en la red blockchain son las que la mantienen segura. A clave es un código generado criptográficamente que un validador debe utilizar para realizar sus actividades. Mantener la clave segura es el objetivo de todas las actividades de seguridad en el nivel del validador. Las claves criptográficas en una red blockchain son la clave de cuenta y la clave de consenso. Depende de las reglas de desarrollo de la cadena de bloques que ambos sean iguales o diferentes.

La clave de cuenta es una clave fría, que se usa muy raramente cuando un nodo de validación desea cambiar los detalles, el sistema de recompensas, el programa de comisiones o incluso rotar el consenso entre los miembros del equipo. Se recomienda que esta clave se mantenga fuera de la red en algo conocido como billetera fría. Esto lo mantiene seguro y, a su vez, el validador. Estas billeteras de hardware deben tener espacio de aire y tener acceso multisig.

La clave de consenso es la tecla de acceso rápido. Se utiliza para votar por transacciones, proponer o firmar los bloques e incluso votar por las decisiones de gobierno de blockchain. Esta clave se utilizará regularmente para todas y cada una de las transacciones que pasan por el validador. La clave de consenso es administrada y mantenida por los mecanismos de seguridad de la clave.

Soluciones de gestión de claves de terceros:

- Aplicaciones personalizadas para registrar las claves – estos tienen el inconveniente de que no son de alta disponibilidad y requieren presencia física para cada acceso. Este tipo de soluciones pueden ser útiles para las teclas frías, pero las teclas rápidas necesitan opciones de administración más fluidas.

- Soluciones de enclave para gestionar claves– Son soluciones de hardware diseñadas por las empresas especializadas en valores clave. Estos se pueden usar teniendo en cuenta que la seguridad es administrada y manejada por un tercero, por lo tanto, la confianza del validador en la solución debe ser inquebrantable y el validador debe poder utilizar las instalaciones proporcionadas al máximo.

- La más segura es una solución de gestión de claves de varias partes, donde se elimina la dependencia de un solo proveedor de servicios en la nube y la clave se almacena parcialmente en varias billeteras. El uso de la clave requiere acceso a cada una de las billeteras. Distribuir estas billeteras entre los miembros del equipo agrega otro nivel de seguridad impulsada por humanos en esta capa.

Múltiples administradores de claves combinados con tecnologías de enclave fortalecen aún más la seguridad de los sistemas de administración de claves. El uso de herramientas de administración de claves garantiza un mayor nivel de seguridad de las organizaciones especializadas.

Seguridad del nodo:

La seguridad del nodo es un proceso de dos partes. primero es el la seguridad física de la máquina. Aunque el validador utiliza servicios en la nube para participar en los procesos de staking, para acceder a ellos se utilizará algún tipo de sistema informático o portátil. Velar por la seguridad de los mismos es responsabilidad de la persona que accede a ellos. El segundo es el seguridad de cualquier atacante en la red o un ataque de denegación de servicio dirigido por usuarios malintencionados. Para esto, la capa de seguridad de red adicional está ahí para que los centinelas transmitan la transacción en la red evitando que el validador entre en contacto directo con la red. Los centinelas poseen la capacidad de evadir los ataques de la capa de red, mientras que los ataques de la capa de aplicación deben tratarse solo en la máquina de validación.

Por esta razón, las capacidades de firma están aisladas del nodo de validación y se agrega un firmante remoto en el medio. El firmante remoto accede a la clave después de realizar algunas comprobaciones más. Aunque el firmante remoto reconoce al validador, es esencial probar la carga útil de la solicitud para garantizar que las claves se utilicen solo con fines legítimos, ya que es mejor suponer que la seguridad del validador podría verse comprometida. Las comprobaciones que se realizarán en el firmante remoto incluyen la verificación de que la transacción es solo una transacción de validación. Asegúrese de que la carga de transacciones sea generalmente uniforme.

El firmante remoto debe filtrar las posibilidades de doble firma aprovechando una marca de agua alta o un contador que aumenta monótonamente. Además, en caso de desastre o falla, la recuperación/retroceso demuestra que la detección de doble firma es vital. Como un nivel adicional de precaución, enumere y comprenda todas las dependencias y sus dependencias también.

Impacto en la mano de obra:

El siguiente paso es automatizar la validación proceso al máximo preservándolo así de cualquier tipo de error humano. Básicamente restringir el acceso a la producción al mínimo indispensable. Para esto, se recomienda utilizar el almacenamiento en la nube o un repositorio git controlado por al menos dos miembros del equipo para garantizar que cualquier cambio pase por un par de ojos antes de comprometerse con el sistema. Tener firmas protegidas criptográficamente fortalece la seguridad en el nivel del repositorio.

Además de versionar el código y realizar un seguimiento de todo tipo de pagos y desembolsos de comisiones, es esencial administrar y censurar los cambios que ocurren en el código git.

Realice un seguimiento de los SLO y los SLA a través de un sistema de seguimiento y actualícelos de vez en cuando para mantener una alta disponibilidad y un funcionamiento eficaz en la red. Un error aquí generalmente resulta fatal para el nodo de validación.

Prueba tu configuración

Emular fallas comunes:

Comience causando fallas básicas como fallas de energía o de red, ataques de denegación de servicio y pruebe las vulnerabilidades de los firmantes remotos. Junto con este emparejamiento directo con otros validadores confiables de alta seguridad, garantiza una mejor seguridad de la red. Incluso si la red en sí tiene algunas lagunas, un sistema de validadores seguros que interactúan entre sí puede anular cualquier ataque a nivel de red.

Sé tu propio gemelo malvado:

Empuje sus límites para probar las vulnerabilidades si alguien logra acceder a todo el conocimiento de seguridad que tiene. Sea su propio gemelo malvado para el validador. Si alguna persona puede lograr por sí sola violar el sistema, debe verificar su seguridad nuevamente.

Aprender del pasado:

Aprenda cómo los validadores se han visto comprometidos, pruebe previamente esos escenarios, cree más escenarios a su alrededor y pruebe la resiliencia del validador.

Aproveche las redes de prueba

¡Siempre! Siempre repito, debe comenzar con testnets, antes de alojar su validador en la red principal. Esto da una idea de cómo se desarrollará el funcionamiento real a diario y revela si queda alguna preocupación desatendida.

Despliegue posterior:

Monitoreo: la única tarea inevitable de manera regular es monitorear todas las transacciones, entradas y salidas de apuestas, los accesos a las teclas frías / calientes deben monitorearse diligentemente. Mantener registros de todo tipo de acceso.

Configure alertas para cualquier tipo de desviación del funcionamiento natural. Asegúrate de clasificar las alertas según su urgencia y atenderlas adecuadamente. Tenga un equipo para manejar problemas críticos 24×7. Prepare horarios de rotación de guardia con políticas de escalamiento. Los seres humanos tienden a volverse letárgicos u olvidar los protocolos de gestión de desastres, y regularmente realizan pruebas simuladas de escenarios de falla. Esto les ayuda a mantener la calma y estar preparados para manejar esas situaciones también bajo presión.

Protocolos para el manejo y Reporte de accidentes:

En caso de cualquier incidente adverso, asegúrese de que se realice la mitigación adecuada de los riesgos según los protocolos y que todo esté documentado e informado para el análisis y con fines de mejora de la seguridad. Se debe indicar claramente qué, cómo, cuándo y dónde del incidente y probar el validador contra ellos una y otra vez. Utilice estos incidentes para mejorar las prácticas para el futuro.

Última Palabra

Es inevitable detectar vulnerabilidades en un sistema incluso después de implementarlo. Lo que vale la pena señalar es que una vez que está en funcionamiento, se vuelve aún más esencial controlar los datos de monitoreo y lo que sucede en el espacio. Un validador debe asegurarse de que todos los aspectos de la diligencia debida se realicen con sumo cuidado antes de comenzar, ya que un diseño creado con la seguridad en mente es sin duda una buena indicación para que un sistema supere los difíciles problemas de la red. Publicar esa alerta restante para poder manejar cualquier situación adversa es clave para manejar cualquier tipo de ataque.

PrimaFelicitas es una organización centrada en blockchain con experiencia en la creación de billeteras multisig altamente seguras, soluciones de administración de claves de seguridad y plataformas de servicios de validación, y crea soluciones de seguridad de extremo a extremo para nodos de blockchain.

¿Buscas ayuda aquí?

Conéctese con nuestro experto para

una discusión detalladan

El puesto Asegurar un validador en STaaS apareció por primera vez en PrimaFelicitas.

El puesto Asegurar un validador en STaaS apareció por primera vez en PrimaFelicitas.

- Coinsmart. El mejor intercambio de Bitcoin y criptografía de Europa.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. ACCESO LIBRE.

- CriptoHawk. Radar de altcoins. Prueba gratis.

- Fuente: https://www.primafelicitas.com/Insights/asegurando-un-validador-en-staas/?utm_source=rss&utm_medium=rss&utm_campaign=asegurando-un-validador-en-staas

- 7

- a

- de la máquina

- accidentes

- Conforme

- Mi Cuenta

- lector activo

- actividades

- adicional

- consejos

- en contra

- acuerdos

- Todos

- hacerlo

- entre

- análisis

- Otra

- aparte

- Aplicación

- Aplicá

- adecuadamente

- aplicaciones

- arquitectura

- en torno a

- evaluación

- activo

- Activos

- asistir

- automatizado

- disponibilidad

- Hoy Disponibles

- copias de seguridad

- Básicamente

- base

- antes

- "Ser"

- a continuación

- beneficios

- MEJOR

- entre

- Bloquear

- blockchain

- Blockchain security

- cadenas de bloqueo

- Blog

- valiente

- incumplimiento

- infracciones

- build

- Construir la

- construye

- comprar

- capacidades

- servicios sociales

- cases

- causando

- cadena

- el cambio

- Cheques

- manera?

- Soluciones

- servicios en la nube

- almacenamiento en la nube

- código

- billetera fría

- combinado

- viniendo

- referencia

- comprometido

- Algunos

- Empresas

- Complemento

- Conducir

- conectado

- Conectividad

- Consenso

- Considerar

- contacte

- contrato

- contratos

- Correspondiente

- Precio

- Para crear

- creado

- creación

- criterios

- crítico

- criptográfico

- Moneda

- todos los días

- datos

- acuerdo

- Descentralización

- decisiones

- Denegación de servicio

- depende

- Desplegando

- despliegue

- Diseño

- diseñado

- detallado

- detalles

- Detección

- Developer

- Desarrollo

- una experiencia diferente

- diligencia

- de reservas

- directamente

- desastre

- desembolsos

- distribuido

- doble

- descargar

- generarte

- Ganancias

- Ciencias económicas

- de manera eficaz

- permite

- permitiendo

- de extremo a extremo

- asegurando que

- esencial

- esencialmente

- evaluar

- evaluación

- Evento

- todo

- ejemplo

- experto

- Experiencia

- expertos

- Fracaso

- fíat

- Nombre

- fijas

- seguir

- formulario

- Gratuito

- en

- Cumplir

- función

- funcional

- funcionamiento

- promover

- futuras

- juego

- General

- en general

- generación de AHSS

- Git

- objetivo

- Goals

- va

- candidato

- gobierno

- los piratas informáticos

- encargarse de

- Manejo

- Materiales

- Carteras de hardware

- es

- ayuda

- ayuda

- esta página

- Alta

- más alto

- altamente

- titulares

- Inversiones

- Cómo

- Sin embargo

- HTTPS

- humana

- Humanos

- idea

- Impacto

- importancia

- importante

- mejorar

- incluir

- por

- aumente

- creciente

- INSTRUMENTO individual

- EN LA MINA

- integridad

- intereses

- Presentamos

- solo

- cuestiones

- IT

- sí mismo

- Guardar

- acuerdo

- Clave

- claves

- especialistas

- conocido

- .

- Libro mayor

- libros de contabilidad

- Legal

- Cuestiones legales

- Nivel

- Apalancamiento

- aprovechando

- línea

- Lista

- para vivir

- carga

- local

- compromiso a largo plazo

- Mira

- lucrativo

- máquina

- Máquinas

- mantener

- un mejor mantenimiento.

- para lograr

- Realizar

- gestionan

- gestionado

- Management

- Managers

- Miembros

- Salud Cerebral

- podría

- mente

- monitoreo

- más,

- MEJOR DE TU

- multifacético

- múltiples

- Multisig

- Natural

- del sistema,

- Red de Seguridad

- nodos

- ,

- obvio

- en línea

- Inteligente

- Oportunidad

- Opciones

- organización

- para las fiestas.

- Otro

- EL DESARROLLADOR

- propiedad

- Papel

- participar

- participación

- fiesta

- pagos

- realizar

- períodos

- persona

- con

- los libros físicos

- colocación

- Plataformas

- punto

- políticas

- PoS

- POSIBILIDADES

- posible

- industria

- Preparar

- presencia

- presente

- presión

- bastante

- la prevención

- primario

- principio

- problemas

- en costes

- Producción

- rentabilidad

- ofrece

- propuesto

- proteger

- protocolos

- Demuestra

- previsto

- proveedor

- los proveedores

- proporciona un

- fines

- Búsqueda

- recibido

- reconoce

- archivos

- regular

- regulador

- permanecer

- restante

- sanaciones

- repositorio

- solicita

- exigir

- Requisitos

- Requisitos

- requiere

- Recursos

- responsabilidad

- Revela

- Recompensas

- Riesgo

- riesgos

- reglas

- Ejecutar

- correr

- mismo

- sin costura

- seguro

- asegurado

- Valores

- EN LINEA

- de coches

- Servicios

- set

- Configure

- firmar

- soltero

- inteligente

- contrato inteligente

- Contratos Inteligentes

- So

- Software

- a medida

- Soluciones

- algo

- Alguien

- algo

- Espacio

- especializada

- Spot

- etapas

- stake

- replanteo

- comienzo

- dijo

- quedarse

- STORAGE

- SOPORTE

- te

- Todas las funciones a su disposición

- afectados

- Taxation

- equipo

- Tecnologías

- test

- El

- La Fuente

- por lo tanto

- amenazas

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- equipo

- juntos

- ficha

- nivel superior

- seguir

- Seguimiento

- transaccional

- Transacciones

- Confía en

- bajo

- entender

- comprensión

- unión

- unidades que

- sin precedentes

- Actualizar

- utilizan el

- usuarios

- utilizar

- validación

- Verificación

- verificar

- verificando

- vital

- Votar

- votos

- Votar

- Vulnerabilidades

- Billetera

- Carteras

- ¿

- Que es

- mientras

- detalles de la moneda

- QUIENES

- sin

- mundo

- valor

- se

- años

- tú