Tiempo de lectura: 6 minutos

En el mundo web3, los intentos de phishing se presentan en una variedad de formas. Dado que la tecnología aún está en desarrollo, pueden surgir nuevos tipos de ataques. Algunos ataques, como el phishing de hielo, son específicos de Web3, mientras que otros se asemejan a los ataques de phishing de credenciales más comunes en Web2.

Antes de saber qué es exactamente un ataque de phishing de hielo y cómo funciona, primero comprendamos cómo se firman las transacciones en Blockchain y qué es la asignación de tokens.

Firmar una Transacción

Podemos conectarnos a aplicaciones descentralizadas usando monederos como Metamask para ejecutar acciones como prestar, pedir prestado, comprar NFT, etc. Los usuarios maliciosos intentan aprovechar el hecho de que los usuarios deben firmar transacciones usando su Metamask para ejecutar estos actos.

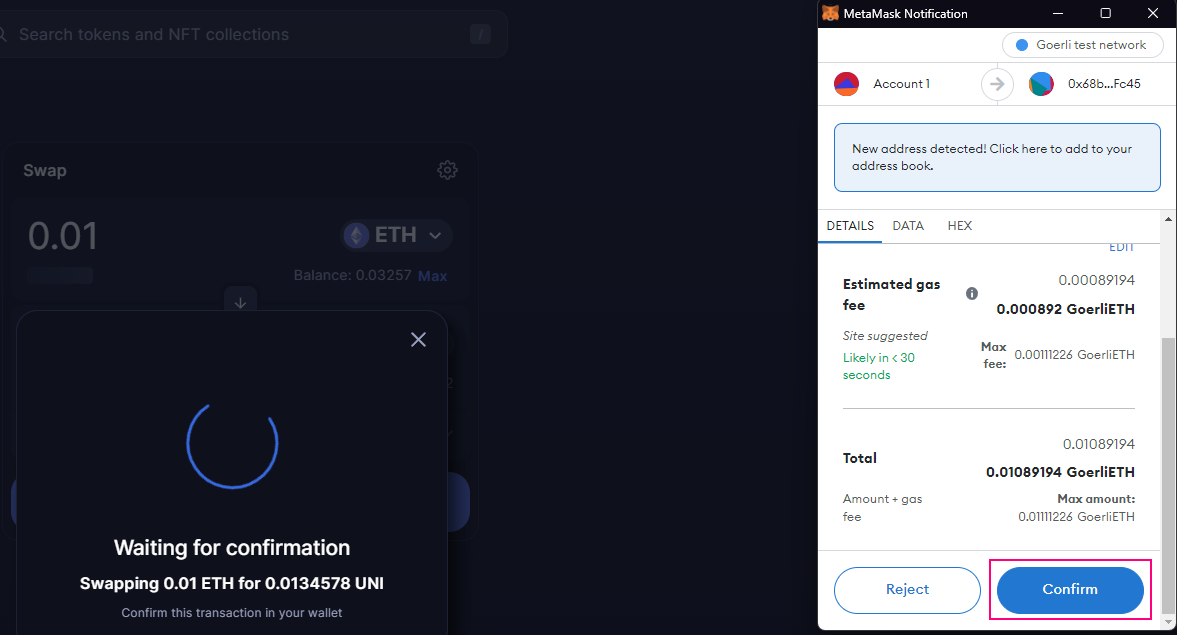

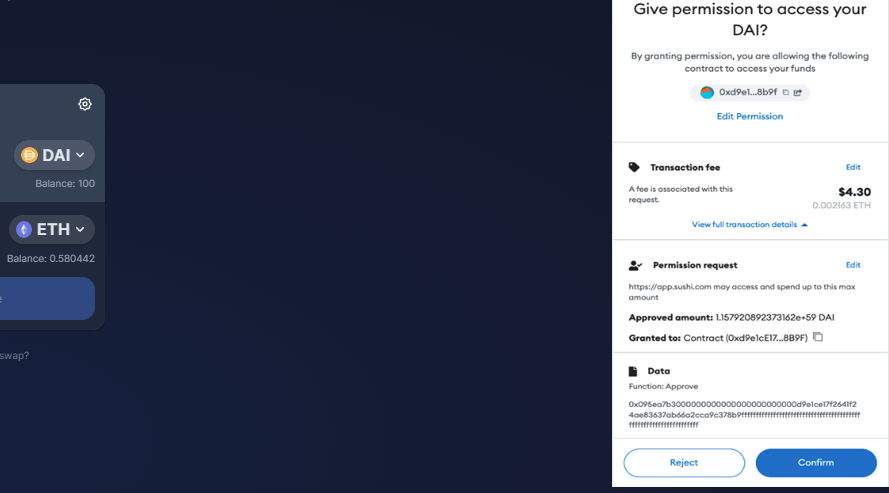

Aparecerá la ventana emergente Metamask y le preguntará al usuario si desea confirmar o cancelar la transacción cuando una aplicación tiene que realizar una operación en cadena. Vea la imagen de abajo.

En el ejemplo anterior, podemos ver que metamask nos solicita confirmación cuando estamos intercambiando ETH por tokens UNI. La transacción se ejecutará una vez que la confirmemos. Como resultado, puede ser más difícil entender qué actividades permite en algunas transacciones, particularmente si estamos permitiendo una serie de actos en lugar de una única acción inmediata. Los atacantes buscan explotar esta falta de claridad cuando se dedican al phishing de hielo.

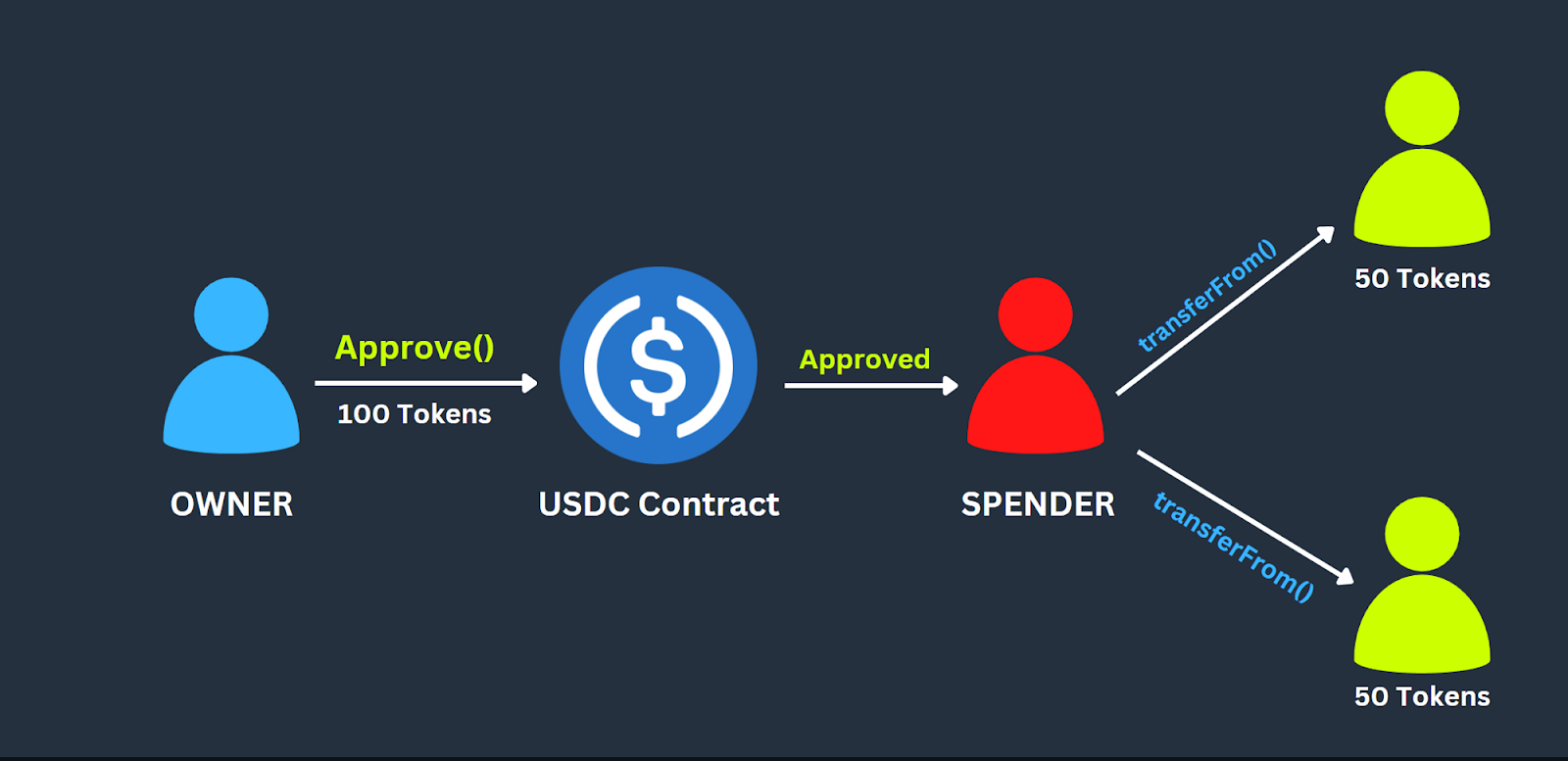

Asignación de fichas

Una transacción en la que el propietario de un token autoriza a un gastador de tokens a gastar el monto del token en nombre del propietario del token. Un propietario puede proporcionar una asignación simbólica para tokens no fungibles y fungibles. El propietario es la cuenta que posee los tokens y otorga la asignación al gastador.

¿Qué es el phishing de hielo?

En términos simples, Ice Phishing consiste en engañar a un usuario para que firme una transacción maliciosa para que el atacante pueda obtener el control de los criptoactivos.

El método de "phishing de hielo" no implica robar las claves privadas de otra persona. En su lugar, requiere intentar engañar a un usuario para que apruebe una transacción que le otorgue al atacante control sobre los tokens del usuario.

Las aprobaciones son un tipo frecuente de transacción que permite interacciones de los usuarios con los protocolos DeFi. Esto hace que el phishing de hielo sea una amenaza considerable para los inversores de Web3, ya que la interacción con los protocolos DeFi requiere que otorgues permiso para interactuar.

¿Cómo funciona el ataque?

El atacante ejecuta este ataque en dos pasos:

1. Engañar a la víctima para que firme transacciones de aprobación:

Los atacantes construyen sitios web fraudulentos haciéndose pasar por un DEX, como SushiSwap, o como una página de ayuda para un producto criptográfico.

El atacante generalmente envía estos enlaces maliciosos a obsequios promocionales y mentas NFT "exclusivas", correos electrónicos de phishing, tweets, discordias, etc., empujando a las personas a saltar a estos sitios web maliciosos creando una falsa sensación de urgencia y provocando FOMO (miedo). de perderse) entre los usuarios. Vea el ejemplo a continuación:

Los estafadores tienen éxito cuando pueden engañar a los usuarios para que conecten billeteras a sus sitios web maliciosos y manipular a los usuarios para que firmen aprobaciones para gastar sus activos.

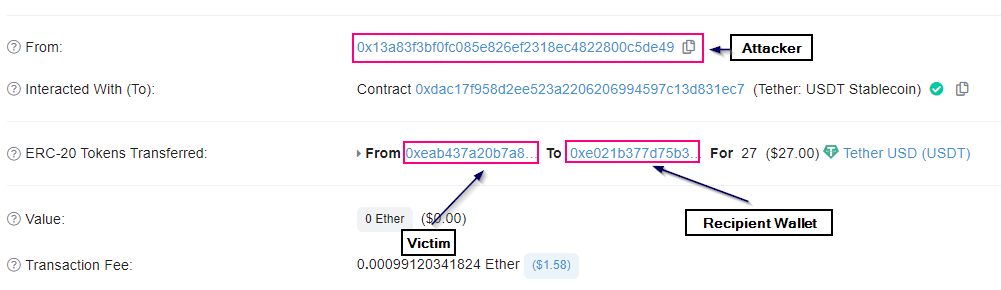

2. Robar tokens de las billeteras de los usuarios:

Tan pronto como el usuario apruebe los tokens a la dirección del atacante malicioso. El atacante llama a la función transferFrom y transfiere todos los tokens a su billetera. La estafa generalmente involucra al menos dos billeteras. Inicialmente, la billetera Ice Phishing, que los usuarios habían dado su aprobación, y luego la billetera Recipient, donde el atacante transfirió los tokens.

Estudio de caso de Badger DAO

Badger es un protocolo DeFi que permite ganar intereses sobre los depósitos. El 2 de diciembre de 2021, BadgerDAO sufrió un ataque de phishing de hielo. La clave API de Cloudflare de Badger se vio comprometida, lo que permitió al atacante hacerse cargo de la infraestructura de front-end.

Por lo tanto, el atacante pudo inyectar un script malicioso en la interfaz. Ahora, los usuarios intentaron conectarse a BadgerDAO, pensando que estaban depositando tokens para obtener un rendimiento. Aún así, la transacción real que firmaron otorgó a los atacantes acceso completo a sus activos.

Los atacantes tomaron millones de las cuentas de las víctimas y eligieron específicamente a las personas con saldos más altos para atacar. Cambiaron su guión a lo largo del día en un esfuerzo por pasar desapercibidos. Eventualmente, BadgerDAO reconoció el ataque y detuvo el contrato inteligente, pero los explotadores ya habían robado alrededor de $121 millones de 200 cuentas.

Cómo protegerse

No haga clic en enlaces sospechosos: Para evitar direcciones URL de phishing y ocupantes ilegales de dominios, solo use la URL verificada para acceder a dApps y servicios. La URL del proyecto suele estar disponible en su cuenta de Twitter verificada en caso de duda.

Verifique la transacción antes de firmar: Es esencial leer los detalles de la transacción antes de firmarla en Metamask o cualquier otra billetera para garantizar que se ejecuten las acciones que pretendes.

Administre sus criptoactivos a través de múltiples billeteras: Distribuya sus tenencias de criptomonedas, almacene inversiones a largo plazo y NFT valiosos en almacenamiento en frío como billeteras de hardware mientras mantiene fondos para transacciones regulares y dApps más activos en una billetera caliente diferente.

Revisar y revocar Periódicamente la Asignación: Revisar y revocar periódicamente sus asignaciones siempre es una buena idea, especialmente para los mercados de NFT, siempre que no esté utilizando activamente una dapp. Esto minimiza la posibilidad de perder dinero debido a exploits o ataques y reduce el impacto de las estafas de phishing. Puedes usar Revocar.efectivo or Comprobador de aprobación de tokens Etherscan para ello.

Actualízate con las estafas para evitarlas: Esté atento a las estafas y reporte cualquier comportamiento inusual. Reportar estafas ayudará a los profesionales de la seguridad y a las fuerzas del orden público a atrapar a los estafadores antes de que causen demasiado daño.

Conclusión

Los ataques de phishing de hielo y otros fraudes con criptomonedas probablemente se volverán más frecuentes a medida que el mercado de criptomonedas continúe aumentando. La atención y la educación son las mejores precauciones de seguridad. Los usuarios deben conocer cómo funcionan estas estafas para que puedan tomar las precauciones adecuadas para mantenerse a salvo. Siempre vale la pena tomarse un momento adicional para confirmar que la URL con la que está interactuando ha sido validada tanto en la cadena como por una fuente confiable.

Preguntas Frecuentes

¿Qué debo hacer si sospecho de un intento de phishing de hielo?

Verifique y revoque sus aprobaciones para cualquier dirección que pueda haber comprometido su billetera. https://etherscan.io/tokenapprovalchecker. Además, transfiera todos sus fondos a otras billeteras.

¿Cómo puedo protegerme del phishing de hielo?

Para protegerse del ataque de phishing de hielo, debe tener cuidado con los correos electrónicos, mensajes y llamadas telefónicas no solicitados, incluso si parecen provenir de una fuente confiable. Verifica la transacción antes de firmarla.

¿Cómo revocar las aprobaciones de una dirección?

Puedes usar Revocar.efectivo or Comprobador de aprobación de tokens Etherscan para eliminar las aprobaciones de una dirección.

24 Vistas

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- Platoblockchain. Inteligencia del Metaverso Web3. Conocimiento amplificado. Accede Aquí.

- Fuente: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Poder

- arriba

- de la máquina

- Mi Cuenta

- Cuentas

- la columna Acción

- acciones

- lector activo

- activamente

- actividades

- hechos

- dirección

- direcciones

- Ventaja

- Todos

- Permitir

- permite

- ya haya utilizado

- hacerlo

- entre

- cantidad

- y

- abejas

- applicación

- Aparecer

- aplicaciones

- adecuado

- aprobación

- en torno a

- Activos

- atacar

- ataques

- Los intentos

- Hoy Disponibles

- saldos

- antes

- a continuación

- blockchain

- Tomando Prestado

- Calls

- case

- efectivo

- Causa

- cautelosos

- oportunidad

- eligió

- transparencia

- CloudFlare

- Almacenamiento en frio

- cómo

- Algunos

- completar

- Comprometida

- Confirmar

- Contacto

- Conectándote

- considerable

- construir

- continúa

- contrato

- control

- Protectora

- Creamos

- CREDENCIAL

- cripto

- Crypto Market

- cripto-activos

- criptomoneda

- DAO

- dapp

- DApps

- día

- Diciembre

- Descentralizado

- Aplicaciones descentralizadas

- DeFi

- PROTOCOLO DEFI

- Protocolos de DeFi

- XNUMX%

- detalles

- el desarrollo

- Dex

- una experiencia diferente

- difícil

- distribuir

- dominio

- duda

- generarte

- Educación

- esfuerzo

- De lo contrario

- correo

- cumplimiento

- garantizar

- especialmente

- esencial

- etc.

- ETH

- etherscan

- Incluso

- finalmente

- exactamente

- ejemplo

- ejecutar

- Ejecuta

- Explotar

- exploits

- extra

- ojos

- miedo

- Nombre

- FOMO

- Formularios

- estafadores

- fraudulento

- frecuente

- Desde

- frontal o trasero

- Interfaz

- función

- fondos

- Fungible

- Obtén

- obtener

- conseguir

- regalos

- dado

- Go

- candidato

- conceder

- concedido

- subvenciones

- Crecer

- Materiales

- Carteras de hardware

- ayuda

- más alto

- Inversiones

- HOT

- Billetera caliente

- Cómo

- Como Hacer

- HTTPS

- HIELO

- idea

- imagen

- inmediata

- Impacto

- in

- individuos

- EN LA MINA

- posiblemente

- interactuar

- interactuando

- interacciones

- intereses

- Inversiones

- Inversionistas

- involucrar

- IT

- saltar

- Guardar

- acuerdo

- Clave

- claves

- Conocer

- Falta

- de derecho criminal

- aplicación de la ley

- préstamo

- enlaces

- compromiso a largo plazo

- mirando

- no logras

- HACE

- Mercado

- mercados

- la vida

- MetaMask

- Método

- millones

- millones

- que falta

- momento

- dinero

- más,

- múltiples

- Nuevo

- NFT

- Mercados de NFT

- NFTs

- En cadena

- ONE

- funcionar

- Inteligente

- Otro

- Otros

- propietario

- Posee

- particularmente

- Personas

- Realizar

- permiso

- suplantación de identidad

- ataque de phishing

- ataques de phishing

- Las estafas de phishing

- teléfono

- llamadas telefónicas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- ventanas emergentes

- frecuente

- privada

- Llaves privadas

- probablemente

- Producto

- profesionales

- proyecto

- promocional

- proteger

- protocolo

- protocolos

- proporcionar

- adquisitivo

- Emprendedor

- hachís

- Leer

- reconocido

- reduce

- regular

- confianza

- permanecer

- la eliminación de

- reporte

- Informes

- acreditado

- requiere

- resultado

- una estrategia SEO para aparecer en las búsquedas de Google.

- Subir

- ambiente seguro

- Estafa

- estafas

- EN LINEA

- sentido

- Serie

- Servicios

- tienes

- firmar

- firmado

- firma

- sencillos

- desde

- soltero

- inteligente

- contrato inteligente

- So

- algo

- Alguien

- Fuente

- soluciones y

- específicamente

- pasar

- pasos

- Sin embargo

- robada

- STORAGE

- tener éxito

- tal

- intercambio de sushi

- suspicaz

- ¡Prepárate!

- Target

- Tecnología

- términos

- La

- su

- sí mismos

- Ideas

- amenaza

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- equipo

- a

- ficha

- Tokens

- demasiado

- transaccional

- Transacciones

- transferir

- transferido

- transferencias

- verdadero

- Los Tweets

- bajo

- entender

- UNI

- No solicitado

- actualizado

- urgencia

- Enlance

- us

- utilizan el

- Usuario

- usuarios

- generalmente

- validado

- Valioso

- variedad

- verificadas

- verificar

- Víctima

- Billetera

- Carteras

- Web2

- Web3

- mundo web3

- sitios web

- ¿

- sean

- que

- mientras

- seguirá

- funciona

- mundo

- vale la pena

- Rendimiento

- Usted

- tú

- a ti mismo

- zephyrnet