Ei saa alahinnata, kui oluline on, et organisatsioonid mõistaksid, kes on nende vastased ja kuidas nad tegutsevad oma ettevõtte keskkonnas. Sellest vaatenurgast tuleb lähtuda organisatsiooni lähenemisest küberturvalisuse testimisele ja vastupidavuse parandamisele üha muutlikuma ohumaastiku tingimustes.

Hästi läbimõeldud küberturvalisuse testimisprogrammi põhielemendid peaksid olema aidata organisatsioonil tuvastada ja kõrvaldada haavatavused, pidevalt vaidlustada avastamis- ja reageerimisvõimet, täpsustada ohuteabe kogumise prioriteete ja parandada üldist valmisolekut intsidentideks reageerimisplaanide pideva stressitesti abil. The IBMi andmete rikkumise 2022. aasta aruande maksumus näitab, et intsidentidele reageerimise plaane regulaarselt testivate organisatsioonide keskmine rikkumiskulude kokkuhoid on 2.66 miljonit dollarit (umbes 2 miljonit naela).

Kuigi ühest kõigile sobivat lahendust pole, on siin viis peamist kaalutlust, millele organisatsioonid saavad keskenduda, töötades välja kõikehõlmavat strateegiat küberturvalisuse testimisprogrammi koostamiseks ja haldamiseks.

1. Tehke koostööd meeskondade vahel

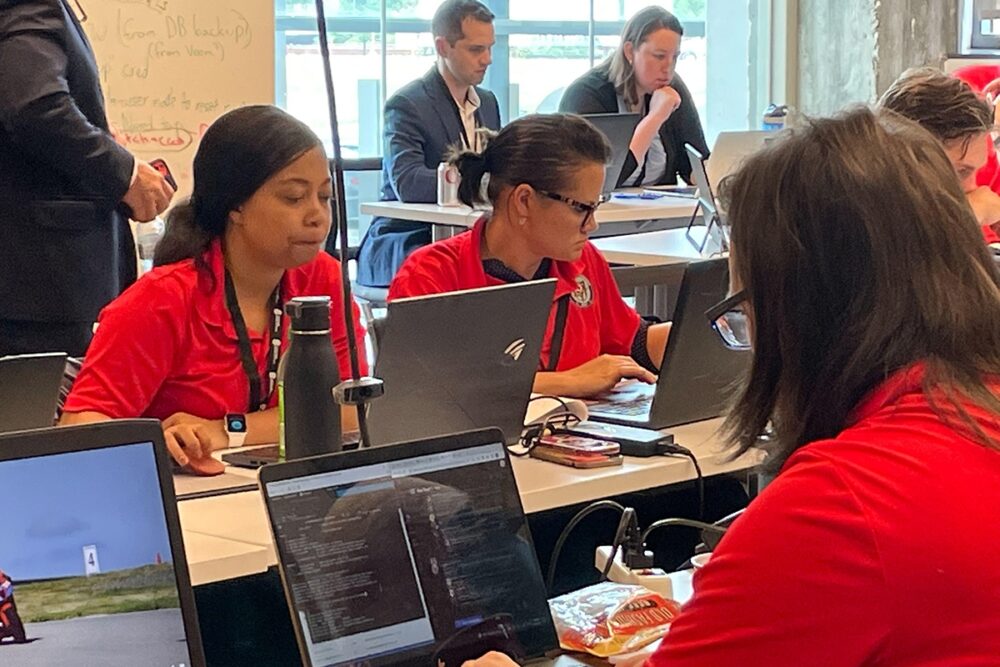

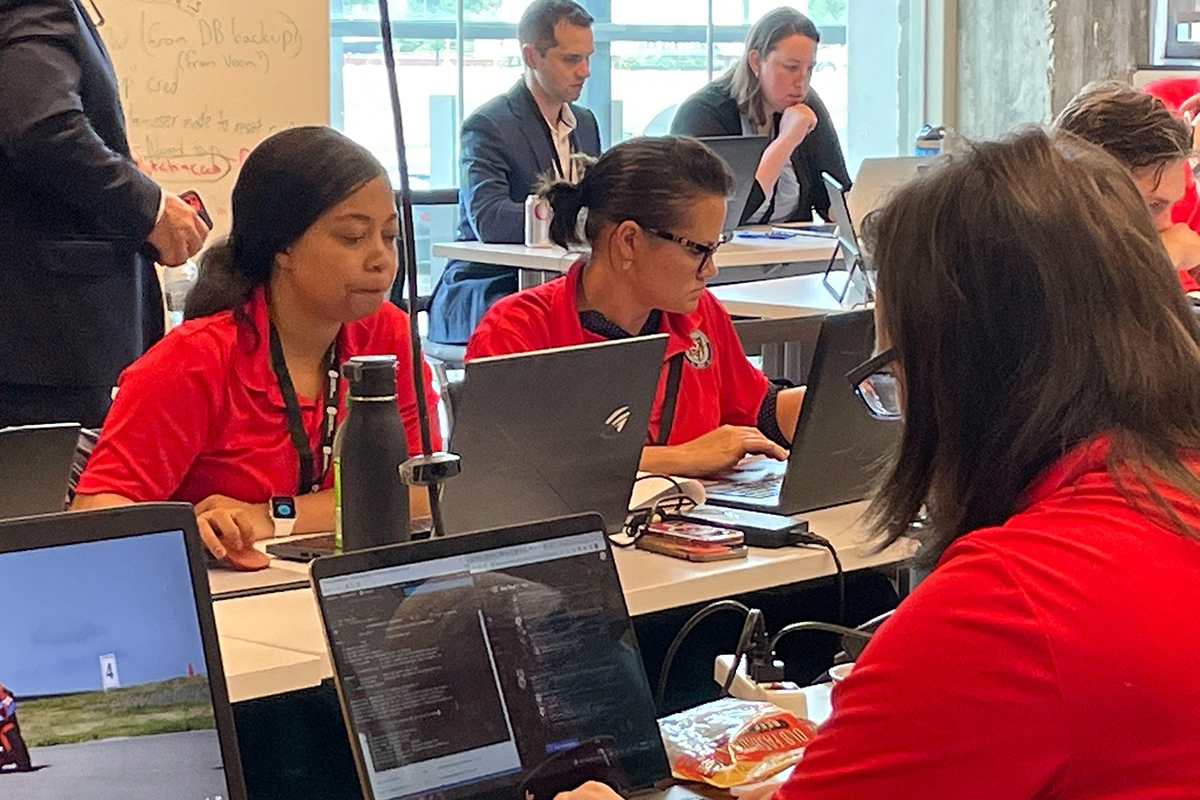

Koostöös peitub organisatsiooni tugevus, seega peaksid turvameeskonnad keskenduma sisemiste suhete loomisele erinevate gruppidega. Turvameeskonnad peaksid meeles pidama, et inimkomponent on kriitilise tähtsusega, ja määratlema selge protsessi, mis võimaldab tõhusalt turvaoperatsioonide keskuse (SOC), riskide/nõuete täitmise, haavatavuse haldamise (VM), küberohtude luure (CTI) ja turvatesti funktsioonide esindajatel kasutada edendada koostööd.

Võimaluse korral julgustage neid meeskondi isiklikult arutama. See loob võimaluse meeskonnaüleseks suhtluseks isiklikul tasandil ja arendab sõprustunnet, mis aitab ühise eesmärgi saavutamisel palju kaasa.

Juhtimisraamistiku loomine, mis määratleb selged kohustused ja soodustab läbipaistvat suhtlust nende meeskondade vahel, et tulemusi kiiresti jagada, võimaldab paremaid otsuseid teha, intsidentidele kiiremini reageerida ja organisatsiooni kübervõimekust põhjalikult hinnata.

Koostöö võimaldab üksteise tehnikaid ja meetodeid paremini hinnata, samuti vahetada teadmisi ja ekspertteadmisi, et täiustada ohtude tuvastamise ja leevendamise strateegiaid.

2. Järgige luurepõhist ja riskipõhist lähenemisviisi ulatuse määratlusele

Ohutuure pideva kureerimise protsess peaks võimaldama organisatsioonidel luua ja hooldada terviklikku ja ajakohast rünnakute baasstsenaariumide kogu. Esiteks tehke kindlaks, millised ohus osalejate rühmad on tõenäoliselt motiveeritud organisatsiooni sihtima. Selle katmine väljakujunenud lähtestsenaariumitega aitab koostada põhjaliku loendi taktikad, tehnikad ja protseduurid (TTP).

Organisatsioonide keskkonnas on sageli mitu vara, mis muudab riskipunktide tuvastamise ja hindamise, kuhu ja kui palju raha haavatavuse tuvastamiseks ja parandamiseks kulutada, raskeks. Ajastuse seisukohast ei pruugi olla realistlik hinnata tuvastatud TTP-de täielikku loendit kõigi kohaldamisalasse kuuluvate varade suhtes.

Riskipõhisem lähenemine on luua TTP-jadadest usutav alamhulk ning kombineerida loominguliselt infrastruktuuri ja tarkvara üksikasju ilma ulatusliku kontrollnimekirjaga sidumata. See loob suunatud alamstsenaariumid, millele rünnakusimulatsioonimeeskond esialgu keskenduda.

See lähenemisviis aitab CISO-del üksikasjalikumalt mõõta olemasolevate praktiliste leevendusmeetmete tugevust ja tuvastada esmatähtsad valdkonnad kriitilistes äriteenustes, kasutades samal ajal olemasolevaid ressursse optimaalselt.

3. Viige läbi küberkaitse juhtelementide pidev stressitestimine

Kasutage stsenaariume ja prioriteetsete TTP-de loendit, mis on määratletud, et pidevalt rakendada organisatsiooni tehnilisi ja ärilisi reaktsioone. Stsenaariumide alamhulk peaks muutuma keerukamaks intsidentidele reageerimise programm küpseb. Kui turvameeskond varem ebaõnnestus, tuleb neid stsenaariume korrata, et organisatsioon saaks tõelise rünnaku korral protsessi täiustada.

Oluline on valida "madal ja aeglane" taktika, mida SOC suudab tuvastada ja VM-i meeskond saab parandada – kuid ärge tehke asju liiga lihtsaks. TTP-de hoolikas valimine, mille vastu SOC-l on raskem kaitsta, julgustab neid meeskondi pidevalt oma tehnikat teritama ja sundima organisatsiooni reageerimisstrateegiaid värskendama.

Valiku keerukuse, varjamise ja kiiruse vahel määravad organisatsiooni riskiprofiil ja ohuprioriteedid, mis on aidanud kaasa konkreetse testimise stsenaariumi kujundamisele.

4. Määrake ühise mõistmise ja täiustamise jälgimise mõõdikud

Edukriteeriumid tuleb määratleda ja jälgida, et näidata organisatsiooni varade riskide üldist vähenemist. Mõõdikud, nagu vähendatud tuvastamis- ja/või reageerimisajad, edukate rünnakute arvu vähenemine ja nii edasi, on kasulikud tahvli täiustamise tõhusaks sõnastamiseks.

Kasulik on võrrelda eelmiste ja järgnevate läbitungimistestide, punase meeskonna harjutuste ja/või suunatud rünnakute simulatsioonide tulemusi, keskendudes tuvastatud ja ära kasutatud kõrge riskiga haavatavuste arvule ning testijate üldisele edukuse määrale.

Võimalus analüüsida muutusi ohumaastikul ja näidata suurenenud suutlikkust leevendada praegusi ja arenevaid ohte, aitab CISO-del näidata paremat riskide vähendamist.

5. Looge tagasisidekanalid protsesside täiustamiseks

Jaotage katsevaatlused teostatud TTP-de suhtes koos rünnakuahelas tuvastatud rakendatavate leevendustega. Testitulemused annavad ka parema ülevaate sellest, milliseid turvaauke kõige tõenäolisemalt ära kasutatakse, ja need võivad aidata VM-protsessis riskide prioriseerimist täpsustada.

Nende tulemuste reaalajas jagamine CTI meeskonnaga võimaldab neil jälgida võimalikke ohte, mis võivad turvaauke ära kasutada, parandab dokumenteeritud ohtude teoreetilist mõistmist ja annab ülevaate varem tundmatutest haavatavustest ning aitab seada tähtsuse järjekorda edasise uurimise ja analüüsi jaoks vajalikud valdkonnad.

Äärmiselt kasulik on tsentraliseeritud armatuurlaud testväljundite reaalajas koondamiseks kohapealt, mis võib pakkuda asjaomastele SOC-meeskonna sidusrühmadele turvaseirevahendites ja hoiatussüsteemides tuvastatud lünki.

Hoolitseda a treeningulatust IR-plaanide praktiseerimine ja kinnitamine ning valdkondade tuvastamine, kus reageerimisaegu tuleb parandada, on kasulik üldise intsidentide valmisoleku parandamiseks.

Lõpp-eesmärk

. WEF Global Cyber Security Outlook 2023 väidab, et 43% ettevõtete juhtidest usub, et nende organisatsiooni tabab järgmise kahe aasta jooksul tõenäoliselt suur rünnak. Küberturvalisuse testimise kõikehõlmav muudatus tänu tihedamale koostööle ja täiustatud riskijuhtimisprotsessidele suurendab vastupanuvõimet küberrünnakutele.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoAiStream. Web3 andmete luure. Täiustatud teadmised. Juurdepääs siia.

- Tuleviku rahapaja Adryenn Ashley. Juurdepääs siia.

- Ostke ja müüge IPO-eelsete ettevõtete aktsiaid koos PREIPO®-ga. Juurdepääs siia.

- Allikas: https://www.darkreading.com/edge-articles/5-ways-security-testing-can-aid-incident-response

- :on

- :mitte

- : kus

- 2022

- 66

- a

- võime

- Võimalik

- saavutamisel

- üle

- vastu

- Abi

- Materjal: BPA ja flataatide vaba plastik

- võimaldama

- võimaldab

- mööda

- Ka

- an

- analüüs

- analüüsima

- ja

- kallinemine

- lähenemine

- OLEME

- valdkondades

- ümber

- AS

- Hindamine

- vara

- At

- rünnak

- Reageerib

- keskmine

- Baseline

- BE

- on

- Uskuma

- Parem

- vahel

- juhatus

- Seotud

- rikkumine

- ehitama

- Ehitus

- äri

- kuid

- by

- kamraadlus

- CAN

- ei saa

- võimeid

- hoolikalt

- keskus

- tsentraliseeritud

- kett

- väljakutse

- muutma

- Vaidluste lahendamine

- kanalid

- valik

- selge

- Teevad koostööd

- koostöö

- ühine

- Side

- võrdlema

- keerukus

- Vastavus

- komponent

- terviklik

- kaalutlused

- pidevalt

- pidev

- pidevalt

- Aitas

- tuum

- Maksma

- kulude kokkuhoid

- looma

- loob

- kriteeriumid

- kriitiline

- Praegune

- cyber

- küberrünnakud

- Küberturvalisus

- armatuurlaud

- andmed

- andmete rikkumist

- Otsuse tegemine

- vähenema

- kaitse

- määratletud

- Määratleb

- näitama

- detailid

- Detection

- Määrama

- arendama

- arenev

- erinev

- raske

- arutelud

- don

- alla

- ajam

- ajendatud

- iga

- lihtne

- tõhusalt

- elemendid

- võimaldama

- julgustama

- julgustab

- lõpp

- suurendama

- tõhustatud

- Parandab

- ettevõte

- keskkond

- keskkondades

- looma

- asutatud

- sündmus

- areneb

- vahetamine

- Teostama

- eksisteerima

- olemasolevate

- teadmised

- Ekspluateeri

- Exploited

- ulatuslik

- äärmiselt

- nägu

- Ebaõnnestunud

- kiiremini

- tagasiside

- väli

- järeldused

- esimene

- Keskenduma

- keskendumine

- järgima

- eest

- Raamistik

- Alates

- täis

- funktsioonid

- edasi

- lünki

- kogumine

- Globaalne

- Go

- eesmärk

- valitsemistava

- Grupi omad

- Olema

- aitama

- aitab

- siin

- Suur

- kõrge riskiga

- Tulemus

- Kuidas

- HTTPS

- inim-

- IBM

- Identifitseerimine

- tuvastatud

- identifitseerima

- identifitseerimiseks

- tähtsus

- oluline

- parandama

- paranenud

- paranemine

- parandusi

- in

- isiklikult

- juhtum

- intsidentidele reageerimine

- Suurendama

- kasvanud

- üha rohkem

- Infrastruktuur

- esialgu

- ülevaade

- Intelligentsus

- sisemine

- sisse

- IT

- jpg

- Võti

- teadmised

- maastik

- juhid

- Tase

- Raamatukogu

- peitub

- Tõenäoliselt

- nimekiri

- Pikk

- säilitada

- peamine

- tegema

- TEEB

- juhtimine

- küpseb

- mai..

- mõõtma

- meetodid

- Meetrika

- miljon

- Leevendada

- leevendamine

- raha

- Jälgida

- järelevalve

- rohkem

- kõige

- motiveeritud

- palju

- peab

- Vajadus

- järgmine

- ei

- number

- of

- sageli

- on

- töötama

- Operations

- Võimalus

- organisatsioon

- organisatsiooniline

- organisatsioonid

- Muu

- välja

- väljavaade

- üldine

- hõlvamine

- täitma

- isiklik

- perspektiiv

- plaanid

- Platon

- Platoni andmete intelligentsus

- PlatoData

- usutav

- võrra

- võimalik

- potentsiaal

- Praktiline

- tava

- eelmine

- varem

- prioriteetide

- Prioriteet

- esikohale seatud

- prioriteet

- menetlused

- protsess

- Protsessid

- profiil

- Programm

- edendab

- anda

- annab

- Lükkama

- kiiresti

- määr

- reaalne

- reaalajas

- realistlik

- Red

- Lühendatud

- vähendamine

- filtreeri

- regulaarselt

- Suhted

- asjakohane

- meeles pidama

- korduv

- aru

- Esindajad

- teadustöö

- vastupidavust

- Vahendid

- vastus

- kohustused

- Tulemused

- Oht

- riskijuhtimise

- s

- Hoiused

- stsenaarium

- stsenaariumid

- ulatus

- turvalisus

- valides

- tunne

- Teenused

- komplekt

- mitu

- vormimine

- Jaga

- jagatud

- peaks

- Näitused

- simuleerimine

- So

- tarkvara

- lahendus

- konkreetse

- kiirus

- kasutatud

- huvirühmad

- Ühendriigid

- Stealth

- strateegiad

- Strateegia

- tugevus

- järgnev

- edu

- edukas

- selline

- süsteemid

- taktika

- sihtmärk

- suunatud

- meeskond

- meeskonnad

- Tehniline

- tehnikat

- test

- testijad

- Testimine

- testid

- et

- .

- oma

- Neile

- teoreetiline

- Seal.

- Need

- nad

- asjad

- see

- oht

- ähvardused

- Läbi

- aeg

- korda

- ajastamine

- et

- liiga

- töövahendid

- läbipaistev

- kaks

- mõistma

- mõistmine

- tundmatu

- ajakohane

- Värskendused

- kasutades

- KINNITAGE

- Voolav

- Haavatavused

- haavatavus

- Tee..

- kuidas

- Hästi

- mis

- kuigi

- WHO

- will

- koos

- jooksul

- ilma

- aastat

- sephyrnet