Juhib Anurag Sen, Ohutusdetektiivid Küberjulgeoleku meeskond tuvastas andmetega kokkupuute, mis mõjutas USA maksetarkvara pakkujat Transact Campus.

Ettevõtte veebisaidi kohaselt integreerib Transact Campuse tehnoloogia mitu maksefunktsiooni ühte mobiiliplatvormi, et toetada üliõpilaste ostude sooritamist kõrgkoolides.Transact Campuse teenused lihtsustavad makseprotsesse nii üliõpilaste kui ka asutuste jaoks.

Elasticsearchi server, mis sisaldab Transact Campusega seotud andmeid, jäeti turvamata, ilma igasuguse paroolikaitseta ja on seetõttu paljastanud üle 1 miljoni õpilaskirje.

Kes on Transact Campus?

Transact Campus müüb USA kõrgkoolidele ülikoolilinnaku maksetehnoloogiat, mis integreerib mobiilimaksed ja kasutajatuvastuse ("Campuse ID-ga") üheks üliõpilastele mõeldud rakenduseks.

Õpilased saavad oma ainulaadse isikliku kontoga ("Campuse ID") teha õppemaksu ja mitmesuguste muude kohapealsete privileegide eest sularahata makseid, sealhulgas ürituste pileteid ja tooteid kontsessiooniboksidest, müügiautomaatidest ja kolmandatest osapooltest.

Ülikoolilinnaku ID-sid saab kasutada ka selleks, et anda õpilastele juurdepääs mitmesugustele teistele ülikoolilinnaku funktsioonidele, nagu juurdepääs printerile, juurdepääs uksele, juurdepääs sündmustele ja tunnis osalemise jälgimine.

Transact Campuse peakorter asub Arizonas Phoenixis. Alates ettevõtte asutamisest 1984. aastal on Transact Campus teenindanud 12 miljonit õpilast 1,300 kliendiasutuses, võimaldades teha tehinguid 45 miljardi dollari väärtuses. Transact Campus annab praegu tööd umbes 400 inimesele ja teenib hinnanguliselt 100 miljonit USA dollarit aastas.

Mis paljastati?

Avatud Elasticsearchi server paljastas üle 1 miljoni kirje, kokku rohkem kui 5 GB andmeid. Server jäeti ligipääsetavaks ja selle andmed krüptimata.

Elasticsearchi logid sisaldasid andmeid erinevatest kolledžitest, mis kasutavad Transact Campuse teenuseid. Need andmed kuuluvad nende avatud õppeasutuste õpilastele.

Avatud serveris avaldati mitut õpilaste isikuandmete tuvastamise vormi, sealhulgas:

- Täisnimed

- E-posti aadressid

- Telefoninumbrid

- Sisselogimismandaadid lihttekstina, sh. kasutajanimed ja paroolid

- Tehingu üksikasjad, sh. ostu kogus ja aeg

- Krediitkaardi andmed (puudulik), sh. krediitkaardinumbrite, aegumiskuupäevade ja pangaandmete 6 esimest numbrit (BIN*) ja 4 viimast numbrit

- Ostetud toiduplaanid ja toiduplaani saldod

*Märkus. Panga identifitseerimisnumber (BIN) on maksekaardi numbri kuus esimest numbrit. Need numbrid tuvastavad kaardi väljaandja.

SafetyDetectivesi küberturvalisuse meeskond leidis konkreetse pordi IP-aadresse kontrollides avatud Elasticsearchi serveri. Server oli avastamise ajal aktiivne ja seda värskendati.

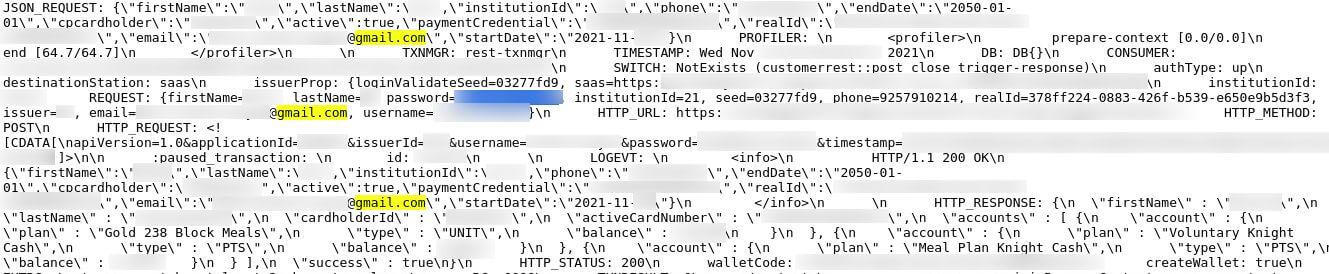

Järgmistel ekraanipiltidel näete tõendeid serverilogide kohta, mis paljastasid õpilaste andmeid.

Logi sisse üksikasjad, rahakoti saldod ja muud PII-d serveri logides

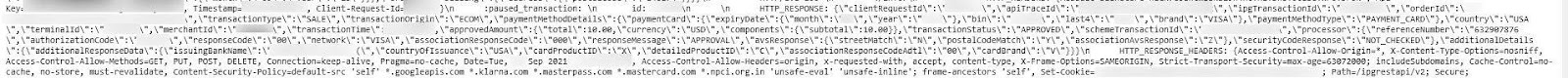

Tehingu- ja makseandmed avalikustati ka serveris

Andmete kokkupuude mõjutab õpilasi, kellel on Transact Campuse konto omanik. See võib mõjutada ka perekondi. Näiteks võidakse avaldada vanema makseandmed, kui nad rahastavad õpilase õppemaksu või toetavad õpilast rahaliselt Transact Campuse konto kaudu. See võib mõjutada kõiki isikuid, kellel on mõne avaliku kolledži kontoga seotud konto ja/või makseandmed.

On võimatu täpselt teada, kui palju inimesi selle juhtumiga kokku puutus. Serveris avaldatud e-posti aadresside ja telefoninumbrite hulk viitab aga hinnanguliselt 30,000 40,000–XNUMX XNUMX õpilasele.

Transact Campus tegeleb USA kõrgkoolidega ja sellisena mõjutab paljastatud Elasticsearch peamiselt USA kodanikke.

Andmete kokkupuute täielikku jaotust näete allolevas tabelis.

| Esitatud kirjete arv | Üle 1 miljoni |

| Mõjutatud kasutajate arv | 30,000 40,000–XNUMX XNUMX inimest (ligikaudne hinnang) |

| Särituse suurus | Umbes 5 GB |

| Serveri asukoht | Ameerika Ühendriigid |

| Ettevõtte asukoht | Phoenix, Arizona, Ameerika Ühendriigid |

Avastasime avatud serveri 6. detsembril 2021 ja seejärel võtsime 8. detsembril 2021 ühendust Transact Campusega.

Jätkasime oma esialgset kontakti Transact Campusega 9. ja 14. detsembril 2021, kuid ei saanud vastust. Saatsime US-CERT-ile meili 9. jaanuaril 2022 ja saatsime 13. jaanuaril 2022 mõnele võtmekontaktile järelteateid – Transact Campus vastas samal päeval. 14. jaanuaril 2022 avalikustasime lekke vastutustundlikult Transact Campusele ja 16. jaanuaril 2022 kaitsti andmetega seotud rikkumist.

Transact Campus vastas hiljem meie sõnumitele ja ütles meile, et Elasticsearchi server ei olnud nende kontrolli all:

"Ilmselt seadis selle demo jaoks kolmas osapool ja seda ei võetud kunagi maha. Kinnitasime, et andmestik oli täidetud võltsandmete kogumiga ega kasutanud tootmisandmeid.

Märkus. Kontrollisime avatud Elasticsearchi kasutajate valimit ja need andmed tundusid kuuluvat päris inimestele.

Valukoja avaldus:

„See juhtum ei mõjutanud ühtegi Transacti süsteemi; see oli isoleeritud ühe Foundry lüüsi serveriga. Võimaliku kokkupuute avastas kolmanda osapoole turvaettevõte, mis otsib aktiivselt haavatavaid Elasticsearchi klastreid. Selle asemel, et katsetada andmeid, nagu ette nähtud, tõmbas Elasticsearchi server tootmislogid, mis sisaldasid selgeteksti kasutajanime ja parooli vähem kui 700 õpilase kohta, kes üritasid registreerida juurdepääsu toiduplaani kontole ajavahemikus 10. oktoober 2021 kuni 14. jaanuar 2022. Ainult registreerimiskatsed logiti sisse see ajakava kajastab mõjutatud kontosid."

Väljavõte tehingust:

„Samuti poleks tootmislogidele ligipääsejad saanud Transacti platvormil tehinguid teha, kasutades ainult kasutajanime ja selgeteksti parooli. Transact sundis parooli muutma, et olla ettevaatlik. Transact tegi ka pärast SafetyDetective'i teate saamist märkimisväärseid jõupingutusi. Transacti klientide ja õpilaste andmete ning neid andmeid koguvate, töötlevate ja hooldavate süsteemide kaitsmine on kriitilise tähtsusega. Seetõttu hõlmab süsteemide, rakenduste ja teenuste turvalisus kontrolle ja kaitsemeetmeid võimalike ohtude korvamiseks. Transacti infoturbe ja privaatsusmeetmeid rakendatakse selleks, et kaitsta andmetele ja süsteemidele volitamata juurdepääsu, muutmise, avalikustamise või hävitamise eest. Transact on pühendunud oma klientidele kõrgeima turvalisuse pakkumisele ning jätkab hetkeolukorra ja muude võimalike oma süsteemide turvalisuse ohtude jälgimist.

Andmete kokkupuute mõju

Me ei saa ega tea, kas pahatahtlikud osalejad pääsesid andmebaasile juurde, kui see oli turvamata. Kui halvad tegijad on serveri andmeid lugenud või alla laadinud, võib serveri sisu ohustada küberkuritegude ohtu.

Rämpspostiturundus, andmepüügirünnakud, ja petuskeemid on võimalikud kontaktandmete, täisnimede ja muude tundlike üksikasjadega, mis on Transact Campuse kasutajatele avaldatud. Ründajad võivad korraldada rämpspostiturunduskampaaniaid nii paljude lekkinud e-posti aadressidega, saata tuhandetele inimestele andmepüügisõnumeid, pahavara ja pettusi.

Andmepüügirünnaku korral võib küberkurjategija maskeerida end usaldusväärseks isikuks (näiteks kolledži töötajaks), et veenda tudengeid esitama täiendavaid isikuandmete vorme, näiteks krediitkaardi tagaküljel olevaid CVV-numbreid. Andmepüüdjad võivad veenda õpilast ka pahatahtlikul lingil klõpsama. Pärast klõpsamist saavad pahatahtlikud lingid ohvri seadmesse alla laadida pahavara, mis võib täiendada muid andmete kogumise ja küberkuritegevuse vorme.

Kui küberkurjategijad pääsevad serverisse, võidakse pettuste sihtmärgiks saada ka paljastatud õpilased. Kelmuse käigus püüab küberkurjategija petta ohvrit raha maksma. Sarnaselt andmepüügirünnakutega võivad küberkurjategijad ohvri sihikule seadmiseks kasutada muid avalikustatud andmete vorme. Näiteks võib küberkurjategija veenda paljastatud üliõpilast maksma tasumata õppemaksu otse ründajale.

Avatud konto mandaadid salvestati lihttekstina ja see kujutab mõjutatud õpilastele täiendavaid riske. Kui mõni häkker oleks serverile ligi pääsenud, oleks ta saanud krüptimata kasutajanimesid ja paroole hõlpsalt lugeda. Küberkurjategijad võivad selle teabe abil pääseda ligi õpilaste kontodele ning nad võivad muuta üksikasju ja ähvardada koguda suuri tasusid, kui tasu ei maksta.

Andmetega kokkupuute vältimine

Mida saame teha oma andmete kaitsmiseks ja küberkuritegevuse riski minimeerimiseks?

Siin on mõned näpunäited andmetega kokkupuute vältimiseks.

- Ärge edastage oma isikuandmeid ettevõttele, organisatsioonile või isikule, kui te ei usalda seda üksust 100%.

- Külastage ainult veebisaite, millel on turvaline domeeninimi (domeenid, mille alguses on https ja/või suletud luku sümbol).

- Olge eriti ettevaatlik, kui esitate oma kõige tundlikumaid andmeid, näiteks oma sotsiaalkindlustusnumbrit.

- Looge kindlaid paroole, mis sisaldavad segu tähti, numbreid ja sümboleid. Värskendage oma paroole regulaarselt.

- Ärge klõpsake veebis lingil, kui te pole täiesti kindel, et see pärineb seaduslikust allikast. Lingid võivad olla e-kirjades, sõnumites või andmepüügisaitidel, mis maskeeritakse seaduslike domeenidena.

- Muutke oma privaatsusseadeid sotsiaalmeedias, et teie sisu ja teave oleksid nähtavad ainult sõpradele ja usaldusväärsetele kasutajatele.

- Vältige väga tundlike andmete (nt krediitkaardinumbrid või paroolid) kuvamist ega sisestamist, kui kasutate avalikku või turvamata WiFi-võrku.

- Õppige end küberkuritegevuse riskide, andmekaitse tähtsuse ja meetodite kohta, mis vähendavad teie võimalusi langeda andmepüügirünnakute ja pahavara ohvriks.

Meist

SafetyDetectives.com on maailma suurim viirusetõrje ülevaate veebisait.

SafetyDetectivesi uurimislabor on pro bono teenus, mille eesmärk on aidata veebikogukonnal end küberohtude eest kaitsta, õpetades samal ajal organisatsioone oma kasutajate andmete kaitsmise kohta. Meie veebi kaardistamise projekti üldine eesmärk on aidata muuta Internet kõigi kasutajate jaoks turvalisemaks kohaks.

Meie varasemad aruanded on toonud päevavalgele mitu kõrgetasemelist turvaauku ja andmeleket, sealhulgas 2.6 miljonit kasutajat, keda Ameerika sotsiaalanalüütika platvorm IGBlade, samuti rikkumine aadressil a Brasiilia turuplatsi integraatori platvorm Hariexpress.com.br mis lekkis üle 610 GB andmeid.

Täieliku ülevaate SafetyDetectives küberturvalisuse aruandlusest viimase 3 aasta jooksul järgige SafetyDetectives küberjulgeoleku meeskond.

- "

- 000

- 10

- 2021

- 2022

- a

- MEIST

- küllus

- juurdepääs

- juurdepääsetav

- Ligipääs

- konto

- Täiendavad lisad

- aadressid

- mõjutada

- mõjutades

- filiaal

- vastu

- Materjal: BPA ja flataatide vaba plastik

- summa

- analytics

- aastane

- viirusetõrje

- keegi

- app

- rakendused

- arizona

- ümber

- käimine

- saldod

- Pank

- Algus

- on

- alla

- vahel

- Miljard

- rikkumine

- Lagunema

- Kampaaniad

- Ülikoolilinnak

- Kaardid

- ettevaatlik

- Sularahata

- vastuolu

- muutma

- koormuste

- kontroll

- klass

- kliendid

- suletud

- koguma

- kogumine

- kolledž

- toime pandud

- kogukond

- ettevõte

- Ettevõtte omad

- täiesti

- Läbi viima

- kontakt

- sisu

- jätkama

- kontrollida

- kontrolli

- võiks

- volikiri

- krediit

- krediitkaart

- Krediitkaardid

- kriitiline

- Praegune

- Praegu

- cyber

- Küberkuritegevus

- küberkurjategijad

- Küberturvalisus

- andmed

- andmete rikkumist

- andmekaitse

- andmekogum

- andmebaas

- Kuupäevad

- päev

- Pakkumised

- detailid

- seade

- DID

- numbrit

- hoolsus

- otse

- avastasin

- avastus

- domeen

- Domeeninimi

- Domeenid

- alla

- lae alla

- kergesti

- haridus

- Käsitöö

- jõupingutusi

- töötab

- tegelema

- üksus

- hinnata

- Hinnanguliselt

- sündmus

- täpselt

- näide

- avatud

- võlts

- peredele

- Tasud

- esimene

- järgima

- Järel

- vormid

- avastatud

- Rajatud

- Alates

- täis

- funktsioonid

- fond

- edasi

- värav

- häkker

- peakorter

- aitama

- rohkem

- Kõrgharidus

- kõrgelt

- omanikud

- Kuidas

- Kuidas

- aga

- HTTPS

- Identifitseerimine

- identifitseerima

- rakendatud

- tähtsus

- võimatu

- sisaldama

- Kaasa arvatud

- eraldi

- info

- infoturbe

- institutsioonid

- Internet

- IP

- IP-aadressid

- IT

- ise

- Jaanuar

- Võti

- Teadma

- labor

- suurim

- lekkima

- Lekked

- Tase

- valgus

- LINK

- lingid

- elama

- masinad

- säilitada

- tegema

- malware

- kaardistus

- Turundus

- turul

- teesklus

- meetmed

- Meedia

- meetodid

- miljon

- mobiilne

- mobiilimaksed

- raha

- Jälgida

- järelevalve

- rohkem

- kõige

- mitmekordne

- nimed

- võrk

- number

- numbrid

- tasakaalustama

- Internetis

- avatud

- organisatsioon

- organisatsioonid

- Muu

- makstud

- eriline

- partei

- Parool

- paroolid

- Maksma

- makse

- Maksekaart

- maksed

- Inimesed

- inimene

- isiklik

- isiklikud andmed

- Phishing

- õngevõtmiskatset

- andmepüügirünnakud

- fööniks

- inimesele

- võimalik

- potentsiaal

- võim

- eelmine

- privaatsus

- Pro

- protsess

- Protsessid

- Produktsioon

- Toodet

- projekt

- kaitsma

- kaitse

- anda

- tarnija

- pakkudes

- avalik

- Ostud

- eesmärk

- saama

- andmed

- vähendama

- registreerima

- Registreerimine

- Aruanded

- teadustöö

- tulu

- läbi

- Oht

- riskide

- ohutum

- sama

- Pettus

- petuskeemid

- kindlustama

- tagatud

- turvalisus

- teenus

- Teenused

- komplekt

- mitu

- märkimisväärne

- alates

- ühekordne

- SIX

- suur

- So

- sotsiaalmeedia

- Sotsiaalse meedia

- tarkvara

- mõned

- spam

- seisab

- kiirendama

- õpilane

- Järgnevalt

- toetama

- süsteemid

- sihtmärk

- suunatud

- meeskond

- Tehnoloogia

- test

- .

- seetõttu

- kolmanda osapoole

- tuhandeid

- ähvardused

- Läbi

- piletid

- aeg

- ajakava

- nõuanded

- tehinguid tegema

- Tehingud

- Usalda

- all

- ainulaadne

- Ühendatud

- tagamata

- Värskendused

- us

- US $ 100 miljonit

- kasutama

- Kasutajad

- eri

- müüjad

- nähtav

- maht

- Haavatavused

- Haavatav

- rahakott

- web

- veebisait

- veebilehed

- kas

- kuigi

- WHO

- wifi

- jooksul

- ilma

- maailma

- väärt

- oleks

- aastat

- Sinu