Lugemise aeg: 4 protokoll

1. Kas web3 on ohutu?

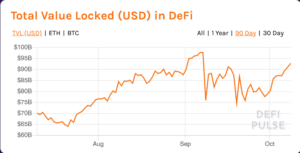

303. aastal 2022 plokiahelaga seotud turvaintsidenti, mille tulemuseks oli kuni 3.777 miljardi dollari suurune kahju. Oleme olnud tunnistajaks web3 turvaohtude arvu kasvule viimasel kolmel järjestikusel aastal, 2020. aastal juhtus 123 turvaintsidenti, 2021. aastal lõppes 236 ja pole üllatav, et 2022. aasta oli veelgi suurem, 303-ni. See statistika näitab turvalisuse tähtsust Veeb3.

Pole mõtet luua web3 ökosüsteemi, kui me ei suuda oma protokolle ründajate eest kaitsta. Web3 toimimine ja edu sõltuvad sellest, kui hästi suudame häkkimise ohtu vähendada. Web3 turvariskid on reaalsed, 3.777 miljardit dollarit on tohutu arv ja need juhtumid tekitavad hirmutunde ja näitavad ohtu, millega web3 täna silmitsi seisab.

2. Web3 küberturvalisus

Varsti pärast Ethereumi plokiahela algust ja tõusu plokiahelapõhised protokollid, turvalisus on alati olnud võtmeaspekt. Turvalisus on nüüd peamine nõue, sest ükski kasutaja ei usalda protokolle ilma selleta. Web3 kogukond läbib pika tee, et tagada kasutajate turvalisus ja audiitorid mängivad sellel teekonnal kõige olulisemat rolli.

2.1 Web3 turbeettevõtete roll

Mitmed turvafirmad võtavad enda õlule turvalisema keskkonna loomise ja lahenduste pakkumise erinevatele web3-põhistele protokollidele. Meie, QuillAudits, oleme juhtiv Web3 turvafirma, mille missiooniks on muuta kasutajakogemus turvaliseks ja turvaliseks.

Meie oleme need, kes võtavad vastutuse protokollide nutikate lepingute auditeerimise eest, et aidata kasutajaid kaitsta. Ja see ajaveeb on üks neist paljudest katsetest kaitsta teid, jagades turvanõuandeid, et teie protokoll oleks kasutajatele ohutu.

3. Ekspertide nõuanded ohutuse tagamiseks

Selles ajaveebi jaotises vaatame ükshaaval läbi mõned näpunäited, mis aitavad teil ja teie protokollil pikemas perspektiivis luua usaldust ja paremaid suhteid kasutajatega. Lähme.

3.1 Kasutage alati kavandatud turvalisust

Turvalisus on aspekt, mille eest tuleb hoolitseda juba enne koodi kirjutamise alustamist. Näete, teie järgitavad metoodikad ja protokollis olevad sõltuvused mängivad ohutu ja turvalise protokolli loomisel tohutut rolli.

Meil peab olema turvaline disain, et kaitsta protokolle ründajate eest. Laias laastus tähendab see, et disainilahenduste, toodete ja infrastruktuuride jaoks on turvalisusest lähtuvad kriteeriumid. Näiteks peaksid arendajad töötama selle nimel, et minimeerida ründepindu, turvalisi vaikeväärtusi ja null-usaldusraamistikke ning tagada eraldiseisvad ja minimaalsed privileegid.

3.2 Kahefaktoriline autentimine

See on olnud web2 ruumis väga edukas turvamehhanism. See vähendab ohtu sattuda andmepüügirünnakute ohvriks, mis on web3-s oht. Andmepüügiga on olnud palju juhtumeid, nagu jääandmepüügi rünnakud.

Kahefaktoriline autentimine on suurepärane viis andmepüügirünnakute vastu võitlemiseks, kuna protsess hõlmab autentimiseks kasutatava seadme valideerimist, mitte ainult paroolide kasutamist.

3.3 Täiustatud kasutaja juhitav võtmehaldus

Plokiahela tehnoloogia üks alustalasid on krüptograafia. Kuid uued kasutajad või isegi paljud vahendajad näevad vaeva privaatvõtmete turvalisuse eest. Asjade paremaks muutmiseks võite kasutada vangistusliku rahakoti mehhanismi. Kui ei, võite proovida kasutajat selle kohta harida, et mõned häirivad elemendid ei takistaks nende kogemust.

3.4 Hoiduge sotsiaalsete rünnakute eest

Ohud ei ole ainult ahelasisesed, vaid peame olema ettevaatlikud ka ahelavälise dünaamika suhtes. Mitmed rünnakud vastavad protokolli sotsiaalsete rünnakute kriteeriumidele. Need rünnakud võivad kogukonna otsuste üle kontrolli haarates protokolle täielikult saboteerida.

Protokolli liikmed peavad olema nendest ohtudest teadlikud ja rakendama alati asjakohaseid vastumeetmeid. Seda tüüpi rünnakuid on raske tuvastada ja neid on raske võltsida. Seetõttu on alati soovitatav külastada auditeid tunnustatud ettevõtetelt, nagu QuillAudit. Lisateavet sotsiaalsete rünnakute kohta leiate aadressilt https://blog.quillhash.com/2023/02/10/maximizing-dao-security-an-experts-guide-to-auditing-the-social-layer/.

3.5 Haavatavuse aruandlusmeetodid

Haavatavustest protokolliasutustele teatamiseks peaks olema väljakujunenud kindel meetod, mis tagab, et probleemide üksikasju, eriti kriitiliste haavatavuste puhul, ei avalikustata.

Vearaha on üks selline programm, mida käitavad erinevad dApp-id. See hõlmab häkkerile head tasu vastutasuks võimalike haavatavuste eest, enne kui neid võidakse ära kasutada ja protokolli kahjustada.

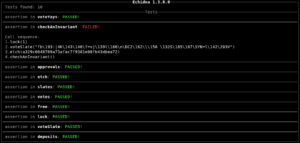

3.6 Audiitorid – Web3 Warriors

Turvalisus on oluline, kui soovite web3-s midagi ehitada. See on sageli ainus erinevus eduka ja ebaõnnestunud protokolli vahel. Kasutajad ei taha kunagi investeerida oma aega ja raha protokollidesse, mis pole ohutud.

Kõik ülalnimetatud metoodikad püüavad anda teile parimaid näpunäiteid, kuid paljude nende näpunäidete edukas kasutuselevõtt nõuab äärmist asjatundlikkust, mis sageli jätab arendajad üle. Seega kasutatakse tänapäeval peaaegu iga protokolli välisteks audititeks, et end kindlustada ja usaldust web3 ruumi vastu luua. Audiitorid aitavad muuta teie protokolli vabaks ahelasisestest rünnakutest ja juhendavad teid sotsiaalsete rünnakute vältimisel ja kaitsma end mõne vähem levinud rünnaku eest.

4. järeldus

Oluline on meeles pidada, et Web3 kasvab endiselt ja Web2 asendamine võtab veidi aega. Oleme pidevas õppimise ja uute muudatuste juurutamise protsessis, et aidata seda üleminekut teoks teha. Need muudatused nõuavad pidevat turvameetodite integreerimist ja uued muudatused toovad kaasa uurimata teid, mis võivad isegi ootamatuid kahjustusi põhjustada.

Nende ootamatute kahjudega saab hakkama audiitorite abiga, kes on oma töös asjatundjad. Selliseid teadmisi omab QuillAudits, mis aitab nende klientidel igal võimalikul viisil turvaliselt püsida. Vaadake meie veebisaiti ja kindlustage oma Web3 projekt!

16 views

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- Platoblockchain. Web3 metaversiooni intelligentsus. Täiustatud teadmised. Juurdepääs siia.

- Allikas: https://blog.quillhash.com/2023/02/27/expert-tips-for-staying-ahead-of-web3-security-threats/

- $3

- 1

- 2020

- 2021

- 2022

- a

- MEIST

- sellest

- üle

- pärast

- eespool

- alati

- ja

- valdkondades

- aspekt

- rünnak

- Reageerib

- Katsed

- auditeerimine

- audiitorid

- auditid

- Autentimine

- Asutused

- sest

- saada

- enne

- on

- BEST

- Parem

- vahel

- Hoiduge

- Miljard

- blockchain

- Plokkheli tehnoloogia

- Plokiahelaga seotud

- Blogi

- heldekäelisus

- tooma

- lai

- Bug

- viga

- ehitama

- usalduse loomine

- helistama

- mis

- ettevaatlik

- Vaidluste lahendamine

- kontrollima

- kliendid

- kood

- ühine

- kogukond

- Ettevõtted

- täiesti

- järjestikune

- pidev

- lepingud

- kontrollida

- võiks

- Võltsitud

- looma

- loomine

- kriteeriumid

- kriitiline

- krüptograafia

- vabadusekaotus

- cyber

- DApps

- tegelema

- otsused

- vaikimisi

- lõplik

- Disain

- disainilahendused

- detailid

- Arendajad

- seade

- erinevus

- segav

- dünaamika

- ökosüsteemi

- harima

- elemendid

- tagama

- tagades

- keskkond

- eriti

- ethereum

- Ethereumi plokiahel

- Isegi

- Iga

- näide

- suurepärane

- vahetamine

- kogemus

- ekspert

- teadmised

- ekspertide

- Exploited

- väline

- äärmuslik

- nägu

- Ebaõnnestunud

- hirm

- leidma

- Firma

- ettevõtetele

- sobima

- järgima

- asutamine

- raamistikud

- tasuta

- Alates

- toimimine

- saama

- Go

- Goes

- hea

- Kasvavad

- suunata

- häkkinud

- häkker

- juhtuda

- Raske

- võttes

- Held

- aitama

- aitab

- rohkem

- takistama

- Kuidas

- HTTPS

- tohutu

- identifitseerima

- rakendada

- rakendamisel

- tähtsus

- oluline

- paranenud

- in

- infrastruktuur

- integratsioon

- vahendajad

- Investeeri

- küsimustes

- IT

- teekond

- hoidma

- Võti

- võtmed

- viima

- juhtivate

- õppimine

- Pikk

- kaod

- Partii

- tegema

- palju

- vahendid

- mehhanism

- liikmed

- mainitud

- meetod

- metoodikad

- minimaalne

- minimeerib

- missioon

- raha

- rohkem

- kõige

- liikuma

- Vajadus

- vajadustele

- Uus

- number

- Ahelas

- ONE

- paroolid

- minevik

- Phishing

- andmepüügirünnakud

- Platon

- Platoni andmete intelligentsus

- PlatoData

- mängima

- Punkt

- võimalik

- potentsiaal

- vältida

- era-

- Privaatvõtmed

- privileegid

- protsess

- Toodet

- õppekava

- projekt

- kaitsma

- protokoll

- protokollid

- anda

- eesmärkidel

- Quillhash

- reaalne

- tunnustatud

- vähendama

- vähendab

- seotud

- Suhted

- asjakohane

- meeles pidama

- asendama

- Aruandlus

- nõue

- Vajab

- vastutus

- tulemuseks

- Premeerima

- Tõusma

- Oht

- riskide

- tee

- Roll

- jooks

- ohutu

- ohutum

- ohutus

- Osa

- kindlustama

- turvalisus

- turvariskid

- Turvaohud

- tunne

- eri

- mitu

- jagamine

- peaks

- presentatsioon

- nutikas

- Tarkvaralepingud

- So

- sotsiaalmeedia

- seltskondlikult

- Lahendused

- mõned

- Ruum

- ora

- algus

- statistika

- jääma

- Veel

- võitlus

- edu

- edukas

- selline

- Pind

- Võtma

- võtmine

- Tehnoloogia

- tingimused

- .

- oma

- ennast

- asjad

- oht

- ähvardused

- kolm

- Läbi

- aeg

- nõuanded

- et

- täna

- ülemine

- üleminek

- reisib

- Usalda

- Usub

- liigid

- Ootamatu

- Kasutaja

- User Experience

- Kasutajad

- eri

- Ohver

- Haavatavused

- haavatavus

- rahakott

- Web2

- Web3

- Web3 kogukond

- Web3 ökosüsteem

- web3 projekt

- Web3 ruum

- veebisait

- mis

- WHO

- will

- ilma

- tunnistajaks

- Töö

- kirjutamine

- aastat

- sa

- Sinu

- ise

- sephyrnet