Lugemise aeg: 6 protokoll

Solana väidab end olevat kõige kiiremini kasvav plokiahela võrk tänu oma suuremale skaleeritavusele. Ajaloo tõestuse konsensuse alusel töötamine on kogu selle suurema skaleeritavuse põhjus kuni 710,000 XNUMX tehingu töötlemisel sekundis.

Vaatamata Solana tohutule populaarsusele ei testita tema nutikate lepingute turvalisust põhjalikult. Ja testimine on brändi väärtuse pakkumisel partneritele lubatud ja investori usaldusväärsuse suurendamisel teie projekti suhtes sama oluline.

Selles artiklis käsitleme võimalikke Solana kodeerimisvigu ja seda, kuidas auditeerimine aitab neid tuvastada ja parandada.

Selgitatud Solana Blockchaini häkkimise erinevad stsenaariumid

Ussiaugu häkkimine

Wormhole, plokiahela sild, mis hõlbustab erinevate plokiahelate vahelist märgivahetust, ühineb häkitud krüptoprojektide jadaga. Rahaliste vahendite kogukaotus on umbes 320 miljonit dollarit, mis on üks suuremaid rahapesusündmusi krüptovaldkonnas.

Häkkimise ajalugu

Nagu teame, võimaldab Wormhole varade ülekandmist erinevate plokiahelate vahel. Kuid küsimus on selles, kuidas seda tehakse?

Igale ahelale, st Ethereumile või Solanale loodud tokenit haldavad nutikad lepingud. Ja žetoonide ülekandmiseks kinnitavad tehingud eestkostjad, kes kontrollivad nende allkirjade kontrollimise kaudu, kas vermitud märgid on õigesti genereeritud.

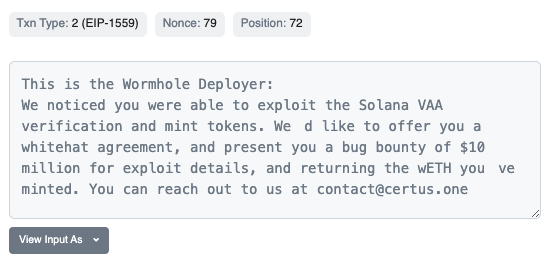

Ussiaugu juhtumis kontrolli _allkirja kasutatakse ära funktsiooni, millega häkker koostas võltsandmetega käsu oma tehingute kinnitamiseks.

Selle kaudu lõi häkker a allkirja_komplekt mis sisaldab Validaatori toimingu kinnitamiseks (VAA) vajalikku piisavalt allkirju. Nii sai häkker juurdepääsu volitamata rahapaja algatamiseks.

Selle tulemusel suutis häkker käed külge panna 120,000 320 pakitud Ethereumile väärtusega XNUMX miljonit dollarit, rüüstades need minema.

Crema Finance Hack

Crema Finance, Solana plokiahela projektide nimekirjas olev likviidsusprotokoll, sai häkkimise all 8.78 miljonit dollarit.

Hacki ajalugu

Häkker võttis kasutusele nutika lepingu, et võtta Solana kiirlaen ja lisada Crema likviidsust. Seejärel manipuleeriti hinnaandmetega, mis võimaldas häkkeritel jätta mulje, et neil on tohutu tasu- kõik võltsandmetega.

Crema meeskond jälgis rahavoogu, mille häkker suutis Solanast Ethereumi vahetada. Meeskond hoiatas häkkerit kohe, et ta varastatud raha tagastaks, võttes vastu pearaha.

Ja varsti pärast seda tagastas häkker raha, säilitades 1.6 miljonit dollarit valge mütsi pearahana.

Cashio Hack

Solana algoritmiliselt tagatud stabiilne münt Cashio (CASH) kaotas lõpmatu rahapaja vea tõttu tohutult 52.8 miljonit dollarit. Pärast seda langes mündi väärtus 1 dollarilt 0.00005 dollarile, põhjustades DeFi ökosüsteemi krahhi.

Hacki ajalugu

Kasutades Cashio koodibaasi, vermis häkker esmalt kaks miljardit CASH-märki. Mis koodil viga oli?

Lõpmatu rahapaja tõrge – see protokolli viga annab kasutajale juurdepääsu suvalisele arvule žetoonidele ilma tagatist lisamata. Seejärel saab kasutaja neid vermitud žetoone börsidel müüa, mis lööb mündi hinna kokku.

Cashio ärakasutamise käigus põles häkker Sabre USDT-USDC LP žetoonide kahe miljoni CASH märgi eest. Seejärel vahetatakse likviidsuspaari märgid USDC ja USDT žetoonide vastu, mille tulemuseks on 52.8 miljonit dollarit.

Kuidas kaitsta projekte häkkimise ja varguste eest?

Kuigi turvalisus on alati pooleliolev töö, võivad arendajate ja audiitorite poolt kasutusele võetud proovitud ja testitud tehnikad leevendada häkkerite hõlpsat rünnakut.

Turvameetmed on osutunud tõhusaks juhtimisrünnakute, hinnaoraakliga manipuleerimise, taassisenemise vigade jms kõrvaldamisel. Niisiis, otsigem nüüd turvameetmed, mis takistavad ründajaid lepingute ärakasutamisest ja rahapesust.

Lepingute nutikas kodeerimine: Kirjutage lepinguid kasutades turvalisi kodeerimispraktikaid, mis hõlmavad testitud teekide kasutamist, soovitatavat programmeerimiskeelt, spetsiaalse turvalisuse rakendamist rahakottidel, funktsioonide selget määratlemist ja nii edasi.

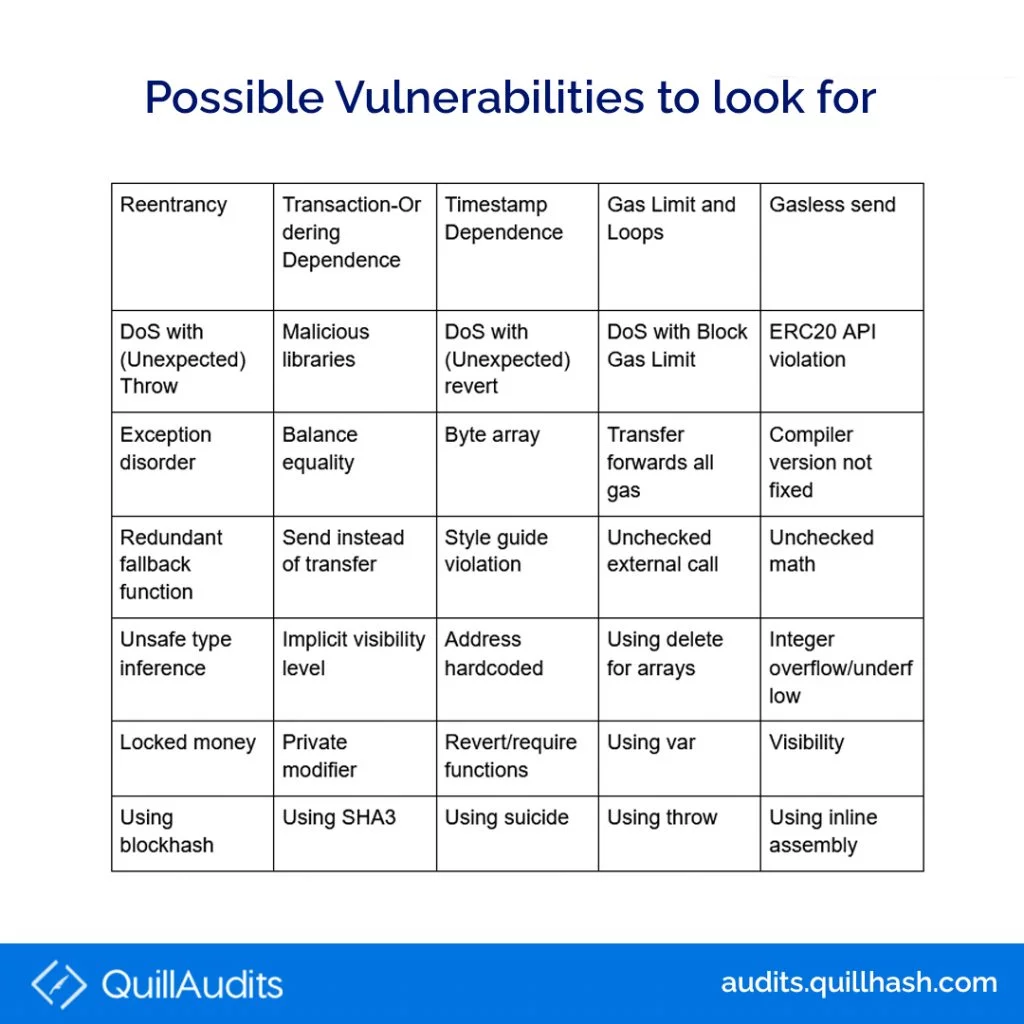

Actionize plokiahela turvalisuse kontroll-loend: Saadaval on palju põhjalikult uuritud ressursse, mida saab häkkimise eest kaitsmiseks kontrollida.

Turvaauditi tööriistade kasutamine: Saadaval on avatud lähtekoodiga turvaskannerid lepingute automaatse haavatavuse kontrollimiseks ja lepingute võimalike puuduste tuvastamiseks.

Kuid see ei pruugi olla vigade tuvastamisel tõhus, kuid aitab põhikontrolliks. Erinevad audititööriistad aitavad tuvastada vigu plokiahelas ja nutikates lepingutes, nagu MythX, Echidna, Manticore, Oyente, SmartCheck jne.

Teostate eeltestimis- ja auditeerimisteenuseid: Viimaseks, kuid mitte vähem tähtsaks, ei saa arukate lepingute auditeerimist kunagi alahinnata. Väikesed lüngad aitavad häkkeritel leida viisi, kuidas lepingud sisse tungida ja lepingutesse kokku kukkuda.

Turvaauditid ja perioodiline pentestimine analüüsivad projekti põhjalikult ning välistavad häkkerite jaoks vähimadki võimalused. Olles teadnud, et auditeerimis- ja eeltestimisteenustel on turvalisuse pakkumisel suurem tähtsus, mõistame samm-sammult, kuidas seda tehakse.

Auditeerimise roll arukate lepingute tagamisel

Auditeerimine hõlmab mitmeid samme alates automatiseeritud testimisest kuni käsitsi ülevaatamiseni, mis hõlmab laialdaselt kõiki kodeerimise aspekte ja koodis esinevate nõrkade kohtade kontrollimist. Mõned Solana auditeerimisprotsessis käsitletud spetsifikatsioonid hõlmavad järgmist:

- Funktsionaalsuse kontrollid

- Lepingu külmutamine

- Token-varu manipuleerimine

- Kasutaja tasakaalu manipuleerimine

- Tapmislüliti mehhanism

- Operatsioonikatsetused ja sündmuste genereerimine jne

QuillAuditsi sammud Solana nutika lepingu auditeerimiseks

Solana nutikate lepingute auditeerimine toimub ülima hoolsusega ning kogu auditi analüüsiga on varustatud läbimõeldud auditiaruanne. Samm-sammuline töövoog on toodud allpool.

1. samm – üksikasjade kogumine

Projekti idee ja kavandatud eesmärk kogutakse ja uuritakse kliendilt, et koodi ja selle toimimist mõista ja saada täielikud teadmised. Kui arutelud on lõppenud, külmutavad audiitorid koodi, et liikuda auditeerimisprotsessi järgmise sammu juurde.

2. samm – käsitsi testimine

Meie kogenud ettevõttesisesed audiitorid kontrollivad koodi keerukust ja haavatavust. See hõlmab matemaatiliste vigade, loogiliste probleemide jms otsimist.

3. etapp – funktsionaalsuse testimine

See protsess hõlmab lepingute testimist erinevatel tingimustel ja Solana nutikate lepingute kaudu hangitud andmete kontrollimist. Nutikat lepingut testitakse, et tagada kavandatud toimingute korrektne sooritamine.

4. samm – testimine viimaste ründevektoritega

Uuritakse hiljutisi rünnakuid ja testitakse nutikaid lepinguid, et veenduda, kas need pakuvad rünnakutele täielikku vastupanu. See hõlmab rünnakute kontrollimist, nagu turumanipulatsioon, LP-hinnakujundus, eesmised vektorid jne.

5. samm – tööriistade automatiseeritud testimine

Vigade tuvastamiseks kasutatakse selliseid tööriistu nagu Soteria, cargo-Clippy, lastiaudit ja spetsiaalsed tööriistad Solana nutika lepingu auditeerimiseks. Rakendame ka selliseid tehnikaid nagu udune tagamaks, et saame võimalikult palju sõnastada reaalse maailma rünnakuvektorid.

6. samm – esialgne auditiaruanne

Esialgne auditiaruanne esitab vead lepingus ja seejärel saadame selle arendajameeskonnale nende lahendamiseks.

7. samm – lõplik auditiaruanne

Aruannet testitakse arendusmeeskonna tehtud paranduste osas ning seejärel esitatakse auditi lõpparuanne.

Viimased mõtted,

Rõhuasetus vajadusele Solana nutikate lepingute auditeerimisteenused See on selge, et lahendada mõeldavaid vigu ja tehnilisi äpardusi, et kaitsta neid häkkerite eest.

Ja rääkimata, QuillAudits omama teadmisi, mis on varustatud täiustatud tööriistade ja tehnikatega auditeerimisteenuste osutamiseks ja kindlate tulemuste saavutamiseks. Te ei pea mujalt otsima, sest oleme vaid ühe kliki kaugusel.

KKK

Mis on Solana nutika lepingu kodeerimiskeel?

Solana nutikas leping on kirjutatud Rust programmeerimiskeelega koos Solana spetsiifilisi mehhanisme sisaldava programmiga.

Kas Solana on kiirem kui Ethereum?

Kindlasti Jah, Solana suudab töödelda kuni 70,000 30 tehingut sekundis ja Ethereum vaid 15 tehingut. Samuti on Solana blokeerimisaeg üks sekund, samas kui Ethereumil XNUMX sekundit.

Millised on Solana nutikate lepingute peamised väljakutsed?

Üldised probleemid, millega Solana nutikas leping silmitsi seisavad, hõlmavad aegunud sõltuvusi, üleliigset/korduvat koodi, initsialiseerimata mälu roostekoodis jne.

Kuidas auditeerite Solana nutikaid lepinguid?

QuillAudits uurib lisaks rooste kodeerimisele ka imporditud nutikate lepingute komponente ja teeke. Teeme koodi käsitsi üle ja teeme põhjaliku skannimise, et kontrollida programmi sisendeid Fuzzingu kaudu.

Mis tähtsus on nutikal lepingute auditeerimisel?

Blockchain tõmbab miljardite, sealhulgas häkkerite tähelepanu. Lühidalt, auditeerimine on potentsiaalsete haavatavuste ärahoidmiseks ja projekti usaldusväärsuse tagamiseks ülioluline.

156 views

- Bitcoin

- blockchain

- Blockchain ja nutika lepingu turvalisus

- plokiahela vastavus

- blockchain konverents

- coinbase

- coingenius

- üksmeel

- krüptokonverents

- krüpto mineerimine

- cryptocurrency

- Detsentraliseeritud

- Defi

- Digitaalsed varad

- ethereum

- masinõpe

- mitte vahetatav märk

- Platon

- plato ai

- Platoni andmete intelligentsus

- Platvormplokk

- PlatoData

- platogaming

- hulknurk

- tõend osaluse kohta

- Quillhash

- Nutikas lepingute audit

- Nutikas lepingu turvalisus

- W3

- sephyrnet