Nagu enamik operaatoreid, nii ka meie tõesti nautisin eelmise kuu uudiseid rahvusvahelise õiguskaitse kohta, mis häiris LockBiti, ühte maailma kõige tulusamad lunavararühmad.

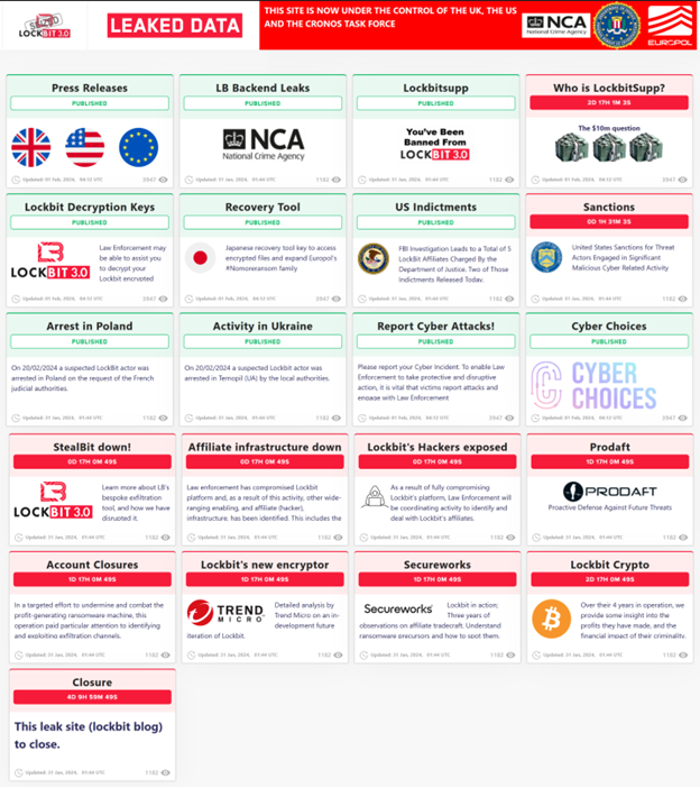

Lunavarast on viimase 10 aasta jooksul saanud ülemaailmne probleem ning tänapäevased lunavarajõugud tegutsevad tõhusalt keerukate ettevõtetena. Umbes viimase aasta jooksul on mitmed valitsused ja eraettevõtted teinud koostööd nende jõukude lõhkumiseks. Sellesse kaasatud koordineerivad organisatsioonid Operatsioon Cronos kasutas jõugu tegevuse üksikasjade avaldamiseks LockBiti enda infrastruktuuri. Näiteks, LockBiti lekkekoht kasutati mahavõtmise avalikustamiseks: vahistamised mitmes riigis, saadaval olevad dekrüpteerimisvõtmed, teave näitlejate kohta jne. See taktika ei tekita ainult LockBiti häbi – see on ka tõhus hoiatus jõugu sidusettevõtetele ja teistele lunavaragruppidele.

Ekraanipilt LockBiti lekkekohast pärast eemaldamist, võttes kokku õiguskaitseorganite tegevus. (Allikas: Aaron Walton.)

See tegevus LockBiti vastu on suur võit, kuid lunavara on jätkuvalt oluline probleem, isegi LockBitist. Et lunavara vastu paremini võidelda, peab küberjulgeoleku kogukond arvestama mõne saadud õppetunniga.

Ärge kunagi usaldage kurjategijaid

Ühendkuningriigi riikliku kuritegevuse agentuuri (NCA) andmetel oli juhtumeid, kus ohver maksis LockBitile, kuid jõuk ei kustutanud andmeid oma serveritest, nagu lubas.

See pole muidugi ebatavaline. Paljud lunavararühmad ei suuda teha seda, mida nad lubavad, olgu selleks siis failide dekrüpteerimise meetod või varastatud andmete salvestamise jätkamine (selle asemel, et neid kustutada).

See tõstab esile ühe peamisi lunaraha maksmise riske: ohver usaldab kurjategijat, et ta hoiab oma tehingu lõpu. Avaldamine, et LockBit ei kustutanud andmeid, nagu lubas, kahjustab tõsiselt grupi mainet. Lunavaragrupid peavad säilitama usaldusväärsuse mulje – vastasel juhul pole nende ohvritel põhjust neile maksta.

Organisatsioonide jaoks on oluline nendeks sündmusteks valmistuda ja plaane teha. Organisatsioonid ei tohiks kunagi eeldada, et dekrüpteerimine on võimalik. Selle asemel peaksid nad seadma prioriteediks põhjalike katastroofi taastamise plaanide ja protseduuride loomise juhuks, kui nende andmed satuvad ohtu.

Jagage teavet ühenduste loomiseks

Õiguskaitseorganisatsioonid, nagu Ameerika Ühendriikide FBI, Küberturvalisuse ja Infrastruktuuri Turvaagentuur (CISA) ja Salateenistus, on alati huvitatud ründajate taktikast, tööriistadest, maksetest ja suhtlusviisidest. Need üksikasjad võivad aidata neil tuvastada teisi ohvreid, kelle sihtmärgiks on sama ründaja või sama taktikat või tööriistu kasutav ründaja. Kogutud ülevaade sisaldab teavet ohvrite, rahaliste kaotuste, rünnakutaktikate, tööriistade, suhtlusmeetodite ja maksenõuete kohta, mis omakorda aitab õiguskaitseasutustel lunavararühmi paremini mõista. Seda teavet kasutatakse ka süüdistuse esitamisel kurjategijate vastu, kui nad tabatakse. Kui õiguskaitseorganid näevad kasutatavates tehnikates mustreid, annab see kuritegelikust ühendusest terviklikuma pildi.

Lunavara-teenusena (RaaS) puhul rakendavad agentuurid kahepoolset rünnakut: häirivad nii jõugu administratiivpersonali kui ka sellega seotud ettevõtteid. Administratiivpersonal vastutab üldjuhul andmelekke saidi haldamise eest, samas kui sidusettevõtted vastutavad lunavara juurutamise ja võrkude krüptimise eest. Halduspersonal võimaldab kurjategijaid ja ilma nende eemaldamiseta jätkab teiste kurjategijate võimaldamist. Sidusettevõtted töötavad teiste lunavaragruppide heaks, kui administratiivpersonali tööd häiritakse.

Sidusettevõtted kasutavad infrastruktuuri, mille nad on ostnud või millele on ebaseaduslikult juurde pääsenud. Teave selle infrastruktuuri kohta avaldatakse nende tööriistade, võrguühenduste ja käitumise kaudu. Üksikasjad administraatorite kohta avalikustatakse lunarahaprotsessi kaudu: lunastusprotsessi toimumiseks pakub administraator suhtlus- ja makseviisi.

Kuigi tähtsus ei pruugi organisatsioonile koheselt väärtuslik tunduda, saavad õiguskaitseorganid ja teadlased neid üksikasju ära kasutada, et paljastada rohkem kurjategijate kohta nende taga. LockBiti puhul said õiguskaitseorganid kasutada varasemate juhtumite üksikasju, et kavandada grupi infrastruktuuri ja mõne sidusettevõtte häireid. Ilma selle teabeta, mis on kogutud rünnakuohvrite ja liitlasasutuste abiga, poleks operatsioon Cronos tõenäoliselt olnud võimalik.

Oluline on märkida, et organisatsioonid ei pea abistamiseks olema ohvrid. Valitsused teevad innukalt koostööd eraorganisatsioonidega. USA-s saavad organisatsioonid liituda lunavaravastase võitlusega, tehes koostööd CISA-ga, mis moodustas ühise küberkaitsekoostöö (JCDC), et luua ülemaailmseid partnerlusi kriitilise ja õigeaegse teabe jagamiseks. JCDC hõlbustab kahesuunalist teabe jagamist valitsusasutuste ja avalike organisatsioonide vahel.

See koostöö aitab nii CISA-l kui ka organisatsioonidel püsida trendidega kursis ja tuvastada ründajate infrastruktuuri. Nagu LockBiti eemaldamine näitab, võib seda tüüpi koostöö ja teabe jagamine anda õiguskaitseorganitele kriitilise sammu isegi kõige võimsamate ründajarühmade vastu.

Esitage United Front Against Ransomware

Võime loota, et teised lunavararühmad hoiatavad LockBiti vastu. Seniks aga olgem jätkuvalt usinad oma võrkude turvamisel ja jälgimisel, teabe jagamisel ja koostööl, sest lunavaraoht pole veel möödas. Lunavarajõugud saavad kasu, kui nende ohvrid usuvad, et nad on isoleeritud, kuid kui organisatsioonid ja õiguskaitseorganid töötavad käsikäes teabe jagamisel, saavad nad üheskoos olla oma vastastest sammu võrra ees.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.darkreading.com/threat-intelligence/lessons-from-the-lockbit-takedown

- :on

- :on

- :mitte

- : kus

- $ UP

- 10

- 8

- a

- Aaron

- Võimalik

- MEIST

- pääses

- tegevus

- tegevus

- tegevus

- osalejad

- haldus-

- administraatorid

- tütarettevõtete

- pärast

- vastu

- asutused

- agentuur

- eespool

- Ka

- alati

- an

- ja

- infrastruktuuri

- ilmuma

- OLEME

- vahistamisi

- AS

- eeldab

- rünnak

- ründaja

- saadaval

- BE

- sest

- muutuma

- olnud

- käitumist

- taga

- on

- Uskuma

- kasu

- Parem

- vahel

- kahesuunaline

- Suur

- mõlemad

- ehitama

- ettevõtted

- kuid

- by

- CAN

- juhul

- püütud

- kettalüüs

- koormuste

- koostööd teinud

- koostööd

- koostöö

- koostööl

- KOMMUNIKATSIOON

- suhtlusmeetodid

- kogukond

- Ettevõtted

- täitma

- keeruline

- Kompromissitud

- Side

- Arvestama

- jätkama

- pidev

- jätkates

- koordineerimine

- riikides

- Kursus

- loomine

- Kuritegevus

- Criminal

- Kurjategijad

- kriitiline

- Cronose

- cyber

- Küberturvalisus

- andmed

- andmete leke

- kaitse

- nõudmisi

- näitab

- juurutamine

- detailid

- DID

- Häirima

- häiritud

- Katkestus

- do

- ei

- don

- juhtida

- innukas

- Tõhus

- tõhusalt

- võimaldama

- võimaldab

- lõpp

- jõustamine

- Isegi

- sündmus

- näide

- avatud

- hõlbustab

- FAIL

- FBI

- võitlema

- Faile

- finants-

- eest

- moodustatud

- Alates

- esi-

- Kamp

- Gangid

- kogutud

- üldiselt

- Andma

- Globaalne

- Ülemaailmselt

- Valitsus

- valitsusasutused

- Valitsused

- Grupp

- Grupi omad

- käsi

- juhtuda

- Olema

- aitama

- aitab

- rõhutab

- hoidma

- lootus

- HTTPS

- identifitseerima

- if

- ebaseaduslikult

- pilt

- kohe

- oluline

- in

- sisaldama

- info

- Infrastruktuur

- ülevaade

- selle asemel

- Intel

- huvitatud

- rahvusvaheliselt

- seotud

- pole

- isoleeritud

- IT

- ITS

- liituma

- ühine

- lihtsalt

- võtmed

- viimane

- Seadus

- õiguskaitse

- lekkima

- õppinud

- Lessons

- Õppetunnid

- laskma

- Finantsvõimendus

- Tõenäoliselt

- kaod

- säilitada

- juhtiv

- palju

- mai..

- vahepeal

- meetod

- meetodid

- Kaasaegne

- järelevalve

- kuu

- rohkem

- kõige

- mitmekordne

- riiklik

- LKS

- Vajadus

- vajadustele

- võrk

- võrgustikud

- mitte kunagi

- uudised

- ei

- meeles

- of

- on

- ONE

- tegutsevad

- töö

- Operations

- ettevõtjad

- or

- et

- organisatsioon

- organisatsioonid

- Muu

- muidu

- meie

- välja

- üle

- enda

- makstud

- partnerluste

- minevik

- mustrid

- Maksma

- pöörates

- makse

- maksemeetod

- maksed

- teostatud

- pilt

- Koht

- kava

- plaanid

- Platon

- Platoni andmete intelligentsus

- PlatoData

- võimalik

- võimas

- Valmistama

- esitada

- pressimine

- Prioriteet

- era-

- Eraettevõtted

- Probleem

- menetlused

- protsess

- tulutoov

- lubas

- annab

- pakkudes

- avalik

- avaldama

- ostetud

- Lunaraha

- ransomware

- pigem

- RE

- põhjus

- eemaldamine

- esindab

- maine

- Teadlased

- vastutav

- paljastav

- Ilmutab

- riskide

- s

- sama

- ütlema

- Saladus

- Secret Service

- kindlustada

- turvalisus

- vaata

- teenima

- Serverid

- teenus

- tõsiselt

- Jaga

- jagada teavet

- jagamine

- peaks

- tähendus

- märkimisväärne

- site

- So

- mõned

- allikas

- Personal

- Ühendriigid

- jääma

- Samm

- varastatud

- salvestada

- selline

- taktika

- Võtma

- suunatud

- tehnikat

- kui

- et

- .

- teave

- liiges

- Suurbritannia

- maailm

- oma

- Neile

- Seal.

- Need

- nad

- see

- põhjalik

- oht

- Läbi

- õigeaegne

- et

- kokku

- töövahendid

- ülemine

- Trends

- Usalda

- usaldav

- usaldusväärsus

- Pöörake

- tüüp

- Uk

- mõistma

- Ühendatud

- Ühendriigid

- us

- kasutama

- Kasutatud

- kasutamine

- väärtuslik

- Ohver

- ohvreid

- hoiatus

- oli

- we

- olid

- M

- millal

- kas

- mis

- kuigi

- will

- võitma

- koos

- ilma

- Töö

- maailm

- ei tahaks

- aasta

- aastat

- sephyrnet