ESET-i teadlased esitavad analüüsi rünnaku kohta, mille viis läbi varem avalikustamata Hiinaga seotud ohutegelane, kelle nimeks oleme nimetanud Blackwood ja mis meie arvates on tegutsenud vähemalt 2018. aastast. Ründajad tarnivad vastase kaudu keeruka implantaadi, mille me nimetasime NSPX30-ks. -in-the-middle (AitM) ründab seadusliku tarkvara värskendustaotlusi kaaperdades.

Põhipunktid selles blogipostituses:

- Avastasime, et NSPX30 implantaat juurutatakse seadusliku tarkvara (nt Tencent QQ, WPS Office ja Sogou Pinyin) värskendusmehhanismide kaudu.

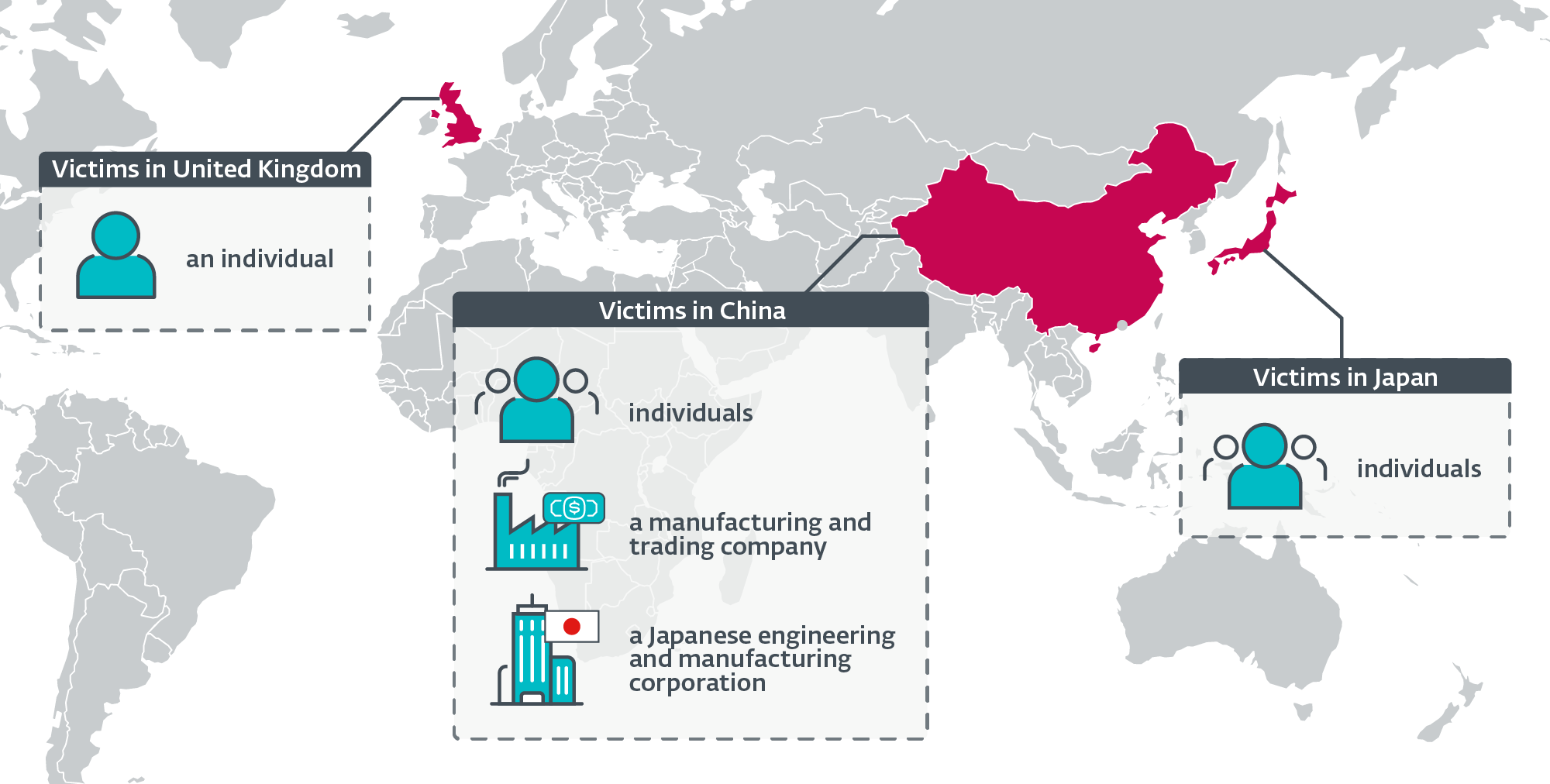

- Oleme tuvastanud implantaadi sihitud rünnakutes Hiina ja Jaapani ettevõtete ning Hiinas, Jaapanis ja Ühendkuningriigis asuvate isikute vastu.

- Meie uurimused jälgisid NSPX30 arengut 2005. aasta väikese tagaukseni, mille andsime nimeks Project Wood ja mille eesmärk oli koguda andmeid selle ohvritelt.

- NSPX30 on mitmeastmeline implantaat, mis sisaldab mitmeid komponente, nagu tilguti, paigaldaja, laadurid, orkestraator ja tagauks. Mõlemal viimasel on oma pistikprogrammide komplektid.

- Implantaat loodi lähtudes ründajate suutlikkusest läbi viia pakettide pealtkuulamist, võimaldades NSPX30 operaatoritel oma infrastruktuuri varjata.

- NSPX30 on võimeline end lubama ka mitmetes Hiina pahavaratõrjelahendustes.

- Me omistame selle tegevuse uuele APT grupile, mille nimeks oleme andnud Blackwood.

Blackwoodi profiil

Blackwood on Hiinaga ühinenud APT rühmitus, mis on tegutsenud vähemalt 2018. aastast ning osaleb küberspionaažioperatsioonides Hiina ja Jaapani üksikisikute ja ettevõtete vastu. Blackwood suudab korraldada keskmiste vastase rünnakuid, et tarnida implantaat, mille me nimetasime NSPX30, seadusliku tarkvara värskenduste kaudu ning peita oma käsu- ja juhtimisserverite asukohta, peatades implantaadi tekitatud liikluse.

Kampaania ülevaade

2020. aastal tuvastati Hiinas asuvas sihitud süsteemis pahatahtliku tegevuse kasv. Masinast oli saanud see, mida me tavaliselt nimetame "ohumagnetiks", kuna tuvastasime ründajate katsed kasutada erinevate APT-rühmadega seotud pahavara tööriistakomplekte: Põiklev Panda, LuoYuja kolmas ohunäitleja, keda jälgime Väikese Karuna.

Selles süsteemis tuvastasime ka kahtlased failid, mis ei kuulunud nende kolme rühma tööriistakomplektidesse. See viis meid juurdluseni implantaadi kohta, mille nimeks saime NSPX30; saime jälgida selle arengut kuni 2005. aastani.

ESET-i telemeetria andmetel tuvastati implantaat vähesel arvul süsteemidel. Ohvrite hulka kuuluvad:

- Hiinas ja Jaapanis asuvad tundmatud isikud,

- tundmatu hiina keelt kõnelev isik, kes on ühendatud Ühendkuningriigi kõrgetasemelise avaliku teadusülikooli võrgustikuga,

- suur tootmis- ja kaubandusettevõte Hiinas ja

- Jaapani inseneri- ja tootmisvaldkonna ettevõtte kontor Hiinas.

Samuti oleme täheldanud, et ründajad üritavad juurdepääsu kaotamisel süsteeme uuesti ohustada.

Joonis 1 on Blackwoodi sihtmärkide geograafiline jaotus vastavalt ESET-i telemeetriale.

NSPX30 areng

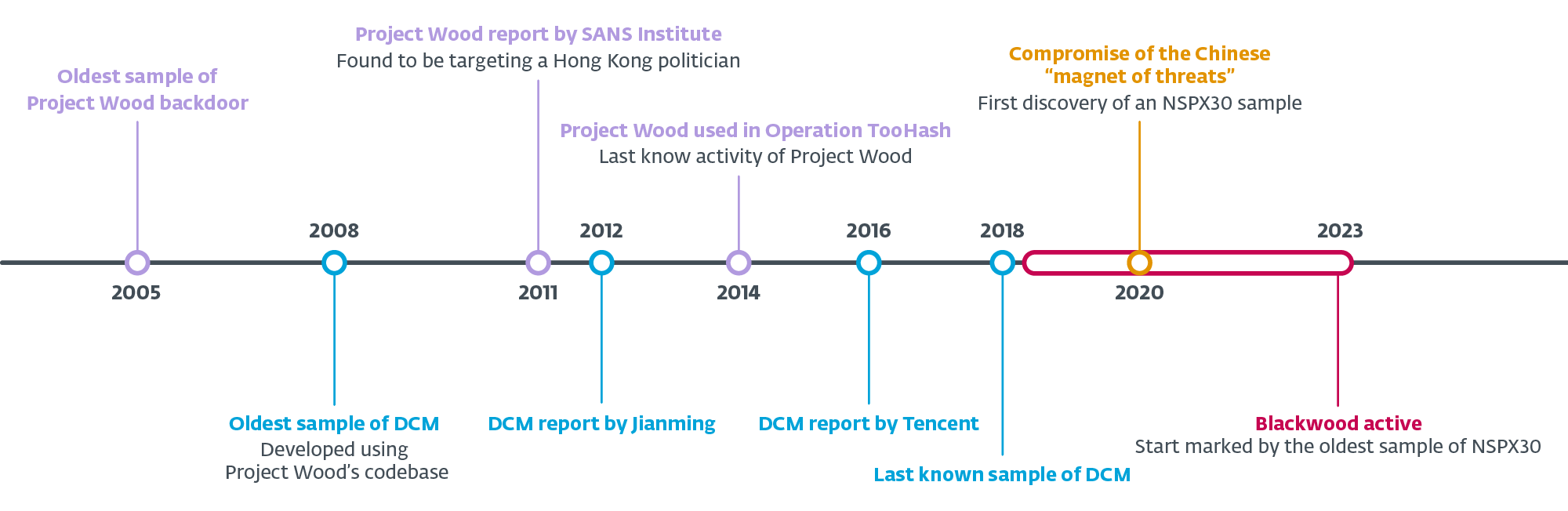

NSPX30 implantaadi uurimise käigus kaardistasime selle evolutsiooni tagasi varase esivanemani – lihtsa tagaukseni, millele panime nimeks Project Wood. Vanim Project Woodi näidis, mille leidsime, koostati 2005. aastal ja tundub, et seda on kasutatud koodibaasina mitme implantaadi loomiseks. Ühele sellisele implantaadile, millest NSPX30 arenes, andsid selle autorid 2008. aastal nimeks DCM.

Joonis 2 illustreerib nende arengute ajakava, mis põhineb meie kogus olevate proovide analüüsil ja ESET-i telemeetriaandmetel ning avalikul dokumentatsioonil. Siin dokumenteeritud sündmused ja andmed on aga endiselt puudulik pilt peaaegu kaks aastakümmet kestnud arengust ja teadmata arvu ohus osalejate pahatahtlikust tegevusest.

Järgmistes jaotistes kirjeldame mõningaid oma järeldusi Project Woodi, DCM-i ja NSPX30 kohta.

Projekt Puit

Nende implantaatide evolutsiooni lähtepunktiks on 9. jaanuaril koostatud väike tagauksth, 2005, vastavalt ajatemplitele, mis on selle kahe komponendi – laaduri ja tagaukse – PE päises. Viimasel on võimalused süsteemi- ja võrguteabe kogumiseks, samuti klahvivajutuste salvestamiseks ja ekraanipiltide tegemiseks.

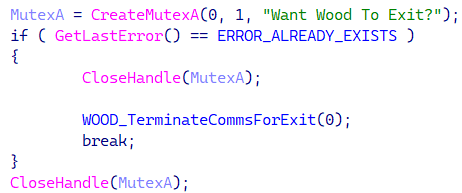

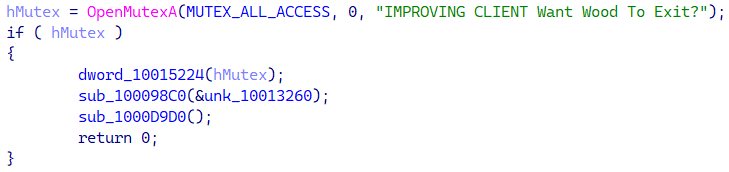

Panime tagauksele nimeks Project Wood, tuginedes korduvale mutexi nimele, nagu on näidatud joonisel 3.

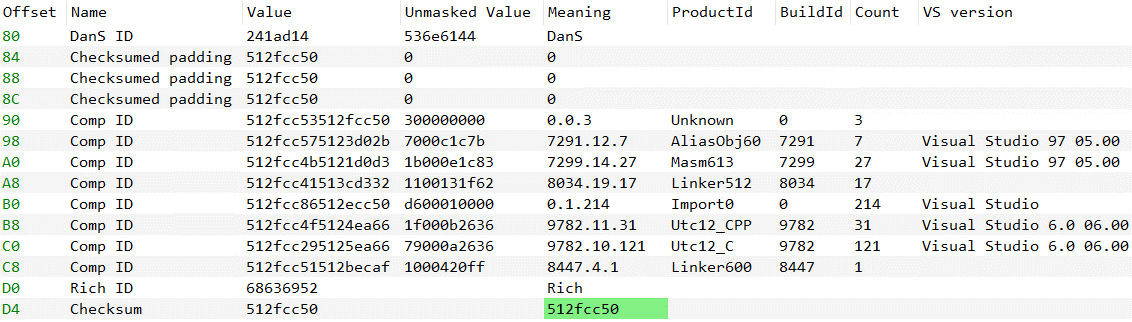

Koostamise ajatemplid on ebausaldusväärsed näitajad, kuna ründajad võivad neid rikkuda; seetõttu kaalusime sel konkreetsel juhul täiendavaid andmepunkte. Esiteks ajatemplid laaduri PE-päisest ja tagaukse näidistest; vaata tabelit 1. Mõlema komponendi koostamisaja erinevus on vaid 17 sekundit.

Tabel 1. PE koostamise ajatemplid 2005. aasta valimi komponentides

|

SHA-1 |

Faili |

PE koostamise ajatempel |

Kirjeldus |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Project Wood tagauks. Eksporditabeli ajatempel ühtib PE koostamise ajatempliga. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

Project Woodi laadur sisaldab ressursina manustatud tagaust. |

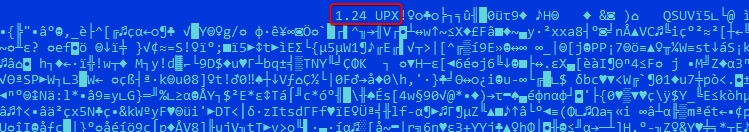

Teine andmepunkt pärineb tilguti proovist, mida kasutades tihendati UPX. See tööriist lisab oma versiooni (joonis 4) saadud tihendatud faili – antud juhul UPX versiooni 1.24, mis oli vabastatakse 2003is, enne valimi koostamise kuupäeva.

Kolmas andmepunkt on kehtivad metaandmed PE Rich Headersist (joonis 5), mis näitavad, et valim koostati Visual Studio 6.0 abil, vabastatakse 1998is, enne valimi koostamise kuupäeva.

Meie hinnangul on ebatõenäoline, et ründajad manipuleerisid ajatempleid, rikkalike päiste metaandmeid ja UPX-i versiooni.

Avalik dokumentatsioon

Vastavalt tehniline paber SANS Institute avaldas 2011. aasta septembris, kasutati nimetut ja omistamata tagaust (Project Wood) Hongkongi poliitilise tegelase sihtimiseks e-kirjade kaudu.

2014. aasta oktoobris avaldas G DATA a aru kampaania nimega Operation TooHash, mis on sellest ajast peale omistatud Gelsemium APT grupp. Rootkit G DATA nimega DirectsX laadib Project Woodi tagaukse variandi (vt joonis 6), millel on mõned funktsioonid, mida on näha DCM-is ja hiljem NSPX30-s, näiteks enda lubamisloendisse lisamine küberturbetoodetes (üksikasjalik teave hiljem tabelis 4).

DCM ehk Dark Spectre

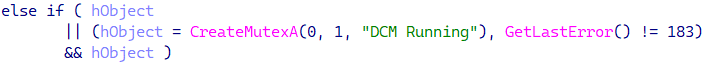

Varajane Project Wood toimis mitme projekti koodibaasina; üks neist on selle autorite poolt DCM-nimeline implantaat (vt joonis 7).

Tencenti 2016. aasta aruanne kirjeldab rohkem arenenud DCM-i varianti, mis tugineb ründajate AitM-i võimalustele, et ohustada oma ohvreid, pakkudes DCM-i installerit tarkvarauuendusena, ja eksfiltreerida andmeid DNS-i päringute kaudu seaduslikesse serveritesse. Viimati täheldasime rünnakus kasutatud DCM-i 2018. aastal.

Avalik dokumentatsioon

DCM-i dokumenteeris esmakordselt Hiina ettevõte Jiangmin 2012. aastal, kuigi sel hetkel jäeti see nimetuks ja nimetas hiljem Dark Spectre Tencent 2016. aastal.

NSPX30

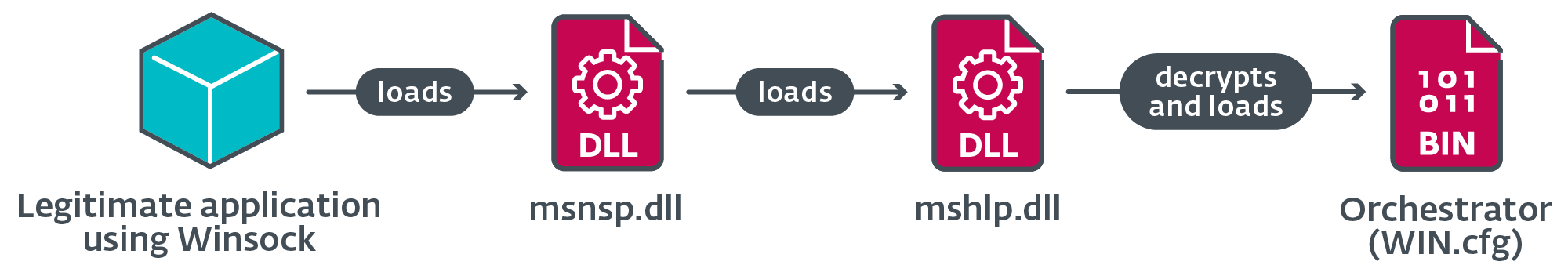

Vanim NSPX30 proov, mille oleme leidnud, koostati 6. juunilth, 2018. NSPX30 komponentide konfiguratsioon erineb DCM-ist, kuna selle töö on jagatud kahte etappi, tuginedes täielikult ründaja AitM-i võimalustele. DCM-i kood jagati väiksemateks komponentideks.

Nimetasime implantaadi pluginanäidistest leitud esialgse eelarveprojekti teede järgi:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

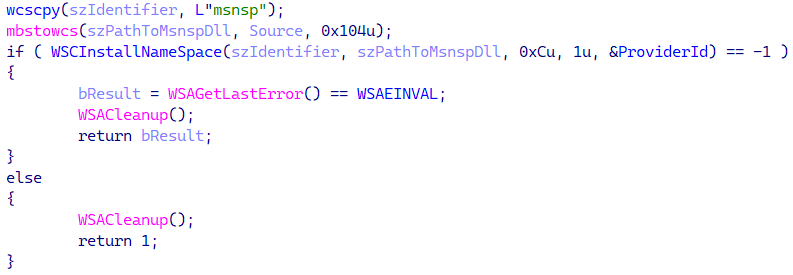

Usume, et NSP viitab oma püsivustehnikale: püsilaaduri DLL-ile, mis kettal kannab nime msnsp.dll, on sisemiselt nimetatud mynsp.dll (vastavalt eksporditabeli andmetele), tõenäoliselt seetõttu, et see on installitud Winsockina namestempo provider (NSP).

Lõpuks, meie teadmiste kohaselt ei ole NSPX30 enne selle avaldamist avalikult dokumenteeritud.

Tehniline analüüs

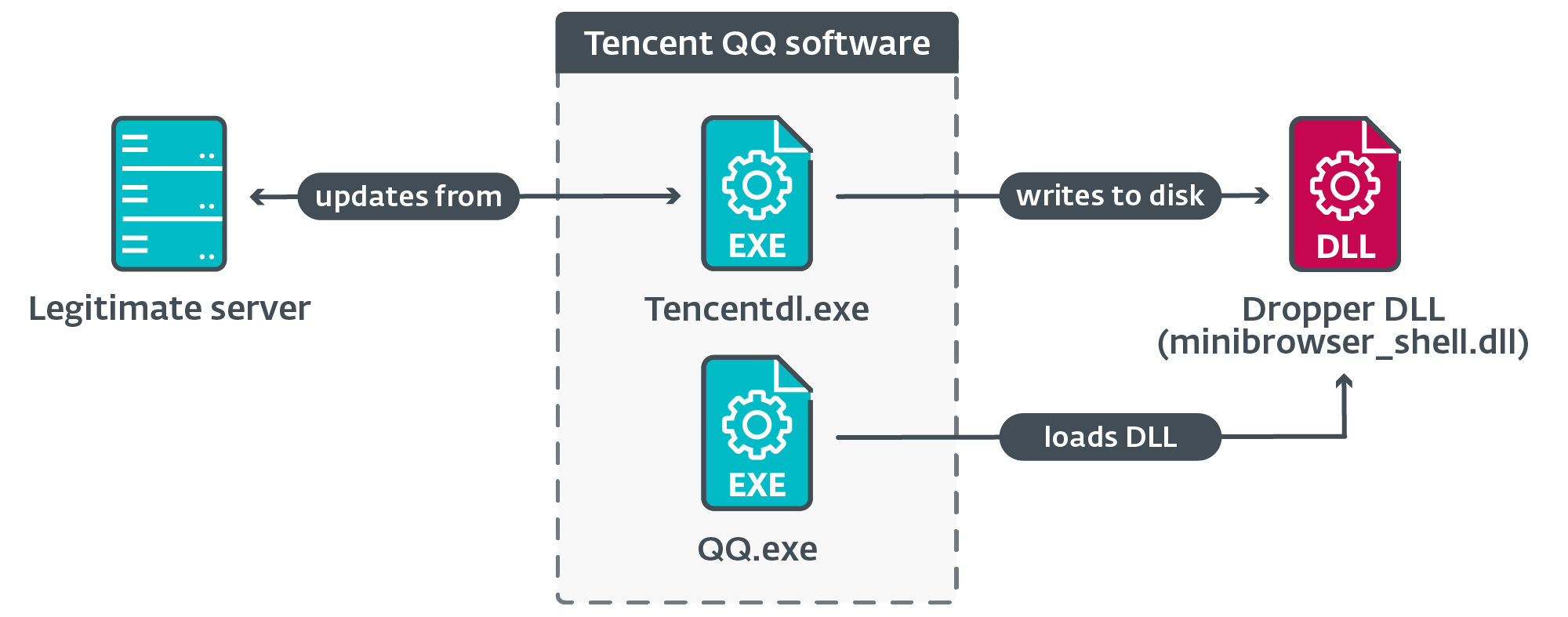

ESET-i telemeetria abil tegime kindlaks, et masinad satuvad ohtu, kui seaduslik tarkvara üritab (krüpteerimata) HTTP-protokolli abil värskendusi seaduslikest serveritest alla laadida. Kaaperdatud tarkvaravärskendused hõlmavad populaarsete Hiina tarkvarade (nt Tencent QQ, Sogou Pinyin ja WPS Office) uuendusi.

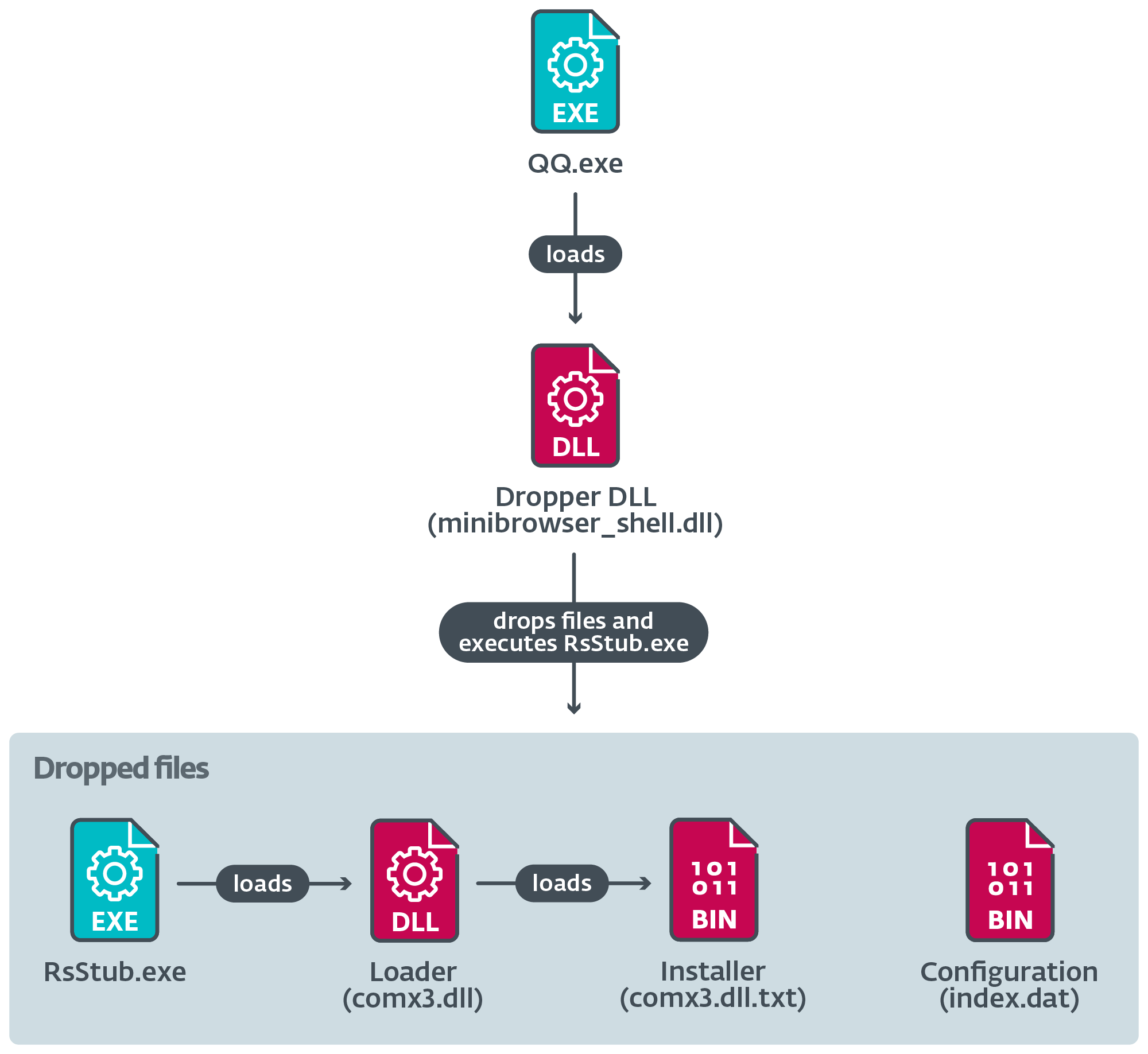

Täitmisahela illustratsioon, nagu on näha ESET-i telemeetrias, on näidatud joonisel 8.

Tabelis 2 anname näite URL-ist ja IP-aadressist, millele domeen allalaadimise ajal kasutaja süsteemis lahendati.

Tabel 2. Õige allalaadija komponendi vaadeldav URL, serveri IP-aadress ja protsessinimi

|

URL |

Esimest korda nähtud |

IP aadress |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Vastavalt ESET-i telemeetriale ja passiivsele DNS-i teabele on muudel juhtudel täheldatud IP-aadressid seotud seaduslike tarkvaraettevõtete domeenidega; oleme mõnel neist registreerinud kuni miljoneid ühendusi ja oleme näinud nendelt IP-aadressidelt alla laaditud seaduslikke tarkvarakomponente.

Võrguimplantaadi hüpotees

See, kuidas ründajad NSPX30 pahatahtlike värskendustena täpselt edastada suudavad, jääb meile teadmata, kuna me pole veel avastanud tööriista, mis võimaldab ründajatel oma sihtmärke esialgu ohustada.

Tuginedes meie enda kogemustele Hiinaga seotud ohutegijatega, kellel on sellised võimed (Põiklev Panda ja Võlurid), samuti hiljutised uuringud ruuteriimplantaatide kohta BlackTech ja Camaro draakon (aka Mustang Panda), oletame, et ründajad juurutavad võrguimplantaati ohvrite võrkudesse, võib-olla haavatavatesse võrguseadmetesse, nagu ruuterid või lüüsid.

Asjaolu, et me ei leidnud viiteid DNS-i kaudu liikluse ümbersuunamisele, võib viidata sellele, et kui oletatav võrguimplantaat püüab kinni värskendustega seotud krüpteerimata HTTP-liikluse, vastab see NSPX30 implantaadi tilgutiga DLL-i, käivitatava faili või ZIP-arhiivi kujul. mis sisaldab DLL-i.

Varem mainisime, et NSPX30 implantaat kasutab oma C&C infrastruktuuri anonüümseks muutmiseks ründajate pakettide pealtkuulamise võimalust. Järgmistes alajaotistes kirjeldame, kuidas nad seda teevad.

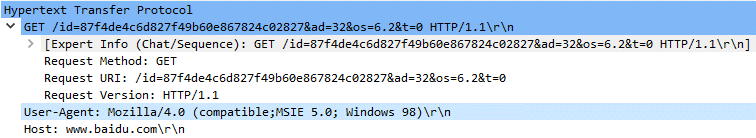

HTTP pealtkuulamine

Tagaukse allalaadimiseks sooritab orkestraator HTTP päringu (joonis 9) Baidu veebisaidile – seaduslikule Hiina otsingumootori ja tarkvara pakkujale – omapärase Kasutaja Agent maskeeritakse kui Internet Explorer operatsioonisüsteemis Windows 98. Serveri vastus salvestatakse faili, millest tagaukse komponent ekstraktitakse ja mällu laaditakse.

. Request-URI on kohandatud ja sisaldab teavet orkestraatorilt ja ohustatud süsteemilt. Pealtkuulamata päringute puhul tagastab sellise päringu esitamine seaduslikule serverile veakoodi 404. Sarnast protseduuri kasutab tagauks pistikprogrammide allalaadimiseks, kasutades veidi erinevat Request-URI.

Võrguimplantaat peaks lihtsalt otsima HTTP GET-i päringuid www.baidu.com selle konkreetse vanaga Kasutaja Agent ja analüüsida Request-URI et määrata, milline kasulik koormus tuleb saata.

UDP pealtkuulamine

Initsialiseerimise ajal loob tagauks passiivse UDP-kuulamispesa ja laseb operatsioonisüsteemil pordi määrata. Passiivseid tagauksi kasutavad ründajad võivad tekitada probleeme: näiteks kui tulemüürid või NAT-i kasutavad ruuterid takistavad sissetulevat sidet väljastpoolt võrku. Lisaks peab implantaadi kontroller tagauksega ühenduse võtmiseks teadma kahjustatud masina täpset IP-aadressi ja porti.

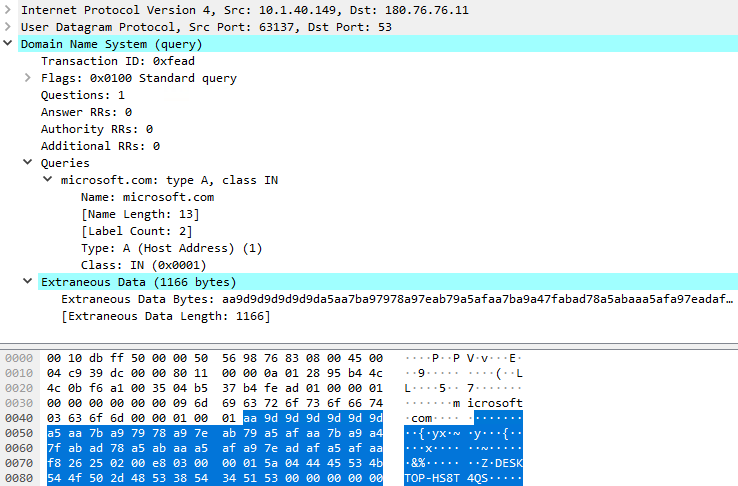

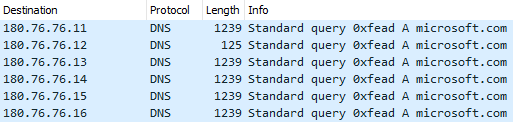

Usume, et ründajad lahendasid viimase probleemi, kasutades sama porti, millel tagauks kuulab käske ka kogutud andmete väljafiltreerimiseks, nii et võrguimplantaat teab täpselt, kuhu paketid edastada. Andmete väljafiltreerimise protseduur algab vaikimisi pärast sokli loomist ja see koosneb DNS-päringutest microsoft.com domeen; kogutud andmed lisatakse DNS-paketile. Joonisel 10 on kujutatud tagaukse saadetud esimese DNS-päringu jäädvustus.

Esimene DNS-päring saadetakse aadressile 180.76.76[.]11:53 (server, mis kirjutamise ajal ei avalda ühtegi DNS-teenust) ja iga järgmise päringu puhul muudetakse sihtkoha IP-aadress järgmiseks aadressiks, nagu on näidatud joonisel 11.

. 180.76.76.0/24 võrk kuulub Baidule ja huvitaval kombel pakuvad mõned nende IP-aadresside serverid DNS-teenuseid, näiteks 180.76.76.76, mis on Baidu oma avalik DNS-teenus.

Usume, et DNS-i päringupakettide pealtkuulamisel edastab võrguimplantaat need ründajate serverisse. Implantaat saab hõlpsasti pakette filtreerida, kombineerides sõrmejälje loomiseks mitu väärtust, näiteks:

- sihtkoha IP-aadress

- UDP-port (vaatlesime 53, 4499ja 8000),

- DNS-päringu sobitamise tehingu ID 0xFEAD,

- domeeninimi ja

- DNS-päring, millele on lisatud kõrvalisi andmeid.

Lõplik mõtted

Ründajate AitM-i võime kasutamine pakettide pealtkuulamiseks on nutikas viis nende C&C infrastruktuuri asukoha varjamiseks. Oleme jälginud ohvreid, kes asusid väljaspool Hiinat – st Jaapanis ja Ühendkuningriigis –, kelle vastu orkestrant suutis tagaukse avada. Seejärel saatsid ründajad tagauksele käsud pluginate allalaadimiseks; Näiteks sai Ühendkuningriigist pärit ohver kaks pistikprogrammi Tencent QQ-lt teabe ja vestluste kogumiseks. Seetõttu teame, et AitM-süsteem oli paigas ja töötas, ning peame eeldama, et ka väljafiltrimismehhanism oli.

Mõned serverid – näiteks 180.76.76.0/24 võrk – näib olevat anycasted, mis tähendab, et (õigustatud) sissetulevatele päringutele vastamiseks võib üle maailma olla mitu geograafilist asukohta serverit. See viitab sellele, et võrgu pealtkuulamine toimub tõenäoliselt pigem sihtmärkidele kui Baidu võrgule lähemal. Hiina Interneti-teenuse pakkuja pealtkuulamine on samuti ebatõenäoline, kuna Baidu võrgutaristu asub väljaspool Hiinat, mistõttu väljaspool Hiinat kannatavad ohvrid ei pruugi Baidu teenusteni jõudmiseks läbida Hiina Interneti-teenuse pakkujaid.

NSPX30

Järgmistes osades kirjeldame pahavara käivitamise peamisi etappe.

Stage 1

Joonis 12 illustreerib täitmisahelat, kui seaduslik komponent laadib pahatahtliku dropperi DLL-i, mis loob kettale mitu faili.

Tilguti teostab RsStub.exe, Hiina pahavaratõrjetoote Rising Antivirus seaduslik tarkvarakomponent, mida kuritarvitatakse pahatahtliku külglaadimiseks. comx3.dll.

Joonis 13 illustreerib selle komponendi täitmisel tehtud peamisi samme.

Kui RsStub.exe kõned Väljumisprotsess, käivitatakse seadusliku API funktsiooni koodi asemel shellkoodi laadimisfunktsioon.

Laadija dekrüpteerib failist installija DLL-i comx3.dll.txt; shellcode laadib seejärel installija DLL-i mällu ja kutsub selle sisenemispunkti.

Installer DLL

Installer kasutab uue kõrgendatud protsessi loomiseks avatud lähtekoodiga rakendustest võetud UAC möödaviigutehnikaid. Kumba see kasutab, sõltub mitmest tingimusest, nagu on näha tabelist 3.

Tabel 3. Põhitingimus ja vastavad alamtingimused, mis peavad olema täidetud UAC möödaviigutehnika rakendamiseks

Tingimused kontrollivad kahe protsessi olemasolu: me usume seda avp.exe on Kaspersky pahavaratõrjetarkvara komponent ja rstray.exe Rising Antivirus komponent.

Installer proovib keelata Windows Defenderi näidiste esitamise ja lisab laadija DLL-i jaoks välistusreegli msnsp.dll. See teeb seda, käivitades kaks PowerShelli käsku cmd.exe kaudu:

- cmd /c powershell -sisendvorming puudub -väljundvorming puudub -Mitteinteraktiivne -Käsude komplekt-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -sisendvorming puudub -väljundvorming puudub -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

Seejärel kukutab installija püsiva laadija DLL-i C:Program Files (x86) Levinud failidmicrosoft sharedTextConvmsnsp.dll ja loob API abil selle püsivuse WSCInstallNameSpace DLL-i installimiseks a Winsocki nimeruumi pakkuja nimetatud msnsp, nagu on näidatud joonisel 14.

Selle tulemusena laaditakse DLL automaatselt, kui protsess kasutab Winsocki.

Lõpuks eemaldab installija laadija DLL-i mshlp.dll ja krüptitud orkestraatori DLL WIN.cfg et C: ProgrammDataWindows.

Stage 2

See etapp algab täitmisega msnsp.dll. Joonis 15 illustreerib laadimisahelat 2. etapis.

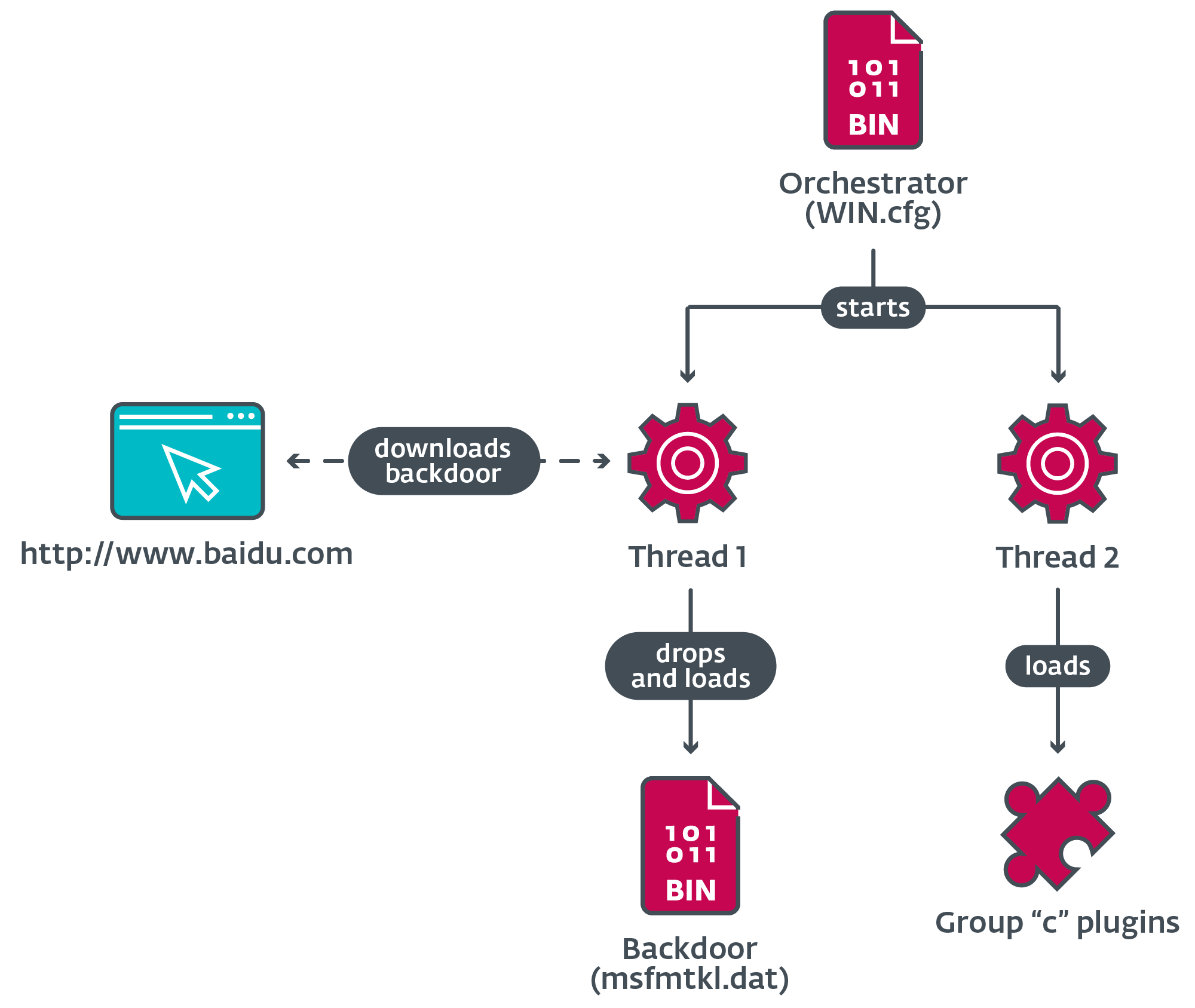

Orchestrator

Joonis 16 illustreerib orkestraatori peamisi ülesandeid, mis hõlmavad tagaukse hankimist ja pistikprogrammide laadimist.

Laadimisel loob orkestraator oma ülesannete täitmiseks kaks lõime.

Orkestri niit 1

Orkester kustutab kettalt algse dropper-faili ja proovib laadida tagaukse msfmtkl.dat. Kui faili pole olemas või see ei avane, kasutab orkestraator Windowsi Interneti API-sid, et avada ühendus Hiina ettevõtte Baidu seadusliku veebisaidiga, nagu eelnevalt selgitatud.

Serveri vastus salvestatakse ajutisse faili, mille suhtes kohaldatakse valideerimisprotseduuri; kui kõik tingimused on täidetud, kirjutatakse faili sees olev krüpteeritud koorem uude faili ja nimetatakse ümber msfmtkl.dat.

Pärast uue faili loomist krüptitud kasuliku koormusega loeb orkestraator selle sisu ja dekrüpteerib kasuliku koormuse RC4 abil. Saadud PE laaditakse mällu ja käivitatakse selle sisenemispunkt.

Orkestri niit 2

Sõltuvalt käimasoleva protsessi nimest teostab orkestraator mitmeid toiminguid, sealhulgas laadib pistikprogrammid ja lisab välistusi laadija DLL-ide lubamisloendisse kolme Hiina päritolu pahavaratõrjetarkvara kohalikus andmebaasis.

Tabelis 4 kirjeldatakse toiminguid, mida tehakse, kui protsessi nimi ühtib turbetarkvarakomplekti omaga, milles orkestraator saab oma laadijaid lubada.

Tabel 4. Orkestri toimingud konkreetse turbetarkvara nimega protsessis käivitamisel

|

Protsessi nimi |

Sihttarkvara |

tegevus |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Proovib laadida seaduslikku DLL-i TAVinterface.dll eksporditud funktsiooni kasutamiseks CreateTaveInstance liidese saamiseks. Liidesest teise funktsiooni kutsumisel edastab see parameetrina failitee. |

|

|

360safe.exe 360tray.exe |

Proovib laadida seaduslikku DLL-i deepscancloudcom2.dll eksporditud funktsioonide kasutamiseks XDO avatud, XDAddRecordsExja XDClose, lisab see SQL-i andmebaasi faili uue kirje speedmem2.hg. |

|

|

360sd.exe |

Püüab faili avada sl2.db lisab base64-kodeeringuga binaarstruktuuri, mis sisaldab laadija DLL-i teed. |

|

|

kxescore.exe kxetray.exe |

Proovib laadida seaduslikku DLL-i securitykxescankhistory.dll eksporditud funktsiooni kasutamiseks KSDllGetClassObject liidese saamiseks. Kui ta kutsub ühte funktsiooni vtable-st, edastab see parameetrina failitee. |

Tabel 5 kirjeldab toiminguid, mida tehakse, kui protsessi nimi ühtib valitud kiirsuhtlustarkvara nimega. Sellistel juhtudel laadib orkestraator pluginad kettalt.

Tabel 5. Ochestratori toimingud konkreetse kiirsuhtlustarkvara nimega protsessis käivitamisel

|

Protsessi nimi |

Sihttarkvara |

tegevus |

|

qq.exe |

Püüab luua mutexi nimega HANGI QQ SÕNUMILUKK. Kui mutex pole veel olemas, laadib see pluginad c001.dat, c002.datja c003.dat kettalt. |

|

|

wechat.exe |

Laadib pistikprogrammi c006.dat. |

|

|

telegram.exe |

Laadib pistikprogrammi c007.dat. |

|

|

skype.exe |

Laadib pistikprogrammi c003.dat. |

|

|

cc.exe |

Tundmatu; võimalik CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

Tundmatu; võimalik, et taotlus pärit YY sotsiaalne võrgustik. |

|

|

aliim.exe |

Laadib pistikprogrammi c005.dat. |

Pärast vastavate toimingute tegemist naaseb lõim.

Pluginate rühm "c"

Orkestrikoodi analüüsist saame aru, et rühmast "c" võib eksisteerida vähemalt kuus pistikprogrammi, millest praegu on meile teada vaid kolm.

Tabel 6 kirjeldab tuvastatud pistikprogrammide põhifunktsioone.

Tabel 6. Grupi “c” pluginate kirjeldus

|

Plugina nimi |

Kirjeldus |

|

c001.dat |

Varastab teavet QQ andmebaasidest, sealhulgas volikirjad, vestluslogid, kontaktide loendid ja palju muud. |

|

c002.dat |

Ühendab Tencent QQ mitme funktsiooniga KernelUtil.dll ja Common.dll mälestuseks QQ.exe protsess, mis võimaldab pealtkuulamist otse- ja grupisõnumeid ning SQL päringuid andmebaasidele. |

|

c003.dat |

Ühendab mitu API-d: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose See võimaldab pistikprogrammil mitme protsessi käigus helivestlusi pealt kuulata. |

tagauks

Oleme juba jaganud mitmeid üksikasju tagaukse põhieesmärgi kohta: suhelda selle vastutava töötlejaga ja kogutud andmeid välja filtreerida. Suhtlus kontrolleriga põhineb enamasti pistikprogrammi konfiguratsiooniandmete kirjutamisel krüptimata faili nimega litsents.datja funktsioonide käivitamine laaditud pistikprogrammidest. Tabel 7 kirjeldab kõige asjakohasemaid tagaukse käsitsetavaid käske.

Tabel 7. Mõnede tagaukse poolt käsitletavate käskude kirjeldus

|

Käsu ID |

Kirjeldus |

|

0x04 |

Loob või sulgeb vastupidise kesta ning käsitleb sisendit ja väljundit. |

|

0x17 |

Teisaldab faili kontrolleri pakutavate teedega. |

|

0x1C |

Desinstallib implantaadi. |

|

0x1E |

Kogub failiteavet määratud kataloogist või kogub draivi teavet. |

|

0x28 |

Lõpetab protsessi kontrolleri antud PID-ga. |

Pluginate rühmad "a" ja "b"

Tagaukse komponent sisaldab oma sisseehitatud pistikprogrammi DLL-e (vt tabel 8), mis kirjutatakse kettale ja annavad tagauksele selle põhilised nuhkimis- ja teabekogumisvõimalused.

Tabel 8. Tagauksesse manustatud pluginarühmade "a" ja "b" kirjeldused

|

Plugina nimi |

Kirjeldus |

|

a010.dat |

Kogub installitud tarkvara teavet registrist. |

|

b010.dat |

Teeb ekraanipilte. |

|

b011.dat |

Põhiline klahvilogija. |

Järeldus

Oleme analüüsinud Blackwoodiks nimetatud ohus osaleja rünnakuid ja võimalusi, kes on viinud läbi küberspionaaži operatsioone Hiina, Jaapani ja Ühendkuningriigi üksikisikute ja ettevõtete vastu. Kaardistasime Blackwoodi poolt kasutusele võetud kohandatud implantaadi NSPX30 arengut kuni 2005. aastani väikese tagaukseni, mille nimeks oleme andnud Project Wood.

Huvitav on see, et 2005. aasta Project Woodi implantaat näib olevat pahavara arendamise kogemusega arendajate töö, arvestades rakendatud tehnikaid, mis paneb meid uskuma, et me peame ürgse tagaukse ajaloo kohta veel rohkem avastama.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

IOC-id

Faile

|

SHA-1 |

Faili |

ESET-i tuvastamise nimi |

Kirjeldus |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30 esialgne tilguti. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Laadija paigaldajale. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Püsiv laadija. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Laadija orkestri jaoks. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Dekrüpteeritud installija. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Dekrüpteeritud orkestrant. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Dekrüpteeritud tagauks. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Mandaadid ja andmete varastamise pistikprogramm. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ sõnumite pealtkuulamise pistikprogramm. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Helihõive plugin. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Teabe kogumise pistikprogramm. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Keyloggeri pistikprogramm. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Ekraani jäädvustamise pistikprogramm. |

võrk

|

IP |

Domeen |

Hostimise pakkuja |

Esimest korda nähtud |

Detailid |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Õiguspärane veebisait, millega orkestrant ja tagaukse komponendid kasulike koormuste allalaadimiseks ühendust võtavad. HTTP GET päringu peatab AitM. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

Osa URL-ist, kust tilguti seaduslik tarkvara alla laadis. |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon MITER ATT&CK raamistiku artikkel 14.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Ressursside arendamine |

Võimaluste arendamine: pahavara |

Blackwood kasutas kohandatud implantaati nimega NSPX30. |

|

|

Esialgne juurdepääs |

Tarneahela kompromiss |

NSPX30 tilgutikomponent tarnitakse, kui AitM-i kaudu peetakse kinni seaduslikud tarkvaravärskenduse taotlused. |

|

|

Täitmine |

Käsu- ja skriptitõlk: PowerShell |

NSPX30 installikomponent kasutab PowerShelli, et keelata Windows Defenderi näidise esitamine, ja lisab laadijakomponendi jaoks välistuse. |

|

|

Käskude ja skriptitõlk: Windowsi käsukest |

NSPX30 installija saab kasutada cmd.exe kui proovite UAC-st mööda minna. NSPX30 tagauks võib luua vastupidise kesta. |

||

|

Käskude ja skriptitõlk: Visual Basic |

NSPX30 installija võib UAC-ist mööda hiilida üritades kasutada VBScripti. |

||

|

Natiivne API |

NSPX30 paigaldaja ja tagaukse kasutamine CreateProcessA/W API-d komponentide käivitamiseks. |

||

|

Püsivus |

Kaaperdamise voog |

NSPX30 laadur laaditakse Winsocki käivitamisel automaatselt protsessi. |

|

|

Privileegi eskaleerimine |

Sündmuse käivitatud täitmine |

NSPX30 installer muudab registrit, et muuta meediuminupu võtme väärtust (APPCOMMAND_LAUNCH_APP2), et osutada selle laadija käivitatavale failile. |

|

|

Kuritarvitamise kõrguse kontrolli mehhanism: kasutajakonto kontrollist möödaminek |

NSPX30 installer kasutab UAC möödaviikude proovimiseks kolme tehnikat. |

||

|

Kaitsest kõrvalehoidmine |

Failide või teabe deobfuskeerimine/dekodeerimine |

NSPX30 installi-, orkestri-, tagaukse- ja konfiguratsioonifailid dekrüpteeritakse RC4-ga või bitipõhiste ja aritmeetiliste juhiste kombinatsioonidega. |

|

|

Kahjustada kaitsemehhanisme: keelake või muutke tööriistu |

NSPX30 installiprogramm keelab Windows Defenderi näidise esitamise ja lisab laadija komponendi välistamise. NSPX30 orkestraator saab muuta turbetarkvara andmebaase, et lisada oma laaduri komponentide loendisse. Sihttarkvara sisaldab: Tencent PC Manager, 360 Safeguard, 360 Antivirus ja Kingsoft AntiVirus. |

||

|

Indikaatori eemaldamine: faili kustutamine |

NSPX30 saab oma failid eemaldada. |

||

|

Indikaatori eemaldamine: selge püsivus |

NSPX30 võib selle püsivuse eemaldada. |

||

|

Kaudse käsu täitmine |

NSPX30 installer käivitab PowerShelli Windowsi käsukesta kaudu. |

||

|

Maskeerimine: sobitage õiguspärane nimi või asukoht |

NSPX30 komponendid salvestatakse seaduslikku kausta %PROGRAMMANDMED%Intel. |

||

|

Muuda registrit |

NSPX30 installija saab UAC-ist mööda hiilida üritades registrit muuta. |

||

|

Hägustatud failid või teave |

NSPX30 komponendid salvestatakse krüpteeritult kettale. |

||

|

Hägustatud failid või teave: manustatud kasulikud koormused |

NSPX30 tilguti sisaldab sisseehitatud komponente. NSPX30 laadija sisaldab manustatud shellkoodi. |

||

|

Süsteemi binaarse puhverserveri täitmine: Rundll32 |

NSPX30 installerit saab läbi laadida rundll32.exe. |

||

|

Juurdepääs mandaatidele |

Vastane-keskel |

NSPX30 implantaat toimetatakse ohvritele AitM-i rünnakute kaudu. |

|

|

Mandaat paroolipoodidest |

NSPX30 pistikprogramm c001.dat võib varastada Tencent QQ andmebaasidest mandaate. |

||

|

avastus |

Failide ja kataloogide avastamine |

NSPX30 tagauks ja pistikprogrammid võivad faile loetleda. |

|

|

Päring registrist |

NSPX30 a010.dat plugin kogub registrist erinevat teavet installitud tarkvara kohta. |

||

|

Tarkvara avastamine |

NSPX30 a010.dat plugin kogub teavet registrist. |

||

|

Süsteemi teabe avastamine |

NSPX30 tagauks kogub süsteemiteavet. |

||

|

Süsteemi võrgukonfiguratsiooni avastamine |

NSPX30 tagauks kogub erinevat võrguadapteri teavet. |

||

|

Süsteemi võrguühenduste avastamine |

NSPX30 tagauks kogub võrguadapteri teavet. |

||

|

Süsteemi omaniku/kasutaja avastamine |

NSPX30 tagauks kogub süsteemi- ja kasutajateavet. |

||

|

kogumine |

Sisendhõive: klahvilogimine |

NSPX30 pistikprogramm b011.dat on põhiline klahvilogija. |

|

|

Arhiveeri kogutud andmed: arhiveeri raamatukogu kaudu |

NSPX30 pistikprogrammid tihendavad kogutud teavet zlib-i abil. |

||

|

Heli jäädvustamine |

NSPX30 pistikprogramm c003.dat salvestab sisend- ja väljundhelivooge. |

||

|

Automatiseeritud kogumine |

NSPX30 orkestraator ja tagauks käivitavad teabe kogumiseks automaatselt pistikprogrammid. |

||

|

Andmed etapiviisiliselt: Local Data Staging |

NSPX30 pistikprogrammid salvestavad andmed enne väljafiltreerimist kohalikesse failidesse. |

||

|

Screen Capture |

NSPX30 pistikprogramm b010.dat teeb ekraanipilte. |

||

|

Juhtimine ja kontroll |

Rakenduskihi protokoll: veebiprotokollid |

NSPX30 orkestreerija ja tagaukse komponendid laadivad kasulikud koormused alla HTTP abil. |

|

|

Rakenduskihi protokoll: DNS |

NSPX30 tagauks filtreerib kogutud teabe DNS-i abil. |

||

|

Andmete kodeerimine: standardne kodeering |

Eksfiltreerimiseks kogutud andmed tihendatakse zlib-iga. |

||

|

Andmete hägustamine |

NSPX30 tagauks krüpteerib selle C&C side. |

||

|

Mitterakenduskihi protokoll |

NSPX30 tagauks kasutab C&C-suhtluseks UDP-d. |

||

|

Volikiri |

NSPX30 sidet oma C&C serveriga vahendab tundmatu komponent. |

||

|

Välja filtreerimine |

Automatiseeritud eksfiltratsioon |

Võimaluse korral eemaldab NSPX30 tagauks automaatselt kogu kogutud teabe. |

|

|

Andmeedastuse suuruse piirangud |

NSPX30 tagauks eraldab kogutud andmed kindla paketisuurusega DNS-päringute kaudu. |

||

|

Eksfiltreerimine alternatiivse protokolli kaudu: krüptimata mitte-C2 protokolli väljafiltreerimine |

NSPX30 tagauks filtreerib kogutud teabe DNS-i abil. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :on

- :on

- :mitte

- : kus

- $ UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- Võimalik

- MEIST

- juurdepääs

- Vastavalt

- konto

- meetmete

- aktiivne

- tegevus

- osalejad

- lisamine

- Täiendavad lisad

- Lisaks

- aadress

- aadressid

- Lisab

- pärast

- vastu

- Agent

- aka

- Materjal: BPA ja flataatide vaba plastik

- lubade loend

- peaaegu

- juba

- Ka

- alternatiiv

- Kuigi

- an

- analüüs

- analüüsima

- analüüsitud

- ja

- viirusetõrje

- mistahes

- API

- API-liidesed

- ilmub

- Seadmed

- taotlus

- kehtima

- APT

- Arhiiv

- OLEME

- ümber

- AS

- hinnata

- seotud

- eeldab

- At

- rünnak

- Reageerib

- katse

- üritab

- Katsed

- heli-

- autorid

- automaatselt

- saadaval

- tagasi

- tagauks

- Tagauksed

- Baidu

- põhineb

- põhiline

- BE

- sest

- muutuma

- olnud

- enne

- on

- Uskuma

- BEST

- Bituumen

- mõlemad

- ehitatud

- nupp

- by

- ümbersõidutee

- kutsutud

- kutsudes

- Kutsub

- Kampaania

- CAN

- võimeid

- võime

- võimeline

- lüüa

- kaasas

- juhul

- juhtudel

- kett

- muutma

- muutunud

- vestlus

- Hiina

- hiina

- selge

- lähemale

- Sulgeb

- CO

- kood

- Koodbaas

- koguma

- kogumine

- koguja

- COM

- kombinatsioonid

- kombineerimine

- tuleb

- tavaliselt

- edastama

- KOMMUNIKATSIOON

- Side

- Ettevõtted

- ettevõte

- koostatud

- lõpetamist

- komponent

- komponendid

- kompromiss

- Kompromissitud

- seisund

- Tingimused

- Läbi viima

- konfiguratsioon

- seotud

- ühendus

- Side

- kaaluda

- koosneb

- kontakt

- sisaldab

- sisu

- kontrollida

- kontroller

- vestlused

- KORPORATSIOONI

- Vastav

- võiks

- looma

- loodud

- loob

- volikiri

- Praegune

- tava

- Küberturvalisus

- tume

- andmed

- andmepunktid

- andmebaas

- andmebaasid

- kuupäev

- DCM

- DCM-id

- aastakümnete

- vaikimisi

- tarnima

- esitatud

- edastamine

- sõltub

- juurutada

- lähetatud

- juurutamine

- kirjeldama

- kirjeldab

- kirjeldus

- kavandatud

- sihtkoht

- üksikasjalik

- detailid

- tuvastatud

- Detection

- Määrama

- kindlaksmääratud

- arenenud

- Arendajad

- & Tarkvaraarendus

- arenguid

- DID

- erinevus

- erinev

- otsene

- avastama

- avastasin

- jaotus

- jagatud

- DNS

- do

- dokumentatsioon

- ei

- domeen

- Domeenid

- lae alla

- Tilgad

- ajal

- iga

- Varajane

- kergesti

- kõrgendatud

- kirju

- varjatud

- võimaldab

- võimaldades

- kodeerimine

- krüpteeritud

- kaasamine

- Mootor

- Inseneriteadus

- kanne

- viga

- kehtestab

- sündmused

- evolutsioon

- arenenud

- areneb

- täpselt

- näide

- täitma

- täidetud

- Täidab

- hukkamine

- täitmine

- eksfiltreerimine

- näitama

- eksisteerima

- kogemus

- selgitas

- uurija

- eksport

- asjaolu

- ei

- FUNKTSIOONID

- Joonis

- fail

- Faile

- filtreerida

- leidma

- järeldused

- sõrmejälg

- tulemüürid

- esimene

- fikseeritud

- Järel

- eest

- vorm

- edasi

- avastatud

- Alates

- täielikult

- funktsioon

- funktsionaalsus

- funktsioonid

- väravad

- loodud

- geograafiline

- saama

- GitHub

- Andma

- antud

- Go

- Grupp

- Grupi omad

- olnud

- Varred

- Olema

- päised

- siin

- varjama

- kõrge profiiliga

- ajalugu

- Hong

- Hong Kong

- Kuidas

- aga

- HTML

- http

- HTTPS

- ID

- tuvastatud

- if

- illustreerib

- pilt

- rakendused

- rakendatud

- in

- sisaldama

- hõlmab

- Kaasa arvatud

- Sissetulev

- Tõstab

- näitama

- näited

- näitajad

- eraldi

- inimesed

- info

- Infrastruktuur

- esialgne

- esialgu

- algatatud

- sisend

- Päringud

- Lisab

- sees

- paigaldama

- paigaldatud

- Näiteks

- selle asemel

- Instituut

- juhised

- Intelligentsus

- Interface

- sisemiselt

- Internet

- sisse

- uurimine

- IP

- IP-aadress

- IP-aadressid

- ISP

- väljaandmine

- IT

- ITS

- ise

- Jaanuar

- Jaapan

- jaapani

- juuni

- Võti

- Kuningriik

- Teadma

- teadmised

- teatud

- Kong

- suur

- viimane

- pärast

- algatama

- kiht

- juhtivate

- kõige vähem

- Led

- lahkus

- õigustatud

- Lets

- Tõenäoliselt

- nimekiri

- Kuulamine

- kuulab

- Nimekirjad

- koormus

- laadur

- laadimine

- saadetised

- kohalik

- asub

- liising

- lukk

- Vaata

- kadunud

- OÜ

- masin

- masinad

- põhiline

- peamine

- pahatahtlik

- malware

- juht

- manipuleeritav

- tootmine

- Vastama

- tikud

- sobitamine

- mai..

- tähendus

- mehhanism

- mehhanismid

- Meedia

- Mälu

- mainitud

- sõnum

- kirjad

- mõdu

- Metaandmed

- Microsoft

- võib

- miljonid

- muutma

- rohkem

- kõige

- enamasti

- mitmekordne

- peab

- nimi

- Nimega

- Vajadus

- vajadustele

- võrk

- võrgustikud

- Uus

- ei

- mitte ükski

- Märka..

- number

- saama

- saamine

- toimunud

- oktoober

- of

- Pakkumised

- Office

- Vana

- vanim

- on

- ONE

- ainult

- avatud

- avatud lähtekoodiga

- tegutsevad

- operatsioonisüsteemi

- töö

- Operations

- ettevõtjad

- or

- et

- päritolu

- originaal

- Muu

- meie

- välja

- väljund

- väljaspool

- üle

- enda

- omanikuks

- P&E

- paketid

- lehekülg

- parameeter

- osa

- eriline

- möödub

- passiivne

- Parool

- tee

- teed

- PC

- omapärane

- täitma

- teostatud

- täidab

- püsivus

- pilt

- Koht

- Platon

- Platoni andmete intelligentsus

- PlatoData

- palun

- plugin

- pluginad

- Punkt

- võrra

- poliitiline

- populaarne

- võimalik

- PowerShell

- olemasolu

- esitada

- vältida

- varem

- Eelnev

- era-

- tõenäoliselt

- Probleem

- menetlus

- protsess

- Protsessid

- Toode

- Toodet

- Programm

- projekt

- projektid

- protokoll

- anda

- tingimusel

- tarnija

- volikiri

- avalik

- avaldamine

- avalikult

- avaldatud

- eesmärk

- päringud

- pigem

- jõudma

- saadud

- hiljuti

- rekord

- andmed

- korduv

- viitama

- viitab

- kohta

- registreeritud

- registri

- seotud

- asjakohane

- tuginedes

- jäänused

- eemaldamine

- kõrvaldama

- vastus

- aru

- Aruanded

- taotleda

- Taotlusi

- teadustöö

- Teadlased

- lahendatud

- ressurss

- need

- vastus

- kaasa

- tulemuseks

- Tulu

- tagasikäik

- Rikas

- tõusev

- ruuter

- Eeskiri

- sama

- salvestatud

- teadus

- Teadus ja tehnoloogia

- ekraanipilte

- Otsing

- otsingumootor

- Teine

- sekundit

- lõigud

- turvalisus

- vaata

- tundub

- tundub

- nähtud

- väljavalitud

- Saadetud

- September

- serveeritud

- server

- Serverid

- teenus

- Teenused

- Komplektid

- mitu

- jagatud

- Shell

- näidatud

- Näitused

- sarnane

- lihtne

- lihtsalt

- alates

- SIX

- SUURUS

- veidi erinev

- väike

- väiksem

- So

- sotsiaalmeedia

- tarkvara

- tarkvara komponendid

- Lahendused

- mõned

- keeruline

- konkreetse

- määratletud

- spekter

- jagada

- luurad

- Stage

- etappidel

- standard

- algus

- alustatud

- Käivitus

- Sammud

- Veel

- salvestada

- ladustatud

- ojad

- nöör

- struktuur

- stuudio

- teema

- esitamine

- selline

- Soovitab

- komplekt

- hüppeline

- kahtlane

- süsteem

- süsteemid

- tabel

- Võtma

- võtnud

- võtab

- sihtmärk

- suunatud

- eesmärgid

- ülesanded

- tehnika

- tehnikat

- Tehnoloogia

- ajutine

- Tencent

- kui

- et

- .

- Suurbritannia

- Suurbritannia

- maailm

- oma

- Neile

- teema

- SIIS

- Seal.

- seetõttu

- Need

- nad

- Kolmas

- see

- need

- oht

- ohus osalejad

- kolm

- Läbi

- aeg

- ajakava

- ajatempel

- et

- tööriist

- Jälg

- jälgida

- Kauplemine

- liiklus

- üle

- vallandas

- kaks

- Uk

- mõistma

- Ühendatud

- Ühendkuningriik

- Ülikool

- tundmatu

- Ebatõenäoline

- NIMETAMATA

- Värskendused

- Uudised

- URL

- us

- kasutama

- Kasutatud

- Kasutaja

- kasutusalad

- kasutamine

- kehtiv

- kinnitamine

- väärtus

- Väärtused

- variant

- eri

- kontrollima

- versioon

- vertikaalne

- kaudu

- Ohver

- ohvreid

- visiit

- visuaalne

- Haavatav

- oli

- Tee..

- we

- web

- veebisait

- Hästi

- olid

- M

- millal

- millal iganes

- mis

- laius

- Wikipedia

- will

- aknad

- koos

- puit

- Töö

- töö

- maailm

- oleks

- kirjutamine

- kirjalik

- veel

- sephyrnet

- Tõmblukk