Lugemisaeg: 3 protokoll

Digitaalne ümberkujundamine loob tänapäeva ettevõtetele hulgaliselt uusi võimalusi, kuid suurendab ka riske nende andmete ja teabevarade turvalisusele. Tundub, et iga uus päev toob endaga kaasa potentsiaalseid ohte, alustades maavälise elu rünnakutest kuni uudsete lunavaratüvedeni. Kuna ründajad teevad pidevalt uuendusi, võib olla tõsine väljakutse luua tugev infoturbe arhitektuur, mis on piisavalt vastupidav, et kaitsta end veel tundmatute ohtude eest.

Sellepärast on ülioluline vastu võtta Null usaldus infoturbe mudel. Null-usalduse seadmine oma turbearhitektuuri keskmesse tähendab idee kõrvaldamist, et ettevõtte võrgu perimeetrites on tsoon, kus saab kogu liiklust usaldada. See tähendab vaikimisi lubamise (kasutaja toimingute, liikluse ja tundmatu failikäitamise) tühistamist kogu teie IT-keskkonnas. See tähendab võrgu segmenteerimist, külgsuunalise liikumise piiramist ja vaikelubade tühistamist. Zero Trust eeldab, et iga tundmatu – fail, andmepakett või kasutaja toiming – on riskiga ning püüab tuvastada ja sisaldada kõik võimalikke riske, et kaitsta nii homsete kui ka eilsete ohtude eest.

Zero Trust võib anda teie teabeturbe arhitektuuri kavandi, kuid see on ka mõtteviis. Need kolm keskset kontseptsiooni on selle keskmes.

1. Ärge kunagi usaldage, kontrollige alati.

Peate lõpetama mõtlemise, et teie võrgu perimeetris olevaid kasutajaid ja seadmeid saab usaldada. Selle asemel eeldage, et kogu liiklus on potentsiaalset ohtu kujutav liiklus, kuni pole tõestatud vastupidist.

2. Kaitske klientide ja ettevõtte andmeid.

Null usaldus on põhimõtteliselt andmekeskne lähenemine. Andmete turvamine algab põhjaliku arusaamaga selle kohta, kus neid salvestatakse, kuidas neid kasutatakse, miks need on tundlikud ja mis võivad need ohtu seada.

3. Jälgige pidevalt oma infrastruktuuri ja võrguliiklust.

Kogu teie võrku läbiva liikluse pidev jälgimine ja logimine on ülioluline, et vältida sissetungide muutumist rikkumisteks.

Lisaks on Zero Trust arhitektuuri oma IT-ökosüsteemi ehitamine pidev protsess, mis hõlmab tehnoloogiaid, protsesse ja inimesi. See hõlmab töötajate, mitte ainult ettevõtete või IT-juhtide, andmete juurdepääsu, turvalisuse ja riskide mõtlemise muutmist. Siin on viis kõige olulisemat sammu, mida oma organisatsiooni sellele teele seadmiseks teha.

1. Muutke oma mõtteviisi

Selle asemel, et mõelda "Kuidas ma saan ründajaid võrgust eemal hoida?" peaksite küsima: "Kuidas saan luua kaitsekomplekti, mis liigub koos minu andmetega olenemata nende asukohast?" ja "Kuidas saan tagada, et turvalisus on kõigis meie digitaalsetes äriprotsessides kesksel kohal?"

2. Kaardistage oma organisatsioonisisesed andme- ja tehinguvood.

Zero Trust saab alguse teie andmete asukoha ja liikumise mõistmisest. Jäädvustage andmevarade põhjalik loend andmevoo diagrammiga, mis näitab, kuidas teie andmeid luuakse, kogutakse, kasutatakse ja salvestatakse.

3. Määratlege tundlike andmete ümber mikroperimeetrid

Mikroperimeetrite määramisel kehtestate ranged juurdepääsukontrolli reeglid ja eeskirjad, mis tagavad andmeturbe olenemata sellest, kus teie kasutajad, nende seadmed või teenused, millele nad juurde pääsevad, asuvad.

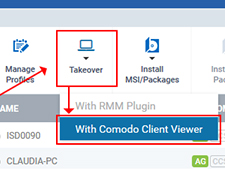

4. Kinnitage iga seade ja lõpp-punkt.

Tundmatutel seadmetel ei tohiks kunagi lubada juurdepääsu teie organisatsiooni võrgule, välja arvatud juhul, kui neile on installitud turvakontroll, mida saate hallata ja hallata. Veenduge, et teil on paigas üksikasjalikud seadmetuvastusvõimalused.

5. Jälgige pidevalt oma Zero Trust ökosüsteemi

Kui olete oma kõige tundlikumate andmehoidlate ümber määratlenud mikroperimeetrid, loonud üksikasjalikud juurdepääsukontrollid ja rakendanud lahenduse, mis annab teile täieliku ülevaate ühendatud lõpp-punktidest, peate neid süsteeme pidevalt jälgima.

Null usalduse saavutamine kogu organisatsiooni IT-keskkonnas ei ole lihtne ega kerge. Kuid iga-aastased kahjud küberkuritegevusele ületavad 3 triljonit dollarit aastas kogu maailmas, Tugevate ja tõeliselt tõhusate kaitsemehhanismide väljatöötamise eelised pole kunagi varem olnud suuremad.

Kui suudate Zero Trust'i algatuse toetamiseks kokku tuua sidusrühmad kogu ettevõttest, loote küberturvalisuse suhtes vastupidavama positsiooni ja olete valmis kasutama paremini ära digitaalse ümberkujundamise eeliseid.

Kui soovite lisateavet selle kohta, kuidas Zero Trust oma organisatsiooni infoturbearhitektuuri aluseks võtta, laadige alla meie uus e-raamat "Rikkumiste ennetamine nullusaldusarhitektuuri loomisega”, täna.

![]()

Postitus Rikkumiste ennetamine nulli usaldatud turbearhitektuuriga: kontrollnimekiri ilmus esmalt Comodo uudised ja Interneti-turvalisuse teave.

- Münditark. Euroopa parim Bitcoini ja krüptobörs.

- Platoblockchain. Web3 metaversiooni intelligentsus. Täiustatud teadmised. TASUTA PÄÄS.

- CryptoHawk. Altcoini radar. Tasuta prooviversioon.

- Allikas: https://blog.comodo.com/it-security/breach-prevention-with-zero-trust-security-architecture-a-checklist/

- "

- a

- MEIST

- juurdepääs

- Ligipääs

- üle

- meetmete

- haldama

- ADEelis

- vastu

- Materjal: BPA ja flataatide vaba plastik

- alati

- aastane

- lähenemine

- arhitektuur

- ümber

- vara

- alus

- saada

- Kasu

- Blokeerima

- rikkumine

- rikkumisi

- tooma

- ehitama

- Ehitus

- äri

- ettevõtted

- võimeid

- lüüa

- kesk-

- väljakutse

- muutma

- täitma

- terviklik

- seotud

- pidevalt

- jätkama

- kontrollida

- kontrolli

- tuum

- Korporatiivne

- loodud

- loomine

- kriitiline

- otsustav

- klient

- Küberkuritegevus

- Küberturvalisus

- andmed

- juurdepääs andmetele

- andmekaitse

- päev

- Disain

- arenev

- seade

- seadmed

- digitaalne

- Digitaalne Transformation

- avastus

- Ekraan

- lae alla

- iga

- ökosüsteemi

- Tõhus

- töötajad

- Lõpp-punkt

- keskkond

- looma

- asutatud

- esimene

- Sihtasutus

- Alates

- põhimõtteliselt

- Ülemaailmselt

- suurem

- siin

- Kuidas

- Kuidas

- HTTPS

- idee

- identifitseerima

- rakendatud

- kasvav

- info

- infoturbe

- Infrastruktuur

- algatus

- uuenduslik

- Internet

- Internet Security

- inventar

- IT

- hoidma

- juhid

- Õppida

- kaod

- juhtima

- kaart

- küsimus

- vahendid

- võib

- mudel

- Jälgida

- rohkem

- kõige

- liikumine

- võrk

- võrguliiklus

- uudised

- jätkuv

- Võimalused

- organisatsioon

- muidu

- Mööduv

- Inimesed

- Poliitika

- potentsiaal

- ennetada

- Ennetamine

- protsess

- Protsessid

- kaitsma

- anda

- ransomware

- RE

- vetruv

- Oht

- riskide

- eeskirjade

- turvalisus

- Teenused

- komplekt

- lihtne

- So

- lahendus

- Tüved

- toetama

- süsteemid

- Tehnoloogiad

- .

- Mõtlemine

- ähvardused

- kolm

- Läbi

- läbi kogu

- aeg

- täna

- kokku

- homme

- liiklus

- tehing

- Transformation

- reisima

- Usalda

- Usaldatud

- mõistmine

- Kasutajad

- kontrollima

- nähtavus

- Jõukus

- M

- jooksul

- aasta

- Sinu

- null

- null usaldust

![Kolme levinuima veebisaidi turvaprobleemi lahendamine [veebiseminar] Kolme levinuima veebisaidi turvaprobleemi lahendamine [veebiseminar]](https://platoblockchain.com/wp-content/uploads/2023/03/solving-the-3-most-common-website-security-problems-webinar.png)