Isegi kui te pole MOVEiti klient ja isegi kui te pole MOVEiti failijagamistarkvarast enne eelmise kuu lõppu kunagi kuulnud...

… kahtlustame, et olete sellest nüüd kuulnud.

Selle põhjuseks on asjaolu, et MOVEiti kaubamärgi nimi on umbes viimase nädala jooksul olnud kõikjal IT- ja peavoolumeedias. õnnetu turvaauk dubleeritud CVE-2023-34362, mis osutus žargoonis tuntud kui a null-päev viga.

Null-päeva auk on see, mille küberkurjategijad leidsid ja mõtlesid välja enne, kui turvavärskendused olid saadaval, mille tulemuseks oli see, et isegi maailma kõige innukamatel ja kiirematel süsteemiadministraatoritel oli null päeva, mille jooksul nad oleksid võinud pahade kuttide ees lappida. .

Kahjuks olid CVE-2023-34362 puhul esimesena sinna sattunud kelmid ilmselt kurikuulsa Clopi lunavarameeskonna liikmed, küberväljapressijate jõugu, kes varastavad ohvrite andmeid või segavad nende faile ning seejärel ähvardavad neid ohvreid nõudes. kaitseraha varastatud andmete mahasurumise, rikutud failide dekrüpteerimise või mõlema eest.

Trofee andmed rööviti

Nagu võite ette kujutada, kuna see turvaauk eksisteeris MOVEiti tarkvara veebiliideses ja kuna MOVEit on mõeldud ettevõtte failide lihtsaks üleslaadimiseks, jagamiseks ja allalaadimiseks, kuritarvitasid need kurjategijad viga, et haarata trofeeandmeid, ise šantažeerivad oma ohvreid.

Isegi ettevõtted, kes ise pole MOVEiti kasutajad, on ilmselt sattunud selle veaga paljastatud töötajate eraandmetega tänu sisseostetud palgaarvestuse pakkujatele, kes olid MOVEiti kliendid ja kelle klientide töötajate andmete andmebaasid näivad olevat ründajate poolt rüüstatud.

(Oleme näinud aruandeid rikkumiste kohta, mis puudutavad kümneid või sadu tuhandeid töötajaid Euroopas ja Põhja-Ameerikas erinevates tegevustes, sealhulgas tervishoiu-, uudiste- ja reisisektori organisatsioonides.)

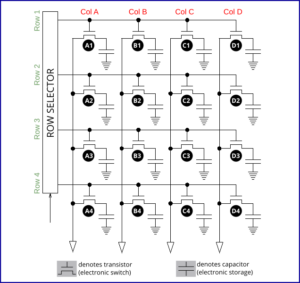

SQL-SÜSTIMISE JA VEEBIKESKIRJAD SELETATUD

Plaastrid avaldati kiiresti

MOVEiti tarkvara loojatel Progress Software Corporation oli kiire plaastreid avaldada kui nad haavatavuse olemasolust teadsid.

Ettevõte jagas abivalmilt ka ulatuslikku nimekirja nn IoC-d (kompromissi indikaatorid), et aidata klientidel otsida teadaolevaid ründemärke ka pärast paikamist.

Lõppude lõpuks, kui ilmneb viga, mida kurikuulus küberkuritegevuse meeskond on juba kurjadel eesmärkidel ära kasutanud, ei piisa ainult lappimisest.

Mis siis, kui oleksite üks õnnetutest kasutajatest, keda oli juba enne värskenduse rakendamist rikutud?

Ka ennetavad plaastrid

Noh, siin on üks häid, kuid kiireloomulisi uudiseid Progress Software'i kahtlemata vaevatud arendajatelt: nad on just avaldanud veel plaastreid MOVEit Transferi toote jaoks.

Meile teadaolevalt ei ole seekord parandatud haavatavused nullpäevad.

Tegelikult on need vead nii uued, et kirjutamise ajal [2023-06-09T21:30:00Z] ei olnud nad ikka veel CVE-numbrit saanud.

Need on ilmselt sarnased vead CVE-2023-34362-ga, kuid seekord leiti need ennetavalt:

[Progress] on teinud koostööd kolmandate osapoolte küberturbeekspertidega, et viia läbi täiendavaid üksikasjalikke koodiülevaatusi, mis on meie klientidele täiendava kaitsekihina. [… Oleme leidnud] täiendavaid turvaauke, mida halb näitleja võib ärakasutamise korraldamiseks kasutada. Need äsja avastatud haavatavused erinevad varem teatatud haavatavusest, mida jagati 31. mail 2023.

Nagu Progress märgib:

Kõik MOVEit Transferi kliendid peavad rakendama uue plaastri, mis avaldati 9. juunil 2023.

Nende täiendavate paranduste kohta ametliku teabe saamiseks soovitame teil külastada veebisaiti Edusammude ülevaade dokument, samuti ettevõtte oma konkreetne nõuanne uue plaastri kohta.

Kui head uudised järgnevad halvale

Muide, koodist ühe vea leidmine ja seejärel paljude seotud vigade leidmine ei ole ebatavaline, sest vigu on lihtsam leida (ja kaldute rohkem neid otsima), kui teate, mida teha. Otsi.

Ehkki see tähendab MOVEiti klientidele (kes võivad tunda, et neil on juba piisavalt palju tööd) rohkem tööd, ütleme veel kord, et peame seda heaks uudiseks, sest varjatud vead, mis muidu oleks võinud muutuda veelgi nullimaks. päevaaugud on nüüd ennetavalt suletud.

Muide, kui olete programmeerija ja leiate end kunagi ohtlikku viga nagu CVE-2023-34362 taga ajamas...

…võtke leht Progress Software'i raamatust välja ja otsige samal ajal jõuliselt muid potentsiaalselt seotud vigu.

OHTUJAHT SOPHOSE KLIENTIDELE

ROHKEM MOVEIT SAGA KOHTA

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- EVM Finance. Detsentraliseeritud rahanduse ühtne liides. Juurdepääs siia.

- Quantum Media Group. IR/PR võimendatud. Juurdepääs siia.

- PlatoAiStream. Web3 andmete luure. Täiustatud teadmised. Juurdepääs siia.

- Allikas: https://nakedsecurity.sophos.com/2023/06/09/more-moveit-mitigations-new-patches-published-for-further-protection/

- :on

- :on

- :mitte

- $ UP

- 2023

- 30

- 31

- 9

- a

- MEIST

- lisatud

- Täiendavad lisad

- nõuanne

- mõjutades

- pärast

- jälle

- eespool

- Materjal: BPA ja flataatide vaba plastik

- üksi

- juba

- Ka

- Ameerika

- an

- ja

- mistahes

- rakendatud

- kehtima

- OLEME

- AS

- At

- rünnak

- autor

- saadaval

- Halb

- BE

- sest

- olnud

- enne

- Väljapressimine

- raamat

- mõlemad

- bränd

- rikkumisi

- Bug

- vead

- Kobar

- kuid

- by

- CAN

- juhul

- suletud

- kood

- Ettevõtted

- ettevõte

- Ettevõtte omad

- kompromiss

- Läbi viima

- Arvestama

- Korporatiivne

- KORPORATSIOONI

- võiks

- loojad

- Kurjategijad

- klient

- Kliendid

- cve

- Küberkuritegevus

- küberkurjategijad

- Küberturvalisus

- Ohtlik

- andmed

- andmebaasid

- Päeva

- nõudlik

- üksikasjalik

- Arendajad

- avastasin

- eristatav

- dokument

- alla

- dubleeritud

- kaks

- ajal

- leevendada

- lihtsam

- Töötaja

- lõpp

- piisavalt

- Euroopa

- Isegi

- KUNAGI

- ekspertide

- Ekspluateeri

- avatud

- ulatuslik

- asjaolu

- kaugele

- tundma

- arvasin

- fail

- Faile

- leidma

- leidmine

- esimene

- fikseeritud

- vigu

- järgneb

- eest

- avastatud

- Alates

- edasi

- Kamp

- Andma

- hea

- rüütama

- olnud

- Olema

- tervishoid

- kuulnud

- aitama

- hoidma

- Auk

- Augud

- HTTPS

- sajad

- jaht

- Jaht

- if

- kujutage ette

- in

- kallutatud

- Kaasa arvatud

- näitajad

- kurikuulus

- info

- sisse

- probleem

- IT

- erikeel

- juuni

- lihtsalt

- Teadma

- teatud

- viimane

- hiljemalt

- kiht

- Õppida

- Finantsvõimendus

- nagu

- nimekiri

- Vaata

- mainstream

- mainstream meedia

- mai..

- vahendid

- Meedia

- liikmed

- võib

- raha

- rohkem

- kõige

- peab

- Alasti turvalisus

- Alasti turvalisuse taskuhääling

- nimi

- mitte kunagi

- Uus

- äsja

- uudised

- põhja-

- Põhja-Ameerika

- märkused

- kuulsusrikk

- nüüd

- number

- of

- maha

- ametlik

- on

- kunagi

- ONE

- Operations

- or

- organisatsiooniline

- Muu

- muidu

- meie

- välja

- Tulemus

- üle

- partnerlusega

- Plaaster

- Paikade

- Lappimine

- Paul

- Palgaarvestus

- Platon

- Platoni andmete intelligentsus

- PlatoData

- podcast

- Postitusi

- potentsiaalselt

- varem

- era-

- Toode

- Programmeerija

- Programmeerijad

- Edu

- kaitse

- pakkujad

- avaldatud

- eesmärkidel

- Kiire

- kiiresti

- valik

- ransomware

- saadud

- seotud

- vabastatud

- Teatatud

- Aruanded

- tagasipöördumine

- Arvustused

- sama

- ütlema

- Otsing

- Osa

- Sektorid

- turvalisus

- tundub

- nähtud

- jagatud

- jagamine

- Märgid

- sarnane

- So

- tarkvara

- Kaubandus-

- Personal

- Stage

- algab

- Veel

- varastatud

- kümneid

- tänan

- et

- .

- maailm

- oma

- Neile

- ennast

- SIIS

- Seal.

- Need

- nad

- kolmanda osapoole

- see

- need

- kuigi?

- tuhandeid

- aeg

- et

- üle

- reisima

- Pöördunud

- Värskendused

- Uudised

- Üleslaadimine

- kiireloomuline

- URL

- Kasutatud

- Kasutajad

- väga

- ohvreid

- visiit

- Haavatavused

- haavatavus

- tahan

- Tee..

- we

- web

- nädal

- Hästi

- olid

- M

- millal iganes

- mis

- WHO

- kelle

- koos

- Töö

- maailm

- kirjutamine

- veel

- sa

- Sinu

- ise

- sephyrnet

- null