Pidevad siseringi ohud, pilveinfrastruktuuri väärkasutus ja kuritarvitamine ning küberrünnakute keerukus soodustavad organisatsioonide jaoks kogu maailmas riskantsemat küberkeskkonda.

Turvaanalüüsi lahendustele spetsialiseerunud ettevõttes Securonix tuvastatakse uusi turvaauke peaaegu kaks korda kiiremini kui eelmisel aastal, samas kui viimase 12 kuu jooksul täheldatud ohtude arv on kasvanud 482% võrreldes eelmise aasta sama perioodiga. ütles ettevõte uues aruandes.

. 2022. aasta ohuaruanne16. novembril 2022 välja antud peamisi suundumusi, mida küberjulgeolekuettevõte viimase aasta jooksul täheldas, tõstab esile ülemaailmselt nähtud ohtude arvu märkimisväärset kasvu, uute pilveturberiskide esilekerkimist ja lunavararünnakute sagenemist.

Viimase aasta jooksul on Securonix täheldanud 867 ohtu ja 35,776 482 kompromissi (IOC) näitajat, mis näitavad vastavalt 380% ja 582% kasvu võrreldes aastatagusega (YoY). Kokku on perioodil avastatud, analüüsitud ja teatatud 218 ohtu, mis on 2021% rohkem kui XNUMX. aastal.

Siseringi ähvardused

Securonixi sõnul on registreeritud peamiste suundumuste hulgas sel aastal jätkuvalt lokkav sisering, sihitud organisatsiooni seest tulenev turvarisk.

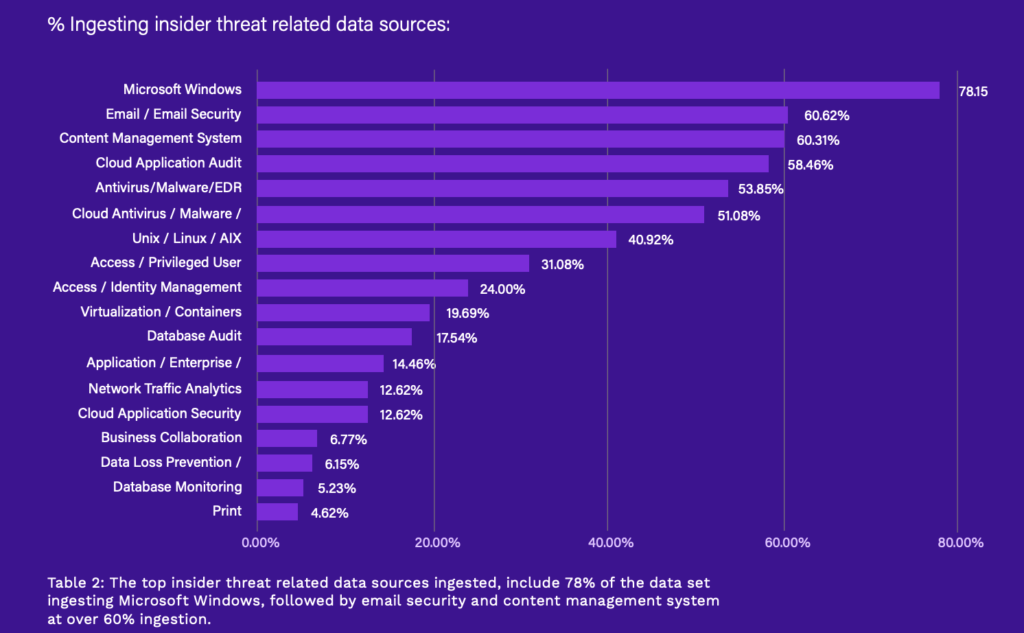

Andmed näitavad, et siseringid kasutavad nüüd pilverakendusi, et varastada ettevõtte andmeid, kasutades isiklikke e-posti ja jagamisplatvorme. Uuringus leiti, et e-post (68%) ja sisuhaldustooted (68%) on tegelikult peamised väljapääsukanalid, mille kaudu siseringid saavad andmeid välja filtreerida.

Raportis öeldakse, et traditsiooniliste kanalite asemel pilverakenduste ja ettevõtete koostööteenuste kasutamine on avardanud rünnakupinda ja loonud rohkem võimalusi ettevõtete andmete vargusteks.

allikas: Securonix

Kooskõlas Securonixi aruandega, riski- ja finantsnõustamislahenduste pakkuja Krolli uue uuringuga, avastatud see siseringi oht saavutas oma kõrgeima kvartalitaseme 3. aasta kolmandas kvartalis, moodustades peaaegu 2022% kõigist volitamata juurdepääsu ohuintsidentidest, mida ettevõte sellel perioodil täheldas.

Aruandes öeldakse, et siseringi ohu oht on suurem töötaja töölepingu lõpetamise protsessis, kus rahulolematu töötaja võib püüda varastada andmeid või ettevõtte saladusi, et organisatsiooni avalikult kahjustada. Teised töötajad võivad samal ajal püüda üle kanda kriitilised andmed, mida nad saavad oma uutes organisatsioonides kasutada.

Pilve infrastruktuuri väärkasutus ja kuritarvitamine

Securonixi raportis öeldakse, et kuna organisatsioonid jätkavad pilvele üleminekut, koostöötööriistadesse investeerimist ja pilve kasutamise lihtsuse ja vajalike turvakontrollide vahelise tasakaalu loomist, jäävad pilveinfrastruktuuri väärkasutamine ja kuritarvitamine endiselt kõrge riskiga piirkondadeks.

Uuringus leiti, et ohus osalejad ja rahvusriikide toetatud ründajad kasutavad nüüd ära pilve võimaldatud suuremat rünnakupinda, võimendades avaliku infrastruktuuri teenuseid, et vältida kaitsemehhanisme ja teadaolevaid valgeid loendeid ning luua suhteliselt hõlpsalt suurematel pilveplatvormidel ründevõrke. .

Sel aastal on geopoliitilised pinged küberoperatsioone tugevalt mõjutanud. Mitu rünnakut täheldatud Ukraina üksuste vastu riigi toetatud rühmituste poolt. Euroopa Liidu küberjulgeolekuagentuuri (ENISA) andmetel on ohustajad võtnud sihikule ka 128 valitsusorganisatsiooni 42 riigis, kes toetavad Ukrainat.

Securonixi uuringu tulemused on kooskõlas küberjulgeolekufirma Check Pointi omadega. Selle 2022. aasta pilveturbearuanneÜlemaailmne aruanne, mis põhineb 775 küberjulgeolekuspetsialisti küsitlusel, näitas Check Point, et 27% küsitletud organisatsioonidest märkis, et nende avalikus pilvetaristus on viimase 12 kuu jooksul esinenud turvaintsident, mis on kümme punkti rohkem kui eelmisel aastal.

Pahatahtlikud osalejad sihivad pilveteenuseid erinevatel põhjustel. Nad võivad soovida ära kasutada nende infrastruktuuride haavatavust ohvri organisatsiooni võrgust andmete väljafiltreerimiseks kasumi või muudel ebaseaduslikel eesmärkidel. Nad võib ka otsida kuritarvitada pilveteenuseid nagu Microsoft Azure ja Amazon Web Services pahavara levitamiseks.

Ransomware rünnakud

Teine Securonixi viimase aasta kõrgeim trend on lunavararünnakute sagenemine.

Aruande kohaselt soovivad küberkurjategijad ära kasutada pilvandmetöötluse võimaldatud suuremat rünnakupinda ja hübriidtöökeskkondades saadaolevaid suurema väärtusega varasid ning hakkavad nüüd ründama pilveteenustele tuginevate võrkude peamisi sisenemispunkte.

Securonixi uuringus leiti, et ohustatud kasutajate mandaadid ja andmepüügirünnakud on nüüd peamised vektorid, mis võimaldavad küberkurjategijatel lunavararünnakuid sooritada. Need tulemused kinnitavad teiste ettevõtete täheldatud suundumusi.

Meiliturbe tarnija Proofpoint vabastatud aasta aruanne andmepüügi ja lunavara kohta selle aasta alguses, jagades Aasia ja Vaikse ookeani piirkonnas, Euroopas ja Ühendkuningriigis 600 turbespetsialisti ja 3,500 töötajaga tehtud uuringu tulemusi. Uuringu kohaselt märkis 83% küsitletud organisatsioonidest 2021. aastal edukat meilipõhise andmepüügirünnakut, mis on 26 punkti rohkem kui 2020. aastal.

68% vastanutest ütles, et nad nakatusid eelmisel aastal lunavarasse, mis on kaks punkti rohkem kui 2020. aastal. Lunavaraga nakatunutest nõustus lunaraha maksma 58%, mis on 24-punktine tõus võrreldes 2020. aastaga.

Esiletõstetud pildikrediit: freepik

- sipelga rahaline

- blockchain

- plokiahela konverents fintech

- fintech

- coinbase

- coingenius

- krüptokonverents fintech

- Küberturvalisus

- FINTECH

- fintechi rakendus

- fintech innovatsioon

- Fintechnews Singapur

- OpenSea

- PayPal

- paytech

- väljamakse

- Platon

- plato ai

- Platoni andmete intelligentsus

- PlatoData

- platogaming

- razorpay

- revolut

- Ripple

- turvalisus

- square fintech

- triip

- tencent fintech

- fotokopeeraparaat

- sephyrnet