Hiljutine tagaukse avastamine andmete tihendamise utiliidis XZ Utils, mis on olemas peaaegu kõigis suuremates Linuxi distributsioonides, tuletab meelde, et avatud lähtekoodiga komponente tarbivad organisatsioonid vastutavad lõpuks tarkvara turvalisuse eest.

XZ Utils, nagu ka tuhanded teised avatud lähtekoodiga projektid, on vabatahtlik ja selle puhul haldab seda üks hooldaja. Sellistel projektidel on turvaprobleemide lahendamiseks sageli vähe või üldse mitte ressursse, mis tähendab, et organisatsioonid kasutavad tarkvara omal riisikol. See tähendab, et turbe- ja arendusmeeskonnad peavad rakendama avatud lähtekoodiga riskide haldamiseks meetmeid samamoodi nagu sisemiselt arendatud koodi puhul, väidavad turvaeksperdid.

"Kuigi on ebatõenäoline, et organisatsioon suudab tõhusalt ära hoida [kõiki] kokkupuudet tarneahela riskidega, saavad organisatsioonid täielikult keskenduda strateegiale, mis vähendab tarneahela rünnaku õnnestumise tõenäosust," ütleb Endor Labsi asutaja tootejuht Jamie Scott.

Avatud lähtekoodiga ei ole sama, mis allhange: „Tarkvara avatud lähtekoodiga hooldajad on vabatahtlikud. Tööstusharu tasandil peame neid sellistena kohtlema. Omame oma tarkvara; vastutame taaskasutatud tarkvara eest.

Heade kavatsustega, alaressurssidega

Mure avatud lähtekoodiga tarkvara turvalisuse pärast pole sugugi uued. Kuid see nõuab sageli selliseid avastusi Log4Shelli haavatavus ja tagauks XZ Utilsis et tõesti koju sõita, kui haavatavad on organisatsioonid oma koodi komponentide suhtes. Ja sageli pärineb kood heade kavatsustega, kuid lootusetult alaressurssidega avatud lähtekoodiga projektidest, mida hooldatakse minimaalselt.

Näiteks XZ Utils on sisuliselt ühe inimese projekt. Veel üks inimene sai sellega hakkama hiilige tagauks utiliidi sisse ligi kolme aasta jooksul, saavutades järk-järgult piisavalt usaldust projekti hooldajalt. Kui Microsofti arendaja poleks märtsi lõpus Debiani installiga seotud veidrat käitumist uurides selle peale sattunud, võinuks tagauks sattuda miljonitesse seadmetesse kogu maailmas – sealhulgas suurtele korporatsioonidele ja valitsusasutustele. Nagu selgus, oli tagauksel minimaalne mõju, kuna see mõjutas XZ Utilsi versioone, mis olid olemas ainult Debiani, Fedora, Kali, avatud SUSE ja Arch Linuxi ebastabiilsetes ja beetaversioonides.

Järgmine selline avatud lähtekoodiga kompromiss võib olla palju hullem. "Ettevõtete organisatsioonide jaoks on kõige hirmutavam see, et nende rakendused on üles ehitatud avatud lähtekoodiga tarkvaraprojektidele, nagu XZ Utils, " ütleb Donald Fischer, Tidelifti kaasasutaja ja tegevjuht. "XZ Utils on üks kümnetest tuhandetest koosnev pakett, mida tüüpilised ettevõtteorganisatsioonid kasutavad iga päev," ütleb ta.

Ta märgib, et enamikul neist organisatsioonidest puudub piisav ülevaade oma tarkvara tarneahela selle osa turvalisusest ja vastupidavusest, et oleks võimalik riske hinnata.

Viimastel Harvard Business School uuring hindas avatud lähtekoodiga tarkvara nõudluse väärtuseks hämmastavat 8.8 triljonit dollarit. Hooldajad on selle ökosüsteemi keskmes ja paljud neist lendavad üksi, ütleb Fischer. Tidelifti eelmisel aastal läbi viidud küsitlusest selgus, et 44% avatud lähtekoodiga projektide haldajatest kirjeldab end oma projektide ainuhaldajatena. XNUMX protsenti nimetas end tasustamata harrastajateks ja sama protsent ütles, et nad on kas loobunud või on kaalunud projekti ülalpidaja rollist loobumist. Paljud hooldajad kirjeldasid oma pingutusi stressirohke, üksildase ja rahaliselt tulutu tööna, ütleb Fischer.

"XZ utilsi häkkimine leevendab oluliselt avatud lähtekoodiga tarkvara tarneahela tervisesse ja vastupidavusse investeerimise riske, millele ettevõtteorganisatsioonid loodavad," ütleb Fischer. „Ettevõtlusorganisatsioonid peavad mõistma, et enamikku kõige enam usaldatud avatud lähtekoodiga pakette haldavad vabatahtlikud, kes kirjeldavad end kui tasustamata harrastajaid. Need hooldajad ei ole ettevõtete tarnijad, kuid neilt eeldatakse, et nad töötavad ja tarnivad nagu nemad.

Oht: transitiivsed sõltuvused

A uuring, mille Endor viis läbi aastal leidis, et 2022% avatud lähtekoodiga haavatavustest on nn transitiivsetes sõltuvustes või sekundaarsetes avatud lähtekoodiga pakettides või teekides, millest esmane avatud lähtekoodiga pakett võib sõltuda. Sageli on need paketid, mida arendajad ise otseselt ei vali, vaid mida avatud lähtekoodiga pakett kasutab nende arendusprojektis automaatselt.

"Näiteks kui usaldate ühte Maveni paketti, on keskmiselt veel 14 sõltuvust, mida te kaudselt usaldate, " ütleb Scott. "See arv on veelgi suurem teatud tarkvaraökosüsteemides, nagu NPM, kuhu impordite keskmiselt 77 muud tarkvarakomponenti iga usaldusväärse kohta."

Ta ütleb, et üks võimalus alustada avatud lähtekoodiga riskide maandamisega on pöörata tähelepanu nendele sõltuvustele ja olla valiv, milliseid projekte te valite.

Organisatsioonid peaksid kontrollima sõltuvusi, eriti väiksemaid ühekordseid pakette, mida mehitavad ühe- ja kaheliikmelised meeskonnad, lisab Dimitri Stiliadis, Endori CTO ja kaasasutaja. Nad peaksid kindlaks tegema, kas nende keskkonna sõltuvustel on nõuetekohased turvakontrollid või kas üks inimene kasutab kogu koodi; kas nende hoidlates on binaarfaile, millest keegi ei tea; või isegi kui keegi projekti üldse aktiivselt hooldab, ütleb Stiliadis.

"Keskendage oma jõupingutused oma reageerimise tõhususe parandamisele – põhilised kontrollid, nagu küpse tarkvaravaru säilitamine, on endiselt üks kõige väärtuslikumaid programme, mis saate tarkvarariskide kiireks tuvastamiseks, ulatuseks ja neile reageerimiseks pärast nende tuvastamist," Scott annab nõu.

Tarkvara koostise analüüsitööriistad, haavatavuse skannerid, EDR/XDR-süsteemid ja SBOM-id võivad samuti aidata organisatsioonidel kiiresti tuvastada haavatavaid ja ohustatud avatud lähtekoodiga komponente.

Ohu tunnistamine

"Kokkupuute leevendamine algab ühisest arusaamisest ja tunnustamisest C-paketis ja isegi juhatuse tasemel, et ligikaudu 70% keskmise tarkvaratoote koostisosadest on avatud lähtekoodiga tarkvara, mille on ajalooliselt loonud enamasti kompenseerimata panustajad," ütleb Tidelifti Fischer.

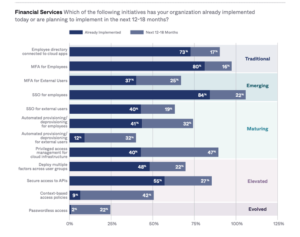

Uued eeskirjad ja juhised finantsteenuste sektoris, FDA ja NIST kujundavad tarkvara arendamise eelseisvatel aastatel ja organisatsioonid peavad selleks valmistuma juba praegu. "Siinsed võitjad kohanduvad kiiresti reageerivast strateegiast proaktiivseks strateegiaks avatud lähtekoodiga seotud riskide haldamiseks, " ütleb ta.

Fischer soovitab organisatsioonidel panna oma turbe- ja insenerimeeskonnad tuvastama, kuidas uued avatud lähtekoodiga komponendid nende keskkonda jõuavad. Samuti peaksid nad määratlema rollid nende komponentide jälgimiseks ja ennetavalt eemaldama need, mis ei sobi ettevõtte riskiisuga. "Hilise faasi probleemidele reageerimine on viimastel aastatel muutunud ebatõhusaks viisiks, kuidas tulla toime ettevõtte riskide ulatusega. USA valitsus annab märku see ajastu hakkab läbi saama,” ütleb ta.

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.darkreading.com/application-security/xz-utils-scare-exposes-hard-truths-in-software-security

- :on

- :on

- :mitte

- : kus

- $ UP

- 14

- 2022

- 7

- 77

- 8

- 95%

- a

- Võimalik

- MEIST

- absoluutselt

- aktiivselt

- kohandama

- Täiendavad lisad

- mõjutatud

- asutused

- eespool

- Materjal: BPA ja flataatide vaba plastik

- Ka

- an

- analüüs

- ja

- Teine

- söögiisu

- rakendused

- OLEME

- AS

- seotud

- At

- rünnak

- tähelepanu

- automaatselt

- keskmine

- tagauks

- BE

- sest

- muutuma

- käitumine

- kuulumine

- beeta

- juhatus

- Toob

- ehitatud

- äri

- kuid

- by

- C-sviit

- CAN

- juhul

- tegevjuht

- kindel

- kett

- Vali

- Asutaja

- kood

- Tulema

- tuleb

- tulevad

- kohustub

- ettevõte

- komponendid

- kompromiss

- Kompromissitud

- läbi

- kaaluda

- tarbima

- toetajad

- kontrolli

- tuum

- Korporatsioonid

- võiks

- loodud

- CTO

- OHT

- andmed

- päev

- tegelema

- määratlema

- tarnima

- sõltuvad

- sõltuvused

- kirjeldama

- kirjeldatud

- Määrama

- arenenud

- arendaja

- Arendajad

- & Tarkvaraarendus

- arendusmeeskonnad

- seadmed

- otse

- avastus

- Väljamaksed

- do

- don

- donald

- ajam

- ökosüsteemi

- ökosüsteemid

- tõhusalt

- tõhusus

- jõupingutusi

- kumbki

- töötavad

- lõpp

- lõppes

- Inseneriteadus

- piisavalt

- ettevõte

- keskkond

- Ajastu

- eriti

- põhiliselt

- Hinnanguliselt

- hindama

- Isegi

- Iga

- iga päev

- näide

- oodatav

- ekspertide

- Säritus

- kaugele

- FDA

- Faile

- finants-

- finantsteenused

- rahaliselt

- sobima

- sõidavad

- Keskenduma

- eest

- avastatud

- alus

- asutamine

- Alates

- kasumi saamine

- saama

- Ülemaailmselt

- Valitsus

- valitsusasutused

- järk-järgult

- suunised

- näksima

- olnud

- Käsitsemine

- Raske

- Olema

- he

- Tervis

- aitama

- siin

- kõrgeim

- ajalooliselt

- harrastajad

- Avaleht

- Kuidas

- HTTPS

- tuvastatud

- identifitseerima

- if

- mõju

- rakendada

- import

- Paranemist

- in

- Kaasa arvatud

- eraldi

- tööstus

- paigaldamine

- Näiteks

- sisemiselt

- sisse

- inventar

- uurides

- küsimustes

- IT

- ITS

- Jamie

- jpg

- lihtsalt

- teab

- Labs

- puudus

- suur

- suurem

- viimane

- Eelmisel aastal

- Hilja

- Tase

- raamatukogud

- nagu

- Linux

- vähe

- säilitada

- säilitamine

- peamine

- Enamus

- juhitud

- juht

- juhtiv

- palju

- Märts

- küps

- Maven

- tähendus

- vahendid

- meetmed

- Microsoft

- võib

- miljonid

- minimaalne

- leevendav

- järelevalve

- kõige

- enamasti

- peab

- peaaegu

- Vajadus

- Uus

- järgmine

- nst

- ei

- märkused

- nüüd

- number

- of

- sageli

- on

- kunagi

- ONE

- ones

- ainult

- avatud

- avatud lähtekoodiga

- or

- organisatsioon

- organisatsioonid

- Muu

- meie

- välja

- Outsourcing

- üle

- enda

- pakend

- pakette

- osa

- Maksma

- protsent

- protsent

- periood

- Koht

- Platon

- Platoni andmete intelligentsus

- PlatoData

- Valmistama

- esitada

- vältida

- esmane

- Proaktiivne

- probleeme

- Toode

- tootejuht

- Programmid

- projekt

- projektid

- korralik

- kiiresti

- RE

- mõistma

- tõesti

- hiljuti

- soovitab

- vähendama

- määrused

- reljeef

- lootma

- jäänused

- meeldetuletus

- kõrvaldama

- vastupidavust

- Vahendid

- Reageerida

- vastus

- vastutus

- vastutav

- kaasa

- Oht

- riskiisu

- riskide

- rollid

- ligikaudu

- s

- Ütlesin

- sama

- ütlema

- ütleb

- Skaala

- ulatus

- Scott

- kesk-

- kindlustada

- turvalisus

- valima

- selektiivne

- Teenused

- mitu

- kuju

- jagatud

- peaks

- ühekordne

- väiksem

- tarkvara

- tarkvara komponendid

- tarkvara tarneahel

- ainult

- Keegi

- allikas

- lähtekoodi

- Stage

- Karm

- algus

- algab

- Strateegia

- Uuring

- edukas

- selline

- piisav

- Tarnijate

- varustama

- tarneahelas

- Uuring

- süsteemid

- võtab

- meeskonnad

- kümneid

- et

- .

- oma

- Neile

- ennast

- Seal.

- Need

- nad

- see

- need

- tuhandeid

- oht

- et

- töövahendid

- ülemine

- käsitlema

- triljon

- Usalda

- Pöördunud

- tüüpiline

- lõpuks

- mõistmine

- Ebatõenäoline

- peale

- kasutama

- kasulikkus

- väärtus

- versioonid

- VET

- nähtavus

- vabatahtlikud

- Haavatavused

- haavatavus

- Haavatav

- Tee..

- we

- Hästi

- olid

- M

- millal

- kas

- kuigi

- WHO

- will

- Võitjate

- koos

- Töö

- halvem

- aasta

- aastat

- veel

- sa

- Sinu

- sephyrnet