زمان خواندن: 3 دقیقه

زمان خواندن: 3 دقیقه

راه حل های امنیتی نقطه پایانی وجود دارد اما راه حل های امنیتی نقطه پایانی بهتری وجود دارد.

بسیاری از راه حل های امنیتی نقطه پایانی موجود است که حتی یک مدیر امنیت IT ماهر را گیج می کند. هر یک راه حل امنیتی نقطه پایانی خود را به عنوان بهترین در جهان اعلام می کند، با این حال واقعیت خلاف این را ادعا می کند.

در هر شبکه سازمانی، نقطه پایانی ضعیف ترین پیوند در شبکه در نظر گرفته می شود. به همین دلیل است که مجرمان سایبری نقاط پایانی را هدف قرار می دهند. نقاط پایانی شامل اطلاعات حساس - عامل انسانی در نقطه پایانی یک آسیبپذیری اصلی و هدف ترجیحی است.

افزایش پیچیدگی بدافزارها

در طول سال ها و به ویژه در گذشته نه چندان دور، کوانتومی از عفونت های مخرب و همچنین شدت آنها به شدت افزایش یافته است. در دسترس بودن بدافزار به عنوان یک سرویس منجر به تکثیر هکرهای بدخواه شده است. به طور نگران کننده ای، به نظر می رسد که آنها به طور فزاینده ای در این صنعت موفق هستند. در این سناریو خطرناک، مسئولیت حفاظت از اطلاعات حساس در مورد خود و همچنین اطلاعات مشتریانش بر عهده شرکت است. بنابراین، آنها یک راه حل امنیتی نقطه پایانی را در میان راه حل های دیگر پیاده سازی می کنند امنیت وب معیارهای. اما کارشناسان امنیت سایبری این موضوع را زیر سوال می برند اثر از اینها راه حل های امنیتی نقطه پایانی در عصر حاضر از سوء استفاده های روز صفر و حملات بدافزار پیچیده نسل بعدی.

بررسی ها نشان می دهد که بیشتر شرکت ها روی راه حل های امنیتی ناکارآمد سرمایه گذاری کرده اند. صرف هزینه بالای راه حل امنیتی نقطه پایانی به معنای موثر بودن آن نیست. علاوه بر این، اکثر این راه حل های امنیتی به راحتی قابل مدیریت نیستند راه حل مدیریت نقطه پایانی. این امر نظارت و تضمین امنیت را بسیار دشوار می کند. بررسی ها بیشتر نشان داد که وصله های امنیتی به طور منظم به روز نمی شدند. مدیران همچنین احساس کردند که شانس مواجهه با a شکاف بسیار بالا بودند پاسخ دهندگان همچنین نگران بودند که به طور کامل قادر به شناسایی دستگاه های نقطه پایانی در معرض خطر نیستند.

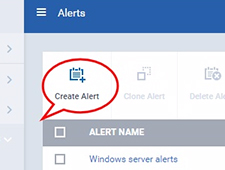

هزینه کلی یک رخنه امنیتی با توجه به از دست دادن تجارت، تولید، بسیار زیاد خواهد بود. از دست دادن داده ها و اعتماد، و هزینه های دادرسی. این نظرسنجی نشان داد که مدیران امنیت فناوری اطلاعات باید یک راه حل مدیریت نقطه پایانی موثر و به راحتی قابل مدیریت برای نظارت بر نقاط پایانی و محافظت از این نقاط پایانی در برابر حملات تهدید مخرب ارائه کنند.

استراتژی های کاهش

شرکت ابتدا باید یک را انتخاب کند امنیت پایانی راه حلی که از سوء استفاده های روز صفر جلوگیری می کند و دیگر تهدیدات در حال تحول را مسدود می کند. سپس، شرکت باید سیاست هایی را برای مدیریت دستگاه تلفن همراه، امنیت برای امنیت شبکه برای داده ها، مدیریت تهدیدات موبایل و روشی ساده برای گزارش حوادث امنیتی. برای مدیریت بهتر نقاط پایانی، مدیران امنیت فناوری اطلاعات باید فناوری مناسب را برنامه ریزی و به دست آورند ابزارهای اتوماسیون حرفه ای. زمانی که نقاط پایانی متعددی در پلتفرمهای سیستمعامل مختلف وجود داشته باشد، مدیریت دستی تقریباً غیرممکن خواهد بود.

م effectiveثر MDM راه حل نظارت مرکزی سیستم عامل ها، برنامه ها و امنیت نقطه پایانی را امکان پذیر می کند (آنتی ویروس) راه حل ها ملزومات وصله را می توان به سرعت بررسی و نصب کرد که پاسخ سریع به تهدیدات پایدار پیشرفته را امکان پذیر می کند.

سیاست های رمز عبور قوی را تعریف کنید. و اگر باید اجازه دهید BYOD (دستگاه خود را بیاورید)، سپس عملکردها و برنامه های مجاز در این دستگاه ها را محدود کنید. علاوه بر این، از ابزارهای خودکار برای شناسایی و مهار استفاده کنید نقاط پایانی ناامن در صورت نقض هنگام انتخاب یک راه حل امنیتی نقطه پایانی، راه حلی را انتخاب کنید که بر اساس رویکرد انکار پیش فرض عمل کند - جایی که همه فایل های ناشناخته به طور پیش فرض مسدود می شوند. و پول را برای بی اثر بودن هدر ندهید امنیت پایانی راه حل.

منابع مرتبط:

امنیت صفر اعتماد

بدافزار Zero Day

نرم افزار موجودی تجهیزات

EDR

آزمایش رایگان را شروع کنید کارت امتیازی امنیتی فوری خود را به صورت رایگان دریافت کنید

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://blog.comodo.com/endpoint-security/endpoint-security-enterprises-may-wasting-money-ineffective-solutions/

- :است

- a

- درباره ما

- به دست آوردن

- مدیران

- پیشرفته

- معرفی

- در میان

- و

- برنامه های کاربردی

- روش

- مناسب

- برنامه های

- هستند

- AS

- At

- حمله

- خودکار

- اتوماسیون

- دسترس پذیری

- در دسترس

- مستقر

- BE

- بودن

- بهترین

- بهتر

- مسدود شده

- بلاک ها

- بلاگ

- شکاف

- به ارمغان بیاورد

- کسب و کار

- by

- CAN

- توانا

- مرکزی

- شانس

- را انتخاب کنید

- انتخاب

- ادعای

- کلیک

- مشتریان

- به طور کامل

- پیچیدگی

- در معرض خطر

- در نظر گرفته

- با توجه به

- شامل

- هزینه

- سادگی

- سایبر

- مجرمان سایبری

- امنیت سایبری

- خطرناک

- داده ها

- روز

- به طور پیش فرض

- دستگاه

- دستگاه ها

- مختلف

- مشکل

- آیا

- هر

- به آسانی

- موثر

- قادر ساختن

- نقطه پایانی

- امنیت پایانی

- حصول اطمینان از

- سرمایه گذاری

- شرکت

- عصر

- به خصوص

- حتی

- واقعه

- در حال تحول

- کارشناسان

- سوء استفاده

- نما

- فایل ها

- نام خانوادگی

- برای

- رایگان

- از جانب

- ویژگی های

- توابع

- بیشتر

- بعلاوه

- دریافت کنید

- هکرها

- آیا

- زیاد

- اما

- HTTPS

- بزرگ

- انسان

- شناسایی

- انجام

- in

- افزایش

- به طور فزاینده

- اطلاعات

- نصب شده

- فوری

- فهرست

- سرمایه گذاری

- IT

- امنیت آن است

- ITS

- خود

- JPG

- رهبری

- ارتباط دادن

- دعوی قضایی

- باعث می شود

- نرم افزارهای مخرب

- مدیریت

- راه حل مدیریت

- مدیریت

- دستی

- بسیاری

- حداکثر عرض

- معیارهای

- موبایل

- دستگاه موبایل

- پول

- مانیتور

- نظارت

- نظارت بر

- اکثر

- شبکه

- متعدد

- of

- on

- ONE

- عملیاتی

- سیستم های عامل

- OS

- دیگر

- در غیر این صورت

- به طور کلی

- خود

- کلمه عبور

- گذشته

- وصله

- پی اچ پی

- برنامه

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- سیاست

- مرجح

- در حال حاضر

- نخستین

- تولید

- محافظت از

- حفاظت

- ارائه

- کوانتومی

- سوال

- سریع

- سریعا

- واقعیت

- دلیل

- اخیر

- به طور منظم

- گزارش

- مورد نیاز

- منابع

- پاسخ

- مسئوليت

- محدود کردن

- فاش کردن

- نشان داد

- تنومند

- سناریو

- کارت امتیازی

- تیم امنیت لاتاری

- حساس

- ساده

- ماهر

- So

- نرم افزار

- راه حل

- مزایا

- مصنوعی

- موفق

- بررسی

- سیستم های

- هدف

- کار

- پیشرفته

- که

- La

- اطلاعات

- جهان

- شان

- اینها

- تهدید

- تهدید

- زمان

- به

- ابزار

- اعتماد

- به روز شده

- استفاده کنید

- فروشنده

- آسیب پذیری

- ضایعات

- مسیر..

- خوب

- که

- اراده

- جهان

- خواهد بود

- سال

- شما

- شما

- زفیرنت