ایسوس تولید کننده مشهور محصولات الکترونیکی محبوب است، از لپ تاپ و تلفن گرفته تا روترهای خانگی و کارت گرافیک.

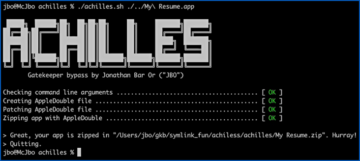

این هفته این شرکت منتشر کرد به روزرسانی میان افزار برای طیف وسیعی از روترهای خانگی خود، همراه با a هشدار قوی که اگر نمیخواهید یا نمیتوانید سیستمافزار خود را در حال حاضر بهروزرسانی کنید، باید:

[غیرفعال کردن] خدمات قابل دسترسی از سمت WAN برای جلوگیری از نفوذهای ناخواسته احتمالی. این خدمات شامل دسترسی از راه دور از WAN، حمل و نقل پورت، DDNS، سرور VPN، DMZ، راهانداز پورت است.

ما حدس میزنیم که ASUS انتظار دارد که مهاجمان بالقوه اکنون که لیست طولانی از رفع اشکالها منتشر شده است، خود را مشغول بررسی دستگاههای در معرض خطر کنند.

(البته، مهاجمان آگاه ممکن است قبلاً درباره برخی، بسیاری یا همه این حفره ها اطلاع داشته باشند، اما ما از هیچ گونه سوء استفاده روز صفر در طبیعت آگاه نیستیم.)

همانطور که قبلاً در Naked Security اشاره کردهایم، اگر نشانههایی داشته باشید که به شما میگویند کجا را نگاه کنید، معمولاً تشخیص سوء استفادهها بسیار آسانتر است…

... به همان صورت که اگر کسی قبل از شروع به شما بگوید که در کدام عدل است، پیدا کردن سوزن در انبار کاه بسیار سریعتر و آسانتر است.

همانطور که می گوییم عمل کنید، نه آنطور که می کنیم.

برای مشتریان ASUS آزاردهنده است، شاید دو مورد از آسیبپذیریهایی که اکنون وصله شدهاند، مدتهاست که در انتظار اصلاح هستند.

هر دوی اینها دارای امتیاز خطر 9.8/10 و رتبه بحرانی در NVD ایالات متحده یا بانک اطلاعات ملی آسیب پذیری (گزارش ها به نقل از ما):

- CVE-2022-26376. خرابی حافظه در قابلیت httpd unescape. یک درخواست HTTP که به طور خاص ساخته شده است می تواند منجر به تخریب حافظه شود. یک مهاجم می تواند یک درخواست شبکه برای راه اندازی این آسیب پذیری ارسال کند. (امتیاز پایه: 9.8 بحرانی.)

- CVE-2018-1160. Netatalk قبل از 3.1.12 [منتشر شده در 2018/12/20] در برابر نوشتن خارج از محدوده آسیب پذیر است. این به دلیل عدم وجود محدودیت در بررسی داده های کنترل شده مهاجم است. یک مهاجم بدون احراز هویت از راه دور می تواند از این آسیب پذیری برای دستیابی به اجرای کد دلخواه استفاده کند. (امتیاز پایه: 9.8 بحرانی.)

توضیح دادن.

نتاتالک یک جزء نرم افزاری است که از شبکه های به سبک اپل پشتیبانی می کند، اما این بدان معنا نیست که مهاجم باید از رایانه مکینتاش یا نرم افزار اپل برای ایجاد باگ استفاده کند.

در واقع، با توجه به اینکه یک اکسپلویت موفق مستلزم دادههای شبکه بدشکل عمدی است، نرمافزار کلاینت قانونی Netatalk احتمالاً به هر حال این کار را انجام نمیدهد، بنابراین یک مهاجم از کد ایجاد شده سفارشی استفاده میکند و از نظر تئوری میتواند از هر سیستمعاملی بر روی هر کامپیوتری حمله کند. با اتصال شبکه

HTTP فرار و گریز هر زمان که یک URL شامل یک کاراکتر داده باشد که نمی تواند مستقیماً در متن URL نمایش داده شود، مورد نیاز است.

به عنوان مثال، URL ها نمی توانند شامل فاصله باشند (برای اطمینان از اینکه همیشه یک تکه متن قابل چاپ را تشکیل می دهند)، بنابراین اگر می خواهید به نام کاربری یا فایلی که حاوی فاصله است ارجاع دهید، باید فرار کاراکتر فاصله با تبدیل آن به علامت درصد و سپس کد اسکی آن به صورت هگزادسیمال (0x20 یا 32 در اعشار).

به طور مشابه، از آنجا که این معنی خاصی به خود کاراکتر درصد می دهد، باید به عنوان علامت درصد نیز نوشته شود (%) و به دنبال آن کد ASCII آن (0x25 در هگز، یا 37 در اعشار)، همانطور که سایر کاراکترها به طور متمایز در URL ها استفاده می شوند، مانند دو نقطه (:، اسلش (/)، علامت سوال (?) و علامت (&).

پس از دریافت توسط یک وب سرور (برنامه ای که به عنوان httpd در اطلاعات CVE بالا)، هر کاراکتر فراری وجود دارد بدون فرار با تبدیل آنها از فرم های درصد رمزگذاری شده خود به کاراکترهای متن اصلی.

اینکه چرا ایسوس برای رفع این باگهای خاص آنقدر زمان برد، در توصیه رسمی شرکت ذکر نشده است، اما مدیریت «کدهای فرار» HTTP بخش اساسی هر نرمافزاری است که به URLهای وب گوش میدهد و از آن استفاده میکند.

سایر اشکالات فهرست شده در CVE وصله شده اند

- CVE-2022-35401. دور زدن احراز هویت یک درخواست HTTP که به طور خاص ساخته شده است می تواند منجر به دسترسی کامل مدیریتی به دستگاه شود. یک مهاجم برای سوء استفاده از این آسیب پذیری باید یک سری درخواست HTTP ارسال کند. (امتیاز پایه: 8.1 HIGH.)

- CVE-2022-38105. افشای اطلاعات. بسته های شبکه ای که به طور خاص ساخته شده اند می توانند منجر به افشای اطلاعات حساس شوند. یک مهاجم می تواند یک درخواست شبکه برای راه اندازی این آسیب پذیری ارسال کند. (امتیاز پایه: 7.5 HIGH.)

- CVE-2022-38393. انکار سرویس (DoS). یک بسته شبکه که به طور خاص ساخته شده است می تواند منجر به انکار سرویس شود. یک مهاجم می تواند یک بسته مخرب برای راه اندازی این آسیب پذیری ارسال کند. (امتیاز پایه: 7.5 HIGH.)

- CVE-2022-46871. اشکالات بالقوه قابل بهره برداری در منبع باز

libusrsctpکتابخانه SCTP مخفف Stream Control Transmission Protocol است. (امتیاز پایه: 8.8 HIGH.) - CVE-2023-28702. نویسه های ویژه فیلتر نشده در URL ها. یک مهاجم از راه دور با امتیازات کاربر عادی می تواند از این آسیب پذیری برای انجام حملات تزریق دستور برای اجرای دستورات سیستم دلخواه، اختلال در سیستم یا خاتمه سرویس سوء استفاده کند. (امتیاز پایه: 8.8 HIGH.)

- CVE-2023-28703. سرریز بافر. یک مهاجم از راه دور با امتیازات مدیر می تواند از این آسیب پذیری برای اجرای دستورات سیستم دلخواه، اختلال در سیستم یا خاتمه سرویس سوء استفاده کند. (امتیاز پایه: 7.2 HIGH.)

- CVE-2023-31195. ربودن جلسه کوکی های حساس بدون استفاده از

Secureمجموعه ویژگی مهاجم می تواند از یک پیوند وب جعلی HTTP (غیر رمزگذاری نشده) برای ربودن توکن های احراز هویت که نباید بدون رمز ارسال شوند استفاده کند. (بدون امتیاز.)

شاید قابل توجه ترین اشکال در این لیست باشد CVE-2023-28702، یک حمله تزریق فرمان است که شبیه به اشکالات MOVEit که اخیرا همه خبرها بوده است.

همانطور که در پی اشکال MOVEit توضیح دادیم، یک پارامتر دستوری است که در یک URL وب ارسال می شود، برای مثال درخواستی که از سرور می خواهد شروع به ورود شما به عنوان کاربر کند. DUCKرا نمی توان با کپی کردن کورکورانه و مطمئن متن خام از URL، مستقیماً به یک فرمان در سطح سیستم واگذار کرد.

به عبارت دیگر درخواست:

https://example.com/?user=DUCK

... نمی توان به سادگی از طریق یک فرآیند مستقیم "کپی و چسباندن" به یک فرمان سیستمی مانند:

checkuser --name=DUCK

در غیر این صورت، یک مهاجم می تواند سعی کند به صورت زیر وارد سیستم شود:

https://example.com/?user=DUCK;halt

و سیستم را فریب دهید تا دستور زیر را اجرا کند:

checkuser --name=DUCK;توقف

... که مانند صدور دو دستور جداگانه زیر به ترتیب است:

checkuser --name= DUCK halt

... جایی که دستور در خط دوم کل سرور را خاموش می کند.

(نقطه ویرگول به عنوان جداکننده دستور عمل می کند، نه به عنوان بخشی از آرگومان های خط فرمان.)

هواپیماربایی جلسه

یکی دیگر از اشکالات نگران کننده، مشکل ربودن جلسه است که توسط CVE-2023-31195.

همانطور که احتمالاً میدانید، سرورها اغلب ورودهای مبتنی بر وب را با ارسال یک کوکی به اصطلاح جلسه به مرورگر شما مدیریت میکنند تا به این معنی باشد که «هرکس این کوکی را میشناسد، فرض میشود همان شخصی است که به تازگی وارد سیستم شده است».

تا زمانی که سرور یکی از این کوکیهای جادویی را تا زمانی که خود را شناسایی نکردهاید، به شما نمیدهد، مثلاً با ارائه یک نام کاربری، یک رمز عبور منطبق و یک کد 2FA معتبر، مهاجم باید اعتبار ورود شما را بداند. در وهله اول مانند شما احراز هویت شوید.

و تا زمانی که نه سرور و نه مرورگر شما بهطور تصادفی کوکی جادویی را از طریق یک اتصال HTTP ساده و غیر TLS، رمزگذارینشده و ساده ارسال نکنند، مهاجم نمیتواند به راحتی مرورگر شما را به سمت سروری فریب دهد که در عوض از HTTP استفاده میکند. از HTTPS، و بنابراین برای خواندن کوکی از درخواست وب رهگیری شده.

به یاد داشته باشید که فریب دادن مرورگر خود به دامنه ای از قبیل http://example.com/ اگر یک کلاهبردار بتواند به طور موقت مرورگر شما را فریب دهد تا از شماره IP اشتباه استفاده کند، نسبتاً آسان است. example.com دامنه.

اما فریب شما را به https:/example.com/ به این معنی است که مهاجم همچنین باید یک گواهی وب جعلی متقاعد کننده ارائه دهد تا اعتبار سرور تقلبی را ارائه دهد، که انجام آن بسیار دشوارتر است.

برای جلوگیری از این نوع حمله، کوکیهایی که عمومی نیستند (به دلایل حفظ حریم خصوصی یا کنترل دسترسی) باید برچسبگذاری شوند. Secure در هدر HTTP که هنگام تنظیم آنها ارسال می شود، مانند این:

مجموعه کوکی: AccessToken=ASC4JWLSMGUMV6TGMUCQQJYL; امن است

به جای اینکه به سادگی:

مجموعه کوکی: AccessToken=ASC4JWLSMGUMV6TGMUCQQJYL

چه کاری انجام دهید؟

- اگر روتر ایسوس آسیب دیده دارید (لیست است اینجا کلیک نمایید)، در اسرع وقت وصله کنید. فقط به این دلیل که ASUS آن را برای مدتهای طولانی برای دریافت وصلهها به شما واگذار کرده است، به این معنی نیست که شما میتوانید تا زمانی که دوست دارید آنها را اعمال کنید، به خصوص اکنون که باگهای مربوط به آن یک موضوع ثبت عمومی هستند.

- اگر نمی توانید یکباره وصله کنید، تا زمانی که بتوانید به روز رسانی را اعمال کنید، تمام دسترسی های ورودی به روتر خود را مسدود کنید. توجه داشته باشید که فقط جلوگیری از اتصالات HTTP یا HTTPS (ترافیک مبتنی بر وب) کافی نیست. ASUS به صراحت هشدار می دهد که هرگونه درخواست شبکه ورودی ممکن است مورد سوء استفاده قرار گیرد، بنابراین حتی انتقال پورت (به عنوان مثال برای بازی ها) و دسترسی VPN باید کاملاً مسدود شود.

- اگر برنامه نویس هستید، ورودیهای خود را ضدعفونی کنید (برای جلوگیری از اشکالات تزریق فرمان و سرریز حافظه)، ماهها یا سالها برای ارسال وصلههای اشکالات با امتیاز بالا به مشتریان خود منتظر نمانید و هدرهای HTTP خود را بررسی کنید تا مطمئن شوید که از امنترین گزینههای ممکن استفاده میکنید. هنگام مبادله داده های مهم مانند توکن های احراز هویت.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- EVM Finance. رابط یکپارچه برای امور مالی غیرمتمرکز دسترسی به اینجا.

- گروه رسانه ای کوانتومی. IR/PR تقویت شده دسترسی به اینجا.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/06/20/asus-warns-router-customers-patch-now-or-block-all-inbound-requests/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 1

- 12

- ٪۱۰۰

- 25

- 2F به

- 32

- 7

- 8

- 9

- a

- قادر

- درباره ما

- بالاتر

- مطلق

- دسترسی

- در دسترس

- رسیدن

- اعمال

- اداری

- مشاوره

- پس از

- قرون

- معرفی

- در امتداد

- قبلا

- همچنین

- همیشه

- an

- و

- هر

- اپل

- درخواست

- هستند

- استدلال

- دور و بر

- AS

- فرض

- At

- حمله

- حمله

- تأیید اعتبار

- تصدیق

- نویسنده

- خودکار

- اجتناب از

- مطلع

- به عقب

- تصویر پس زمینه

- پایه

- BE

- زیرا

- بوده

- قبل از

- در زیر

- کورکورانه

- مسدود کردن

- مسدود شده

- مرز

- پایین

- مرورگر

- اشکال

- اشکالات

- مشغول

- اما

- by

- CAN

- کارت ها

- ایجاد می شود

- مرکز

- گواهی نامه

- شخصیت

- کاراکتر

- بررسی

- مشتری

- رمز

- رنگ

- بیا

- شرکت

- شرکت

- نسبتاً

- جزء

- کامپیوتر

- ارتباط

- اتصالات

- شامل

- کنترل

- کنترل

- مبدل

- تبدیل

- بیسکویت ها

- کپی برداری

- فساد

- میتوانست

- دوره

- پوشش

- مجوزها و اعتبارات

- بحرانی

- مشتریان

- cve

- داده ها

- dDNS

- خود داری از خدمات

- دستگاه

- دستگاه ها

- مستقیم

- مستقیما

- افشاء

- نمایش دادن

- مختل کردن

- do

- نمی کند

- دامنه

- آیا

- داس

- پایین

- دو

- e

- آسان تر

- به آسانی

- ساده

- هر دو

- الکترونیک

- کافی

- اطمینان حاصل شود

- به خصوص

- حتی

- تا کنون

- مثال

- مبادله

- اجرا کردن

- اعدام

- انتظار می رود

- توضیح دهید

- توضیح داده شده

- بهره برداری

- سوء استفاده

- قرار گرفتن در معرض

- واقعیت

- شکل

- پرونده

- پیدا کردن

- نام خانوادگی

- به دنبال

- برای

- ساخته

- فرم

- اشکال

- جعلی

- از جانب

- کامل

- قابلیت

- اساسی

- بازیها

- دریافت کنید

- دادن

- داده

- می دهد

- گرافیک

- دسته

- اداره

- آیا

- هدر

- ارتفاع

- HEX

- زیاد

- ربودن

- سوراخ

- صفحه اصلی

- در تردید بودن

- HTTP

- HTTPS

- شناسایی

- if

- in

- شامل

- شامل

- وارد شونده

- اطلاعات

- ورودی

- در عوض

- به

- گرفتار

- IP

- موضوع

- صدور

- IT

- ITS

- خود

- کار

- تنها

- دانستن

- شناخته شده

- عدم

- لپ تاپ

- رهبری

- ترک کرد

- قانونی

- قدرت نفوذ

- کتابخانه

- پسندیدن

- لاین

- ارتباط دادن

- فهرست

- سیستم وارد

- ورود به سیستم

- ورود

- طولانی

- مدت زمان طولانی

- شعبده بازي

- سازنده

- بسیاری

- حاشیه

- علامت

- مطابق

- ماده

- حداکثر عرض

- متوسط

- معنی

- به معنی

- حافظه

- ذکر شده

- قدرت

- ماه

- اکثر

- استقرار (mount)

- بسیار

- باید

- امنیت برهنه

- نیاز

- ضروری

- نیازهای

- نه

- شبکه

- داده های شبکه

- شبکه

- اخبار

- نیست

- نه

- طبیعی

- قابل توجه

- اکنون

- عدد

- of

- خاموش

- رسمی

- غالبا

- قدیمی

- on

- یک بار

- ONE

- منبع باز

- عملیاتی

- سیستم عامل

- گزینه

- or

- اصلی

- دیگر

- خارج

- روی

- بسته

- پارامتر

- بخش

- ویژه

- کلمه عبور

- وصله

- پچ های

- پل

- در صد

- انجام

- شاید

- شخص

- گوشی های

- محل

- ساده

- افلاطون

- هوش داده افلاطون

- PlatoData

- محبوب

- موقعیت

- ممکن

- پست ها

- پتانسیل

- جلوگیری از

- جلوگیری

- خلوت

- امتیازات

- شاید

- روند

- محصولات

- برنامه

- برنامهنویس

- پروتکل

- ارائه

- فراهم می کند

- عمومی

- منتشر شده

- سوال

- سریعتر

- محدوده

- اعم

- رتبه

- خام

- خواندن

- دلایل

- اخذ شده

- رکورد

- اشاره

- نسبی

- منتشر شد

- دور

- دسترسی از راه دور

- گزارش ها

- نمایندگی

- درخواست

- درخواست

- نیاز

- این فایل نقد می نویسید:

- راست

- روتر

- در حال اجرا

- s

- همان

- گفتن

- نمره

- دوم

- امن

- تیم امنیت لاتاری

- ارسال

- در حال ارسال

- می فرستد

- حساس

- فرستاده

- جداگانه

- دنباله

- سلسله

- سرور

- سرویس

- خدمات

- جلسه

- تنظیم

- کشتی

- باید

- خاموش می شود

- طرف

- امضاء

- مشابه

- به سادگی

- تنها

- So

- نرم افزار

- جامد

- برخی از

- کسی

- بزودی

- فضا

- فضاها

- ویژه

- می ایستد

- شروع

- جریان

- موفق

- چنین

- پشتیبانی

- SVG

- سیستم

- گرفتن

- می گوید

- که

- La

- شان

- آنها

- خودشان

- سپس

- اینها

- آنها

- این

- زمان

- به

- نشانه

- هم

- در زمان

- بالا

- ترافیک

- انتقال

- شفاف

- ماشه

- امتحان

- دو

- تا

- ناخواسته

- بروزرسانی

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- استفاده

- با استفاده از

- اعتبار سنجی

- از طريق

- VPN

- آسیب پذیری ها

- آسیب پذیری

- آسیب پذیر

- صبر کنيد

- منتظر

- بیداری

- می خواهم

- هشدارها

- مسیر..

- we

- وب

- وب سرور

- مبتنی بر وب

- هفته

- معروف

- چه زمانی

- هر زمان که

- که

- WHO

- تمام

- وسیع

- دامنه گسترده

- عرض

- وحشی

- مایل

- با

- بدون

- کلمات

- خواهد بود

- نوشتن

- کتبی

- اشتباه

- سال

- شما

- شما

- خودت

- زفیرنت