دو ابزار بدافزار خطرناکی که سیستمهای کنترل صنعتی (ICS) و محیطهای فناوری عملیاتی (OT) در اروپا را هدف قرار دادهاند، آخرین جلوههای پیامدهای سایبری ناشی از جنگ اوکراین هستند.

یکی از ابزارها به نام "کاپکابه نظر می رسد که با Sandworm، یک عامل تهدید کننده پرکار مورد حمایت دولت روسیه که گروه امنیتی Mandiant گوگل این هفته آن را به عنوان تهدید کننده این کشور توصیف کرد، مرتبط است. واحد اولیه حملات سایبری در اوکراین. محققان امنیتی از WithSecure مستقر در فنلاند، درب پشتی را که در حملات سال 2023 علیه یک شرکت لجستیکی استونیایی و سایر اهداف در اروپای شرقی نشان داده شده بود، مشاهده کردند و آن را به عنوان یک تهدید فعال و مداوم درک کردند.

بدافزار مخرب

بدافزار دیگر - تا حدودی با دوبله رنگارنگ فاکس نت — ابزاری است که گروه تهدید بلک جک مورد حمایت دولت اوکراین احتمالاً در حمله اخیر و مخرب علیه Moskollector، شرکتی که شبکه بزرگی از حسگرها را برای نظارت بر سیستم فاضلاب مسکو نگهداری میکند، استفاده کرده است. مهاجمان از Fuxnet برای ایجاد موفقیت آمیز در مجموع 1,700 دروازه حسگر در شبکه Moskollector استفاده کردند و در این فرآیند حدود 87,000 حسگر متصل به این دروازه ها را غیرفعال کردند.

شارون بریزینوف، مدیر تحقیقات آسیبپذیری در شرکت امنیتی ICS Claroty، که اخیراً در مورد حمله Blackjack تحقیق کرده است، میگوید: «عملکرد اصلی بدافزار Fuxnet ICS خراب کردن و مسدود کردن دسترسی به دروازههای حسگر و تلاش برای تخریب حسگرهای فیزیکی بود. بریزینوف میگوید در نتیجه این حمله، Moskollector احتمالاً باید به طور فیزیکی به هر یک از هزاران دستگاه آسیبدیده دسترسی پیدا کند و آنها را جداگانه جایگزین کند. "برای بازیابی توانایی [Moskollector] در نظارت و بهره برداری از سیستم فاضلاب در سراسر مسکو، آنها باید کل سیستم را تهیه و تنظیم مجدد کنند."

Kapeka و Fuxnet نمونه هایی از پیامدهای سایبری گسترده تر از درگیری بین روسیه و اوکراین هستند. از زمان شروع جنگ بین دو کشور در فوریه 2022 - و حتی قبل از آن - گروه های هکری از هر دو طرف طیفی از ابزارهای بدافزار را علیه یکدیگر توسعه داده و از آنها استفاده کردند. بسیاری از ابزارها، از جمله برف پاک کن ها و باج افزارها، ماهیت مخرب یا مخرب داشته اند و عمدتا زیرساخت های حیاتی، ICS و محیط های OT را در هر دو کشور هدف قرار داده است.

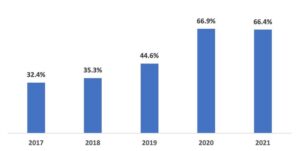

اما در موارد متعدد، حملاتی با ابزارهای ناشی از درگیری طولانی مدت بین دو کشور انجام شده است. بخش وسیع تری از قربانیان را تحت تأثیر قرار داد. بارزترین مثال NotPetya است، ابزار بدافزاری که گروه Sandworm در ابتدا برای استفاده در اوکراین توسعه داد، اما در نهایت در سال 2017 ده ها هزار سیستم را در سراسر جهان تحت تاثیر قرار داد. در سال 2023، مرکز ملی امنیت سایبری بریتانیا (NCSC) و آژانس امنیت ملی آمریکا (NSA) درباره مجموعه ابزار بدافزار Sandworm با نام "Infamous Chisel" هشدار داد که تهدیدی برای کاربران اندروید در همه جا است.

Kapeka: جایگزین کرم خاکستری برای GreyEnergy؟

طبق گفته WithSecure، Kapeka یک درب پشتی جدید است که مهاجمان میتوانند از آن بهعنوان ابزاری در مراحل اولیه و برای فعال کردن ماندگاری طولانیمدت روی یک سیستم قربانی استفاده کنند. این بدافزار شامل یک جزء dropper برای انداختن درب پشتی بر روی دستگاه مورد نظر و سپس حذف خود است. محمدکاظم حسن نژاد، محقق در WithSecure می گوید: "کاپکا از تمام عملکردهای اساسی پشتیبانی می کند که به آن اجازه می دهد به عنوان یک درب پشتی انعطاف پذیر در دارایی قربانی عمل کند."

قابلیتهای آن شامل خواندن و نوشتن فایلها از و روی دیسک، اجرای دستورات پوسته، و راهاندازی محمولهها و فرآیندهای مخرب از جمله باینریهای زنده خارج از زمین است. نژاد میگوید: «پس از دستیابی به دسترسی اولیه، اپراتور Kapeka میتواند از درب پشتی برای انجام طیف گستردهای از وظایف بر روی دستگاه قربانی، مانند کشف، استقرار بدافزار اضافی و مرحلهبندی مراحل بعدی حمله، استفاده کند.

به گفته نژاد، WithSecure توانسته شواهدی پیدا کند که حاکی از ارتباط با Sandworm و این گروه است. بدافزار GreyEnergy در حملات به شبکه برق اوکراین در سال 2018 استفاده شد. نژاد خاطرنشان می کند: «ما معتقدیم که Kapeka ممکن است جایگزینی برای GreyEnergy در زرادخانه Sandworm باشد. اگرچه دو نمونه بدافزار از کد منبع یکسانی نشات میگیرند، اما برخی از همپوشانیهای مفهومی بین Kapeka و GreyEnergy وجود دارد، همانطور که برخی از همپوشانیهایی بین GreyEnergy و سلف آن وجود داشت. BlackEnergy. نژاد می گوید: «این نشان می دهد که Sandworm ممکن است زرادخانه خود را با ابزارهای جدید در طول زمان ارتقا داده باشد تا با چشم انداز در حال تغییر تهدید سازگار شود.

Fuxnet: ابزاری برای مختل کردن و نابود کردن

در همین حال، Brizinov از Clarity، Fuxnet را به عنوان بدافزار ICS شناسایی می کند که قصد دارد به تجهیزات خاص حسگر ساخت روسیه آسیب برساند. این بدافزار برای استقرار در دروازههایی است که دادهها را از حسگرهای فیزیکی برای اعلام حریق، نظارت بر گاز، روشنایی و موارد استفاده مشابه نظارت و جمعآوری میکنند.

بریزینوف میگوید: «هنگامی که بدافزار مستقر شد، با رونویسی تراشه NAND و غیرفعال کردن قابلیتهای دسترسی از راه دور خارجی، دروازهها را آجر میکند و از کنترل از راه دور دستگاهها توسط اپراتورها جلوگیری میکند.

سپس یک ماژول جداگانه تلاش می کند تا حسگرهای فیزیکی خود را با ترافیک بی فایده M-Bus پر کند. M-Bus یک پروتکل ارتباطی اروپایی برای خواندن از راه دور کنتورهای گاز، آب، برق و غیره است. بریزینوف میگوید: «یکی از اهداف اصلی بدافزار ICS Fuxnet Blackjack، حمله و تخریب خود حسگرهای فیزیکی پس از دسترسی به دروازه حسگر است. برای انجام این کار، بلک جک تصمیم گرفت حسگرها را با ارسال تعداد نامحدودی از بسته های M-Bus به آن ها مبهم کند. او میگوید: «در اصل، BlackJack امیدوار بود که با ارسال بیپایان بستههای تصادفی M-Bus حسگر، بستهها بر آنها غلبه کنند و به طور بالقوه آسیبپذیری را ایجاد کنند که حسگرها را خراب کرده و آنها را در حالت غیرقابل استفاده قرار دهد.

نکته کلیدی برای سازمان ها از چنین حملاتی توجه به اصول اولیه امنیتی است. برای مثال، به نظر میرسد که Blackjack با سوء استفاده از اعتبار ضعیف در دستگاهها، به دروازههای حسگر هدف دسترسی پیدا کرده است. او میگوید: این حمله نشان میدهد که چرا مهم است که یک خطمشی رمز عبور خوب را حفظ کنیم، اطمینان حاصل کنیم که دستگاهها اعتبارنامههای یکسانی ندارند یا از اعتبارنامههای پیشفرض استفاده نمیکنند. همچنین مهم است که پاکسازی و تقسیم بندی شبکه خوب انجام شود تا مطمئن شوید که مهاجمان نمی توانند به صورت جانبی در داخل شبکه حرکت کنند و بدافزار خود را در تمام دستگاه های لبه مستقر کنند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/ics-ot-security/dangerous-new-ics-malware-targets-orgs-in-russia-and-ukraine

- :است

- :نه

- $UP

- 000

- 1

- 2017

- 2018

- 2022

- 2023

- 7

- 700

- 87

- a

- توانایی

- قادر

- دسترسی

- فعال

- اضافی

- تحت تاثیر قرار

- پس از

- در برابر

- معرفی

- اجازه دادن

- همچنین

- an

- و

- اندروید

- ظاهر می شود

- هستند

- دور و بر

- انبار مهمات

- AS

- At

- حمله

- حمله

- تلاشها

- توجه

- درپشتی

- اساسی

- مبانی

- BE

- بوده

- قبل از

- باور

- میان

- انسداد

- هر دو

- هر دو طرف

- گسترده تر

- اما

- by

- CAN

- قابلیت های

- موارد

- علت

- متغیر

- تراشه

- را انتخاب

- ادعا کرد که

- وضوح

- رمز

- جمع آوری

- ارتباطات

- شرکت

- جزء

- مفهومی

- تضاد

- متصل

- ارتباط

- کنترل

- کنترل

- فاسد

- کشور

- کشور

- مجوزها و اعتبارات

- بحرانی

- زیرساخت های بحرانی

- سایبر

- امنیت سایبری

- حمله سایبری

- خسارت

- خطرناک

- داده ها

- به طور پیش فرض

- دفاع

- گسترش

- مستقر

- استقرار

- شرح داده شده

- از بین بردن

- توسعه

- دستگاه ها

- مدیر

- غیر فعال

- کشف

- مختل کردن

- نفاق افکن

- do

- رها کردن

- دوبله شده

- هر

- در اوایل

- مرحله اولیه

- شرقی

- اروپای شرقی

- لبه

- برقی

- را قادر می سازد

- به پایان رسید

- بی پایان

- تمام

- محیط

- تجهیزات

- ماهیت

- املاک

- استونیایی

- اروپا

- اروپایی

- حتی

- در همه جا

- مدرک

- مثال

- مثال ها

- اجرا کردن

- خارجی

- افتادن

- ویژه

- فوریه

- فایل ها

- پیدا کردن

- آتش

- شرکت

- قابل انعطاف

- سیل

- برای

- از جانب

- ویژگی های

- قابلیت

- به دست آورد

- به دست آوردن

- GAS

- دروازه

- دروازه ها

- خوب

- گوگل

- توری

- گروه

- گروه ها

- هکر

- آیا

- he

- های لایت

- HTTPS

- شناسایی می کند

- تأثیرگذاری

- مهم

- in

- شامل

- شامل

- از جمله

- نشان می دهد

- به طور جداگانه

- صنعتی

- ننگین

- شالوده

- اول

- داخل

- نمونه

- مورد نظر

- شامل

- IT

- ITS

- خود

- JPG

- تنها

- کلید

- چشم انداز

- بزرگ

- آخرین

- راه اندازی

- روشنایی

- احتمالا

- مرتبط

- تدارکات

- طولانی مدت

- دراز مدت

- دستگاه

- اصلی

- عمدتا

- حفظ

- ساخت

- مخرب

- نرم افزارهای مخرب

- بسیاری

- ممکن است..

- به معنای

- ماژول ها

- مانیتور

- نظارت بر

- مسکو

- اکثر

- حرکت

- ملی

- امنیت ملی

- NCSC

- نیاز

- شبکه

- جدید

- بعد

- قابل توجه

- یادداشت

- رمان

- ناسا

- عدد

- موارد

- of

- on

- یک بار

- ONE

- آنهایی که

- مداوم

- کار

- عملیاتی

- اپراتور

- اپراتور

- or

- سازمان های

- در اصل

- ot

- دیگر

- روی

- بسته

- کلمه عبور

- پرداخت

- انجام

- اصرار

- فیزیکی

- از نظر جسمی

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- سیاست

- خود نما

- بالقوه

- قدرت

- شبکه برق

- سلف، اسبق، جد

- جلوگیری

- روند

- فرآیندهای

- فراهم می کند

- پربار

- پروتکل

- اهداف

- تصادفی

- محدوده

- باجافزار

- رسیدن به

- مطالعه

- اخیر

- تازه

- بقایای

- دور

- دسترسی از راه دور

- از راه دور

- از بین بردن

- جایگزین کردن

- جایگزینی

- تحقیق

- پژوهشگر

- محققان

- بازیابی

- نتیجه

- ریشه

- روسیه

- روسی

- s

- همان

- می گوید:

- تیم امنیت لاتاری

- تقسیم بندی

- در حال ارسال

- حسی

- سنسور

- جداگانه

- چند

- اشتراک گذاری

- صدف

- طرف

- مشابه

- پس از

- So

- برخی از

- تاحدی

- منبع

- کد منبع

- خاص

- صحنه

- مراحل

- استقرار

- آغاز شده

- دولت

- موفقیت

- چنین

- پشتیبانی از

- مطمئن

- سیستم

- سیستم های

- هدف

- هدف قرار

- اهداف

- وظایف

- پیشرفته

- ده ها

- که

- La

- شان

- آنها

- خودشان

- سپس

- آنجا.

- اینها

- آنها

- این

- این هفته

- اگر چه؟

- هزاران نفر

- تهدید

- زمان

- به

- ابزار

- ابزار

- ابزار

- جمع

- ترافیک

- ماشه

- تلاش

- دو

- اوکراین

- واحد

- نا محدود

- به روز رسانی

- حمایت

- استفاده کنید

- استفاده

- بی فایده

- کاربران

- استفاده کنید

- تنوع

- قربانی

- آسیب پذیری

- جنگ

- جنگ در اوکراین

- هشدار داد

- بود

- آب

- we

- ضعیف

- هفته

- خوب

- بود

- چی

- که

- چرا

- وسیع

- اراده

- با

- در سرتاسر جهان

- خواهد بود

- نوشته

- زفیرنت