Web3 به توسعه مداوم نسل سوم اینترنت اشاره دارد که در آن برنامهها و وبسایتها توانایی پردازش دادهها را به شیوهای هوشمندانه و شبیه انسان با استفاده از فناوریهایی مانند یادگیری ماشین، هوش مصنوعی، فناوری دفتر کل غیرمتمرکز، دادههای بزرگ و غیره دارند. .

از نظر فنی ، فناوری Web3 را می توان به عنوان یک شبکه غیرمتمرکز تعریف کرد که در آن داده ها به هم متصل شده و درآمدزایی می کنند. تراکنش های اینترنتی به جای تکیه بر یک مرجع متمرکز، توسط دفتر کل توزیع شده پشتیبانی می شوند. چشم انداز اینترنت در عصر Web3 را می توان به صورت زیر خلاصه کرد:

- باز کن: پلتفرم های محتوا بر اساس نرم افزار منبع باز ساخته شده اند و شفافیت و همکاری را ارتقا می دهند.

- توزیع شده: دستگاهها، سرویسها و کاربران میتوانند بدون نیاز به مجوز از مقامات مرکزی با یکدیگر تعامل داشته باشند و شبکه همتا به همتا را تقویت کنند.

- بی اعتماد: معماری بدون اعتماد، اقدامات امنیتی را به همه دستگاههای لبه اینترنت اشیا (IoT) گسترش میدهد و امنیت و حریم خصوصی را افزایش میدهد.

Web3 خطرات - آنها چیست؟

پتانسیل از معماری وب 3 و بلاک چین آینده جذابی را ارائه می دهد، اما پیش بینی خطرات خاصی که ممکن است از مبادلات در طراحی آنها به وجود آید، می تواند چالش برانگیز باشد. به عنوان مثال، در حالی که وب 2 انقلابی را در محتوای وب تولید شده توسط کاربران ایجاد کرد، فرصت هایی برای بیان، دسترسی به اطلاعات و جامعه فراهم کرد، همچنین چالش هایی مانند اطلاعات غلط گسترده، نظارت گسترده و دروازه بان های متمرکز را معرفی کرد.

بزرگترین خطرات امنیت Web3

- مهندسی اجتماعی و اشکال جدید حمله -

Web3 دسته جدیدی از تهدیدات سایبری را کشف کرده است که منحصر به شبکهها و رابطهای بلاک چین هستند.

- هک های منطق قرارداد هوشمند: این تهدید نوظهور به طور خاص منطق زیربنایی تعبیه شده در خدمات بلاک چین را هدف قرار می دهد. هکهای منطق قرارداد هوشمند از خدمات و قابلیتهای مختلفی از جمله مدیریت پروژه، قابلیت همکاری، عملکردهای کیف پول ارزهای دیجیتال و خدمات وام رمزنگاری بهرهبرداری میکنند.

- حملات وام فلش: این تهدید شامل بهرهبرداری از قراردادهای هوشمند است که اعطای وامهای فوری برای از بین بردن داراییها را تسهیل میکند. مهاجمان چندین ورودی قرارداد هوشمند را دستکاری می کنند و از وام های بدون وثیقه استفاده می کنند.

- Cryptojacking: Cryptojacking تهدیدی است که در آن عوامل مخرب خود را در رایانه یا دستگاه های تلفن همراه جاسازی می کنند تا از منابع دستگاه برای استخراج ارزهای دیجیتال سوء استفاده کنند. رمزارزهای مخرب معمولاً از طریق بارگیری مرورگر وب یا برنامه های تلفن همراه سرکش به دستگاه ها نفوذ می کنند و دستگاه های مختلفی مانند تلفن های هوشمند، رایانه های رومیزی، لپ تاپ ها یا سرورهای شبکه را به خطر می اندازند.

- کشش فرش: کشش فرش اعمال مخربی در صنعت ارزهای دیجیتال است که در آن توسعهدهندگان یک پروژه را رها میکنند و با سرمایههای سرمایهگذاران فرار میکنند. این حوادث اغلب در صرافیهای غیرمتمرکز (DEX) رخ میدهد که در آن افراد مخرب یک توکن ایجاد میکنند، آن را در DEX فهرست میکنند و آن را با ارزهای دیجیتال پیشرو مانند اتریوم جفت میکنند.

- فیشینگ یخ: فیشینگ یخی به یک حمله مبتنی بر بلاک چین اشاره دارد که در آن کاربران فریب داده میشوند تا یک تراکنش مخرب را امضا کنند و مهاجمان را قادر میسازد تا کنترل بر داراییهای رمزنگاری شده را به دست آورند.

- امنیت و قابلیت اطمینان داده ها -

توپولوژی شبکه گستردهتر که بازیگران، رابطها و ذخیرهسازی داده را در بر میگیرد، ذاتاً دامنه خطرات امنیتی در Web3 را گسترش میدهد. در حالی که تراکنشهای Web3 رمزگذاری میشوند و اطلاعات و خدمات غیرمتمرکز نقاط خطر و سانسور را کاهش میدهند، آسیبپذیریهای بالقوه را نیز معرفی میکنند.

- در دسترس بودن داده ها: با کنترل بیشتر در گرههای کاربر نهایی، نگرانیهایی در مورد تأثیر بر برنامهها یا فرآیندها در صورت در دسترس نبودن یک گره ایجاد میشود و سؤالاتی در مورد در دسترس بودن دادهها ایجاد میکند.

- اعتبار داده ها: از سوی دیگر، اطمینان از صحت، اصالت و دقت اطلاعات موجود به یک چالش تبدیل میشود، زیرا کاربران به مکانیسمهایی برای تأیید اعتبار دادهها نیاز دارند.

- دستکاری داده: خطرات مختلفی در ارتباط با دستکاری داده ها در اکوسیستم Web3 وجود دارد، از جمله تزریق اسکریپت های مخرب در طیف متنوعی از زبان های برنامه نویسی مورد استفاده در Web3، که مهاجمان را قادر می سازد دستورات برنامه را اجرا کنند.

- شبیه سازی کیف پول، که در آن مهاجمان به رمز عبور کاربر دسترسی پیدا می کنند و کنترل محتویات آن را در دست می گیرند.

- دسترسی غیرمجاز به اطلاعات و جعل هویت گره های کاربر نهایی.

- استراق سمع یا رهگیری اطلاعات رمزگذاری نشده ارسال شده در سراسر شبکه.

- این خطرات اهمیت اجرای اقدامات و پروتکل های امنیتی قوی برای کاهش آسیب پذیری های بالقوه ذاتی در سیستم های Web3 را برجسته می کند.

- هویت و گمنامی -

قابلیتهای Web3 خطرات محرمانه بودن دادهها و حریم خصوصی مرتبط با Web2 را با توانمندسازی افراد برای کنترل بیشتر بر اطلاعاتشان کاهش میدهد. با این حال، ناشناس بودن و نام مستعار در هویت خودمختار (SSI) نیز دارای اشکالاتی است. ماهیت شفاف بلاک چینهای عمومی، که سوابق تراکنشها را در دسترس همه قرار میدهد، اعتماد را بدون نیاز به واسطه تقویت میکند، اما مبادلات حریم خصوصی و امنیت را نیز معرفی میکند.

- انگیزه های اقتصادی و مخاطرات اجتماعی -

در بسیاری از برنامه های کاربردی Web3 اولیه و جوامع دیجیتالی، اقتصاد خرد، ارزها و سایر دارایی های مالی یکپارچه شده اند و مشوق ها و مشوق های جدیدی ایجاد می کنند که نحوه محاسبه ریسک ها را تغییر می دهد. این عوامل مشوقها و بازدارندههای جدیدی را معرفی میکنند که فرآیند ارزیابی ریسک را تغییر میدهند.

به عنوان مثال، ساختارهای اقتصادی Web3 که در برنامهها تعبیه شدهاند، انگیزههای منحصربهفردی را برای هکرها ایجاد میکنند، که متمایز از آنهایی است که در محیطهای ابری یا فناوری اطلاعات سنتی وجود دارد. در تنظیمات سنتی، خدمات و دادهها اغلب بدون منفعت پولی واضح یا فوری مورد هدف قرار میگیرند. با این حال، برنامه های بلاک چین اغلب ارزش قابل توجهی را مستقیماً در بلاک چین ذخیره می کنند و آنها را به یک هدف جذاب برای بازیگران مخرب تبدیل می کند.

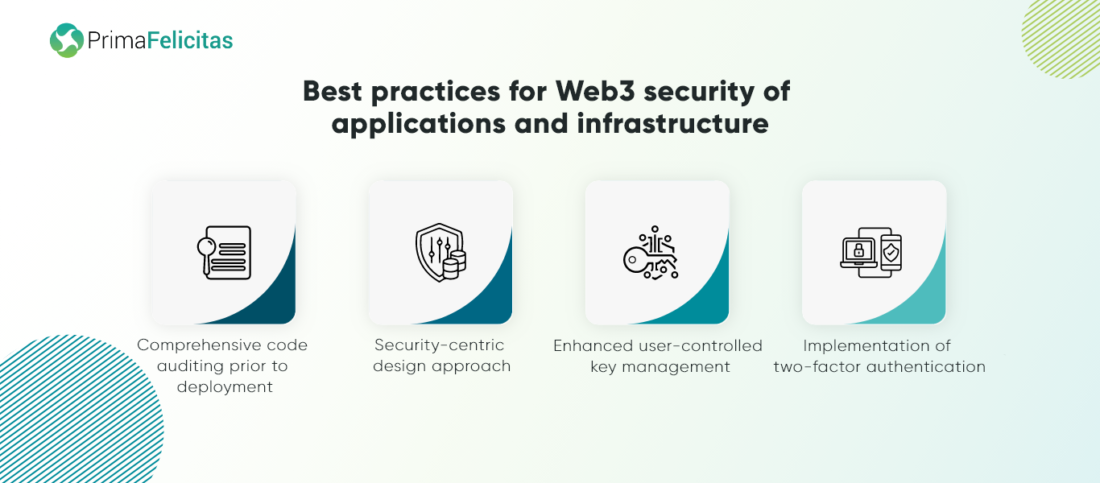

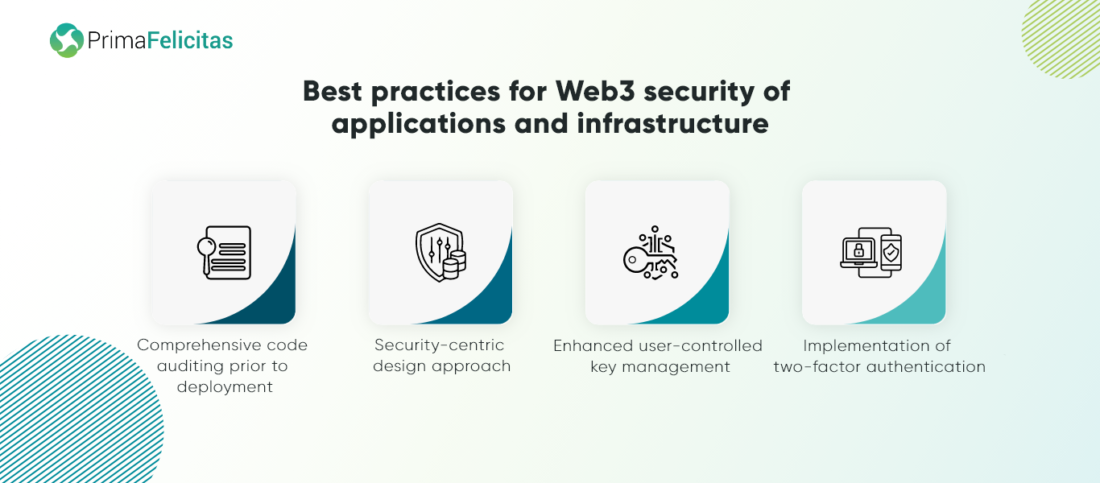

بهترین روشها برای امنیت Web3 of برنامه ها و زیرساخت ها

Web3 نشان دهنده تکامل اینترنت است که به طور خاص برای مقابله با چالش های امنیتی شبکه های بلاک چین مانند اتریوم طراحی شده است و پیشرفت و شکوفایی پایدار آنها را تضمین می کند. برای کاهش چنین خطراتی در هنگام تعامل با وب 3، اقدامات مختلفی را می توان اجرا کرد که در زیر به چند مورد از آنها اشاره می شود:

- ممیزی کد جامع قبل از استقرار:

انجام ممیزی های امنیتی جامع برای سازمان ها قبل از انتشار یا استقرار کد آنها بسیار مهم است. اگر پس از استقرار هر گونه آسیب پذیری امنیتی کشف شد، باید در نسخه بعدی برطرف شود.

- رویکرد طراحی امنیت محور:

امنیت نقش مهمی در موفقیت هر نوآوری فناوری جدید در بازار دارد. با اتخاذ این رویکرد، توسعه دهندگان Web3 می توانند محصولاتی با زیرساخت قوی و کد امن ایجاد کنند که در برابر تلاش های هک بسیار مقاوم هستند.

- مدیریت کلید کنترل شده توسط کاربر پیشرفته:

در الگوی Web3، تراکنشهای کاربر به شدت به کلیدهای رمزنگاری تکیه میکنند که رسیدگی به آن میتواند چالش برانگیز باشد. از آنجایی که کسبوکارها به مدیریت کلیدی متکی هستند، ریسکهای مرتبط باعث میشود برخی از کاربران به جای کیفپولهای غیرحضوری، کیفپولهای میزبانی شده را انتخاب کنند.

- پیاده سازی احراز هویت دو مرحله ای:

یکی از انواع تهدیدهای رایج در چشم انداز کنونی، هک اجتماعی است، که در آن از رابط های بصری یکسان برای فریب کاربران برای افشای اطلاعات شخصی یا محرمانه به هکرها استفاده می شود. در فضای Web3، این اغلب از طریق شبیه سازی برنامه های کاربردی محبوب برای ایجاد نسخه های متقاعد کننده مشاهده می شود.

کلمات نهایی

خطرات مرتبط با امنیت Web3 یک نمای کلی واقع بینانه از آنچه کارشناسان امنیتی می توانند در عصر Web3 پیش بینی کنند ارائه می دهد. این خطرات نگرانی قابل توجهی برای پذیرش Web3 هستند، زیرا کاربران جدید در قرار دادن اطلاعات ارزشمند خود در معرض تهدیدات احتمالی مردد هستند. علاوه بر این، انتقال به امنیت Web3 پیامدهای عمیقی برای تحول دیجیتالی فرآیندهای مرسوم مختلف و فعالیتهای روزمره خواهد داشت.

PrimaFelicitas یک شرکت توسعه Web3، Blockchain و Metaverse است که طیف گسترده ای از خدمات امنیتی Web3 را برای کمک به کسب و کارها و افراد برای محافظت از دارایی ها و داده های خود در اکوسیستم Web3 در حال ظهور ارائه می دهد. تیم ما متشکل از کارشناسان باتجربه امنیت Web3، درک عمیقی از آخرین تهدیدات و آسیب پذیری های امنیتی دارند. ما از ترکیبی از ابزارهای دستی و خودکار برای شناسایی و کاهش خطرات امنیتی بالقوه استفاده می کنیم.

اولویت بندی امنیت Web3 یک عامل حیاتی در تضمین پذیرش موفقیت آمیز طولانی مدت Web3 است. پرداختن به چالش های امنیتی، مانند دسترسی غیرمجاز به اطلاعات و محرمانه بودن داده ها، برای استفاده موثر از فناوری های Web3 حیاتی است. با این حال، اتخاذ یک رویکرد پیشگیرانه برای شناسایی و مدیریت ریسک ها می تواند منجر به بهبود قابل توجهی در ارزش در هنگام استفاده از Web3 شود.

نمایش پست ها: 49

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- : دارد

- :است

- :جایی که

- 1

- 1100

- 180

- 224

- ٪۱۰۰

- 7

- 8

- 9

- a

- توانایی

- درباره ما

- دسترسی

- دقت

- در میان

- فعالیت ها

- بازیگران

- اعمال

- علاوه بر این

- خطاب

- خطاب به

- تصویب

- اتخاذ

- پیشرفت

- مزیت - فایده - سود - منفعت

- پس از

- معرفی

- همچنین

- an

- و

- و زیرساخت

- ناشناس

- دیگر

- سبقت جستن

- هر

- جذاب

- کاربرد

- برنامه های کاربردی

- روش

- معماری

- هستند

- بوجود می آیند

- مصنوعی

- هوش مصنوعی

- AS

- ارزیابی

- دارایی

- مرتبط است

- حمله

- حمله

- تلاشها

- حسابرسی

- ممیزی

- صحت

- قدرت

- مجوز

- خودکار

- دسترس پذیری

- در دسترس

- اجتناب از

- BE

- شود

- قبل از

- در زیر

- سود

- بهترین

- بهترین شیوه

- بزرگ

- بزرگ داده

- بزرگترین

- بلاکچین

- برنامه های blockchain

- شبکه های بلاک چین

- مبتنی بر blockchain

- blockchains

- گسترده تر

- آورده

- مرورگر

- ساخته

- کسب و کار

- اما

- by

- محاسبه

- CAN

- قابلیت های

- سانسور

- مرکزی

- قدرت مرکزی

- متمرکز

- معین

- به چالش

- چالش ها

- به چالش کشیدن

- کلاس

- واضح

- ابر

- رمز

- همکاری

- ترکیب

- جوامع

- انجمن

- شرکت

- جامع

- مصالحه

- کامپیوتر

- نگرانی

- نگرانی ها

- محرمانه بودن

- محتوا

- محتویات

- قرارداد

- قرارداد

- کنترل

- معمولی

- ایجاد

- ایجاد

- بسیار سخت

- رمزها

- ارز رمزنگاری

- کریپتو کارنسی (رمز ارزها )

- صنعت ارزهای دیجیتال

- کیف پول ارز رمزنگاری شده

- رمزنگاری

- ارز

- جاری

- سایبر

- داده ها

- ذخیره سازی داده ها

- غیر متمرکز

- شبکه غیر متمرکز

- مبادلات غیرمتمرکز

- عمیق

- مشخص

- استقرار

- گسترش

- طرح

- طراحی

- توسعه

- توسعه دهندگان

- پروژه

- شرکت توسعه

- دستگاه ها

- دگزامتازون

- DEX ها

- دیجیتال

- دگرگونی های دیجیتال

- مستقیما

- افشا کردن

- کشف

- متمایز

- توزیع شده

- دفترهای توزیع شده

- مختلف

- دانلود

- اشکالاتی

- در اوایل

- اقتصادی

- اکوسیستم

- لبه

- موثر

- جاسازی کردن

- جاسازی شده

- سنگ سنباده

- توانمندسازی

- را قادر می سازد

- شامل

- رمزگذاری

- جذاب

- مهندسی

- افزایش

- حصول اطمینان از

- محیط

- عصر

- ethereum

- هر روز

- هر کس

- تکامل

- مثال

- مبادلات

- اجرا کردن

- وجود داشته باشد

- گسترش می یابد

- با تجربه

- کارشناسان

- بهره برداری

- بهره برداری

- بیان

- گسترش می یابد

- وسیع

- فیس بوک

- در مواجهه

- تسهیل کردن

- عامل

- عوامل

- کمی از

- مالی

- فلاش

- وام های فلاش

- به دنبال آن است

- برای

- اشکال

- پرورش دادن

- پرورش دهنده

- غالبا

- از جانب

- ویژگی های

- توابع

- بودجه

- آینده

- افزایش

- نسل

- حکومت

- بیشتر

- هکرها

- هک

- هک

- دست

- دسته

- آیا

- به شدت

- کمک

- ناامید کننده

- نماد

- خیلی

- بسیار مقاوم است

- میزبانی

- چگونه

- چگونه

- اما

- HTTP

- HTTPS

- یکسان

- شناسایی

- شناسایی

- هویت

- if

- فوری

- تأثیر

- اجرا

- اجرای

- پیامدهای

- اهمیت

- ارتقاء

- in

- انگیزه

- از جمله

- افراد

- صنعت

- اطلاعات

- شالوده

- ذاتی

- ذاتا

- ابداع

- ورودی

- در عوض

- یکپارچه

- اطلاعات

- تعامل

- به هم پیوسته

- رابط

- واسطه

- اینترنت

- اینترنت از چیزهایی که

- قابلیت همکاری

- به

- فریبنده

- معرفی

- معرفی

- معرفی می کند

- اینترنت اشیا

- IT

- کلید

- کلید

- چشم انداز

- زبان ها

- لپ تاپ

- آخرین

- رهبری

- برجسته

- یادگیری

- دفتر کل

- رهبران

- پسندیدن

- لینک

- فهرست

- وام

- وام

- منطق

- دراز مدت

- دستگاه

- فراگیری ماشین

- باعث می شود

- ساخت

- مدیریت

- مدیریت

- دست کاری

- روش

- کتابچه راهنمای

- بسیاری

- بازار

- حداکثر عرض

- ممکن است..

- معیارهای

- مکانیسم

- متاوررس

- توسعه فراجهانی

- استخراج معدن

- اطلاعات غلط

- کاهش

- موبایل

- برنامه های موبایل

- دستگاه های تلفن همراه

- پولی

- بیش

- انگیزه

- چندگانه

- طبیعت

- جهت یابی

- نیاز

- شبکه

- شبکه

- جدید

- کاربران جدید

- گره

- گره

- غیر حضانت

- of

- خاموش

- ارائه

- غالبا

- on

- ONE

- آنهایی که

- مداوم

- منبع باز

- نرم افزار منبع باز

- فرصت ها

- or

- سازمان های

- اصالت

- دیگر

- ما

- مشخص شده

- روی

- مروری

- جفت

- نمونه

- برترین

- همکار برای همکار

- شخصی

- فیشینگ

- پی اچ پی

- سیستم عامل

- افلاطون

- هوش داده افلاطون

- PlatoData

- نقش

- نقطه

- محبوب

- داشتن

- پست

- پست ها

- پتانسیل

- شیوه های

- هدیه

- شایع

- PrimaFelicitas

- قبلا

- خلوت

- حریم خصوصی و امنیت

- بلادرنگ

- روند

- فرآیندهای

- محصولات

- عمیق

- برنامه نويسي

- زبانهای برنامه نویسی

- پروژه

- ترویج

- رفاه

- محافظت از

- پروتکل

- ارائه

- ارائه

- تدارک

- نام مستعار

- عمومی

- کشد

- سوالات

- بالا بردن

- محدوده

- نسبتا

- واقع بینانه

- سوابق

- كاهش دادن

- اشاره دارد

- آزاد

- تکیه

- تکیه بر

- نشان دهنده

- تغییر شکل

- مقاوم

- منابع

- انقلاب

- خطر

- ارزیابی ریسک

- خطرات

- تنومند

- نقش

- ROW

- حوزه

- اسکریپت

- امن

- تیم امنیت لاتاری

- ممیزی های امنیتی

- اقدامات امنیتی

- خطرات امنیتی

- تهدیدات امنیتی

- سرور

- خدمات

- تنظیمات

- باید

- قابل توجه

- امضای

- پس از

- تنها

- هوشمند

- قرارداد هوشمند

- قراردادهای هوشمند

- گوشی های هوشمند

- آگاهی

- نرم افزار

- برخی از

- فضا

- خاص

- به طور خاص

- دیدگاه

- ذخیره سازی

- opbevare

- ساختار

- متعاقب

- قابل توجه

- موفقیت

- موفق

- چنین

- پشتیبانی

- نظارت

- سیستم های

- برخورد با

- گرفتن

- مصرف

- هدف

- هدف قرار

- اهداف

- تیم

- فنی

- فنی

- فن آوری

- پیشرفته

- نسبت به

- که

- La

- شان

- آنها

- خودشان

- اینها

- آنها

- اشیاء

- سوم

- نسل سوم

- این

- کسانی که

- تهدید

- تهدید

- از طریق

- به

- رمز

- ابزار

- سنتی

- معامله

- معاملات

- دگرگونی

- انتقال

- شفافیت

- شفاف

- اعتماد

- امانت

- نوع

- به طور معمول

- غیر مجاز

- بدون وثیقه

- کشف

- اساسی

- درک

- منحصر به فرد

- استفاده کنید

- استفاده

- کاربر

- کاربران

- با استفاده از

- با استفاده از

- ارزشمند

- ارزش

- مختلف

- بررسی

- نسخه

- نمایش ها

- دید

- بصری

- حیاتی

- آسیب پذیری ها

- کیف پول

- کیف پول

- مسیر..

- we

- وب

- وب سایت 2

- مرورگر وب

- Web2

- Web3

- برنامه های وب 3

- اکوسیستم Web3

- فضای وب 3

- فناوری های وب 3

- تکنولوژی web3

- وب 3

- وب سایت

- چی

- چه زمانی

- که

- در حین

- وسیع

- دامنه گسترده

- بطور گسترده

- اراده

- با

- در داخل

- بدون

- خواهد بود

- زفیرنت