مانند اکثر اپراتورهای خارج از کشور، ما واقعا از اخبار ماه گذشته در مورد اجرای قانون بینالمللی که LockBit را مختل کرده است، لذت بردم. سودآورترین باج افزارهای باج افزار.

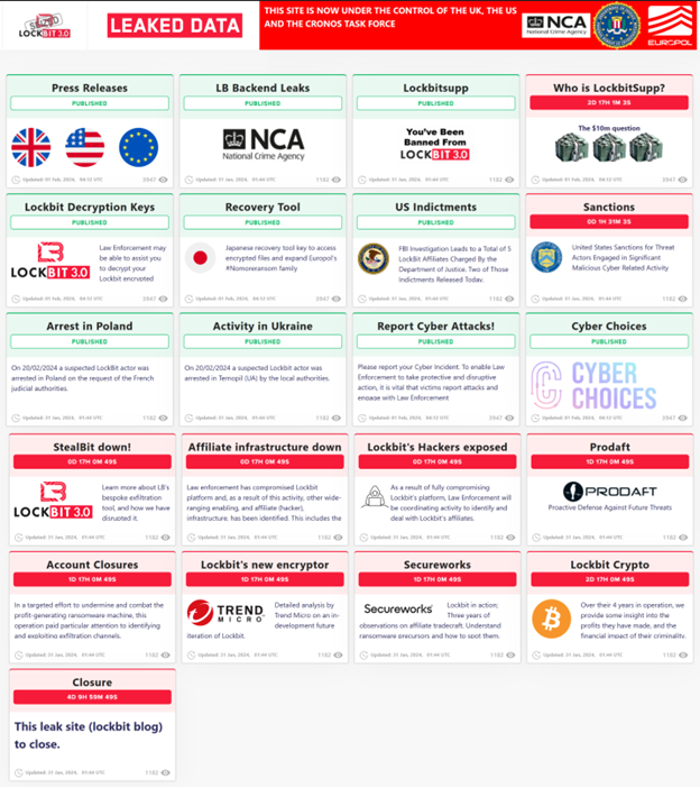

باجافزارهای باجافزاری در 10 سال گذشته به یک مشکل جهانی تبدیل شدهاند و باندهای باجافزار مدرن بهعنوان مشاغل پیچیده عمل میکنند. در حدود یک سال گذشته، چندین دولت و شرکت های خصوصی برای برهم زدن این باندها همکاری کرده اند. سازمان های هماهنگ کننده درگیر در عملیات کرونوس از زیرساخت های خود LockBit برای انتشار جزئیات عملیات باند استفاده کرد. مثلا، سایت لوک بیت برای انتشار عمومی این حذف استفاده شد: دستگیری در چندین کشور، کلیدهای رمزگشایی موجود، اطلاعات مربوط به بازیگران و غیره. این تاکتیک فقط برای شرمسار کردن LockBit عمل نمیکند، بلکه هشداری مؤثر برای وابستگان این باند و سایر باجافزارها است.

تصویری از سایت نشت LockBit پس از حذف خلاصهای از فعالیتهای اجرای قانون. (منبع: آرون والتون.)

این فعالیت در برابر LockBit نشان دهنده یک پیروزی بزرگ است، اما باج افزار همچنان یک مشکل مهم است. حتی از LockBit. برای مبارزه بهتر با باج افزارها، جامعه امنیت سایبری باید درس های آموخته شده را در نظر بگیرد.

هرگز به جنایتکاران اعتماد نکنید

به گفته آژانس ملی جرم و جنایت بریتانیا (NCA)، مواردی وجود داشت که قربانی به LockBit پرداخت کرد، اما باند آنطور که قول داده بود، داده ها را از سرورهای خود حذف نکرد.

البته این غیرعادی نیست. بسیاری از باجافزارهای باجافزار، آنچه را که میگویند انجام نمیدهند، خواه روشی برای رمزگشایی فایلها ارائه نکنند یا به ذخیره دادههای دزدیده شده (بهجای حذف آنها) ادامه دهند.

این یکی از مهمترین خطرات پرداخت باج را برجسته می کند: قربانی به یک جنایتکار اعتماد می کند تا پایان معامله را متوقف کند. فاش شدن این موضوع که LockBit داده ها را همانطور که وعده داده بود حذف نمی کرد، به شدت به اعتبار گروه آسیب می رساند. گروه های باج افزار باید ظاهری قابل اعتماد داشته باشند - در غیر این صورت، قربانیان آنها دلیلی برای پرداخت به آنها ندارند.

برای سازمان ها مهم است که برای این احتمالات آماده شوند و برنامه ریزی داشته باشند. سازمان ها هرگز نباید تصور کنند که رمزگشایی امکان پذیر است. در عوض، آنها باید ایجاد طرحها و رویههای کامل بازیابی بلایا را در صورت به خطر افتادن دادههایشان در اولویت قرار دهند.

اشتراک گذاری اطلاعات برای رسم اتصالات

سازمان های مجری قانون مانند FBI ایالات متحده، آژانس امنیت سایبری و امنیت زیرساخت (CISA) و سرویس مخفی، همیشه به تاکتیک ها، ابزارها، پرداخت ها و روش های ارتباطی مهاجمان علاقه مند هستند. این جزئیات می تواند به آنها کمک کند تا با استفاده از تاکتیک ها یا ابزارهای مشابه، قربانیان دیگری را که توسط همان مهاجم یا یک مهاجم هدف قرار گرفته اند شناسایی کنند. بینش جمعآوریشده شامل اطلاعات قربانیان، خسارات مالی، تاکتیکهای حمله، ابزارها، روشهای ارتباطی و درخواستهای پرداخت است که به نوبه خود به سازمانهای مجری قانون کمک میکند تا گروههای باجافزار را بهتر درک کنند. این اطلاعات همچنین هنگام اعمال اتهام علیه مجرمان هنگام دستگیری استفاده می شود. اگر مجری قانون بتواند الگوهایی را در تکنیک های مورد استفاده ببیند، تصویر کامل تری از سازمان جنایتکار نشان می دهد.

در مورد باجافزار بهعنوان یک سرویس (RaaS)، آژانسها از یک حمله دو جانبه استفاده میکنند: هم کارکنان اداری باند و هم افراد وابسته به آن را مختل میکنند. کارکنان اداری به طور کلی مسئول مدیریت سایت نشت داده ها هستند، در حالی که شرکت های وابسته مسئول استقرار باج افزار و رمزگذاری شبکه ها هستند. کارکنان اداری مجرمان را قادر می سازند و بدون حذف آنها، به سایر مجرمان ادامه می دهند. در صورت اختلال در کارمندان اداری، شرکتهای وابسته برای باجافزارهای دیگر کار خواهند کرد.

شرکت های وابسته از زیرساخت هایی استفاده می کنند که خریداری کرده اند یا به طور غیرقانونی به آن دسترسی پیدا کرده اند. اطلاعات مربوط به این زیرساخت توسط ابزارها، اتصالات شبکه و رفتارهای آنها در معرض دید قرار می گیرد. جزئیات مربوط به مدیران از طریق فرآیند باج آشکار می شود: برای اینکه فرآیند باج گیری اتفاق بیفتد، مدیر یک روش ارتباطی و یک روش پرداخت را ارائه می دهد.

در حالی که این اهمیت ممکن است فوراً برای یک سازمان ارزشمند به نظر نرسد، مجریان قانون و محققان می توانند از این جزئیات برای افشای اطلاعات بیشتر در مورد جنایتکاران پشت سر آنها استفاده کنند. در مورد LockBit، مجریان قانون توانستند از جزئیات حوادث گذشته برای برنامه ریزی اختلال در زیرساخت های گروه و برخی شرکت های وابسته استفاده کنند. بدون این اطلاعات، که با کمک قربانیان حمله و آژانس های متحد جمع آوری شده است، عملیات کرونوس احتمالا امکان پذیر نبود.

توجه به این نکته مهم است که سازمان ها برای کمک نیازی به قربانی شدن ندارند. دولت ها مشتاق همکاری با سازمان های خصوصی هستند. در ایالات متحده، سازمانها میتوانند با همکاری CISA به مبارزه با باجافزار بپیوندند، که همکاری مشترک دفاع سایبری (JCDC) را برای ایجاد شراکت در سطح جهانی برای به اشتراک گذاشتن اطلاعات مهم و به موقع تشکیل داد. JCDC به اشتراک گذاری اطلاعات دوسویه بین سازمان های دولتی و سازمان های عمومی را تسهیل می کند.

این همکاری به CISA و سازمانها کمک میکند تا در راس روندها باقی بمانند و زیرساختهای مهاجم را شناسایی کنند. همانطور که حذف LockBit نشان می دهد، این نوع همکاری و به اشتراک گذاری اطلاعات می تواند به مجریان قانون یک پای حیاتی در برابر قدرتمندترین گروه های مهاجم بدهد.

یک جبهه متحد علیه باج افزار ارائه کنید

میتوان امیدوار بود که سایر باجافزارها اقدامی علیه LockBit به عنوان یک هشدار انجام دهند. اما در عین حال، بیایید همچنان در ایمن سازی و نظارت بر شبکه های خودمان، اشتراک گذاری اطلاعات و همکاری کوشا باشیم، زیرا تهدید باج افزار تمام نشده است. گروههای باجافزار زمانی سود میبرند که قربانیان آنها فکر میکنند منزوی شدهاند – اما وقتی سازمانها و سازمانهای مجری قانون دست به دست هم داده و اطلاعات را به اشتراک میگذارند، با هم میتوانند یک قدم جلوتر از دشمنان خود بمانند.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoData.Network Vertical Generative Ai. به خودت قدرت بده دسترسی به اینجا.

- PlatoAiStream. هوش وب 3 دانش تقویت شده دسترسی به اینجا.

- PlatoESG. کربن ، CleanTech، انرژی، محیط، خورشیدی، مدیریت پسماند دسترسی به اینجا.

- PlatoHealth. هوش بیوتکنولوژی و آزمایشات بالینی. دسترسی به اینجا.

- منبع: https://www.darkreading.com/threat-intelligence/lessons-from-the-lockbit-takedown

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 10

- 8

- a

- آرون

- قادر

- درباره ما

- قابل دسترسی است

- عمل

- فعالیت ها

- فعالیت

- بازیگران

- اداری

- مدیران

- وابستگان

- پس از

- در برابر

- سازمان

- نمایندگی

- پیش

- همچنین

- همیشه

- an

- و

- و زیرساخت

- ظاهر شدن

- هستند

- دستگیری

- AS

- فرض

- حمله

- مهاجم

- در دسترس

- BE

- زیرا

- شدن

- بوده

- رفتار

- پشت سر

- بودن

- باور

- سود

- بهتر

- میان

- دو طرفه

- بزرگ

- هر دو

- ساختن

- کسب و کار

- اما

- by

- CAN

- مورد

- گرفتار

- تحلیل زنجیره ای

- بار

- همکاری کرد

- همکاری

- همکاری

- مشترک

- ارتباط

- روشهای ارتباطی

- انجمن

- شرکت

- کامل

- پیچیده

- در معرض خطر

- اتصالات

- در نظر بگیرید

- ادامه دادن

- ادامه

- مداوم

- هماهنگ کردن

- کشور

- دوره

- ایجاد

- جرم

- کیفری

- جنایتکاران

- بحرانی

- CRONOS

- سایبر

- امنیت سایبری

- داده ها

- نشت داده ها

- دفاع

- خواسته

- نشان می دهد

- استقرار

- جزئیات

- DID

- مختل کردن

- مختل شد

- قطع

- do

- ندارد

- دان

- قرعه کشی

- مشتاق

- موثر

- به طور موثر

- قادر ساختن

- را قادر می سازد

- پایان

- اجرای

- حتی

- واقعه

- مثال

- قرار گرفتن در معرض

- تسهیل می کند

- FAIL

- اف بی آی

- مبارزه کردن

- فایل ها

- مالی

- برای

- تشکیل

- از جانب

- جلو

- گروه

- باندها

- جمع آوری

- عموما

- دادن

- جهانی

- در سطح جهانی

- دولت

- سازمان های دولتی

- دولت ها

- گروه

- گروه ها

- دست

- رخ دادن

- آیا

- کمک

- کمک می کند

- های لایت

- نگه داشتن

- امید

- HTTPS

- شناسایی

- if

- غیرقانونی

- تصویر

- بلافاصله

- مهم

- in

- شامل

- اطلاعات

- شالوده

- بینش

- در عوض

- اینتل

- علاقه مند

- بین المللی

- گرفتار

- نیست

- جدا شده

- IT

- ITS

- پیوستن

- مشترک

- تنها

- کلید

- نام

- قانون

- اجرای قانون

- نشت

- آموخته

- درس

- درس های آموخته شده

- اجازه

- قدرت نفوذ

- احتمالا

- تلفات

- حفظ

- مدیریت

- بسیاری

- ممکن است..

- در ضمن

- روش

- روش

- مدرن

- نظارت بر

- ماه

- بیش

- اکثر

- چندگانه

- ملی

- NCA

- نیاز

- نیازهای

- شبکه

- شبکه

- هرگز

- اخبار

- نه

- توجه داشته باشید

- of

- on

- ONE

- عملیاتی

- عمل

- عملیات

- اپراتور

- or

- سفارش

- کدام سازمان ها

- سازمان های

- دیگر

- در غیر این صورت

- ما

- خارج

- روی

- خود

- پرداخت

- مشارکت

- گذشته

- الگوهای

- پرداخت

- پرداخت

- پرداخت

- روش پرداخت

- مبلغ پرداختی

- انجام

- تصویر

- محل

- برنامه

- برنامه

- افلاطون

- هوش داده افلاطون

- PlatoData

- ممکن

- قوی

- آماده

- در حال حاضر

- فشار

- اولویت بندی

- خصوصی

- شرکت های خصوصی

- مشکل

- روش

- روند

- مفید

- وعده داده شده

- فراهم می کند

- ارائه

- عمومی

- منتشر کردن

- خریداری شده

- فدیه

- باجافزار

- نسبتا

- RE

- دلیل

- برداشت

- نشان دهنده

- شهرت

- محققان

- مسئوليت

- آشکار

- فاش می کند

- خطرات

- s

- همان

- گفتن

- راز

- دستگاه محرمانه دولت

- امنیت

- تیم امنیت لاتاری

- دیدن

- خدمت

- سرور

- سرویس

- به شدت، شدیدا

- اشتراک گذاری

- اطلاعات را به اشتراک بگذارید

- اشتراک

- باید

- اهمیت

- قابل توجه

- سایت

- So

- برخی از

- منبع

- کارکنان

- ایالات

- ماندن

- گام

- به سرقت رفته

- opbevare

- چنین

- تاکتیک

- گرفتن

- هدف قرار

- تکنیک

- نسبت به

- که

- La

- اطلاعات

- مفصل

- انگلستان

- جهان

- شان

- آنها

- آنجا.

- اینها

- آنها

- این

- کامل

- تهدید

- از طریق

- بموقع

- به

- با هم

- ابزار

- بالا

- روند

- اعتماد

- اعتماد کردن

- امانت

- دور زدن

- نوع

- Uk

- فهمیدن

- متحد

- ایالات متحده

- us

- استفاده کنید

- استفاده

- با استفاده از

- ارزشمند

- قربانی

- قربانیان

- هشدار

- بود

- we

- بود

- چی

- چه زمانی

- چه

- که

- در حین

- اراده

- پیروزی

- با

- بدون

- مهاجرت کاری

- جهان

- نمی خواست

- سال

- سال

- زفیرنت